Pracownicy IT z Korei Północnej od co najmniej siedmiu lat infiltrują firmy kryptograficzne i projekty finansów zdecentralizowanych, według analityka cyberbezpieczeństwa.

„Wielu pracowników IT z DPRK stworzyło protokoły, które znasz i kochasz, sięgając aż do lata DeFi” – powiedziała deweloperka MetaMask i badaczka bezpieczeństwa Taylor Monahan w niedzielę.

Monahan twierdziła, że ponad 40 platform DeFi, niektóre znane, miało pracowników IT z Korei Północnej pracujących nad swoimi protokołami.

„Siedmioletnie doświadczenie w rozwoju blockchain” w ich CV to „nie kłamstwo” – dodała.

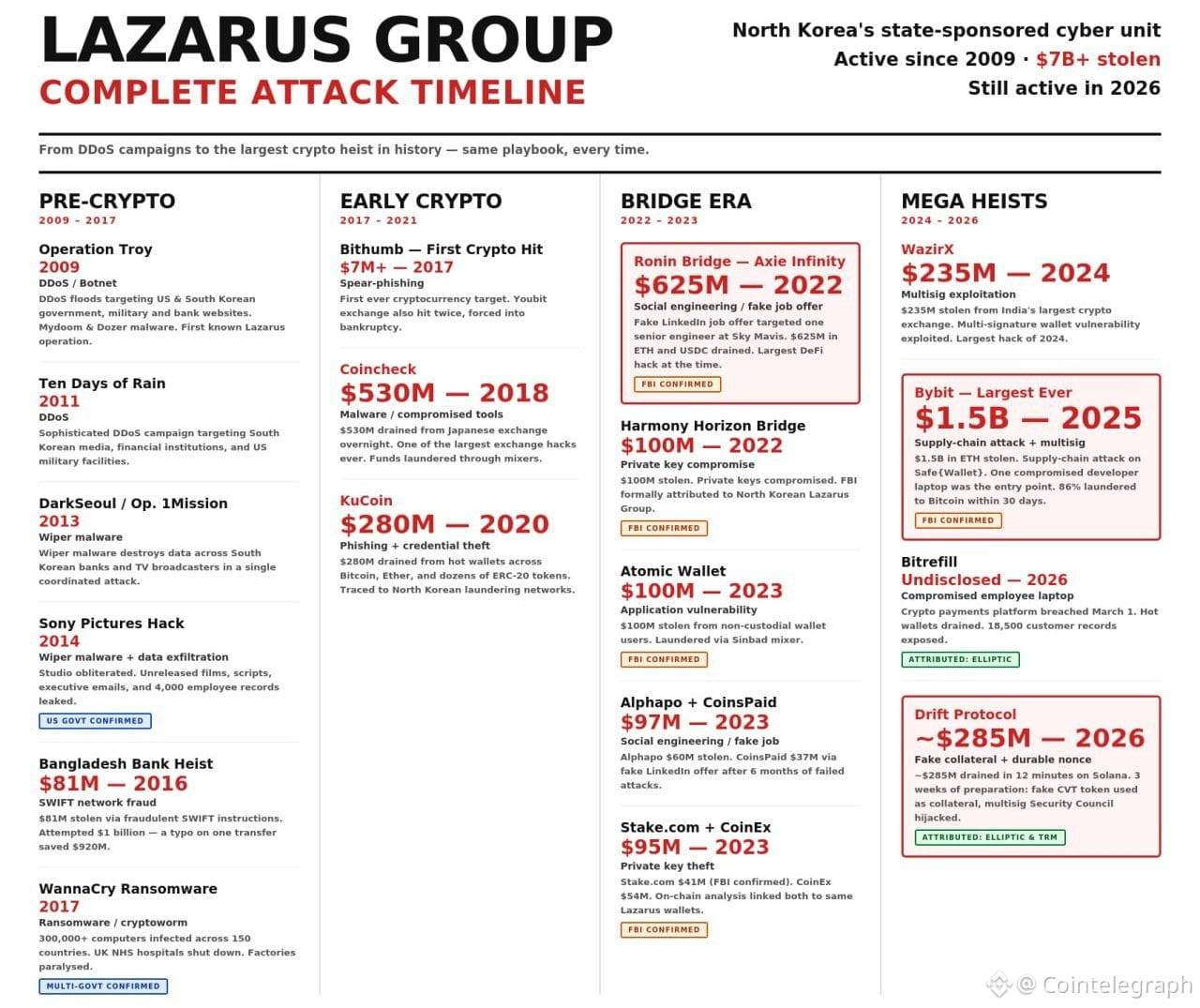

Grupa Lazarus to powiązana z Koreą Północną grupa hakerska, która, według analityków z sieci twórców R3ACH, ukradła szacunkowo 7 miliardów dolarów w kryptowalutach od 2017 roku.

Było to związane z najbardziej znanymi włamania w branży, w tym wyłudzeniem Ronin Bridge na kwotę 625 milionów dolarów w 2022 roku, włamanie WazirX na kwotę 235 milionów dolarów w 2024 roku oraz kradzieżą Bybit na kwotę 1,4 miliarda dolarów w 2025 roku.

Komentarze Monahana pojawiły się zaledwie kilka godzin po tym, jak Drift Protocol powiedział, że ma „średnio-wysoką pewność”, że niedawne wyłudzenie na kwotę 280 milionów dolarów przeciwko niemu zostało przeprowadzone przez grupę powiązaną z państwem północnokoreańskim.

Liderzy DeFi zabierają głos w sprawie prób infiltracji przez Koreę Północną

Tim Ahhl, założyciel Titan Exchange, agregatora DEX opartego na Solanie, powiedział, że w poprzedniej pracy „przeprowadziliśmy wywiad z kimś, kto okazał się być operatywą Lazarusa.”

Ahhl powiedział, że kandydat „przeprowadził rozmowy wideo i był niezwykle wykwalifikowany.” Odmówił wywiadu osobiście, a później odkryli jego nazwisko w „informacyjnym wycieku” Lazarusa.

Biuro Kontroli Aktywów Zagranicznych USA ma stronę internetową, na której firmy zajmujące się kryptowalutami mogą sprawdzać kontrahentów w stosunku do zaktualizowanych list sankcji OFAC i być czujne na wzorce zgodne z oszustwami wśród pracowników IT.

Oś czasu ataku Grupy Lazarus. Źródło: R3ACH Network

Oś czasu ataku Grupy Lazarus. Źródło: R3ACH Network

Powiązane: Drift Protocol mówi, że wyłudzenie na kwotę 280 milionów dolarów zajęło 'miesiące świadomego przygotowania'

Drift Protocol celem pośredników z Korei Północnej

Postmortem Drift Protocol na temat zeszłotygodniowego wyłudzenia na kwotę 280 milionów dolarów również wskazało na hakerów powiązanych z Koreą Północną jako sprawców ataku.

Jednakże stwierdzono, że spotkania twarzą w twarz, które ostatecznie doprowadziły do wyłudzenia, nie miały miejsca z obywatelami Korei Północnej, lecz raczej z „pośrednikami” z „w pełni skonstruowanymi tożsamościami, w tym historią zatrudnienia, publicznymi kwalifikacjami i sieciami zawodowymi.”

„Lata później, wydaje się, że Lazarus ma teraz nie-Północnych Koreańczyków pracujących dla nich, aby oszukiwać ludzi osobiście,” powiedział Ahhl.

Zagrożenia podczas rozmów kwalifikacyjnych nie są skomplikowane

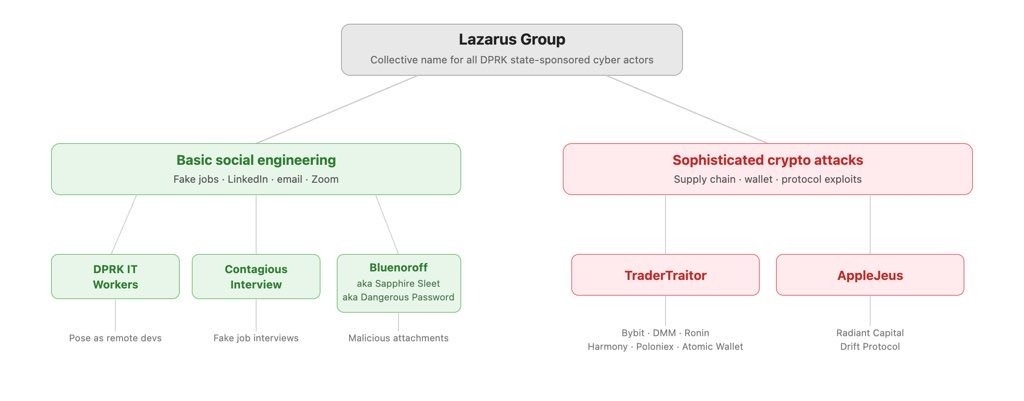

Grupa Lazarus to zbiorowa nazwa dla „wszystkich państwowo sponsorowanych cyberaktorów DPRK,” wyjaśnił detektyw blockchain ZachXBT w niedzielę.

„Głównym problemem jest to, że wszyscy grupują je razem, podczas gdy złożoność zagrożeń jest różna,” dodał.

ZachXBT powiedział, że zagrożenia poprzez ogłoszenia o pracę, LinkedIn, e-mail, Zoom lub wywiady są „podstawowe i w żaden sposób nieskomplikowane... jedyną rzeczą w tym jest to, że są nieustępliwi.”

„Jeśli Ty lub Twój zespół wciąż dajecie się na to nabrać w 2026 roku, to bardzo prawdopodobnie jesteście niedbali,” powiedział.

Istnieją dwa rodzaje wektorów ataku, jeden bardziej wyrafinowany od drugiego. Źródło: ZachXBT

Istnieją dwa rodzaje wektorów ataku, jeden bardziej wyrafinowany od drugiego. Źródło: ZachXBT

Magazyn: Koniec 85% załamań Bitcoina, Tajwan potrzebuje wojennej rezerwy BTC: Digest Hodlera