Główna kwestia

Z tego przewodnika dowiesz się, jak chronić swoje konto Binance, w tym jak korzystać z wczesnych powiadomień, aby zapobiec błędom przed przekazaniem pieniędzy.

Omówimy najpopularniejsze strategie oszustw i przejmowania kont, które są obecnie dużym zagrożeniem dla bezpieczeństwa w dziedzinie finansów cyfrowych.

Na końcu zobaczysz proste, ale mające duży wpływ ustawienia, które możesz włączyć w zaledwie kilka minut – biometryka, klucz dostępu i kod przeciwdziałający oszustwom – aby zbudować wielowarstwową ochronę, która nadal jest skuteczna, gdy przestępcy stają się coraz bardziej wyrafinowani.

Obecnie większość incydentów bezpieczeństwa w obszarze finansów cyfrowych dzieli się na dwie grupy: oszustwa, gdy zostajesz oszukany, aby dobrowolnie zatwierdzić transakcję przelewu pieniędzy, oraz przejęcie konta, kiedy przestępcy próbują zdobyć dostęp, aby móc przesyłać twoje pieniądze bez twojej zgody. Czytaj dalej, aby zrozumieć powszechne sygnały obu typów ataków, ważne wczesne ostrzeżenia, które mogą je przerwać, oraz proste ustawienia konta, które mogą dodać warstwę ochrony.

Oszustwa i przejęcie konta: Czym się różnią?

Oszustwo to przestępczy plan zaprojektowany w celu oszukania osoby, aby dobrowolnie przesłała pieniądze oszustowi lub celowo przyznała dostęp, który pozwala na dokonanie transakcji przelewu pieniędzy. Ta forma polega na budowaniu zaufania przez oszustwo, a następnie wykorzystywaniu tego zaufania. Mówiąc prosto, przestępcy 'przekonują' ofiarę, aby przesłała im pieniądze.

Atak przejęcia konta (ATO) to próba przestępców zdobycia dostępu za pomocą złośliwych metod (np. instalacja złośliwego oprogramowania) bez wiedzy lub zgody użytkownika, a ostatecznie przesłanie pieniędzy, które ofiara nie zatwierdziła. To tak, jakby włamać się do sejfu za pomocą technik technicznych i ukraść pieniądze. Jednak ataki ATO często zaczynają się również od oszukańczego kontaktu, w którym przestępcy próbują uzyskać dane logowania do konta lub potajemnie zainstalować złośliwe oprogramowanie, aby 'włamać się' do konta ofiary.

Formy oszustw, na które należy uważać

Oszustwa często opierają się na pośpiechu i panice, aby zmusić cię do kliknięcia, przeskanowania lub dzielenia się zanim zdążysz zweryfikować źródło. Oto kilka powszechnych strategii, które odnotowujemy i na które powinieneś uważać.

Podszywanie się i fałszywe wsparcie

Podszywanie się nadal jest jedną z najbardziej uporczywych strategii przestępców. Ta forma obejmuje narzędzia takie jak fałszywe SMS-y, fałszywe numery telefonów wsparcia, strony internetowe przypominające prawdziwe oraz konta w mediach społecznościowych, które przestępcy wykorzystują do podszywania się pod przedstawicieli Binance. Celem jest zastąpienie kanału, któremu ufasz, kanałem kontrolowanym przez oszusta, a następnie nakłonienie cię do podjęcia ryzykownej akcji.

W 2026 roku oszuści mogą nawet podszywać się pod dział wsparcia i wywierać presję, aby zmusić użytkowników do zainstalowania aplikacji do udostępniania ekranu. Gdy uzyskają dostęp do ekranu, poprowadzą cię przez proces wypłaty krok po kroku lub bezpośrednio przejmą kontrolę i zainicjują polecenie wypłaty na twoim urządzeniu.

Podszywanie się i oszustwa w blockchainie

Podszywanie się w blockchainie i oszustwa opierają się na zmuszeniu cię do interakcji z niewłaściwą platformą lub aktywem lub przesłania pieniędzy do niewłaściwego celu. Powszechne przykłady obejmują tokeny podobne do prawdziwych, fałszywe airdropy, fałszywe platformy i projekty oszustw.

Oszustwa inwestycyjne

Oszustwa inwestycyjne mogą wyglądać jak legalne możliwości zarobku, ale celem jest zmuszenie cię do przesłania pieniędzy na portfel lub platformę kontrolowaną przez oszusta. Oferty często obejmują gwarantowane zyski na poziomie VIP lub ograniczone czasowo bonusy, aby stworzyć wrażenie pilności, wraz z dopracowanymi stronami internetowymi z fałszywymi potwierdzeniami i zrzutami ekranu wypłat, aby zbudować zaufanie.

Kiedy wpłacisz pieniądze, oszustwo przechodzi w tryb wypłaty. Wypłaty są często blokowane z powodu 'podatków', 'opłat za gaz' lub 'opłat odblokowujących' w absurdalnie wysokich kwotach, a możesz być pod presją, aby wpłacić więcej, aby 'przywrócić' konto. W wielu przypadkach pokazane zyski są zmyślone, a platforma zniknie, gdy zbierze wystarczająco dużo pieniędzy.

Schemat Ponziego podszywający się pod pracę lub zadanie

Schematy Ponziego podszywające się pod pracę lub platformy zadaniowe obiecujące stabilne wysokie zyski za proste działania lub rekrutację innych. W rzeczywistości wypłaty pochodzą z pieniędzy nowych uczestników, a nie z rzeczywistych zysków. Gdy rekrutacja zwalnia, model się załamuje, a nowi uczestnicy ponoszą straty.

Powszechnie stosowane metody przejęcia konta

Przejęcie konta często wykorzystuje pilność i panikę, aby zmusić cię do kliknięcia, przeskanowania lub podzielenia się zanim zdążysz zweryfikować źródło, mając na celu naruszenie twojego konta. Oto kilka powszechnych metod, na które należy uważać.

Atak phishingowy

Atak phishingowy nadal jest jednym z najpopularniejszych sposobów, w jaki oszuści celują w użytkowników kryptowalut, ponieważ opiera się na poczuciu pilności, presji i źle ukierunkowanym zaufaniu. Przeanalizujemy trzy powszechne modele ataków phishingowych, ale metody nie stoją w miejscu. Oszuści stale dostosowują scenariusze, gdy użytkownicy stają się ostrożniejsi. Najlepsza obrona to zawsze podchodzić z ostrożnością do niespodziewanych wiadomości, weryfikować źródło za pośrednictwem oficjalnych kanałów i zwolnić tempo, zanim klikniesz, przeskanujesz lub podzielisz się czymkolwiek.

Fałszywe wiadomości i linki wsparcia: Oszuści podszywają się pod 'wsparcie Binance' na Telegramie lub za pośrednictwem e-maila, tworząc poczucie pilności i wysyłając link do 'weryfikacji' lub 'resetowania', który prowadzi do fałszywej strony zaprojektowanej w celu kradzieży twoich danych logowania lub kodu 2FA.

Atak phishingowy Apple ID: Napastnik wysyła fałszywe SMS-y ostrzegające o Apple, aby ukraść twój Apple ID, a następnie wykorzystuje uzyskany dostęp do synchronizowanego hasła iCloud, aby zainstalować Face ID lub klucz dostępu, aby włamać się do twoich powiązanych kont, w tym Binance, i próbować dokonać nieautoryzowanych wypłat.

Złośliwe oprogramowanie w załączniku e-mailowym: Przekonywujące e-maile (często zawierające pliki ZIP lub załączniki) mogą automatycznie instalować złośliwe oprogramowanie na twoim urządzeniu, gdy tylko je otworzysz. Na początku możesz nie zauważyć niczego, ale złośliwe oprogramowanie może cicho kraść dane, przejmować twoje konto lub portfel lub osłabiać zabezpieczenia twojego urządzenia poprzez połączenie technik manipulacji psychologicznej z technikami eksploatacji, mając na celu opróżnienie twoich pieniędzy.

Oszuści wykorzystujący twarze i kody QR

Nie daj się oszukać i oszukać. Oszuści mogą udawać wsparcie lub pracowników Binance i prosić cię o przesłanie wideo z twarzą w celu 'weryfikacji' lub przesłanie kodu QR podszywającego się pod nagrody lub końcowe aktualizacje, co daje im natychmiastowy dostęp do konta.

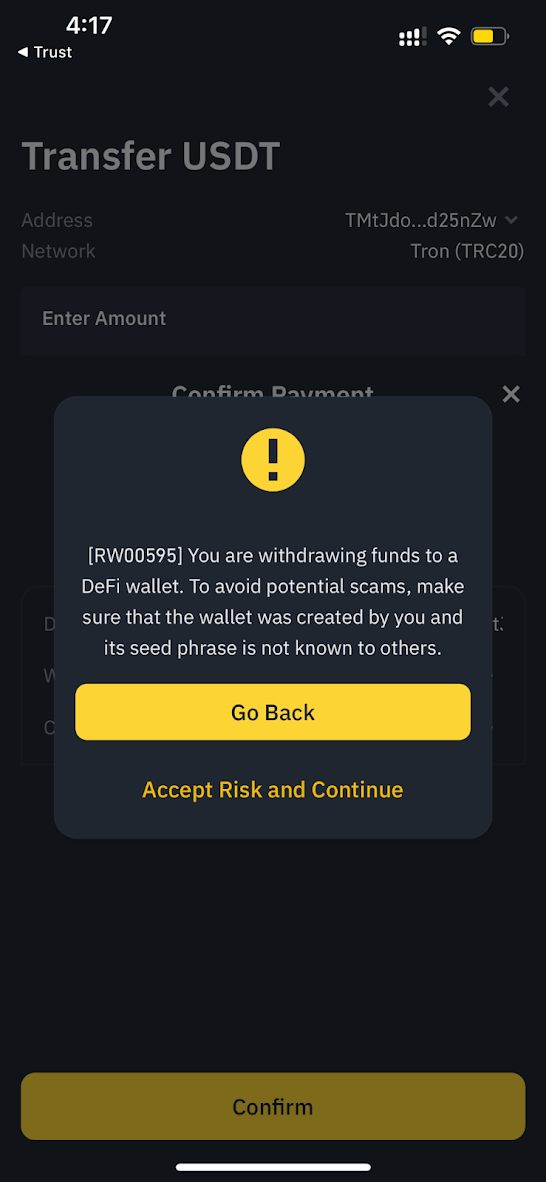

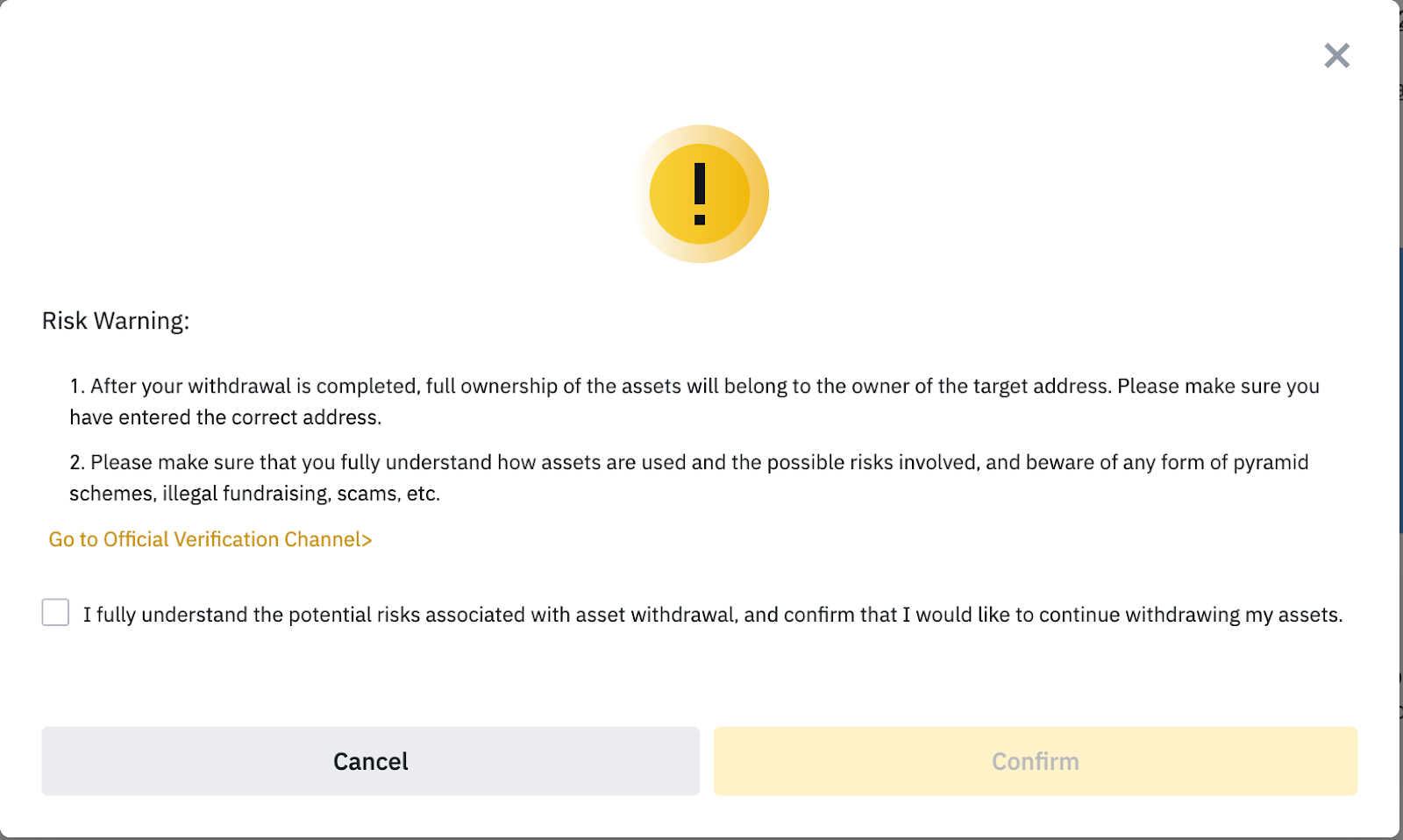

Wczesne ostrzeżenie od Binance

Binance może wysyłać wczesne ostrzeżenia, jeśli planujesz przesłać pieniądze na adres związany z oszustwami. Nie ignoruj tych powiadomień. Zatrzymaj się, aby ponownie sprawdzić adres i rozważ, czy nie jesteś pod presją, aby przesłać pieniądze, szczególnie jeśli ktoś podszywa się pod pracownika Binance lub wsparcie klienta.

Wczesne ostrzeżenie na urządzeniach mobilnych

Wczesne ostrzeżenie na komputerach

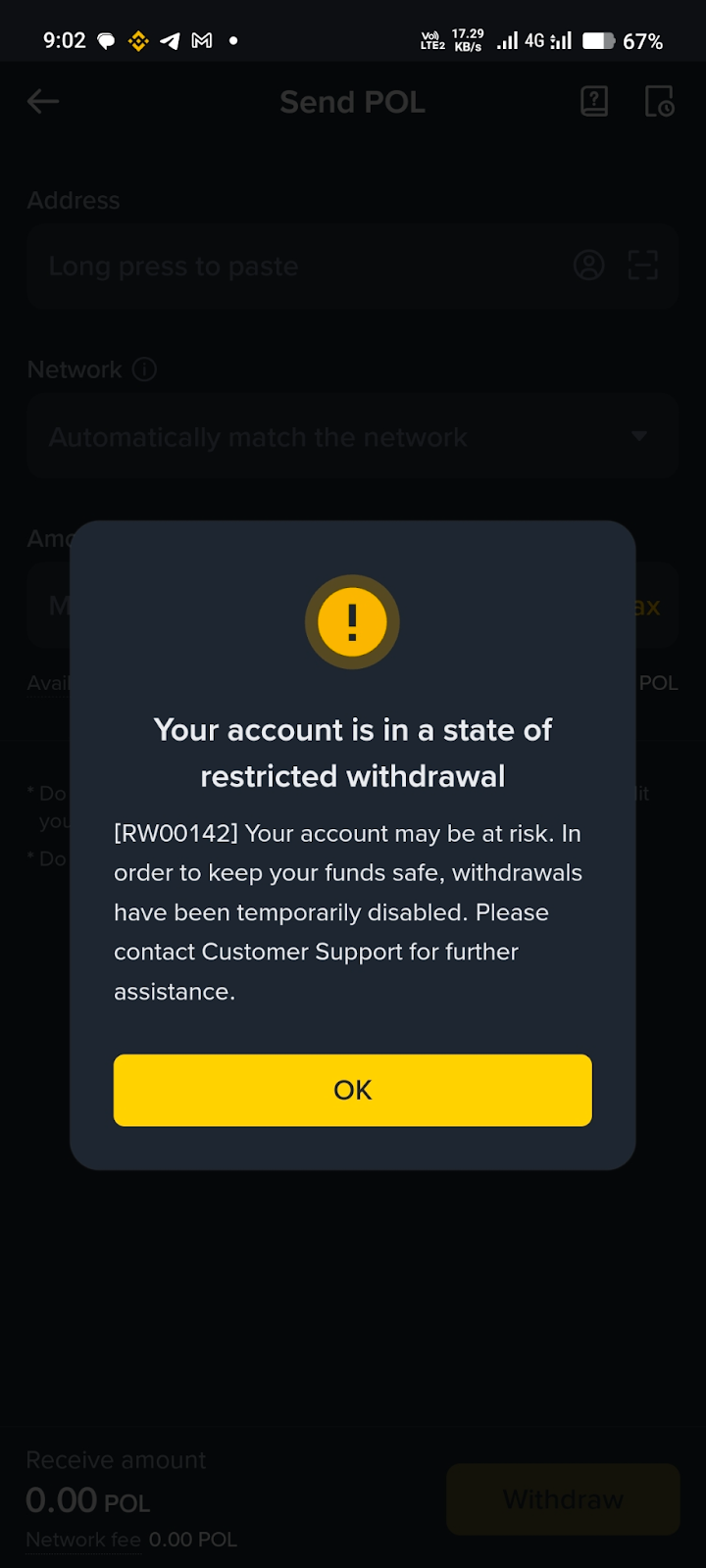

Gdy sygnał ryzyka jest wysoki, Binance może tymczasowo wstrzymać wypłaty z konta. To ostatnia warstwa ochrony, używana jako środek awaryjny w sytuacjach kryzysowych, aby zapobiec całkowitemu opróżnieniu konta, podczas gdy weryfikujemy, co się dzieje. Wypłaty są przywracane tylko po przeprowadzeniu kontroli bezpieczeństwa i uzyskaniu potwierdzenia od właściciela konta.

Zablokuj wypłaty na urządzeniach mobilnych

Prosta konfiguracja, aby się chronić

Mocna konfiguracja zabezpieczeń jest jednym z najskuteczniejszych sposobów zapobiegania przejęciu konta, zanim to się zacznie. Oto trzy aktualne sposoby ochrony twojego konta w 2026 roku.

Biometria: Użyj weryfikacji twarzy lub odcisków palców, aby dodać mocną warstwę sprzętową, trudniejszą do naruszenia niż hasła lub jednorazowe kody.

Klucz dostępu: Dodaj uwierzytelnianie bez hasła oparte na weryfikacji kryptograficznej przechowywanej na twoim urządzeniu, co zmniejsza ryzyko ataków phishingowych i zamiany kart SIM, a jednocześnie upraszcza logowanie na obsługiwanych urządzeniach.

Kod przeciwdziałania oszustwom: Skonfiguruj kod składający się z 8 znaków, który pojawia się w e-mailach i oficjalnych powiadomieniach Binance, aby szybko zidentyfikować fałszywe wiadomości.

W 2026 roku, poleganie tylko na jednym środku zabezpieczeń często nie wystarcza, ponieważ formy oszustw stają się coraz bardziej skomplikowane. Dlatego biometryka, klucze dostępu i kody przeciwdziałania oszustwom działają najskuteczniej w połączeniu, zapewniając ci wielowarstwową ochronę.

Porady dotyczące bezpieczeństwa: Weryfikuj wcześniej, ucz się ciągle

Pamiętaj, aby również śledzić wszelkie działania konta, kontrole bezpieczeństwa i rozmowy wsparcia w aplikacji Binance lub na oficjalnej stronie Binance. Jeśli wiadomość prosi cię o wykonanie połączenia telefonicznego, przejście do innej aplikacji lub kliknięcie w dziwny link, traktuj to jako podejrzane. W razie wątpliwości, użyj Binance Verify, aby zweryfikować linki, e-maile i kontakty oraz śledzić Binance Risk Sniper na Square, Binance Academy, razem z naszym blogiem o bezpieczeństwie, aby na bieżąco aktualizować informacje na temat oszustw i wskazówek zapobiegawczych.

Podsumowanie

Jeśli ostatnio nie przeglądałeś ustawień zabezpieczeń swojego konta, poświęć kilka minut na skonfigurowanie biometrii, włączenie klucza dostępu, gdy to możliwe, i dodanie kodu przeciwdziałania oszustwom. Te środki pomagają chronić twoje konto, nawet gdy otrzymujesz przekonującą wiadomość lub klikasz na coś, na co nie powinieneś klikać. Oszustwa rozwijają się szybko, ale aktualizacja informacji poprzez nasze zasoby dotyczące bezpieczeństwa może pomóc ci wcześnie rozpoznać oszustwa i próby przejęcia konta, jednocześnie unikając kosztownych błędów.

Czytaj więcej

Proszę pamiętać: mogą występować różnice między oryginalną treścią w języku angielskim a wszelkimi wersjami tłumaczeń (te wersje mogą być tworzone przez AI). Proszę zapoznać się z oryginalną wersją w języku angielskim, aby uzyskać najdokładniejsze informacje w przypadku jakichkolwiek różnic.