如果平时你看新闻的话,你就会知道2021年的某个水处理厂,有人远程入侵了控制系统,把水里的氢氧化钠浓度调到了正常值的一百倍,如果不是操作员刚好在盯着屏幕发现了异常,后果很难说。那次入侵用的方式很低级,就是一个没有更新的远程桌面软件。

整个事件没有造成实际伤害,但它说明了一件事

联网的工业设备被黑,不是科幻小说里的场景,是已经发生过的真实事件。

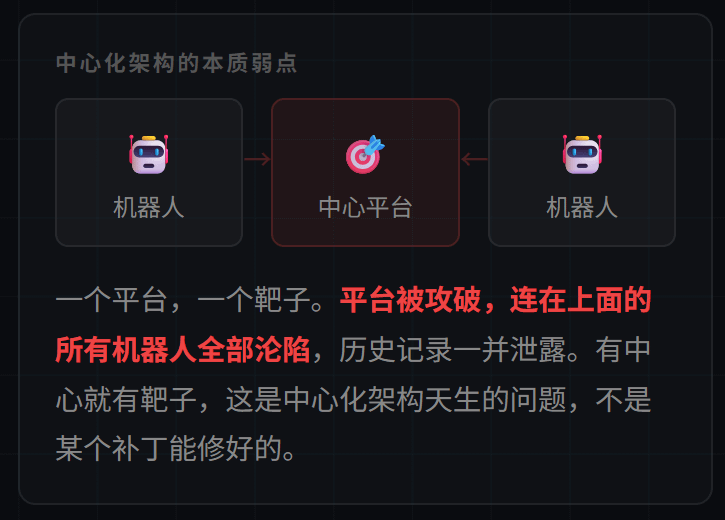

这是中心化系统的本质弱点:有中心,就有靶子。

所有设备连接到同一个云端控制平台,指令从平台下发,数据上传到平台,运营方通过平台管理所有机器人。这个架构很方便,但它把所有的安全风险集中在了一个点上。

一个平台,一个靶子。平台被攻破,连在上面的所有机器人全部沦陷,历史记录一并泄露。。这不是理论的风险,特斯拉、亚马逊的工业系统都出现过类似的安全事件。

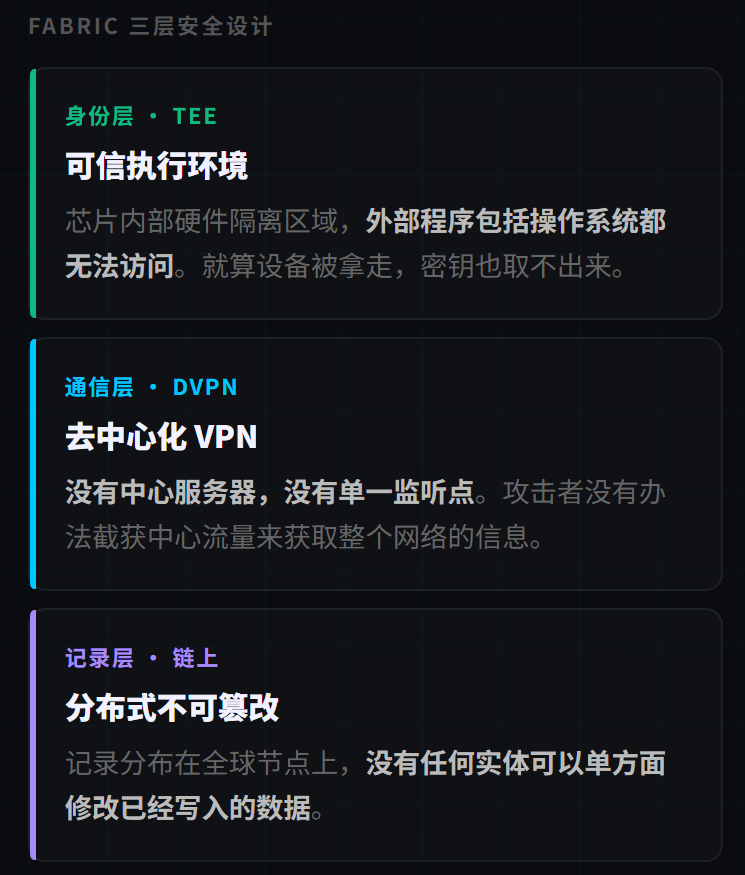

@Fabric Foundation 的架构注定让他没有单一的控制中心可以被攻击。

每台机器人的身份和密钥存储在TEE里,这是芯片内部的隔离区域,外部程序包括操作系统都无法访问,就算设备拿走密钥也取不出来。通信层走dVPN,没有中心服务器,攻击者没有办法截获整个网络的流量。

至于链上记录,分布在全球节点上,没有任何实体可以单方面修改已经写入的数据。

没有任何一个实体可以单方面修改已经写入的数据。

这三层设计加在一起,解决的是中心化系统最根本的问题:消灭单点故障。一台机器人被攻破,不会影响其他机器人,不会污染整个网络的数据让攻击者拿到整个系统的控制权。

还有一个我觉得值得说一说

@Fabric Foundation 的所有代码都是公开可查的。很多人觉得开源不安全,因为攻击者也可以研究代码找漏洞。

但安全领域:经过充分审计的开源代码,往往比封闭的私有代码更安全。因为全世界的安全研究者都在看着,漏洞被发现和修复的速度更快,而封闭系统里的漏洞可能被静默利用很久都没有人知道。

比特币运行了十五年,代码完全开源,从来没有被成功攻击过核心层。

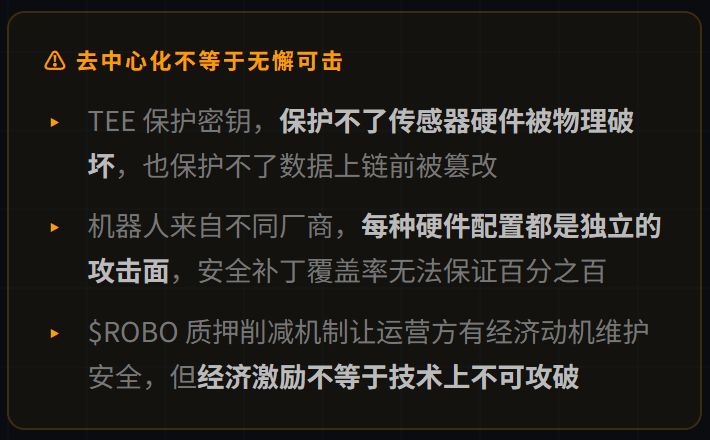

当然我要说清楚去中心化不等于无懈可击。机器人在执行任务,传感器数据从采集到上链的这段路径,依然存在被篡改的可能,TEE保护的是密钥,保护不了传感器硬件本身被物理破坏。

Fabric网络里的机器人来自不同厂商,每种硬件配置都是独立的攻击面,安全补丁的覆盖率无法保证百分之百。这些是真实存在的限制,不是用去中心化就能全部消除的。

但对比现有的中心化方案,Fabric的安全设计在架构层面有根本性的优势。现有系统的问题不是某个漏洞没修,是整个架构天然脆弱——有中心就有靶子有靶子就会被打。

Fabric选择拆散了,分布在全球的节点上,攻击者没有单一的攻击入口

$ROBO 的质押机制在安全设计里也有一个间接的作用:运营方把资产质押在#robo 网络里,一旦出现安全事故被判定为运营方责任,质押会被削减。

这让运营方有强烈的经济动机去维护自己设备的安全,而不是把安全责任推给平台。

那个水处理厂后来升级了安全系统,代价是效率下降。中心化系统的安全升级,通常都要在安全和效率之间做取舍。

Fabric从一开始就把安全嵌进了基础设施里,不需要每次出了事之后再打补丁,这是它和现有方案最根本的区别。