Główne dania na wynos

Klucze interfejsu programowania aplikacji (API) mogą służyć do zapewniania niektórym programom wygodnego dostępu do danych użytkownika.

Jednak klucze API mogą zostać naruszone, jeśli nie będą odpowiednio zarządzane. Nauczenie się, jak bezpiecznie korzystać z kluczy API, jest niezbędne, aby zapobiec naruszeniu bezpieczeństwa Twoich zasobów.

Binance obsługuje teraz pary kluczy API RSA dla zwiększenia bezpieczeństwa. Dowiedz się, jak je wygenerować i wykorzystać.

Klucze API umożliwiają użytkownikom wygodny dostęp do swoich danych. Od par kluczy RSA po białe listy kluczy IP – poznaj pięć wskazówek od Binance, które pomogą Ci zapewnić bezpieczeństwo kluczy API.

Czym jest klucz API?

Interfejsy programowania aplikacji (API) to efektywny sposób na przyznanie niektórym programom dostępu do danych użytkownika, umożliwiając im działanie w imieniu użytkownika. Dzięki API dane mogą być pobierane z Binance w celu interakcji z zewnętrznymi aplikacjami w razie potrzeby. Jednak klucze API mogą wprowadzać podatności, jeśli nie są przechowywane i używane prawidłowo. Na przykład, złośliwi aktorzy, którzy kradną lub phishingują klucze API swoich ofiar, mogą potencjalnie uzyskać dostęp do ich funduszy. Dowiedz się, jak zabezpieczyć swoje aktywa dzięki naszym pięciu wskazówkom dotyczącym zabezpieczeń kluczy API.

Pięć wskazówek dotyczących zabezpieczania kluczy API Binance

1. Nie udostępniaj swojego klucza API innym

Sekretny klucz Twojego API (HMAC) i klucz prywatny (Ed25519, RSA) to bardzo wrażliwe dane. Nigdy nie udostępniaj kluczy API osobom trzecim. Z sekretnym kluczem Twojego API, każdy może zainicjować żądanie API w Twoim imieniu, nie będąc wykrytym przez nasz system monitorowania ryzyka.

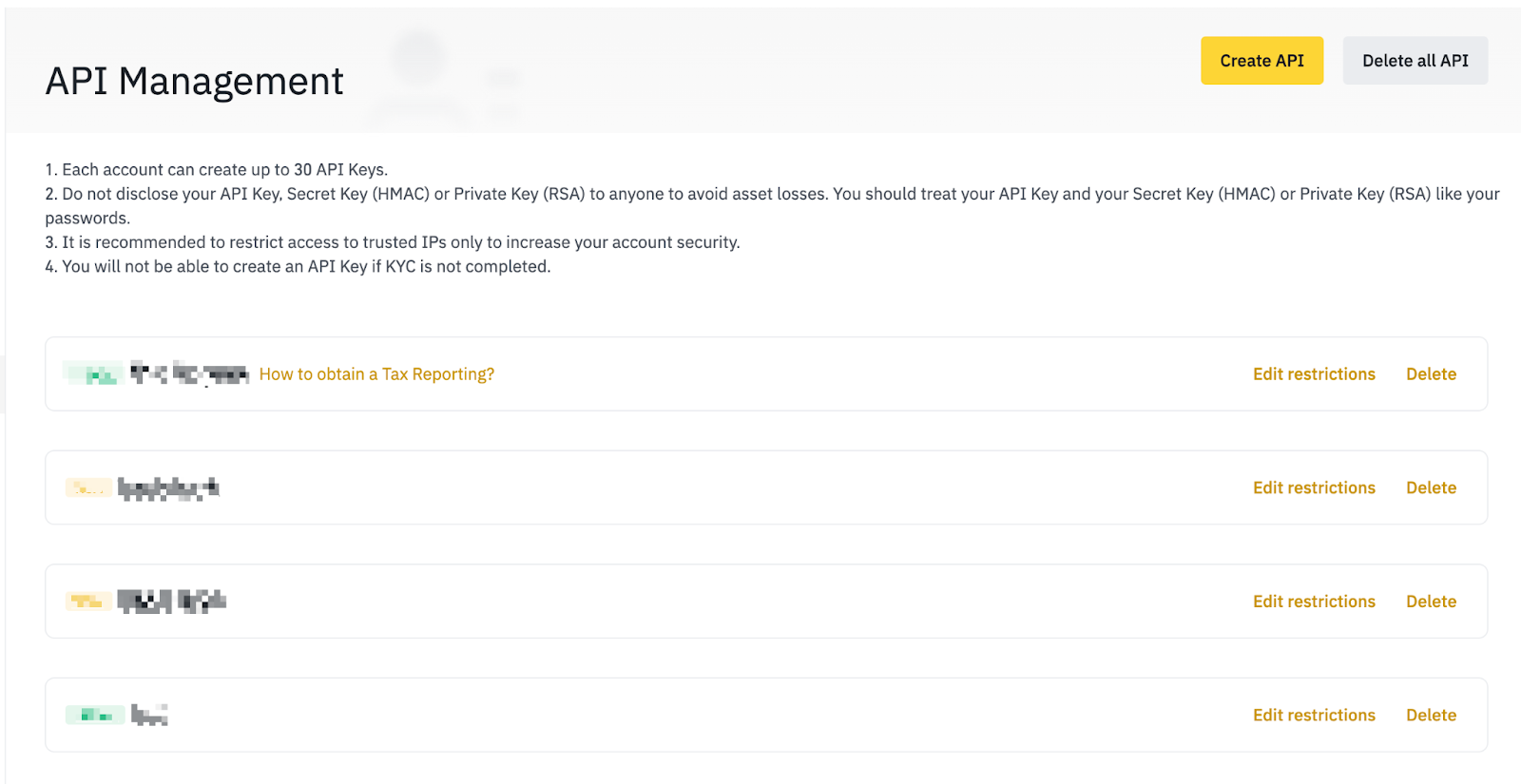

Powinieneś również regularnie sprawdzać aktywne klucze API na swoim koncie za pośrednictwem strony zarządzania API. Jeśli podejrzewasz, że bezpieczeństwo jakiegokolwiek klucza API zostało naruszone, natychmiast je zmień. Dobrą praktyką jest także regularne zmienianie kluczy API, podobnie jak w niektórych systemach wymaga się zmian haseł co 30-90 dni – niezależnie od tego, czy ich aktywnie używasz, czy nie.

2. Bądź czujny w zarządzaniu dostępem

Klucze API są przydatne do takich zadań, jak automatyczne tradowanie, monitorowanie pozycji i ryzyka oraz cele podatkowe. Dlatego może być kuszące włączyć wszystkie uprawnienia dla jednego klucza API i używać go do wielu celów, takich jak handel API i zapytania o dane. Jednak zmniejsza to bezpieczeństwo klucza – jeśli Twój klucz API zostanie skompromitowany, haker mógłby uzyskać pełny dostęp do Twojego konta i funduszy.

Bezpieczniej jest używać klucza API dla jednej aplikacji i włączać tylko te uprawnienia, które są wymagane do tego celu. Na przykład, jeśli chcesz monitorować ryzyko handlowe, zgłaszać podatki oraz realizować handel spot i futures za pomocą API, powinieneś utworzyć co najmniej cztery klucze, po jednym dla każdego z następujących celów:

Handel Spot

Handel Futures

Zapytanie o dane podatkowe

Zapytanie o dane handlowe (tylko do odczytu)

Na Binance możesz stworzyć do 30 kluczy API dla każdego subkonta.

3. Przechowuj dane swojego klucza API bezpiecznie

Jak już wspomniano, jeśli Twoje klucze API wpadną w ręce złoczyńcy, Twoje aktywa mogą być zagrożone. Podobnie jak w przypadku ochrony swoich prywatnych kluczy, nie przechowuj danych swojego API w formie tekstu zwykłego. Zamiast tego, szyfruj je lub używaj zaufanego menedżera sekretów. Powinieneś także unikać korzystania z rozwiązań opartych na chmurze do przechowywania swoich kluczy API, ponieważ mogą być one podatne na ataki.

Zaleca się także unikanie przechowywania swoich kluczy API w kodzie źródłowym lub repozytorium aplikacji. Jeśli korzystasz z Github lub innych systemów SCM, zalecamy używanie skanerów sekretów, takich jak gitLeaks lub git-secrets, aby upewnić się, że Twój token i inne sekrety używane przez Twoje narzędzia nie są przechowywane w repozytorium.

Rozważ przechowywanie danych swojego klucza API w plikach lub zmiennych środowiskowych, z dala od systemu zarządzania osób trzecich, którego używasz, aby uniknąć udostępniania swoich prywatnych informacji. Używaj dodatkowej ochrony hasłem dla plików kluczy prywatnych.

4. Użyj białej listy IP

Zdecydowanie zalecamy, aby użytkownicy korzystali z białej listy IP dla wszystkich swoich kluczy API, niezależnie od uprawnień lub celów tych kluczy. Dzięki białej liście IP, Twoje klucze API mogą być dostępne tylko z określonych adresów IP. To zapobiega złym aktorom w używaniu Twoich kluczy API w przypadku ich skompromitowania.

Chociaż klucz API nie może być użyty do inicjowania żądań wypłaty bez białej listy IP, istnieją inne sposoby, w jakie klucze mogą być nadużywane. Jeśli haker uzyska dostęp do Twoich kluczy, może użyć aktywów o relatywnie niskim wolumenie handlowym, aby handlować parami i powoli siphonować aktywa z Twojego portfela. Realizacja zakupów niechcianych aktywów z konta hakera i handel nimi z Twoimi aktywami blue chip (BTC, BNB, TUSD itd.) ostatecznie zostawi Cię z altcoinami, które nigdy nie zamierzałeś kupić. Innymi słowy, haker może użyć Twoich kluczy API do handlu Twoimi aktywami przeciwko ich aktywom na rynku o relatywnie niskiej płynności.

Aby zapobiec takim oszustwom, Binance wdrożył politykę automatycznego usuwania kluczy API. Jeśli Twój klucz API nie jest na białej liście IP i jest nieaktywny przez 30 dni, zostanie usunięty. Aby uniknąć automatycznego usunięcia, powinieneś utworzyć swoją białą listę IP.

Zalecamy również zachowanie czujności w korzystaniu z bibliotek i narzędzi osób trzecich. Istnieją złośliwe biblioteki specjalnie zaprojektowane do wykradania kluczy API. Oprócz skanerów wirusów i złośliwego oprogramowania, warto rozważyć użycie narzędzia do analizy składu oprogramowania (SCA) i dokładnie przeglądać biblioteki osób trzecich przed ich włączeniem.

5. Użyj par kluczy asymetrycznych

Asymetryczna para kluczy to mechanizm, który wykorzystuje klucze publiczne i prywatne do zabezpieczania transmisji danych. Dzięki asymetrycznej parze kluczy klucz prywatny używany do tworzenia podpisów nie musi być udostępniany. Oznacza to, że tak długo, jak klucz prywatny jest zachowany w tajemnicy i bezpieczny, nikt inny nie może zainicjować autoryzowanego żądania w Twoim imieniu.

Binance teraz obsługuje używanie kluczy Ed25519 i RSA (Rivest-Shamir-Adleman) do tworzenia podpisanych żądań API. Schemat podpisu cyfrowego Ed25519 zapewnia wysoki poziom bezpieczeństwa porównywalny z kluczami RSA o długości 3072 bitów, przy jednoczesnym posiadaniu znacznie mniejszych podpisów, które są szybsze do obliczenia.

Jak wygenerować klucz API na Binance

Teraz możesz tworzyć pary kluczy publicznych i prywatnych Ed25519 i RSA, rejestrować klucze publiczne na Binance i używać odpowiadającego klucza prywatnego do tworzenia podpisanych żądań API.

Przewodnik krok po kroku dotyczący tworzenia asymetrycznej pary kluczy

Pobierz najnowszą wersję naszego oficjalnego generatora kluczy asymetrycznych

Uruchom aplikację. Możesz generować, kopiować lub zapisywać klucze. Możesz również dostosować rozmiar swojego klucza.

Aby zarejestrować swój klucz publiczny za pomocą aplikacji Binance, przejdź do [Profil] -> [Zarządzanie API] -> [Utwórz API] -> [Samodzielnie wygenerowany klucz API].

Skopiuj klucz publiczny z generatora kluczy asymetrycznych i wklej go do pola, aby zarejestrować.

Wprowadź nazwę swojego klucza API, kliknij [Dalej] i zakończ proces 2FA, aby zakończyć rejestrację.

Aby uzyskać więcej informacji, zapoznaj się z naszym przewodnikiem na temat jak wygenerować parę kluczy Ed25519 do wysyłania żądań API na Binance.

5 powszechnych błędów w zabezpieczeniach kluczy API, których należy unikać

Udostępnianie swojego klucza API: Nigdy nie udostępniaj swoich kluczy API osobom trzecim. Może to umożliwić nieautoryzowany dostęp do Twojego konta, co prowadzi do potencjalnej utraty funduszy.

Włączanie nadmiernych uprawnień: Unikaj włączania wszystkich uprawnień dla jednego klucza API. Używaj oddzielnych kluczy do różnych celów, aby zminimalizować ryzyko w przypadku kompromitacji jednego klucza.

Przechowywanie kluczy API w niebezpieczny sposób: Nie przechowuj swoich kluczy API w formie tekstu zwykłego lub w kodzie źródłowym swojej aplikacji. Używaj szyfrowania lub zaufanych menedżerów sekretów, aby je zabezpieczyć.

Nie używanie białej listy IP: Zawsze używaj białej listy IP, aby ograniczyć dostęp do swoich kluczy API z określonych adresów IP, zapobiegając nieautoryzowanemu użyciu, nawet jeśli klucze zostały skompromitowane.

Zaniedbywanie par kluczy asymetrycznych: Wykorzystuj pary kluczy asymetrycznych (Ed25519 lub RSA) do tworzenia podpisanych żądań API, zapewniając, że twój klucz prywatny pozostaje zabezpieczony.

Ostateczne przemyślenia

Zabezpieczenie swoich kluczy API jest kluczowe dla ochrony swoich aktywów i zapewnienia bezpiecznych interakcji z zewnętrznymi aplikacjami. Stosując najlepsze praktyki, takie jak nieudostępnianie swoich kluczy API, staranne zarządzanie dostępem, bezpieczne przechowywanie kluczy, korzystanie z białych list IP i wykorzystywanie par kluczy asymetrycznych, możesz znacznie zmniejszyć ryzyko nieautoryzowanego dostępu i potencjalnej utraty funduszy. Bądź czujny i proaktywny w zarządzaniu swoimi kluczami API, aby zawsze chronić swoje cyfrowe aktywa na Binance.

Dalsze czytanie

Jak zidentyfikować i unikać powszechnych oszustw związanych z kryptowalutami

Oszustwa związane z usługami odzyskiwania: Jak nie dać się oszukać po raz drugi

Jak dostrzegać i unikać oszustw P2P