Autor: Lisa

Tło wydarzenia

Od 2022 r. stopniowo pojawiały się różne grupy phishingowe o nazwie Drainer, takie jak Pink Drainer, która zdobywa tokeny Discord za pomocą socjotechniki i przeprowadza phishing, na przykład Venom, dostawca usług phishingowych, który uzyskuje zgodę użytkownika za pośrednictwem Permit lub Approve i kradnie zasoby; na przykład organizacja phishingowa Monkey Drainer (https://aml.slowmist.com/events) wykorzystała fałszywe konta KOL na Twitterze, Discord itp. do udostępnienia fałszywych witryn z przynętami związanych z NFT za pomocą złośliwej Mint w celu wyłudzenia informacji, kradnąc dziesiątki milionów dolarów /monkey_Drainer_statistics/); taki jak Inferno Drainer, producent specjalizujący się w oszustwach wielołańcuchowych.

Z biegiem czasu niektórzy Drainer wycofali się z etapu kryptowalut, ale dwa ostatnie incydenty sprawiły, że grupa phishingowa, która wielokrotnie działała w tajemnicy – Angel Drainer, stopniowo znalazła się w oczach opinii publicznej.

Incydent 1: Atak polegający na przejęciu DNS Balancera

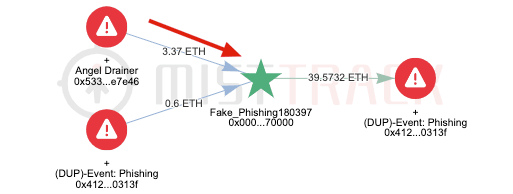

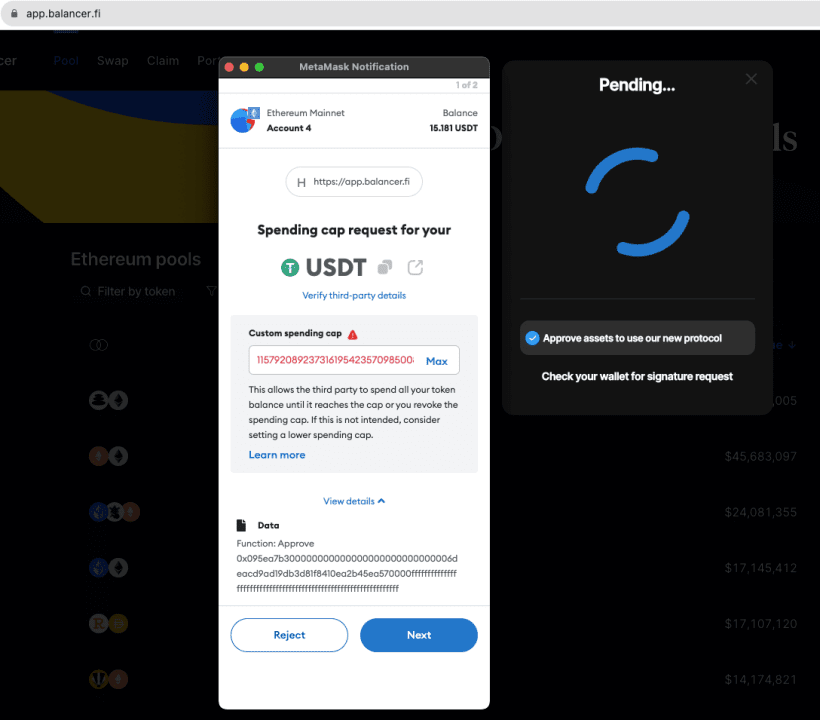

19 września 2023 r. firma Balancer wydała pilne ostrzeżenie, prosząc użytkowników o zaprzestanie uzyskiwania dostępu do jej oficjalnej strony internetowej, ponieważ jej interfejs został naruszony przez złośliwe podmioty w wyniku przejęcia DNS, a portfele będą narażone na ataki phishingowe po odwiedzeniu linków do witryny. Według analizy MistTrack opłaty napastników pochodziły od grupy phishingowej Angel Drainer, a ofiarom skradziono co najmniej 350 000 dolarów.

Innymi słowy, osoba atakująca (Angel Drainer) nakłoniła użytkownika do „Zatwierdzenia”, atakując witrynę Balancer i przekazała środki atakującemu (Angel Drainer) za pomocą „transferFrom”. Według zebranych przez nas odpowiednich danych wywiadowczych osoba atakująca może być powiązana z rosyjskimi hakerami. Po analizie stwierdzono, że na interfejsie app.balancer.fi (https://app.balancer.fi/js/overchunk.js) znajdował się złośliwy kod JavaScript.

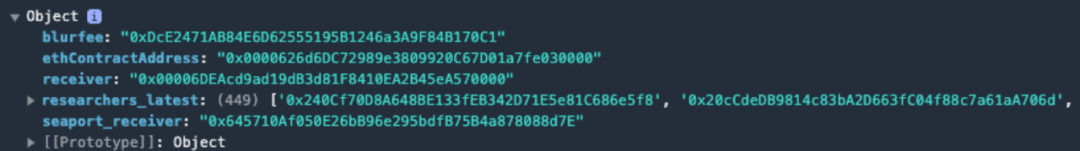

Gdy użytkownik użyje portfela do połączenia się ze stroną app.balancer.fi, złośliwy skrypt automatycznie określi saldo podłączonego użytkownika i przeprowadzi atak phishingowy.

Incydent 2: Atak polegający na przejęciu DNS Galxe

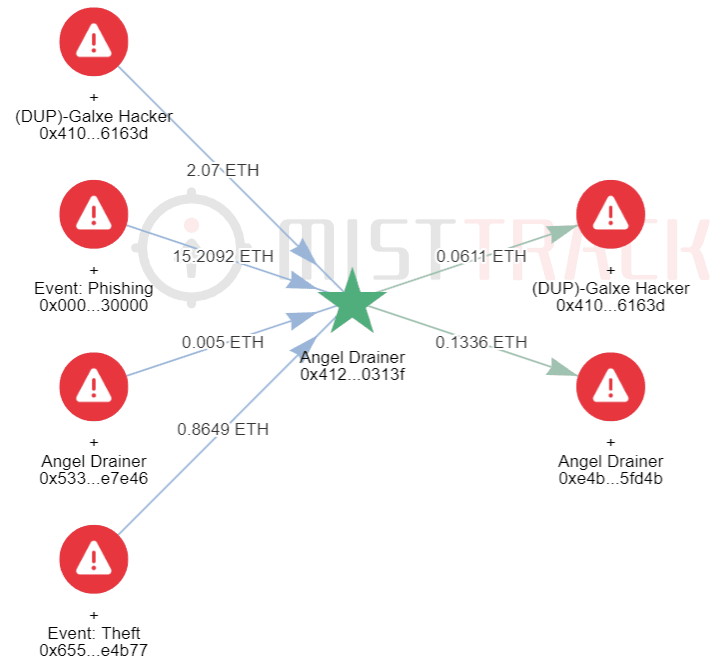

Według wielu użytkowników społeczności 6 października 2023 r. zasoby zostały skradzione po tym, jak podpis portfela został użyty do autoryzacji platformy Galxe, sieci danych uwierzytelniających Web3. Następnie Galxe oficjalnie ogłosiło, że jej strona internetowa została zamknięta, a problem jest naprawiany. Według analizy MistTrack adres Galxe Hacker ma wiele interakcji z adresem Angel Drainer i wydaje się, że jest to ten sam haker.

7 października firma Galxe wydała oświadczenie, w którym stwierdziła, że witryna została już w pełni przywrócona. Szczegółowy przebieg zdarzenia jest następujący: 6 października nieznana osoba skontaktowała się z dostawcą usług nazw domen Dynadot, udając autoryzowanego członka Galxe i i użył sfałszowanego dokumentu, omijając procesy bezpieczeństwa. Następnie oszuści uzyskali nieautoryzowany dostęp do DNS konta domeny, którego używali do przekierowywania użytkowników na fałszywe strony internetowe i podpisywania transakcji, które skradziały ich środki. Dotkniętych zostało około 1120 użytkowników, którzy weszli w interakcję ze złośliwą witryną, w wyniku czego skradziono około 270 000 dolarów.

Poniżej znajduje się analiza tylko niektórych materiałów phishingowych i adresów portfeli phishingowych tej grupy:

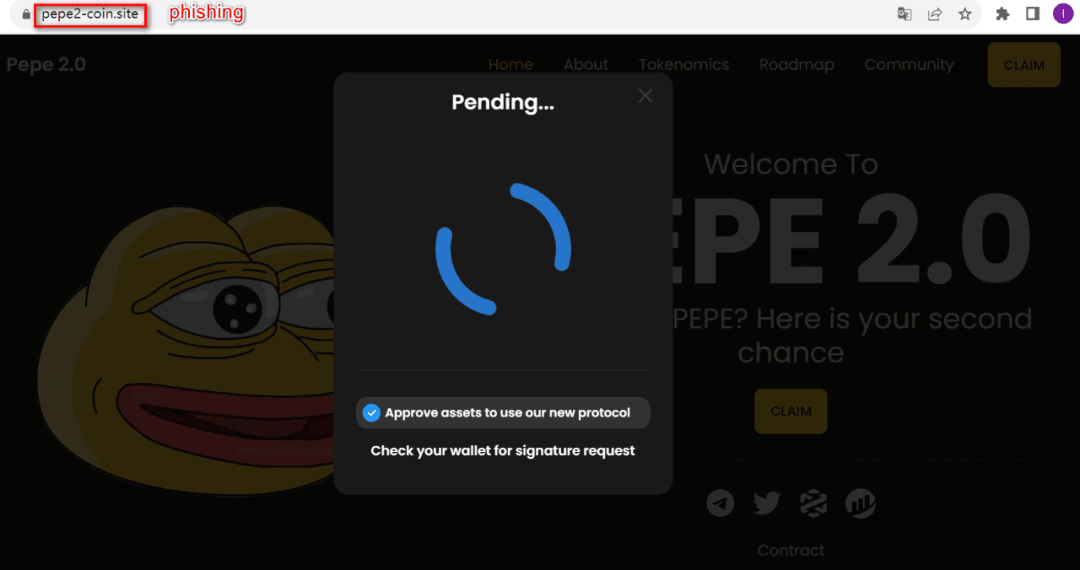

Analiza stron i technik phishingowych

Po analizie odkryliśmy, że główną metodą ataku tej grupy jest przeprowadzanie ataków socjotechnicznych na dostawców usług nazw domen, którzy po uzyskaniu odpowiednich uprawnień kont nazw domen modyfikują kierunek rozpoznawania DNS i przekierowują użytkowników na fałszywe strony internetowe. Według danych dostarczonych przez ScamSniffer, partnera SlowMist, ataki phishingowe tej grupy wymierzone w branżę szyfrowania dotyczyły ponad 3000 nazw domen.

Po przeszukaniu odpowiednich informacji na temat tych nazw domen ustalono, że datę rejestracji można prześledzić od stycznia 2023 r.:

Strona imituje Fight Out, projekt gry Web3 i jest obecnie niedostępna. Co ciekawe, w ramach oficjalnej platformy społecznościowej Fight Out wielu użytkowników zgłosiło, że projekt ten również jest oszustwem.

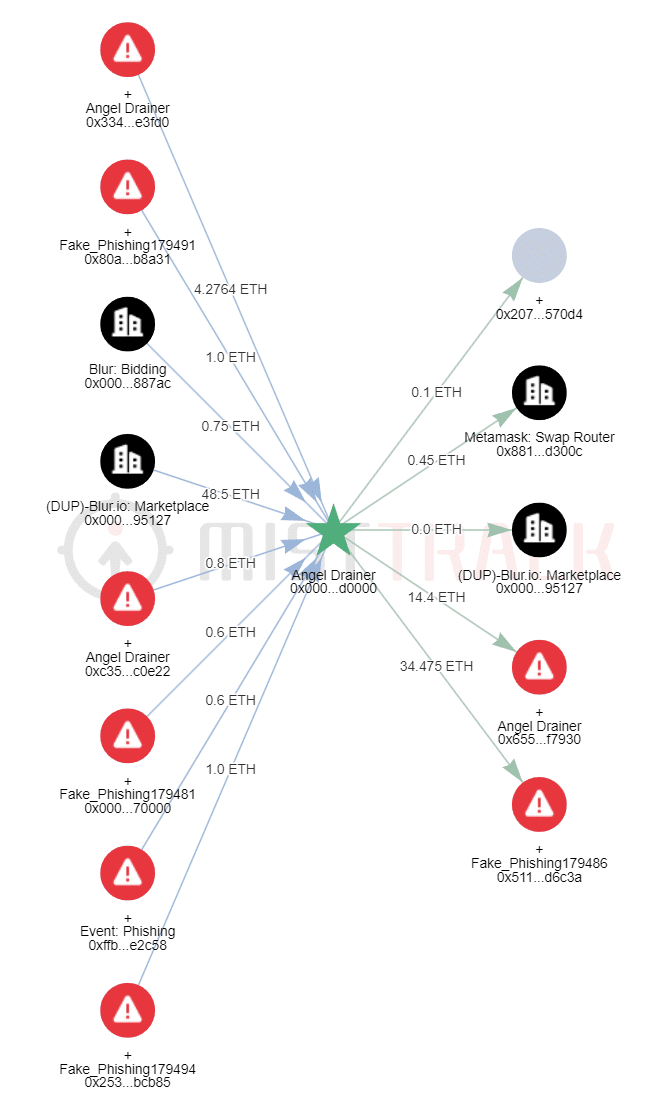

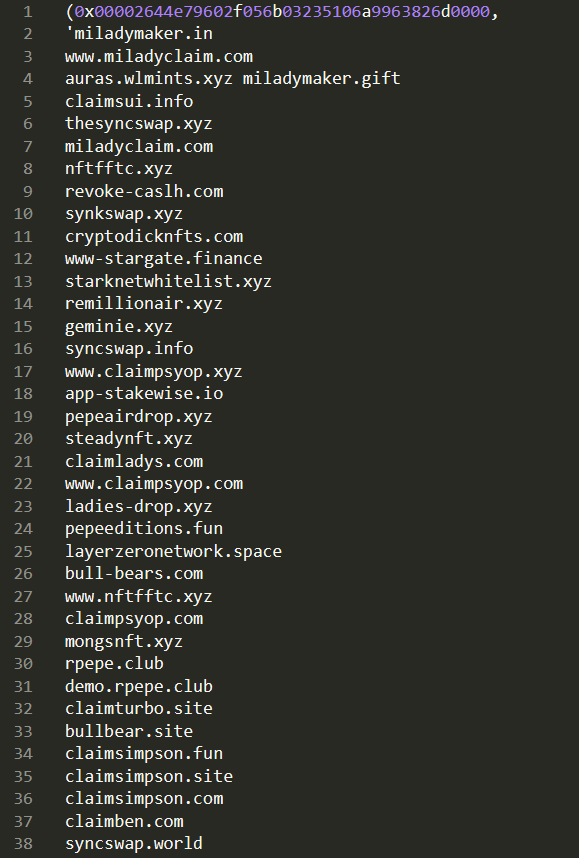

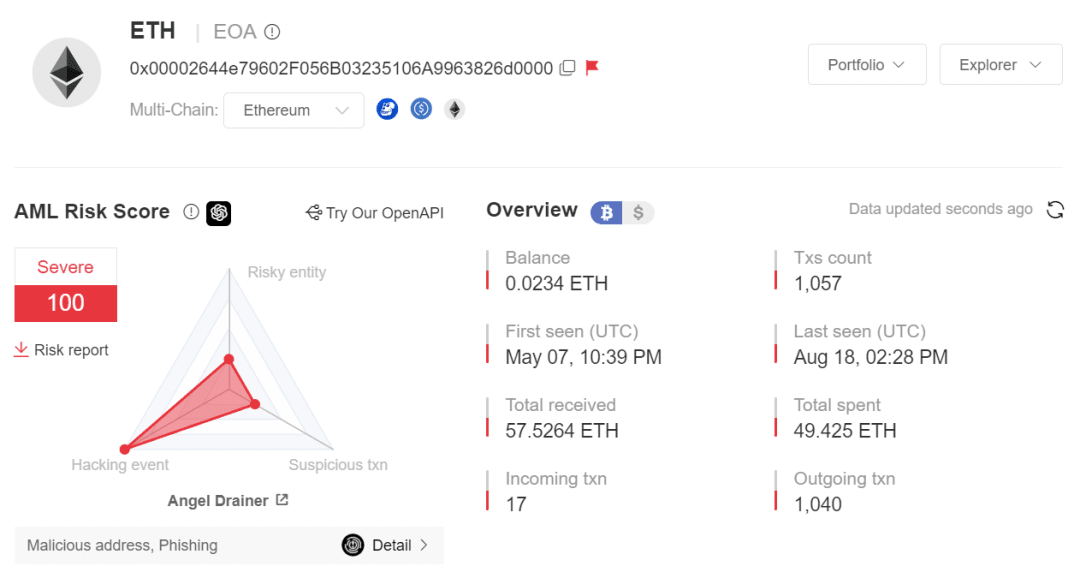

Sprawdzenie adresu 0x00002644e79602F056B03235106A9963826d0000 powiązanego z witryną phishingową poprzez MistTrack pokazuje, że pod tym adresem pierwsza transakcja została dokonana 7 maja.

Odkryliśmy, że adres ten jest powiązany ze 107 witrynami phishingowymi, w tym nie tylko projektami NFT, narzędziem do zarządzania autoryzacją RevokeCash, giełdą Gemini, ale także mostem międzyłańcuchowym Stargate Finance itp.

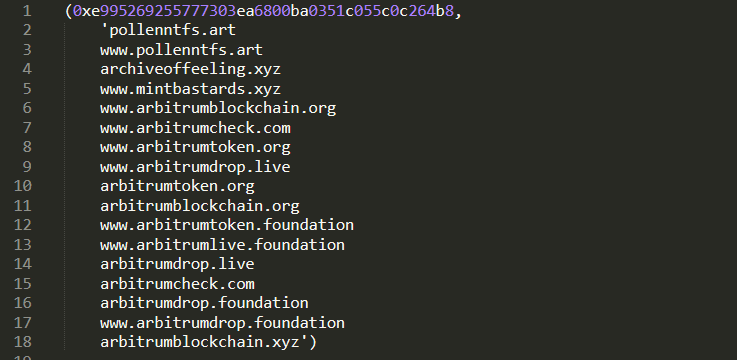

Na podstawie tego adresu, począwszy od 16 marca 2023 r., adres 0xe995269255777303Ea6800bA0351C055C0C264b8 oznaczono jako Fake_Phishing76598. Ten adres jest powiązany z 17 witrynami phishingowymi, głównie wdrażającymi witryny phishingowe wokół projektu NFT Pollen i sieci publicznej Obecnie nie można otwierany.

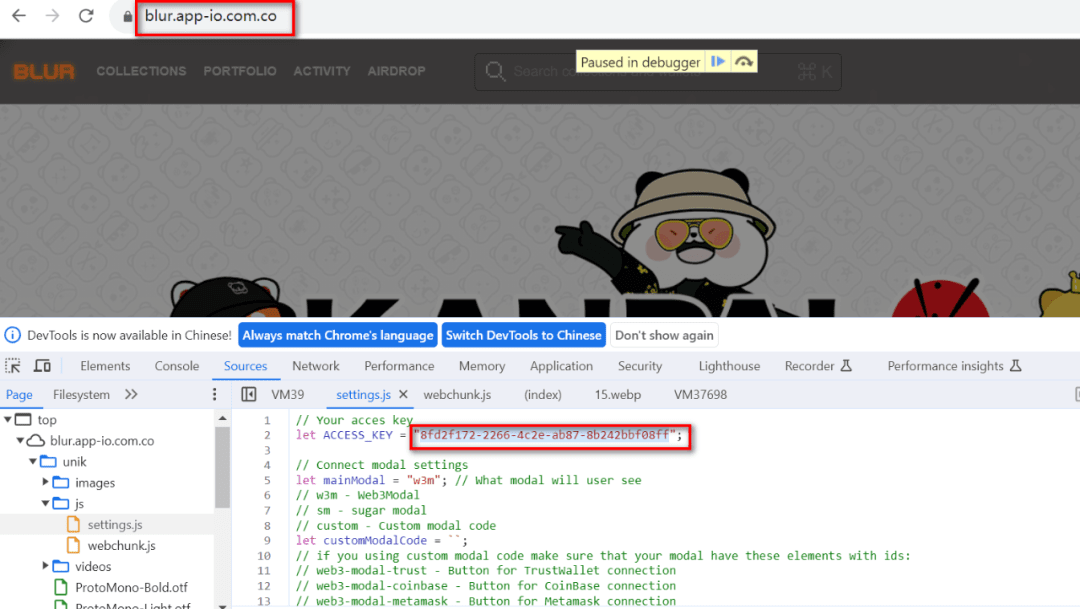

Sprawdzamy witrynę phishingową Blur[.]app-io.com.co wdrożoną niedawno przez tę grupę:

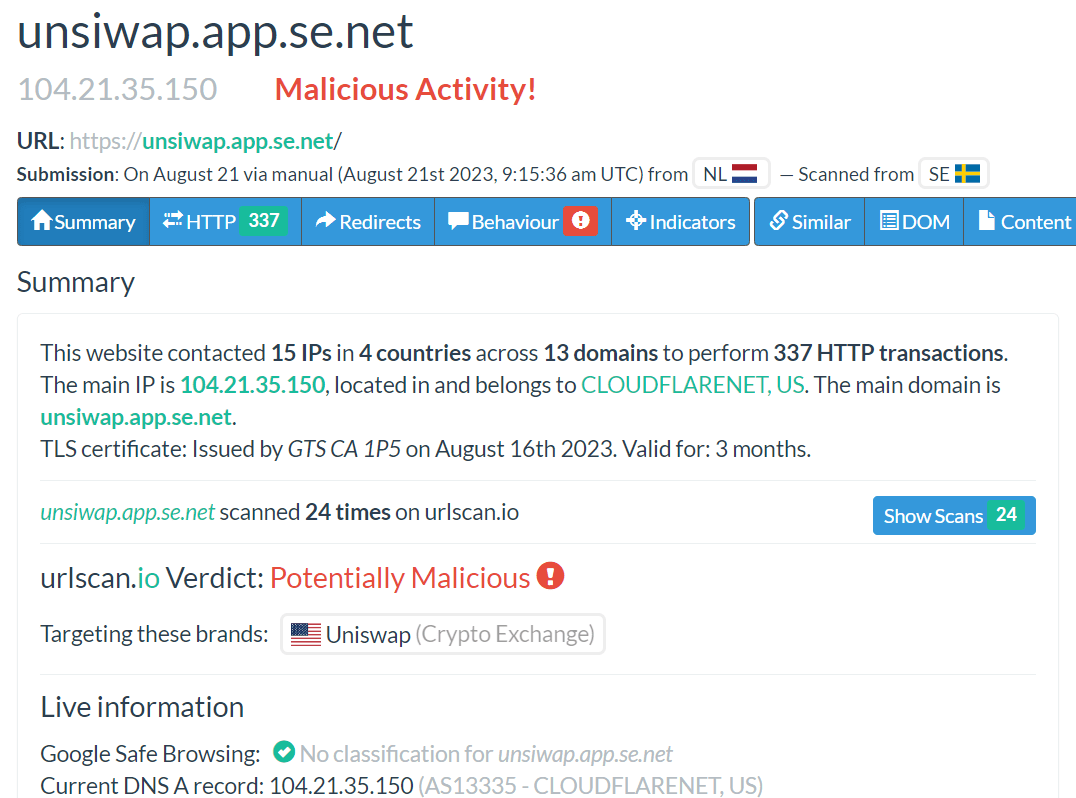

Wysyłając zapytanie do klucza dostępu, został on powiązany z inną witryną phishingową unsiwap[.]app.se.net. Prawidłowa pisownia to Uniswap. Osoba atakująca wprowadza w błąd odbiorców, zmieniając kolejność liter s oraz i.

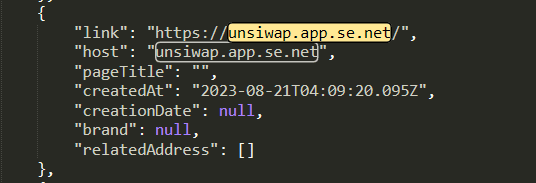

Ta strona internetowa jest również obecna w naszych danych i została uruchomiona dopiero w sierpniu:

Zrzut ekranu kilku stron internetowych połączonych z tą domeną pokazano poniżej:

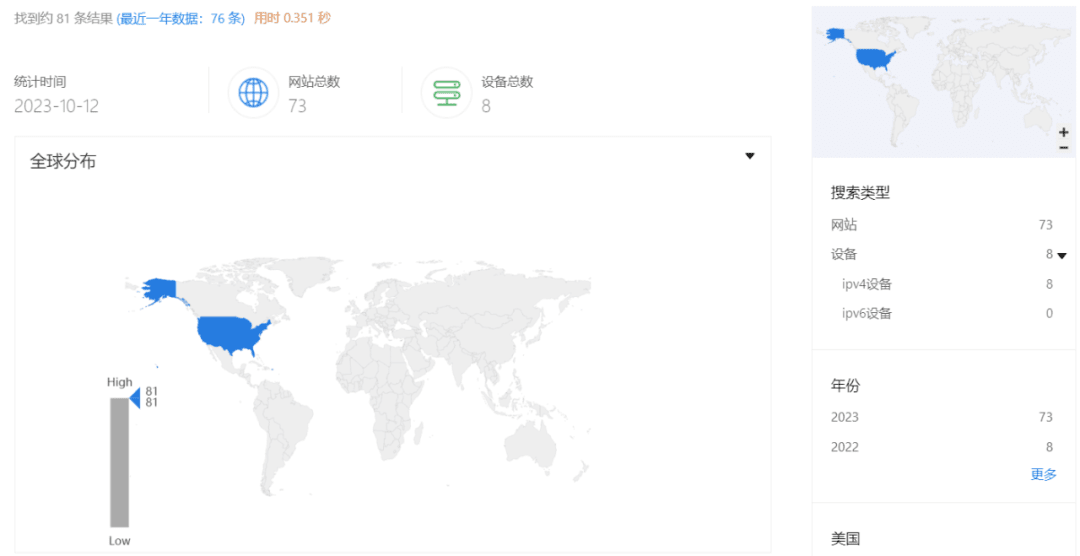

Korzystając z ZoomEye do przeprowadzenia globalnego wyszukiwania, odkryliśmy, że w tej domenie w tym samym czasie działały i zostały wdrożone 73 witryny phishingowe:

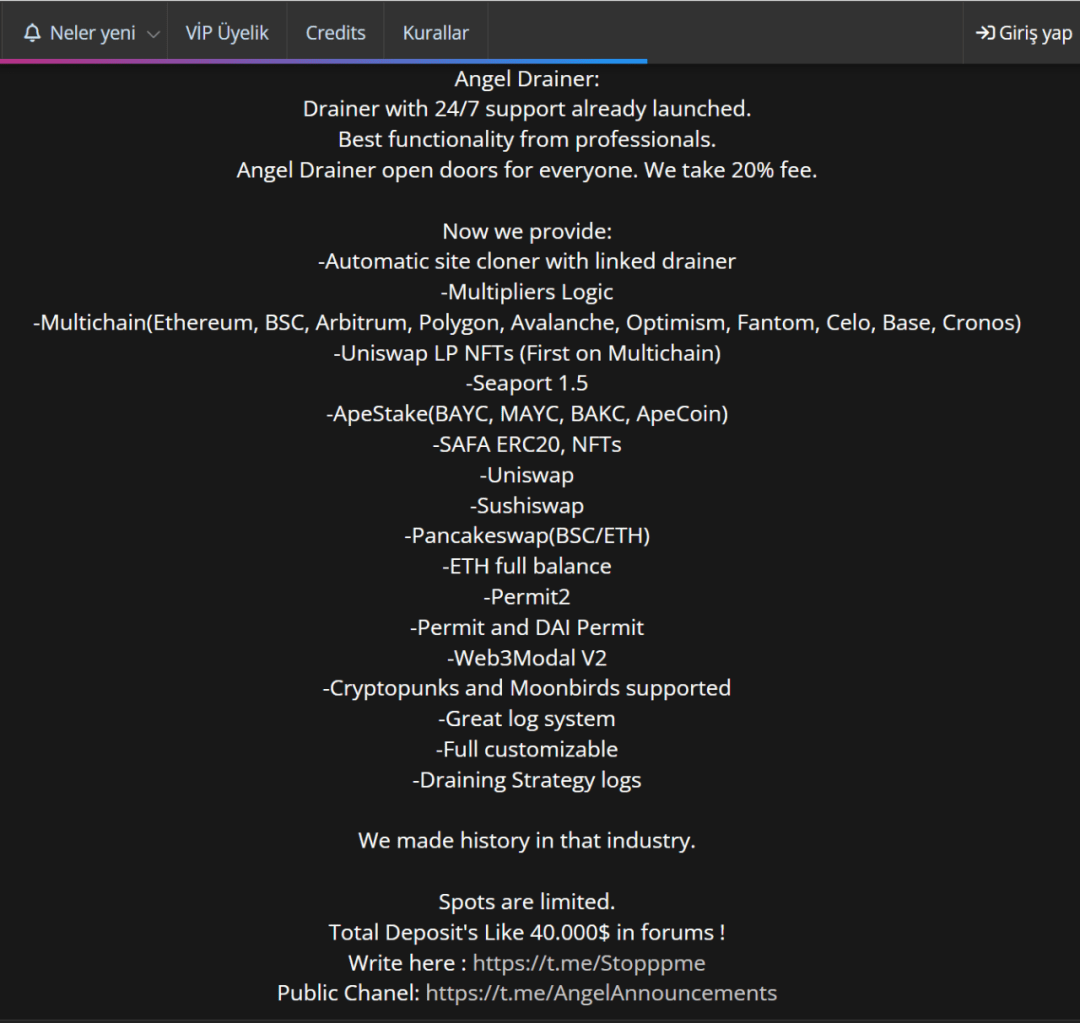

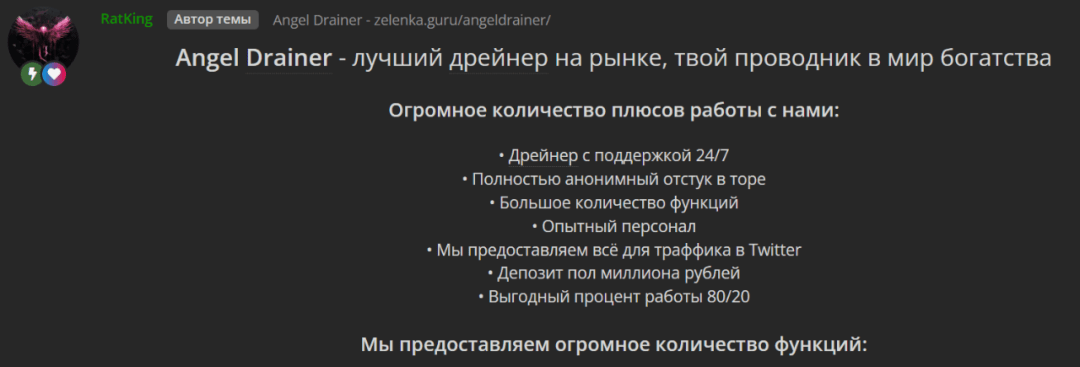

Kontynuując śledzenie, Angel Drainer sprzedaje w języku angielskim i rosyjskim, zapewnia wsparcie 24 godziny na dobę, 7 dni w tygodniu, ma depozyt w wysokości 40 000 USD, pobiera opłatę w wysokości 20%, obsługuje wiele sieci, a także NFT i oferuje automatyczne klonowanie witryn.

To jest profil sprzedawcy:

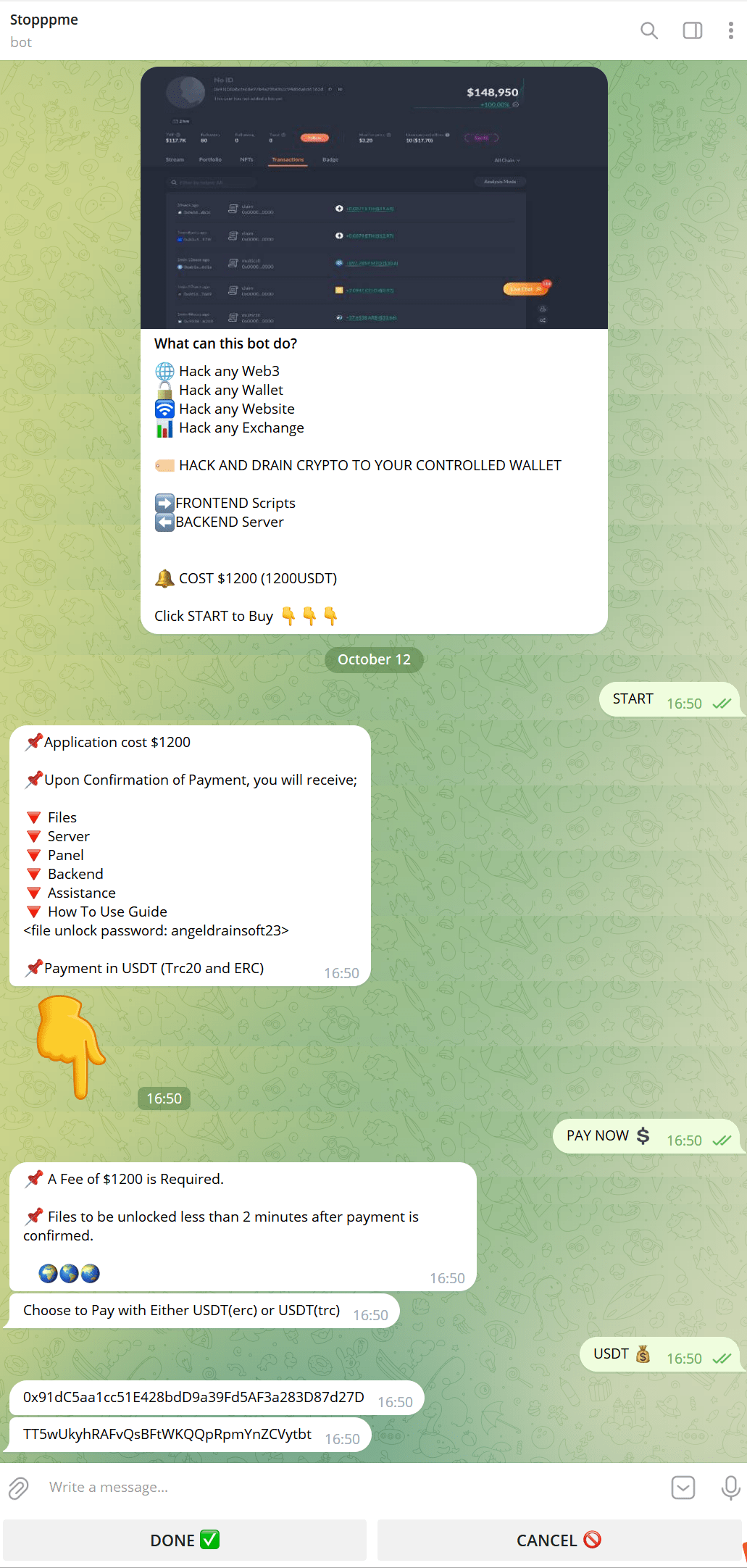

Po informacjach kontaktowych podanych na stronie odnaleziono bota. Adres widoczny na poniższym obrazku nie ma jeszcze żadnych zapisów transakcji i spekuluje się, że jest to bot podszywający się pod Angel Drainer.

Znajdź losową witrynę do sprawdzenia, kliknij opcję Odbierz, witryna ustali, czy masz saldo, i zastosuje kombinację ataków w oparciu o tokeny i saldo posiadane przez każdy adres ofiary: Zatwierdź – Zezwolenie/Podpis Zezwolenie2 – PrzelewOd.

Użytkownicy o niskiej świadomości bezpieczeństwa mogą przypadkowo przyznać atakującym nieograniczone uprawnienia do swoich adresów. Jeśli na adres użytkownika zostaną przesłane nowe środki, napastnicy natychmiast je przekażą.

Ze względu na ograniczoną objętość nie będzie tu przeprowadzana dalsza analiza.

Analiza MistTrack

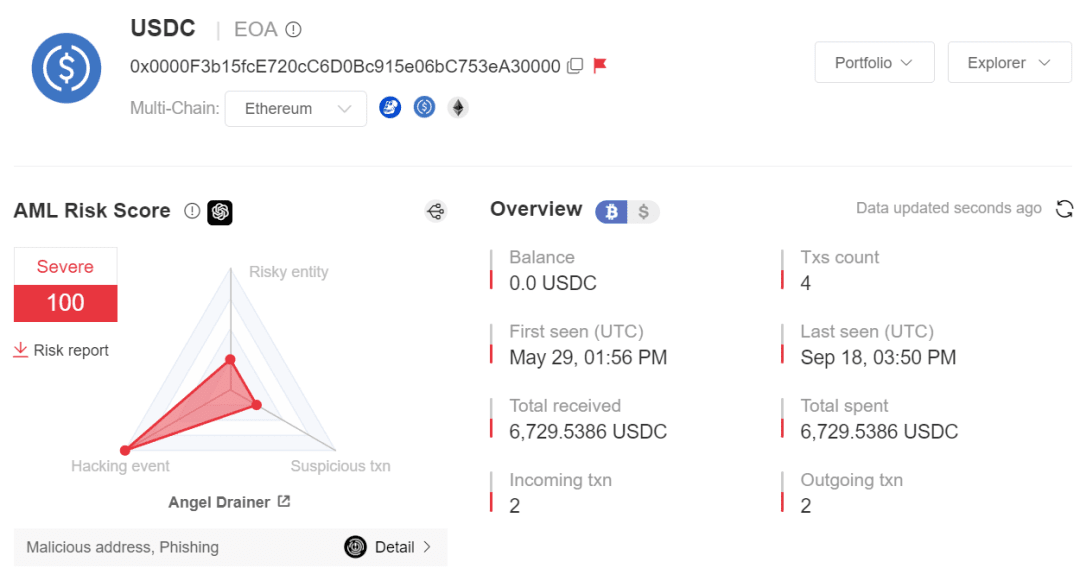

Analizując powyższe 3000 adresów URL phishingowych i powiązaną bibliotekę złośliwych adresów SlowMist AML, przeanalizowaliśmy łącznie 36 złośliwych adresów (w łańcuchu ETH) powiązanych z grupą phishingową Angel Drainer, z czego są dwa adresy gorącego portfela Angel Drainer, obejmujących wiele łańcuchów, wśród których łańcuch ETH i łańcuch ARB angażują więcej środków.

Biorąc 36 powiązanych złośliwych adresów jako zbiór danych do analizy w łańcuchu, uzyskaliśmy następujące wnioski na temat grupy phishingowej (łańcuch ETH):

Najwcześniejszy czas aktywności zestawu adresów w łańcuchu to 14 kwietnia 2023 r. (0x664b157727af2ea75201a5842df3b055332cb69fe70f257ab88b7c980d96da3)

Skala zysku: Według niepełnych statystyk grupa osiągnęła całkowity zysk w wysokości około 2 milionów dolarów w wyniku phishingu, w tym zysk w wysokości 708,8495 ETH, co stanowi około 1 093 520,8976 dolarów; typ to LINK, STETH, DYDX, RNDR, VRA, WETH, WNXM, APE, BAL. (Uwaga: ceny oparte są na cenach z 2023/10/13, źródło danych CoinMarketCap)

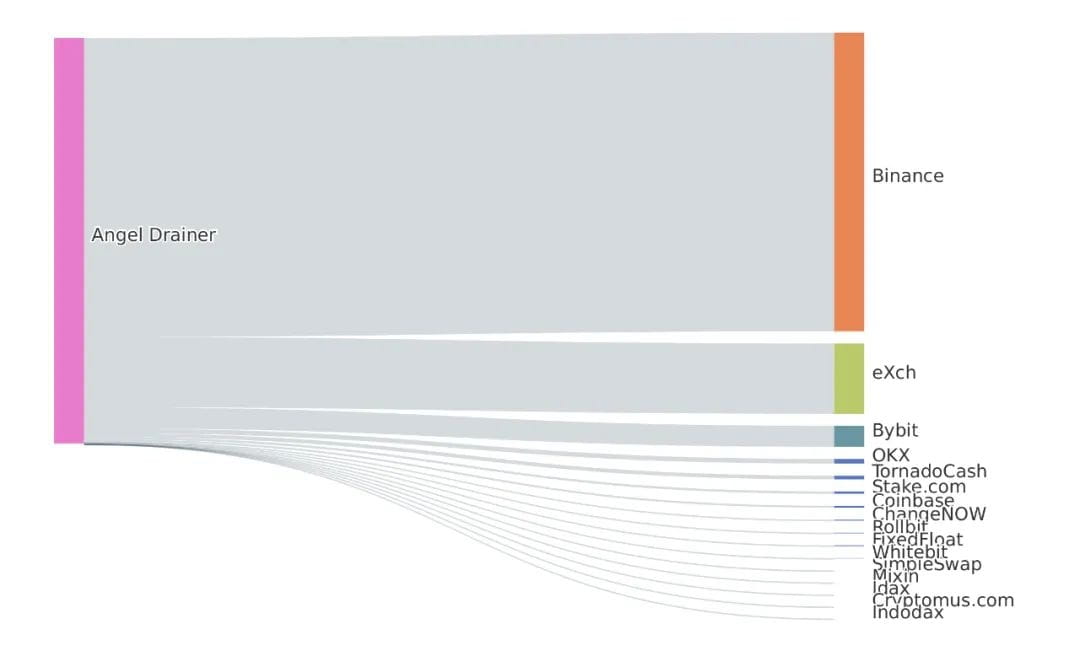

Analizując pierwsze dwie warstwy danych ETH odpowiednich złośliwych adresów od 14 kwietnia 2023 r., łącznie 1652,67 ETH środków z zysku zostało przeniesionych do Binance, 389,29 ETH przekazano do eXch, 116,57 ETH przekazano do Bybit, 25,839 ETH przekazano do OKX, 21 ETH zostaje przeniesione do Tornado Cash, a pozostałe środki na inne adresy fizyczne.

Chcielibyśmy podziękować firmie ScamSniffer za wsparcie dotyczące danych.

Podsumować

Artykuł ten opiera się na incydentach Balancer Hack i Galxe Hack, skupia się na grupie phishingowej Angel Drainer i wyodrębnia niektóre cechy charakterystyczne tej organizacji. Podczas gdy Web3 nieustannie udoskonala się, metody phishingu dla Web3 stają się coraz bardziej zróżnicowane, co może zaskoczyć ludzi.

Bardzo ważne jest, aby użytkownicy z wyprzedzeniem zrozumieli status ryzyka adresu docelowego przed wykonaniem operacji w łańcuchu. Na przykład wprowadzenie adresu docelowego w MistTrack i sprawdzenie wyniku ryzyka oraz złośliwych tagów może w pewnym stopniu uniknąć strat finansowych.

W przypadku stron projektu portfela pierwszym krokiem jest przeprowadzenie kompleksowego audytu bezpieczeństwa, skupiającego się na poprawie bezpieczeństwa interakcji użytkownika, wzmocnieniu mechanizmu podpisywania WYSIWYS i zmniejszeniu ryzyka wyłudzenia informacji od użytkowników. Konkretne środki są następujące:

Przypomnienie o witrynach phishingowych: gromadź różne witryny phishingowe dzięki sile ekologii lub społeczności i udostępniaj przyciągające wzrok przypomnienia i ostrzeżenia o ryzyku, gdy użytkownicy wchodzą w interakcję z tymi witrynami phishingowymi;

Identyfikacja i przypominanie o podpisach: Identyfikuj i przypominaj prośby o podpisy, takie jak eth_sign, personal_sign isignTypedData, i skup się na przypominaniu eth_sign o ryzyku składania podpisów w ciemno;

To, co widzisz, jest tym, co podpisujesz: portfel może przeprowadzić szczegółowy mechanizm analizy wywołań umów, aby uniknąć phishingu Approve i poinformować użytkowników o szczegółach konstrukcji transakcji DApp;

Mechanizm przed wykonaniem transakcji: Mechanizm przed wykonaniem transakcji pomaga użytkownikom zrozumieć skutki wykonania transmisji transakcji i pomaga użytkownikom przewidzieć wykonanie transakcji;

Przypomnienie o oszustwie z tym samym numerem końcowym: Podczas wyświetlania adresu użytkownikom przypomina się o konieczności sprawdzenia pełnego adresu docelowego, aby uniknąć problemów z oszustwami związanymi z tym samym numerem końcowym. Skonfiguruj mechanizm adresów na białej liście, aby użytkownicy mogli dodawać do białej listy często używane adresy, aby uniknąć ataków z tym samym numerem końcowym;

Przypomnienie o zgodności z AML: Podczas przesyłania pieniędzy mechanizm AML służy do przypominania użytkownikowi, czy adres docelowy przelewu spowoduje uruchomienie reguł AML.

SlowMist, jako wiodąca w branży firma zajmująca się bezpieczeństwem blockchain, od wielu lat jest głęboko zaangażowana w analizę zagrożeń. Służy swoim klientom głównie poprzez audyty bezpieczeństwa oraz śledzenie i identyfikowalność w zakresie przeciwdziałania praniu pieniędzy, a także zbudowała solidną sieć współpracy w zakresie analizy zagrożeń. Wśród nich audyt bezpieczeństwa nie tylko zapewnia użytkownikom spokój ducha, ale jest także jednym ze sposobów ograniczenia występowania ataków. Jednocześnie ze względu na silosy danych w różnych instytucjach trudno jest zidentyfikować międzyinstytucjonalne gangi zajmujące się praniem pieniędzy, co stwarza ogromne wyzwania dla działań w zakresie przeciwdziałania praniu pieniędzy. Jako strona projektu, priorytetem jest także terminowe blokowanie transferu środków ze złośliwych adresów. System śledzenia przeciwdziałania praniu pieniędzy MistTrack zgromadził ponad 200 milionów etykiet adresowych i może identyfikować różne adresy portfeli głównych platform handlowych na świecie, w tym ponad 1000 podmiotów adresowych, ponad 100 000 danych wywiadowczych o zagrożeniach i ponad 90 milionów adresów ryzyka. W razie potrzeby prosimy o kontakt w celu uzyskania dostępu do API. Na koniec mamy nadzieję, że wszystkie strony będą współpracować, aby ulepszyć ekosystem blockchain.