Główne tematy wpisu:

Ucz się, jak się chronić. Wraz ze wzrostem zainteresowania blockchainem wzrasta również ryzyko cyberataków. Bycie na bieżąco z metodami ataków ma kluczowe znaczenie dla ochrony Twoich kont i rozpoznawania zagrożeń.

Oszuści stosują różne techniki, w tym ataki sesyjne/pliki cookie, próby phishingu i kradzież 2FA, aby uzyskać dostęp do Twojego konta i przejąć nad nim kontrolę.

Możesz między innymi zapewnić większe bezpieczeństwo, unikając publicznych sieci Wi-Fi do celów finansowych, dbając o bezpieczeństwo swoich urządzeń 2FA i zawsze sprawdzając łącza i kontakty pod kątem potencjalnych oszustów.

W miarę wzrostu zainteresowania ekosystemem blockchain nieuniknione jest, że źli aktorzy będą chcieli wykorzystać ten trend. Jednym z najlepszych sposobów, aby zachować ochronę i mieć bezpieczne konto w swoich rękach, jest poznanie ich metod.

Opierając się na naszych artykułach dotyczących programu Stay Safe, odsłaniamy kurtynę skrywającą te taktyki, aby zapewnić Ci wiedzę niezbędną do zapewnienia sobie ochrony. Od trików phishingowych po kradzieże 2FA – zyskasz wiedzę, dzięki której będziesz mógł lepiej zapobiegać potencjalnym zagrożeniom, wykrywać je i reagować na nie.

W dzisiejszym blogu omówimy niektóre z bardziej wyrafinowanych ataków, których możesz nie znać. Dowiesz się również dokładnie, jak ich unikać, korzystając z naszych zaleceń dotyczących bezpieczeństwa.

Przejęcie konta 1: Przejęcie sesji/plików cookie

Każdy użytkownik Internetu zapewne wie, że strony internetowe korzystają z plików cookies. Ale czy wiesz, dlaczego one istnieją i jak można je złośliwie wykorzystać? Na początek wróćmy do podstaw.

Poznanie plików cookie

Pliki cookie przechowują ważne informacje, dzięki czemu serwer może zapamiętać, kim jesteś, gdy uzyskujesz dostęp do strony internetowej lub aplikacji. Może to zaoszczędzić czas podczas logowania, ponownego uwierzytelniania lub utrzymywania preferencji wyszukiwania. Ten proces zapamiętywania Ciebie nazywany jest siedzeniem.

Spójrzmy na przykład. Wyobraź sobie, że decydujesz się szukać w Google. W ciągu godziny zaczynasz sprawdzać loty, szukać wskazówek, a następnie sprawdzać godziny seansów w lokalnym kinie. Podczas Twojej sesji Google wyśle pliki cookie, które mogą Cię zidentyfikować przy następnym wejściu do usług. Te pliki cookie składają się z małych plików tekstowych zawierających unikalne dane, które mogą spersonalizować Twoje doświadczenia.

Gdy następnym razem wrócisz do Google, zobaczysz, że pamięta ono szczegóły Twojego ostatniego wyszukiwania. Może także rozpoznać dane Twojego konta, jeśli zalogowałeś się podczas ostatniej sesji Google.

Pliki cookie są często przechowywane w przeglądarce lub urządzeniu użytkownika tylko przez 24 godziny lub do kilku miesięcy. Możemy mieć na naszych telefonach aplikacje, które po zalogowaniu nie wymagają od nas wpisywania hasła przy każdym otwarciu, jeśli korzystamy z nich regularnie. Dostęp ten może jednak zostać odebrany, jeśli system wykryje, że aplikacja nie była używana przez jakiś czas. Następnym razem, gdy użytkownik będzie chciał skorzystać z aplikacji, musi się zalogować i rozpocząć nową sesję.

Pliki cookie mogą być wykorzystywane złośliwie przez złych aktorów

Chociaż pliki cookie mogą być przydatne, co się stanie, jeśli komuś uda się je zdobyć? Jeśli osoba atakująca uzyska dostęp do plików cookie sesji, może uzyskać dostęp do połączonych kont. Aby uzyskać Twoje pliki cookie, osoba atakująca zazwyczaj musi uzyskać dostęp do Twojej przeglądarki lub urządzenia, ale może to być trudne.

Zamiast tego zły aktor użyje innych metod, aby przejąć Twoje pliki cookie:

Przypinanie sesji — osoba atakująca wysyła ofierze wstępnie przypięty identyfikator sesji dołączony do konkretnej witryny internetowej. Gdy użytkownik kliknie i zaloguje się, sesja staje się identyczna z ustalonym wcześniej identyfikatorem sesji atakującego. Osoba atakująca może teraz uzyskać dostęp do konta ofiary, ponieważ ma ono ten sam identyfikator sesji.

Podsłuchiwanie sesji — ten atak często ma miejsce w niezabezpieczonych sieciach Wi-Fi, takich jak te znajdujące się w centrum handlowym lub na lotnisku. Osoba atakująca instaluje sniffera sesji, który kradnie informacje o sesji z całego ruchu w sieci publicznej.

Skrypty między witrynami — osoba atakująca wyśle łącze do ofiary, oszukując ją, aby pomyślała, że jest ona wiarygodna. Na stronie za obrazem może być ukryty złośliwy skrypt. Gdy użytkownik kliknie ten link, strona się ładuje, a skrypt szuka identyfikatorów sesji, które są zwracane przestępcy.

Po uzbrojeniu się w identyfikator sesji porywacz otwiera stronę, do której chcesz uzyskać dostęp za pomocą plików cookie. Do serwera zostanie wysłane żądanie wraz z identyfikatorem sesji, a serwer zostanie oszukany i pomyśli, że to Ty, i zaloguje osobę atakującą.

Historia kradzieży ciasteczek Sarah

Dla kontekstu przyjrzyjmy się przykładowi, w jaki sposób osoba atakująca może przejąć Twoje pliki cookie.

Sarah, często handlująca kryptowalutami, właśnie przybyła do kawiarni, aby podczas weekendowej przerwy nadrobić swoje otwarte pozycje na Binance. Chcąc sprawdzić swoje inwestycje, loguje się na swoje konto, korzystając z publicznej sieci Wi-Fi kawiarni.

Bez jej wiedzy osoba atakująca postanowiła wykorzystać lukę w publicznej sieci kawiarni. Korzystając z opisanej powyżej metody podsłuchiwania sesji, osoba atakująca przechwytuje i kradnie pliki cookie sesji, które zostały wygenerowane, gdy Sarah zalogowała się na swoje konto Binance. Uzbrojony w te skradzione pliki cookie osoba atakująca uzyskała nieautoryzowany dostęp do konta Sarah, narażając jej inwestycje i poufne informacje na ryzyko.

Więc co tu było najważniejszego? Cóż, Sarah zdecydowała się skorzystać z niezabezpieczonej publicznej sieci Wi-Fi, aby uzyskać dostęp do swoich kont finansowych. Wiadomo, że w publicznych sieciach Wi-Fi brakuje solidnych zabezpieczeń, co czyni je gorącym punktem dla hakerów.

Jak rozpoznać próbę przejęcia sesji/pliku cookie

Jak Sarah może rozpoznać, że jej ciasteczka zostały skradzione? Na szczęście dla społeczności kryptowalut istnieją pewne charakterystyczne oznaki wskazujące, że możesz zostać zaatakowany!

Nowe urządzenie pojawiło się bez Twojego logowania

Wiele serwerów pozwala dokładnie zobaczyć, z jakich urządzeń/adresu IP się zalogowałeś i kiedy się zalogowałeś. Jeśli osoba atakująca ma Twój aktywny identyfikator sesji z uwierzytelnionym logowaniem, możesz zobaczyć, że uzyskał dostęp do Twojego konta z nieznanej lokalizacji lub urządzenia.

Dwa urządzenia są połączone jednocześnie przy użyciu różnych adresów IP

Nierzadko zdarza się, że ludzie logują się do serwera na dwóch różnych urządzeniach jednocześnie. Jednakże urządzenia te zazwyczaj uzyskują dostęp do witryny internetowej z tej samej lokalizacji i adresu IP. Dwa urządzenia w dwóch różnych lokalizacjach prawdopodobnie sugerują, że z konta korzystają w tym samym czasie dwie różne osoby.

Oto przykład tego, jak by to wyglądało na Binance:

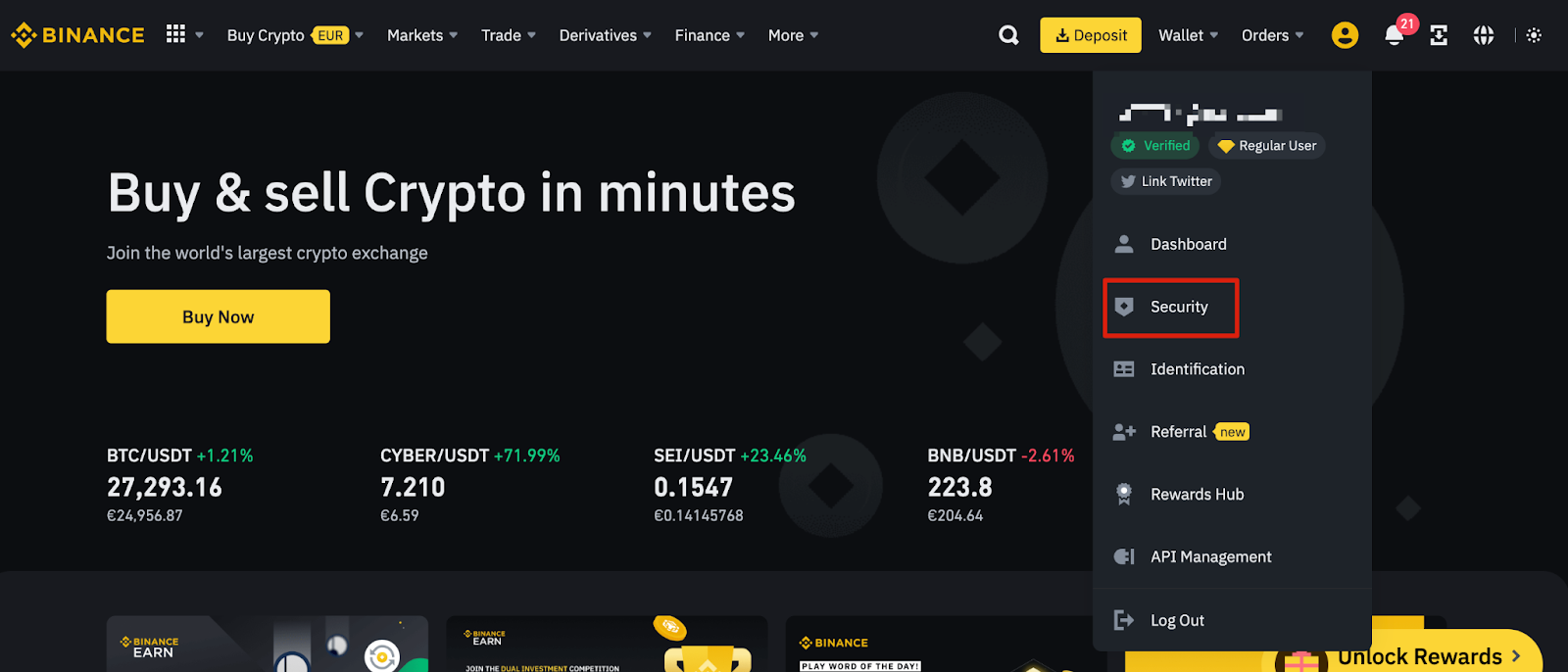

Dostęp do strony [Dzienniki aktywności konta] można uzyskać, najeżdżając kursorem na ikonę konta na głównym pasku nawigacyjnym i klikając [Zabezpieczenia].

Następnie przewiń w dół do sekcji [Urządzenia i działania] i kliknij [Więcej] obok [Aktywność na koncie].

Jak uniknąć ataków polegających na przejęciu sesji/plików cookie

Unikaj korzystania z publicznych sieci Wi-Fi lub innych nieznanych sieci w celu uzyskania dostępu do swoich kont.

Unikaj dodawania ryzykownych i niewiarygodnych wtyczek do swojej przeglądarki, ponieważ mogą one stwarzać ryzyko ataków typu man-in-the-przeglądarka. Może to pozwolić atakującym na zainstalowanie złośliwego oprogramowania w Twojej przeglądarce i kradzież ważnych informacji w niej przechowywanych.

Używaj oprogramowania antywirusowego, aby chronić swoje urządzenia.

Unikaj logowania się na swoje konto z nieznanych urządzeń lub innych urządzeń.

Przejęcie konta 2: naruszenie uwierzytelniania dwuskładnikowego (2FA)

Jeśli poważnie podchodzisz do swojego bezpieczeństwa, powinieneś użyć 2FA. 2FA wymaga dwóch rodzajów uwierzytelniania w celu weryfikacji Twojej tożsamości podczas logowania się na konto. Zazwyczaj jako drugiego urządzenia uwierzytelniającego używasz telefonu, fizycznego uwierzytelniacza lub poczty e-mail.

Chociaż 2FA jest metodą bardzo bezpieczną, nie jest ona odporna na cyberataki. Ostatecznie Twoje konto z obsługą 2FA będzie tak bezpieczne, jak Twoje urządzenie 2FA.

Dlaczego napastnicy będą chcieli złamać Twoje 2FA

Po złamaniu zabezpieczeń urządzenia 2FA atakujący ma do wyboru kilka opcji:

Uzyskaj bezpłatny dostęp do dowolnych funkcji i produktów swojej usługi. Na przykład mogą złożyć wniosek o wypłatę, korzystając z kodu weryfikacyjnego 2FA.

Zablokuj właściciela konta. Osoba atakująca może usunąć Twoje wcześniej autoryzowane urządzenia i dodać je jako 2FA. To prawdopodobnie zapewni im dłuższy dostęp do Twojego konta i utrudni jego odzyskanie.

Odzyskaj dostęp do konta. Nawet jeśli zmienisz hasło, osoba atakująca może je zresetować za pomocą zhakowanego urządzenia 2FA.

Problemy Marka z 2FA

Mając wszystkie przedstawione informacje, połączmy je w przypadek użycia. Mark jest sumiennym inwestorem i jest dumny z warstw zabezpieczeń, które założył dla swojego konta bankowości internetowej. Po przeczytaniu o 2FA Mark dodał swój smartfon jako moduł uwierzytelniający w swojej aplikacji bankowości internetowej.

Po pobraniu kilku aplikacji na swój telefon w ramach przygotowań do długiej podróży, poczucie bezpieczeństwa Marka wkrótce zostało zachwiane. Pod koniec podróży Mark stwierdza, że jego konto bankowe jest puste. W wyniku wykalkulowanego ataku haker uzyskał dostęp do urządzenia 2FA Marka i danych logowania, infekując jego telefon złośliwym oprogramowaniem. Mając kontrolę nad urządzeniem, atakujący przeszedł proces 2FA i szybko przelał środki z konta Marka.

Naruszenie bezpieczeństwa Marka było częściowo wynikiem jego własnego działania. Podczas pobierania oprogramowania z nieoficjalnego sklepu z aplikacjami nieumyślnie zainstalował na swoim smartfonie złośliwą aplikację.

Ta złośliwa aplikacja wykorzystała luki w systemie operacyjnym urządzenia Marka, uzyskując dostęp do funkcji i danych telefonu. Ponieważ aplikacja bankowa Marka była połączona z jego smartfonem w celu obsługi 2FA, haker miał pełną kontrolę nad swoim urządzeniem 2FA, co pozwoliło mu ominąć tę kluczową warstwę zabezpieczeń.

Jak uniknąć ataków 2FA

Unikaj używania tego samego adresu e-mail dla wszystkich swoich kont 2FA. Jeśli Twój adres e-mail zostanie naruszony, wszystkie Twoje konta również zostaną naruszone.

Utwórz adres e-mail tylko dla swojego konta Binance, aby pomóc ograniczyć ryzyko kontaktu ze światem zewnętrznym. Na przykład często podajemy nasz adres e-mail w ankietach lub w wielu innych miejscach, co może stwarzać ryzyko ujawnienia naszych kont e-mail.

Chroń także swoje konto e-mail za pomocą innego urządzenia 2FA, takiego jak telefon lub inne urządzenie uwierzytelniające.

Ustaw silniejsze hasła. Unikaj używania słów i nazw, ponieważ często można je znaleźć w przypadku wycieków haseł. Używanie haseł alfanumerycznych zawierających znaki specjalne i kombinację wielkich liter może zwiększyć bezpieczeństwo Twojego konta.

Regularnie sprawdzaj aktywność swojego konta i historię zarządzania urządzeniami, aby wykryć wszelkie nieprawidłowości. Wczesne wykrycie może być pomocne w zapobieganiu stratom.

Przejęcie konta 3: Ataki phishingowe

Phishing to rodzaj ataku socjotechnicznego, podczas którego osoba atakująca próbuje nakłonić użytkowników do podania ważnych informacji. Zwykle dokonuje się tego poprzez manipulowanie emocjami lub udawanie osoby sprawującej władzę.

Taktyki manipulacji phishingiem

Atakujący zawsze mają tendencję do manipulowania emocjami użytkownika, takimi jak strach lub chciwość. Na przykład zły aktor może wysłać fałszywego SMS-a lub e-maila do użytkownika, żądając nieautoryzowanych wypłat z jego konta.

Wiadomość będzie zawierać informację, że jeśli nie zalogują się w celu potwierdzenia swojej tożsamości, stracą te środki. Jednak korzystając z łącza e-mail lub SMS, użytkownik tak naprawdę przekaże atakującemu swoje dane. Tę samą taktykę można zastosować, twierdząc, że ofiara ma do odebrania nagrodę lub że istnieje okazja inwestycyjna, którą należy natychmiast wykorzystać.

Aby odebrać nagrodę lub zainwestować, ofiarę zachęca się do podłączenia swojego portfela do zdecentralizowanej aplikacji (DApp). Następnie DApp opróżni portfel.

Poniżej możesz zobaczyć przykład SMS-a phishingowego wysłanego do użytkownika Binance. Podany adres URL jest podobny do prawdziwego adresu URL Binance, ale w rzeczywistości jest to złośliwa witryna. Pamiętaj, że Binance nigdy nie wyśle SMS-a zawierającego adres URL.

Doświadczenia Emmy z phishingiem

Poznaj Emmę, entuzjastyczną użytkownika Binance, która uwielbia zarabiać pasywny dochód ze swoich inwestycji w BTC. Niedawno Emma otrzymała e-mail od zespołu obsługi klienta Binance. W e-mailu podano informację, że wystąpił potencjalny problem z jej kontem i że konieczne jest pilne działanie, aby go rozwiązać.

W mailu znajdował się link do strony logowania Binance. Emma wprowadza swoje dane uwierzytelniające i kod 2FA. Jednak bez wiedzy Emmy napastnik kradnie jej dane, a ona nawet nie zdaje sobie z tego sprawy. Emma wkrótce odkrywa, że ktoś próbuje wypłacić środki z jej konta Binance.

Problem Emmy wynikał głównie z jej pośpiechu i braku podejrzeń w rozwiązaniu rzekomego problemu z kontem. E-mail phishingowy miał, jak wspomnieliśmy wcześniej, wywołać poczucie pilności i strachu, co spowodowało, że Emma podjęła działanie bez dokładnego sprawdzenia autentyczności wiadomości e-mail lub witryny internetowej.

Nie poświęciła również czasu na sprawdzenie adresu nadawcy wiadomości e-mail, a wyrafinowany wygląd fałszywej witryny internetowej utrudniał jej odróżnienie jej od prawdziwej witryny Binance.

Jak uniknąć przejęcia konta w celu wyłudzenia informacji

Unikaj dostępu do linków wysyłanych przez osoby trzecie. Zawsze postępuj zgodnie z legalnym lub normalnym sposobem logowania.

Nigdy nie klikaj linków maskowanych przez narzędzia do skracania adresów URL.

Dodaj kody antyphishingowe do swojego konta Binance.

Zawsze korzystaj z Binance Verify lub skontaktuj się z obsługą klienta, aby sprawdzić, czy otrzymywana komunikacja jest wiarygodna.

Żadne dwa adresy URL nie mogą być dokładnie takie same. Adres URL phishingowy lub fałszywa witryna Binance będzie zawierać podobny link, ale nie może być taki sam jak Binance. Możesz je zidentyfikować:

Do adresu URL dodano „.coś” lub „-coś”.

Dodawany kod kraju, na przykład „binance-de”, „binance-IT” lub „binance-PR”.

Słowa kluczowe dodawane do adresu URL, takie jak „przejęte konto”, „blokada konta” lub „zarządzanie kontem”.

Adres URL zawiera mały błąd ortograficzny, ale nadal wygląda podobnie do oryginalnej nazwy, np. „Binacne”.

Uwaga pomoże Ci zapewnić bezpieczeństwo

Zrozumienie wyrafinowanych metod ataku ma kluczowe znaczenie dla ochrony zasobów cyfrowych. Niezależnie od tego, czy jest to przejęcie sesji/pliku cookie, próba wyłudzenia informacji, czy też włamanie na urządzenie 2FA, rozpoznanie taktyki stosowanej przez nieuczciwych aktorów jest Twoją pierwszą linią obrony.

Ale to jeszcze nie koniec Twojej przygody z bezpieczeństwem. Bądź na bieżąco z nowościami i oszustwami, czytając Blog Binance. Regularnie informujemy Cię o najnowszych taktykach stosowanych przez oszustów, a także o najlepszych praktykach bezpieczeństwa.

Dlatego zachowaj czujność i zawsze miej pod ręką dużą dozę sceptycyzmu. Od tego zależą Twoje zasoby cyfrowe!

Dalsza lektura

Zachowaj bezpieczeństwo: co zrobić, jeśli Twoje konto zostało przejęte

Zachowaj bezpieczeństwo: najlepsze praktyki ochrony przed atakami polegającymi na przejęciu konta

Zastrzeżenie: Ceny aktywów cyfrowych podlegają wysokiemu ryzyku rynkowemu i zmienności cen. Wartość Twojej inwestycji może spaść lub wzrosnąć, a Ty możesz nie odzyskać zainwestowanej kwoty. Ponosisz wyłączną odpowiedzialność za swoje decyzje inwestycyjne, a Binance nie ponosi odpowiedzialności za jakiekolwiek straty. Wyniki osiągnięte w przeszłości nie są wiarygodnym wskaźnikiem wyników przyszłych. Powinieneś rozumieć związane z tym ryzyko i inwestować wyłącznie w produkty, które znasz. Przed dokonaniem jakiejkolwiek inwestycji należy dokładnie rozważyć swoje doświadczenie inwestycyjne, sytuację finansową, cele inwestycyjne, tolerancję na ryzyko i zasięgnąć porady niezależnego doradcy finansowego. Materiał ten nie powinien być interpretowany jako porada finansowa. Aby uzyskać więcej informacji, zapoznaj się z naszymi Warunkami użytkowania i Informacją o ryzyku.