Autor: Jagjit Singh, Cointelegraph; Kompilator: Songxue, Golden Finance

1. Zrozumienie znanych ataków tekstem jawnym

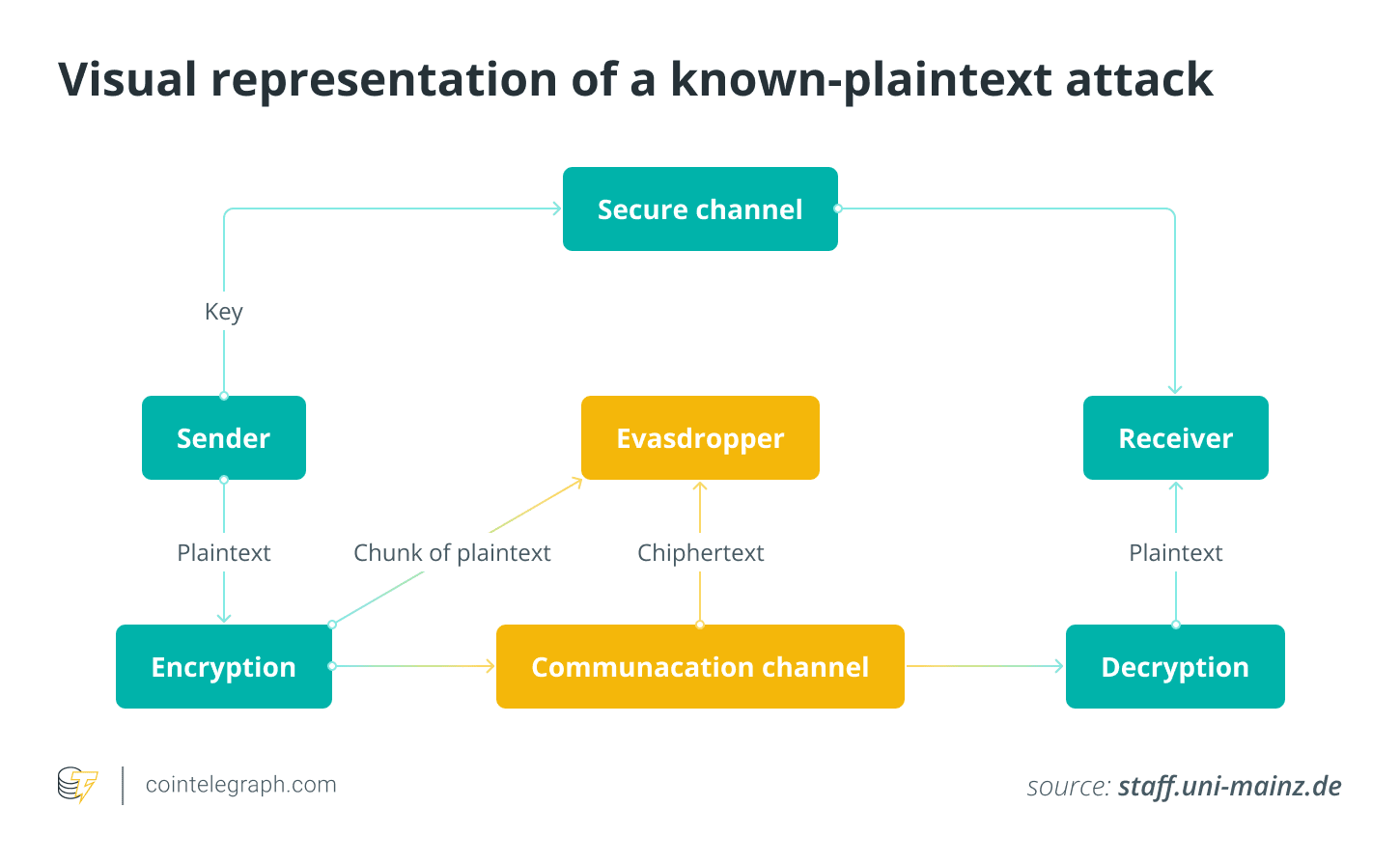

Atak znanym tekstem jawnym (KPA) ma miejsce wtedy, gdy haker wykorzystuje dobrze znaną parę niezaszyfrowanych i zaszyfrowanych materiałów w celu ustalenia algorytmu lub klucza szyfrowania.

W przypadku ataku ze znanym tekstem jawnym osoba atakująca uzyskuje dostęp do zaszyfrowanej postaci danych (tekst zaszyfrowany) i odpowiadającej jej kopii w postaci zwykłego tekstu (forma niezaszyfrowana) oryginalnych danych. Osoba atakująca próbuje określić klucz lub algorytm szyfrowania, badając związek między tekstem jawnym a tekstem zaszyfrowanym.

Na przykład, jeśli „CRYPTO” jest zakodowane jako „XUZZA”, wówczas znajomość tej pary może umożliwić osobie atakującej odkodowanie innych części wiadomości, które również zostały zaszyfrowane przy użyciu tego samego klucza zastępczego. To pokazuje, że przy użyciu określonych algorytmów szyfrowania nawet niewielka wiedza może umożliwić szersze odszyfrowanie.

Atak ten wykorzystuje lukę w technologii szyfrowania i może zidentyfikować wzorce lub połączenia utworzone między tekstem jawnym a tekstem zaszyfrowanym. Jeśli ataki ze znanym tekstem jawnym nie zostaną odpowiednio zapobiegnięte, mogą zagrozić bezpieczeństwu systemów kryptograficznych.

Dwie powszechne metody wykorzystania tekstu jawnego i odpowiadającej mu postaci zaszyfrowanej w celu ujawnienia kluczy szyfrowania obejmują analizę częstotliwości i dopasowywanie wzorców. Metody analizy częstotliwości wykorzystują proste metody szyfrowania i zamianę liter lub symboli jeden do jednego. Osoba atakująca może znaleźć klucz lub odblokować pozostałą część komunikacji, porównując częstotliwość występowania określonych liter lub wzorów w znanym tekście jawnym i powiązanym tekście zaszyfrowanym.

Osoba atakująca może wykryć trendy, gdy ten sam tekst jawny tworzy ten sam tekst zaszyfrowany w podejściu dopasowującym wzorce. Potrafią zidentyfikować algorytm szyfrowania i odszyfrować całą wiadomość, identyfikując wzorce w zaszyfrowanym tekście i porównując je ze znanymi wzorcami w tekście jawnym.

2. Jak przeprowadzić atak znanym tekstem jawnym?

W KPA osoba atakująca może poznać ważne szczegóły dotyczące metody szyfrowania, analizując, w jaki sposób określony blok tekstu jawnego jest konwertowany na tekst zaszyfrowany przy użyciu tego samego klucza szyfrowania lub algorytmu.

Atak obejmuje następujące kroki:

Zbierz znane pary

Osoba atakująca gromadzi oryginalny tekst jawny i powiązany z nim zaszyfrowany tekst uzyskany różnymi technikami, takimi jak przechwytywanie komunikacji lub eksfiltracja danych.

tryb analizy

Kiedy tekst jawny jest szyfrowany w celu utworzenia tekstu zaszyfrowanego, osoba atakująca porównuje wzorce, modyfikacje i transformacje, które miały miejsce. Aby zrozumieć działanie procesu szyfrowania, poszukiwali regularnych relacji między znanym tekstem jawnym a tekstem zaszyfrowanym.

Wyprowadź klucz lub algorytm

Osoby atakujące próbują określić kluczowe elementy kryptograficzne, takie jak klucze szyfrowania, algorytmy lub inne parametry procesu, w oparciu o zauważone wzorce. Dzięki temu wyprowadzeniu mogą samodzielnie replikować proces szyfrowania.

Odszyfruj inne dane

Osoba atakująca może użyć klucza lub algorytmu pochodnego do odszyfrowania innego zaszyfrowanego materiału przy użyciu tego samego algorytmu szyfrowania. Proces ten może ujawnić poufne informacje lub zagrozić bezpieczeństwu systemu szyfrowania.

3. Atak wybranym tekstem jawnym i atak znanym tekstem jawnym

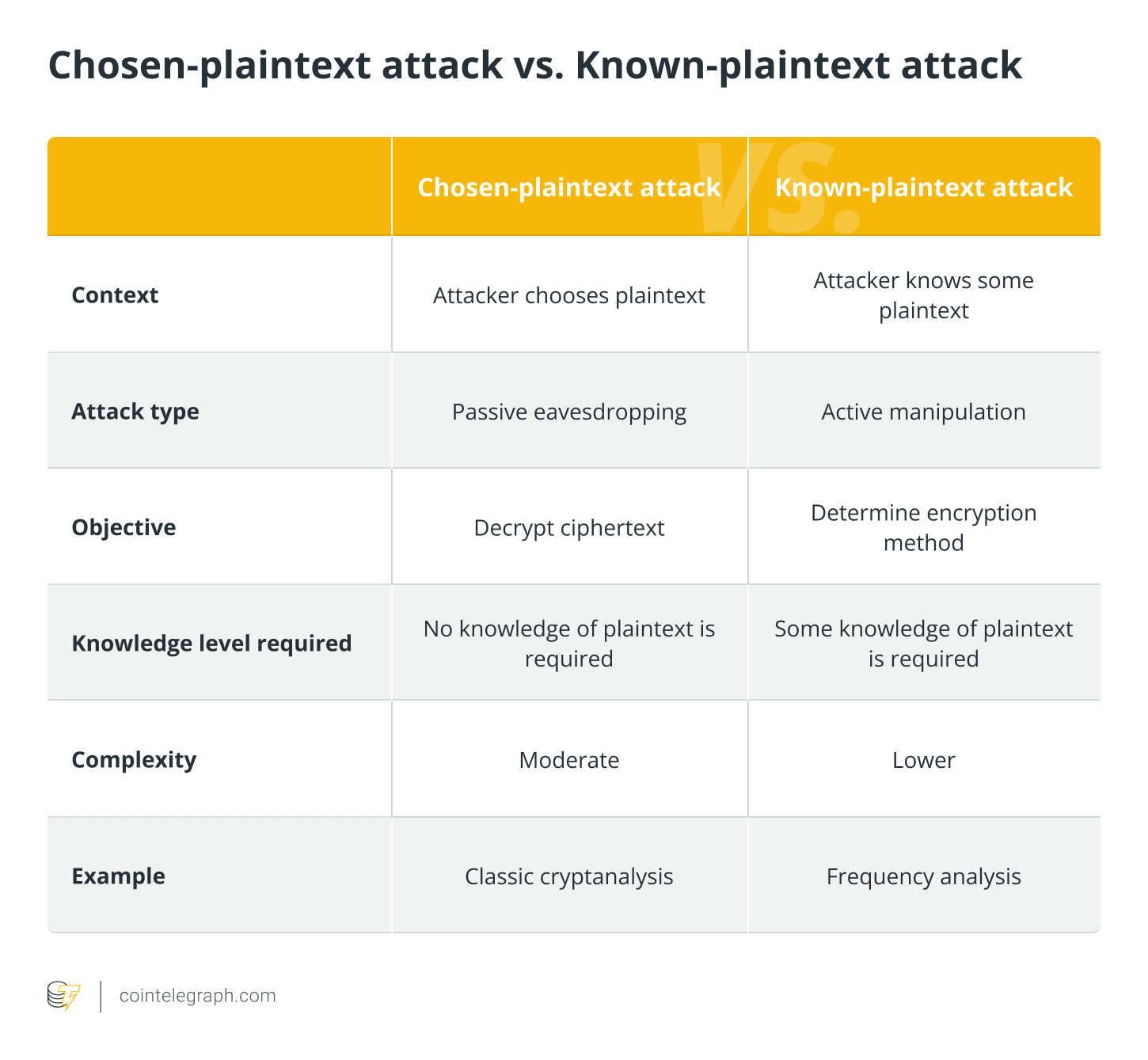

Atak z wybranym tekstem jawnym polega na tym, że przeciwnik wybiera tekst jawny i analizuje odpowiadający mu tekst zaszyfrowany, natomiast atak ze znanym tekstem jawnym ma miejsce, gdy atakujący ma częściową wiedzę o tekście jawnym.

Zrozumienie różnic między tymi dwoma atakami kryptograficznymi ma kluczowe znaczenie dla skutecznej strategii obrony kryptograficznej.

Analiza częstotliwości koncentruje się na badaniu występowania liter lub symboli w celu ustalenia algorytmu szyfrowania, w przeciwieństwie do klasycznej kryptoanalizy, która bada tekst zaszyfrowany pod kątem wzorców i wad.

4. Jak zapobiegać atakom ze znanym tekstem jawnym?

Aby chronić się przed atakami ze znanym tekstem jawnym, używaj silnych algorytmów szyfrowania, bezpiecznie zarządzaj kluczami szyfrowania, używaj unikalnych kluczy na sesję i dodaj losowość do procesu szyfrowania, aby zwiększyć ochronę przed atakami.

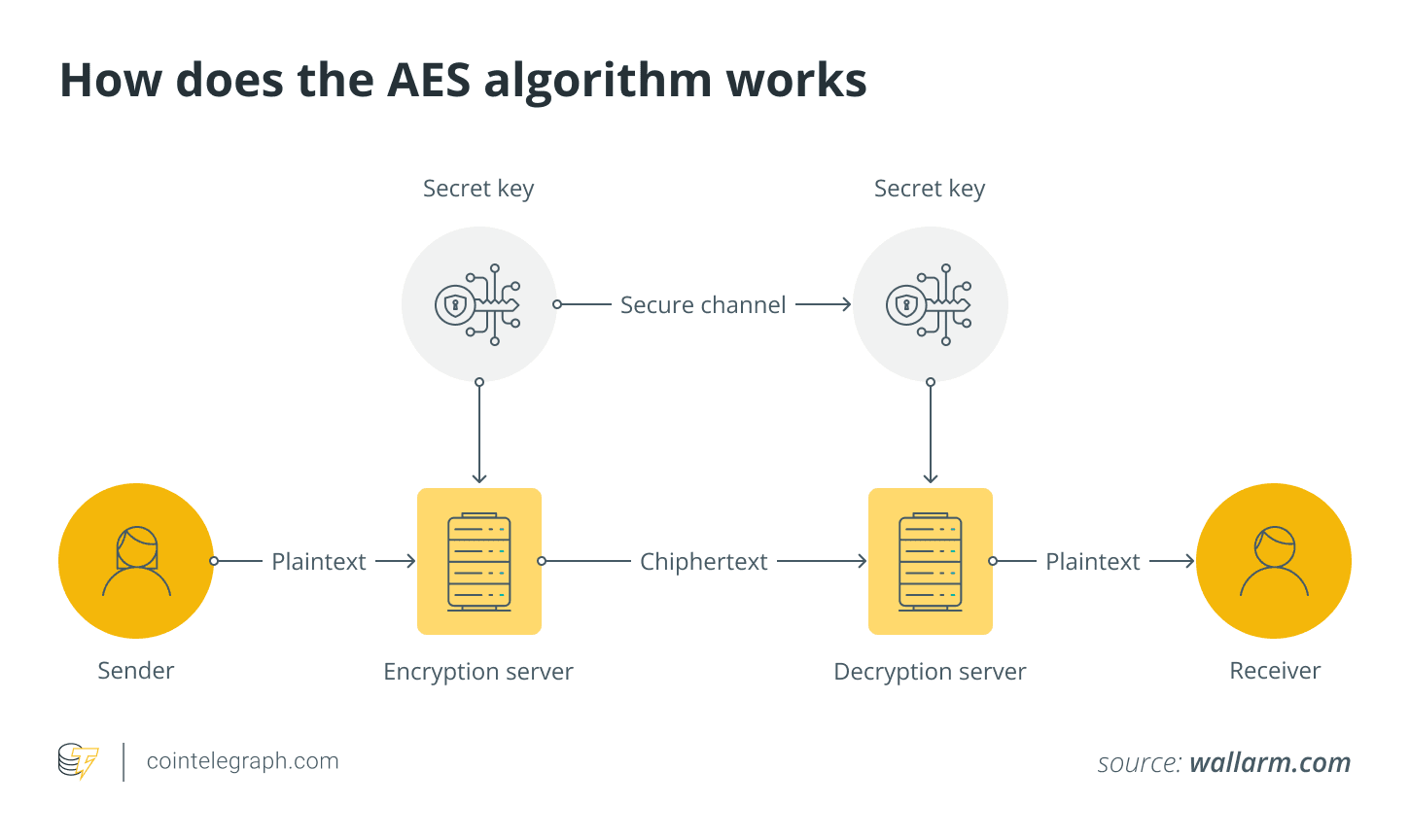

Używając silnego szyfrowania, wybierz algorytm szyfrowania odporny na ataki znanego tekstu jawnego. Nowoczesne algorytmy szyfrowania, takie jak Advanced Encryption Standard (AES), chronią przed tego typu atakami, uniemożliwiając powiązanie wzorców w tekście jawnym ze wzorcami w tekście zaszyfrowanym. AES to szeroko stosowany algorytm szyfrowania symetrycznego, znany ze swojego bezpieczeństwa i wydajności.

Bezpiecznie zarządzaj kluczami szyfrowania, aby uniknąć nieautoryzowanego dostępu. Korzystaj z bezpiecznego repozytorium kluczy, często zmieniaj klucze i korzystaj z mocnej technologii generowania kluczy. Unikaj także szyfrowania oddzielnych, przewidywalnych fragmentów danych. Aby uniemożliwić atakującym użycie znanych par, zaszyfruj całą wiadomość lub plik.

Używaj także różnych kluczy do różnych sesji i zadań. Ponieważ każda sesja będzie używać innego klucza szyfrowania, wpływ ataku ze znanym tekstem jawnym jest ograniczony. Dodatkowo utrzymuj najnowsze wersje systemów, bibliotek i oprogramowania szyfrującego. Aktualizacje często zawierają poprawki zabezpieczeń, które usuwają luki w zabezpieczeniach.

Przed zaszyfrowaniem czystego tekstu swoich danych dodaj do niego sól kryptograficzną (losową wartość). Dzięki temu każde szyfrowanie jest unikalne, nawet jeśli ten sam tekst jawny jest szyfrowany wielokrotnie. Ponadto należy unikać metod szyfrowania, o których wiadomo, że są podatne na ataki znanym tekstem jawnym. To powiedziawszy, należy zachować należytą staranność przy wyborze algorytmu szyfrowania.