ievads

Viltus papildināšanas uzbrukums attiecas uz uzbrucēju, kurš nosūta viltotu darījumu informāciju uz biržas maka adresi, izmantojot ievainojamības vai sistēmas kļūdas biržas papildināšanas procesā. Birža šo viltoto darījumu informāciju kļūdaini uzskata par reāliem papildināšanas pieprasījumiem. Un pievienojiet atbilstošos digitālos aktīvus vai valūtas uz uzbrucēja kontu. Izmantojot šo metodi, uzbrucēji var iegūt neapmaksātus digitālos aktīvus, kā rezultātā biržā tiek zaudēti aktīvi.

Šī raksta mērķis ir padziļināti izpētīt, kā viltus depozītu uzbrukumi var izlauzties caur biržas aizsardzības mehānismu. Mēs analizēsim viltus uzlādes uzbrukumu principus un atklāsim uzbrucēju izmantotās ievainojamības un stratēģijas. Tajā pašā laikā mēs analizēsim viltus uzlādes uzbrukumus, izmantojot piemērus, lai labāk izprastu uzbrukuma metodes un ietekmi. Turklāt mēs arī apspriedīsim ārkārtas un preventīvos pasākumus biržām, lai risinātu viltus noguldījumu uzbrukumus, lai sniegtu atbilstošus ieteikumus aktīvu aizsardzībai un reaģēšanai uz līdzīgiem uzbrukumiem.

Uzlādes principa analīze

Pirms izprast viltus uzlādi, mums vispirms ir jāsaprot apmaiņas uzlādes princips.

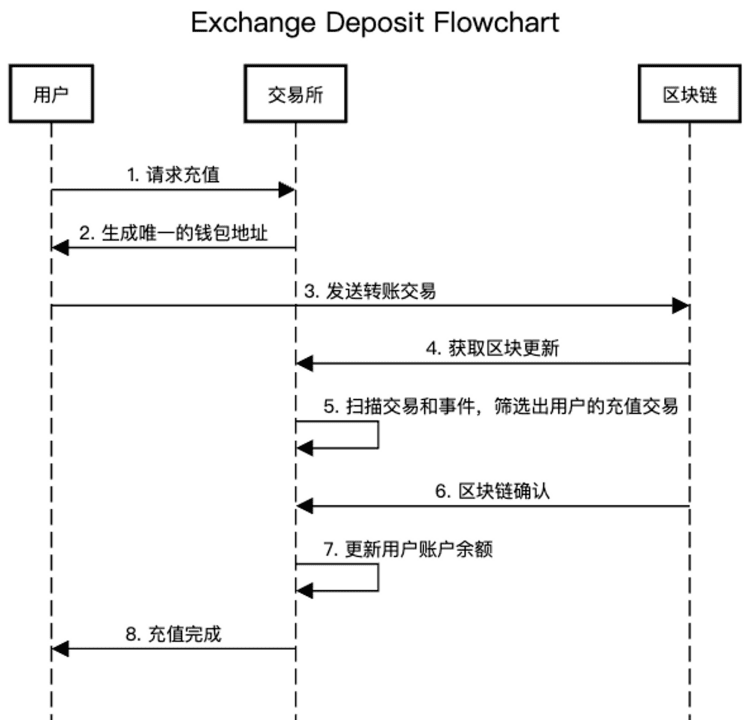

Tipisks process ir šāds:

1. Maka adreses ģenerēšana

Birža katram lietotājam piešķir unikālu maka adresi, lai saņemtu lietotāja papildināšanu. Šīs adreses parasti automātiski ģenerē biržas sistēmas. Kad lietotāji veic papildināšanu, viņiem ir jānosūta savi digitālie līdzekļi uz noteiktu maka adresi savā maiņas kontā.

2. Blockchain virsgrāmatas skenēšana

Biržas mezgli sinhronizēsies ar citiem blokķēdes tīkla mezgliem, lai iegūtu jaunāko blokķēdes statusu un darījumu informāciju. Kad apmaiņas mezgls saņem jaunu bloku, tas izņem lietotāja papildināšanas transakcijas ID un atbilstošo summu no blokā ietvertā darījuma satura vai bloka aktivizētā darījuma izpildes notikuma un pievieno to sarakstam, kas jāuzlādē.

3. Apstipriniet depozītu

Biržām parasti ir nepieciešams noteikts skaits apstiprinājumu blokķēdes tīklā, pirms darījums tiek uzskatīts par derīgu. Apstiprinājums nozīmē, ka uz darījumu atsaucas noteikts bloku skaits un to pārbauda un apstiprina citi kalnrači. Biržu iestatītais apstiprinājumu skaits var atšķirties atkarībā no digitālā līdzekļa un tīkla.

Kā parādīts attēlā:

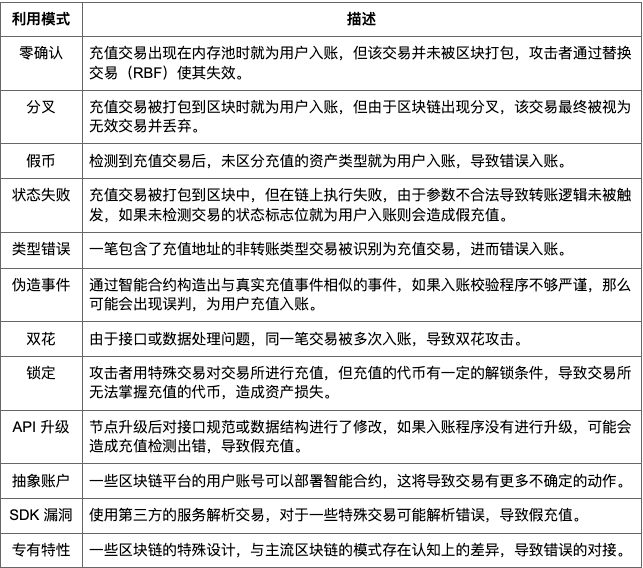

Viltus uzlādes uzbrukuma režīms

Biržas ir pakļautas hakeru uzbrukumiem, tāpēc tās parasti novieto savus serverus aiz vairākiem aizsardzības sistēmu slāņiem un pat mitina savus pamatpakalpojumus līdzekļu pārvaldīšanai bezsaistē. Tomēr, ņemot vērā blokķēdes sistēmas prasību pēc datu integritātes, perifērijas drošības sistēmas nepārtvers ļaunprātīgus darījumus.

Jāatzīmē, ka viltus uzlādes uzbrukumi nav nepilnības blokķēdē, bet uzbrucēji izmanto dažas blokķēdes īpašības, lai izveidotu īpašus darījumus. Šo ļaunprātīgo darījumu dēļ birža var sajaukt tos ar reāliem depozīta pieprasījumiem vai apstrādāt vienu un to pašu depozīta pieprasījumu vairākas reizes. Pēc ilgstošas reālas cīņas SlowMist drošības komanda ir apkopojusi vairākas izplatītas viltus uzlādes uzbrukuma metodes:

Kopš 2018. gada SlowMist drošības komanda ir atklājusi vairākus viltus uzlādes uzbrukumus, tostarp:

USDT viltus pārskaitījuma drošības riska analīze [1]

EOS viltus depozīts (hard_fail statusa uzbrukums) Sarkanā brīdinājuma informācijas atklāšana un labošanas risinājums [2]

Sīkāka informācija par Ethereum marķiera “viltus uzlādes” ievainojamību un tās labojumu [3]

Bitcoin RBF viltus depozīta riska analīze [4]

Papildus šiem viltus uzlādes uzbrukumiem, kas ir publiskoti, ir arī vairākas klasiskas uzbrukuma metodes, kuras mēs neesam publiskojuši, kā arī dažas universālas uzbrukuma metodes. Piemēram:

Bitcoin vairāku parakstu viltus depozīts

Ripple Daļējs maksājums Viltus papildināšana

Failu monētu dubultā tēriņa viltus papildināšana

TON atsitiens viltots depozīts

Ja vēlaties uzzināt sīkāku informāciju, lūdzu, sazinieties ar mums, lai turpinātu diskusiju.

Gadījuma analīze: TON Rebound viltus uzlāde

Gandrīz visās blokķēdes ir viltotas uzlādes problēma, taču no dažiem uzbrukumiem ir viegli izvairīties, savukārt citiem ir nepieciešams ļoti padziļināts pētījums par blokķēdes īpašībām, lai izvairītos no kaitējuma.

Ņemot par piemēru TON viltotu depozītu, mēs parādīsim, kā viltīgi uzbrucēji var izmantot TON īpašības, lai uzbruktu biržām.

TON (The Open Network) ir blokķēdes projekts, ko ierosinājusi plaši pazīstamā saziņas programmatūra Telegram, kas atbalsta viedo līgumu izvietošanu lietotāju kontos.

Kad centrāle tiek savienota ar TON papildināšanu, saskaņā ar iepriekš aprakstīto metodi, tā vispirms ģenerēs lietotājam papildināšanas adresi, un pēc tam lietotājs pārsūtīs līdzekļus uz papildināšanas adresi un visbeidzot apstiprinās depozītu.

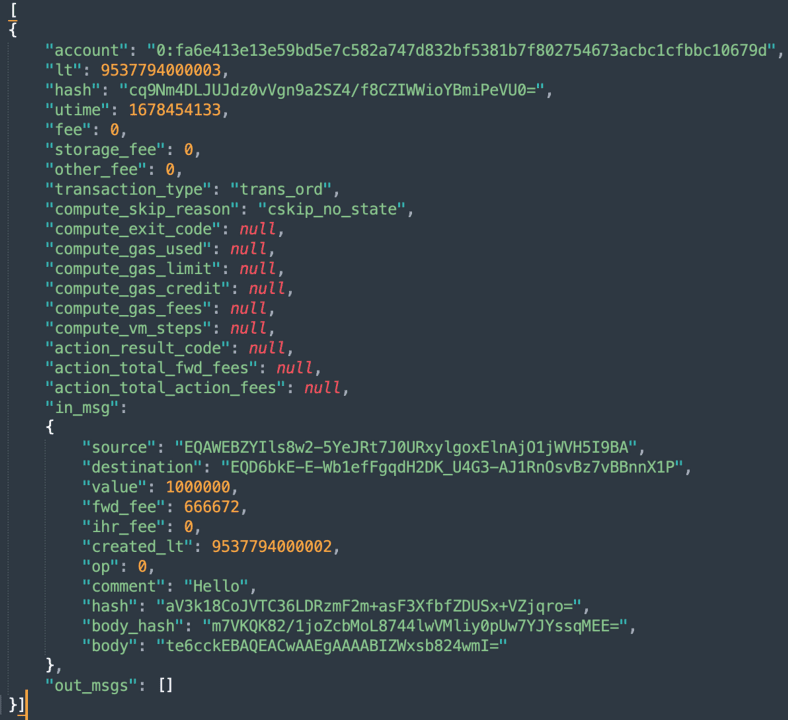

Kā birža apstiprina, ka darījums ir no tās lietotājiem? Mēs izmantojam RPC saskarni, lai skatītu parasto pārsūtīšanu:

Parasti apmaiņa noteiks, vai in_msg galamērķis ir lietotāja depozīta adrese. Ja tā, tad summas vērtība tiks konvertēta atbilstoši precizitātei un ieskaitīta lietotājam. Bet vai tas ir droši?

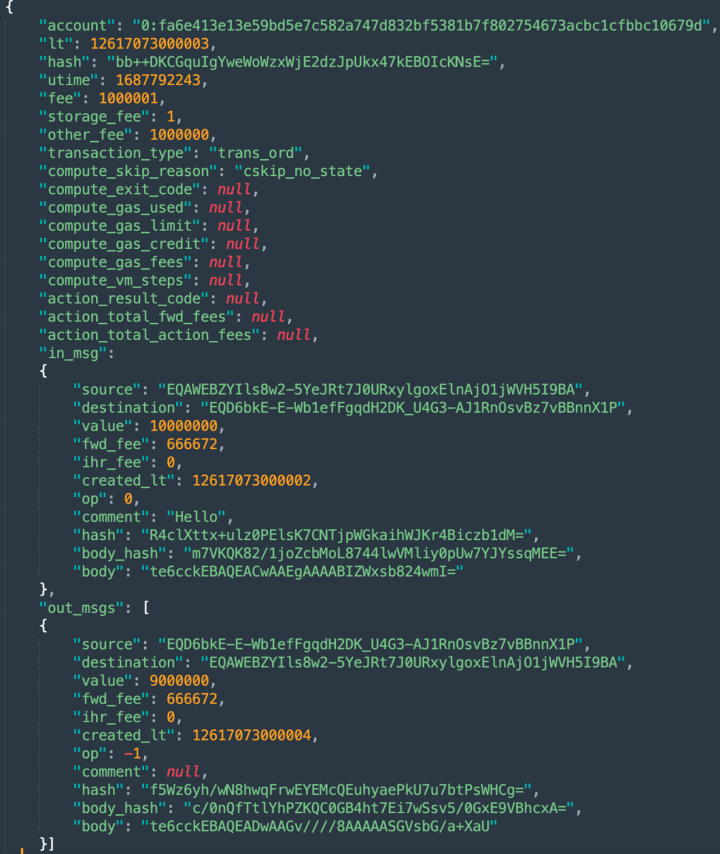

TON transakcijām ir funkcija, ka gandrīz visiem iekšējiem ziņojumiem, kas tiek nosūtīti starp viedajiem līgumiem, jābūt atlēcamiem, tas ir, jābūt iestatītam to atlēciena karogam. Tādā veidā, ja mērķa viedais līgums nepastāv vai ziņojuma apstrādē tiek parādīts neapstrādāts izņēmums, ziņojums tiks "atgriezts" ar sākotnējo atlikuma vērtību (atskaitot ziņojumu pārsūtīšanas un degvielas izmaksas).

Citiem vārdiem sakot, ja ļaunprātīgs uzbrucējs iestata atlēciena karogu, lai pārskaitītu naudu uz kontu, kurā nav noslēgts līgums, papildināšanas summa tiks atgriezta sākotnējā kontā pēc apstrādes maksas atskaitīšanas. Birža atklāja lietotāja uzlādes ierakstu, taču negaidīti uzlādētās monētas faktiski "atlēca" atpakaļ uz uzbrucēja kontu.

Apskatīsim šo darījumu.

Ja apmaiņa pārbauda tikai in_msg, tā kļūdaini kreditēs uzbrucēju un platformā radīs aktīvu zaudējumus.

Paraugprakse viltotu depozītu uzbrukumu novēršanai

Dažas pamata stratēģijas, lai novērstu viltus uzlādes uzbrukumus, ir:

1. Vairāku apstiprinājumu mehānisms: iestatiet vairākas apstiprinājuma prasības papildināšanai, lai nodrošinātu, ka darījums tiek uzskatīts par derīgu tikai pēc pietiekama apstiprinājuma blokķēdē. Apstiprinājumu skaits ir jānosaka, pamatojoties uz dažādu digitālo līdzekļu drošību un blokķēdes apstiprināšanas ātrumu;

2. Stingra transakciju saskaņošana: filtrējot lietotāju transakcijas no bloka, tikai tās transakcijas, kas pilnībā atbilst parastajam pārsūtīšanas modelim, var tikt automātiski iestatītas kā saņemtas, un beigās ir jāpārbauda bilances izmaiņas;

3. Riska kontroles sistēma: izveidojiet visaptverošu riska kontroles sistēmu, lai uzraudzītu un atklātu neparastas tirdzniecības darbības. Sistēma var identificēt iespējamos riskus un neparastu uzvedību, analizējot tādus faktorus kā papildināšanas modeļi, darījumu biežums un darījuma lielums;

4. Manuāla pārskatīšana: darījumiem ar lielākām summām vai augstu risku papildu pārskatīšanai tiek izmantots manuālas pārskatīšanas mehānisms. Manuāla pārskatīšana var palielināt darījumu uzticamību, atklāt neparastus darījumus un novērst ļaunprātīgu uzlādi;

5. API drošība: veiciet drošības autentifikāciju un autorizāciju ārējās API saskarnēs, lai izvairītos no nesankcionētas piekļuves un iespējamām ievainojamībām. Regulāri pārskatiet API saskarņu drošību un savlaicīgi veiciet drošības atjauninājumus un labojumus;

6. Ierobežot izņemšanu: pēc iemaksas veikšanas lietotāja noguldīto līdzekļu izņemšana tiks īslaicīgi ierobežota. Tas dos apmaiņai pietiekami daudz laika, lai apstiprinātu depozīta derīgumu un novērstu iespējamus viltus depozīta uzbrukumus;

7. Drošības atjauninājumi: savlaicīgi atjauniniet apmaiņas programmatūru un sistēmas, lai novērstu iespējamās drošības ievainojamības. Mēs nepārtraukti uzraugām biržas drošības statusu un sadarbojamies ar kiberdrošības ekspertiem, lai veiktu regulārus drošības auditus un iespiešanās testus.

Lai novērstu viltus noguldījumus noteiktā blokķēdē, jums ir jāizlasa oficiālā dokumentācija, lai izprastu darījuma īpašības.

Badwhale viltus uzlādes noteikšanas sistēma

SlowMist drošības komanda izstrādāja Badwhale viltus uzlādes testēšanas sistēmu, izmantojot ilgtermiņa uzbrukumu un aizsardzības praksi, kas ir īpaši izstrādāta digitālo līdzekļu pārvaldības platformām. Sistēma ir izstrādāta, lai palīdzētu viņiem atklāt un novērtēt viņu spēju novērst viltus uzlādes uzbrukumus un optimizēt aizsardzības mehānismus, lai nodrošinātu lietotāju līdzekļu drošību un digitālo līdzekļu pārvaldības platformu uzticamību.

Badwhale ir ekskluzīva komerciāla sistēma, ko gadu gaitā izstrādājusi SlowMist drošības komanda. Tā jau daudzus gadus ir apkalpojusi desmitiem platformu un ir izvairījusies no viltus miljardiem ASV dolāru vērtu līdzekļu papildināšanas riska.

Funkcijas:

1. Simulēt viltus uzlādes uzbrukumus: Badwhale var simulēt dažāda veida viltus uzlādes uzbrukumus un automātiski nosūtīt viltus atjaunošanas pieprasījumus uz pārbaudāmo digitālo līdzekļu pārvaldības platformu. Tas palīdz novērtēt digitālo līdzekļu pārvaldības platformu vājās vietas un identificēt iespējamās ievainojamības un drošības riskus;

2. Dažādi testēšanas scenāriji: sistēma nodrošina dažādus testa scenārijus un uzbrukuma režīmus, kas var veikt visaptverošas digitālo līdzekļu pārvaldības platformas viltus atjaunošanas aizsardzības pārbaudes atbilstoši faktiskajiem apstākļiem;

3. Augsta mērogojamība: Badwhale ir izstrādāta kā ļoti mērogojama testēšanas sistēma, kas atbalsta dažādu digitālo līdzekļu pārvaldības platformu un blokķēdes platformu testēšanu un var elastīgi pielāgoties dažādu sistēmu arhitektūru un tehniskās vides vajadzībām.

Badwhale pašlaik atbalsta viltus uzlādes testus simtiem publisko ķēžu un desmitiem tūkstošu žetonu, tostarp:

Bitcoin ģimenes (BTC/LTC/DOGE/QTUM...)

BitcoinCash

Ethereum ģimenes

(ETH/BSC/HECO/RON/CFX-evm/FIL-evm/AVAX-evm/FTM-evm/RSK/GNO/MOVR-evm/GLMR-evm/KLAY/FSN/CELO/CANTO/EGLD/AURORA-evm/TLC/WEMIX/CORE/VS/WAN/OKCCL…)

ERC20 marķieri (USDT...)

Ethereum L2 (ARB/OP/METIS...)

Daudzstūris

Daudzstūra marķieri

Cosmos Families (ATOM/LUNA/KAVA/IRIS/OSMO...)

EOS ģimenes un EOS marķieri (EOS/WAX/XPR/FIO/TLOS...)

Ripple

Plūsma

Apts

Solana

Solana SPL-žetoni

Saplūšana

Polkadot ģimenes (DOT/ASTR/PARA/MOVR/GLMR...)

Tron

Filecoin

Ton

Manējais

Ieslēgts

Kārtības rādītāji (ORDIN...)

…

Izmantojot Badwhale jaudīgās funkcijas, digitālo līdzekļu pārvaldības platformas var veikt visaptverošus viltus atjaunošanas aizsardzības testus, lai izprastu to veiktspēju, saskaroties ar viltus uzlādes uzbrukumiem, optimizētu aizsardzības mehānismus un uzlabotu lietotāju līdzekļu drošību. Badwhale ieviešana palīdzēs digitālo līdzekļu pārvaldības platformām stiprināt drošības aizsardzību, uzlabot to spēju cīnīties pret viltus uzlādes uzbrukumiem un nodrošināt digitālo līdzekļu darījumu uzticamību un lietotāju uzticēšanos.

Secinājums

Padziļināti izpētot viltus uzlādes uzbrukumu izrāvienu metodes, mēs varam labāk izprast digitālo līdzekļu pārvaldības platformu nozīmi lietotāju īpašumu aizsardzībā un drošības uzturēšanā. Tikai uzlabojot drošības aizsardzības pasākumus, nepārtraukti uzraugot ievainojamības un veicot atbilstošus pretpasākumus, digitālo līdzekļu pārvaldības platformas var efektīvi reaģēt uz viltus uzlādes uzbrukumiem un citiem drošības apdraudējumiem un nodrošināt digitālo līdzekļu darījumu uzticamību un uzticamību.

Atsauces saites:

[1] https://mp.weixin.qq.com/s/CtAKLNe0MOKDyUFaod4_hw

[2] https://mp.weixin.qq.com/s/fKINfZLW65LYaD4qO-21nA

[3] https://mp.weixin.qq.com/s/3cMbE6p_4qCdVLa4FNA5-A

[4] https://mp.weixin.qq.com/s/OYi2JDbAoLEdg8VDouqbIg