PGP apzīmē diezgan labu privātumu. Tā ir šifrēšanas programmatūra, kas paredzēta tiešsaistes sakaru sistēmu privātuma, drošības un autentifikācijas nodrošināšanai. Fils Cimmermans ir pirmās PGP programmas nosaukums, un, pēc viņa teiktā, tā tika padarīta brīvi pieejama, jo pieaug sociālais pieprasījums pēc privātuma.

Kopš tās izveides 1991. gadā ir izveidotas daudzas PGP programmatūras versijas. 1997. gadā Fils Cimmermans Interneta inženierijas darba grupai (IETF) iesniedza priekšlikumu atvērtā koda PGP standarta izveidei. Priekšlikums tika pieņemts, un tā rezultātā tika izveidots OpenPGP protokols, kas nosaka šifrēšanas atslēgu un ziņojumu standarta formātus.

Lai gan sākotnēji PGP tika izmantots tikai e-pasta ziņojumu un pielikumu aizsardzībai, tagad tas tiek izmantots daudzos gadījumos, tostarp ciparparakstiem, pilnīgai diska šifrēšanai un tīkla aizsardzībai.

Sākotnēji PGP piederēja uzņēmumam PGP Inc, kuru vēlāk iegādājās Network Associates Inc. 2010. gadā Symantec Corp. iegādājās PGP par 300 miljoniem ASV dolāru, un tagad šis termins ir preču zīme, ko izmanto viņu OpenPGP saderīgajiem produktiem.

Kā tas darbojas?

PGP ir viena no pirmajām plaši pieejamajām programmām, kas ievieš publiskās atslēgas kriptogrāfiju. Tā ir hibrīda kriptosistēma, kas izmanto gan simetrisku, gan asimetrisku šifrēšanu, lai sasniegtu augstu drošības līmeni.

Teksta šifrēšanas pamatprocesā vienkāršs teksts (skaidri saprotami dati) tiek pārveidots par šifrētu tekstu (nelasāmi dati). Bet pirms šifrēšanas procesa lielākā daļa PGP sistēmu veic datu saspiešanu. Saspiežot vienkārša teksta failus pirms to pārsūtīšanas, PGP ietaupa gan diska vietu, gan pārraides laiku, vienlaikus uzlabojot drošību.

Pēc faila saspiešanas sākas faktiskais šifrēšanas process. Šajā posmā saspiestais vienkāršā teksta fails tiek šifrēts ar vienreiz lietojamu atslēgu, ko sauc par sesijas atslēgu. Šī atslēga tiek nejauši ģenerēta, izmantojot simetrisku kriptogrāfiju, un katrai PGP komunikācijas sesijai ir unikāla sesijas atslēga.

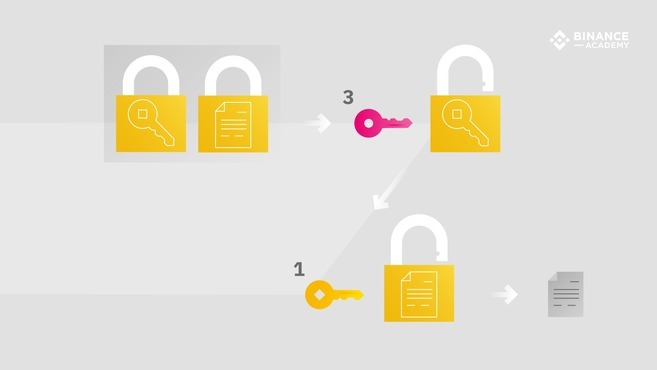

Pēc tam pati sesijas atslēga (1) tiek šifrēta, izmantojot asimetrisko šifrēšanu: paredzētais saņēmējs (Bobs) nodrošina savu publisko atslēgu (2) ziņojuma sūtītājam (Alisei), lai viņa varētu šifrēt sesijas atslēgu. Šī darbība ļauj Alisei droši koplietot sesijas atslēgu ar Bobu, izmantojot internetu, neatkarīgi no drošības nosacījumiem.

Sesijas atslēgas asimetriskā šifrēšana parasti tiek veikta, izmantojot RSA algoritmu. Daudzas citas šifrēšanas sistēmas izmanto RSA, tostarp transporta slāņa drošības (TLS) protokolu, kas nodrošina lielu interneta daļu.

Kad ziņojuma šifrētais teksts un šifrētā sesijas atslēga ir pārsūtīti, Bobs var izmantot savu privāto atslēgu (3), lai atšifrētu sesijas atslēgu, kas pēc tam tiek izmantota, lai atšifrētu šifrēto tekstu atpakaļ sākotnējā vienkāršajā tekstā.

Papildus pamata šifrēšanas un atšifrēšanas procesam PGP atbalsta arī ciparparakstus, kas veic vismaz trīs funkcijas:

Autentifikācija: Bobs var pārbaudīt, vai ziņojuma sūtītāja bija Alise.

Integritāte: Bobs var būt pārliecināts, ka ziņojums netika mainīts.

Nenoliedzība: pēc tam, kad ziņojums ir digitāli parakstīts, Alise nevar apgalvot, ka viņa to nav nosūtījusi.

Lietošanas gadījumi

Viens no visizplatītākajiem PGP lietojumiem ir e-pasta aizsardzība. E-pasts, kas ir aizsargāts ar PGP, tiek pārvērsts par nelasāmu rakstzīmju virkni (šifrēts teksts), un to var atšifrēt tikai ar atbilstošo atšifrēšanas atslēgu. Īsziņu drošības darbības mehānismi ir praktiski vienādi, un ir arī dažas programmatūras lietojumprogrammas, kas ļauj ieviest PGP papildus citām lietotnēm, efektīvi pievienojot šifrēšanas sistēmu nedrošiem ziņojumapmaiņas pakalpojumiem.

Lai gan PGP galvenokārt tiek izmantots interneta sakaru nodrošināšanai, to var izmantot arī atsevišķu ierīču šifrēšanai. Šajā kontekstā PGP var lietot datora vai mobilās ierīces diska nodalījumiem. Šifrējot cieto disku, lietotājam būs jāievada parole katru reizi, kad sistēma sāk darboties.

Priekšrocības un trūkumi

Pateicoties apvienotajai simetriskas un asimetriskas šifrēšanas izmantošanai, PGP ļauj lietotājiem droši koplietot informāciju un kriptogrāfiskās atslēgas, izmantojot internetu. Kā hibrīda sistēma PGP gūst labumu gan no asimetriskas kriptogrāfijas drošības, gan no simetriskas šifrēšanas ātruma. Papildus drošībai un ātrumam digitālie paraksti nodrošina datu integritāti un sūtītāja autentiskumu.

OpenPGP protokols ļāva izveidot standartizētu konkurences vidi, un PGP risinājumus tagad nodrošina vairāki uzņēmumi un organizācijas. Tomēr visas PGP programmas, kas atbilst OpenPGP standartiem, ir savietojamas viena ar otru. Tas nozīmē, ka vienā programmā ģenerētos failus un atslēgas var bez problēmām izmantot citā.

Runājot par trūkumiem, PGP sistēmas nav tik vienkārši lietojamas un saprotamas, īpaši lietotājiem ar nelielām tehniskām zināšanām. Arī publisko atslēgu garais garums daudzi tiek uzskatīts par diezgan neērtu.

2018. gadā Electronic Frontier Foundation (EFF) publicēja lielu ievainojamību ar nosaukumu EFAIL. EFAIL ļāva uzbrucējiem izmantot aktīvo HTML saturu šifrētos e-pastos, lai piekļūtu ziņojumu vienkāršā teksta versijām.

Tomēr dažas no EFAIL aprakstītajām bažām PGP kopiena zināja jau kopš deviņdesmito gadu beigām, un faktiski ievainojamības ir saistītas ar dažādām e-pasta klientu ieviešanām, nevis ar pašu PGP. Tāpēc, neskatoties uz satraucošajiem un maldinošajiem virsrakstiem, PGP nav bojāta un joprojām ir ļoti droša.

Noslēguma domas

Kopš tās izstrādes 1991. gadā PGP ir bijis būtisks datu aizsardzības instruments, un tagad to izmanto plašā lietojumprogrammu klāstā, nodrošinot privātumu, drošību un autentifikāciju vairākām sakaru sistēmām un digitālo pakalpojumu sniedzējiem.

Lai gan 2018. gadā atklātais EFAIL trūkums radīja nopietnas bažas par protokola dzīvotspēju, galvenā tehnoloģija joprojām tiek uzskatīta par stabilu un kriptogrāfiski drošu. Ir vērts atzīmēt, ka dažādas PGP ieviešanas var nodrošināt dažādus drošības līmeņus.