Ja tu parasti skaties ziņas, tu noteikti zini, ka 2021. gadā kādā ūdens attīrīšanas rūpnīcā kāds attālināti iekļuva kontroles sistēmā un palielināja ūdenī esošā nātrija hidroksīda koncentrāciju līdz normālās vērtības simtkārtīgai. Ja operators nebūtu gadījuma pēc skatījies uz ekrānu un pamanījis novirzi, sekas varētu būt grūti paredzamas. Šai iebrukuma metodē tika izmantots ļoti primitīvs rīks - neatjaunināta attālinātā darbvirsma.

Visā notikumā netika nodarīts reāls kaitējums, bet tas norāda uz vienu lietu.

Savienotie rūpnieciskie iekārtas tika uzlauzti, tas nav zinātniskās fantastikas stāsts, bet reāls notikums, kas jau ir noticis.

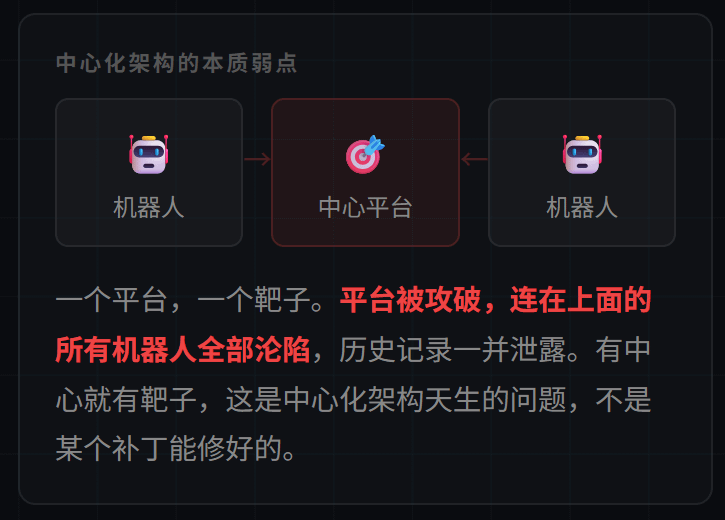

Tas ir centralizēto sistēmu būtiska vājība: ja ir centrs, ir mērķis.

Visas ierīces ir savienotas ar vienu mākoņa kontroles platformu, komandas tiek izsūtītas no platformas, dati tiek augšupielādēti platformā, operatori caur platformu pārvalda visus robotus. Šī arhitektūra ir ļoti ērta, bet tā koncentrē visus drošības riskus vienā vietā.

Viens platforma, viens mērķis. Ja platforma tiek uzlauzta, visi roboti, kas ir pievienoti tai, pilnībā nokrīt, vēsturiskie ieraksti tiek atklāti. Tas nav teorētisks risks, Tesla un Amazon rūpnieciskajās sistēmās ir bijuši līdzīgi drošības gadījumi.

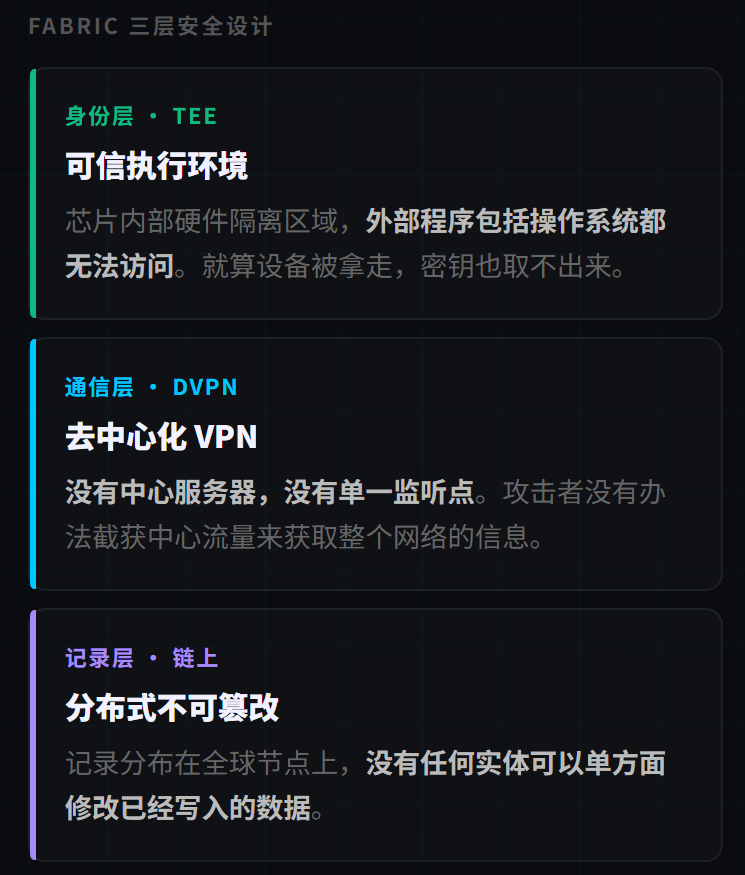

@Fabric Foundation arhitektūra nosaka, ka tam nav vienota kontroles centra, ko varētu uzbrukt.

Katras mašīnas identitāte un atslēgas tiek glabātas TEE, kas ir čipa iekšējā izolācijas zona, ārējās programmas, tostarp operētājsistēma, nevar piekļūt, pat ja ierīce ņem atslēgas, to nevar izņemt. Komunikācijas slānis izmanto dVPN, nav centrālā servera, uzbrucējiem nav iespēju noķert visa tīkla plūsmu.

Attiecībā uz blokķēdē ierakstīto, izkliedējot pa globālajiem mezgliem, neviena subjekta nevar vienpusēji mainīt jau ierakstītos datus.

Nav neviena subjekta, kas varētu vienpusēji mainīt jau ierakstītos datus.

Šie trīs līmeņi kopā risina centralizēto sistēmu vispamatīgāko problēmu: iznīcināt vienas punkta kļūdas. Ja viens robots tiek uzlauzts, tas neietekmēs citus robotus, un nesabojās visus tīkla datus, ļaujot uzbrucējiem iegūt kontroli pār visu sistēmu.

Ir vēl viens punkts, par kuru uzskatu, ka tas ir vērts pieminēt.

@Fabric Foundation visa koda ir publiski pieejama. Daudzi cilvēki uzskata, ka atvērtā koda ir nedroša, jo uzbrucēji arī var pētniecības kodu, lai atrastu ievainojamības.

Bet drošības jomā: rūpīgi pārbaudītais atvērtā koda kods bieži vien ir drošāks nekā slēgtais privātais kods. Jo visi pasaules drošības pētnieki to skatās, ievainojamību atklāšanas un labojumu ātrums ir ātrāks, bet slēgtās sistēmās ievainojamības var tikt klusi izmantotas ilgu laiku, neviens pat nezinot.

Bitcoin darbojas jau piecpadsmit gadus, kods ir pilnīgi atvērts, un nekad nav bijusi veiksmīga uzbrukuma centrālajai daļai.

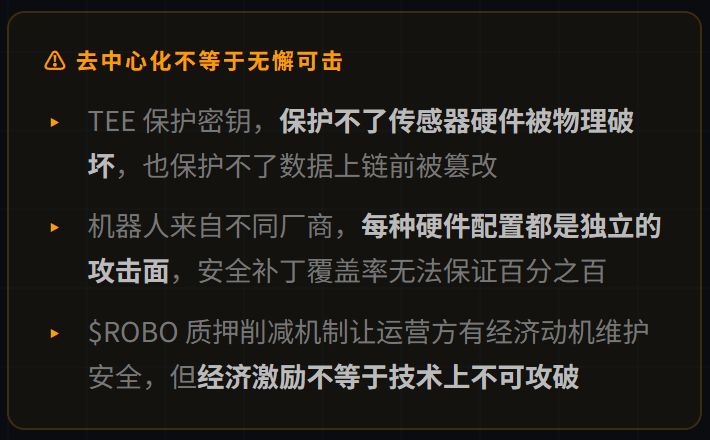

Protams, man jānorāda, ka decentralizācija nenozīmē bezvaina. Roboti, veicot uzdevumus, sensoru dati no apkopošanas līdz iekļaušanai blokķēdē joprojām var tikt mainīti, TEE aizsargā atslēgas, bet nevar pasargāt sensoru aparatūru no fiziskiem bojājumiem.

Fabric tīklā esošie roboti nāk no dažādiem ražotājiem, katra aparatūras konfigurācija ir neatkarīga uzbrukuma virsma, drošības labojumu pārklājuma līmenis nav garantēts simtprocentīgi. Šie ir reāli ierobežojumi, kurus nevar pilnībā novērst tikai ar decentralizāciju.

Bet salīdzinot ar esošajām centralizētajām risinājumiem, Fabric drošības dizains arhitektūras līmenī ir fundamentālas priekšrocības. Esošās sistēmas problēma nav kāda ievainojamība, kas nav labota, bet gan visa arhitektūra ir dabiski vāja - ja ir centrs, ir mērķis, ja ir mērķis, tas tiks šauts.

Fabric izvēlējās sadalīt, izkliedējot globāli, uzbrucējiem nav vienota uzbrukuma punkta.

$ROBO nodrošināšanas mehānisms drošības dizainā arī ir netieša loma: operators nodrošina aktīvus #robo tīklā, ja notiek drošības incidents un tas tiek uzskatīts par operatora atbildību, nodrošinājums tiks samazināts.

Tas dod operatoriem spēcīgu ekonomisku motivāciju uzturēt savu ierīču drošību, nevis pārmest drošības atbildību platformai.

Tas ūdens apstrādes rūpnīca vēlāk atjaunināja drošības sistēmu, cena bija efektivitātes samazināšanās. Centralizēto sistēmu drošības uzlabošana parasti jāveic kompromisā starp drošību un efektivitāti.

Fabric kopš sākuma ir iekļāvis drošību infrastruktūrā, nav nepieciešams katru reizi pēc incidenta labot, tas ir tās pamatatšķirība no esošajām risinājumiem.