Galvenie punkti:

Šeit ir 11 populāri pretpikšķerēšanas uzbrukuma spraudņi.

Pikšķerēšanas uzbrukumi blokķēdes nozarei galvenokārt tiek izplatīti divos punktos: domēna vārdos un parakstos – viltotos domēna vārdos.

28. janvārī tika uzlauzts Azuki Twitter konts, kā rezultātā viņa fani izveidoja savienojumu ar pikšķerēšanas saitēm, tika nozagti vairāk nekā 122 NFT, un zaudējumi pārsniedza 780 000 USD. 26. janvārī tika nozagts NFT projekta Moonbirds dibinātāja Kevina Rouza maks. Tika nozagti aptuveni 40 NFT, un zaudējumi pārsniedza 2 miljonus ASV dolāru. OpenSea licencētie aktīvi. 15. janvārī @NFT_GOD noklikšķināja uz pikšķerēšanas reklāmas saites Google tīklā, kā rezultātā tika nozagti visi konti (substeck twitter utt.), kriptovalūtas un NFT.

Kāpēc parastie lietotāji un projektu dibinātāji tiek atkārtoti uzbrūk pikšķerēšanas uzbrukumiem? Kādi pretpikšķerēšanas pārlūkprogrammas spraudņi ir pieejami tirgū? Šajā rakstā ir uzskaitīti 11 pretpikšķerēšanas spraudņi.

Galvenie spraudņi (vairāk nekā 10 000 instalēšanas gadījumu)

PeckShieldAlert: 50 000+ instalēšanas reizes, ķīniešu un angļu interfeiss. PeckShield komandas produkts.

Vietne parāda, ka iekļauto ļaunprātīgo adrešu skaits ir 1 286 478, bet pikšķerēšanas vietņu skaits ir 90 931, un tā tiek pastāvīgi atjaunināta. Pašlaik tiek atbalstītas tikai divas ķēdes, ETH un BSC.

Iekļautās funkcijas: Token līguma uzraudzība, maka autorizācijas pārvaldība, aktīva aizsardzība pret krāpnieciskiem marķieru draudiem, aktīva aizsardzība pret pikšķerēšanas vietņu draudiem, uzticama domēna vārda noteikšana, ļaunprātīgu spraudņu noteikšana un citas vietņu pretpikšķerēšanas funkcijas.

Pocket Universe: 20 000 vai vairāk instalāciju, pieejams Firefox, Microsoft Edge, Google Chrome un citām pārlūkprogrammām, piemērojams tikai ETH tīklam. Apgalvo, ka sadarbojas ar Metamask un Coinbase makiem.

Iekļautās funkcijas: ļaunprātīgu jūras ostas darījumu noteikšana, Honeypot NFT un pikšķerēšanas vietnes.

Izmantojiet funkcijas: nesaistiet maku, pārbaudiet darījuma drošību, simulējot darījumu, nedaudz ietekmējiet darījuma ātrumu (ne vairāk kā 1 sekundi).

Revoke.cash: vairāk nekā 10 000 instalāciju, ķīniešu un angļu interfeiss. Darbojas ar visām uz EVM balstītām ķēdēm, piemēram, Ethereum, Polygon un Avalanche, kas pieejamas tādās pārlūkprogrammās kā Firefox, Microsoft Edge, Google Chrome utt.

Iekļautās funkcijas: tiks parādīti brīdinājumi par darījumiem baltajā sarakstā neiekļautajās NFT tirdzniecības vietnēs un pikšķerēšanas vietnēs; atļauju var atsaukt.

Ugunsgrēks: 10 000+ instalācijas, piemērotas Ethereum tīklam un Polygon. Savietojams ar MetaMask un Coinbase makiem, darbojas ar jebkuru Ethereum maku.

Kā tas darbojas: uzrauga skenēto transakciju drošību, simulējot lietotāju ietekmētos ERC-20, ERC-721 un ERC-1155 darījumus.

Nišas spraudņi (mazāk nekā 10 000 instalēšanas gadījumu)

Wallet Guard: 600+ instalāciju, inkubē Binance Labs.

Funkcijas: bloķējiet piekļuvi nesen izveidotām un zemas uzticamības vietnēm, automātiski atspējojiet ļaunprātīgos paplašinājumus, uzraugiet un bloķējiet piekļuvi pikšķerēšanas vietnēm.

MetaDock: instalāciju skaits ir 3k+, kods ir atvērtā koda un drošības uzņēmuma BlockSec komandas produkts.

Funkcija: atbalsta tikai BTC, ETH, BSC, Polygon, Fantom, Arbitrum, Cronos, Avalanche, Optimism, Moonbeam publiskās ķēdes un Opensea. Varat skatīt līdzekļu plūsmu adresē, pārraudzīt NFT iekasēšanas risku un mijiedarboties ar tādiem produktiem kā Debank un NFTGo.

Blockem: 930 instalācijas

Funkcija: AI algoritma simulācijas darījums un adreses vērtēšana

Metashield: instalāciju skaits ir 864, kods ir atvērtā pirmkoda, un pirmais projekts, ko inkubē BuidlerDAO.

Darbības princips: identificējiet darījumus, apstipriniet un nosūtiet, kā arī izmantojiet melnos un baltos sarakstus un pārbaudiet pilnvaroto adrešu statusu, lai palīdzētu lietotājiem brīdināt un bloķēt pikšķerēšanas vietnes. Nav nepieciešams savienot maku, nav nepieciešama autorizācija.

Stelo: 628 instalēšanas reizes, atvērtā pirmkoda kods, piemērots jebkurai pārlūkprogrammai, kuras pamatā ir Chromium.

Kā tas darbojas: Stelo aptur uz Metamask nosūtītos darījumu pieprasījumus, iesaiņojot Javascript objektu window.ethereum, ko Metamask ievada lapā. Kad lietotājs apstiprina darījumu Stelo, tas atsāk Metamask pieprasījumu, un, ja lietotājs to noraida, tas pieprasījumu atceļ.

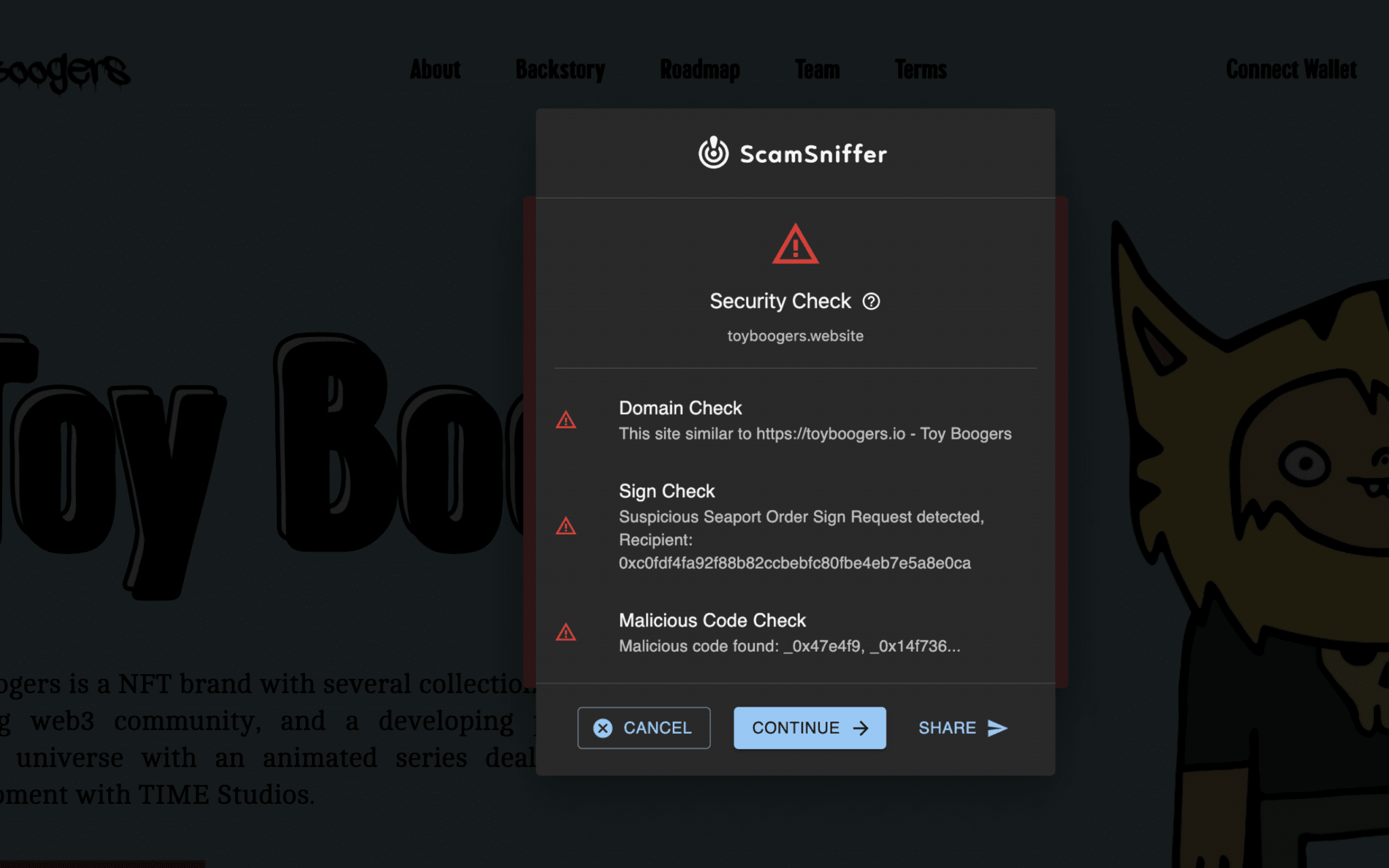

Scam Sniffer: Instalāciju skaits ir 615. Kods ir atvērtā koda.

Iekļautās funkcijas: detektora API (ļaunprātīgu darbību uzraudzība, piemēram, lietotāja līdzekļu pārsūtīšana un autorizācijas pieprasīšana), simulēti darījumi utt.

Beosin Alert: 291 instalācija, ko izstrādājusi Beosin, blokķēdes drošības audita uzņēmuma komanda.

Inventāra kopsavilkums

SlowMist dibinātājs Kosins teica, ka viņš ir koncentrējies uz Scam Sniffer, Revoke.cash, Wallet Guard, Pocket Universe un Fire.

Visbiežāk izmantotais un pilnvērtīgais ir PeckShieldAlert. Taču instalāciju skaita ziņā tas ir gandrīz niecīgs, salīdzinot ar MetaMask 10M+ un Phantom 2M+. Turklāt šajā jomā nav pieejama informācija par finansējumu, kas liecina, ka tam nav pievērsta reāla uzmanība no lietotāju vai investoru viedokļa.

SlowMist komandas dalībnieka @IM_23pds viedoklis:

Pikšķerēšanas uzbrukumi blokķēdes nozarei galvenokārt tiek izplatīti divos punktos: domēna vārdos un parakstos, un 90% NFT pikšķerēšanas uzbrukumu ir saistīti ar viltotiem domēna nosaukumiem. Ja lietotājs atver pikšķerēšanas lapu, attiecīgie spraudņi un pārlūkprogrammas var tieši brīdināt par risku, lai nebūtu turpmākas krāpnieciskas parakstīšanas darbības un risku varētu bloķēt pirmajā darbībā.

360 ēra iepriekšējā Web2 pasaulē tolaik atrisināja vīrusu uzbrukumu problēmu iesācēju lietotājiem, bet neatrisināja Trojas zirgu vīrusu problēmu. Vienmēr pastāv laika starpība starp vīrusu noteikšanu un vīrusu novēršanu (profesionāla tehnoloģija, lai izvairītos no pretvīrusu programmatūras noteikšanas un iznīcināšanas, varat to pats Google). Kā samazināt laika starpību, ātrāku paraugu skaitu un precīzāku identifikāciju nosaka pretvīrusu programmatūras jaudas pakāpi.

Tāpat blokķēdes un NFT nozarēs pretpikšķerēšanas spraudņa spēju nosaka tas, kā pirmajā solī noteikt un atgādināt pikšķerēšanas vietņu reāllaika situāciju, kā arī atgriezeniskās saites ātrums un atpazīšanas pakāpe lietotāja galā. ; Šo pikšķerēšanas domēna nosaukumu identificēšana pirmajā darbībā ievērojami palielinās risku, ka lietotāji pazaudēs monētas.

Iepriekš, ja maciņā bija krāpnieciska paraksta identifikācija, tas labi varēja parādīt detalizētu lietotāja paraksta informāciju, piemēram, ko autorizēt, cik daudz, kam un citus cilvēkiem lasāmus datus, kā arī varēja izvairīties no zādzības līdz noteiktai personai. apjomu. Tomēr, lai gan šobrīd MetaMask tirgus daļa ir 80%, analīze ir patiešām sarežģīta.

Lai gan ir daži produkti, kas veic labu analīzi, tie joprojām nevar novērst monētu un NFT nozaudēšanu. Visi produkti, raksti un atgādinājumi ir palīglīdzekļi. Tikai apzinoties savu drošību, jūs varat nostāties vietā, kur nepazaudējat monētas vai NFT. Personiskās drošības izpratne ir karalis.

Blockchain pētnieka @tmel0211 viedoklis:

Pašaizsardzības maku, piemēram, MetaMask, tehniskā loģika ir palīdzēt lietotājiem droši saglabāt vietējās privātās atslēgas, apstrādāt lietotāju darījumu parakstus, nodrošināt vārtejas, lai izveidotu savienojumu ar galveno blokķēžu galvenajiem tīkliem, un atvieglotu viedo līgumu mijiedarbību, piemēram, DeFi.

Teorētiski ir iespējams iegult jebkuru spraudņa pakalpojumu, kas optimizē pieredzi, neietekmējot maka pārsūtīšanas mijiedarbības funkciju. Adrešu pārbaudi pret pikšķerēšanu var uzskatīt tikai par vienu no stingrām prasībām.

Tomēr pašreizējo galveno maku produktu funkcijas ir ļoti vienkāršas, un tie ir ļoti atturīgi pakalpojumu optimizācijā. Iemesli ir šādi:

Klienta informācijas slodzes ietekmē mobilā termināļa mijiedarbībai ir jābūt kodolīgākai nekā pārlūkprogrammas spraudņiem;

Decentralizētas vienprātības ietekmē pikšķerēšanas vietnēm, melnā saraksta bibliotēkām utt. ir nepieciešams centralizēts darbības un uzturēšanas atbalsts, kas radīs vienprātību

Komercializācijas tendences ietekmē, lai gan pakalpojumu mezanīns var optimizēt pieredzi, to ir grūti komercializēt.

Pašlaik tirgū pieejamos pārlūkprogrammu drošības spraudņus pārsvarā nodrošina trešās puses drošības datu kompānijas: pieredze ir laba, bet popularitāte nav pietiekama. Viņiem visiem ir sapnis kļūt par 360 apsargiem, kas apsargā web3, lai gan ceļš ir garš un grūts:

Spraudnim, kas nodrošina spraudņa pakalpojumus, ir arī iespējami drošības riski, un tā uzticības vienprātībai ir nepieciešams laiks, lai uzkrātos;

Aktīviem lietotājiem, kuri bieži tirgojas DEX vidē vai Mint NFT, šobrīd ir vāja drošības izpratne, un ir jāattīsta lietotāju paradumi;

Pikšķerēšanas vietņu atjaunināšanas un melnā saraksta adrešu datu bāzes darbības un uzturēšanas izaicinājumi ir lieliski;

Mūsuprāt, maka stāstījumam vajadzētu būt vertikāli segmentētam.

Minimālistisks maks dīkiem;

Drošs interaktīvs pretpikšķerēšanas maks iesācējiem;

Pielāgojams maciņš iestādēm;

MPC maks;

Viedais līguma maciņš utt.

Bet jebkurā gadījumā tas nav pretrunā ar drošības spraudņu pakalpojumu tirgu. Šajā posmā tie pastāv līdzās un papildina viens otru. Mēs uzskatām, ka lielisks pārlūkprogrammas drošības spraudnis galu galā kļūs par standarta konfigurāciju, piemēram, maku.

ATRUNA: Informācija šajā tīmekļa vietnē ir sniegta kā vispārīgs tirgus komentārs un nav ieguldījumu konsultācijas. Mēs iesakām pirms ieguldīšanas veikt savu izpēti.

Pievienojieties mums, lai sekotu līdzi jaunumiem: https://linktr.ee/coincu

Harolds

Coincu ziņas