Ziņojuma datums: 2026-03-11

Paraugu apjoms: ClawHub Top 100 prasmes pēc lejupielādēm (līdz 10. martam, 18:30 Pekinas laiks)

Noteikšanas dzinējs: AgentGuard prasmju drošības skenēšanas dzinējs

Skenēšanas mērķis: novērtēt vispopulārāko AI aģentu prasmju pamata drošības stāvokli un identificēt potenciālos riskus, piemēram, privilēģiju ļaunprātīgu izmantošanu, sensitīvas operācijas un ļaunprātīgas uzvedības modeļus.

📊 1. Izpildes kopsavilkums

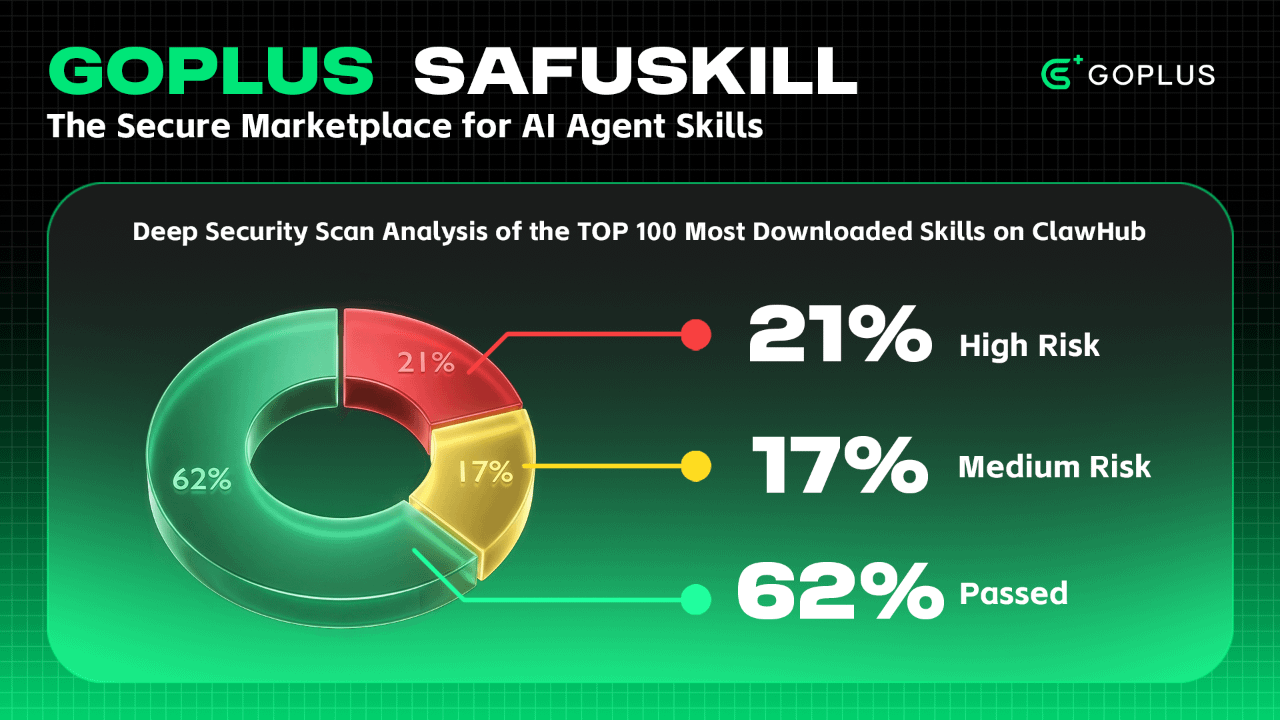

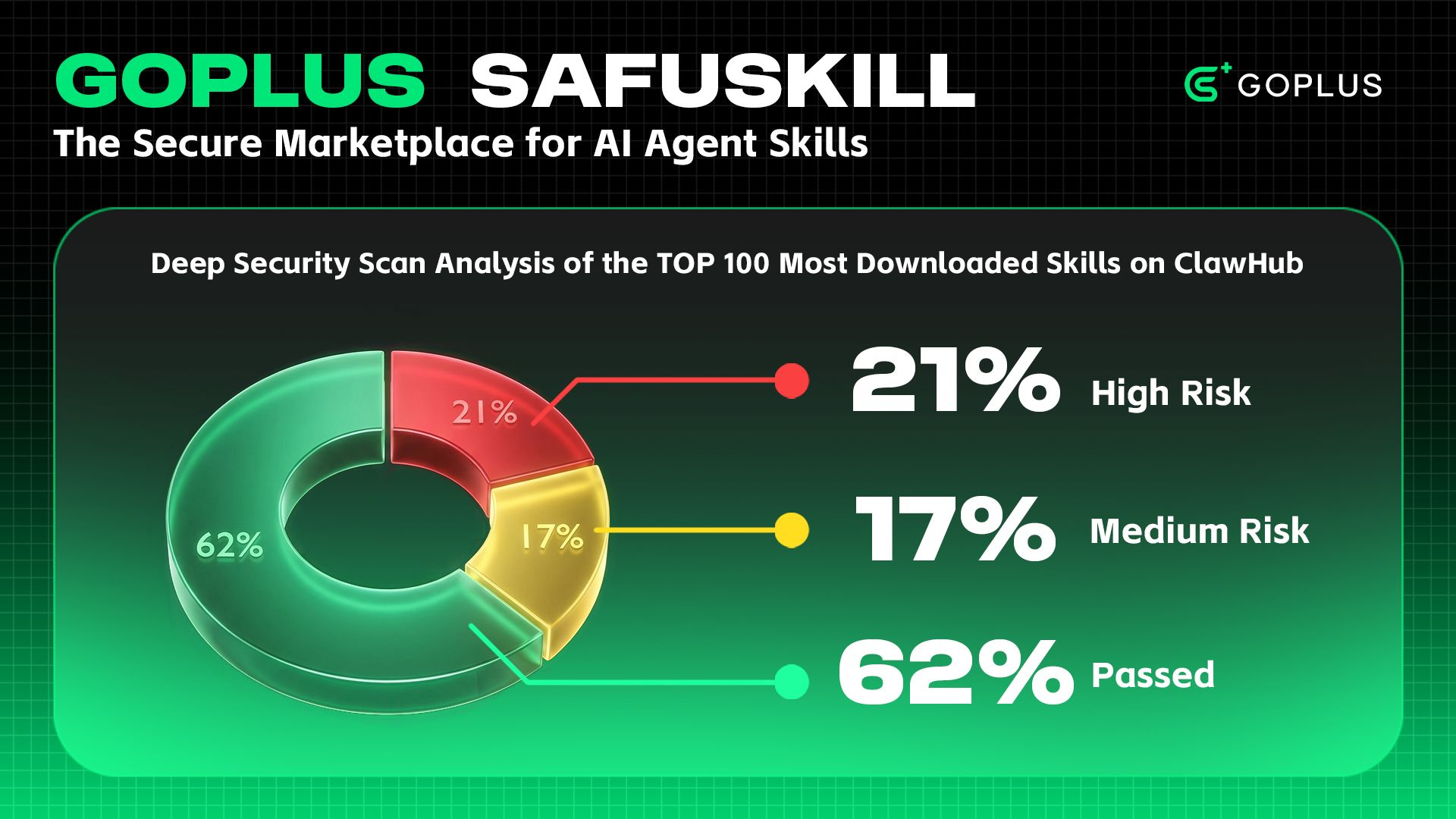

Šī drošības skenēšana veica pilnu analīzi par 100 visbiežāk lejupielādētajām prasmēm ClawHub ekosistēmā. Vispārējie rezultāti ir šādi:

Kopējais skenēto paraugu skaits: 100

Veiksmīgas skenēšanas likmes: 100% (nav parsēšanas kļūdu vai trūkstošu failu)

Bloķētās prasmes: 21 (21%)

Brīdinājuma prasmes: 17 (17%)

Izpildītas prasmes: 62 (62%)

Galvenais atklājums: starp Top 100 prasmēm 21% satur skaidri augsta riska operācijas (piemēram, tieša tīkla tunelēšana, sensitīvi API pieprasījumi vai automatizēta ziņojumapmaiņa). Šīm prasmēm ieteicams ieviest cilvēka iejaukšanās (HITL) apstiprināšanas mehānismu pirms izpildes, lai nodrošinātu manuālu augsta riska darbību pārskatu

Papildus 17% prasmju rada noteiktus riska signālus, un tām jābūt izpildītām ar piesardzību. Lietotājiem ar stingrākām drošības prasībām ieteicams arī iespējot manuālo apstiprināšanu šīm prasmēm.

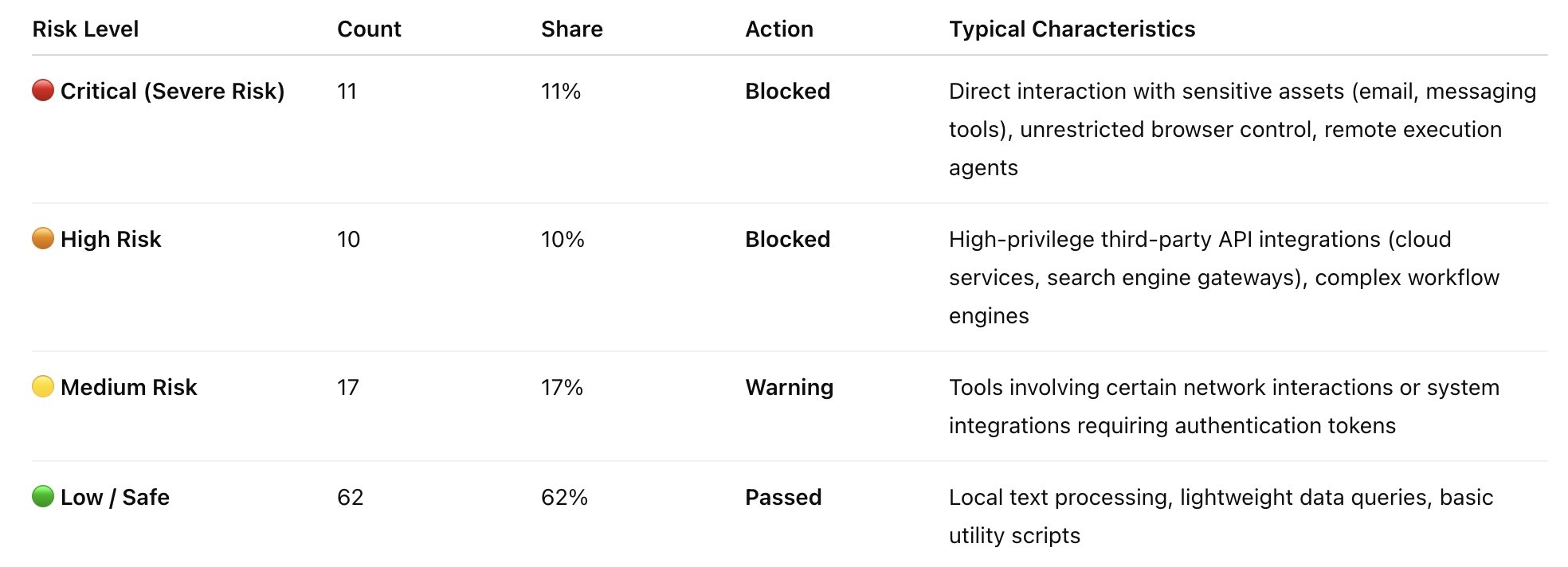

📈 2. Riska līmeņa sadalījums

Pamatojoties uz AgentGuard noteikumu kopumu, skenēšanas rezultāti tiek klasificēti četros riska līmeņos, ar sekojošu sadalījumu:

🚨 3. Augsta riska (kritiskas un augstas) prasmju analīze

Šajā drošības skenēšanā 21 prasmes tika tieši klasificētas kā Bloķētas pēc kritisku vai augsta riska noteikumu iedarbināšanas. Šīs prasmes galvenokārt ietilpst sekojošos augsta riska operatīvos scenārijos:

3.1. Bezgalvas pārlūkprogrammas un automatizācija (pārlūkprogrammu automatizācija)

Šīs prasmes parasti izmanto Puppeteer/Playwright vai iepakotas CLI rīkus, ļaujot aģentam brīvi piekļūt internetam.

Ietekmētās prasmes: aģents-pārlūkprogramma (kritisks), aģents-pārlūkprogrammu-clawdbot (kritisks)

Noteikšanas iemesls: bezgalvas pārlūkprogrammas procesa kontroles, patvaļīgu JS skriptu izpilde vai sarežģītas DOM mijiedarbības noteikšana.

Riska ietekme: var tikt izmantotas SSRF (servera puses pieprasījumu viltošana), iekšējā tīkla izpēte, CAPTCHA aizsardzības apietšana ļaunprātīgas skrāpēšanas dēļ vai maksājumu aktivizēšana no krāpnieciskām vietnēm.

3.2. Komunikācija un ziņojumapmaiņa (komunikācija un ziņojumapmaiņa)

Prasmes, kas tieši kontrolē lietotāju e-pasta vai ziņojumapmaiņas rīkus, lai nosūtītu ziņojumus.

Ietekmētās prasmes: aģents-pasts (kritisks), whatsapp-business (kritisks), imap-smtp-e-pasts (kritisks), mailchimp (augsts)

Noteikšanas iemesls: SMTP/IMAP protokola atslēgvārdu, masveida ziņojumapmaiņas API beigu punktu un augstākās privilēģijas komunikācijas žetonu noteikšana.

Riska ietekme: ja aģents tiek kompromitēts, izmantojot Prompt Injection uzbrukumu, uzbrucēji var izmantot šīs prasmes, lai nosūtītu surogātpastu vai veiktu sociālās inženierijas krāpšanas, kaitējot lietotāja reputācijai un potenciāli pārkāpjot privātuma atbilstības prasības.

3.3. Augstākā privilēģija CRM un mākoņu resursu API (uzņēmuma API vārti)

Prasmes, kas veic lasīšanas/rakstīšanas operācijas uzņēmuma SaaS platformās caur starpniekserveriem.

Ietekmētās prasmes: google-workspace-admin (kritisks), google-slides (kritisks), feishu-evolver-wrapper (kritisks), pipedrive-api (augsts), youtube-api-skill (augsts), trello-api (augsts), google-meet (augsts)

Noteikšanas iemesls: noteikumu dzinējs konstatēja REST API pieprasījumu struktūras, kas spēj modificēt sensitīvus datus, kā arī iespēju mainīt ārējo sistēmu stāvokli.

Riska ietekme: aģenti var tieši modificēt vai pat dzēst galvenos uzņēmuma datus, piemēram, pārdošanas, finansu, dokumentu vai mediju aktīvus (ieskaitot administratora privilēģiju piešķiršanu vai atņemšanu). Bez stingras cilvēka iejaukšanās verifikācijas operatīvās kļūdas var novest pie nopietniem zaudējumiem.

3.4. Dziļās meklēšanas dzinēji un skrāpēšanas apkopojums (meklēšana un skrāpēšana)

Rīki, kas spēj dziļi saturu krāt un veikt daudzu dzinēju apkopojumu.

Ietekmētās prasmes: brave-search (augsts), duckduckgo-search (augsts), multi-search-engine (augsts), tavily (augsts)

Noteikšanas iemesls: augstfrekvenču ārējo tīkla pieprasījumu apvalku, HTML parsēšanas un skrāpēšanas bibliotēku noteikšana.

Riska ietekme: papildus potenciālajām IP aizliegumiem no mērķa vietnēm, nedroša tīmekļa satura iegūšana (piemēram, tieša nefiltrētas HTML lasīšana vai tīmekļa lapas satura izpilde) var radīt netiešus Prompt Injection riskus.

3.5. Galvenās loģikas modificēšana un privilēģiju palielināšana (pašmodificēšana un privilēģiju palielināšana)

Prasmes, kas saistītas ar aģenta uzvedības mutāciju, slēptu konfigurāciju modificēšanu vai piekļuvi sistēmas līmeņa akreditīviem.

Ietekmētās prasmes: free-ride (kritisks), moltbook-interact (kritisks), trello (kritisks), evolver (augsts)

Noteikšanas iemesls: rakstīšanas piekļuves pieprasījumu noteikšana uz sistēmas failiem (piemēram, slēptiem .json konfigurācijas failiem), spēja lasīt vietējos akreditīvus vai tieša sensitīvu žetonu saistīšana Bash komandu izpildē.

Riska ietekme: šīs prasmes var modificēt aģenta galvenās uzvedības noteikumus bez atļaujas, apiet esošās sistēmas ierobežojumus vai nopludināt kritiskas API atslēgas, ņemot vērā komandu injekcijas ievainojamības.

⚠️ 4. Vidēja riska (vidējs / brīdinājums) prasmes, kas ir vērts uzmanību

Kopumā 17 prasmes tika klasificētas kā vidēja riska. Lielākā daļa no tām ir integrācijas saskarnes trešo pušu lietotnēm. Kamēr skenēšanas dzinējs tās tieši nebloķēja, piemēro šādus apsvērumus:

Kalendārs un plānošanas rīki (caldav-calendar, calendly-api)

Produktivitātes un sadarbības rīki (notion, x-twitter, xero, typeform)

Microsoft ekosistēmas integrācijas (microsoft-excel, outlook-graph, outlook-api)

Rīku komplekti (mcporter, asana-api, clickup-api)

Analīze: Šo prasmju galvenā īpašība ir tāda, ka to funkcionalitāte ir neitrāla, bet tās nes līdzekļus ar augstu vērtību. Drošības skenēšana identificēja, ka tām nepieciešami piekļuves žetoni no lietotājiem, bet nekādas skaidras ļaunprātīgas loģikas kodā netika konstatēts, tāpēc tās tika apzīmētas ar brīdinājumu. Tomēr, ja aģents tiek pievilināts izmantot šīs prasmes (piemēram, tiek norādīts “dzēst visus manus sapulces rītdien” vai “publiski kopīgot šo Notion dokumentu”), var rasties būtiski zaudējumi.

🛡️ 5. Kopsavilkums un drošības ieteikumi

Šī drošības skenēšana rāda, ka apmēram 20% no Top 100 visvairāk lejupielādētajām prasmēm ClawHub satur skaidri augsta riska operācijas, demonstrējot nepieciešamību veikt drošības skenēšanu un pārskatu par prasmēm.

Ieteikumi lietotājiem un ekosistēmas izstrādātājiem:

5.1. Uzlabot augsta riska prasmju lietojamību (bloķēts): Izvairīties no vispārējiem aizliegumiem. Augstas vērtības prasmēm, piemēram, aģents-pārlūkprogramma un aģents-pasts, ieteicams ieviest cilvēka iejaukšanās (HITL) apstiprināšanas mehānismu pirms izpildes. Konkrētā saturu, kas jānosūta vai darbības, kas jāveic, vajadzētu parādīt, un izpildei jānotiek tikai pēc skaidras lietotāja atļaujas.

5.2. Pastiprināt aizsardzību pret “netiešām Prompt Injection”: visām meklēšanai saistītajām prasmēm, kas atzīmētas kā augstas, saturs, kas atgriezts aģentam, ir jāveic stingra sanitārā pārbaude (piemēram, iznīcinot HTML tagus un skriptus), lai novērstu ļaunprātīga satura injekciju no ārējām tīmekļa lapām.

5.3. Veikt regulāras drošības veselības pārbaudes: pamatojoties uz šajā analīzē identificētajām drošības aklajām zonām, ir jāveic darbības, piemēram, konfigurācijas failu ceļu modificēšana (piemēram, AGENTS.md) un sistēmas darbvirsmas kontroles bibliotēku izmantošana jāiekļauj augsta riska uzvedības sarakstā. Alternatīvi, izstrādātāji var izmantot AgentGuard drošības pārbaudes un prasmju skenēšanas iespējas regulāri audīt aģentu un to prasmju drošības stāvokli.

👉Pielikums: Detalizēti rezultāti no ClawHub Top 100 prasmju drošības skenēšanas

Noklikšķiniet uz saites, lai skatītu:

https://inky-punch-9d2.notion.site/Appendix-Detailed-Results-of-the-ClawHub-Top-100-Skills-Security-Sca-3215da0dd7ad80719937c66b7c1225b3?source=copy_link