Autors | Mu Mu ražots | Tautas valodas blokķēde (ID: hellobtc)

Aktīvu drošība vienmēr ir bijusi izplatīta un svarīga tēma šifrēšanas nozarē. Tomēr saskaņā ar tautas blokķēdes novērojumiem, lai gan drošības zinātne bieži tiek popularizēta, drošības jautājumiem nav īsti pievērsta uzmanība, jo daudzu cilvēku kopējā mentalitāte ir: " Tā ir pilnīga iespējamība. Incidents nav mana kārta, bet es bieži domāju, ka būs mana kārta laimēt loterijā ar mazāku varbūtību nekā šī. Patiesībā, ieviešot kriptovalūtas aktīvus, atsevišķu lietotāju īpašumu drošība Negadījumi notiek bieži, un neatkarīgi no tā, vai tie ir lielie vai privātie investori, šie incidenti notiek mums visapkārt lielākoties, un tie vairs nav mazas varbūtības incidenti. Tātad, sākot ar visbiežāk sastopamajiem personīgo lietotāju līdzekļu drošības incidentiem pēdējā laikā , apskatīsim tos, kas ir cieši saistīti ar mums.Saistībā ar drošības problēmām pirmais, kam jānes smagums, ir: Kā nodrošināt, lai jūsu izmantotā platforma un maka APP ir droši?

01 Vai “oficiālie kanāli” noteikti ir droši?

Lielākā daļa cilvēku domā, ka platformu un maku lietotņu drošības nodrošināšana ir vienkārša. Vai nepietiek tikai ar “oficiālo kanālu” identificēšanu? Patiesībā, ne obligāti... 1. "Oficiālā vietne", kas vairāk atgādina oficiālo vietni, nevis oficiālo vietni Ikviens zina, kā atrast "oficiālo vietni", taču, ņemot par piemēru izplatītos galvenos makus, vai varat nekavējoties uzskaitīt to precīzas oficiālās vietņu adreses? Nekavējoties veiciet testu:

Lielākā daļa cilvēku, iespējams, izvēlētos A un B. Saskaņā ar ierasto praksi daudzi cilvēki domā, ka zīmola nosaukums + .com vai io sufikss ir oficiālā vietne ar "zīmola stiprumu". Taču patiesībā daudzas komandas pirmajās dienās sāka darboties kā mazas uzņēmēju komandas, un tajā laikā reģistrētie oficiālie vietņu domēnu nosaukumi bija ļoti "nevīžīgi". Pareizā atbilde patiesībā ir C.

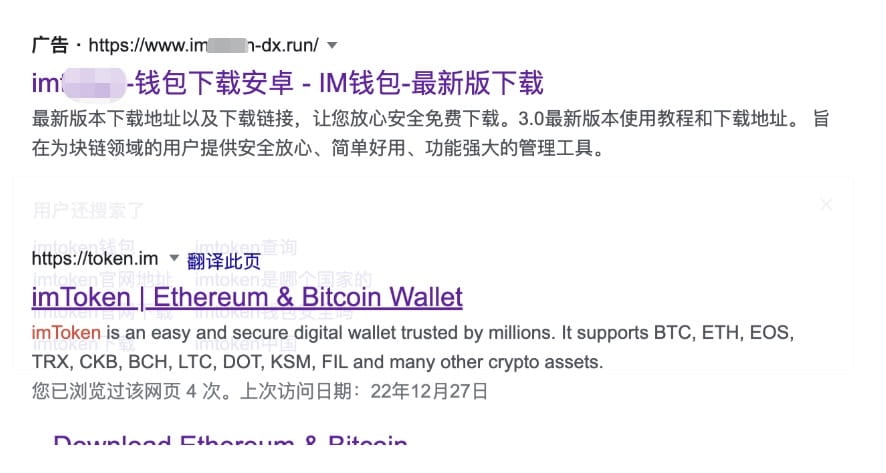

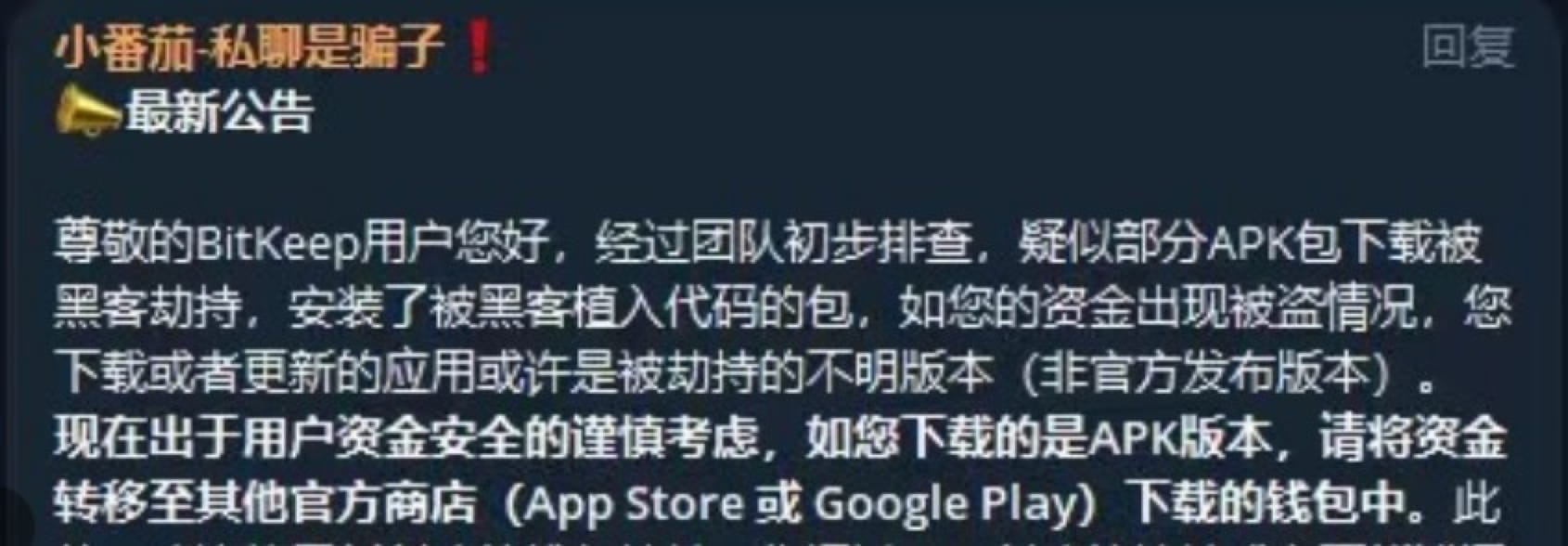

Tas ir tas pats iemesls, kad šo maku oficiālās komandas, visticamāk, pat neapsvēra preču zīmes reģistrāciju. Tad kāds cits varēja izmantot preču zīmi, lai iegādātos zīmola aizsardzības pakalpojumus noteiktās meklētājprogrammās, ievietotu “oficiālā zīmola” sertifikācijas zīmi vai iegādātos veicināšanas pakalpojumus, un tas vienmēr ir bijis pirmajā vietā. Līdz šim dažās galvenajās meklētājprogrammās meklējot “xxx Wallet oficiālā vietne”, pirmās rezultātu lapas, visticamāk, ir viltotas. Šīs "oficiālās mājaslapas", kas ir oficiālākas par oficiālajām vietnēm, patiešām ir "piekrāpušas" daudzus cilvēkus, jo hakeriem tās ir arī viena no metodēm ar zemākām izmaksām un augstāku veiksmes līmeni. 2. Ko darīt, ja es zinu oficiālās vietnes adresi? Daudzi cilvēki domā, ka tik ilgi, kamēr viņi ievadīs pareizo oficiālo domēna nosaukumu, lejupielādētā lietotne būs droša. Tomēr lietas joprojām var noiet greizi. Nesenajā Bitkeep maka drošības incidentā BitKeep izdeva paziņojumu, kurā teikts, ka pēc komandas sākotnējās izmeklēšanas radās aizdomas, ka dažas APK pakotņu lejupielādes ir nolaupījuši hakeri un tika instalētas paketes ar hakeru implantētiem kodiem.

Vienkārši sakot, dažas lietotāju APK pakotnes lejupielādes laikā tika “nolaupītas” ar hakeriem, un lejupielādētās pakotnes tika instalētas kā hakeri īpaši apstrādāti “maki”. Uz laiku klasificēsim to kā neoficiālu “viltus maku”. Galvenais paziņojumā minētais iemesls ir "nolaupīšana". Daudzo "nolaupīšanas" metožu un saišu dēļ šobrīd nav skaidrs, kura saite ir nogājusi greizi, taču mēs varam runāt par to, kā hakeri parasti liek lietotājam ievadīt "oficiālās vietnes" domēna nosaukumu, bet lejupielādēt viltotu maku:

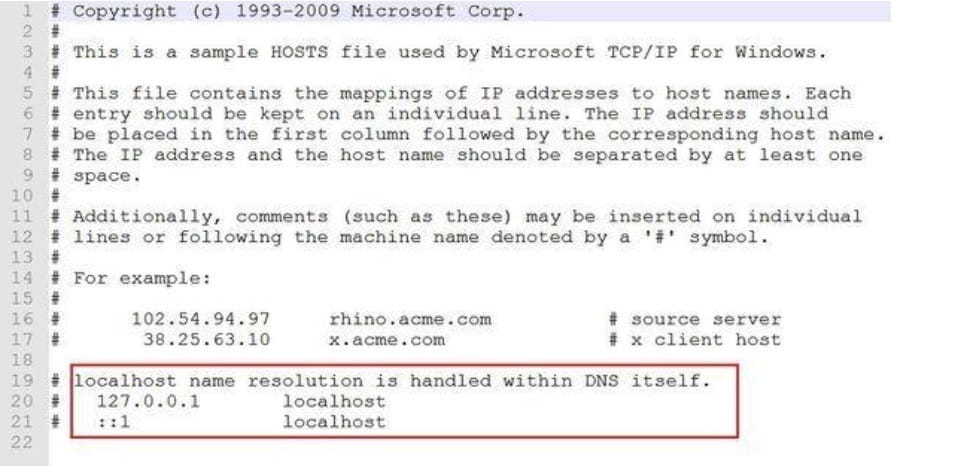

Pirmā metode ir manipulēt ar vietējo Localhost failu. Pēc vietējās datorierīces inducēšanas vai ļaunprātīgas programmatūras vai vīrusa instalēšanas, izmantojot ievainojamību, vietējā resursdatora Localhost fails tiek modificēts. Šī metode var tieši norādīt norādīto domēna nosaukumu uz neoficiāla servera IP (piemēram, hakeru sagatavoto "oficiālo" lapu). Citiem vārdiem sakot, pēc pārlūkprogrammas atvēršanas un precīza domēna nosaukuma ievadīšanas apmeklētā vietne ir hakera nodrošinātā vietne, un arī lejupielādētā lietotne ir viltota lietotne.

Otrā metode ir vietējā pārlūkprogrammas vai lietotnes tieši atvērtās lapas manipulēšana. Atverot noteiktas platformas vietnes vai seifa tīmekļa lapas, varat tieši mainīt saturu, kas tiek rādīts konkrētā tīmekļa lapā, izmantojot pārlūkprogrammas spraudni. Piemēram, nomainiet APP lejupielādes saites adresi, uz kuru norāda APP lejupielādes poga, ar hakera sagatavoto adresi, aizstājiet aktīvu maksas un izņemšanas adresi ar hakera adresi, kā arī starpliktuvē varat lasīt un mainīt maka adresi vai privāto atslēgu. Runājot par to, vai pārlūkprogrammas spraudnim ir atļauja modificēt tīmekļa lapu, par to neuztraucieties, jo gandrīz lielākajai daļai pārlūkprogrammas spraudņu ir šāda atļauja. Ja jūs uzmanīgi novērojat, jūs atklāsiet, ka pat Little Fox Wallet, ko mēs bieži izmantojam, ir šāda atļauja... Pirms neilga laika bija arī incidents, kurā kāds lejupielādēja CEX galviņu un atklāja, ka pat mūsu bieži izmantotā viltotā APP izraisīja iemaksas un izņemšanas adreses nomaiņu, kā rezultātā tika zaudēti aktīvi.

Trešais veids ir attālināta DNS nolaupīšana, domēna vārda izšķirtspējas ieraksta modifikācija un uzlauzts APP ražotāja serveris. Tā ir problēma, kas saistīta ar attāliem interneta pakalpojumu sniedzējiem, un arī izmaksas un sarežģītības koeficients ir ļoti augstas, taču tā arī izmanto līdzīgu "saindēšanās" metodi, lai jūsu apmeklētā domēna vārds tiktu atrisināts. Turklāt var tikt nozagts paša pakalpojumu sniedzēja domēna vārda pakalpojumu sniedzēja konts, kā rezultātā var tikt mainīta domēna vārda izšķirtspēja, kā rezultātā var tikt ievadīta oficiālā vietne, bet iekļūts hakeru vietnē. Turklāt, ja tiek uzlauzti paši APP ražotāji, mēs neko nevaram darīt. Šīs ir situācijas, kuras mēs nevaram kontrolēt.

02 Blockchain drošības padomi tautas valodā

Zinot, ka hakeri var pat nolaupīt oficiālās mājaslapas, nākas nopūsties, ka "aizsardzība nav iespējama". Tātad, kas mums jādara? Faktiski šīs drošības problēmas neaprobežojas tikai ar šifrēšanas lauku. Digitālajā laikmetā jebkurai APP ir drošības problēmas, tostarp bankām un trešo pušu maksājumu APP. Ir daudz viltotu "APP". Tādēļ, pamatojoties uz iepriekšējo pieredzi, esam apkopojuši dažus atbilstošus drošības pasākumus.

1. Izmantojiet HTTPS, lai novērstu nolaupīšanu

Ievadot pareizo oficiālo domēna nosaukumu, domēna nosaukuma sākumā noteikti pievienojiet https://. Tas ir ļoti noderīgi. Atverot URL, ja pastāv lokālas nolaupīšanas vai attālinātas DNS nolaupīšanas risks, parasti virs pārlūkprogrammas adreses joslas būs redzams sarkans brīdinājums "nedroši" un dažādi brīdinājumi, piemēram, lapas drošības riski. Konkrētais princips netiks paplašināts. Vienkārši sakot, šis ir arī viens no plaši izplatītajiem asimetriskās šifrēšanas lietojumiem, ko izmanto, lai novērstu nolaupīšanu un nodrošinātu, ka apmeklētā tīmekļa lapa tiek oficiāli nodrošināta, izmantojot asimetrisku šifrēto parakstu pārbaudi.

Piezīme: patiesībā daudzas projektu vietnes, pat DeFi vietnes, neizmanto vai ir spiestas izmantot Https vietņu izvietošanai. Tas ir pilnīgi nepieņemami, un ir grūti sajust komandas uzticīgo attieksmi un profesionalitāti.

2. Pārbaudiet APK faila jaucējkodu

Dažu īpašu iemeslu dēļ vietējie Android tālruņu lietotāji nevar lejupielādēt APP tieši, izmantojot pakalpojumu Google Play, un var lejupielādēt tikai APK instalācijas pakotnes. Lielākā daļa viltotu APP drošības incidentu rodas APK aizstāšanas vai viltus APK lejupielādes problēmas dēļ. Tāpēc mums ir jānodrošina, ka APK failu nodrošina amatpersona.

Vispirms izmantojiet HTTPS, lai atvērtu oficiālo vietni un ieietu lejupielādes lapā. Uzmanīgi studenti var redzēt, ka dažās lejupielādes lapās parasti ir saite ar tādiem vārdiem kā "Pārbaudīt lietojumprogrammas drošību" vai SHA256. Tiek lēsts, ka 80% cilvēku neizlasīs drošības uzvednes, un 90% cilvēku nav noklikšķinājuši uz verifikācijas saites, lai pārbaudītu saturu.

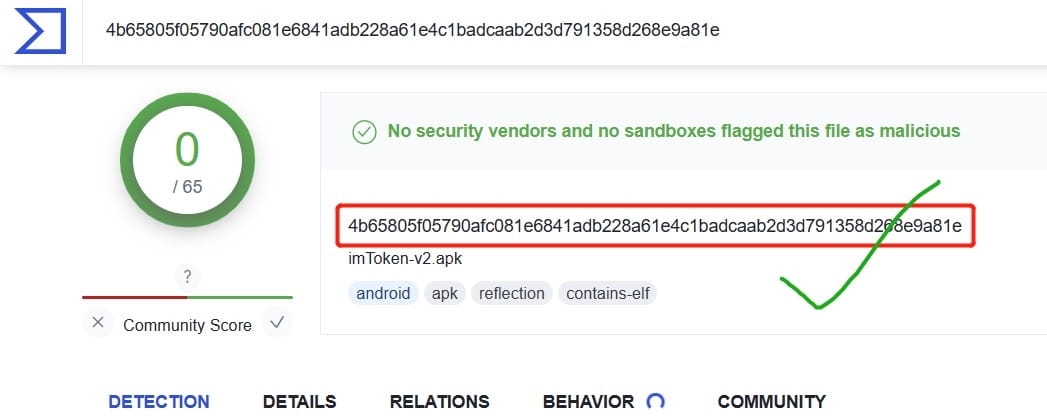

Pēc noklikšķināšanas uz drošības verifikācijas saites vai SHA256 saites, mēs redzēsim oficiāli izlaistajam APK instalācijas pakotnes failam atbilstošu jaucējvērtību (ja fails tiks kaut kādā veidā mainīts, pēc APK faila lejupielādes mēs aprēķinām tā jaucējvērtību, un, ja tā atbilst oficiālajai, tas nozīmē, ka fails nav aizstāts).

Pēc APK lejupielādes galvenais solis ir atvērt Google virustotal.com vīrusu pārbaudes vietni un augšupielādēt tikko lejupielādēto APK failu. Mēs varam iegūt šī faila jaucējvērtību, lai noskaidrotu, vai šis fails satur ļaunprātīgu kodu. Var teikt, ka tas ir burvju ierocis, kas nogalina divus putnus.

Visbeidzot, ja vēlaties būt stingrāks, pievērsiet uzmanību arī bažām, ka, atverot oficiālās vietnes lejupielādes lapu, jaucējvērtību un lejupielādes saiti var sabojāt vietējie vīrusi un spraudņi. Šādā gadījumā varat pārbaudīt, vai jaucējvērtība ir konsekventa, izmantojot pārlūkprogrammas dažādās vidēs, piemēram, mobilajos tālruņos. Ja lejupielādējamā maka oficiālās vietnes lejupielādes lapa neatbalsta HTTPS, vispirms jāšaubās, vai šī ir īstā oficiālā vietne. Turklāt, ja APK faila jaucējvērtības pārbaude netiek nodrošināta, varat arī šaubīties par maka komandas stingro attieksmi pret drošību. Šāda noklusēšana ir ļoti nepiemērota un bezatbildīga. Lūdzu, rūpīgi apsveriet, vai izmantot APP.

3. Kā pārbaudīt, vai pašlaik instalētā platforma vai maka lietotne ir droša?

Patiesībā labākais veids ir doties uz Android Google Play un IOS AppStore, izmantojot oficiālās vietnes lejupielādes lapu, lai lejupielādētu un instalētu, jo teorētiski Google un Apple App Stores drošības faktors ir daudz augstāks nekā oficiālā maka drošības faktors. Viņu platformām ir pasaules līmeņa drošības programmatūra un aparatūra un talantu rezerves, un maki vai platformas pilnībā neatrodas tajā pašā līmenī. Tāpēc atveriet Google Play un AppStore lapas, izmantojot maka un platformas oficiālās vietnes lejupielādes lapu, un vēlreiz apstipriniet, ka nav problēmu ar izstrādātāja uzņēmuma nosaukumu, lejupielādes apjomu un komentāru apjomu (šie apjomi ir lieli parastajiem makiem). Šobrīd varam pieņemt, ka lejupielādētā APP ir droša. Ja neesat pārliecināts, vai ierīcē izmantotā APK pakotne ir droša, varat sekot diviem iepriekšējiem drošības padomiem, lai apstiprinātu oficiālo versiju un pārbaudītu jaucējkodu, pirms to lejupielādējat savā tālrunī, lai to pārrakstītu un instalētu. Tomēr neaizmirstiet vispirms dublēt savu mnemoniku, lai novērstu kļūdas pārrakstīšanas procesā, kas var izraisīt datu zudumu un nespēju atjaunot maku (tomēr parasti lietojumprogrammas pārrakstīšana vai atjaunināšana neizraisīs datu zudumu).

4. Citi ieteikumi par maka drošību

Ja neizmantojat aukstos makus vai aparatūras makus un dodat priekšroku karstajiem makiem, drošākais veids ir to instalēt iPhone tālrunī. Pirmkārt, jums ir nepieciešams tikai ārzemju ID, un jums nav jāiziet visas Android problēmas. Otrkārt, pēc iPhone bloķēšanas šifrētos datus nevar atbloķēt. Daudzas ārzemju lietotnes (piemēram, Metamask) neatbalsta tikai APK lejupielādi un instalēšanu, jo ir pārāk daudz drošības problēmu. Tomēr daudzi ražotāji ir spiesti atvērt APK lejupielādes, lai piesaistītu jaunus lietotājus vai liela Android lietotāju skaita dēļ. partiju risinājumi, kuru avoti ir neoficiāli, nedroši un nav pietiekami stingri. Protams, jums ir jāizmanto Android tālrunis. Varat izvēlēties dažus ražotājus, kas joprojām atbalsta pilnu Google ģimenes sistēmu, piemēram, Samsung. Turklāt seifa instalēšana ierīcē, kas atbalsta drošu mapi, kas izolēta ar drošības mikroshēmu, var kalpot kā otrais drošības līmenis, kas var nodrošināt papildu drošības efektu, piemēram, Apple tālrunis, kas nevar atbloķēt un iegūt sensitīvus datus.

5. Ieteikumi platformā APP

Tā kā lielākajā daļā CEX platformu tiek izmantotas vairākas pārbaudes, viltus lietotnes tās mazāk ietekmē (tas apgrūtina hakeru darbību). Tomēr jums vajadzētu pievērst uzmanību arī tam, vai lietotnē norādītās iemaksas un izņemšanas adreses atbilst oficiālajā vietnē norādītajām adresēm. Turklāt platformā ir jāiespējo “baltā saraksta” funkcija un jāizņem līdzekļi tikai drošām baltā saraksta adresēm.

Turklāt lielākais risks, ar ko saskaras platforma CEX, papildus divām iepriekš minētajām vietējām nolaupīšanas un iemaksas un izņemšanas adrešu izmaiņām, ir pikšķerēšana. Tā kā lielākā daļa lietotāju APP, SMS un Google autentifikators faktiski ir instalēti vienā ierīcē, tas nozīmē, ka hakeriem ir jāvada vai jāuzrauga tikai viena ierīce, lai, visticamāk, kontrolētu šīs trīs informācijas daļas un pēc tam manipulētu ar jūsu platformas līdzekļiem. Tāpēc drošības apsvērumu dēļ nav ļoti ieteicams vienā ierīcē vienlaikus veikt vairākas pārbaudes. Varat instalēt Google autentifikatoru citā drošā tālrunī vai izmantot platformas kontu datorā vai datora tīmekļa lapā, nevis instalēt lietotni tālrunī. Tas var novērst viena punkta "sprādzienu" un palielināt aktīvu drošību.

03 Kopsavilkums

Plain Blockchain uzskata, ka par drošības jautājumiem ir vērts runāt katru dienu.

BEIGAS