Autors: Lisa

Pasākuma fons

Kopš 2022. gada pakāpeniski ir izveidojušās dažādas pikšķerēšanas grupas ar nosaukumu Drainer, piemēram, Pink Drainer, kas iegūst Discord marķieri, izmantojot sociālo inženieriju, un veic pikšķerēšanas pakalpojumus, piemēram, Venom, pikšķerēšanas pakalpojumu sniedzējs, kas iegūst lietotāja apstiprinājumu, izmantojot atļauju vai apstiprinājumu, un nozog īpašumus. piemēram, pikšķerēšanas organizācija Monkey Drainer (https://aml.slowmist.com/events) izmantoja viltotus KOL Twitter kontus, Discord u.c., lai izlaistu viltotas ar NFT saistītas ēsmas vietnes ar ļaunprātīgu Mint pikšķerēšanai, nozagot desmitiem miljonu dolāru /monkey_Drainer_statistics/), piemēram, Inferno Drainer, kas specializējas vairāku ķēžu krāpniecībā.

Laikam ejot, daži Drainers ir izstājušies no kriptovalūtas posma, taču divi nesenie incidenti ir pamazām parādījuši sabiedrības uzmanības lokā pikšķerēšanas grupu, kas daudzkārt ir darbojusies slepeni - Angel Drainer.

1. gadījums: Balancer DNS nolaupīšanas uzbrukums

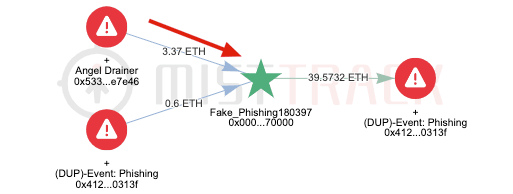

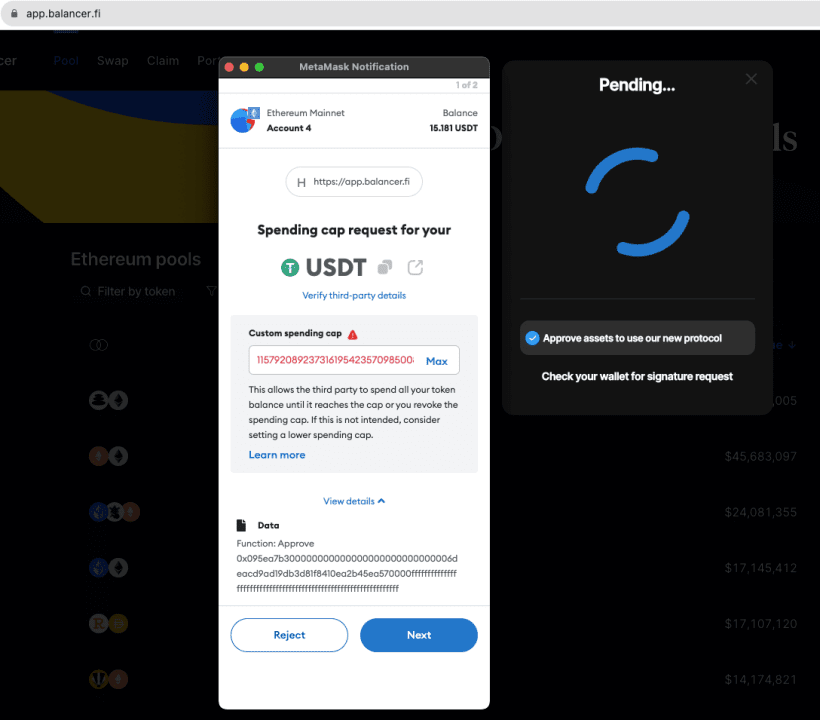

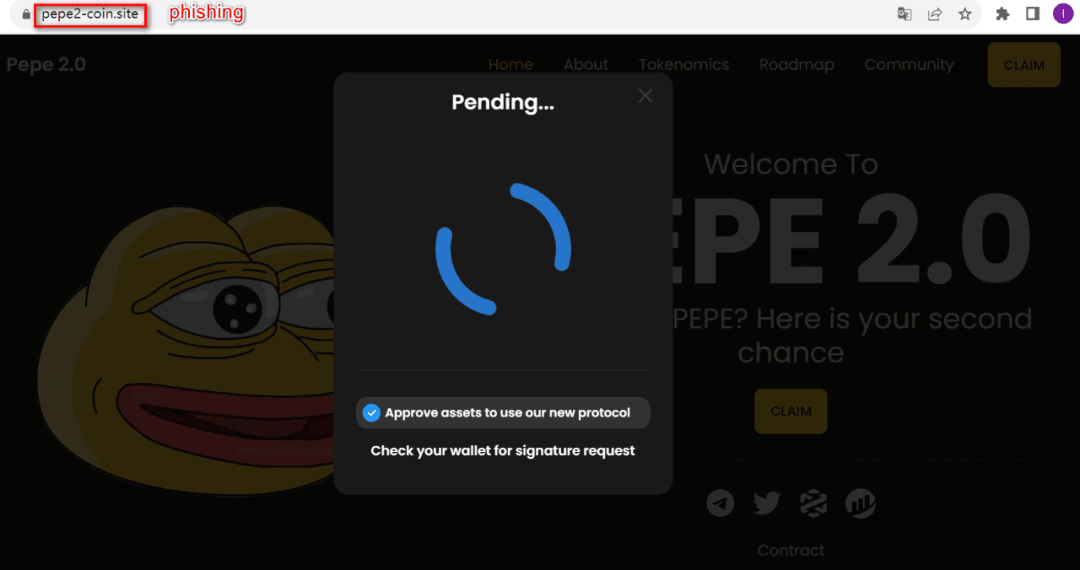

2023. gada 19. septembrī Balancer izdeva steidzamu brīdinājumu, aicinot lietotājus pārtraukt piekļuvi oficiālajai vietnei, jo tās saskarni ir apdraudējuši ļaunprātīgi dalībnieki DNS nolaupīšanas dēļ, un maki tiks pakļauti pikšķerēšanas uzbrukumiem pēc saišu apmeklēšanas uz vietni. Saskaņā ar MistTrack analīzi, uzbrucēju honorāri nākuši no pikšķerēšanas grupas Angel Drainer, un upuriem ir nozagti vismaz 350 000 USD.

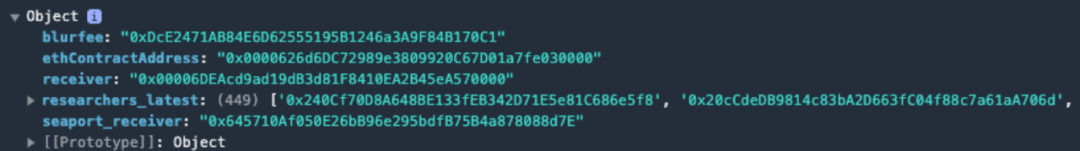

Citiem vārdiem sakot, uzbrucējs (Angel Drainer) pamudināja lietotāju uz "Apstiprināt", uzbrūkot Balancer vietnei, un pārskaitīja līdzekļus uzbrucējam (Angel Drainer), izmantojot "transferFrom". Saskaņā ar mūsu apkopoto attiecīgo izlūkdatu uzbrucējs varētu būt saistīts ar Krievijas hakeriem. Pēc analīzes tika atklāts, ka vietnes app.balancer.fi (https://app.balancer.fi/js/overchunk.js) priekšpusē ir ļaunprātīgs JavaScript kods.

Pēc tam, kad lietotājs izmanto maku, lai izveidotu savienojumu ar vietni app.balancer.fi, ļaunprātīgais skripts automātiski noteiks pievienotā lietotāja bilanci un veiks pikšķerēšanas uzbrukumu.

2. gadījums: Galxe DNS nolaupīšanas uzbrukums

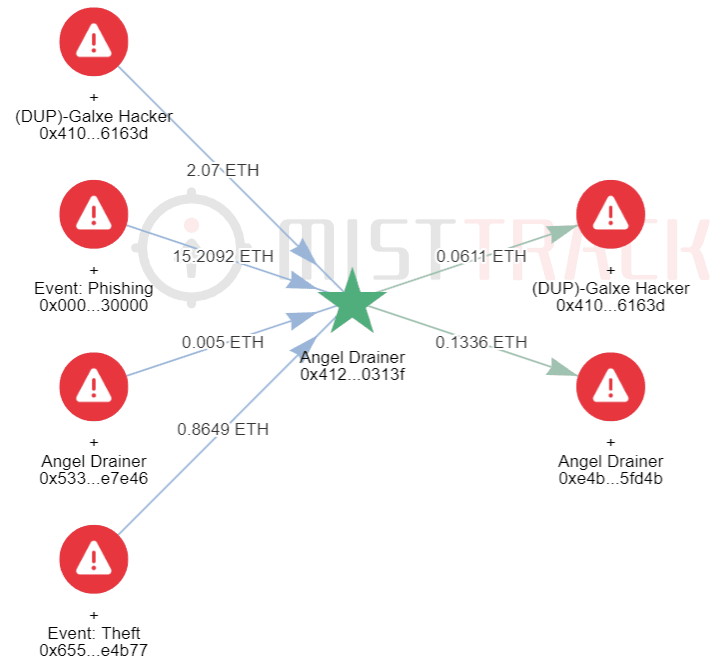

2023. gada 6. oktobrī, saskaņā ar vairāku kopienas lietotāju teikto, līdzekļi tika nozagti pēc tam, kad maka paraksts tika izmantots, lai autorizētu platformu Galxe — Web3 akreditācijas datu tīklu. Pēc tam Galxe oficiāli paziņoja, ka tā vietne ir slēgta un problēma tiek novērsta. Saskaņā ar MistTrack analīzi Galxe Hacker adresei ir vairākas mijiedarbības ar Angel Drainer adresi, un šķiet, ka tā ir viens un tas pats hakeris.

7. oktobrī Galxe izdeva paziņojumu, kurā teikts, ka vietne tagad ir pilnībā atjaunota. Detalizēts incidenta process ir šāds: 6. oktobrī nezināma persona sazinājās ar domēna vārdu pakalpojumu sniedzēju Dynadot, uzdevās par pilnvarotu Galxe dalībnieku. izmantots viltots Dokuments apiet drošības procesus. Pēc tam krāpnieki ieguva nesankcionētu piekļuvi domēna konta DNS, ko viņi izmantoja, lai novirzītu lietotājus uz viltotām vietnēm un parakstītu darījumus, kas nozaga viņu līdzekļus. Tika ietekmēti aptuveni 1120 lietotāji, kuri mijiedarbojās ar ļaunprātīgo vietni, un tika nozagti aptuveni 270 000 USD.

Tālāk ir sniegta tikai dažu grupas pikšķerēšanas materiālu un pikšķerēšanas maku adrešu analīze.

Pikšķerēšanas vietņu un metožu analīze

Pēc analīzes mēs noskaidrojām, ka šīs grupas galvenā uzbrukuma metode ir veikt sociālās inženierijas uzbrukumus domēna vārdu pakalpojumu sniedzējiem. Pēc attiecīgo domēna vārdu kontu atļauju iegūšanas tie maina DNS izšķirtspējas virzienu un novirza lietotājus uz viltotām vietnēm. Saskaņā ar datiem, ko sniedzis ScamSniffer, SlowMist partneris, grupas pikšķerēšanas uzbrukumos, kuru mērķis bija šifrēšanas nozare, bija iesaistīti vairāk nekā 3000 domēna vārdu.

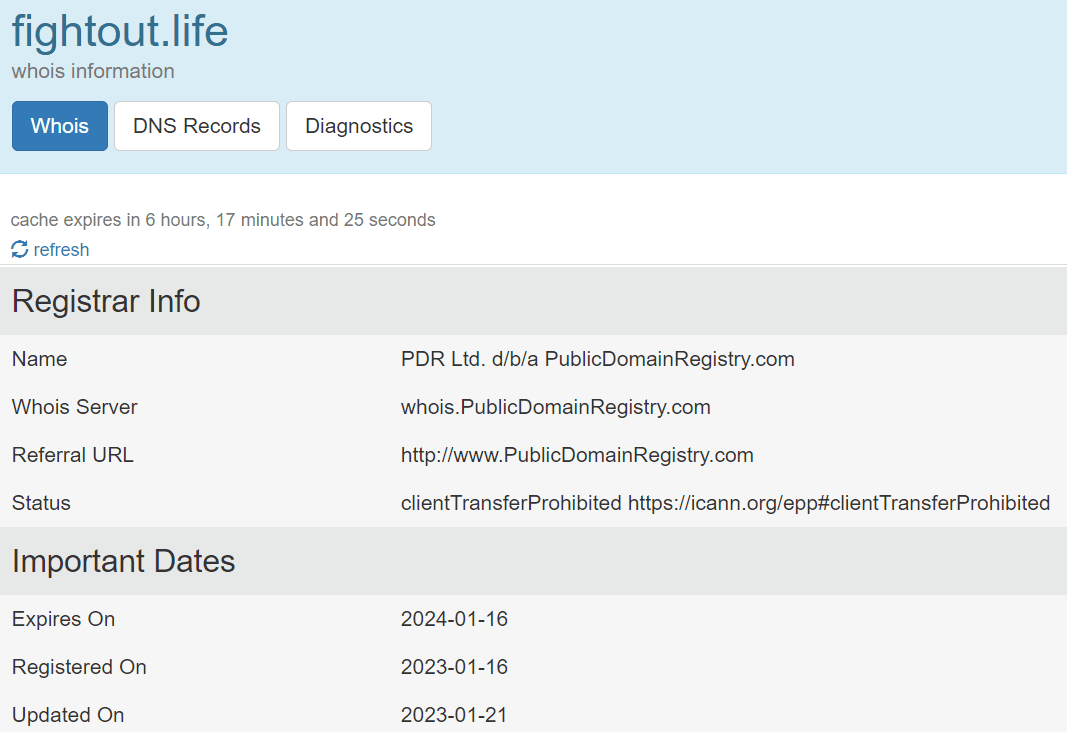

Aptaujājot attiecīgo informāciju par šiem domēna vārdiem, tika konstatēts, ka reģistrācijas datums meklējams līdz 2023. gada janvārim:

Vietne atdarina Web3 spēles projektu Fight Out, un pašlaik tā nav pieejama. Interesanti, ka saskaņā ar oficiālo Fight Out sociālo platformu vairāki lietotāji ziņoja, ka projekts ir arī krāpniecība.

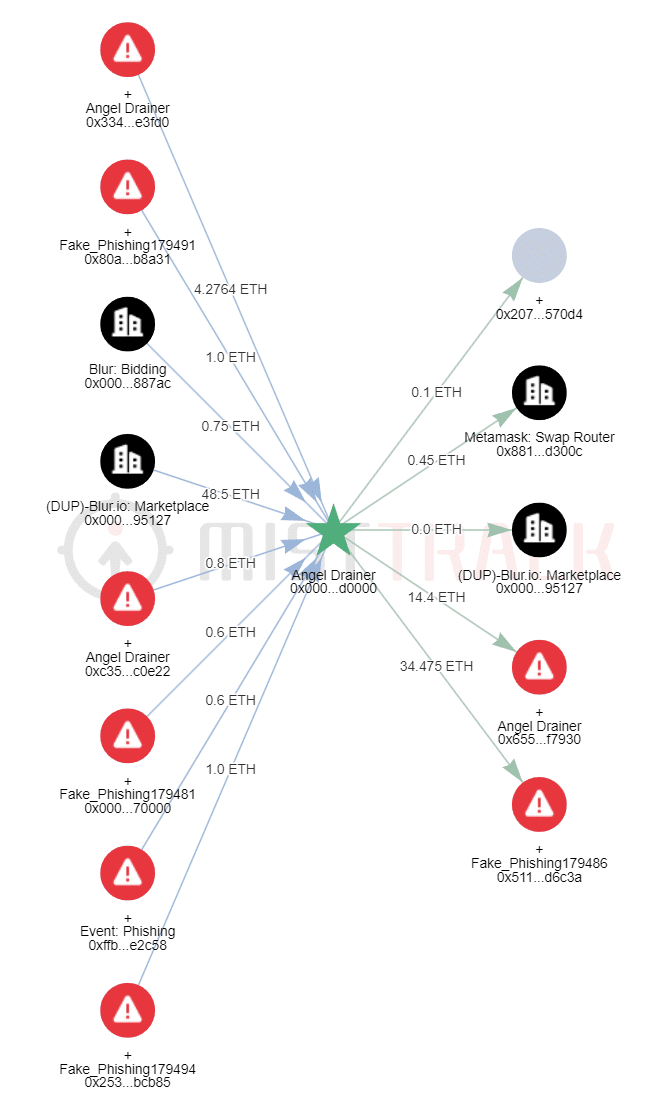

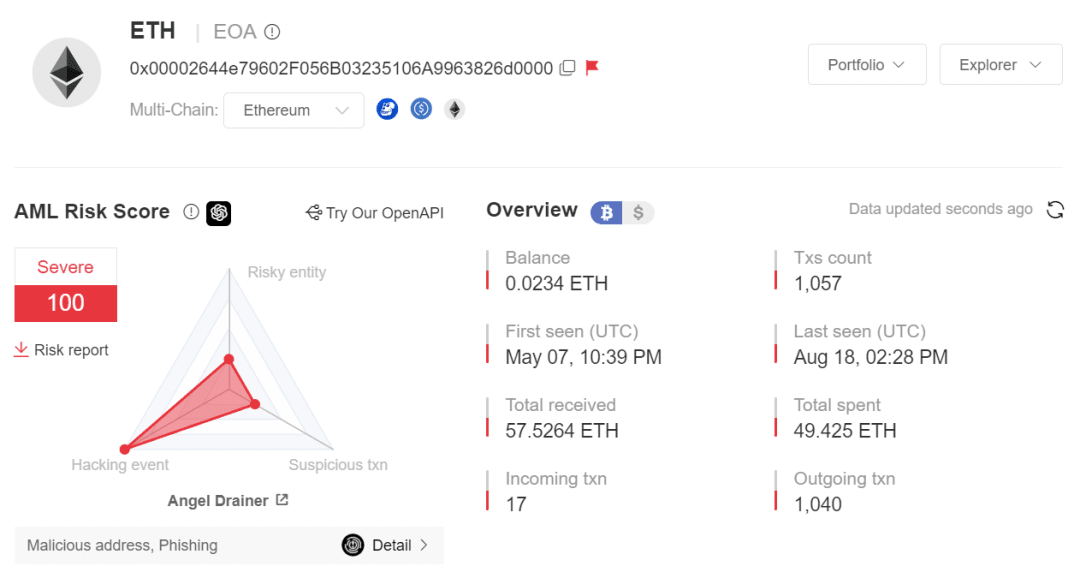

Pārbaudot ar pikšķerēšanas vietni saistīto adresi 0x00002644e79602F056B03235106A9963826d0000, izmantojot MistTrack, tiek parādīts, ka adrese pirmo darījumu veica 7. maijā.

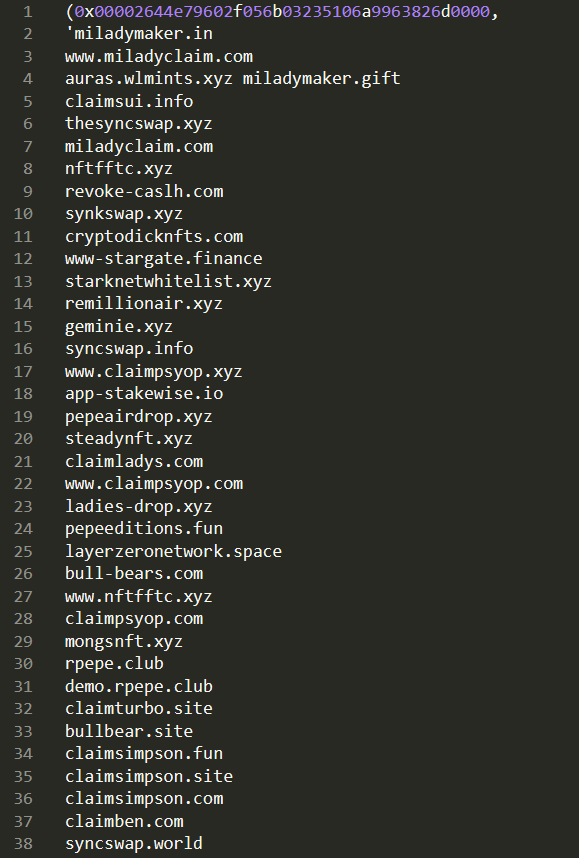

Mēs atklājām, ka šī adrese ir saistīta ar 107 pikšķerēšanas vietnēm, tostarp ne tikai NFT projektiem, autorizācijas pārvaldības rīku RevokeCash, biržu Gemini, bet arī starpķēžu tiltu Stargate Finance u.c.

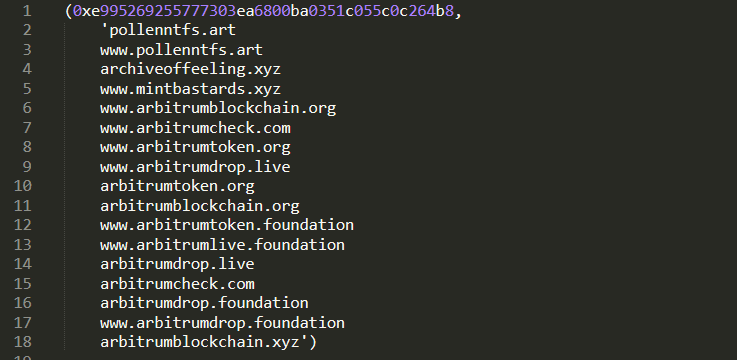

Pamatojoties uz šo adresi, sākot ar 2023. gada 16. martu, adrese 0xe995269255777303Ea6800bA0351C055C0C264b8 tika atzīmēta kā Fake_Phishing76598. Šī adrese ir saistīta ar 17 tīmekļa vietņu ķēdi, kas galvenokārt tiek izplatīta ar NFT. Pašlaik nevar būt atvērts.

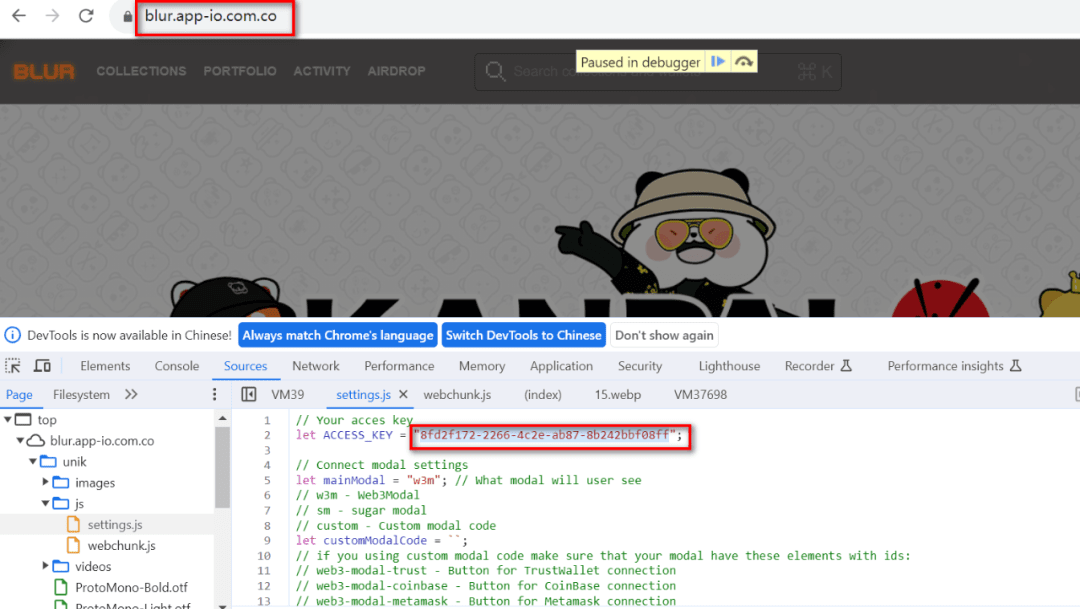

Mēs apskatām pikšķerēšanas vietni blur[.]app-io.com.co, ko nesen izvietoja šī grupa:

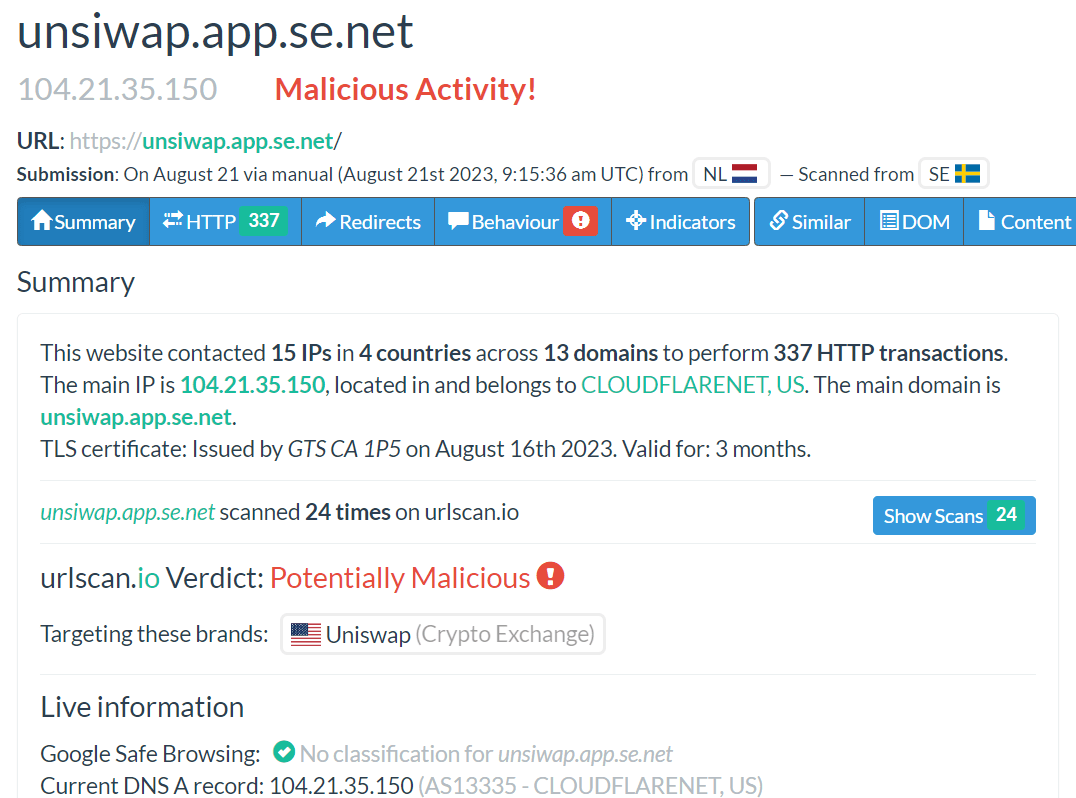

Pieprasot piekļuves atslēgu, tā tika saistīta ar citu pikšķerēšanas vietni unsiwap[.]app.se.net. Pareizā rakstība ir Uniswap. Uzbrucējs mulsina auditoriju, mainot burtu s un i secību.

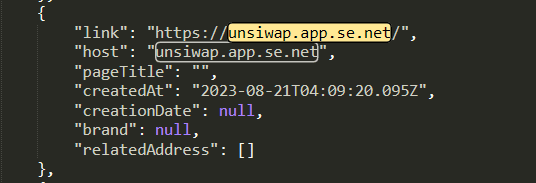

Šī vietne ir iekļauta arī mūsu datos un tika atvērta tikai augustā:

Tālāk ir parādīts ar šo domēnu saistīto vietņu sērijas ekrānuzņēmums:

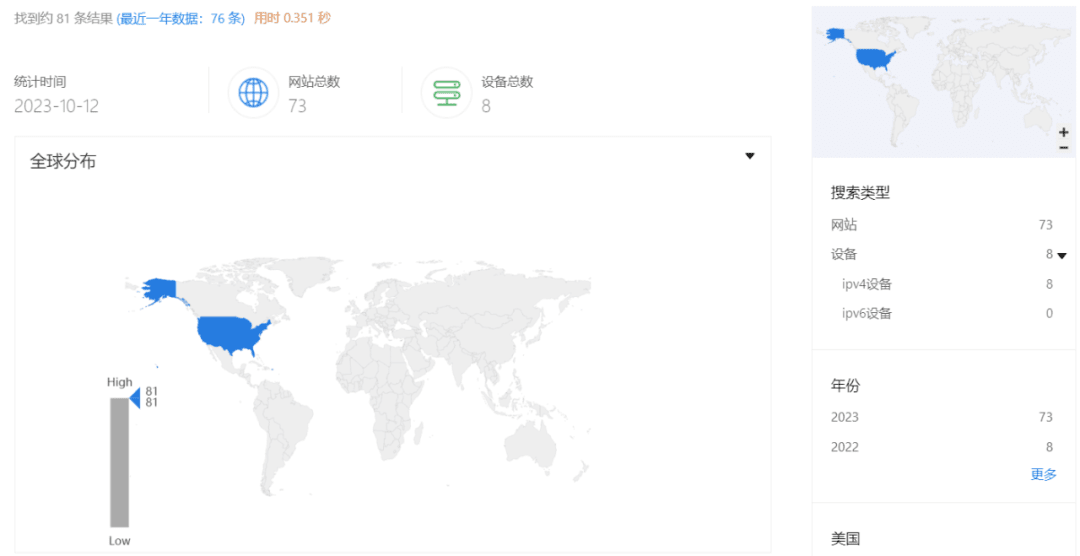

Izmantojot ZoomEye globālās meklēšanas veikšanai, mēs atklājām, ka šajā domēnā vienlaikus darbojas un tika izvietotas 73 pikšķerēšanas vietnes:

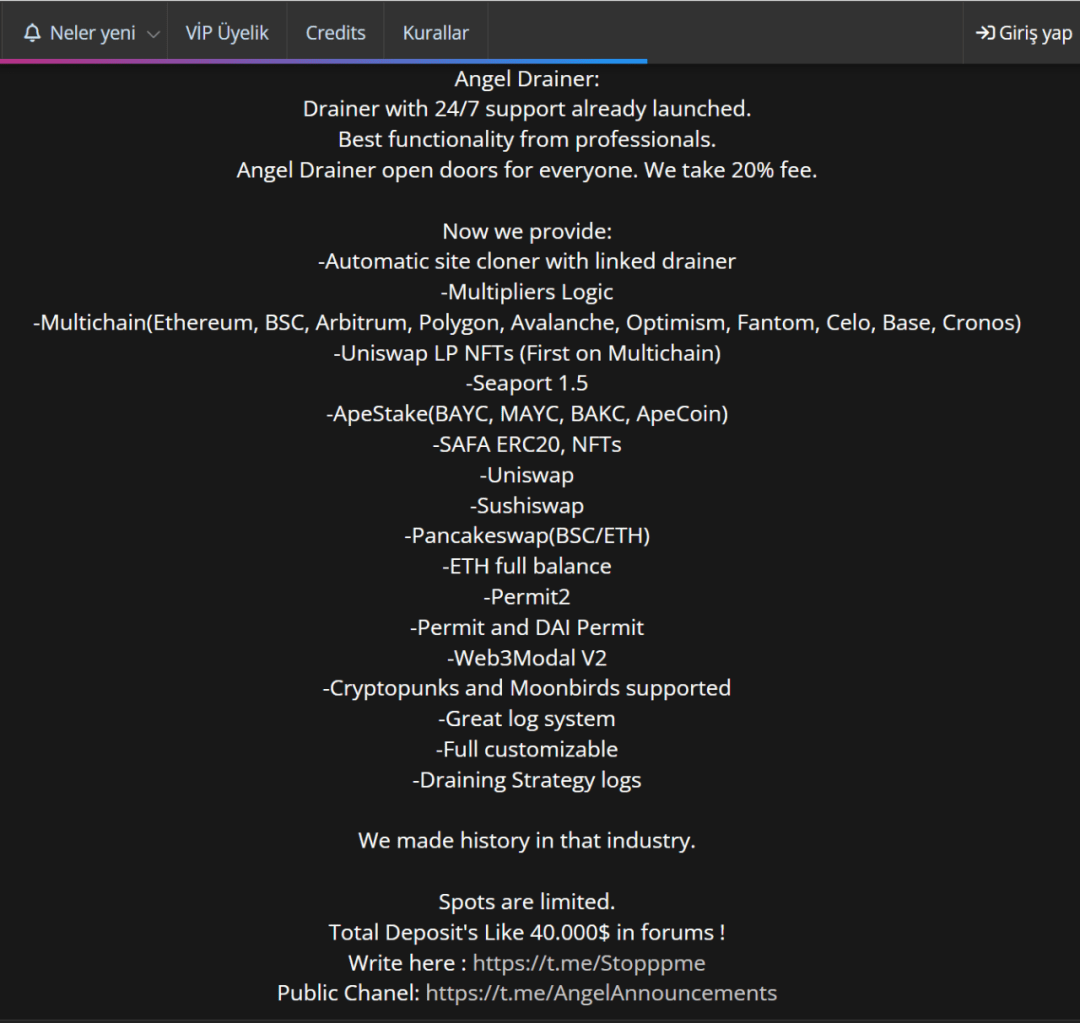

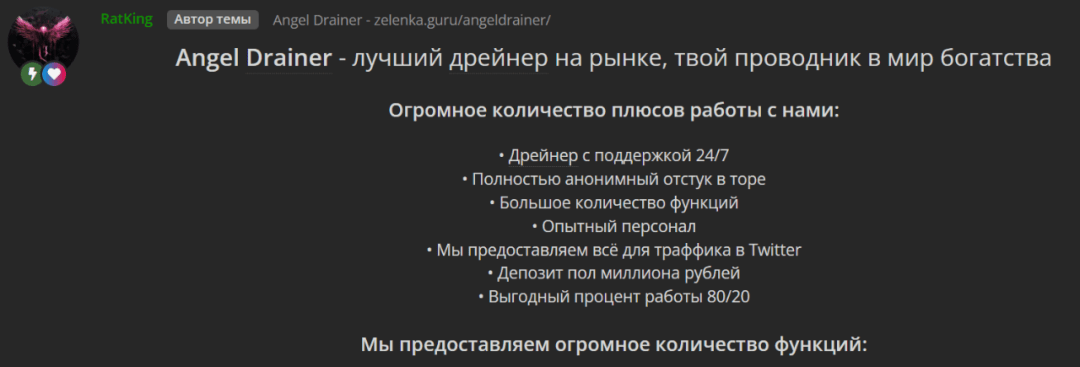

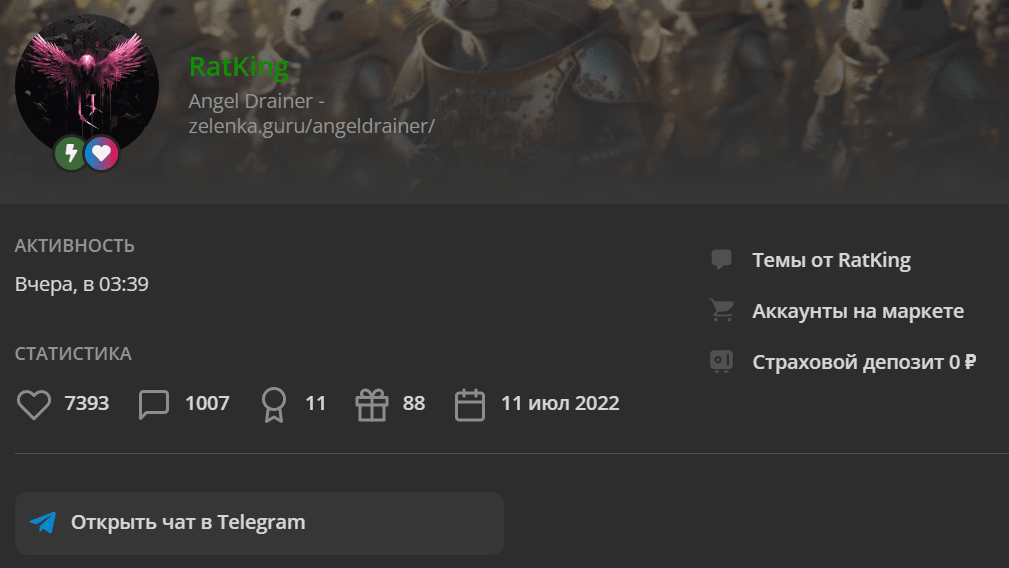

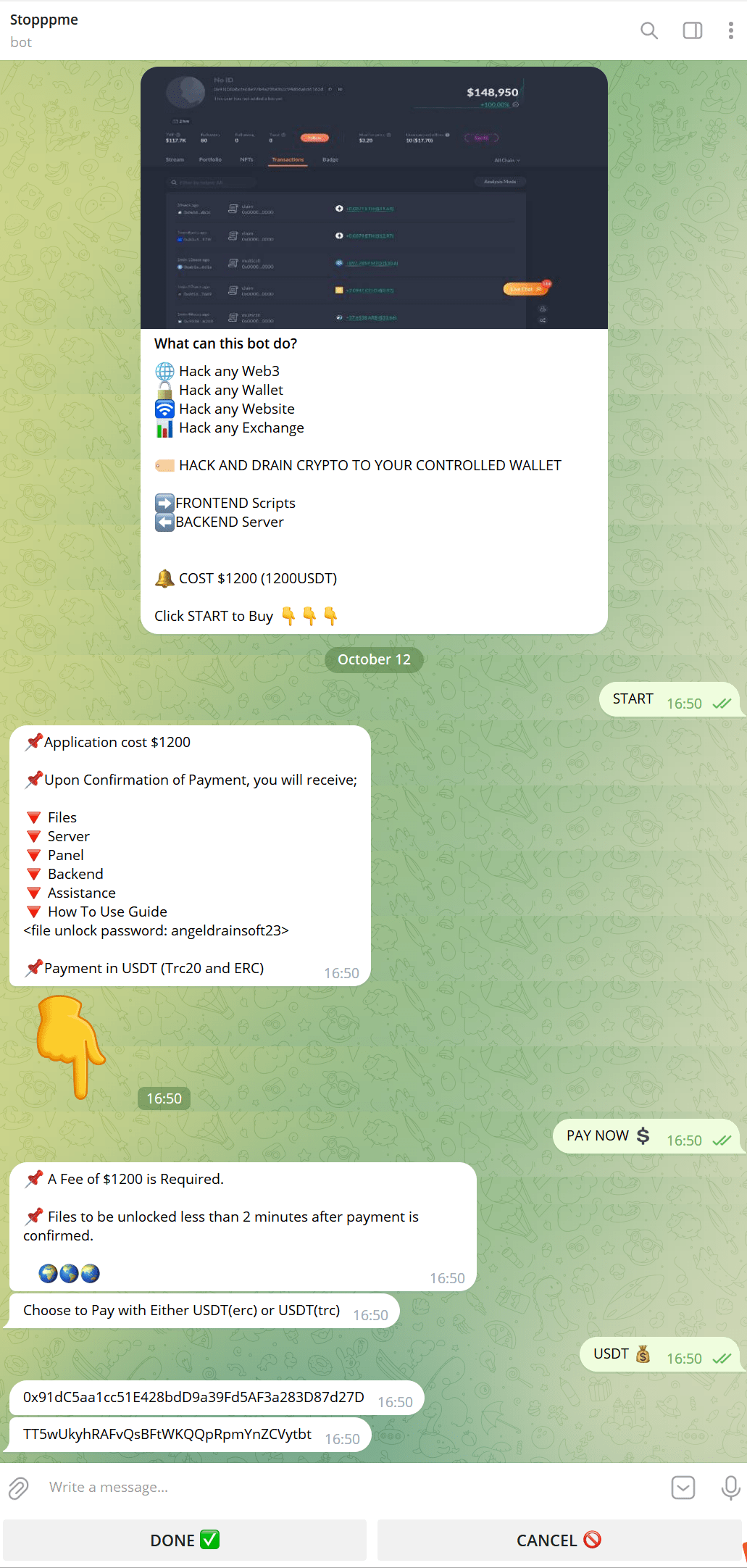

Turpinot izsekot, Angel Drainer pārdod angļu un krievu valodā, ietver atbalstu visu diennakti, 40 000 USD depozītu, iekasē 20% maksu, atbalsta vairākas ķēdes, kā arī NFT un piedāvā automātisku vietņu klonētāju.

Šis ir pārdevēja profils:

Pēc lapā norādītās kontaktinformācijas tika atrasts Bots. Zemāk redzamajā attēlā norādītajā adresē vēl nav darījumu ierakstu, un tiek uzskatīts, ka tā ir robots, kas uzdodas par eņģeli Draineru.

Atrodiet nejaušu vietni, lai pārbaudītu, noklikšķiniet uz Pieprasīt, vietne noteiks, vai jums ir atlikums, un izmantos uzbrukuma kombināciju, pamatojoties uz katra upura adreses marķieriem un bilanci: Apstiprināt - Atļauja/Atļauja2 paraksts - transferFrom.

Lietotāji ar zemu drošības izpratni var nejauši piešķirt uzbrucējiem neierobežotas atļaujas savām adresēm. Ja uz lietotāja adresi tiek pārskaitīti jauni līdzekļi, uzbrucēji nekavējoties pārskaitīs līdzekļus.

Telpas ierobežojumu dēļ turpmāka analīze šeit netiks veikta.

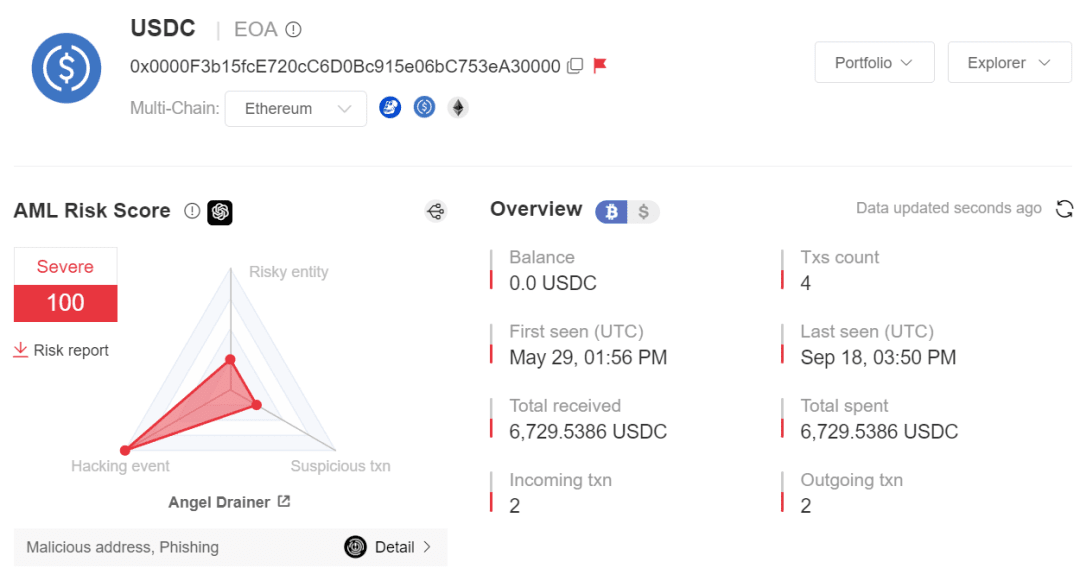

MistTrack analīze

Analizējot iepriekš minētos 3000 pikšķerēšanas vietrāžus URL un saistīto SlowMist AML ļaunprātīgo adrešu bibliotēku, mēs esam analizējuši kopumā 36 ļaunprātīgas adreses (ETH ķēdē), kas saistītas ar pikšķerēšanas grupu Angel Drainer, no kurām ir divas Angel Drainer karstā maka adreses. iesaistot vairākas ķēdes, starp kurām ETH ķēde un ARB ķēde ietver vairāk līdzekļu.

Ņemot vērā 36 saistītās ļaunprātīgās adreses kā ķēdes analīzes datu kopu, mēs ieguvām šādus secinājumus par pikšķerēšanas grupu (ETH ķēde):

Agrākais ķēdes adrešu kopas aktīvais laiks ir 2023. gada 14. aprīlis. (0x664b157727af2ea75201a5842df3b055332cb69fe70f257ab88b7c980d96da3)

Peļņas skala: saskaņā ar nepilnīgu statistiku, grupa guvusi kopējo peļņu aptuveni 2 miljonu ASV dolāru apmērā, izmantojot pikšķerēšanu, tostarp 708 8495 ETH peļņu, kas ir aptuveni 1 093 520 8976 ASV dolāri, kas ietver 303 ERC20 marķierus, kas ir aptuveni 1 miljons ASV dolāru veids ir LINK, STETH, DYDX, RNDR, VRA, WETH, WNXM, APE, BAL. (Piezīme: cenas ir balstītas uz 2023/10/13 cenām, datu avots CoinMarketCap)

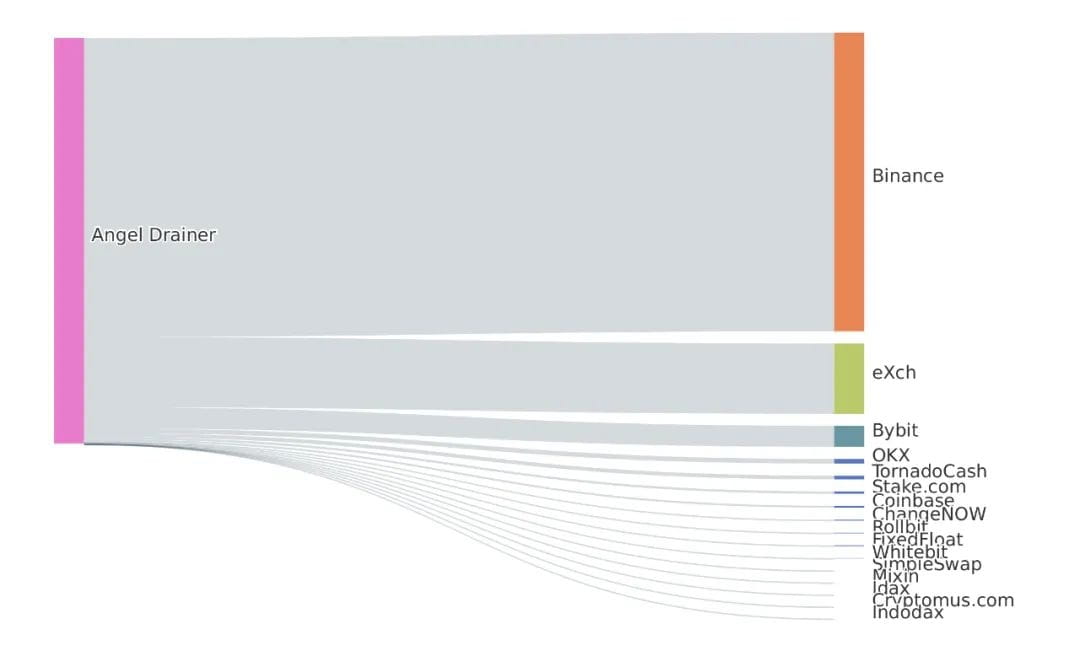

Analizējot pirmos divus attiecīgo ļaunprātīgo adrešu ETH datu slāņus kopš 2023. gada 14. aprīļa, uzņēmumam Binance tika pārskaitīti kopumā 1652,67 ETH peļņas līdzekļi, eXch — 389,29 ETH, Bybit — 116,57 ETH, un 25,839 ETH. uz OKX, 21 ETH tiek pārskaitīts uz Tornado Cash, bet atlikušie līdzekļi tiek pārskaitīti uz citām fiziskajām adresēm.

Mēs vēlētos pateikties ScamSniffer par datu atbalstu.

Apkopojiet

Šis raksts ir balstīts uz Balancer Hack un Galxe Hack incidentiem, koncentrējas uz pikšķerēšanas grupu Angel Drainer un izceļ dažus organizācijas raksturlielumus. Kamēr Web3 turpina ieviest jauninājumus, Web3 pikšķerēšanas metodes kļūst arvien daudzveidīgākas, kas var pieķert cilvēkus nepamanīti.

Lietotājiem ir ļoti nepieciešams iepriekš izprast mērķa adreses riska statusu, pirms tiek veiktas ķēdes darbības. Piemēram, ievadot mērķa adresi MistTrack un apskatot riska rādītāju un ļaunprātīgus tagus, zināmā mērā var izvairīties no finansiāliem zaudējumiem.

Maka projekta pusēm pirmais solis ir veikt visaptverošu drošības auditu, koncentrējoties uz lietotāju mijiedarbības drošības uzlabošanu, WYSIWYS paraksta mehānisma stiprināšanu un lietotāju pikšķerēšanas riska mazināšanu. Konkrētie pasākumi ir šādi.

Pikšķerēšanas vietņu atgādinājums: apkopojiet dažādas pikšķerēšanas vietnes, izmantojot ekoloģijas vai kopienas spēku, un sniedziet uzkrītošus atgādinājumus un brīdinājumus par riskiem, kad lietotāji mijiedarbojas ar šīm pikšķerēšanas vietnēm;

Parakstu identifikācija un atgādināšana: identificējiet un atgādiniet parakstu pieprasījumus, piemēram, eth_sign, personal_sign un signTypedData, un koncentrējieties uz eth_sign atgādināšanu par aklās parakstīšanas risku;

Tas, ko jūs redzat, ir tas, ko jūs parakstāt. Maks var veikt detalizētu līguma zvanu analīzes mehānismu, lai izvairītos no pikšķerēšanas apstiprināšanas un ļautu lietotājiem uzzināt sīkāku informāciju par DApp darījumu izveidi;

Pirmsizpildes mehānisms: darījuma pirmsizpildes mehānisms palīdz lietotājiem izprast darījuma apraides izpildes ietekmi un palīdz lietotājiem paredzēt darījuma izpildi;

Atgādinājums par krāpšanu ar tādu pašu beigu numuru: parādot adresi, lietotājiem tiek atgādināts pārbaudīt visu mērķa adresi, lai izvairītos no krāpšanas problēmām ar vienu un to pašu beigu numuru. Iestatiet baltā saraksta adrešu mehānismu, lai lietotāji varētu pievienot baltajam sarakstam bieži lietotas adreses, lai izvairītos no uzbrukumiem ar vienu un to pašu beigu numuru;

AML atbilstības atgādinājums: pārskaitot naudu, AML mehānisms tiek izmantots, lai atgādinātu lietotājam, vai pārskaitījuma galamērķa adrese aktivizēs AML noteikumus.

SlowMist kā nozarē vadošais blokķēdes drošības uzņēmums daudzus gadus ir bijis cieši saistīts ar draudu izlūkošanu, tas galvenokārt apkalpo savus klientus, veicot drošības auditus un nelikumīgi iegūtu līdzekļu legalizācijas novēršanas izsekošanu un izsekojamību, un ir izveidojis stabilu draudu izlūkošanas sadarbības tīklu. Tostarp drošības audits ne tikai sniedz lietotājiem sirdsmieru, bet ir arī viens no līdzekļiem, kā samazināt uzbrukumu rašanos. Tajā pašā laikā dažādu institūciju datu krātuvju dēļ ir grūti identificēt starpinstitūciju noziedzīgi iegūtu līdzekļu legalizācijas bandas, kas nes milzīgas problēmas noziedzīgi iegūtu līdzekļu legalizācijas novēršanas darbā. Kā projekta īpašniekam galvenā prioritāte ir arī laicīgi bloķēt līdzekļu pārskaitījumu no ļaunprātīgām adresēm. Noziedzīgi iegūtu līdzekļu legalizācijas novēršanas izsekošanas sistēma MistTrack ir uzkrājusi vairāk nekā 200 miljonus adrešu uzlīmju un var identificēt dažādas pasaules galveno tirdzniecības platformu maku adreses, tostarp vairāk nekā 1000 adrešu entītiju, vairāk nekā 100 000 draudu izlūkošanas datu un vairāk nekā 90 miljonus riska adrešu. Ja nepieciešams, lūdzu, sazinieties ar mums, lai piekļūtu API. Visbeidzot, mēs ceram, ka visas puses strādās kopā, lai padarītu blokķēdes ekosistēmu labāku.