導入

偽リチャージ攻撃とは、攻撃者が取引所のリチャージプロセスの脆弱性やシステムエラーを悪用し、偽造した取引情報を取引所のウォレットアドレスに送信し、取引所がこれらの偽造した取引情報を本物のリチャージリクエストと誤認し、対応するデジタル資産や仮想通貨を追加することを指します。攻撃者のアカウントに通貨を送ります。この方法を使用すると、攻撃者は未払いのデジタル資産を取得し、取引所での資産損失につながる可能性があります。

この記事は、偽の預金攻撃が取引所の防御メカニズムをどのように突破できるかを深く調査することを目的としています。偽リチャージ攻撃の原理を分析し、攻撃者が悪用した脆弱性と戦略を明らかにします。同時に、攻撃方法と影響をより深く理解するために、例を通じて偽のリチャージ攻撃を分析します。さらに、資産を保護し、同様の攻撃に対応するための関連提案を提供するために、取引所が偽預金攻撃に対処するための緊急事態と予防策についても説明します。

充電原理の解析

偽のリチャージを理解する前に、まず取引所のリチャージ原理を理解する必要があります。

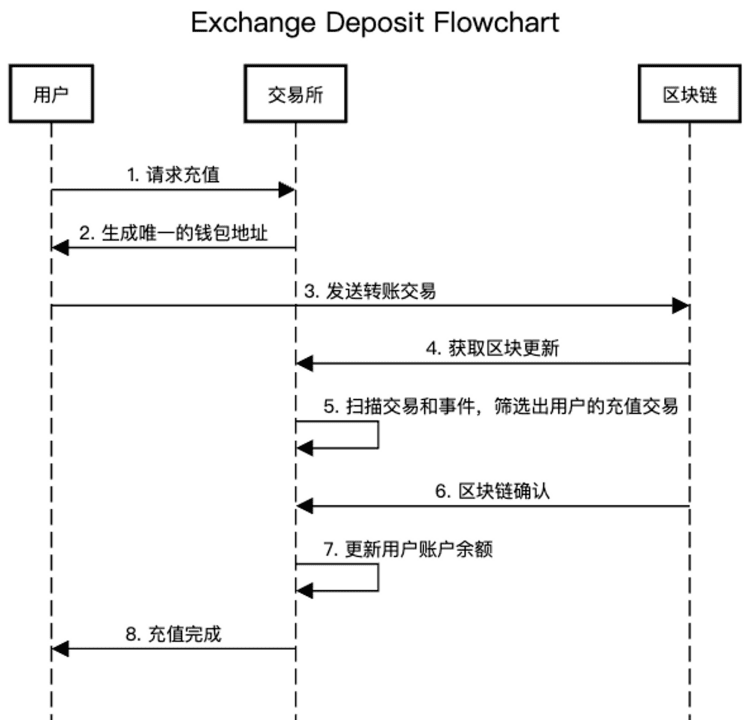

典型的なプロセスは次のとおりです。

1. ウォレットアドレスの生成

取引所は、ユーザーの入金を受け取るための固有のウォレット アドレスを各ユーザーに割り当てます。これらのアドレスは通常、取引所のシステムによって自動的に生成されます。ユーザーがリチャージするときは、デジタル資産を Exchange アカウントの特定のウォレット アドレスに送信する必要があります。

2. ブロックチェーン台帳スキャン

取引所のノードはブロックチェーン ネットワーク内の他のノードと同期して、最新のブロックチェーン ステータスとトランザクション情報を取得します。取引所ノードは新しいブロックを受け取ると、ブロックに含まれる取引内容、またはブロックによってトリガーされた取引実行イベントからユーザーのリチャージトランザクションIDと対応する金額を抽出し、リチャージ対象リストに追加します。

3. アカウントへの入力を確認します

取引所では通常、トランザクションが有効であるとみなされる前に、ブロックチェーン ネットワークで一定数の確認を受信する必要があります。確認とは、トランザクションブロックが特定の数のブロックによって参照され、他のマイナーによって検証および確認されることを意味します。取引所によって設定される確認の数は、さまざまなデジタル資産やネットワークに応じて異なる場合があります。

写真が示すように:

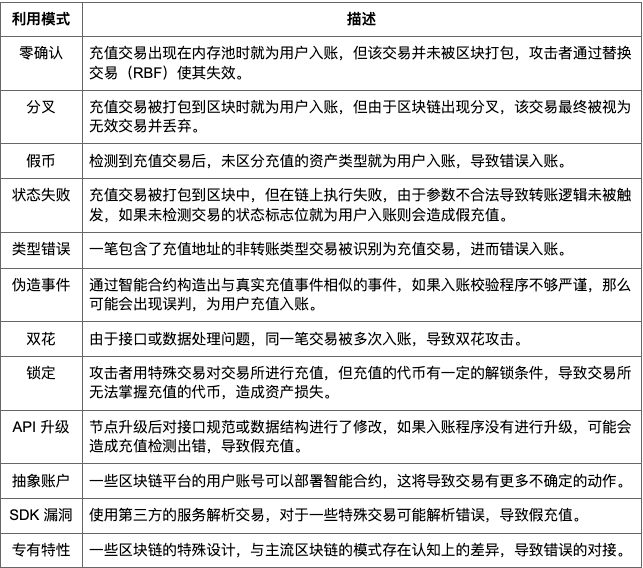

疑似リチャージ攻撃モード

取引所はハッカーの攻撃を最も受けやすいため、取引所は通常、サーバーを厳重な防御システムの背後に配置し、資金を管理するコアサービスのためにサーバーをオフラインでホストする必要さえあります。ただし、ブロックチェーン システムのデータ整合性要件により、悪意のあるトランザクションは周辺セキュリティ システムによって傍受されません。

偽のリチャージ攻撃はブロックチェーンの脆弱性ではありませんが、攻撃者はブロックチェーンのいくつかの特性を利用して特別なトランザクションを構築することに注意してください。これらの悪意のあるトランザクションにより、取引所はそれを実際のリチャージリクエストと誤認したり、同じリチャージリクエストを複数回処理したりする可能性があります。長期にわたる実際の戦闘の後、SlowMist セキュリティ チームは、いくつかの一般的な偽のリチャージ攻撃方法をまとめました。

2018 年以来、SlowMist セキュリティ チームは、以下を含む複数の偽のリチャージ攻撃を初めて明らかにしました。

USDT 偽送金セキュリティ リスク分析 [1]

EOS 偽リチャージ (hard_fail ステータス攻撃) レッドアラートの詳細開示と修復計画 [2]

イーサリアムトークン「偽リチャージ」脆弱性の詳細と修復計画を公開 [3]

ビットコイン RBF 偽リチャージ リスク分析 [4]

公開されているこれらの偽のリチャージ攻撃に加えて、公開されていない多くの古典的な攻撃方法や、いくつかの汎用的な攻撃方法も存在します。例えば:

ビットコインマルチシグニチャーの偽リチャージ

リップルの一部支払いの偽リチャージ

ファイルコインの二重支払い偽リチャージ

TONリバウンド偽預金

さらに詳しい内容をお知りになりたい場合は、詳しくご相談させていただきますので、お気軽にお問い合わせください。

ケーススタディ: TON リバウンド偽リチャージ

ほぼすべてのブロックチェーンには偽のリチャージの問題がありますが、簡単に回避できる攻撃もあれば、回避するにはブロックチェーンの特性を非常に詳細に調査する必要がある攻撃もあります。

TON の偽の預金を例として、狡猾な攻撃者が TON の特性を利用して取引所を攻撃する方法を示します。

TON (The Open Network) は、有名な通信ソフトウェア Telegram によって立ち上げられたブロックチェーン プロジェクトで、ユーザーのアカウントへのスマート コントラクトの展開をサポートします。

取引所がリチャージのために TON に接続すると、まず前述の方法に従ってユーザーのリチャージ アドレスが生成され、次にユーザーは資産をリチャージ アドレスに転送し、最後に入金を確認します。

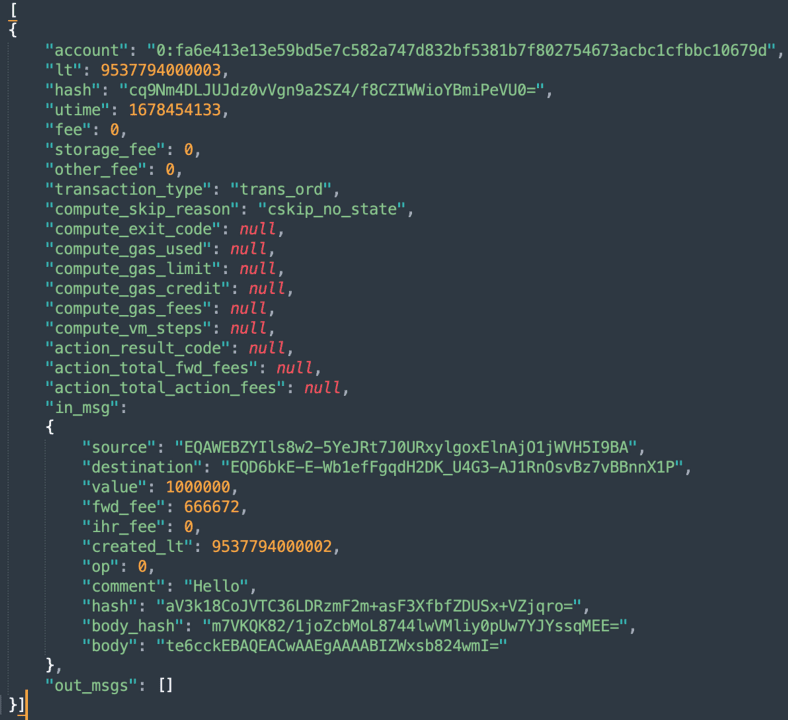

取引所は、トランザクションがそのユーザーのものであることをどのように確認するのでしょうか? RPC インターフェースを使用して通常の転送を表示します。

通常、交換は、in_msg の宛先がユーザーのリチャージアドレスであるかどうかを判断し、そうである場合、金額の値は精度に従って変換され、ユーザーのアカウントに入金されます。しかし、これは安全なのでしょうか?

TON トランザクションの特徴は、スマート コントラクト間で送信されるほぼすべての内部メッセージがバウンス可能であること、つまりバウンス フラグが設定されている必要があることです。このようにして、ターゲットのスマート コントラクトが存在しない場合、またはこのメッセージの処理中に未処理の例外がスローされた場合、メッセージは元の値 (すべてのメッセージ転送とガス料金を差し引いた) の残高を保持して「バウンス」されます。

つまり、悪意のある攻撃者がバウンスフラグを設定してコントラクトを展開していないアカウントに送金した場合、リチャージ金額は手数料を差し引いた後、元のアカウントに返金されます。取引所はユーザーのリチャージ記録を検出しましたが、リチャージされたコインが実際に攻撃者のアカウントに戻るとは予想していませんでした。

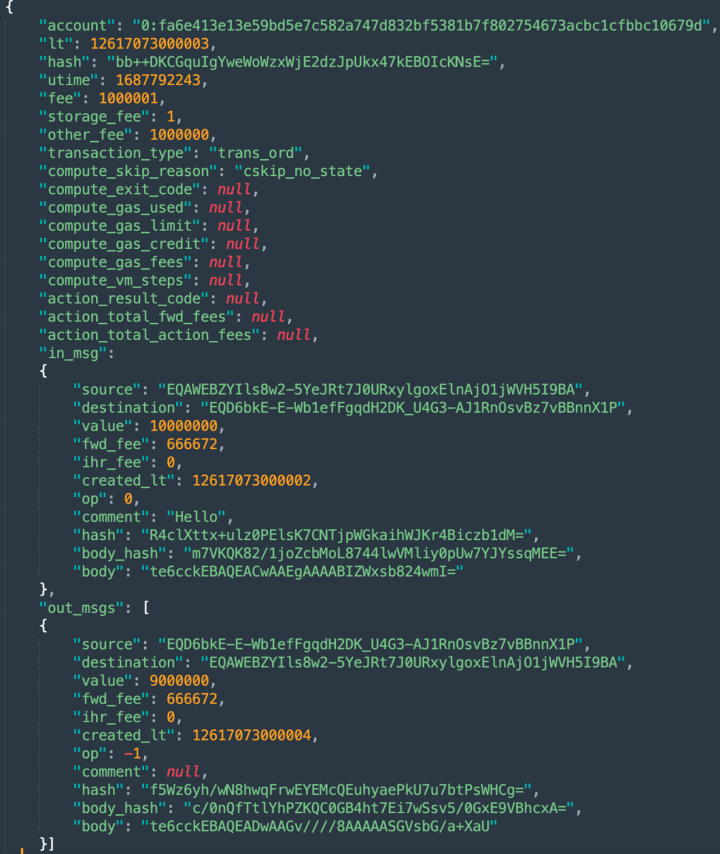

このトランザクションを見てみましょう。通常のトランザクションと比較して、余分な out_msg が元のアカウントに戻される操作であることがわかります。

取引所が in_msg のみをチェックすると、攻撃者を誤って認識し、プラットフォーム資産の損失を引き起こします。

偽の追加攻撃を防ぐためのベストプラクティス

偽のリチャージ攻撃を防ぐための基本的な戦略は次のとおりです。

1. 複数の確認メカニズム: リチャージに対して複数の確認要件を設定し、ブロックチェーン上で十分な確認が行われた後にのみトランザクションが有効であるとみなされるようにします。確認の数は、さまざまなデジタル資産のセキュリティとブロックチェーンの確認速度に基づいて設定する必要があります。

2. 厳密なトランザクション照合: ブロックからユーザートランザクションをフィルタリングする際、通常の転送モードに完全に一致するトランザクションのみが入金されるように自動的に設定され、最後に残高の変更をチェックする必要があります。

3. リスク管理システム: 異常な取引活動を監視および検出するための完全なリスク管理システムを確立します。このシステムは、リチャージパターン、取引頻度、取引規模などの要因を分析することで、潜在的なリスクや異常な行動を特定できます。

4. 手動レビュー: 金額が大きい場合やリスクの高い取引の場合は、追加のレビューのために手動レビュー メカニズムが使用されます。手動レビューにより、取引の信頼性が高まり、異常な取引が検出され、悪意のあるリチャージが防止されます。

5. API セキュリティ: 外部 API インターフェイスでセキュリティ認証と認可を実行し、不正アクセスや潜在的な脆弱性を回避します。 API インターフェースのセキュリティを定期的に確認し、タイムリーにセキュリティの更新と修正を行います。

6. 出金の制限: リチャージが発生すると、ユーザーはリチャージされた資産の出金を一時的に制限されます。これにより、取引所はリチャージの正当性を確認し、潜在的な偽のリチャージ攻撃を防ぐのに十分な時間が与えられます。

7. セキュリティ更新: Exchange ソフトウェアとシステムを適時に更新して、潜在的なセキュリティ脆弱性を修正します。取引所のセキュリティ状況を継続的に監視し、サイバーセキュリティの専門家と協力して定期的なセキュリティ監査と侵入テストを実施します。

特定のブロックチェーンでの偽のリチャージを防ぐには、公式ドキュメントを読んでトランザクションの特徴を理解する必要があります。

Badwhale 偽充電検出システム

SlowMist セキュリティ チームは、長期にわたる攻撃と防御の実践を通じて、特にデジタル資産管理プラットフォーム向けに開発された Badwhale 偽リチャージ テスト システムを開発しました。このシステムは、偽のリチャージ攻撃を防止し、防御メカニズムを最適化して、ユーザー資産のセキュリティとデジタル資産管理プラットフォームの信頼性を確保する能力を検出および評価できるように設計されています。

Badwhale は、SlowMist セキュリティ チーム独自の商用システムであり、長年にわたって開発され、数十のプラットフォームにサービスを提供し、数十億ドル相当と推定される誤ったリチャージのリスクを回避してきました。

特殊機能:

1. 偽のリチャージ攻撃をシミュレートする: Badwhale は、さまざまな種類の偽のリチャージ攻撃をシミュレートし、テスト対象のデジタル資産管理プラットフォームに偽のリチャージ リクエストを自動的に送信できます。これは、デジタル資産管理プラットフォームの弱点を評価し、潜在的な脆弱性とセキュリティ リスクを特定するのに役立ちます。

2. 多様なテストシナリオ:システムは多様なテストシナリオと攻撃モードを提供し、実際の状況に基づいてデジタル資産管理プラットフォームの偽リチャージ防御を包括的にテストできます。

3. 高い拡張性: Badwhale は、拡張性の高いテスト システムとして設計されており、さまざまなデジタル資産管理プラットフォームやブロックチェーン プラットフォームのテストをサポートし、さまざまなシステム アーキテクチャや技術環境のニーズに柔軟に適応できます。

Badwhale は現在、以下を含む数百のパブリック チェーンと数万のトークンに対する偽のリチャージ テストをサポートしています。

ビットコインファミリー (BTC/LTC/DOGE/QTUM...)

ビットコインキャッシュ

イーサリアムファミリー

(ETH/BSC/HECO/RON/CFX-evm/FIL-evm/AVAX-evm/FTM-evm/RSK/GNO/MOVR-evm/GLMR-evm/KLAY/FSN/CELO/CANTO/EGLD/AURORA-evm/TLC/WEMIX/CORE/VS/WAN/KCCL/OKX...)

ERC20 トークン (USDT...)

イーサリアム L2 (ARB/OP/METIS...)

ポリゴン

ポリゴントークン

コスモスファミリー (ATOM/LUNA/KAVA/IRIS/OSMO...)

EOS ファミリと EOS トークン (EOS/WAX/XPR/FIO/TLOS...)

リップル

流れ

アパート

ソラナ

Solana SPLトークン

混乱した

ポルカドットファミリー (DOT/ASTR/PARA/MOVR/GLMR...)

トロン

ファイルコイン

トン

ミナ

来て

序数 (ORDI...)

…

Badwhale の強力な機能により、デジタル資産管理プラットフォームは包括的な偽リチャージ防御テストを実施して、偽リチャージ攻撃に対するパフォーマンスを理解し、防御メカニズムを最適化し、ユーザー資産のセキュリティを向上させることができます。 Badwhale の導入は、デジタル資産管理プラットフォームのセキュリティ保護を強化し、偽のリチャージ攻撃に対抗する能力を向上させ、デジタル資産取引の信頼性とユーザーの信頼を確保するのに役立ちます。

結論

偽のリチャージ攻撃の画期的な手法を詳しく研究することで、ユーザー資産の保護とセキュリティの維持におけるデジタル資産管理プラットフォームの重要性をより深く理解できるようになります。セキュリティ防御対策を強化し、脆弱性を継続的に監視し、適切な対策を講じることによってのみ、デジタル資産管理プラットフォームは偽のリチャージ攻撃やその他のセキュリティ脅威に効果的に対処し、デジタル資産取引の信頼性と信頼性を確保することができます。

参考リンク:

[1] https://mp.weixin.qq.com/s/CtAKLNe0MOKDyUFaod4_hw

[2] https://mp.weixin.qq.com/s/fKINfZLW65LYaD4qO-21nA

[3] https://mp.weixin.qq.com/s/3cMbE6p_4qCdVLa4FNA5-A

[4] https://mp.weixin.qq.com/s/OYi2JDbAoLEdg8VDouqbIg