著者: Lisa

イベントの背景

2022 年以降、Drainer という名前のさまざまなフィッシング グループが徐々に出現しています。Pink Drainer は、ソーシャル エンジニアリングを通じて Discord トークンを取得し、Permit または Approve を通じてユーザーの承認を取得して資産を盗むフィッシング サービス プロバイダーの Venom などを実行します。たとえば、フィッシング組織 Monkey Drainer (https://aml.slowmist.com/events) は、偽の KOL Twitter アカウント、Discord などを使用して、フィッシング目的で悪意のある Mint を使用した偽の NFT 関連おとり Web サイトをリリースし、数千万ドルを盗みました。 /monkey_Drainer_statistics/); マルチチェーン詐欺を専門とするメーカー、Inferno Drainer など。

時が経つにつれて、一部の Drainer は仮想通貨の舞台から撤退しましたが、最近の 2 つの事件により、何度も秘密裏に活動してきたフィッシング グループ、Angel Drainer が徐々に世間の注目を集めるようになりました。

インシデント 1: バランサー DNS ハイジャック攻撃

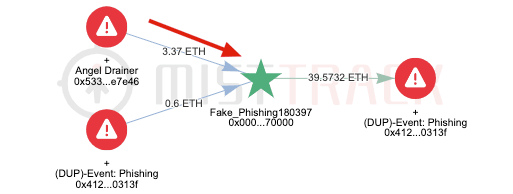

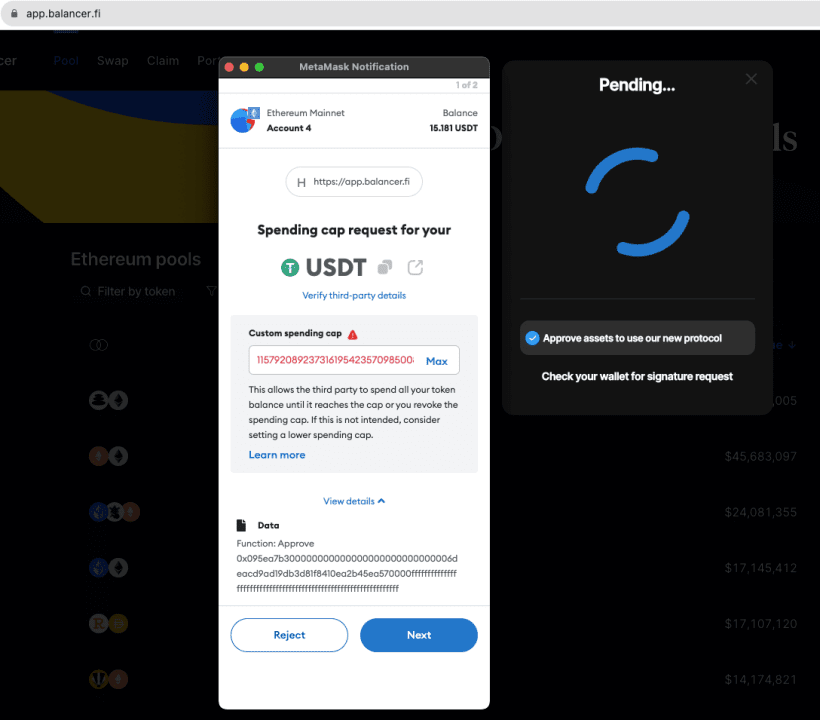

2023年9月19日、Balancerは、公式WebサイトのインターフェースがDNSハイジャックにより悪意のある攻撃者によって侵害されており、Webサイトへのリンクにアクセスするとウォレットがフィッシング攻撃の対象となるため、ユーザーに公式Webサイトへのアクセスを中止するよう求める緊急警告を発した。 MistTrack の分析によると、攻撃者の料金はフィッシング グループ Angel Drainer から支払われており、少なくとも 35 万ドルが被害者から盗まれています。

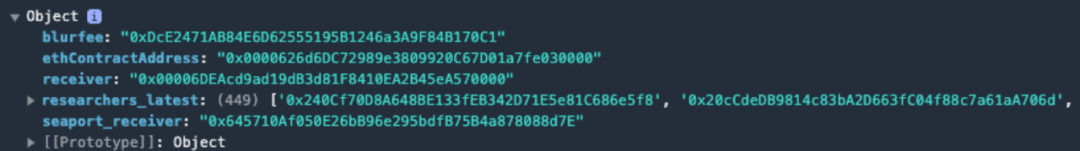

つまり、攻撃者(Angel Drainer)は、Balancer の Web サイトを攻撃することでユーザーを「承認」に誘導し、「transferFrom」を通じて攻撃者(Angel Drainer)に資金を送金しました。私たちが収集した関連情報によると、攻撃者はロシアのハッカーに関連している可能性があります。分析の結果、app.balancer.fi (https://app.balancer.fi/js/overchunk.js) のフロントエンドに悪意のある JavaScript コードが存在することが判明しました。

ユーザーがウォレットを使用して app.balancer.fi サイトに接続すると、悪意のあるスクリプトが接続したユーザーの残高を自動的に判断し、フィッシング攻撃を実行します。

事件 2: Galxe DNS ハイジャック攻撃

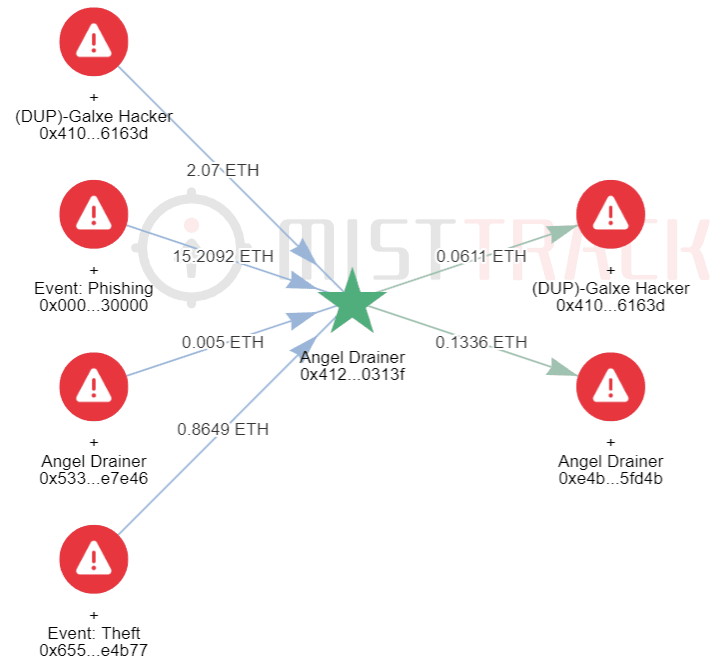

複数のコミュニティ ユーザーによると、2023 年 10 月 6 日、Web3 資格情報データ ネットワークである Galxe プラットフォームの認証にウォレットの署名が使用された後、資産が盗まれました。その後、Galxe はウェブサイトを閉鎖し、問題を修正中であると正式に発表しました。 MistTrack の分析によると、Galxe Hacker アドレスは Angel Drainer アドレスと複数のやり取りがあり、同じハッカーであるようです。

10 月 7 日、Galxe はウェブサイトが完全に復旧したと声明を発表しました。事件の詳細な経過は次のとおりです。10 月 6 日、見知らぬ人物が、正規の Galxe メンバーになりすましてドメイン名サービスプロバイダーの Dynadot に連絡し、偽造文書を使用すると、セキュリティ プロセスがバイパスされます。その後、偽者はドメイン アカウントの DNS に不正アクセスし、これを利用してユーザーを偽の Web サイトにリダイレクトし、資金を盗む取引に署名しました。悪意のある Web サイトを操作した約 1,120 人のユーザーが影響を受け、約 27 万ドルが盗まれました。

以下は、グループのフィッシング資料とフィッシング ウォレット アドレスの一部のみを分析したものです。

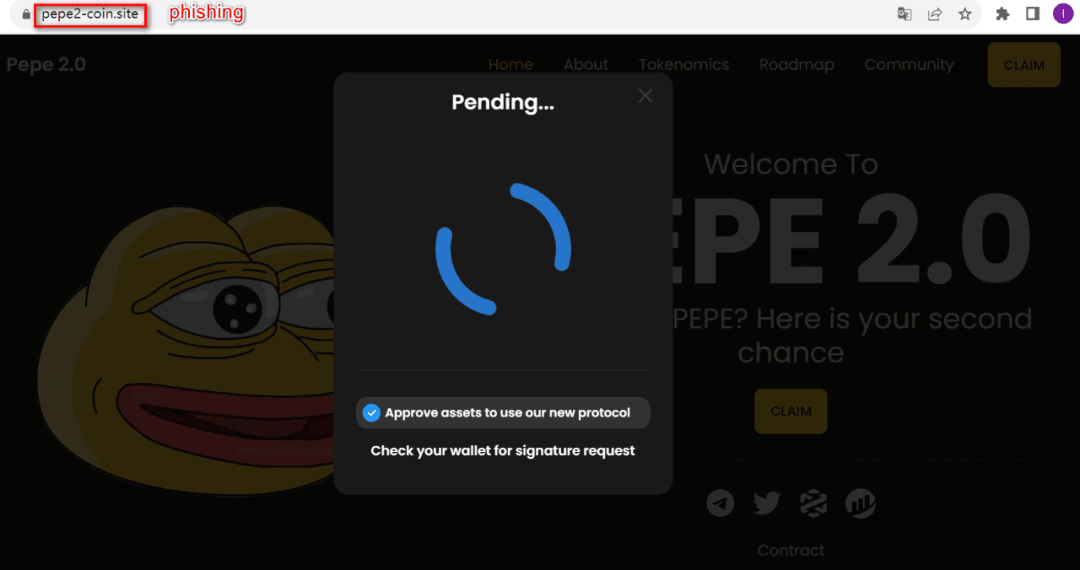

フィッシングサイトやフィッシング手法の分析

分析の結果、このグループの主な攻撃方法は、ドメイン名サービス プロバイダーに対してソーシャル エンジニアリング攻撃を実行し、ドメイン名アカウントの関連権限を取得した後、DNS 解決の方向を変更し、ユーザーを偽の Web サイトにリダイレクトすることであることが判明しました。 SlowMist のパートナーである ScamSniffer が提供したデータによると、暗号化業界を標的とした同グループのフィッシング攻撃には 3,000 を超えるドメイン名が関与していました。

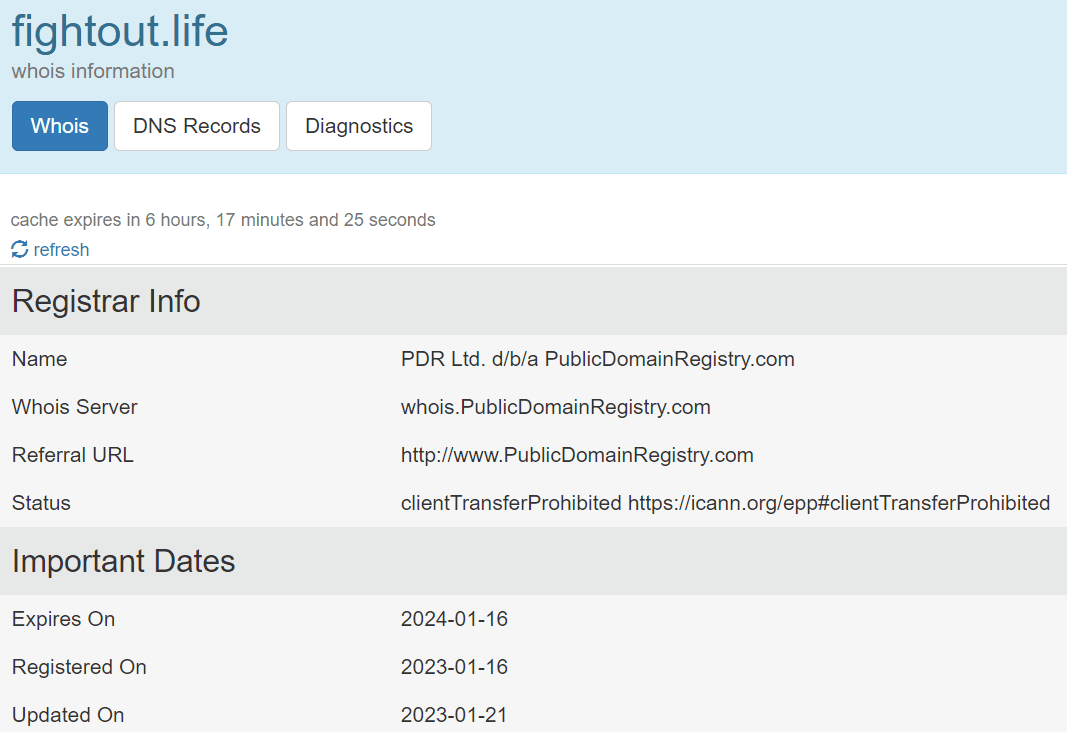

これらのドメイン名の関連情報を照会したところ、登録日は 2023 年 1 月まで遡ることができることが判明しました。

この Web サイトは Web3 ゲーム プロジェクトである Fight Out を模倣しており、現在は利用できません。興味深いことに、Fight Out の公式ソーシャル プラットフォームでは、複数のユーザーがこのプロジェクトも詐欺であると報告しました。

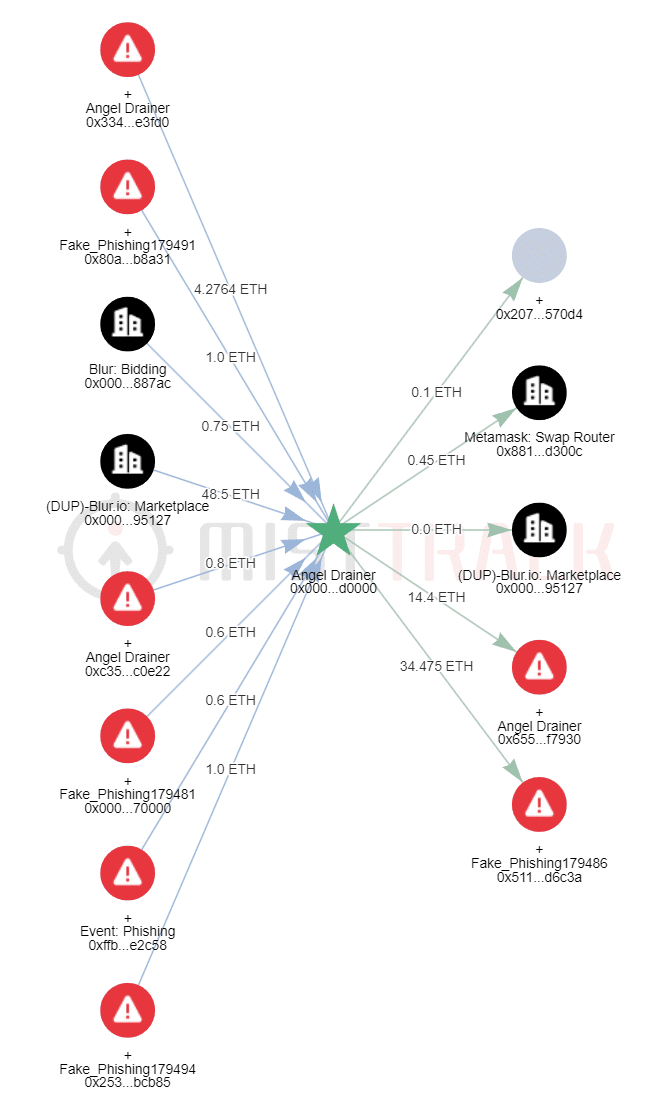

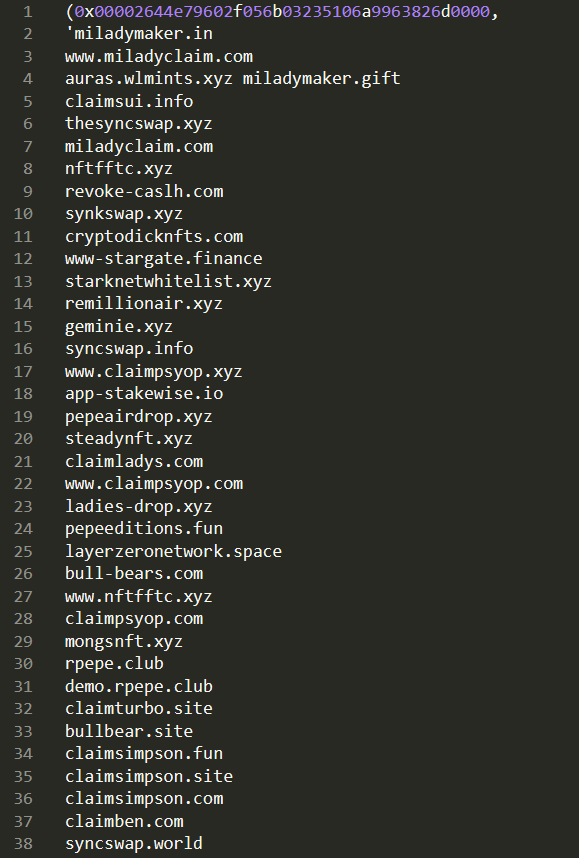

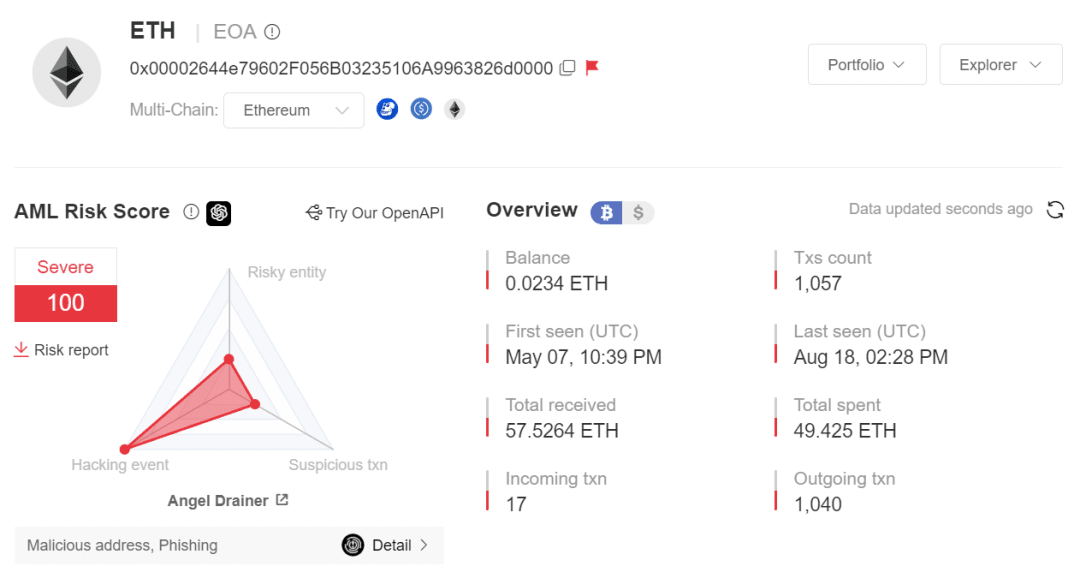

MistTrack を通じてフィッシング Web サイトに関連するアドレス 0x00002644e79602F056B03235106A9963826d0000 を確認すると、このアドレスが最初のトランザクションを行ったのは 5 月 7 日であることがわかります。

このアドレスは、NFT プロジェクト、認可管理ツール RevokeCash、取引所 Gemini だけでなく、クロスチェーン ブリッジ Stargate Finance などを含む 107 のフィッシング Web サイトに関連付けられていることがわかりました。

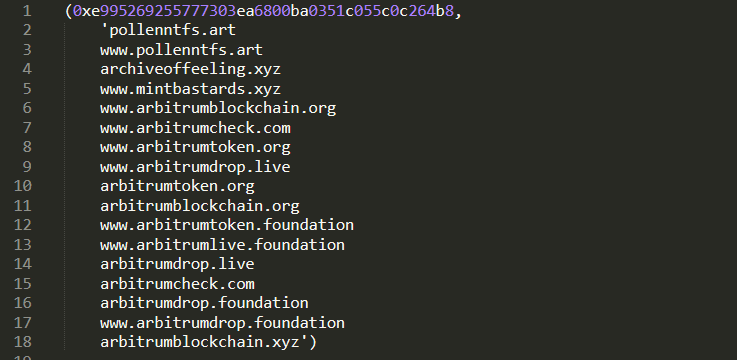

このアドレスに基づいて、2023 年 3 月 16 日に遡ると、このアドレスは 17 のフィッシング Web サイトに関連付けられており、主に NFT プロジェクト Pollen とパブリック チェーン Arbitrum を中心に展開されています。開いた。

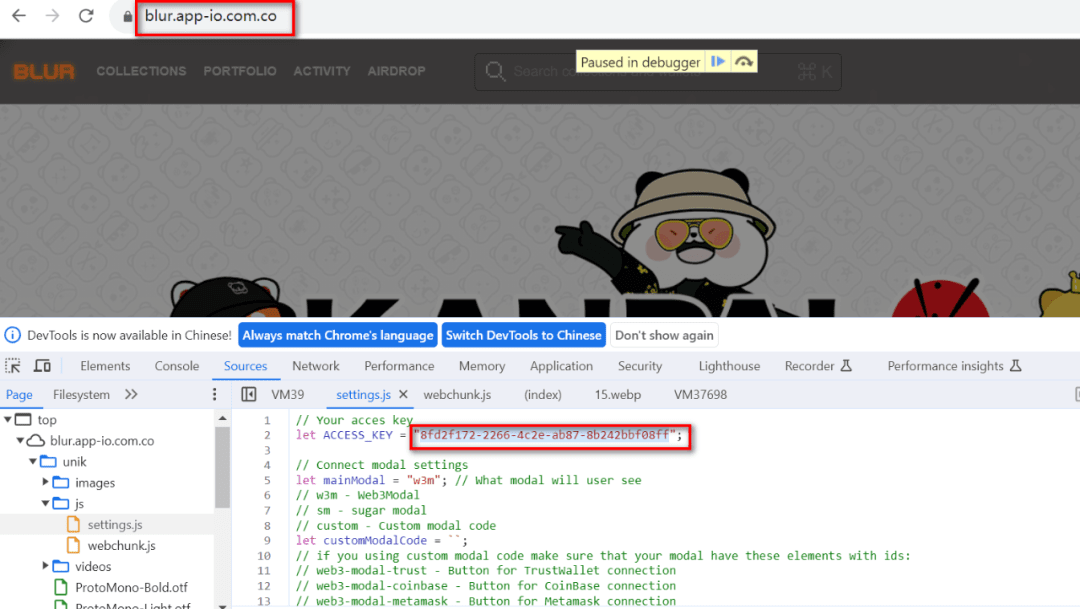

このグループが最近展開したフィッシング Web サイト Blur[.]app-io.com.co を調べます。

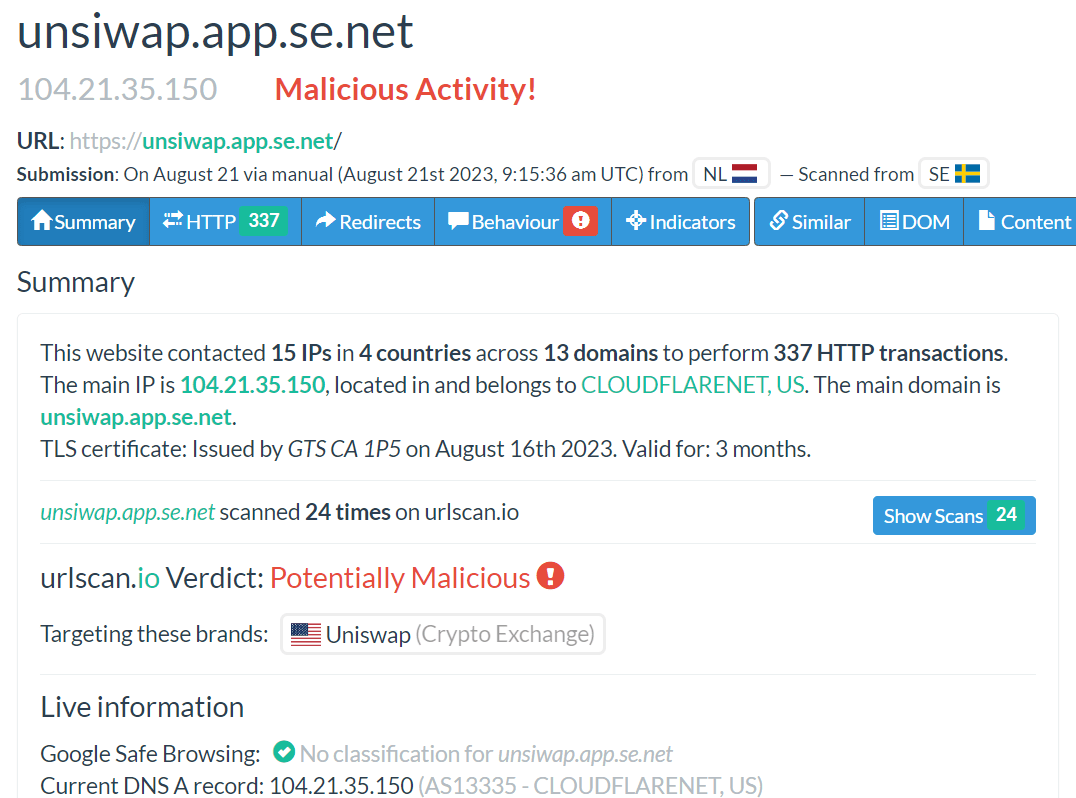

アクセス キーをクエリすると、別のフィッシング Web サイト unsiwap[.]app.se.net にリンクされました。正しいスペルは Uniswap であり、攻撃者は文字 s と i の順序を変更して視聴者を混乱させます。

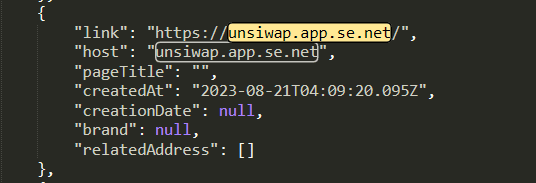

この Web サイトも当社のデータに存在しており、8 月に開設されたばかりです。

このドメインに接続されている一連の Web サイトのスクリーンショットを以下に示します。

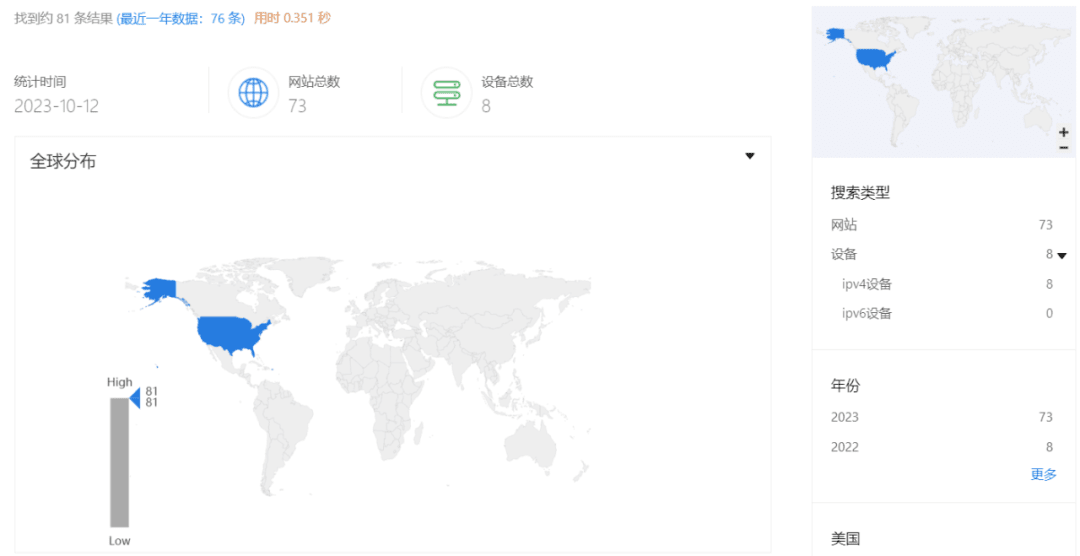

ZoomEye を使用してグローバル検索を実施したところ、73 のフィッシング サイトがこのドメインで同時に実行され、展開されていたことがわかりました。

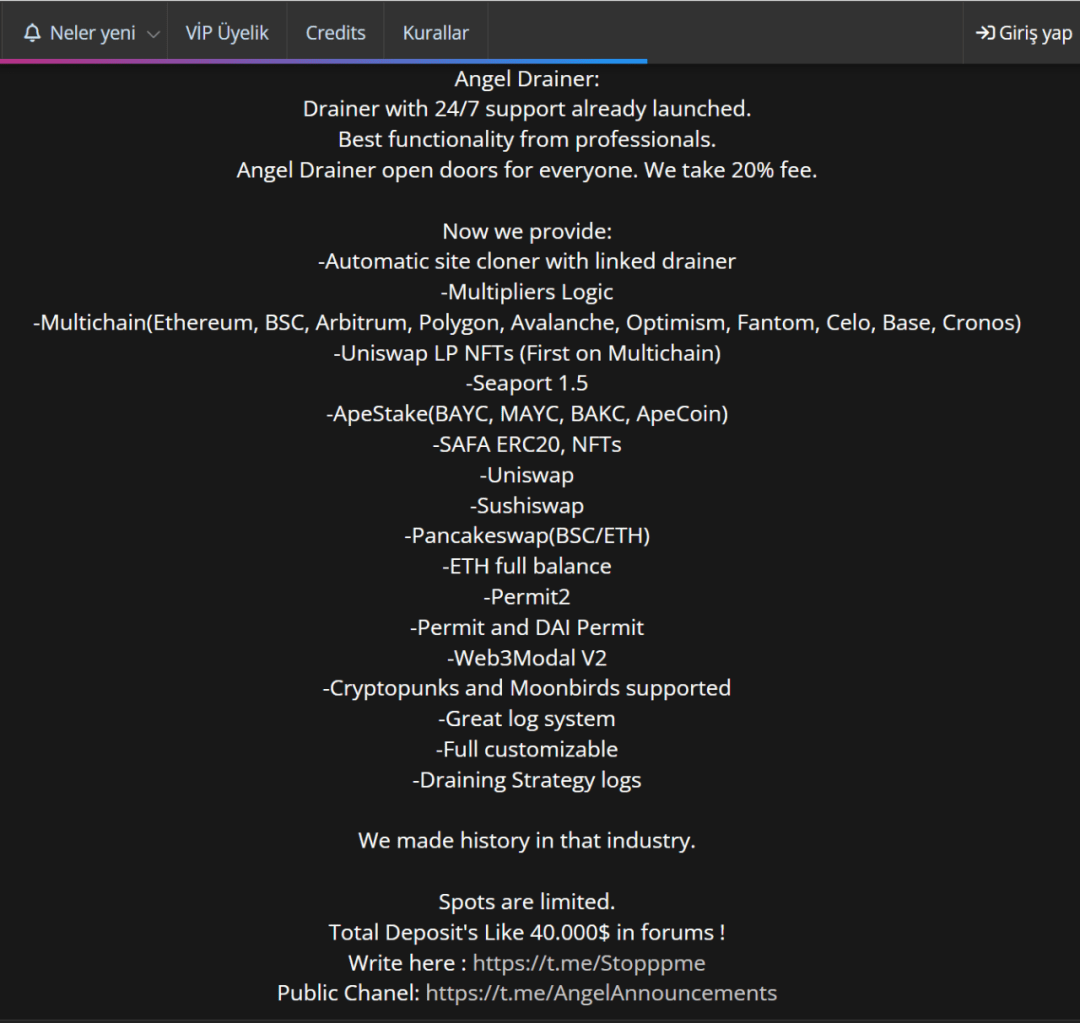

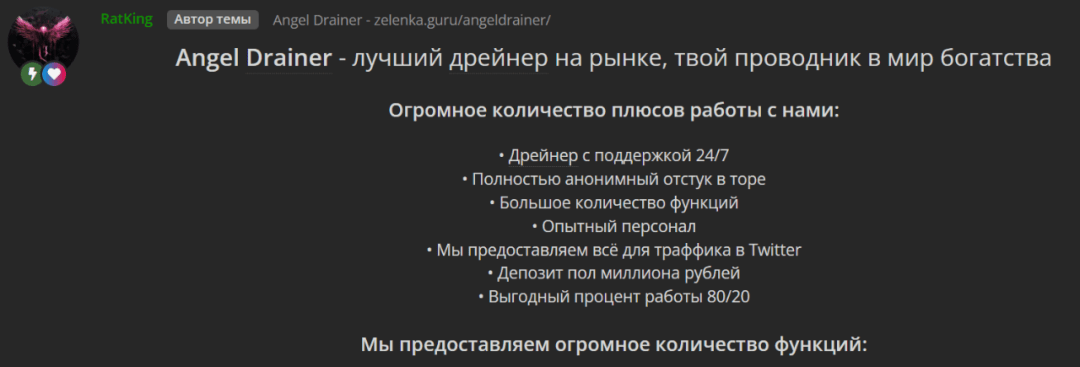

追跡を続けていると、Angel Drainer は英語とロシア語で販売されており、24 時間年中無休のサポートが含まれており、40,000 ドルのデポジットがあり、20% の手数料がかかり、複数のチェーンと NFT をサポートし、自動サイトクローンを提供しています。

販売者のプロフィールは次のとおりです。

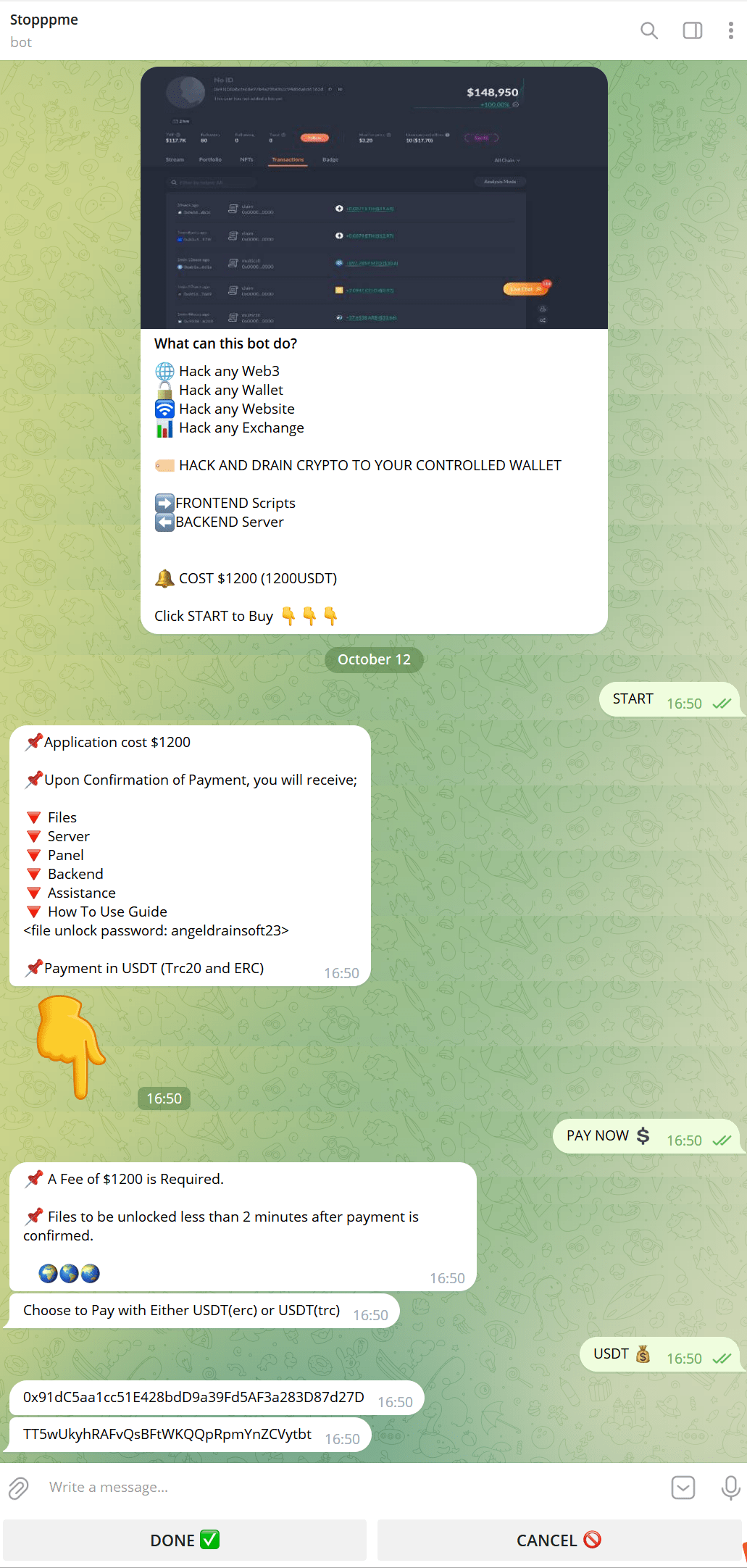

ページに記載されている連絡先情報に従って、ボットが見つかりました。下の画像に関係するアドレスにはまだ取引記録がなく、Angel Drainer になりすました Bot であると推測されます。

チェックするランダムなサイトを見つけて、「要求」をクリックすると、サイトは残高があるかどうかを判断し、各被害者のアドレスが保持するトークンと残高に基づいて、「承認 - Permit/Permit2 署名 - transferFrom」という攻撃の組み合わせを使用します。

セキュリティ意識の低いユーザーの場合、ユーザーのアドレスに新しい資金が送金されると、攻撃者はその資金を即座に転送してしまう可能性があります。

スペースの制限があるため、ここではこれ以上の分析は行いません。

ミストトラック分析

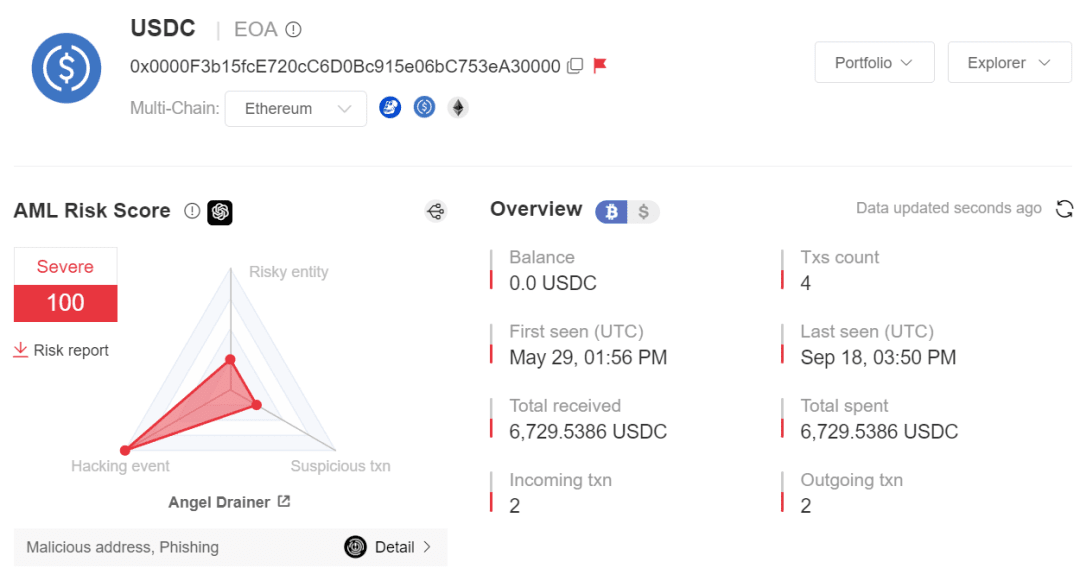

上記の 3,000 のフィッシング URL と関連する SlowMist AML 悪意のあるアドレス ライブラリを分析することにより、Angel Drainer フィッシング グループに関連する合計 36 の悪意のあるアドレス (ETH チェーン上) を分析しました。そのうちの 2 つの Angel Drainer ホット ウォレット アドレスは、複数のチェーンが関与しており、そのうち ETH チェーンと ARB チェーンにはより多くの資金が関与しています。

関連する 36 個の悪意のあるアドレスをオンチェーン分析データセットとして使用すると、フィッシング グループ (ETH チェーン) について次の結論が得られました。

オンチェーン アドレス セットの最も早いアクティブ時間は 2023 年 4 月 14 日です。 (0x664b157727af2ea75201a5842df3b055332cb69fe70f257ab88b7c980d96da3)

利益規模: 不完全な統計によると、このグループは、303 ERC20 トークン (約 100 万米ドル) に関わる 708.8495 ETH (約 1,093,520.8976 米ドル) の利益を含む、フィッシングを通じて合計約 200 万米ドルの利益を得ました。タイプは LINK 、STETH、DYDX、RNDR、VRA、WETH、WNXM、APE、BAL です。 (注: 価格は 2023/10/13 の価格、データソース CoinMarketCap に基づいています)

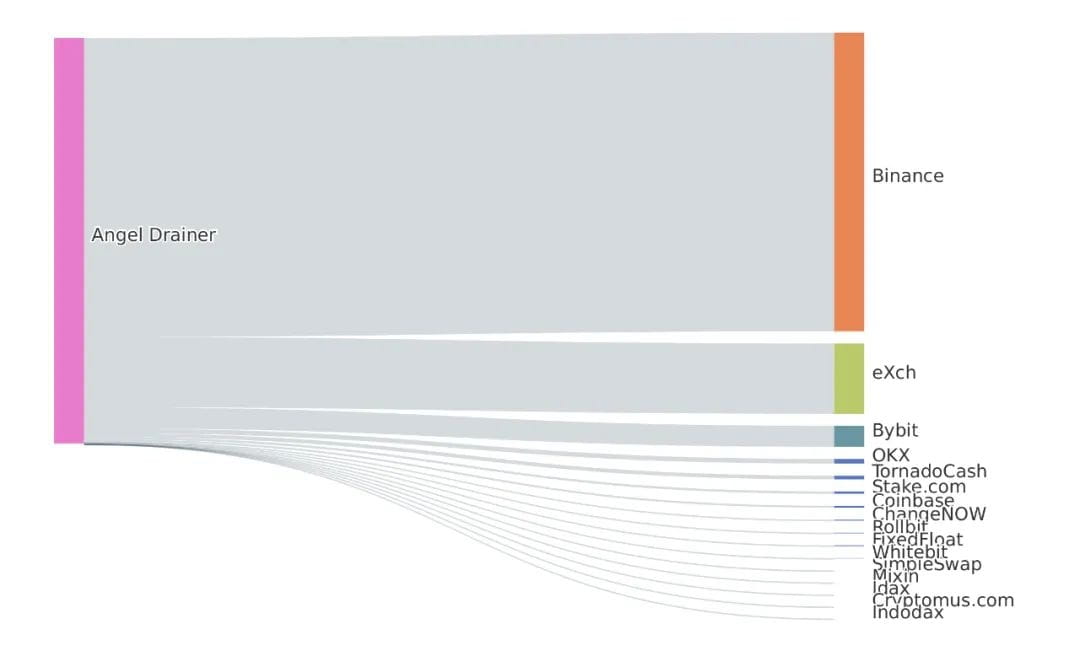

2023 年 4 月 14 日以降、関連する悪意のあるアドレスの ETH データの最初の 2 層を分析したところ、合計 1652.67 ETH の収益資金が Binance に送金され、389.29 ETH が eXch に送金され、116.57 ETH が Bybit に送金され、25.839 ETH が送金されました。 OKX に 21 ETH が Tornado Cash に転送され、残りの資金が他の物理アドレスに転送されます。

データサポートについては ScamSniffer に感謝いたします。

要約する

この記事は、Balancer Hack 事件および Galxe Hack 事件を基に、フィッシンググループ Angel Drainer に焦点を当て、組織の特徴の一部を抽出したものです。 Web3 は革新を続けていますが、Web3 に対するフィッシングの手口はますます多様化しており、人々が不意を突かれる可能性があります。

ユーザーは、オンチェーン操作を実行する前に、対象アドレスのリスク状況を事前に理解することが非常に必要です。たとえば、MistTrack に対象アドレスを入力し、リスクスコアや悪意のあるタグを確認することで、経済的損失をある程度回避できます。

ウォレット プロジェクトの関係者にとって、最初のステップは、ユーザー インタラクションのセキュリティの向上、WYSIWYS 署名メカニズムの強化、ユーザーがフィッシングされるリスクの軽減に焦点を当てた包括的なセキュリティ監査を実施することです。具体的な対策は次のとおりです。

フィッシング Web サイトのリマインダー: エコロジーやコミュニティの力を通じてさまざまなフィッシング Web サイトを収集し、ユーザーがこれらのフィッシング Web サイトを操作するときに、目を引くリマインダーとリスクの警告を提供します。

署名の識別とリマインダー: eth_sign、personal_sign、signTypedData などの署名のリクエストを識別してリマインドし、eth_sign にブラインド署名のリスクをリマインドすることに重点を置きます。

あなたが見るものはあなたが署名するものです: ウォレットはコントラクト呼び出しに対して詳細な分析メカニズムを実行して、Approve フィッシングを回避し、ユーザーに DApp トランザクション構築の詳細を知らせることができます。

事前実行メカニズム: トランザクション事前実行メカニズムは、ユーザーがトランザクション ブロードキャスト実行の影響を理解し、トランザクションの実行を予測するのに役立ちます。

同じ終了番号による詐欺リマインダー: アドレスを表示するとき、同じ終了番号による詐欺の問題を回避するために、ユーザーは完全なターゲット アドレスを確認するよう警告されます。ホワイトリスト アドレス メカニズムをセットアップして、ユーザーがよく使用されるアドレスをホワイトリストに追加して、同じ終了番号による攻撃を回避できるようにします。

AML コンプライアンスのリマインダー: 送金の際、AML メカニズムを使用して、送金の宛先アドレスが AML ルールをトリガーするかどうかをユーザーに思い出させます。

SlowMist は、業界をリードするブロックチェーン セキュリティ企業として、長年にわたって脅威インテリジェンスに深く関与しており、主にセキュリティ監査やマネーロンダリング対策の追跡とトレーサビリティを通じて顧客にサービスを提供しており、強固な脅威インテリジェンスの協力ネットワークを構築しています。その中でもセキュリティ監査は、ユーザーに安心感を与えるだけでなく、攻撃の発生を減らす手段の一つでもあります。同時に、さまざまな機関にデータがサイロ化されているため、機関を越えたマネーロンダリング犯罪組織を特定することが困難であり、マネーロンダリング対策活動に大きな課題をもたらしています。プロジェクト所有者として、悪意のあるアドレスからの資金の転送をタイムリーにブロックすることも最優先事項です。 MistTrack マネーロンダリング防止追跡システムは、2 億以上のアドレス ラベルを蓄積しており、1,000 を超えるアドレス エンティティ、100,000 を超える脅威インテリジェンス データ、9,000 万を超えるリスク アドレスを含む、世界の主流取引プラットフォームのさまざまなウォレット アドレスを識別できます。必要に応じて、API にアクセスするためにお問い合わせください。最後に、ブロックチェーンのエコシステムをより良くするために関係者全員が協力することを願っています。