introduzione

Un attacco di ricarica falsa si riferisce a un utente malintenzionato che invia informazioni di transazione contraffatte all'indirizzo del portafoglio dell'exchange sfruttando vulnerabilità o errori di sistema nel processo di ricarica dell'exchange. Queste informazioni di transazione contraffatte vengono scambiate dall'exchange come richieste di ricarica reali. E aggiungono le risorse digitali corrispondenti o valute sul conto dell'aggressore. Utilizzando questo metodo, gli aggressori possono ottenere beni digitali non pagati, con conseguenti perdite di beni in borsa.

Questo articolo mira ad esplorare in modo approfondito come gli attacchi ai depositi falsi possano sfondare il meccanismo di difesa dell’exchange. Analizzeremo i principi degli attacchi di ricarica falsa e riveleremo le vulnerabilità e le strategie sfruttate dagli aggressori. Allo stesso tempo, analizzeremo gli attacchi di ricarica falsa attraverso esempi per comprendere meglio le modalità di attacco e l'impatto. Inoltre, discuteremo anche delle misure di emergenza e preventive per gli scambi per far fronte agli attacchi di depositi falsi per fornire suggerimenti pertinenti per proteggere le risorse e rispondere ad attacchi simili.

Analisi del principio di ricarica

Prima di comprendere la ricarica falsa, dobbiamo prima comprendere il principio di ricarica dello scambio.

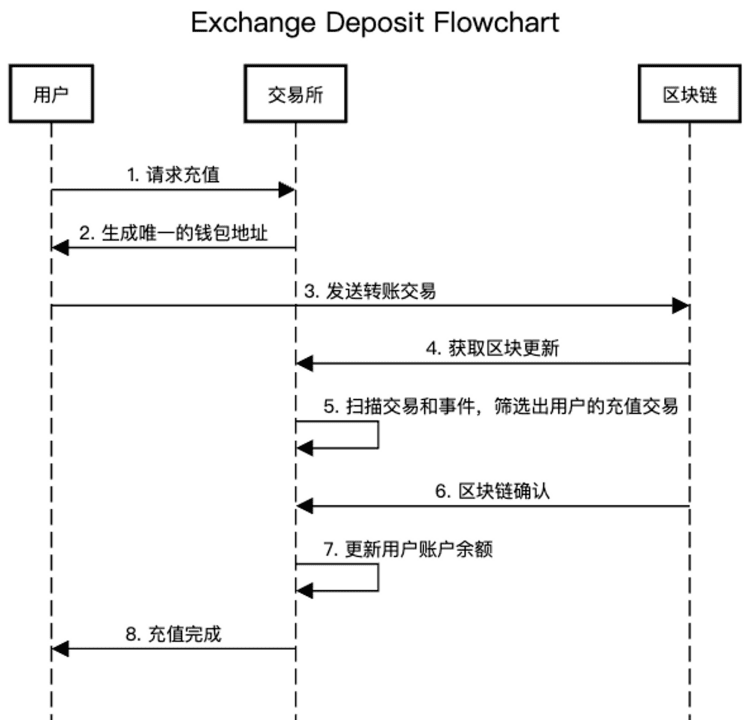

Un processo tipico è il seguente:

1. Generazione dell'indirizzo del portafoglio

L'exchange assegna a ciascun utente un indirizzo di portafoglio univoco per ricevere i depositi degli utenti. Questi indirizzi vengono solitamente generati automaticamente dal sistema dello scambio. Quando gli utenti ricaricano, devono inviare risorse digitali a un indirizzo di portafoglio specifico nel conto di scambio.

2. Scansione del registro blockchain

I nodi dell'exchange si sincronizzeranno con altri nodi nella rete blockchain per ottenere lo stato blockchain e le informazioni sulle transazioni più recenti. Quando il nodo di scambio riceve un nuovo blocco, estrarrà l'ID della transazione di ricarica dell'utente e l'importo corrispondente dal contenuto della transazione contenuto nel blocco o dall'evento di esecuzione della transazione attivato dal blocco e lo aggiungerà all'elenco da ricaricare.

3. Confermare l'inserimento nel conto

Gli scambi in genere richiedono che una transazione riceva un certo numero di conferme nella rete blockchain prima di essere considerata valida. Conferma significa che il blocco della transazione viene referenziato da un certo numero di blocchi e verificato e confermato da altri minatori. Il numero di conferme impostato dagli scambi può variare in base alle diverse risorse e reti digitali.

come mostra l'immagine:

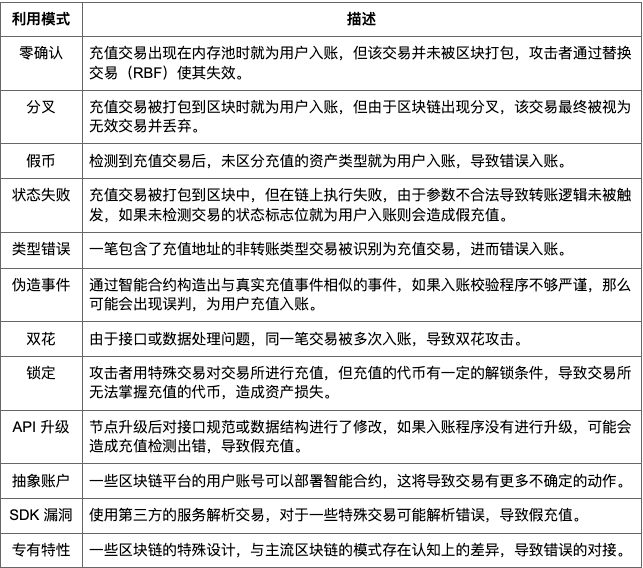

Modalità di attacco con ricarica falsa

Gli scambi sono i più colpiti dagli hacker, quindi solitamente collocano i propri server dietro pesanti sistemi di difesa e devono persino ospitarli offline per i servizi principali che gestiscono i fondi. Tuttavia, a causa dei requisiti di integrità dei dati del sistema blockchain, le transazioni dannose non verranno intercettate dal sistema di sicurezza periferico.

Va notato che l’attacco di ricarica falsa non è una vulnerabilità della blockchain, ma l’aggressore utilizza alcune caratteristiche della blockchain per costruire transazioni speciali. Queste transazioni dannose faranno sì che l'exchange lo confonda con una vera richiesta di ricarica o elabori la stessa richiesta di ricarica più volte. Dopo un combattimento reale a lungo termine, il team di sicurezza di SlowMist ha riassunto diversi metodi comuni di attacco con ricarica falsa:

Dal 2018, il team di sicurezza di SlowMist ha rivelato per la prima volta numerosi attacchi di ricarica falsi, tra cui:

Analisi del rischio per la sicurezza del trasferimento falso USDT [1]

Ricarica falsa EOS (attacco con stato hard_fail) avviso rosso, divulgazione dei dettagli e piano di riparazione [2]

Divulgati i dettagli della vulnerabilità della “ricarica falsa” del token Ethereum e il piano di riparazione [3]

Analisi del rischio di ricarica falsa di Bitcoin RBF [4]

Oltre a questi falsi attacchi di ricarica che sono stati divulgati, esistono anche molti metodi di attacco classici che non abbiamo divulgato, nonché alcuni metodi di attacco universali. Per esempio:

Ricarica falsa multifirma Bitcoin

Ricarica falsa di pagamento parziale Ripple

Filecoin doppia spesa ricarica falsa

Deposito falso di rimbalzo TON

Se vuoi conoscere maggiori dettagli, ti preghiamo di contattarci per discutere in modo approfondito.

Caso di studio: ricarica falsa di rimbalzo TON

Quasi tutte le blockchain presentano problemi di ricarica falsa, ma alcuni attacchi sono facili da evitare, mentre altri richiedono uno studio molto approfondito delle caratteristiche della blockchain per evitarli.

Prendendo come esempio il falso deposito di TON, ti mostreremo come gli astuti aggressori possono sfruttare le caratteristiche di TON per attaccare gli scambi.

TON (The Open Network) è un progetto blockchain lanciato dal noto software di comunicazione Telegram, che supporta l'implementazione di contratti intelligenti sugli account degli utenti.

Quando l'exchange si connette a TON per la ricarica, secondo il metodo descritto in precedenza, genererà prima un indirizzo di ricarica per l'utente, poi l'utente trasferirà gli asset all'indirizzo di ricarica, ed infine confermerà il deposito.

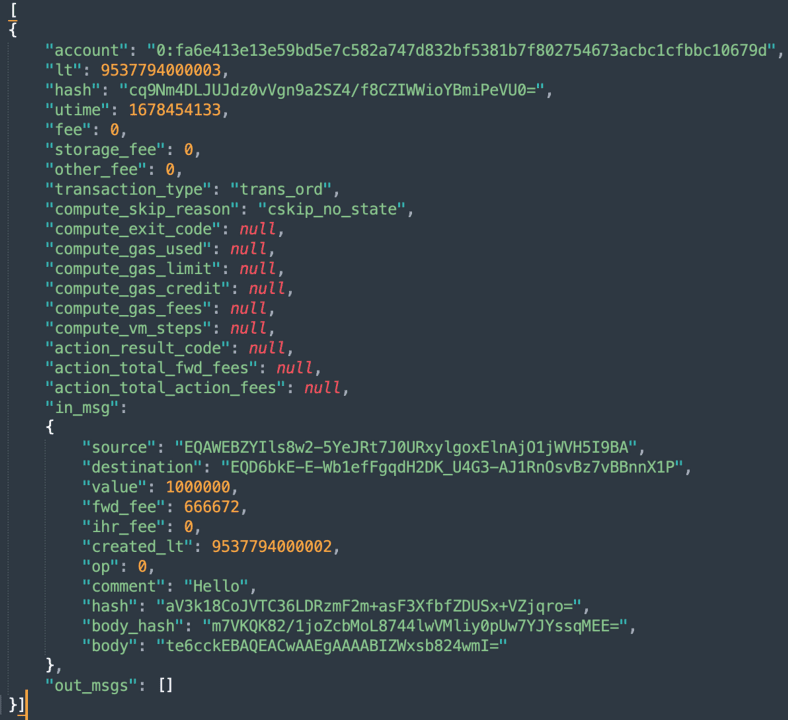

Come fa un exchange a confermare che una transazione appartiene al suo utente? Usiamo l'interfaccia RPC per visualizzare un normale trasferimento:

Di solito lo scambio determinerà se la destinazione in in_msg è l'indirizzo di ricarica dell'utente, in tal caso il valore dell'importo verrà convertito in base alla precisione e accreditato sul conto dell'utente. Ma è sicuro?

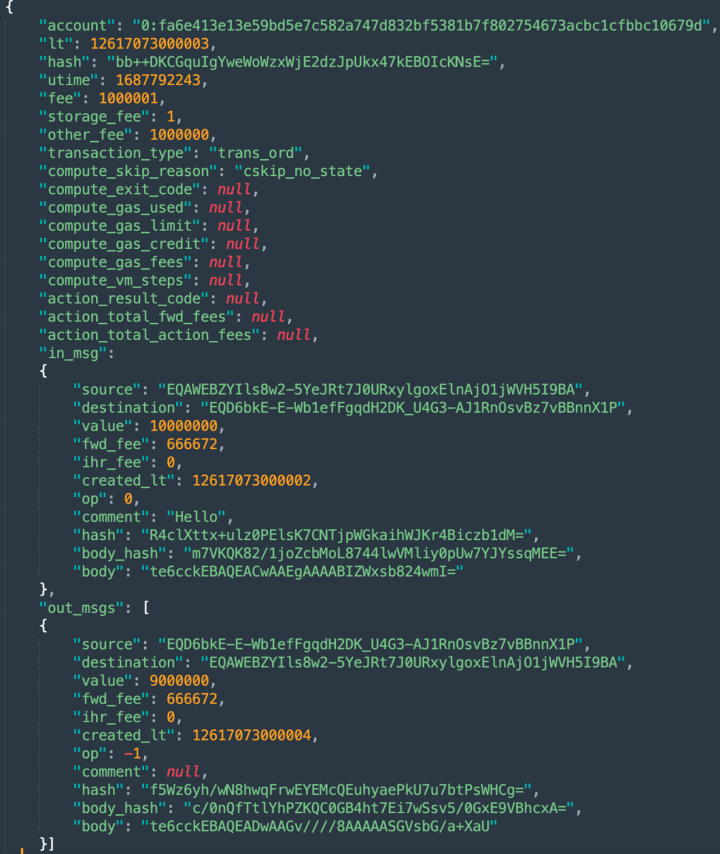

Una caratteristica delle transazioni TON è che quasi tutti i messaggi interni inviati tra contratti intelligenti dovrebbero essere rimbalzabili, ovvero il loro flag di rimbalzo dovrebbe essere impostato. In questo modo, se lo smart contract di destinazione non esiste o viene generata un'eccezione non gestita durante l'elaborazione di questo messaggio, il messaggio verrà "respinto" indietro, portando il saldo del valore originale (meno tutte le tariffe di trasferimento del messaggio e del gas).

In altre parole, se un utente malintenzionato trasferisce denaro su un conto che non ha stipulato un contratto impostando il flag di rimbalzo, l'importo della ricarica verrà riportato sul conto originale dopo aver detratto le spese di gestione. L'exchange ha rilevato il record di ricarica dell'utente, ma non si aspettava che le monete ricaricate tornassero effettivamente sul conto dell'aggressore.

Diamo un'occhiata a questa transazione. Rispetto alla transazione normale, possiamo scoprire che c'è un out_msg extra. Questo out_msg è l'operazione di rimbalzo dei fondi sul conto originale.

Se l'exchange controlla solo in_msg, considererà erroneamente l'aggressore, causando una perdita di risorse della piattaforma.

Migliori pratiche per prevenire falsi attacchi di ricarica

Alcune strategie di base per prevenire attacchi di ricarica falsi sono:

1. Meccanismo di conferma multipla: imposta più requisiti di conferma per la ricarica per garantire che le transazioni siano considerate valide solo dopo una conferma sufficiente sulla blockchain. Il numero di conferme dovrebbe essere impostato in base alla sicurezza delle diverse risorse digitali e alla velocità di conferma della blockchain;

2. Corrispondenza rigorosa delle transazioni: quando si filtrano le transazioni degli utenti dal blocco, solo le transazioni che corrispondono completamente alla normale modalità di trasferimento possono essere impostate automaticamente per essere accreditate e infine è necessario verificare le modifiche del saldo;

3. Sistema di controllo del rischio: stabilire un sistema completo di controllo del rischio per monitorare e rilevare attività di negoziazione anomale. Il sistema è in grado di identificare potenziali rischi e comportamenti anomali analizzando fattori quali modelli di ricarica, frequenza delle transazioni, dimensione delle transazioni, ecc.;

4. Revisione manuale: per importi maggiori o transazioni ad alto rischio, viene utilizzato un meccanismo di revisione manuale per una revisione aggiuntiva. La revisione manuale può aumentare la credibilità delle transazioni, rilevare transazioni anomale e prevenire ricariche dannose;

5. Sicurezza API: esegui l'autenticazione e l'autorizzazione di sicurezza su interfacce API esterne per evitare accessi non autorizzati e potenziali vulnerabilità. Esaminare regolarmente la sicurezza delle interfacce API e apportare aggiornamenti e correzioni di sicurezza tempestivi;

6. Limitazione sui prelievi: dopo che si è verificata una ricarica, agli utenti è temporaneamente vietato ritirare gli asset ricaricati. Ciò darà all'exchange abbastanza tempo per confermare la validità della ricarica e prevenire potenziali attacchi di ricarica falsa;

7. Aggiornamenti di sicurezza: aggiorna software e sistemi di scambio in modo tempestivo per correggere possibili vulnerabilità della sicurezza. Monitora costantemente lo stato di sicurezza dello scambio e collabora con esperti di sicurezza informatica per condurre controlli di sicurezza regolari e test di penetrazione.

Per prevenire ricariche false su una determinata blockchain è necessario leggere la documentazione ufficiale per comprendere le caratteristiche della transazione.

Sistema di rilevamento ricarica falsa Badwhale

Il team di sicurezza di SlowMist ha sviluppato il sistema di test di ricarica falsa Badwhale attraverso pratiche offensive e difensive a lungo termine, sviluppate appositamente per le piattaforme di gestione delle risorse digitali. Il sistema è progettato per aiutarli a rilevare e valutare la loro capacità di prevenire attacchi di ricarica falsa e ottimizzare i loro meccanismi di difesa per garantire la sicurezza delle risorse degli utenti e l'affidabilità delle piattaforme di gestione delle risorse digitali.

Badwhale è un sistema commerciale esclusivo del team di sicurezza SlowMist ed è stato sviluppato per molti anni. Serve dozzine di piattaforme da molti anni ed ha evitato il rischio di false ricariche stimate in miliardi di dollari.

Caratteristica speciale:

1. Simula attacchi di ricarica falsi: Badwhale può simulare vari tipi di attacchi di ricarica falsi e inviare automaticamente richieste di ricarica false alla piattaforma di gestione delle risorse digitali in fase di test. Ciò aiuta a valutare i punti deboli delle piattaforme di gestione delle risorse digitali e a identificare potenziali vulnerabilità e rischi per la sicurezza;

2. Scenari di test diversificati: il sistema fornisce scenari di test e modalità di attacco diversificati, che possono testare in modo completo la difesa della falsa ricarica della piattaforma di gestione delle risorse digitali in base alla situazione reale;

3. Altamente scalabile: Badwhale è progettato come un sistema di test altamente scalabile, che supporta test per diverse piattaforme di gestione delle risorse digitali e piattaforme blockchain e può adattarsi in modo flessibile alle esigenze di diverse architetture di sistema e ambienti tecnici.

Badwhale attualmente supporta test di ricarica falsi su centinaia di catene pubbliche e decine di migliaia di token, tra cui:

Famiglie Bitcoin (BTC/LTC/DOGE/QTUM...)

Bitcoin Cash

Famiglie Ethereum

(ETH/BSC/HECO/RON/CFX-evm/FIL-evm/AVAX-evm/FTM-evm/RSK/GNO/MOVR-evm/GLMR-evm/KLAY/FSN/CELO/CANTO/EGLD/AURORA-evm /TLC/WEMIX/CORE/VS/WAN/KCCL/OKX...)

Token ERC20 (USDT...)

Ethereum L2 (ARB/OP/METIS...)

Poligono

Gettoni poligonali

Famiglie del Cosmo (ATOM/LUNA/KAVA/IRIS/OSMO...)

Famiglie EOS e token EOS (EOS/WAX/XPR/FIO/TLOS...)

Ondulazione

Fluire

Appartamenti

Solana

Gettoni Solana SPL

Confuso

Famiglie a pois (DOT/ASTR/PARA/MOVR/GLMR...)

Tron

Filecoin

tonnellata

Mina

Sui

Ordinali (ORDI...)

…

Con le potenti funzioni di Badwhale, la piattaforma di gestione delle risorse digitali può condurre test completi di difesa dalle ricariche false per comprendere le sue prestazioni di fronte agli attacchi di ricariche false, ottimizzare il suo meccanismo di difesa e migliorare la sicurezza delle risorse degli utenti. L’introduzione di Badwhale aiuterà la piattaforma di gestione delle risorse digitali a rafforzare la protezione della sicurezza, a migliorare la sua capacità di resistere agli attacchi di ricarica falsa e a garantire l’affidabilità delle transazioni di risorse digitali e la fiducia degli utenti.

Conclusione

Attraverso uno studio approfondito dei metodi innovativi degli attacchi di ricarica falsa, possiamo comprendere meglio l'importanza delle piattaforme di gestione delle risorse digitali nella protezione delle risorse degli utenti e nel mantenimento della sicurezza. Solo rafforzando le misure di difesa della sicurezza, monitorando continuamente le vulnerabilità e adottando contromisure adeguate, le piattaforme di gestione delle risorse digitali possono affrontare efficacemente gli attacchi di ricarica falsa e altre minacce alla sicurezza e garantire la credibilità e l’affidabilità delle transazioni di risorse digitali.

Link di riferimento:

[1] https://mp.weixin.qq.com/s/CtAKLNe0MOKDyUFaod4_hw

[2] https://mp.weixin.qq.com/s/fKINfZLW65LYaD4qO-21nA

[3] https://mp.weixin.qq.com/s/3cMbE6p_4qCdVLa4FNA5-A

[4] https://mp.weixin.qq.com/s/OYi2JDbAoLEdg8VDouqbIg