I lavoratori IT nordcoreani si sono inseriti nelle aziende di criptovalute e nei progetti di finanza decentralizzata per almeno sette anni, secondo un analista di cybersicurezza.

“Molti lavoratori IT della DPRK hanno costruito i protocolli che conosci e ami, fin dai tempi dell'estate DeFi,” ha detto il sviluppatore di MetaMask e ricercatore di sicurezza Taylor Monahan domenica.

Monahan ha affermato che oltre 40 piattaforme DeFi, alcune con nomi ben noti, hanno avuto lavoratori IT nordcoreani che lavorano sui loro protocolli.

L'“esperienza di sette anni nello sviluppo di blockchain” nel loro curriculum non è “una bugia”, ha aggiunto.

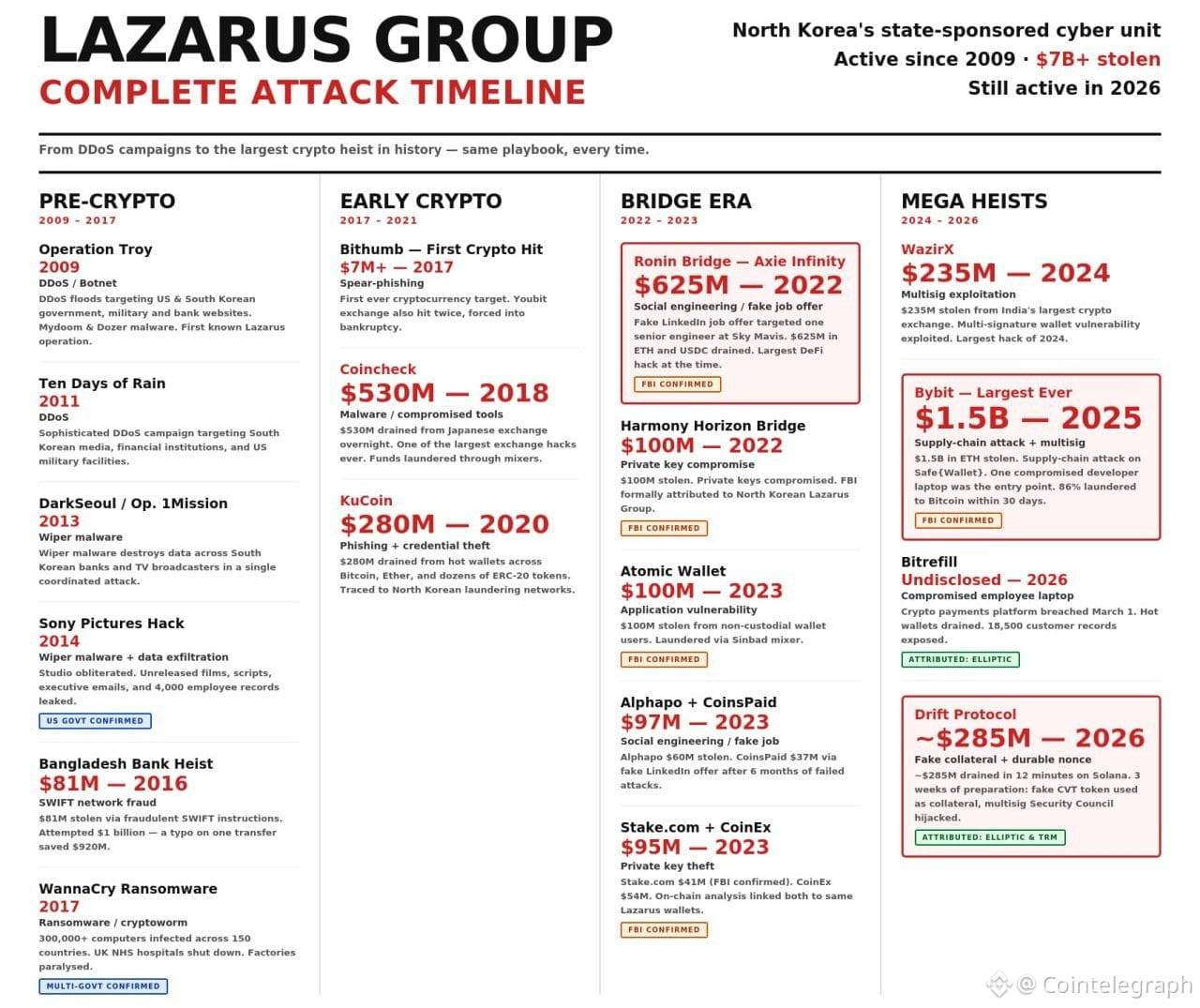

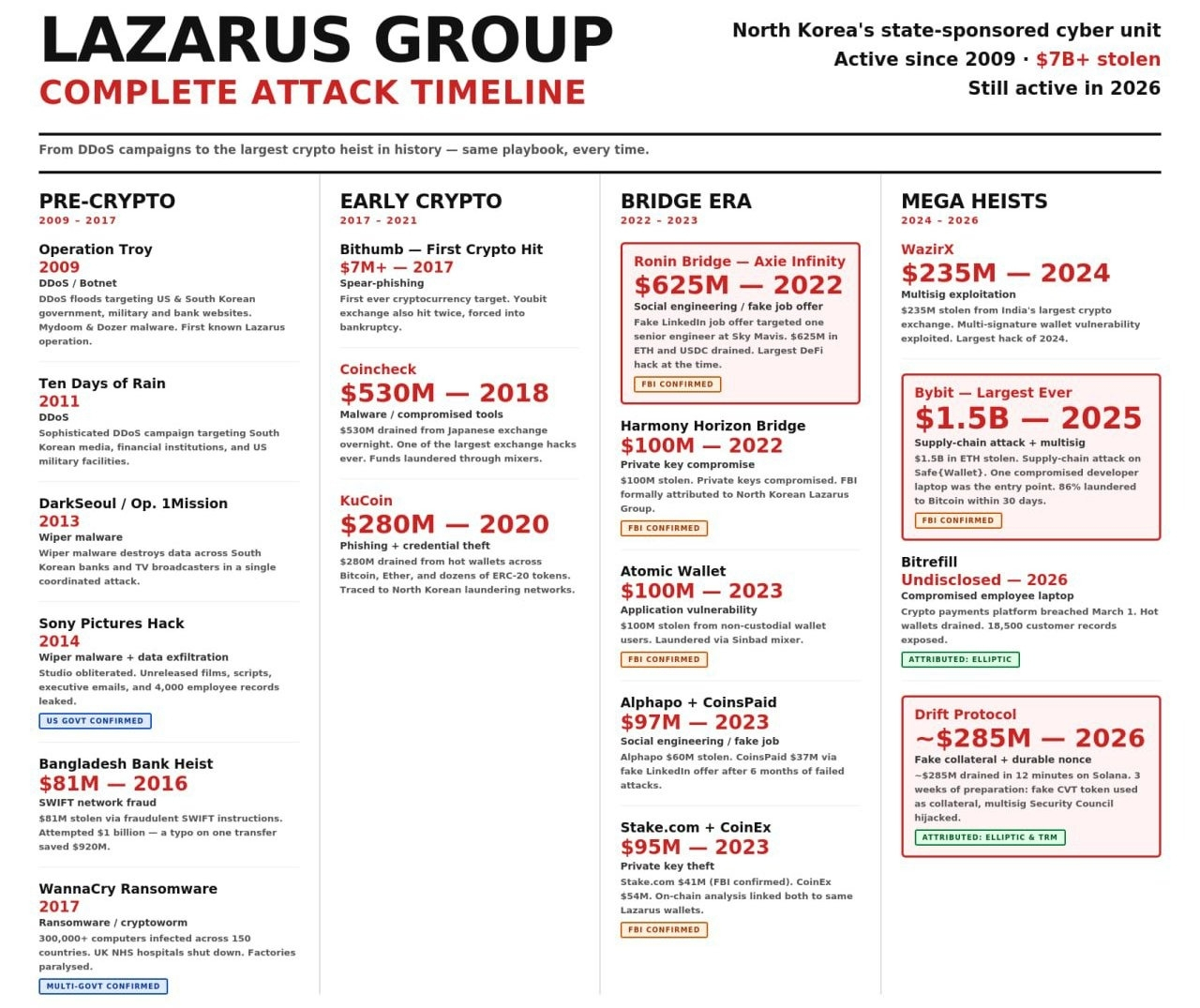

Il Lazarus Group è un collettivo di hacking affiliato alla Corea del Nord che ha rubato un stimato $7 miliardi in crypto dal 2017, secondo gli analisti della rete di creatori R3ACH.

È stato collegato agli hack più noti dell'industria, inclusi l'exploit da 625 milioni di dollari del Ronin Bridge nel 2022, l'hack da 235 milioni di dollari di WazirX nel 2024 e il furto da 1,4 miliardi di dollari di Bybit nel 2025.

I commenti di Monahan sono arrivati poche ore dopo che il Drift Protocol ha detto di avere “una fiducia medio-alta” che il recente exploit da 280 milioni di dollari contro di esso fosse stato effettuato da un gruppo affiliato allo stato nordcoreano.

I dirigenti DeFi si esprimono sui tentativi di infiltrazione DPRK

Tim Ahhl, fondatore del Titan Exchange, un aggregatore DEX basato su Solana, ha detto che in un lavoro precedente, “abbiamo intervistato qualcuno che si è rivelato essere un operatore di Lazarus.”

Ahhl ha detto che il candidato “ha fatto videochiamate ed era estremamente qualificato.” Ha rifiutato un colloquio di persona e successivamente hanno scoperto il suo nome in un “info dump” di Lazarus.

L'Ufficio degli Attivi Esteri degli Stati Uniti ha un sito web dove le aziende crypto possono controllare i controparti contro le liste di sanzioni OFAC aggiornate e prestare attenzione a schemi coerenti con le frodi dei lavoratori IT.

Cronologia degli attacchi del Lazarus Group. Fonte: R3ACH Network

Cronologia degli attacchi del Lazarus Group. Fonte: R3ACH Network

Correlati: Drift Protocol afferma che l'exploit da 280 milioni di dollari ha richiesto 'mesi di preparazione deliberata'

Drift Protocol preso di mira da intermediari di terze parti DPRK

Il post-mortem del Drift Protocol sull'exploit da 280 milioni di dollari della scorsa settimana ha anche indicato hacker affiliati alla Corea del Nord per l'attacco.

Tuttavia, ha detto che gli incontri faccia a faccia che alla fine hanno portato all'exploit non erano con cittadini nordcoreani, ma piuttosto “intermediari di terze parti” con “identità completamente costruite, compresi storie lavorative, credenziali pubbliche e reti professionali.”

“Anni dopo, sembra che Lazarus ora abbia non-NK [nordcoreani] che lavorano per loro per truffare le persone di persona,” ha detto Ahhl.

Le minacce tramite colloqui di lavoro non sono sofisticate

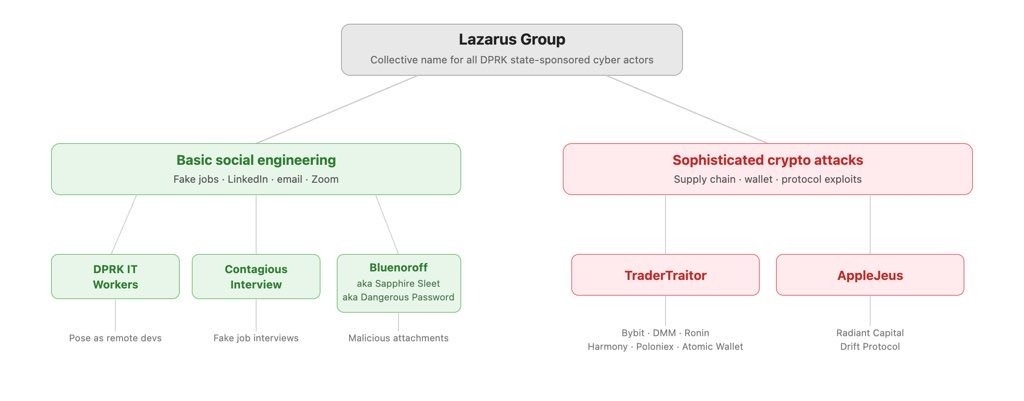

Il Lazarus Group è il nome collettivo per “tutti gli attori cyber sponsorizzati dallo stato DPRK,” ha spiegato il detective blockchain ZachXBT domenica.

“Il problema principale è che tutti li raggruppano insieme quando la complessità delle minacce è diversa,” ha aggiunto.

ZachXBT ha detto che le minacce tramite annunci di lavoro, LinkedIn, email, Zoom o colloqui sono “basilari e in nessun modo sofisticate … l'unica cosa è che sono instancabili.”

“Se tu o il tuo team ci cascate ancora nel 2026, è molto probabile che siate negligenti,” ha detto.

Ci sono due tipi di vettori di attacco, uno più sofisticato dell'altro. Fonte: ZachXBT

Ci sono due tipi di vettori di attacco, uno più sofisticato dell'altro. Fonte: ZachXBT

Rivista: Niente più crolli del 85% di Bitcoin, Taiwan ha bisogno di una riserva di guerra BTC: Digest di Hodler