Di: Lisa

Sfondo dell'evento

Dal 2022 sono gradualmente emersi diversi gruppi di phishing denominati Drainer, come Pink Drainer, che ottiene token Discord attraverso l'ingegneria sociale e pratica il phishing, come Venom, un fornitore di servizi di phishing che ottiene l'approvazione dell'utente tramite Permit o Approva e ruba risorse; ad esempio, l'organizzazione di phishing Monkey Drainer (https://aml.slowmist.com/events) ha utilizzato falsi account Twitter KOL, Discord, ecc. per pubblicare falsi siti Web esca legati a NFT con Mint dannoso per il phishing, rubando decine di milioni di dollari. /monkey_Drainer_statistics/); come Inferno Drainer, un produttore specializzato in frodi multi-catena.

Col passare del tempo, alcuni Drainer si sono ritirati dalla scena delle criptovalute, ma due recenti incidenti hanno portato gradualmente all'attenzione del pubblico un gruppo di phishing che ha operato segretamente molte volte: Angel Drainer.

Incidente 1: attacco di dirottamento del DNS del bilanciatore

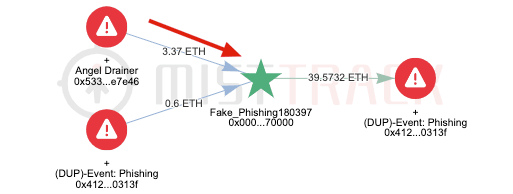

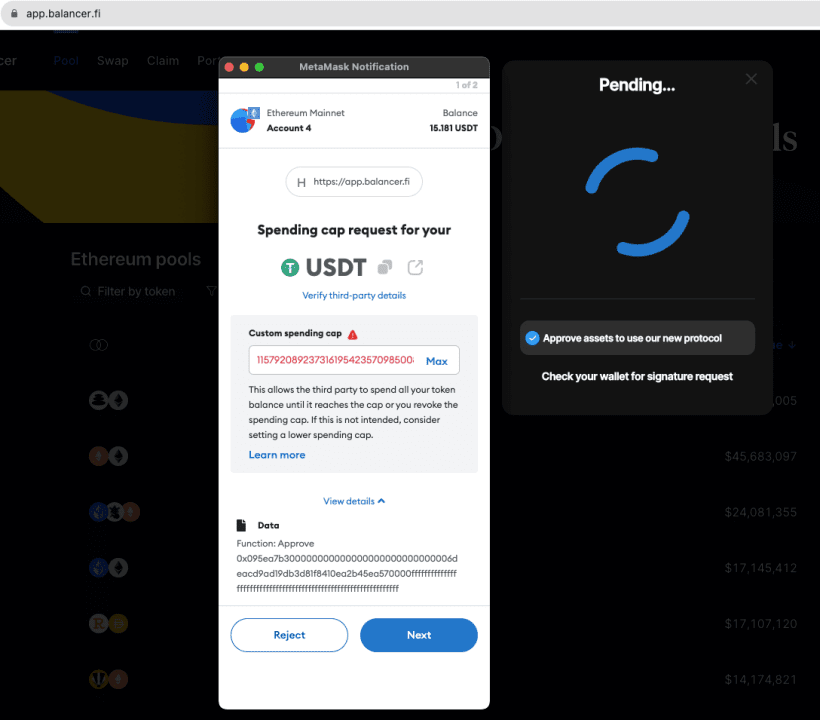

Il 19 settembre 2023, Balancer ha emesso un avviso urgente chiedendo agli utenti di interrompere l'accesso al suo sito Web ufficiale perché la sua interfaccia è stata compromessa da attori malintenzionati a causa del dirottamento DNS e i portafogli saranno soggetti ad attacchi di phishing dopo aver visitato i collegamenti al sito Web. Secondo l’analisi di MistTrack, i compensi degli aggressori provenivano dal gruppo di phishing Angel Drainer e alle vittime sono stati rubati almeno 350.000 dollari.

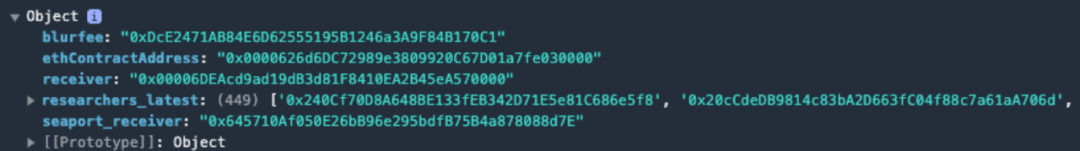

In altre parole, l'aggressore (Angel Drainer) ha indotto l'utente ad "Approvare" attaccando il sito web di Balancer e ha trasferito fondi all'aggressore (Angel Drainer) tramite "transferFrom". Secondo le informazioni pertinenti raccolte, l'aggressore potrebbe essere imparentato con hacker russi. Dopo l'analisi, è stato riscontrato che nel front-end di app.balancer.fi (https://app.balancer.fi/js/overchunk.js) era presente codice JavaScript dannoso.

Dopo che l'utente ha utilizzato il portafoglio per connettersi al sito app.balancer.fi, lo script dannoso determinerà automaticamente il saldo dell'utente connesso e condurrà un attacco di phishing.

Incidente 2: attacco di dirottamento DNS Galxe

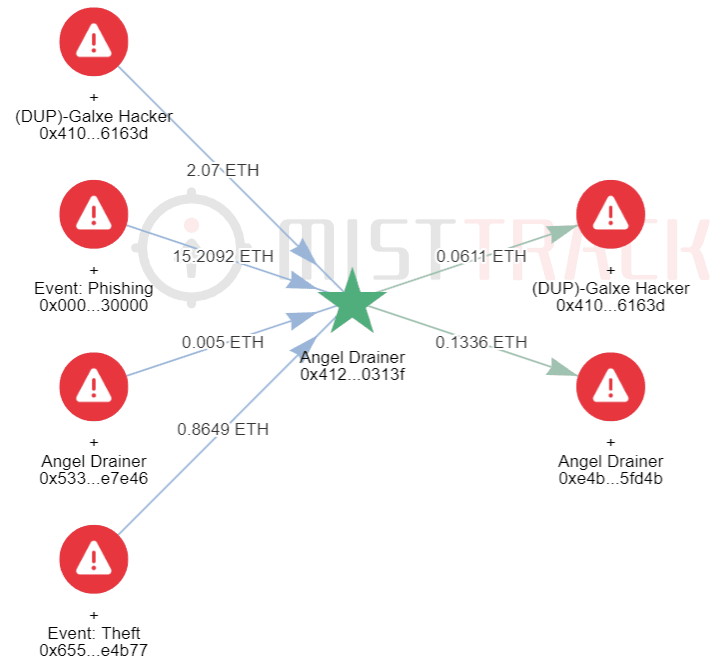

Il 6 ottobre 2023, secondo diversi utenti della comunità, le risorse sono state rubate dopo che la firma di un portafoglio è stata utilizzata per autorizzare la piattaforma Galxe, una rete di dati di credenziali Web3. Successivamente Galxe ha annunciato ufficialmente che il suo sito web era stato chiuso e che il problema era stato risolto. Secondo l'analisi MistTrack, l'indirizzo Galxe Hacker ha molteplici interazioni con l'indirizzo Angel Drainer e sembra essere lo stesso hacker.

Il 7 ottobre Galxe ha rilasciato una dichiarazione in cui afferma che il sito web è stato completamente ripristinato. La procedura dettagliata dell'incidente è la seguente: il 6 ottobre una persona sconosciuta ha contattato il fornitore di servizi di nomi di dominio Dynadot, fingendosi un membro autorizzato di Galxe e. utilizzato un documento contraffatto ignora i processi di sicurezza. Gli impostori hanno quindi ottenuto l'accesso non autorizzato al DNS dell'account di dominio, che hanno utilizzato per reindirizzare gli utenti a siti Web falsi e firmare transazioni che rubavano i loro fondi. Sono stati colpiti circa 1.120 utenti che hanno interagito con il sito Web dannoso e sono stati rubati circa 270.000 dollari.

Quella che segue è un'analisi solo di alcuni dei materiali di phishing del gruppo e degli indirizzi dei portafogli di phishing:

Analisi di siti e tecniche di phishing

Dopo l'analisi, abbiamo scoperto che il metodo di attacco principale di questo gruppo è condurre attacchi di ingegneria sociale ai fornitori di servizi di nomi di dominio. Dopo aver ottenuto le autorizzazioni pertinenti degli account dei nomi di dominio, modificano la direzione della risoluzione DNS e reindirizzano gli utenti a siti Web falsi. Secondo i dati forniti da ScamSniffer, un partner di SlowMist, gli attacchi di phishing del gruppo contro il settore della crittografia hanno coinvolto più di 3.000 nomi di dominio.

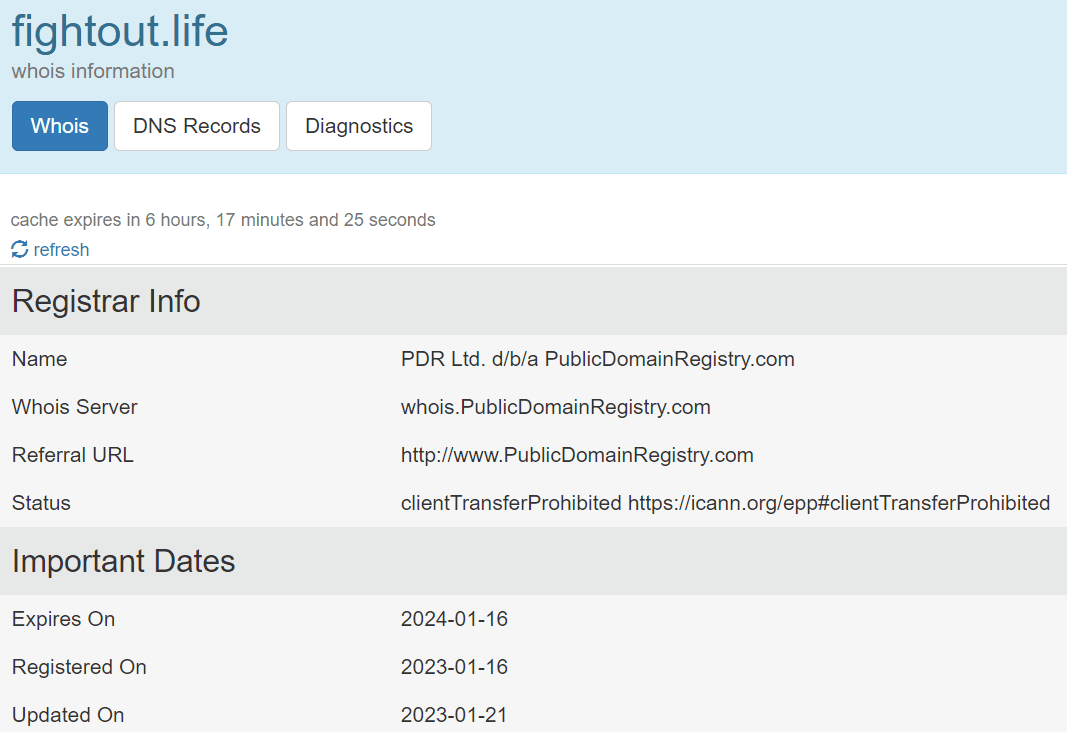

Interrogando le informazioni rilevanti di questi nomi a dominio, è emerso che la data di registrazione può essere fatta risalire a gennaio 2023:

Il sito web imita Fight Out, un progetto di gioco Web3, e al momento non è disponibile. È interessante notare che, sulla piattaforma social ufficiale Fight Out, diversi utenti hanno riferito che anche il progetto è una truffa.

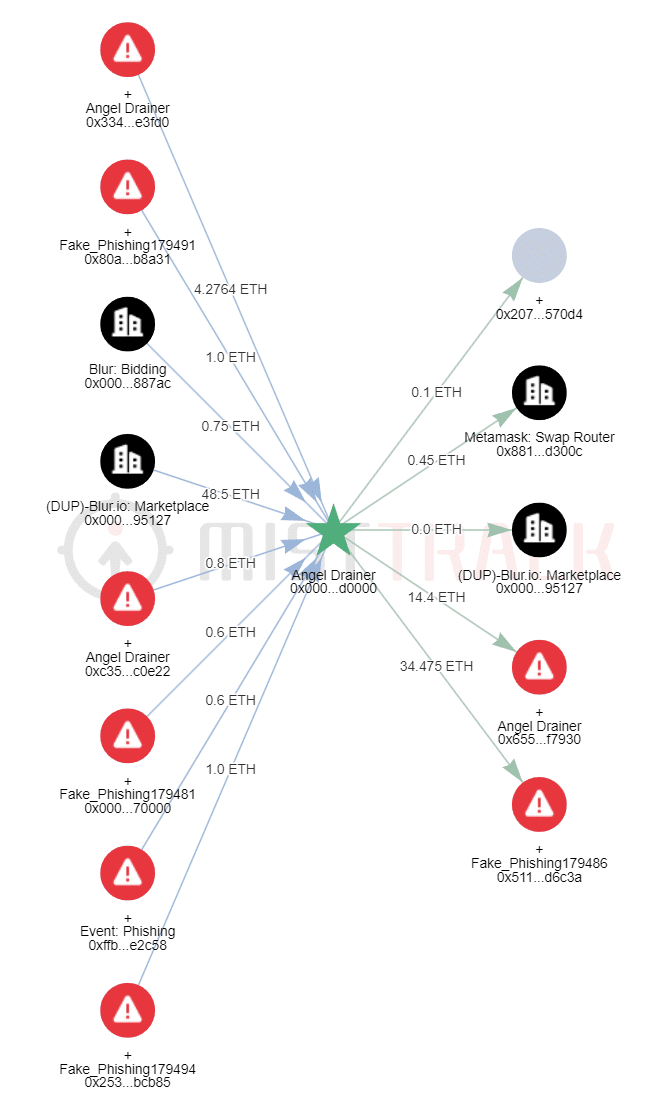

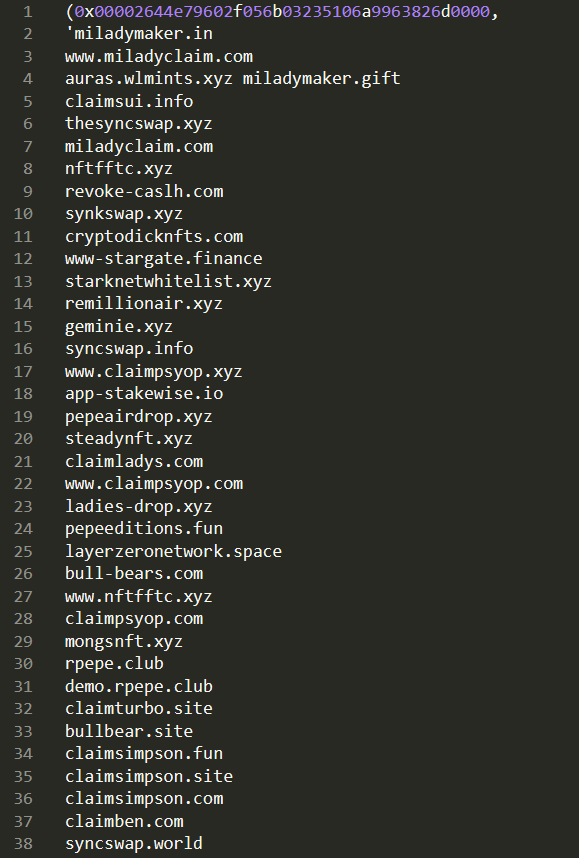

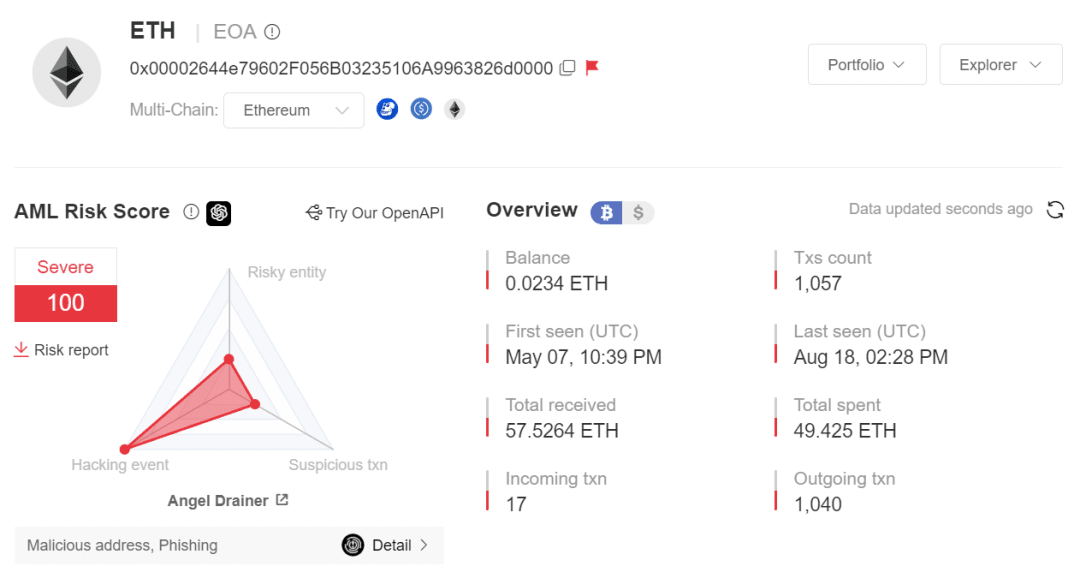

Il controllo dell'indirizzo 0x00002644e79602F056B03235106A9963826d0000 relativo al sito di phishing tramite MistTrack mostra che l'indirizzo ha effettuato la sua prima transazione il 7 maggio.

Abbiamo scoperto che questo indirizzo è associato a 107 siti Web di phishing, inclusi non solo progetti NFT, lo strumento di gestione delle autorizzazioni RevokeCash, l'exchange Gemini, ma anche il cross-chain bridge Stargate Finance, ecc.

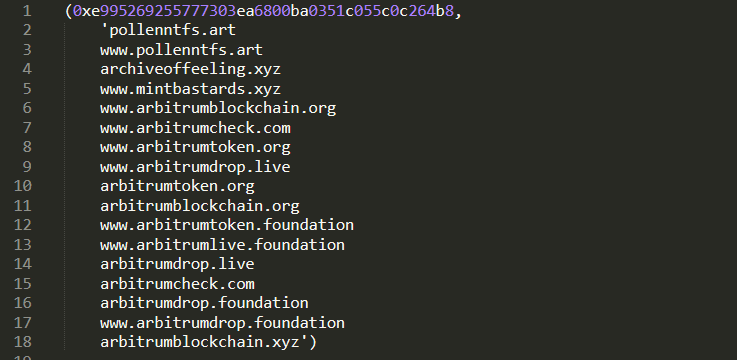

Sulla base di questo indirizzo, risalente al 16 marzo 2023, l'indirizzo 0xe995269255777303Ea6800bA0351C055C0C264b8 è stato contrassegnato come Fake_Phishing76598. Questo indirizzo è associato a 17 siti Web di phishing, principalmente siti Web di phishing attorno al progetto NFT Pollen e alla catena pubblica Arbitrum Attualmente non può essere ha aperto.

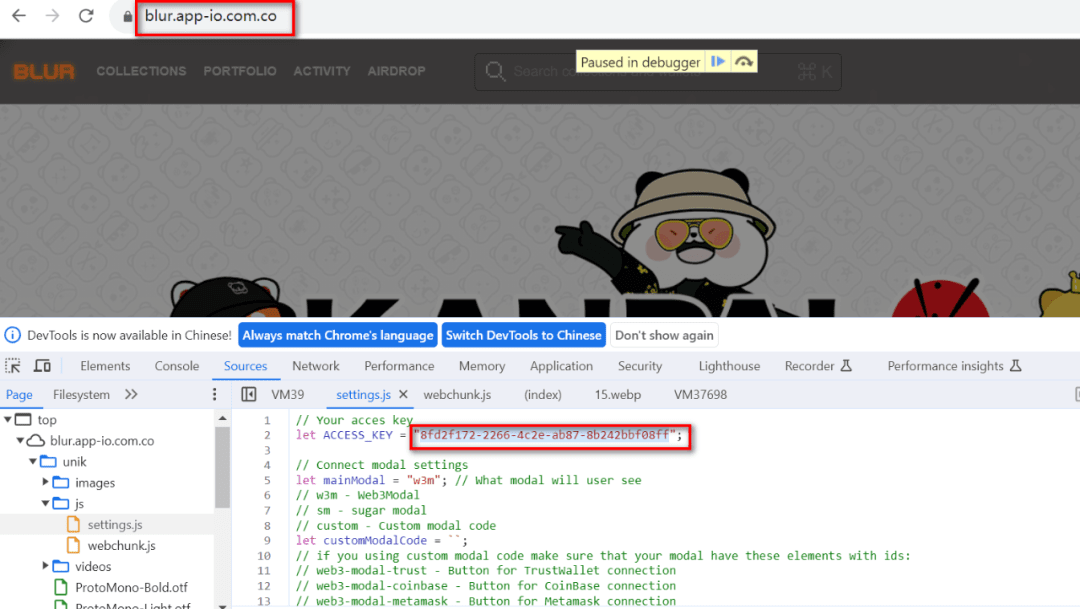

Controlliamo il sito web di phishing blur[.]app-io.com.co recentemente implementato da questo gruppo:

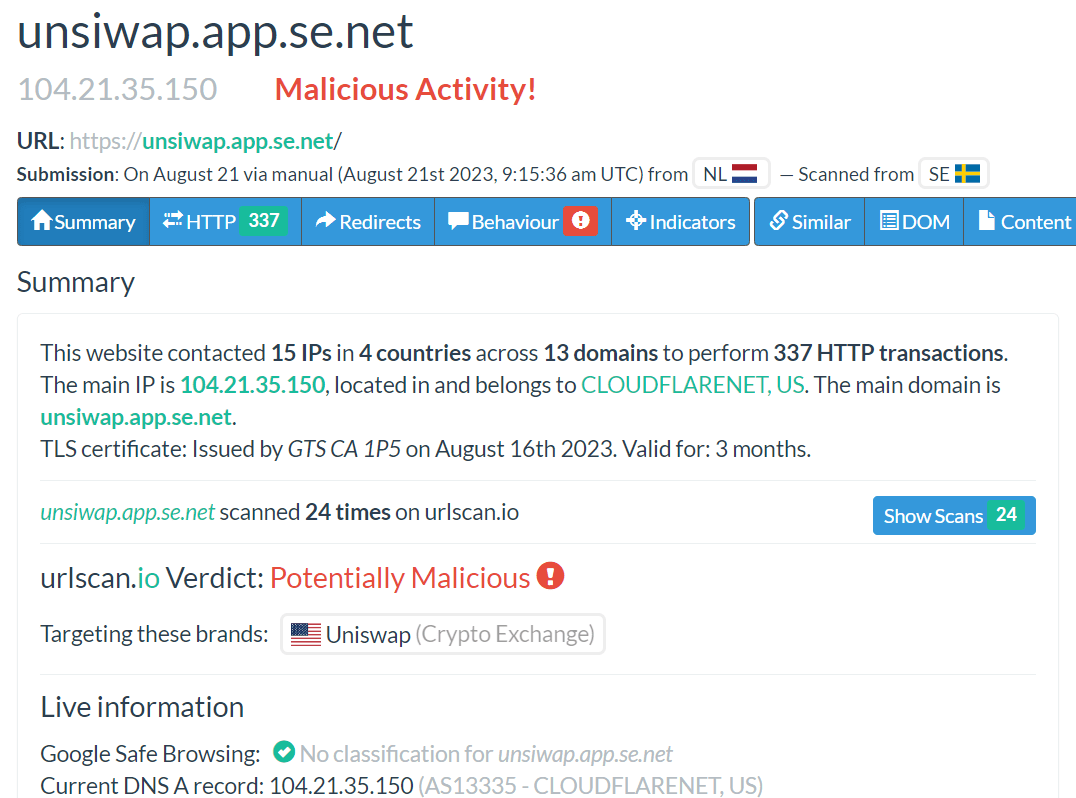

Richiedendo la chiave di accesso, è stato collegato a un altro sito di phishing unsiwap[.]app.se.net L'ortografia corretta è Uniswap. L'aggressore confonde il pubblico modificando l'ordine delle lettere s e i.

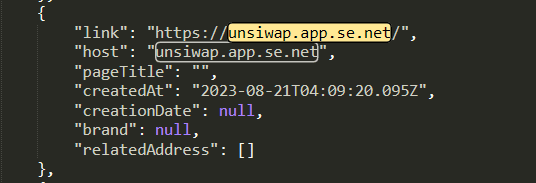

Nei nostri dati è presente anche questo sito, lanciato solo ad agosto:

Di seguito è mostrato uno screenshot di una serie di siti Web collegati a questo dominio:

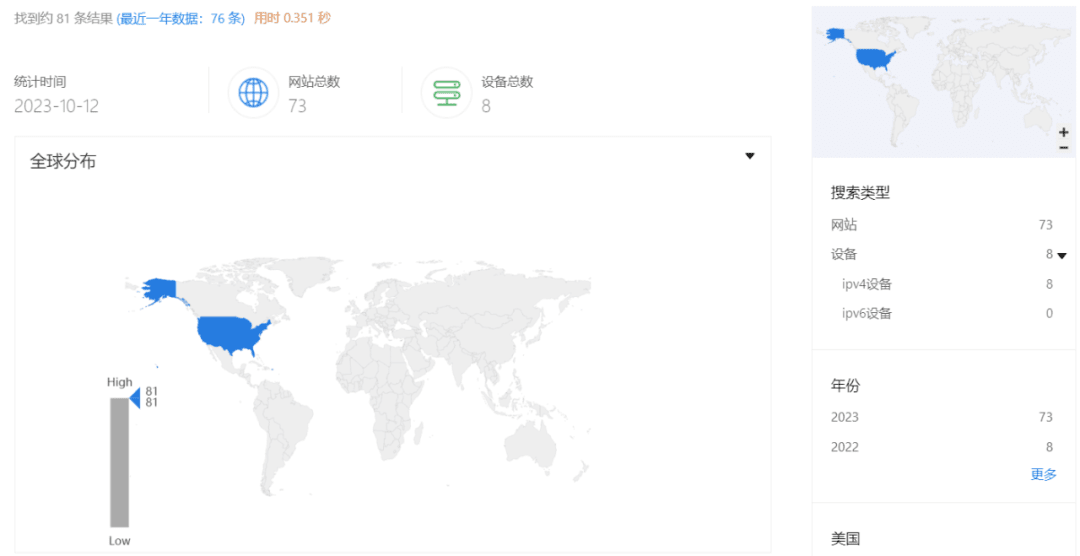

Utilizzando ZoomEye per condurre una ricerca globale, abbiamo scoperto che 73 siti di phishing erano attivi e distribuiti contemporaneamente sotto questo dominio:

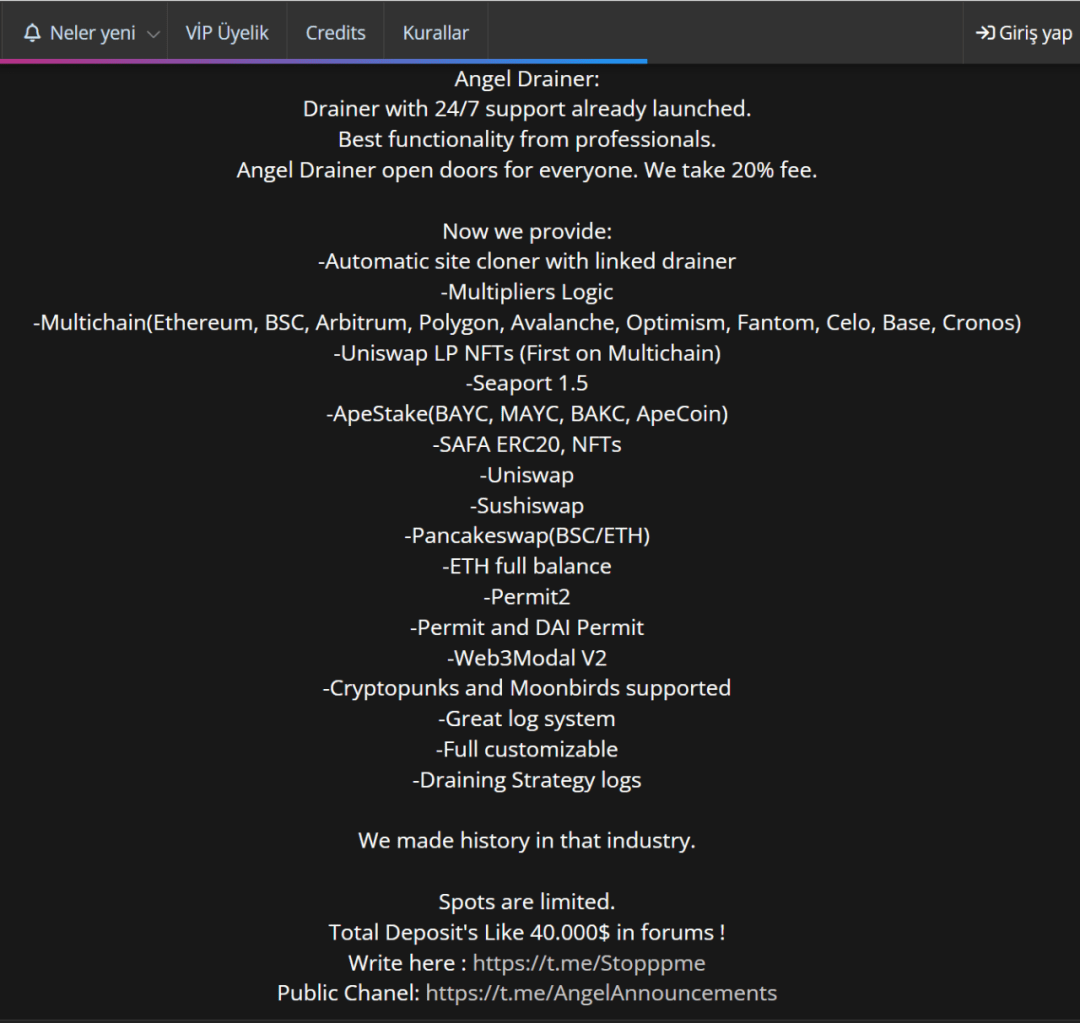

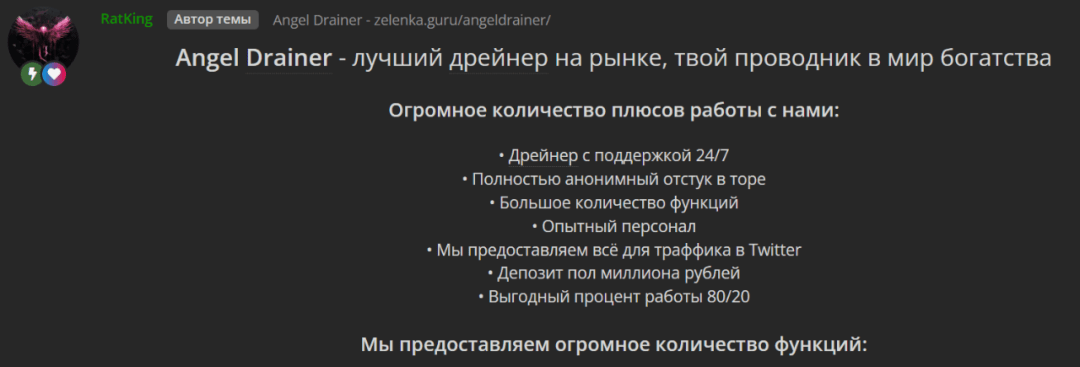

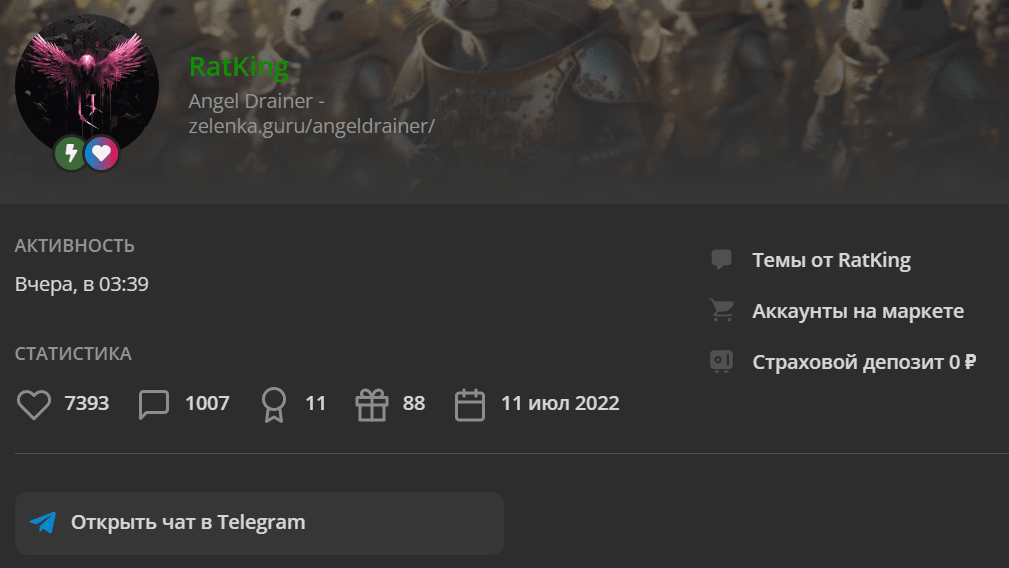

Continuando a rintracciare, Angel Drainer vende in inglese e russo, include supporto 24 ore su 24, 7 giorni su 7, ha un deposito di $ 40.000, addebita una commissione del 20%, supporta più catene e NFT e offre un clone automatico del sito.

Questo è il profilo del venditore:

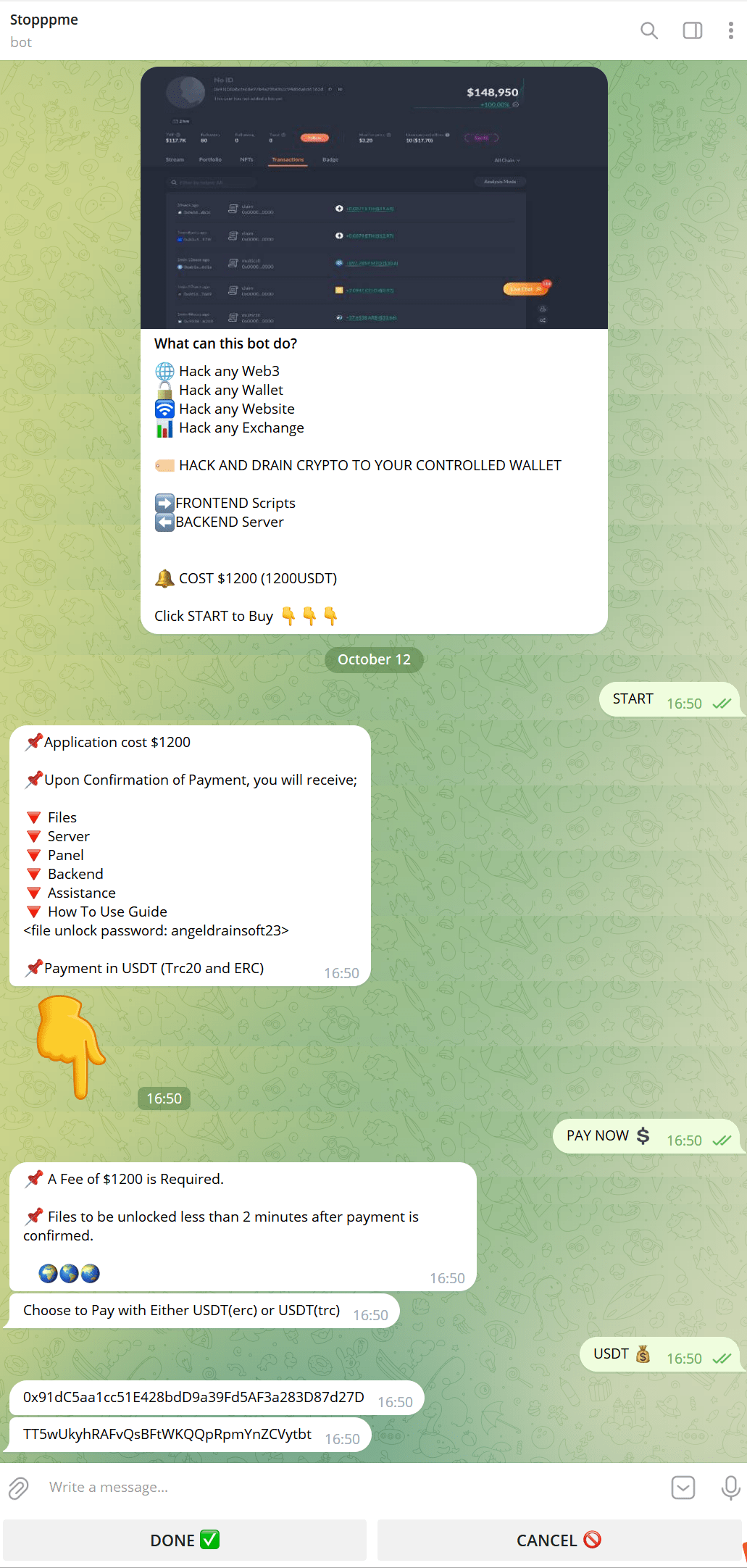

Seguendo le informazioni di contatto fornite nella pagina, è stato trovato un Bot. L'indirizzo coinvolto nell'immagine qui sotto non ha ancora alcun record di transazione e si ipotizza che sia un Bot che impersona Angel Drainer.

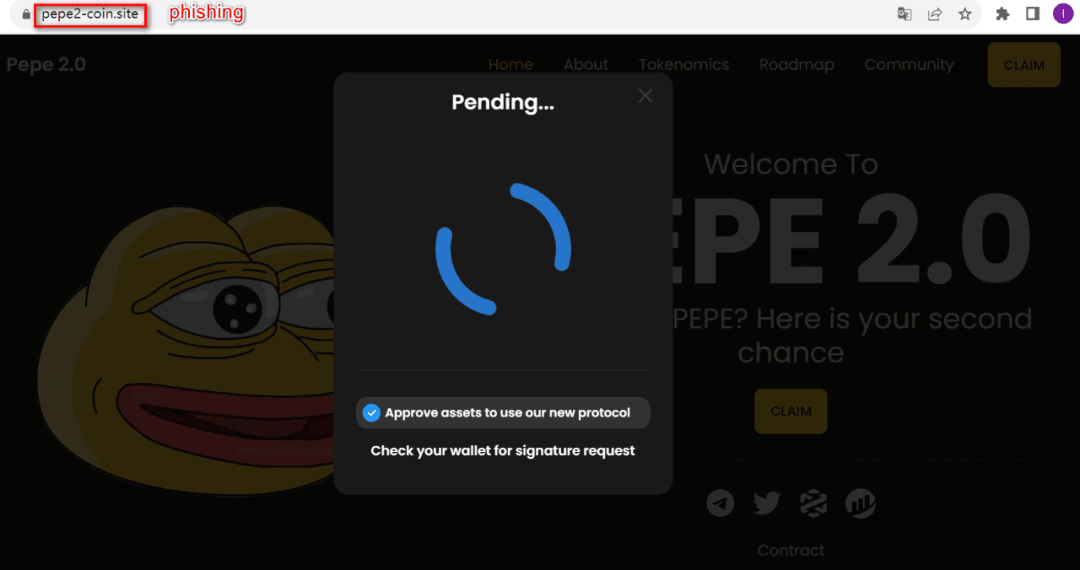

Trova un sito a caso da controllare, fai clic su Richiedi, il sito determinerà se disponi di un saldo e utilizzerà una combinazione di attacco basata sui token e sul saldo detenuti da ciascun indirizzo della vittima: Approva - Firma Permesso/Permesso2 - transferFrom.

Gli utenti con una scarsa consapevolezza della sicurezza potrebbero concedere accidentalmente autorizzazioni illimitate ai propri indirizzi agli aggressori. Se nuovi fondi vengono trasferiti all'indirizzo dell'utente, gli aggressori trasferiranno immediatamente i fondi.

A causa delle limitazioni di spazio, non verranno condotte ulteriori analisi in questa sede.

Analisi MistTrack

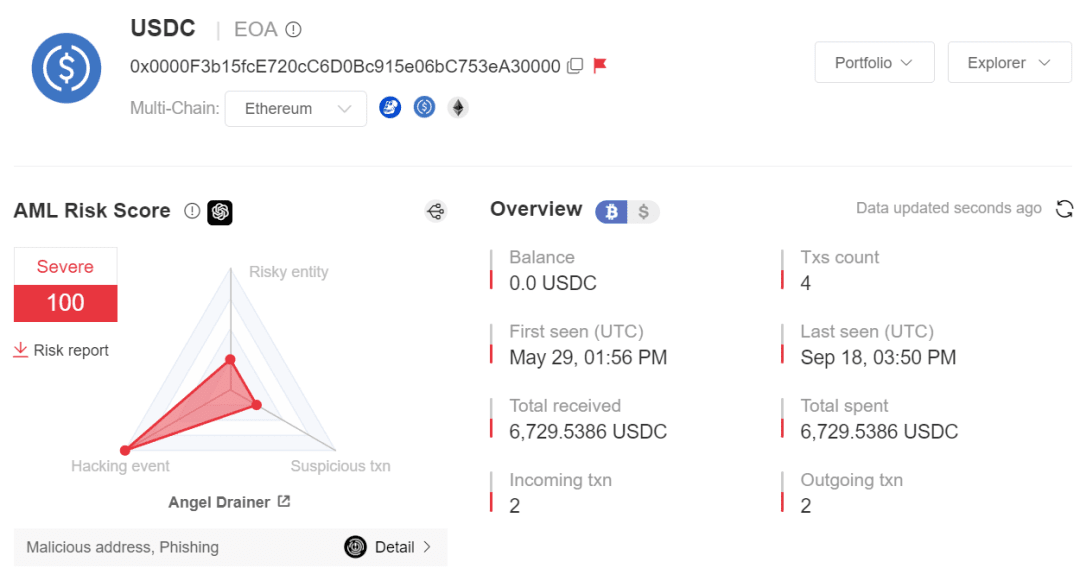

Analizzando i suddetti 3.000 URL di phishing e la libreria di indirizzi dannosi SlowMist AML associata, abbiamo analizzato un totale di 36 indirizzi dannosi (sulla catena ETH) relativi al gruppo di phishing Angel Drainer, di cui esistono due indirizzi hot wallet Angel Drainer, che coinvolge più catene, tra cui la catena ETH e la catena ARB coinvolgono più fondi.

Prendendo come set di dati di analisi on-chain i 36 indirizzi dannosi associati, abbiamo ottenuto le seguenti conclusioni sul gruppo di phishing (catena ETH):

Il primo orario attivo per il set di indirizzi sulla catena è il 14 aprile 2023. (0x664b157727af2ea75201a5842df3b055332cb69fe70f257ab88b7c980d96da3)

Scala dei profitti: secondo statistiche incomplete, il gruppo ha realizzato un profitto totale di circa 2 milioni di dollari attraverso il phishing, incluso un profitto di 708,8495 ETH, che equivale a circa 1.093.520,8976 dollari, coinvolgendo 303 token ERC20, che equivalgono a circa 1 milione di dollari, e il principale il tipo è LINK, STETH, DYDX, RNDR, VRA, WETH, WNXM, APE, BAL. (Nota: i prezzi si basano sui prezzi del 13/10/2023, fonte dati CoinMarketCap)

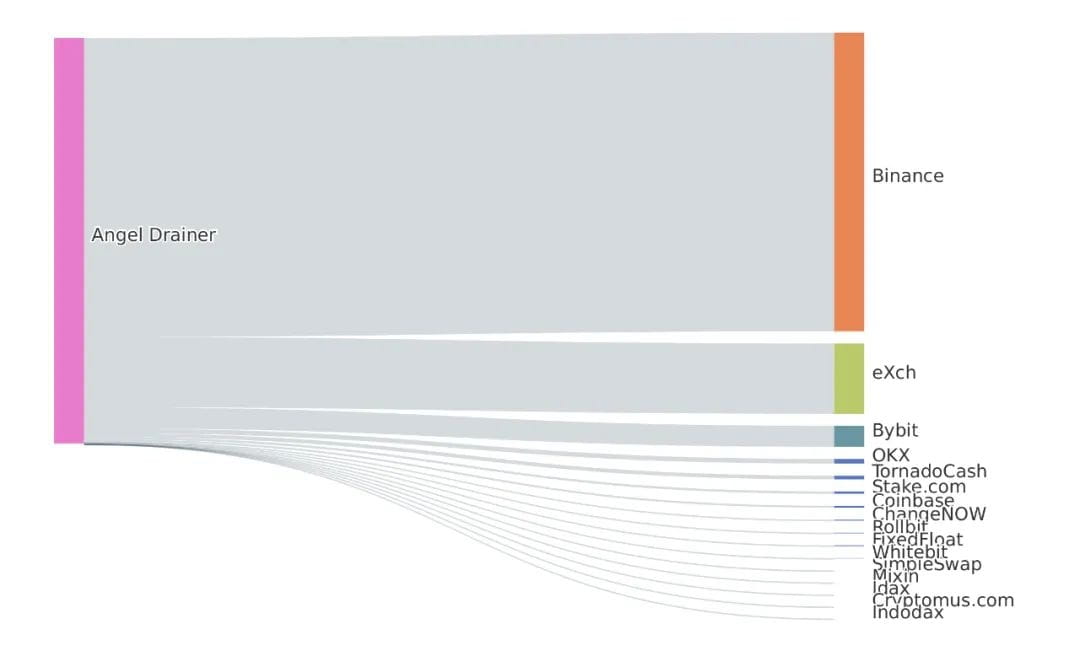

Analizzando i primi due livelli di dati ETH di indirizzi dannosi rilevanti dal 14 aprile 2023, un totale di 1652,67 ETH di fondi di profitto sono stati trasferiti su Binance, 389,29 ETH sono stati trasferiti su eXch, 116,57 ETH sono stati trasferiti su Bybit, 25.839 ETH sono stati trasferiti a OKX, 21 ETH vengono trasferiti a Tornado Cash e i fondi rimanenti vengono trasferiti ad altri indirizzi fisici.

Vorremmo ringraziare ScamSniffer per il supporto dei dati.

Riassumere

Questo articolo si basa sugli incidenti Balancer Hack e Galxe Hack, si concentra sul gruppo di phishing Angel Drainer ed estrae alcune delle caratteristiche dell'organizzazione. Mentre Web3 continua a innovarsi, i metodi di phishing per Web3 stanno diventando sempre più diversificati, il che può cogliere le persone di sorpresa.

È molto necessario che gli utenti comprendano in anticipo lo stato di rischio dell'indirizzo di destinazione prima di eseguire operazioni sulla catena. Ad esempio, inserire l'indirizzo di destinazione in MistTrack e visualizzare il punteggio di rischio e i tag dannosi può evitare perdite finanziarie in una certa misura.

Per le parti coinvolte nel progetto del portafoglio, il primo passo è condurre un controllo di sicurezza completo, concentrandosi sul miglioramento della sicurezza dell'interazione dell'utente, sul rafforzamento del meccanismo di firma WYSIWYS e sulla riduzione del rischio di phishing degli utenti. Le misure specifiche sono le seguenti:

Promemoria siti Web di phishing: raccogli vari siti Web di phishing attraverso il potere dell'ecologia o della comunità e fornisci promemoria e avvisi accattivanti sui rischi quando gli utenti interagiscono con questi siti Web di phishing;

Identificazione e promemoria delle firme: identifica e ricorda le richieste di firme come eth_sign, personal_sign e signTypedData e concentrati sul ricordare a eth_sign il rischio di firmare alla cieca;

Ciò che vedi è ciò che firmi: il portafoglio può eseguire un meccanismo di analisi dettagliata sulle chiamate di contratto per evitare Approva phishing e consentire agli utenti di conoscere i dettagli della costruzione della transazione DApp;

Meccanismo di pre-esecuzione: il meccanismo di pre-esecuzione della transazione aiuta gli utenti a comprendere gli effetti dell'esecuzione della trasmissione della transazione e aiuta gli utenti a prevedere l'esecuzione della transazione;

Promemoria frode con lo stesso numero finale: quando viene visualizzato l'indirizzo, agli utenti viene ricordato di controllare l'indirizzo di destinazione completo per evitare problemi di frode con lo stesso numero finale. Configurare un meccanismo di indirizzo della whitelist in modo che gli utenti possano aggiungere indirizzi di uso comune alla whitelist per evitare attacchi con lo stesso numero finale;

Promemoria di conformità AML: quando si trasferisce denaro, il meccanismo AML viene utilizzato per ricordare all'utente se l'indirizzo di destinazione del trasferimento attiverà le regole AML.

SlowMist, in qualità di azienda leader nel settore della sicurezza blockchain, è da molti anni profondamente coinvolta nell'intelligence sulle minacce. Serve i propri clienti principalmente attraverso audit di sicurezza e monitoraggio e tracciabilità antiriciclaggio e ha costruito una solida rete di cooperazione per l'intelligence sulle minacce. Tra questi, il controllo di sicurezza non solo garantisce tranquillità agli utenti, ma è anche uno dei mezzi per ridurre il verificarsi di attacchi. Allo stesso tempo, a causa dei silos di dati presenti in varie istituzioni, è difficile identificare le bande di riciclaggio di denaro interistituzionali, il che comporta enormi sfide per il lavoro antiriciclaggio. In quanto parte del progetto, è anche una priorità assoluta bloccare tempestivamente il trasferimento di fondi da indirizzi dannosi. Il sistema di tracciamento antiriciclaggio MistTrack ha accumulato più di 200 milioni di etichette di indirizzi ed è in grado di identificare vari indirizzi di portafoglio delle principali piattaforme di trading del mondo, tra cui più di 1.000 entità di indirizzi, più di 100.000 dati di intelligence sulle minacce e più di 90 milioni di indirizzi di rischio. Se necessario, contattaci per accedere all'API. Infine, speriamo che tutte le parti collaborino per migliorare l’ecosistema blockchain.