perkenalan

Serangan isi ulang palsu mengacu pada penyerang yang mengirimkan informasi transaksi palsu ke alamat dompet bursa dengan mengeksploitasi kerentanan atau kesalahan sistem dalam pemrosesan isi ulang bursa. Informasi transaksi palsu ini disalahartikan oleh bursa sebagai permintaan isi ulang yang sebenarnya atau mata uang ke akun penyerang. Dengan menggunakan metode ini, penyerang dapat memperoleh aset digital yang belum dibayar, sehingga menyebabkan kerugian aset di bursa.

Artikel ini bertujuan untuk mengeksplorasi secara mendalam bagaimana serangan deposit palsu dapat menembus mekanisme pertahanan bursa. Kami akan menganalisis prinsip-prinsip serangan isi ulang palsu dan mengungkap kerentanan dan strategi yang dieksploitasi oleh penyerang. Pada saat yang sama, kami akan menganalisis serangan isi ulang palsu melalui contoh untuk lebih memahami metode dan dampak serangan. Selain itu, kami juga akan membahas langkah-langkah kontinjensi dan pencegahan bursa dalam menghadapi serangan deposit palsu guna memberikan saran yang relevan untuk melindungi aset dan merespons serangan serupa.

Analisis prinsip isi ulang

Sebelum memahami isi ulang palsu, kita perlu terlebih dahulu memahami prinsip isi ulang pertukaran.

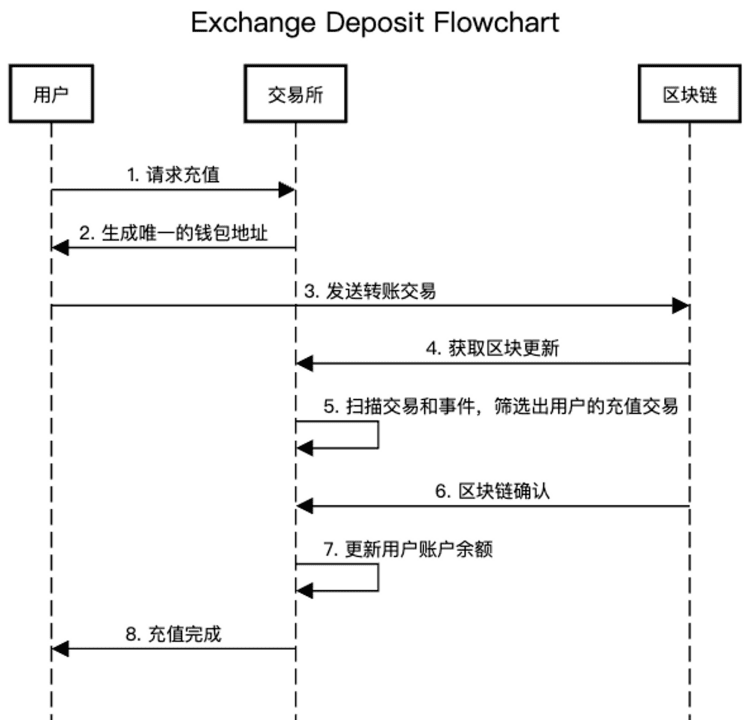

Proses tipikalnya adalah sebagai berikut:

1. Pembuatan alamat dompet

Pertukaran memberikan setiap pengguna alamat dompet unik untuk menerima setoran pengguna. Alamat-alamat ini biasanya dihasilkan secara otomatis oleh sistem bursa. Saat pengguna mengisi ulang, mereka perlu mengirim aset digital ke alamat dompet tertentu di akun pertukaran.

2. Pemindaian buku besar Blockchain

Node pertukaran akan melakukan sinkronisasi dengan node lain di jaringan blockchain untuk mendapatkan status blockchain terbaru dan informasi transaksi. Ketika node pertukaran menerima blok baru, ia akan mengekstrak ID transaksi isi ulang pengguna dan jumlah yang sesuai dari konten transaksi yang terkandung dalam blok atau peristiwa eksekusi transaksi yang dipicu oleh blok tersebut, dan menambahkannya ke daftar yang akan diisi ulang.

3. Konfirmasikan entri ke akun

Pertukaran biasanya memerlukan transaksi untuk menerima sejumlah konfirmasi di jaringan blockchain sebelum dianggap valid. Konfirmasi berarti blok transaksi direferensikan oleh sejumlah blok tertentu dan diverifikasi serta dikonfirmasi oleh penambang lain. Jumlah konfirmasi yang ditetapkan oleh bursa dapat bervariasi berdasarkan aset dan jaringan digital yang berbeda.

seperti yang ditunjukkan gambar:

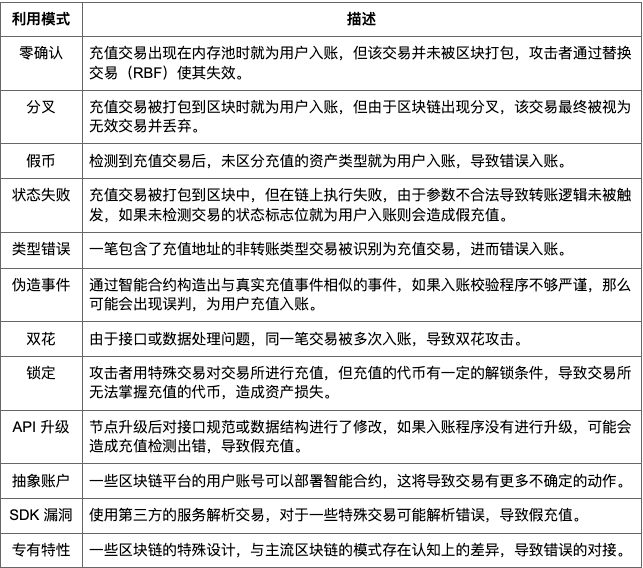

Mode serangan isi ulang palsu

Pertukaran paling terpukul oleh peretas, sehingga pertukaran biasanya menempatkan server mereka di belakang sistem pertahanan yang kuat, dan bahkan harus menghostingnya secara offline untuk layanan inti yang mengelola dana. Namun, karena persyaratan integritas data sistem blockchain, transaksi berbahaya tidak akan disadap oleh sistem keamanan periferal.

Perlu dicatat bahwa serangan isi ulang palsu bukanlah kerentanan blockchain, namun penyerang menggunakan beberapa karakteristik blockchain untuk membuat transaksi khusus. Transaksi berbahaya ini akan menyebabkan bursa salah mengira itu sebagai permintaan isi ulang yang sebenarnya, atau memproses permintaan isi ulang yang sama beberapa kali. Setelah pertarungan jangka panjang yang sebenarnya, tim keamanan SlowMist telah merangkum beberapa metode serangan isi ulang palsu yang umum:

Sejak tahun 2018, tim keamanan SlowMist telah mengungkap beberapa serangan isi ulang palsu untuk pertama kalinya, termasuk:

Analisis risiko keamanan transfer palsu USDT [1]

Isi ulang palsu EOS (serangan status hard_fail) pengungkapan rincian peringatan merah dan rencana perbaikan [2]

Detail kerentanan “isi ulang palsu” token Ethereum diungkapkan dan rencana perbaikan [3]

Analisis risiko isi ulang palsu Bitcoin RBF [4]

Selain serangan isi ulang palsu yang telah diungkapkan, ada juga banyak metode serangan klasik yang belum kami ungkapkan, serta beberapa metode serangan universal. Misalnya:

Isi ulang palsu multi-tanda tangan Bitcoin

Ripple pembayaran sebagian isi ulang palsu

Filecoin pembelanjaan ganda isi ulang palsu

TON melambungkan setoran palsu

Jika Anda ingin mengetahui lebih detail, silakan menghubungi kami untuk berdiskusi secara mendalam.

Studi kasus: TON rebound isi ulang palsu

Hampir semua blockchain memiliki masalah isi ulang palsu, namun beberapa serangan mudah untuk dihindari, sementara serangan lainnya memerlukan studi yang sangat mendalam tentang karakteristik blockchain untuk menghindarinya.

Mengambil deposit palsu TON sebagai contoh, kami akan menunjukkan kepada Anda bagaimana penyerang licik dapat menggunakan karakteristik TON untuk menyerang bursa.

TON (The Open Network) adalah proyek blockchain yang diluncurkan oleh perangkat lunak komunikasi terkenal Telegram, yang mendukung penerapan kontrak pintar di akun pengguna.

Ketika pertukaran terhubung ke TON untuk isi ulang, sesuai dengan metode yang dijelaskan sebelumnya, pertama-tama pertukaran akan menghasilkan alamat isi ulang untuk pengguna, kemudian pengguna akan mentransfer aset ke alamat isi ulang, dan terakhir mengkonfirmasi setoran.

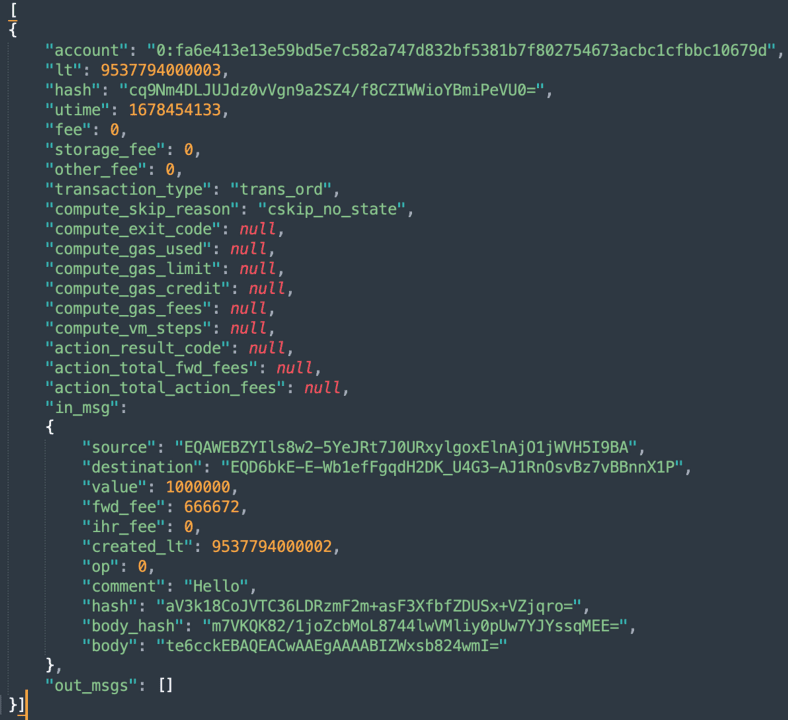

Bagaimana cara bursa mengonfirmasi bahwa suatu transaksi adalah milik penggunanya? Kami menggunakan antarmuka RPC untuk melihat transfer normal:

Biasanya pihak bursa akan menentukan apakah tujuan di in_msg adalah alamat isi ulang pengguna. Jika ya, maka nilai jumlah akan dikonversi sesuai keakuratannya dan dikreditkan ke akun pengguna. Tapi apakah ini aman?

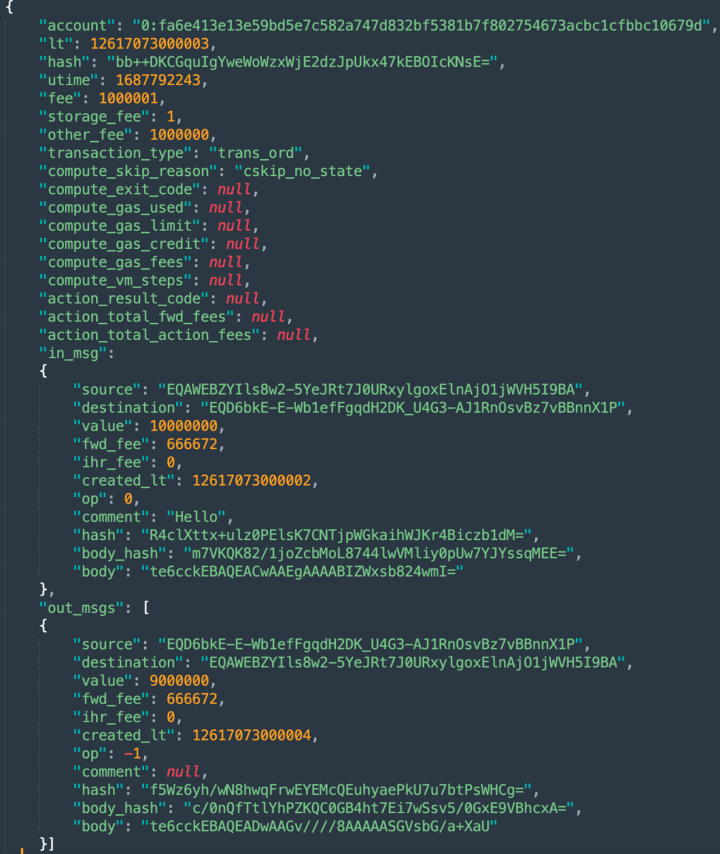

Fitur transaksi TON adalah bahwa hampir semua pesan internal yang dikirim antar kontrak pintar harus dapat dipantulkan, yaitu, tanda pentalannya harus disetel. Dengan cara ini, jika kontrak pintar target tidak ada, atau pengecualian yang tidak tertangani terjadi saat memproses pesan ini, pesan akan "terpental" kembali, membawa saldo nilai asli (dikurangi semua transfer pesan dan biaya bahan bakar).

Dengan kata lain, jika penyerang jahat mentransfer uang ke akun yang belum menerapkan kontrak dengan menyetel bendera pentalan, jumlah isi ulang akan dikembalikan ke akun asli setelah dikurangi biaya penanganan. Pertukaran tersebut mendeteksi catatan isi ulang pengguna, tetapi tidak menyangka bahwa koin yang diisi ulang akan benar-benar kembali ke akun penyerang.

Mari kita lihat transaksi ini, Dibandingkan dengan transaksi normal, kita menemukan ada tambahan out_msg. Out_msg ini adalah pengoperasian dana yang dikembalikan ke rekening asli.

Jika bursa hanya memeriksa in_msg, bursa tersebut akan salah memperhitungkan penyerang, sehingga menyebabkan hilangnya aset platform.

Praktik terbaik untuk mencegah serangan top-up palsu

Beberapa strategi dasar untuk mencegah serangan isi ulang palsu adalah:

1. Mekanisme konfirmasi berganda: Tetapkan beberapa persyaratan konfirmasi untuk pengisian ulang guna memastikan bahwa transaksi dianggap valid hanya setelah konfirmasi yang memadai di blockchain. Jumlah konfirmasi harus ditetapkan berdasarkan keamanan aset digital yang berbeda dan kecepatan konfirmasi blockchain;

2. Pencocokan transaksi yang ketat: Saat memfilter transaksi pengguna dari blok, hanya transaksi yang benar-benar cocok dengan mode transfer normal yang dapat diatur secara otomatis untuk dikreditkan, dan terakhir perubahan saldo harus diperiksa;

3. Sistem pengendalian risiko: Membangun sistem pengendalian risiko yang lengkap untuk memantau dan mendeteksi aktivitas perdagangan abnormal. Sistem dapat mengidentifikasi potensi risiko dan perilaku abnormal dengan menganalisis faktor-faktor seperti pola isi ulang, frekuensi transaksi, ukuran transaksi, dll.;

4. Peninjauan manual: Untuk jumlah yang lebih besar atau transaksi berisiko tinggi, mekanisme peninjauan manual digunakan untuk peninjauan tambahan. Tinjauan manual dapat meningkatkan kredibilitas transaksi, mendeteksi transaksi abnormal, dan mencegah pengisian ulang yang berbahaya;

5. Keamanan API: Lakukan otentikasi dan otorisasi keamanan pada antarmuka API eksternal untuk menghindari akses tidak sah dan potensi kerentanan. Tinjau keamanan antarmuka API secara berkala dan lakukan pembaruan serta perbaikan keamanan tepat waktu;

6. Pembatasan penarikan: Setelah pengisian ulang dilakukan, pengguna untuk sementara dilarang menarik aset yang diisi ulang. Hal ini akan memberikan waktu yang cukup bagi bursa untuk mengonfirmasi validitas isi ulang dan mencegah potensi serangan isi ulang palsu;

7. Pembaruan keamanan: Perbarui perangkat lunak dan sistem pertukaran secara tepat waktu untuk memperbaiki kemungkinan kerentanan keamanan. Terus pantau status keamanan bursa dan bekerja sama dengan pakar keamanan siber untuk melakukan audit keamanan rutin dan uji penetrasi.

Untuk mencegah pengisian ulang palsu pada blockchain tertentu, Anda perlu membaca dokumentasi resmi untuk memahami karakteristik transaksi.

Sistem deteksi isi ulang palsu Badwhale

Tim keamanan SlowMist mengembangkan sistem pengujian isi ulang palsu Badwhale melalui praktik ofensif dan defensif jangka panjang, yang khusus dikembangkan untuk platform manajemen aset digital. Sistem ini dirancang untuk membantu mereka mendeteksi dan mengevaluasi kemampuan mereka dalam mencegah serangan isi ulang palsu dan mengoptimalkan mekanisme pertahanan mereka untuk memastikan keamanan aset pengguna dan keandalan platform manajemen aset digital.

Badwhale adalah sistem komersial yang unik untuk tim keamanan SlowMist dan telah dikembangkan selama bertahun-tahun. Sistem ini telah melayani lusinan platform selama bertahun-tahun dan telah menghindari risiko pengisian ulang palsu yang diperkirakan bernilai miliaran dolar.

Fitur khusus:

1. Mensimulasikan serangan isi ulang palsu: Badwhale dapat mensimulasikan berbagai jenis serangan isi ulang palsu dan secara otomatis mengirimkan permintaan isi ulang palsu ke platform manajemen aset digital yang sedang diuji. Hal ini membantu menilai kelemahan platform manajemen aset digital dan mengidentifikasi potensi kerentanan dan risiko keamanan;

2. Skenario pengujian yang terdiversifikasi: Sistem ini menyediakan skenario pengujian dan mode serangan yang beragam, yang dapat menguji secara komprehensif pertahanan pengisian ulang palsu dari platform manajemen aset digital sesuai dengan situasi aktual;

3. Sangat terukur: Badwhale dirancang sebagai sistem pengujian yang sangat terukur, mendukung pengujian untuk berbagai platform manajemen aset digital dan platform blockchain, dan dapat secara fleksibel beradaptasi dengan kebutuhan arsitektur sistem dan lingkungan teknis yang berbeda.

Badwhale saat ini mendukung tes isi ulang palsu pada ratusan rantai publik dan puluhan ribu token, termasuk:

Keluarga Bitcoin (BTC/LTC/DOGE/QTUM...)

BitcoinUang

Keluarga Ethereum

(ETH/BSC/HECO/RON/CFX-evm/FIL-evm/AVAX-evm/FTM-evm/RSK/GNO/MOVR-evm/GLMR-evm/KLAY/FSN/CELO/CANTO/EGLD/AURORA-evm /TLC/WEMIX/CORE/VS/WAN/KCCL/OKX...)

Token ERC20 (USDT...)

Ethereum L2 (ARB/OP/METIS...)

Poligon

Token Poligon

Keluarga Kosmos (ATOM/LUNA/KAVA/IRIS/OSMO...)

Keluarga EOS dan Token EOS (EOS/WAX/XPR/FIO/TLOS...)

Riak

Mengalir

Apartemen

Solana

Token SPL Solana

Bingung

Polkadot Families (DOT/ASTR/PARA/MOVR/GLMR...)

Tron

Filecoin

Ton

Mina

Ayo

Ordinal (ORDI...)

…

Dengan fungsi Badwhale yang kuat, platform manajemen aset digital dapat melakukan uji pertahanan isi ulang palsu yang komprehensif untuk memahami kinerjanya dalam menghadapi serangan isi ulang palsu, mengoptimalkan mekanisme pertahanannya, dan meningkatkan keamanan aset pengguna. Pengenalan Badwhale akan membantu platform manajemen aset digital memperkuat perlindungan keamanan, meningkatkan kemampuannya untuk melawan serangan isi ulang palsu, dan memastikan keandalan transaksi aset digital dan kepercayaan pengguna.

Kesimpulan

Dengan mempelajari secara mendalam metode terobosan serangan isi ulang palsu, kita dapat lebih memahami pentingnya platform manajemen aset digital dalam melindungi aset pengguna dan menjaga keamanan. Hanya dengan meningkatkan langkah-langkah pertahanan keamanan, terus memantau kerentanan, dan mengambil tindakan pencegahan yang tepat, platform manajemen aset digital dapat secara efektif menangani serangan isi ulang palsu dan ancaman keamanan lainnya serta memastikan kredibilitas dan keandalan transaksi aset digital.

Tautan referensi:

[1] https://mp.weixin.qq.com/s/CtAKNLe0MOKDyUFaod4_hw

[2] https://mp.weixin.qq.com/s/fKINfZLW65LYaD4qO-21nA

[3] https://mp.weixin.qq.com/s/3cMbE6p_4qCdVLa4FNA5-A

[4] https://mp.weixin.qq.com/s/OYi2JDbAoLEdg8VDouqbIg