Oleh: Lisa

Latar belakang acara

Sejak tahun 2022, berbagai kelompok phishing bernama Drainer secara bertahap muncul, seperti Pink Drainer, yang memperoleh Token Discord melalui rekayasa sosial dan melakukan phishing; seperti Venom, penyedia layanan phishing yang memperoleh persetujuan pengguna melalui Izin atau Persetujuan dan mencuri aset Drainer; misalnya, organisasi phishing Monkey Drainer (https://aml.slowmist.com/events) menggunakan akun Twitter KOL palsu, Discord, dll. untuk merilis situs web umpan palsu terkait NFT dengan Mint jahat untuk phishing, mencuri puluhan juta dollar. /monkey_Drainer_statistics/); seperti Inferno Drainer, produsen yang berspesialisasi dalam penipuan multi-rantai.

Seiring berjalannya waktu, beberapa Drainer telah menarik diri dari panggung cryptocurrency, namun dua insiden baru-baru ini telah membawa kelompok phishing yang telah beroperasi secara diam-diam berkali-kali - Angel Drainer, secara bertahap menjadi perhatian publik.

Insiden 1: Serangan pembajakan DNS Balancer

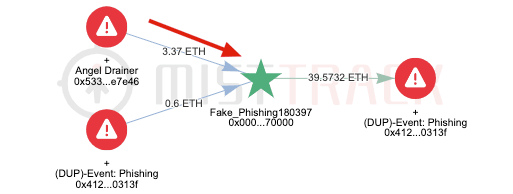

Pada 19 September 2023, Balancer mengeluarkan peringatan mendesak yang meminta pengguna untuk berhenti mengakses situs resminya karena antarmukanya telah disusupi oleh pelaku jahat karena pembajakan DNS, dan dompet akan terkena serangan phishing setelah mengunjungi tautan ke situs web. Menurut analisis MistTrack, bayaran para penyerang berasal dari kelompok phishing Angel Drainer, dan setidaknya $350.000 telah dicuri dari korban.

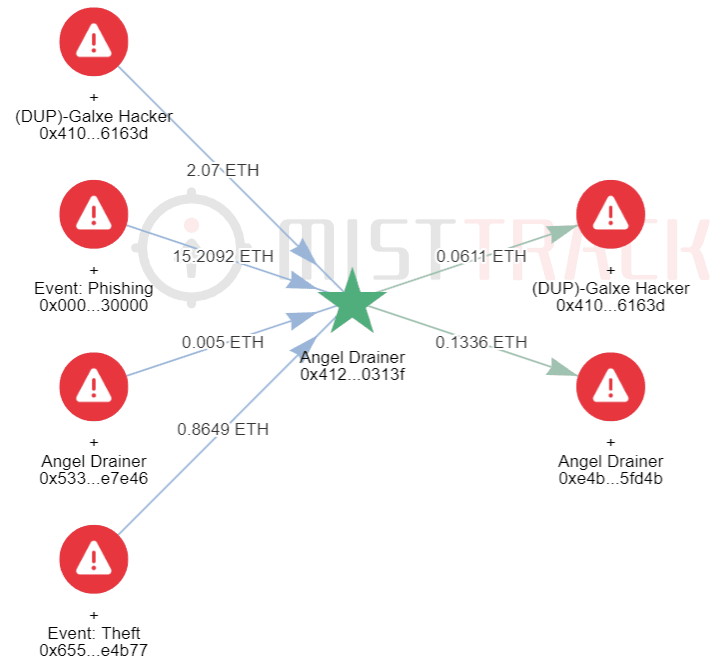

Dengan kata lain, penyerang (Angel Drainer) membujuk pengguna untuk "Menyetujui" dengan menyerang situs Balancer, dan mentransfer dana ke penyerang (Angel Drainer) melalui "transferFrom". Menurut intelijen relevan yang kami kumpulkan, penyerang mungkin terkait dengan peretas Rusia. Setelah dianalisis, ditemukan adanya kode JavaScript berbahaya di front end app.balancer.fi (https://app.balancer.fi/js/overchunk.js).

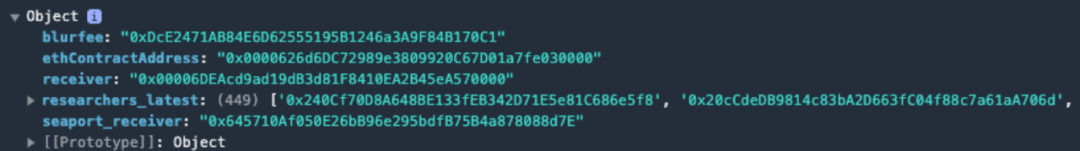

Setelah pengguna menggunakan dompet untuk terhubung ke situs app.balancer.fi, skrip berbahaya akan secara otomatis menentukan saldo pengguna yang terhubung dan melakukan serangan phishing.

Insiden 2: Serangan pembajakan DNS Galxe

Pada tanggal 6 Oktober 2023, menurut beberapa pengguna komunitas, aset dicuri setelah tanda tangan dompet digunakan untuk mengotorisasi platform Galxe, jaringan data kredensial Web3. Selanjutnya, Galxe secara resmi mengumumkan bahwa situs webnya telah ditutup dan masalahnya telah diperbaiki. Menurut analisis MistTrack, alamat Galxe Hacker memiliki banyak interaksi dengan alamat Angel Drainer dan tampaknya merupakan peretas yang sama.

Pada tanggal 7 Oktober, Galxe mengeluarkan pernyataan yang menyatakan bahwa situs web tersebut kini telah sepenuhnya dipulihkan. Proses rinci dari kejadian tersebut adalah: Pada tanggal 6 Oktober, seseorang yang tidak dikenal menghubungi penyedia layanan nama domain Dynadot, berpura-pura menjadi anggota resmi Galxe, dan menggunakan Dokumen palsu melewati proses keamanan. Para penipu kemudian mendapatkan akses tidak sah ke DNS akun domain, yang mereka gunakan untuk mengarahkan pengguna ke situs web palsu dan menandatangani transaksi yang mencuri dana mereka. Sekitar 1.120 pengguna yang berinteraksi dengan situs web jahat terpengaruh, dan sekitar $270.000 dicuri.

Berikut ini adalah analisis beberapa materi phishing dan alamat dompet phishing grup:

Analisis situs web dan teknik phishing

Setelah analisis, kami menemukan bahwa metode serangan utama grup ini adalah melakukan serangan rekayasa sosial terhadap penyedia layanan nama domain. Setelah mendapatkan izin yang relevan dari akun nama domain, mereka mengubah arah resolusi DNS dan mengarahkan pengguna ke situs web palsu. Menurut data yang diberikan oleh ScamSniffer, mitra SlowMist, serangan phishing grup yang menargetkan industri enkripsi melibatkan lebih dari 3.000 nama domain.

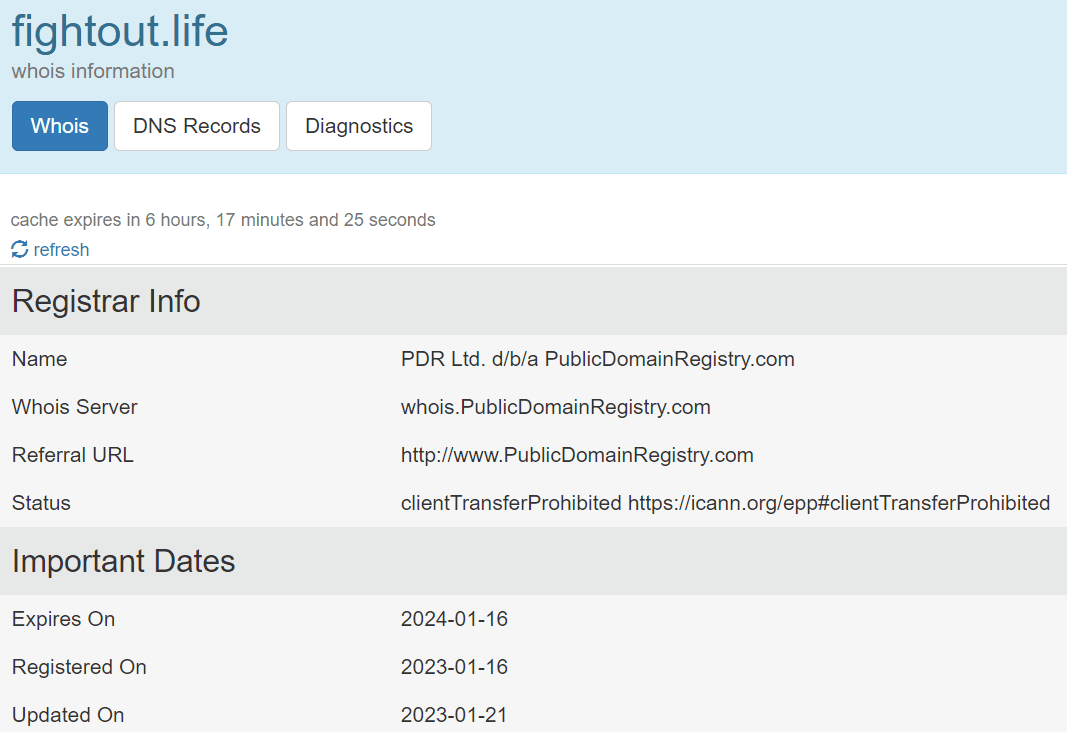

Dengan menanyakan informasi relevan dari nama domain ini, ditemukan bahwa tanggal pendaftaran dapat ditelusuri kembali ke Januari 2023:

Situs web ini meniru Fight Out, proyek game Web3, dan saat ini tidak tersedia. Menariknya, di bawah platform sosial resmi Fight Out, banyak pengguna melaporkan bahwa proyek tersebut juga merupakan penipuan.

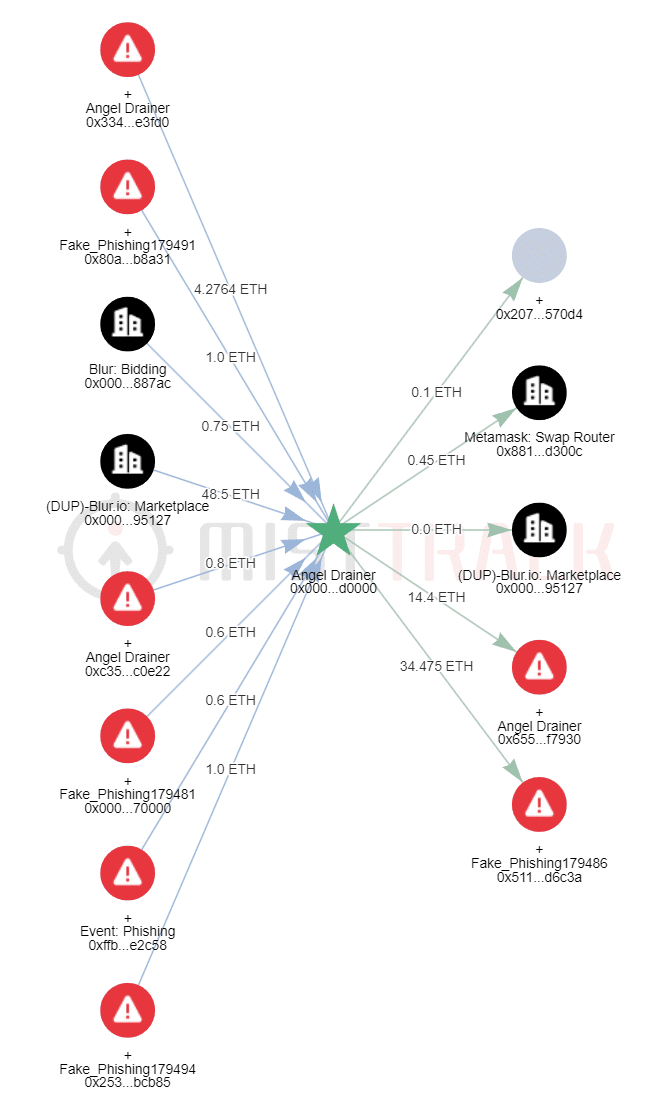

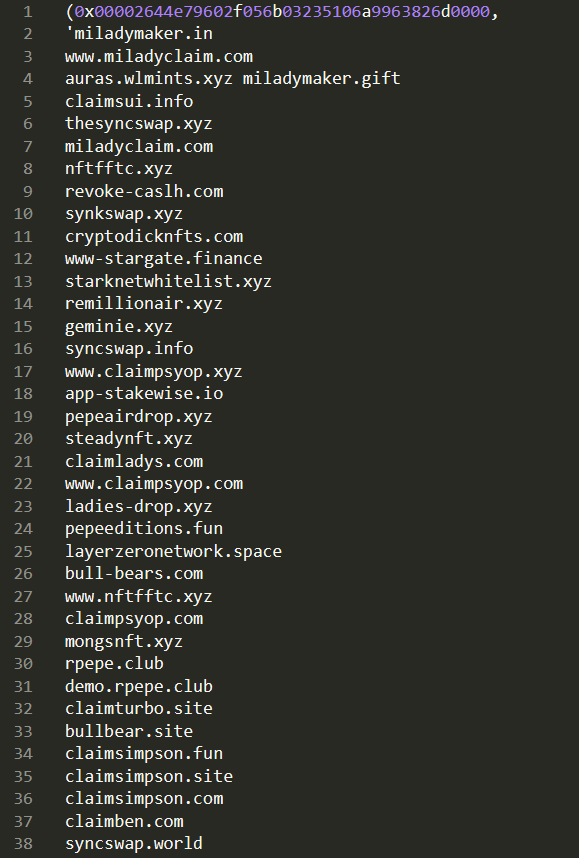

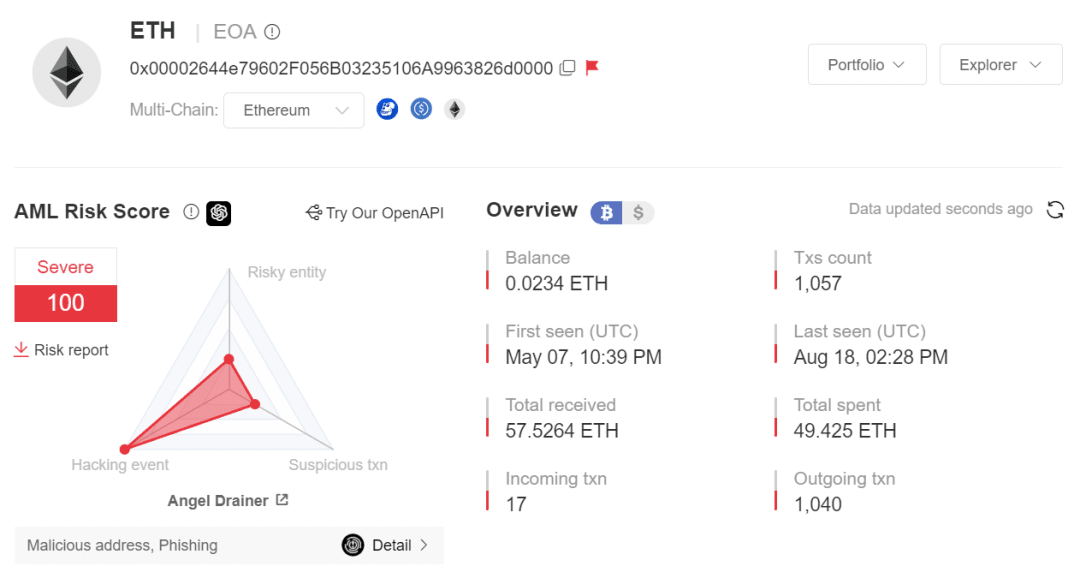

Pengecekan alamat 0x00002644e79602F056B03235106A9963826d0000 terkait situs phishing melalui MistTrack menunjukkan bahwa alamat tersebut melakukan transaksi pertamanya pada 7 Mei.

Kami menemukan bahwa alamat ini dikaitkan dengan 107 situs web phishing, termasuk tidak hanya proyek NFT, alat manajemen otorisasi RevokeCash, bursa Gemini, tetapi juga jembatan lintas rantai Stargate Finance, dll.

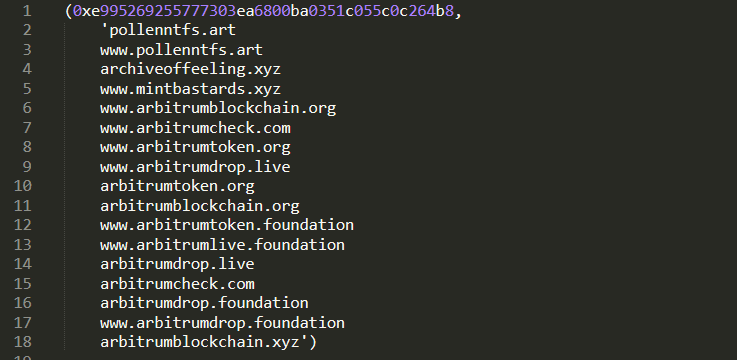

Berdasarkan alamat ini, sejak 16 Maret 2023, alamat 0xe995269255777303Ea6800bA0351C055C0C264b8 ditandai sebagai Fake_Phishing76598. Alamat ini dikaitkan dengan 17 situs web phishing, terutama menyebarkan situs web phishing di sekitar proyek NFT Pollen dan rantai publik Arbitrum dibuka.

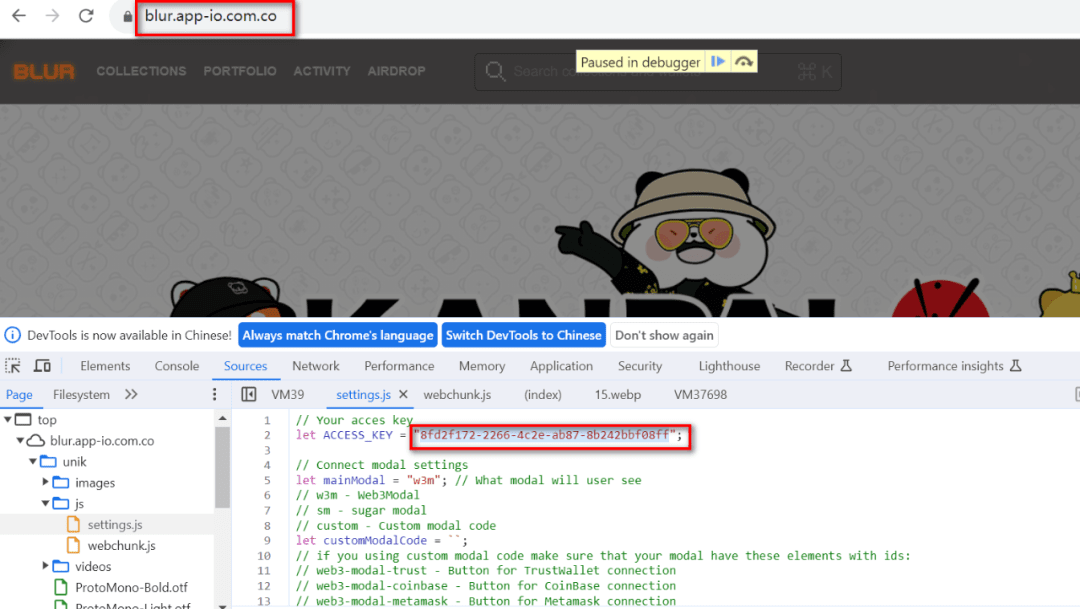

Kami memeriksa situs web phishing blur[.]app-io.com.co yang baru-baru ini digunakan oleh grup ini:

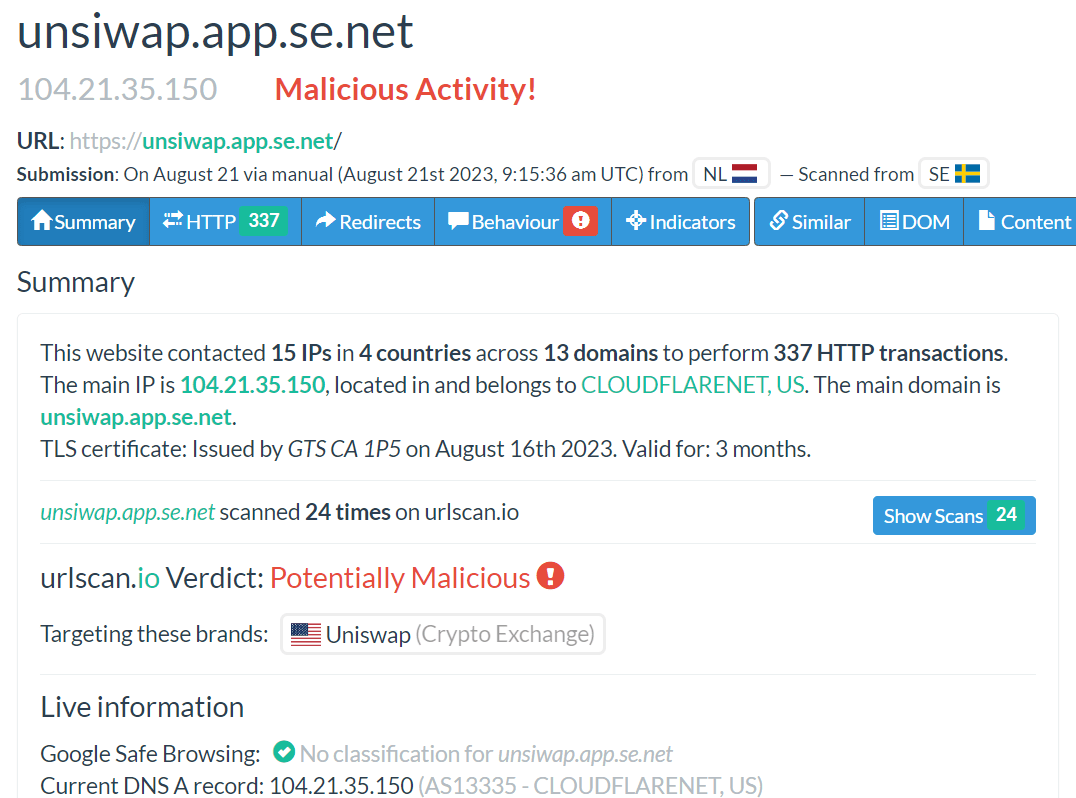

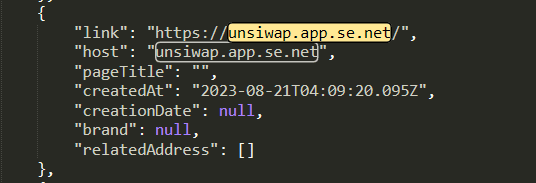

Dengan menanyakan Kunci Akses, itu ditautkan ke situs web phishing lain unsiwap[.]app.se.net. Ejaan yang benar adalah Uniswap. Penyerang membingungkan audiens dengan mengubah urutan huruf s dan i.

Website ini juga ada dalam data kami dan baru diluncurkan pada bulan Agustus:

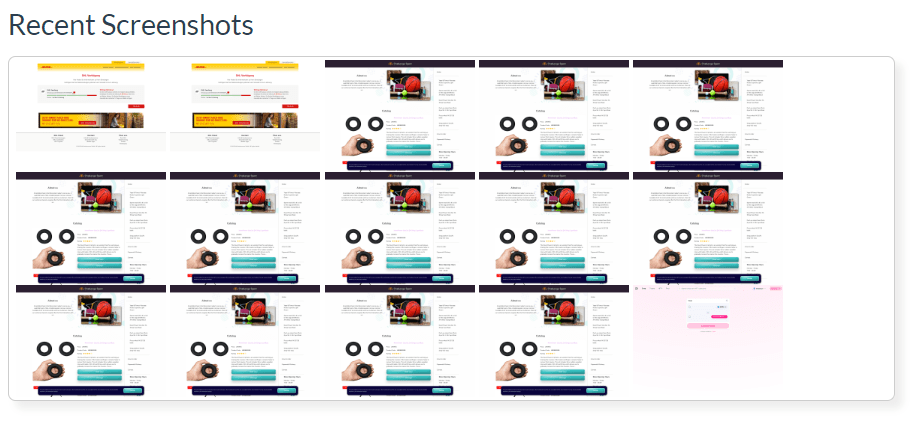

Tangkapan layar serangkaian situs web yang terhubung ke domain ini ditunjukkan di bawah ini:

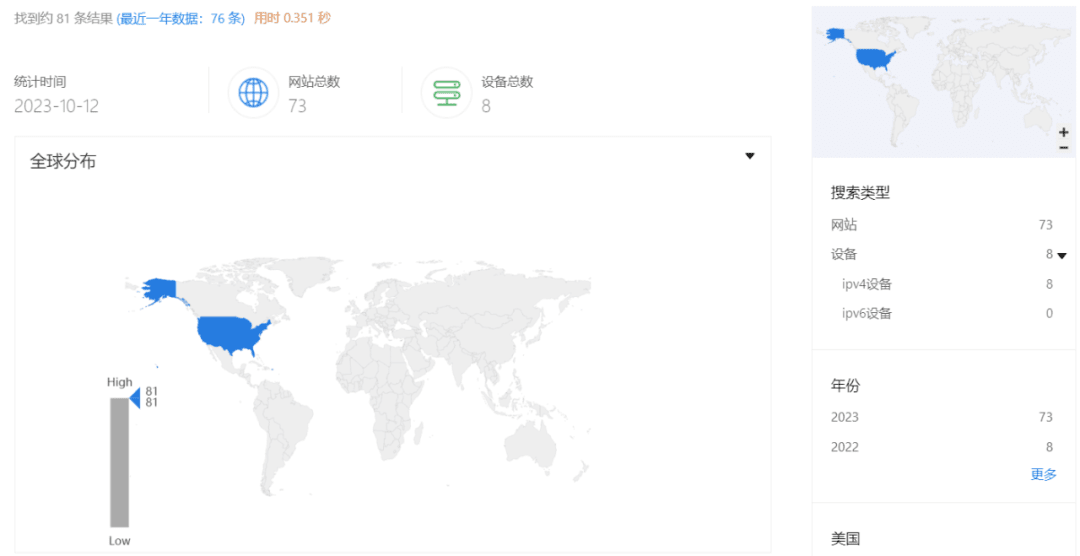

Menggunakan ZoomEye untuk melakukan pencarian global, kami menemukan bahwa 73 situs phishing berjalan dan disebarkan di bawah domain ini pada saat yang bersamaan:

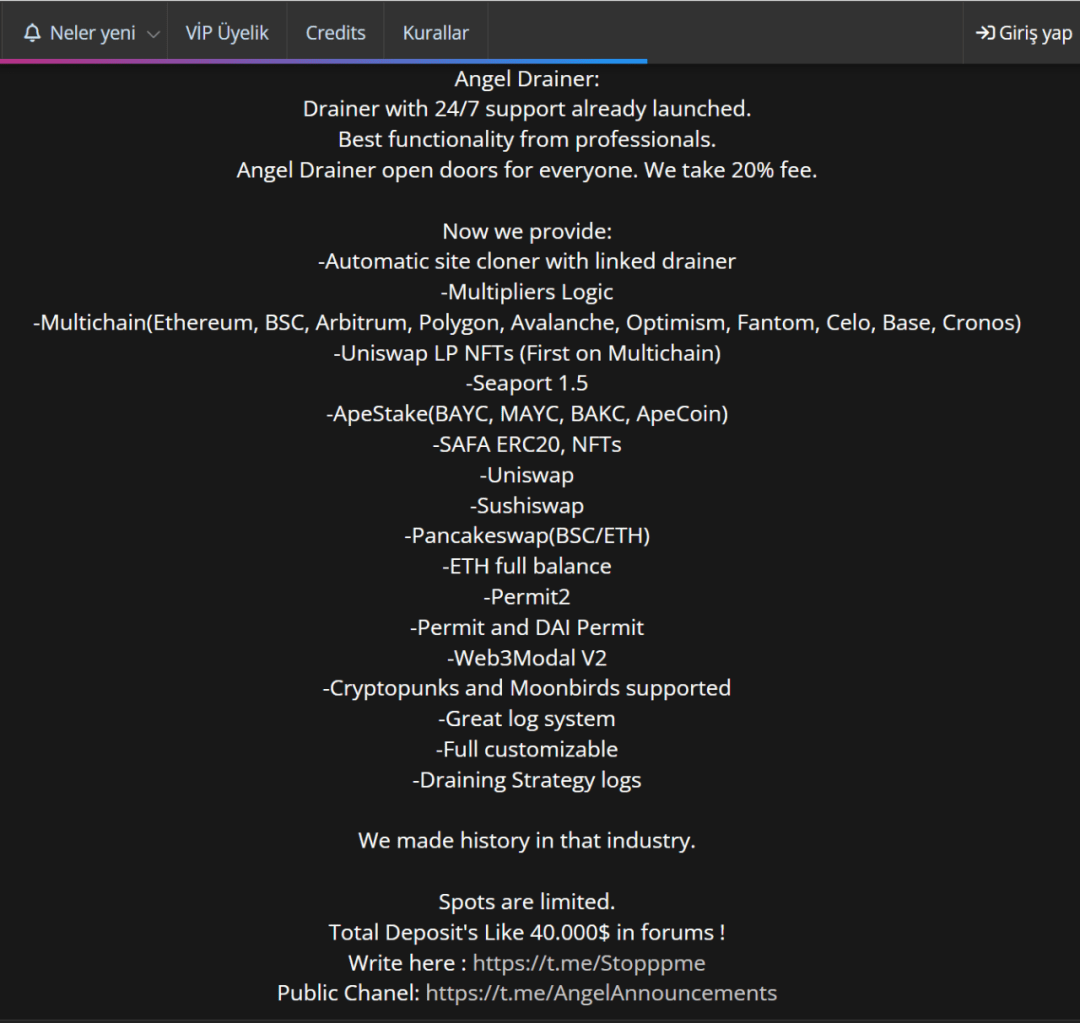

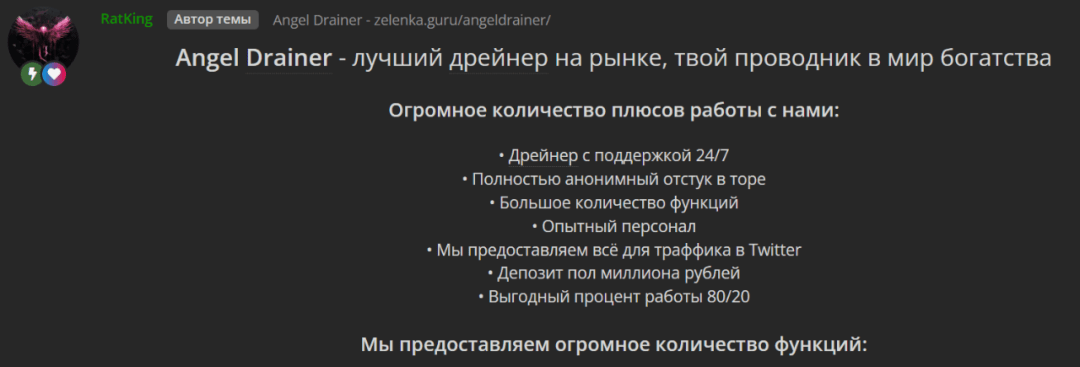

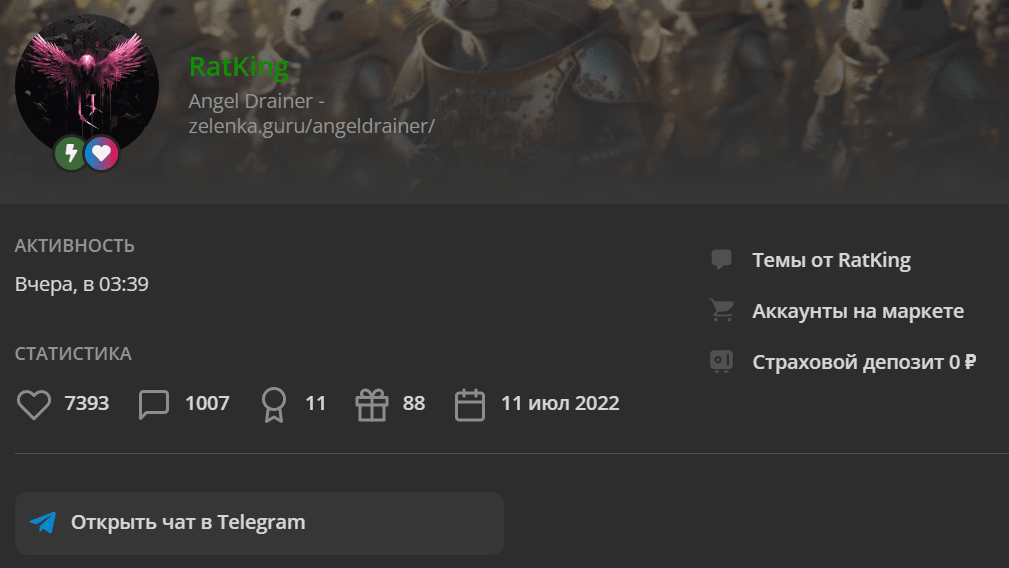

Melanjutkan pelacakan, Angel Drainer menjual dalam bahasa Inggris dan Rusia, mencakup dukungan 24/7, memiliki deposit $40,000, membebankan biaya 20%, mendukung banyak rantai serta NFT, dan menawarkan pengkloning situs otomatis.

Ini profil penjualnya:

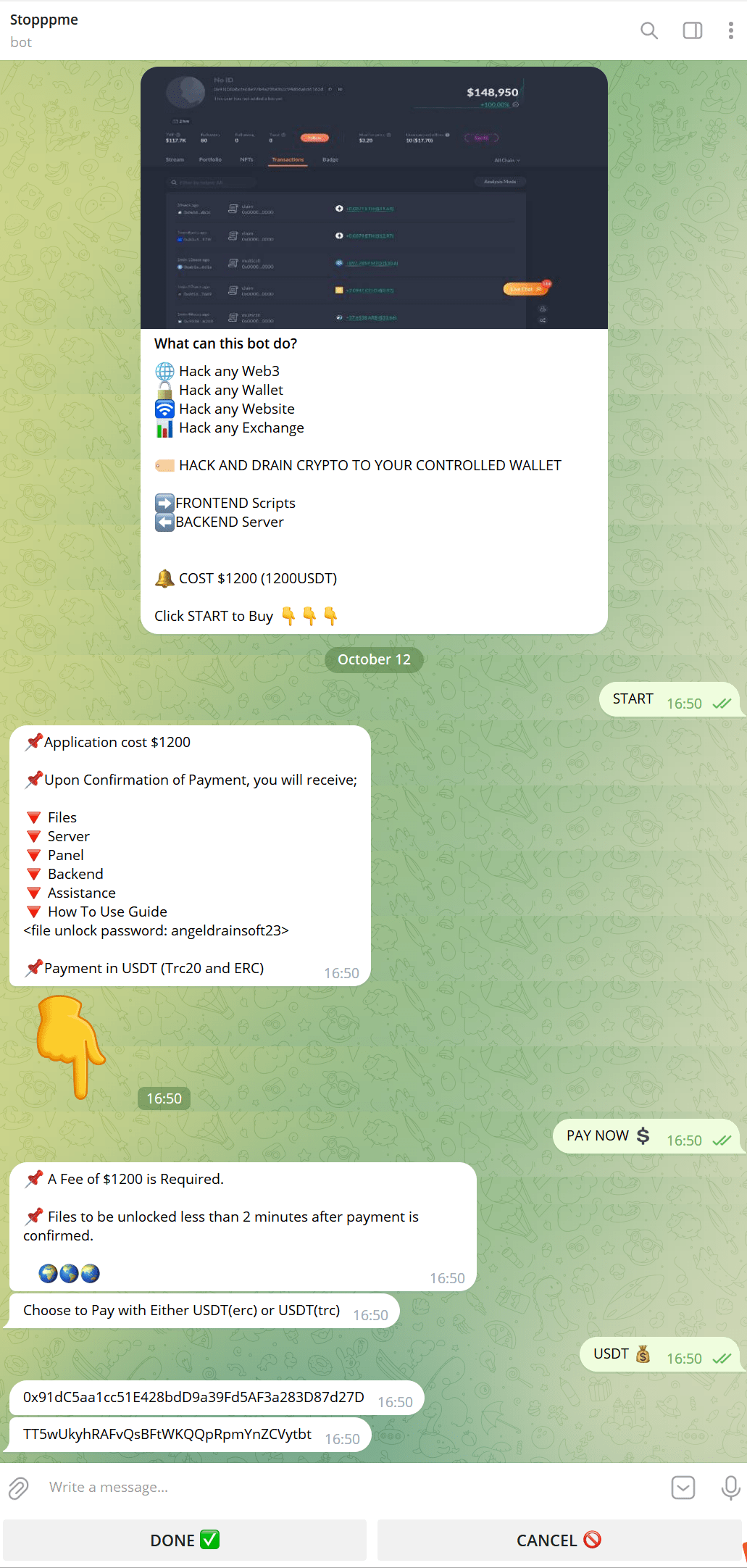

Mengikuti informasi kontak yang diberikan pada halaman tersebut, Bot ditemukan. Alamat yang terlihat pada gambar di bawah ini belum memiliki catatan transaksi, dan diduga merupakan Bot yang menyamar sebagai Angel Drainer.

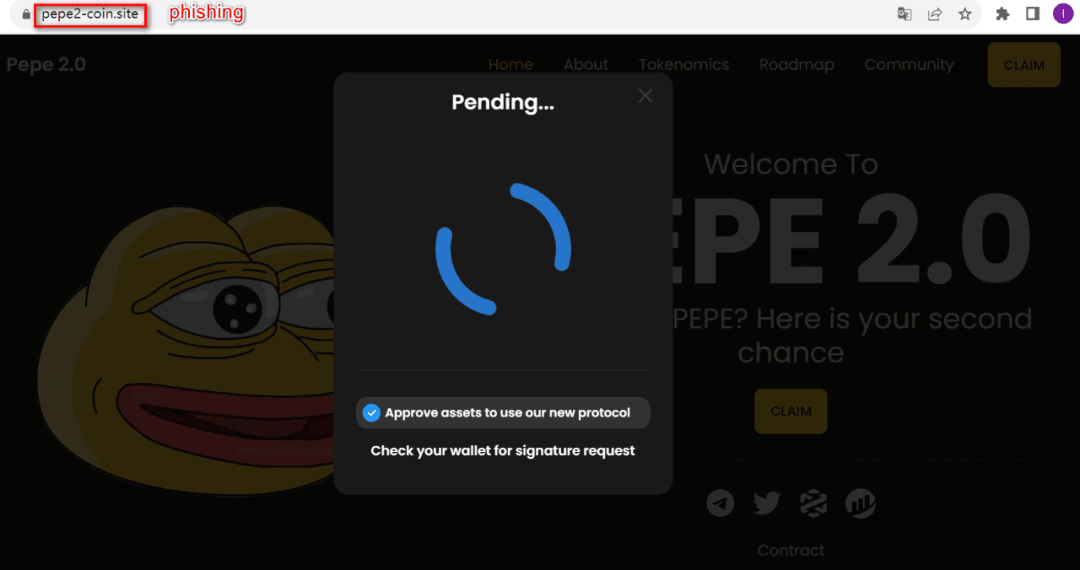

Temukan situs acak untuk diperiksa, klik Klaim, situs akan menentukan apakah Anda memiliki saldo, dan menggunakan kombinasi serangan berdasarkan token dan saldo yang dimiliki oleh setiap alamat korban: Setuju - Tanda tangan Izin/Izin2 - transferDari.

Bagi pengguna dengan kesadaran keamanan rendah, mereka mungkin secara tidak sengaja memberikan izin tak terbatas ke alamat mereka kepada penyerang. Jika dana baru ditransfer ke alamat pengguna, penyerang akan segera mentransfer dana tersebut.

Karena keterbatasan ruang, analisis lebih lanjut tidak akan dilakukan di sini.

Analisis MistTrack

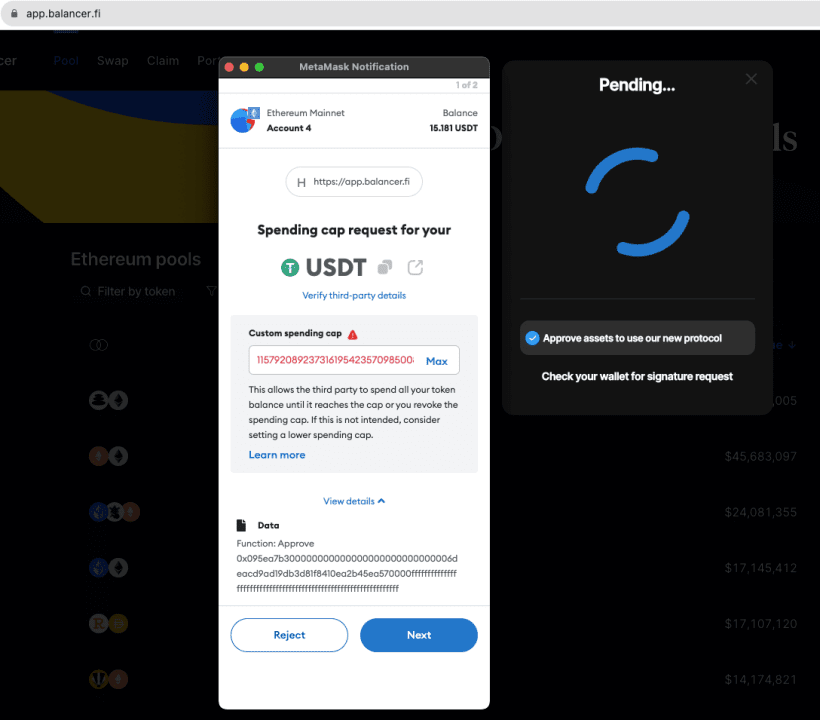

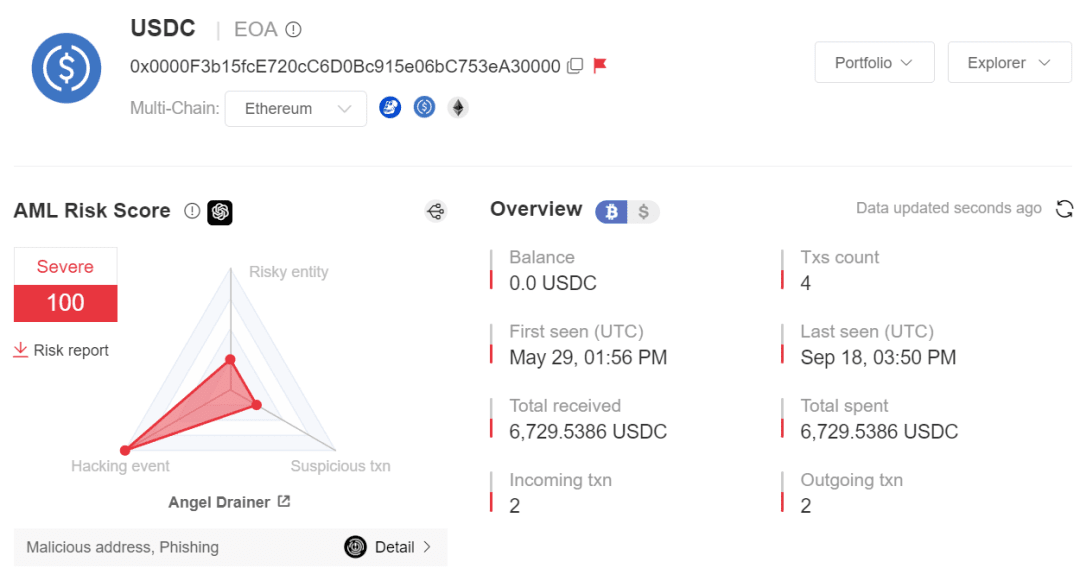

Dengan menganalisis 3.000 URL phishing di atas dan pustaka alamat berbahaya SlowMist AML yang terkait, kami telah menganalisis total 36 alamat berbahaya (di rantai ETH) yang terkait dengan grup phishing Angel Drainer, di mana terdapat dua alamat dompet panas Angel Drainer, melibatkan banyak Rantai, di antaranya rantai ETH dan rantai ARB melibatkan lebih banyak dana.

Dengan mengambil 36 alamat jahat terkait sebagai kumpulan data analisis on-chain, kami memperoleh kesimpulan berikut tentang grup phishing (rantai ETH):

Waktu aktif paling awal untuk kumpulan alamat on-chain adalah 14 April 2023. (0x664b157727af2ea75201a5842df3b055332cb69fe70f257ab88b7c980d96da3)

Skala keuntungan: Menurut statistik yang tidak lengkap, grup ini menghasilkan total keuntungan sekitar US$2 juta melalui phishing, termasuk keuntungan 708.8495 ETH, yaitu sekitar US$1,093,520.8976 yang melibatkan 303 Token ERC20, yaitu sekitar US$1 juta, dan yang utama tipenya adalah LINK, STETH, DYDX, RNDR, VRA, WETH, WNXM, APE, BAL. (Catatan: Harga didasarkan pada harga 13/10/2023, sumber data CoinMarketCap)

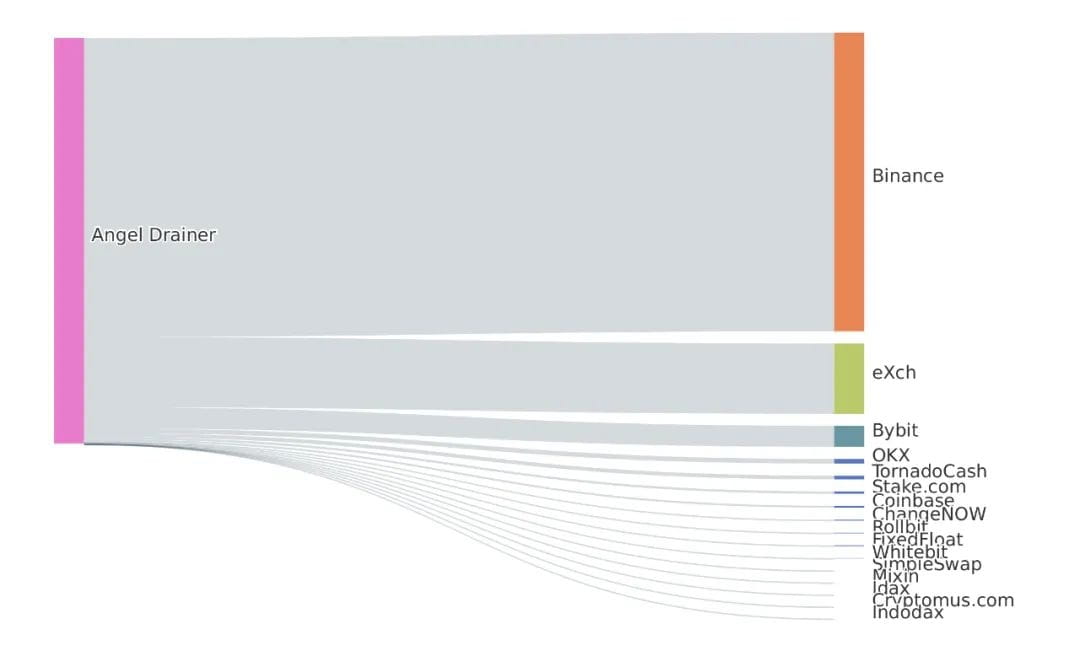

Dengan menganalisis dua lapisan pertama data ETH dari alamat jahat yang relevan sejak 14 April 2023, total 1652,67 ETH dana keuntungan ditransfer ke Binance, 389,29 ETH ditransfer ke eXch, 116,57 ETH ditransfer ke Bybit, 25.839 ETH ditransfer ke OKX, 21 ETH ditransfer ke Tornado Cash, dan sisa dana ditransfer ke alamat fisik lainnya.

Kami ingin mengucapkan terima kasih kepada ScamSniffer atas dukungan datanya.

Meringkaskan

Artikel ini didasarkan pada insiden Balancer Hack dan Galxe Hack, berfokus pada grup phishing Angel Drainer, dan mengekstrak beberapa karakteristik organisasi. Sementara Web3 terus berinovasi, metode phishing untuk Web3 menjadi semakin beragam, sehingga dapat membuat orang lengah.

Sangat penting bagi pengguna untuk memahami status risiko alamat target terlebih dahulu sebelum melakukan operasi on-chain. Misalnya, memasukkan alamat target di MistTrack dan melihat skor risiko serta tag berbahaya dapat menghindari kerugian finansial sampai batas tertentu.

Bagi pihak proyek dompet, langkah pertama adalah melakukan audit keamanan komprehensif, dengan fokus pada peningkatan keamanan interaksi pengguna, memperkuat mekanisme tanda tangan WYSIWYS, dan mengurangi risiko pengguna terkena phishing.

Pengingat situs web phishing: kumpulkan berbagai situs web phishing melalui kekuatan ekologi atau komunitas, dan berikan pengingat dan peringatan risiko yang menarik saat pengguna berinteraksi dengan situs web phishing ini;

Identifikasi dan pengingat tanda tangan: Identifikasi dan ingatkan permintaan tanda tangan seperti eth_sign, personal_sign, dan signTypedData, dan fokus untuk mengingatkan eth_sign akan risiko penandatanganan buta;

Apa yang Anda lihat adalah apa yang Anda tanda tangani: Dompet dapat melakukan mekanisme analisis terperinci pada panggilan kontrak untuk menghindari Menyetujui phishing dan memberi tahu pengguna detail konstruksi transaksi DApp;

Mekanisme pra-eksekusi: Mekanisme pra-eksekusi transaksi membantu pengguna memahami dampak eksekusi siaran transaksi dan membantu pengguna memprediksi eksekusi transaksi;

Pengingat penipuan dengan nomor akhir yang sama: Saat menampilkan alamat, pengguna diingatkan untuk memeriksa alamat target secara lengkap untuk menghindari masalah penipuan dengan nomor akhir yang sama. Menyiapkan mekanisme alamat daftar putih sehingga pengguna dapat menambahkan alamat yang biasa digunakan ke daftar putih untuk menghindari serangan dengan nomor akhir yang sama;

Pengingat kepatuhan AML: Saat mentransfer uang, mekanisme AML digunakan untuk mengingatkan pengguna apakah alamat tujuan transfer akan memicu aturan AML.

SlowMist, sebagai perusahaan keamanan blockchain terkemuka di industri, telah terlibat secara mendalam dalam intelijen ancaman selama bertahun-tahun. Perusahaan ini terutama melayani pelanggannya melalui audit keamanan dan pelacakan dan penelusuran anti pencucian uang, dan telah membangun jaringan kerja sama intelijen ancaman yang solid. Diantaranya, audit keamanan tidak hanya memberikan ketenangan pikiran kepada pengguna, tetapi juga merupakan salah satu cara untuk mengurangi terjadinya serangan. Pada saat yang sama, karena adanya silo data di berbagai institusi, sulit untuk mengidentifikasi kelompok pencucian uang lintas institusi, sehingga menimbulkan tantangan besar bagi upaya anti pencucian uang. Sebagai pemilik proyek, prioritas utama juga adalah memblokir transfer dana dari alamat jahat secara tepat waktu. Sistem pelacakan anti pencucian uang MistTrack telah mengumpulkan lebih dari 200 juta label alamat dan dapat mengidentifikasi berbagai alamat dompet platform perdagangan utama dunia, termasuk lebih dari 1.000 entitas alamat, lebih dari 100.000 data intelijen ancaman, dan lebih dari 90 juta alamat risiko. Jika perlu, silakan hubungi kami untuk mengakses API. Terakhir, kami berharap semua pihak dapat bekerja sama untuk menjadikan ekosistem blockchain lebih baik.