introducción

Un ataque de recarga falso se refiere a un atacante que envía información de transacción falsificada a la dirección de la billetera del intercambio explotando vulnerabilidades o errores del sistema en el proceso de recarga del intercambio. Esta información de transacción falsificada es confundida por el intercambio con solicitudes de recarga reales y agrega los activos digitales correspondientes o monedas a la cuenta del atacante. Al utilizar este método, los atacantes pueden obtener activos digitales no pagados, lo que provoca pérdidas de activos en el intercambio.

Este artículo tiene como objetivo explorar en profundidad cómo los ataques a depósitos falsos pueden romper el mecanismo de defensa del intercambio. Analizaremos los principios de los ataques de recarga falsos y revelaremos las vulnerabilidades y estrategias explotadas por los atacantes. Al mismo tiempo, analizaremos los ataques de recarga falsos a través de ejemplos para comprender mejor los métodos de ataque y su impacto. Además, también discutiremos las medidas preventivas y de contingencia para que los intercambios hagan frente a ataques de depósitos falsos para brindar sugerencias relevantes para proteger los activos y responder a ataques similares.

Análisis del principio de recarga.

Antes de comprender la recarga falsa, primero debemos comprender el principio de recarga del intercambio.

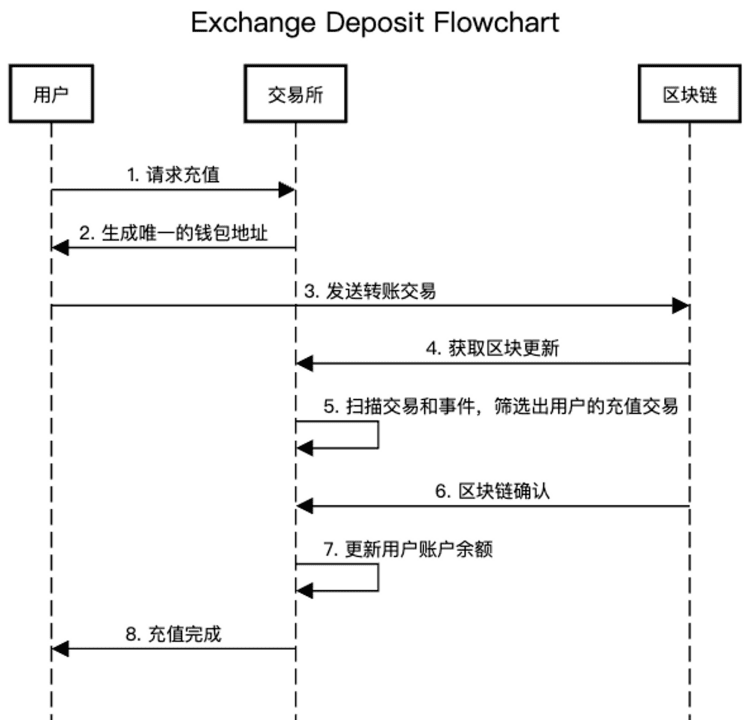

Un proceso típico es el siguiente:

1. Generación de direcciones de billetera

El intercambio asigna a cada usuario una dirección de billetera única para recibir los depósitos de los usuarios. Estas direcciones suelen ser generadas automáticamente por el sistema del intercambio. Cuando los usuarios recargan, deben enviar activos digitales a una dirección de billetera específica en la cuenta de intercambio.

2. Escaneo del libro mayor de Blockchain

Los nodos del intercambio se sincronizarán con otros nodos en la red blockchain para obtener el estado de la cadena de bloques y la información de transacciones más reciente. Cuando el nodo de intercambio recibe un nuevo bloque, extraerá el ID de la transacción de recarga del usuario y el monto correspondiente del contenido de la transacción contenido en el bloque o del evento de ejecución de la transacción desencadenado por el bloque, y lo agregará a la lista de recarga.

3. Confirmar el ingreso a la cuenta.

Los intercambios generalmente requieren que una transacción reciba una cierta cantidad de confirmaciones en la red blockchain antes de que se considere válida. Confirmación significa que un cierto número de bloques hacen referencia al bloque de transacción y otros mineros lo verifican y confirman. La cantidad de confirmaciones establecidas por los intercambios puede variar según los diferentes activos y redes digitales.

como muestra la imagen:

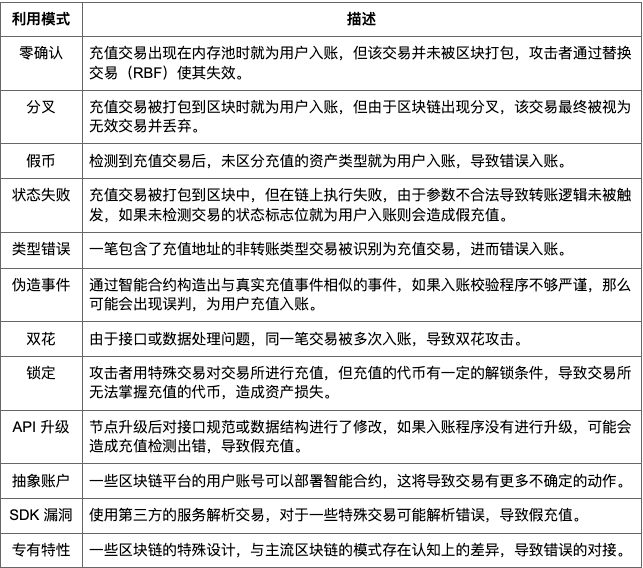

Modo de ataque de recarga falsa

Los intercambios son los más afectados por los piratas informáticos, por lo que generalmente colocan sus servidores detrás de sistemas de defensa pesados e incluso tienen que alojarlos fuera de línea para los servicios centrales que administran los fondos. Sin embargo, debido a los requisitos de integridad de los datos del sistema blockchain, el sistema de seguridad periférico no interceptará las transacciones maliciosas.

Cabe señalar que el ataque de recarga falsa no es una vulnerabilidad de la cadena de bloques, pero el atacante utiliza algunas características de la cadena de bloques para construir transacciones especiales. Estas transacciones maliciosas harán que el intercambio las confunda con una solicitud de recarga real o procese la misma solicitud de recarga varias veces. Después de un combate real a largo plazo, el equipo de seguridad de SlowMist ha resumido varios métodos comunes de ataque de recarga falsa:

Desde 2018, el equipo de seguridad de SlowMist ha revelado por primera vez múltiples ataques de recarga falsos, que incluyen:

Análisis de riesgos de seguridad de transferencias falsas del USDT [1]

Plan de reparación y divulgación de detalles de alerta roja de recarga falsa de EOS (ataque de estado hard_fail) [2]

Se revelan los detalles de la vulnerabilidad de “recarga falsa” del token Ethereum y el plan de reparación [3]

Análisis de riesgo de recarga falsa de Bitcoin RBF [4]

Además de estos ataques de recarga falsos que se han revelado, también existen muchos métodos de ataque clásicos que no hemos revelado, así como algunos métodos de ataque universales. Por ejemplo:

Recarga falsa de Bitcoin con múltiples firmas

Recarga falsa de pago parcial de Ripple

Recarga falsa de doble gasto de Filecoin

Depósito falso de rebote de TON

Si desea conocer más detalles, contáctenos para discutirlo en profundidad.

Estudio de caso: recarga falsa de rebote de TON

Casi todas las blockchains tienen problemas de recarga falsa, pero algunos ataques son fáciles de evitar, mientras que otros requieren un estudio muy profundo de las características de la blockchain para evitarlos.

Tomando como ejemplo el depósito falso de TON, le mostraremos cómo los atacantes astutos pueden usar las características de TON para atacar los intercambios.

TON (The Open Network) es un proyecto blockchain lanzado por el conocido software de comunicación Telegram, que admite la implementación de contratos inteligentes en las cuentas de los usuarios.

Cuando el intercambio se conecta a TON para recargar, primero generará una dirección de recarga para el usuario de acuerdo con el método descrito anteriormente, luego el usuario transferirá los activos a la dirección de recarga y finalmente confirmará el depósito.

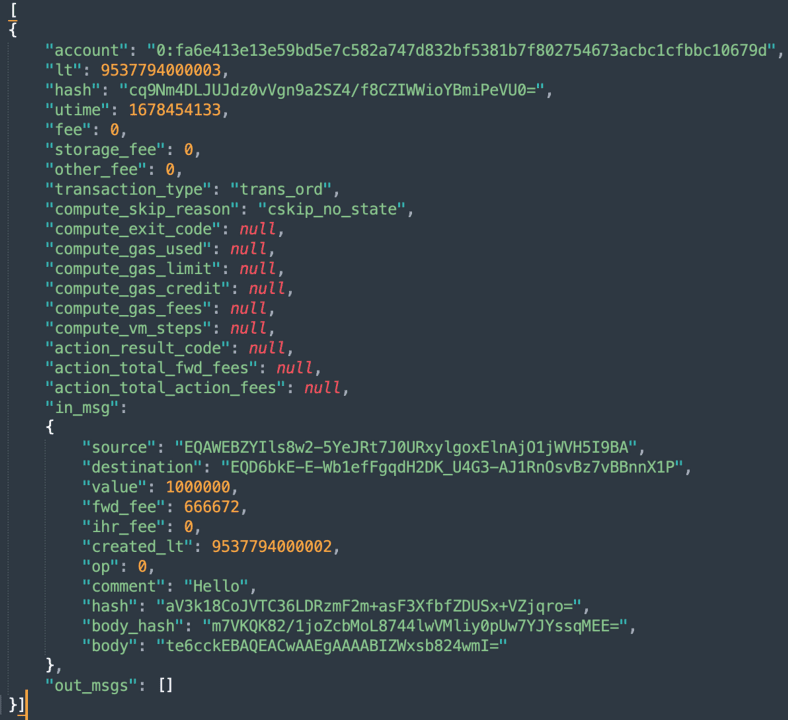

¿Cómo confirma un intercambio que una transacción pertenece a su usuario? Usamos la interfaz RPC para ver una transferencia normal:

Por lo general, el intercambio determinará si el destino en in_msg es la dirección de recarga del usuario. Si es así, el valor del monto se convertirá de acuerdo con la precisión y se acreditará en la cuenta del usuario. ¿Pero es esto seguro?

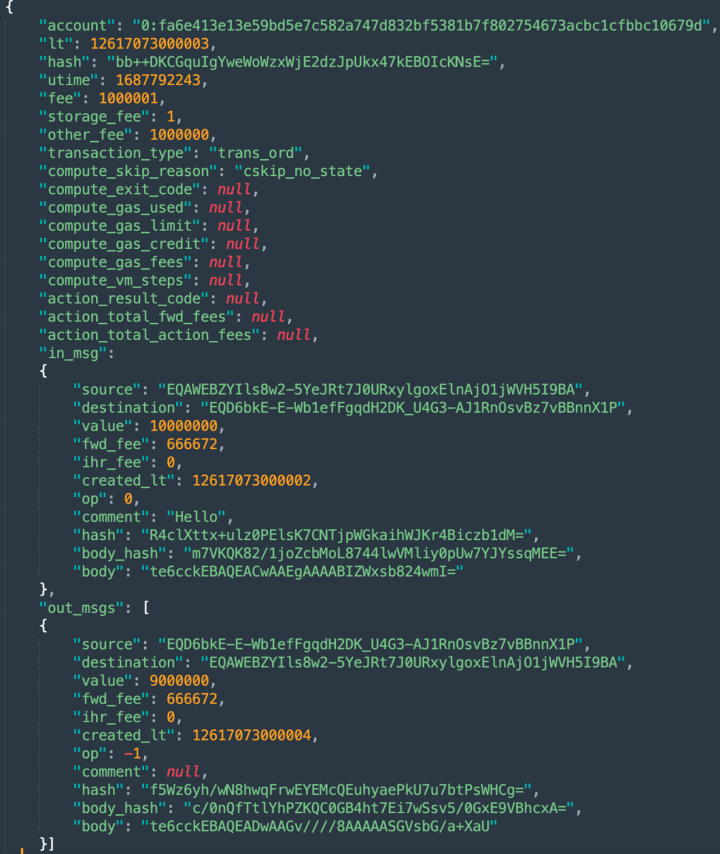

Una característica de las transacciones TON es que casi todos los mensajes internos enviados entre contratos inteligentes deben ser rebotables, es decir, su bandera de rebote debe estar configurada. De esta manera, si el contrato inteligente de destino no existe, o se genera una excepción no controlada mientras se procesa este mensaje, el mensaje se "rebotará", llevando el saldo del valor original (menos todas las transferencias de mensajes y tarifas de gas).

En otras palabras, si un atacante malintencionado transfiere dinero a una cuenta que no ha implementado un contrato configurando la bandera de rebote, el monto de la recarga se devolverá a la cuenta original después de deducir la tarifa de manejo. El intercambio detectó el registro de recarga del usuario, pero no esperaba que las monedas recargadas regresaran a la cuenta del atacante.

Veamos esta transacción. En comparación con la transacción normal, podemos encontrar que hay un out_msg adicional. Este out_msg es la operación en la que los fondos se devuelven a la cuenta original.

Si el intercambio solo verifica in_msg, contabilizará por error al atacante, provocando una pérdida de activos de la plataforma.

Mejores prácticas para prevenir ataques de recargas falsas

Algunas estrategias básicas para prevenir ataques de recarga falsos son:

1. Mecanismo de confirmación múltiple: establezca múltiples requisitos de confirmación para la recarga para garantizar que las transacciones se consideren válidas solo después de una confirmación suficiente en la cadena de bloques. El número de confirmaciones debe establecerse en función de la seguridad de los diferentes activos digitales y la velocidad de confirmación de la cadena de bloques;

2. Coincidencia rigurosa de transacciones: al filtrar las transacciones del usuario del bloque, solo las transacciones que coincidan completamente con el modo de transferencia normal se pueden configurar automáticamente para ser acreditadas y, finalmente, se deben verificar los cambios en el saldo;

3. Sistema de control de riesgos: Establecer un sistema completo de control de riesgos para monitorear y detectar actividades comerciales anormales. El sistema puede identificar riesgos potenciales y comportamientos anormales mediante el análisis de factores como patrones de recarga, frecuencia de transacciones, tamaño de las transacciones, etc.;

4. Revisión manual: para montos mayores o transacciones de alto riesgo, se utiliza un mecanismo de revisión manual para una revisión adicional. La revisión manual puede aumentar la credibilidad de las transacciones, detectar transacciones anormales y evitar recargas maliciosas;

5. Seguridad API: realice autenticación y autorización de seguridad en interfaces API externas para evitar el acceso no autorizado y posibles vulnerabilidades. Revisar periódicamente la seguridad de las interfaces API y realizar actualizaciones y correcciones de seguridad oportunas;

6. Restricción de retiros: después de que se produce una recarga, los usuarios tienen restringido temporalmente el retiro de los activos recargados. Esto le dará al intercambio tiempo suficiente para confirmar la validez de la recarga y evitar posibles ataques de recarga falsos;

7. Actualizaciones de seguridad: actualice el software y los sistemas de Exchange de manera oportuna para corregir posibles vulnerabilidades de seguridad. Supervise continuamente el estado de seguridad del intercambio y trabaje con expertos en ciberseguridad para realizar auditorías de seguridad y pruebas de penetración periódicas.

Para prevenir recargas falsas en una cadena de bloques específica, es necesario leer la documentación oficial para comprender las características de la transacción.

Sistema de detección de recargas falsas Badwhale

El equipo de seguridad de SlowMist desarrolló el sistema de prueba de recarga falsa Badwhale mediante prácticas ofensivas y defensivas a largo plazo, desarrollado específicamente para plataformas de gestión de activos digitales. El sistema está diseñado para ayudarlos a detectar y evaluar su capacidad para prevenir ataques de recarga falsos y optimizar sus mecanismos de defensa para garantizar la seguridad de los activos de los usuarios y la confiabilidad de las plataformas de gestión de activos digitales.

Badwhale es un sistema comercial exclusivo del equipo de seguridad de SlowMist y se ha desarrollado durante muchos años, ha estado sirviendo a decenas de plataformas durante muchos años y ha evitado el riesgo de recargas falsas cuyo valor se estima en miles de millones de dólares.

Característica especial:

1. Simular ataques de recarga falsos: Badwhale puede simular varios tipos de ataques de recarga falsos y enviar automáticamente solicitudes de recarga falsas a la plataforma de gestión de activos digitales que se está probando. Esto ayuda a evaluar las debilidades de las plataformas de gestión de activos digitales e identificar posibles vulnerabilidades y riesgos de seguridad;

2. Escenarios de prueba diversificados: el sistema proporciona escenarios de prueba y modos de ataque diversificados, que pueden probar de manera integral la defensa de recarga falsa de la plataforma de gestión de activos digitales de acuerdo con la situación real;

3. Altamente escalable: Badwhale está diseñado como un sistema de prueba altamente escalable, que admite pruebas para diferentes plataformas de gestión de activos digitales y plataformas blockchain, y puede adaptarse de manera flexible a las necesidades de diferentes arquitecturas de sistemas y entornos técnicos.

Badwhale actualmente admite pruebas de recarga falsas en cientos de cadenas públicas y decenas de miles de tokens, que incluyen:

Familias de Bitcoin (BTC/LTC/DOGE/QTUM...)

Bitcoin en efectivo

Familias de Etereum

(ETH/BSC/HECO/RON/CFX-evm/FIL-evm/AVAX-evm/FTM-evm/RSK/GNO/MOVR-evm/GLMR-evm/KLAY/FSN/CELO/CANTO/EGLD/AURORA-evm /TLC/WEMIX/CORE/VS/WAN/KCCL/OKX...)

Fichas ERC20 (USDT...)

Etereum L2 (ARB/OP/METIS...)

Polígono

Fichas de polígono

Familias del Cosmos (ATOM/LUNA/KAVA/IRIS/OSMO...)

Familias EOS y tokens EOS (EOS/WAX/XPR/FIO/TLOS...)

Onda

Fluir

Apartamentos

solana

Tokens SPL de Solana

Confundido

Familias Polkadot (DOT/ASTR/PARA/MOVR/GLMR...)

tron

Archivocoin

Tonelada

mina

Vamos

Ordinales (ORDI...)

…

Con las poderosas funciones de Badwhale, la plataforma de gestión de activos digitales puede realizar pruebas integrales de defensa de recarga falsa para comprender su desempeño frente a ataques de recarga falsa, optimizar su mecanismo de defensa y mejorar la seguridad de los activos del usuario. La introducción de Badwhale ayudará a la plataforma de gestión de activos digitales a fortalecer la protección de seguridad, mejorar su capacidad para resistir ataques de recarga falsos y garantizar la confiabilidad de las transacciones de activos digitales y la confianza de los usuarios.

Conclusión

Mediante un estudio en profundidad de los métodos innovadores de los ataques de recarga falsos, podemos comprender mejor la importancia de las plataformas de gestión de activos digitales para proteger los activos de los usuarios y mantener la seguridad. Sólo mejorando las medidas de defensa de la seguridad, monitoreando continuamente las vulnerabilidades y tomando las contramedidas adecuadas, las plataformas de gestión de activos digitales podrán hacer frente eficazmente a los ataques de recarga falsos y otras amenazas a la seguridad y garantizar la credibilidad y confiabilidad de las transacciones de activos digitales.

Enlaces de referencia:

[1] https://mp.weixin.qq.com/s/CtAKLNe0MOKDyUFaod4_hw

[2] https://mp.weixin.qq.com/s/fKINfZLW65LYaD4qO-21nA

[3] https://mp.weixin.qq.com/s/3cMbE6p_4qCdVLa4FNA5-A

[4] https://mp.weixin.qq.com/s/OYi2JDbAoLEdg8VDouqbIg