Puntos clave a recordar

Derivado del verbo inglés « to fish », que significa « pescar », el phishing (o « hameçonning » en francés) es un tipo de ciberataque donde los estafadores « van de pesca » por información personal sensible haciéndose pasar por un individuo o empresa de confianza.

Las tácticas más comunes de phishing incluyen la suplantación de identidad, el uso de un lenguaje urgente o amenazante y el envío de enlaces peligrosos.

Los atacantes a menudo modifican la identidad del remitente para hacer creer que su correo electrónico proviene de una fuente confiable.

En caso de duda sobre la legitimidad de un correo electrónico supuestamente enviado por Binance, comuníquese con el servicio de atención al cliente de Binance y envíele el archivo EML del correo, junto con capturas de pantalla relevantes.

Su cuenta de Binance podría ser el objetivo de intentos de phishing. Aprenda a proteger sus fondos de criptomonedas con nuestra guía completa.

Las habilidades necesarias para infiltrarse en el sistema de seguridad de Binance no están al alcance de los hackers promedio, pero sin embargo, tienen las herramientas necesarias para engañarlo y hacer que revele su nombre de usuario, su contraseña y su código de autenticación de dos factores (A2F).

¿Por qué molestarse en forzar una caja fuerte ultrasegura cuando basta con persuadir a su propietario para que le dé las llaves? Ese es el principio básico del phishing: explotar los errores y las emociones humanas.

Continúe leyendo para saber más sobre el phishing, descubrir cómo funciona esta estafa y aprender a proteger sus criptomonedas de las técnicas de phishing más comunes.

¿Qué es el phishing y cómo funciona?

Derivado del verbo inglés « to fish », que significa « pescar », el phishing (o « hameçonning » en francés) es un tipo de ciberataque común donde los estafadores « van de pesca » por información personal sensible haciéndose pasar por un individuo o empresa de confianza, como Binance. La táctica de phishing más común es el envío de correos electrónicos: de hecho, estos mensajes engañosos son fáciles de redactar y algunos se asemejan tanto a sus equivalentes legítimos que son difíciles de distinguir.

Es un método que parece simple, pero que funciona: la mayoría de los ciberataques comienzan, de hecho, con un correo electrónico de phishing. Un estudio realizado por la empresa Valimail, especialista en seguridad de correos, descubrió que más de tres mil millones de mensajes suplantando la identidad de una persona o empresa son enviados cada día, lo que representa el 1 % del número de correos en circulación.

Saber identificar y no caer en la trampa de los correos electrónicos de phishing es vital para proteger sus criptomonedas y su información personal. Veamos primero algunos ejemplos comunes.

Tres ejemplos de correos electrónicos de phishing

Los siguientes párrafos describen brevemente las tácticas que utilizan los estafadores para enviar sus correos electrónicos de phishing: suplantación de identidad, lenguaje urgente o amenazante, enlaces peligrosos… También hemos incluido varios ejemplos de la vida real para ayudarle a comprender mejor cada técnica.

1. Suplantación de identidad

La suplantación de identidad es una táctica que consiste en crear falsos nombres de dominio y remitentes que se asemejan a nombres oficiales para engañar al destinatario. El objetivo es hacerle creer que el correo electrónico es legítimo porque una parte de la dirección del remitente parece confiable, como « binance.com ».

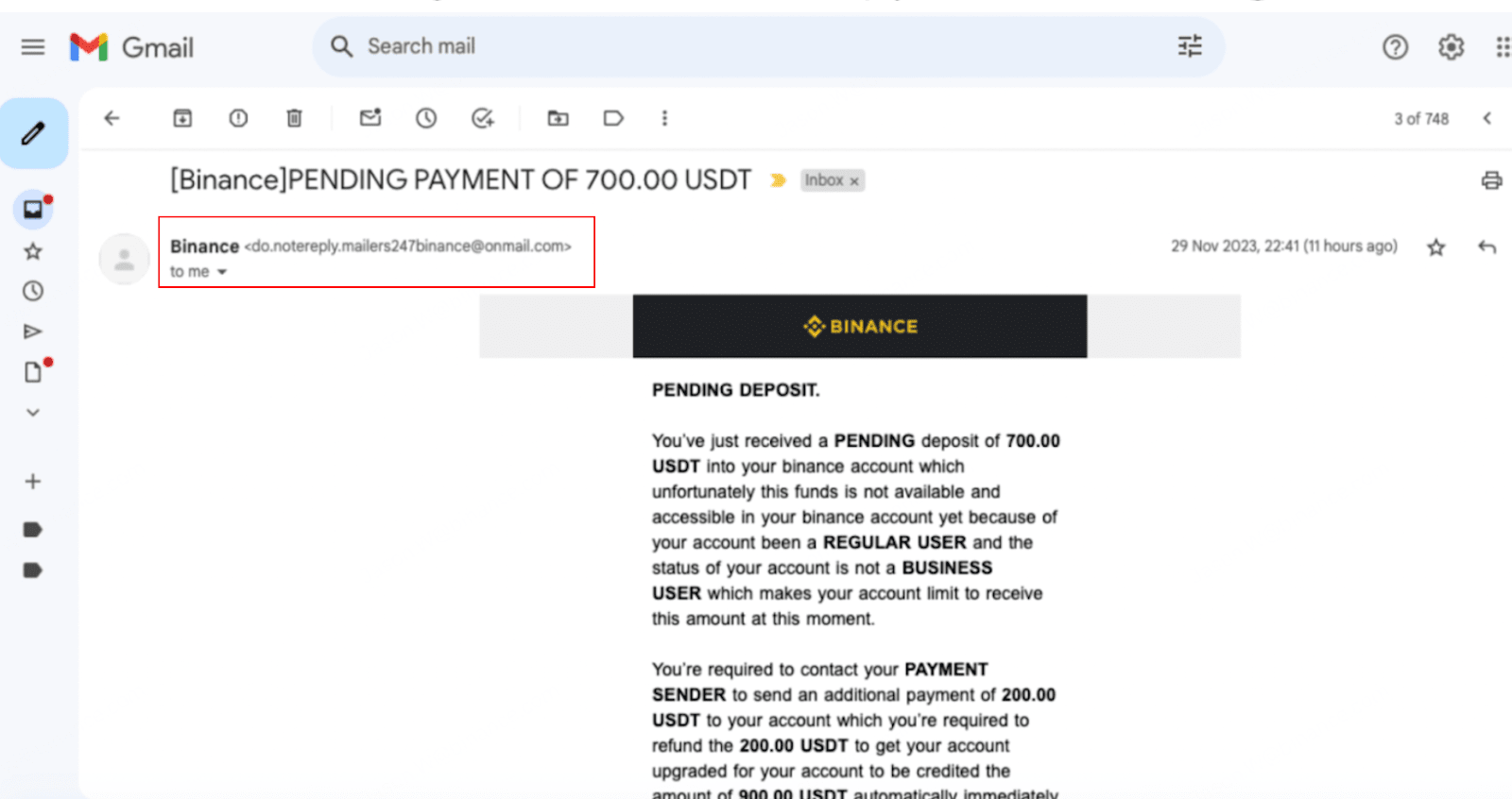

Aquí hay un ejemplo de la vida real donde los estafadores utilizaron la dirección « do.notereply.mailers247binance@onmail.com », que parece oficial hasta que se nota el « onmail » de más en la dirección.

2. Lenguaje urgente o amenazante

Los correos electrónicos de phishing a menudo crean un sentido de urgencia, miedo o curiosidad en el destinatario para manipular sus emociones y incitarlo a tomar medidas inmediatas. Por ejemplo, puede hacerle creer que se ha realizado un retiro inesperado en su cuenta, llevándolo a « restablecer » su contraseña cuando en realidad está a punto de revelársela a un estafador.

Aquí hay un ejemplo de un correo electrónico de phishing que afirma que el usuario ha realizado un retiro inesperado: note el tono de la sección enmarcada, que está deliberadamente redactada para perturbar y asustar al destinatario con expresiones como « bloquear su cuenta » y « proteger todos sus fondos ».

3. Enlaces peligrosos y archivos adjuntos falsos

Los correos electrónicos de phishing generalmente contienen enlaces que redirigen a sitios web falsos similares a sus equivalentes legítimos. También pueden incluir archivos adjuntos como PDF, archivos ejecutables o aplicaciones modificadas que contienen scripts o malware. Abrir estos archivos adjuntos puede dar a los hackers acceso no autorizado a sus dispositivos, permitirles robar información sensible o transferir fondos sin su consentimiento.

Aquí hay un ejemplo de un correo electrónico de phishing que contiene un enlace malicioso: hacer clic en [Verificar el correo] lleva a una falsa página de inicio de sesión de Binance que invita a ingresar un nombre de usuario y una contraseña. Esto puede permitir a los estafadores recuperar los datos de los internautas para revenderlos o robar su cuenta y fondos.

Cuatro maneras de desenmascarar un intento de phishing

Ahora que le hemos presentado algunos ejemplos de correos electrónicos de phishing, hablemos de varias formas de identificarlos.

1. Binance Verify

¿Recibió un correo electrónico de Binance que le parece sospechoso? Antes que nada, verifique la dirección del remitente en Binance Verify: si la herramienta le indica una « Fuente no verificada », significa que este correo electrónico probablemente sea peligroso.

Incluso si la dirección de origen está validada por Binance Verify, puede tratarse de una suplantación de identidad: como se explicó anteriormente, esta táctica es comúnmente utilizada por estafadores para hacer que sus comunicaciones sean legítimas. Usan nombres de dominio muy similares a sus equivalentes legítimos o encabezados falsificados en los campos « Responder » o « Camino de vuelta ».

Aparte de las direcciones de los remitentes, Binance Verify también puede verificar cualquier cuenta en redes sociales y cualquier enlace de sitio web que contenga el correo electrónico sospechoso.

Cuentas en redes sociales

Si el correo electrónico recibido le pide que se comunique con un(a) « empleado(a) de Binance » en redes sociales (por ejemplo Telegram, Facebook o WeChat), considere verificar su nombre de usuario en Binance Verify.

La imagen a continuación ilustra la pantalla que aparece cuando el nombre de usuario de la cuenta de Binance es real. Recuerde que los criminales a menudo toman la identidad de empleados de la empresa: Binance Verify es solo uno de los muchos pasos a seguir para verificar la identidad de un individuo.

Enlaces de sitios web

Tenga cuidado al hacer clic en enlaces de sitios web contenidos en correos electrónicos. Para verificar una URL de Binance, haga clic derecho sobre ella y seleccione « Copiar enlace », luego péguelo en Binance Verify para verificar la autenticidad del sitio web. La imagen a continuación ilustra la pantalla que aparece cuando Binance Verify determina que el sitio web es un dominio oficial de Binance.

2. Código anti-phishing

Le recomendamos encarecidamente que configure un código anti-phishing si no lo ha hecho ya. Se trata de un procedimiento simple que solo toma unos minutos, y una vez realizado, cada correo electrónico verdaderamente enviado por Binance mencionará la combinación única de números y letras que ha definido.

Así es como se ve un correo electrónico de Binance con y sin el código anti-phishing: tenga cuidado con los correos electrónicos supuestamente enviados por Binance que no contienen su código anti-phishing.

3. Verificación del archivo EML

Descargue el correo electrónico en forma de archivo EML para recuperar información adicional oculta para fines de verificación. Aunque es más técnica, este método es muy eficaz para detectar intentos de phishing.

SPF/DMARC/DKIM

Puede, por ejemplo, abrir el archivo y realizar una verificación SPF/DMARC/DKIM. Si todas las verificaciones o algunas de ellas fallan (si por ejemplo la verificación indica « dkim=fail »), el correo electrónico proviene muy probablemente de una fuente no autorizada.

Reputación de la dirección IP

En el archivo EML, también puede encontrar la dirección IP y compararla con direcciones reportadas por actividades ilícitas. Solo necesita copiar y pegar la dirección en un verificador de reputación de direcciones IP como abuseipdb o virustotal. Nota: estas bases de datos a veces no contienen información si la dirección IP verificada es demasiado reciente. Consulte sistemáticamente varias fuentes antes de sacar sus propias conclusiones.

4. Contactar al servicio de atención al cliente de Binance

Si tiene dudas sobre un correo electrónico recibido, le recomendamos que se comunique con el servicio de atención al cliente de Binance enviando capturas de pantalla y el archivo EML. Entre todos los métodos descritos en esta guía, este es verdaderamente infalible: una vez que recibamos su caso, nuestro equipo altamente experimentado en intentos de phishing le ayudará a verificar la autenticidad del correo electrónico.

Para descargar el archivo EML, siga los pasos detallados en el párrafo siguiente.

Descarga de un archivo EML

Veamos cómo descargar el contenido de un correo electrónico en forma de archivo EML desde Gmail y Outlook.

Gmail

Abra el correo electrónico que desea descargar en formato EML. Haga clic en los tres puntos en la esquina superior derecha del correo.

En el menú desplegable, seleccione « Descargar el mensaje ».

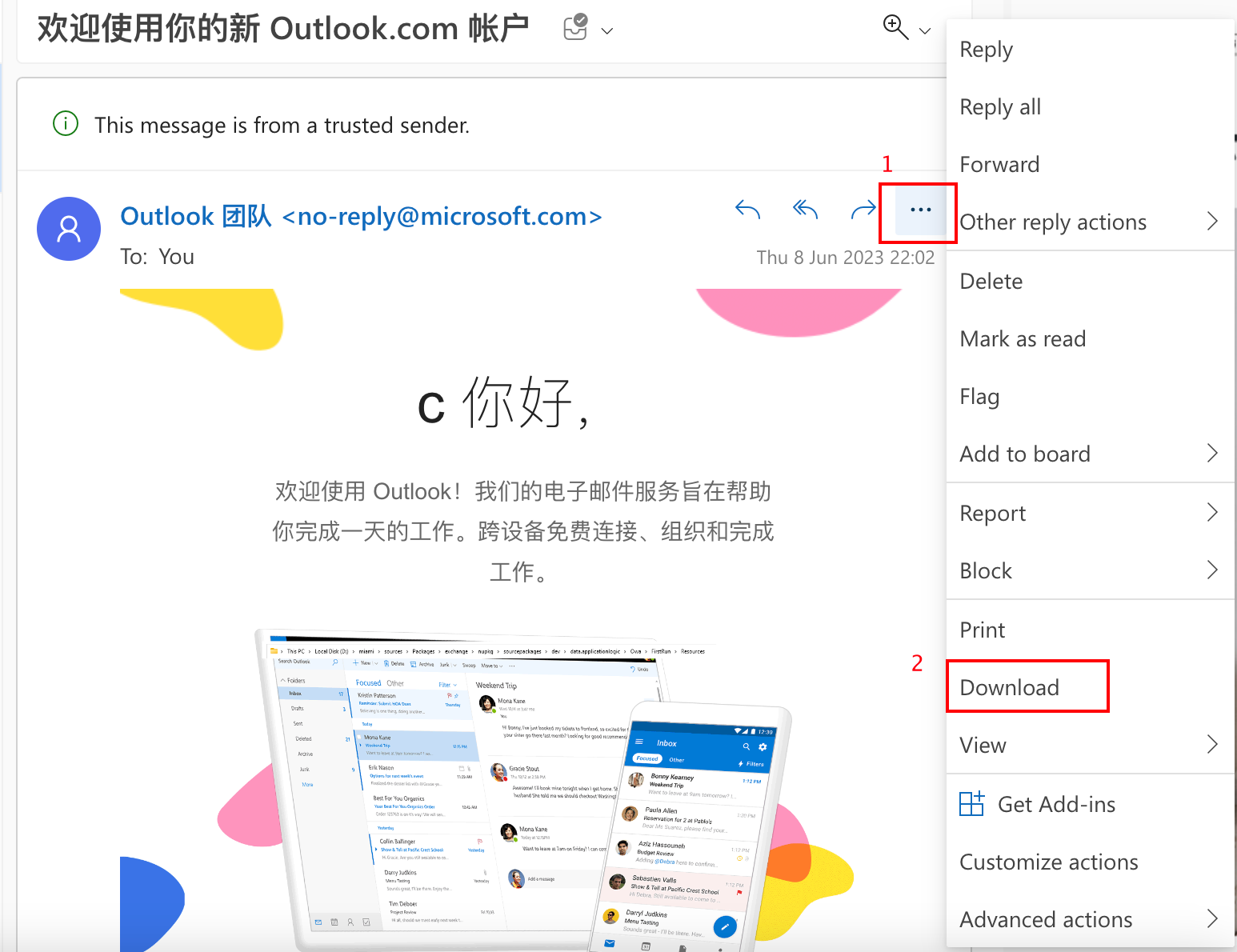

Outlook

Abra el correo electrónico que desea descargar en formato EML. Haga clic en los tres puntos en la esquina superior derecha del correo.

En el menú desplegable, seleccione « Descargar ».

Una vez descargado el correo electrónico, haga clic derecho en el archivo EML y seleccione [Abrir con], luego [Otro]. Luego seleccione TextEdit en macOS o Notepad(++) en Windows.

¿Cómo escapar de los intentos de phishing?

Manténgase alerta ante los intentos de phishing y aprenda a proteger sus fondos hoy mismo para evitar un futuro desastre. Aquí hay un resumen rápido de las mejores prácticas a seguir:

Configure su código anti-phishing con esta guía.

Antes que nada, busque cualquier dirección de correo electrónico, URL o cualquier nombre de usuario de « Binance » en Binance Verify.

No haga clic en enlaces sospechosos: podría instalar accidentalmente malware en su dispositivo o acceder a un sitio falso creado para robar su información sensible.

No revele ninguna información personal a un(a) desconocido(a), incluidos sus datos de inicio de sesión, números de teléfono, cuentas bancarias, frases de recuperación de billetera o claves privadas.

Active la autenticación de dos factores (A2F): si la información de su cuenta es robada, la A2F puede dificultar la tarea del estafador que intenta apoderarse de su cuenta.

Solo interactúe con empresas legítimas en el contexto de actividades, y desconfíe de las invitaciones a « sorteos gratuitos » o « airdrops » recibidas por correo electrónico.

Si aún tiene dudas sobre un correo electrónico, pida ayuda al servicio de atención al cliente de Binance: estaremos encantados de verificar el archivo EML por usted.

Para más información

El enfoque del día: códigos anti-phishing y cómo protegerse

Manténgase seguro: ¿qué hacer si su cuenta ha sido comprometida?

¿Cómo proteger sus criptomonedas contra ataques de suplantación de identidad por SMS?

Comerciar en cualquier lugar gracias a la aplicación móvil de comercio de criptomonedas de Binance (iOS/Android)

Encuéntrenos en:

Instagram: https://www.instagram.com/binancefrench

Twitter: https://twitter.com/LeBinanceFR

Facebook: https://www.facebook.com/BinanceFrance

Telegram: https://t.me/BinanceFrench

Advertencia sobre los riesgos: Los precios de los activos digitales están sujetos a un alto riesgo de mercado y volatilidad de precios. El valor de su inversión puede disminuir o aumentar, y puede que no recupere el monto invertido. Usted es el único responsable de sus decisiones de inversión y Binance no es responsable de las pérdidas que pueda sufrir. Los rendimientos pasados no son un indicador fiable de los rendimientos futuros. Solo debe invertir en productos que le sean familiares y cuyos riesgos comprenda. Debe examinar cuidadosamente su experiencia en inversiones, su situación financiera, sus objetivos de inversión y su tolerancia al riesgo y consultar a un asesor financiero independiente antes de realizar cualquier inversión. Esto no debe considerarse asesoramiento de inversión, ni una incitación o recomendación a operar en ningún activo digital.