Las vulnerabilidades en la cadena de bloques pueden ser extremadamente costosas; con contratos inteligentes mal diseñados, las aplicaciones descentralizadas y los puentes son atacados una y otra vez.

Por ejemplo, la red Ronin sufrió una vulneración de 625 millones de dólares en marzo de 2022, cuando un pirata informático logró robar claves privadas para generar retiros falsos y transfirió cientos de millones. Más tarde, ese mismo año, en agosto, Nomad Bridge sufrió una vulneración de 190 millones de dólares cuando los piratas informáticos explotaron un error en el protocolo que les permitió retirar más fondos de los que habían depositado.

Estas vulnerabilidades en el código subyacente de los contratos inteligentes, sumadas a errores humanos y errores de juicio, generan riesgos significativos para los usuarios de la Web3. Pero ¿cómo pueden los proyectos de criptomonedas tomar medidas proactivas para identificar los problemas antes de que ocurran?

Existen un par de estrategias principales. Los proyectos Web3 suelen contratar empresas para auditar el código de sus contratos inteligentes y revisar el proyecto para obtener un sello de aprobación.

Otro enfoque, que a menudo se utiliza en conjunto, es establecer un programa de recompensas por errores que ofrezca incentivos a los piratas informáticos benignos para que utilicen sus habilidades para identificar vulnerabilidades antes que los piratas informáticos maliciosos. Existen problemas importantes con ambos enfoques tal como están actualmente.

La auditoría de Web3 está rota

Las auditorías, o evaluaciones externas, suelen surgir en mercados donde el riesgo puede escalar rápidamente y causar daños sistémicos. Ya sea una empresa que cotiza en bolsa, deuda soberana o un contrato inteligente, una sola vulnerabilidad puede causar estragos.

Lamentablemente, muchas auditorías, incluso las realizadas por una organización externa, no son creíbles ni eficaces porque los auditores no son verdaderamente independientes. Es decir, sus incentivos podrían estar más orientados a satisfacer al cliente que a dar malas noticias.

Las auditorías de seguridad requieren mucho tiempo, son costosas y, en el mejor de los casos, dan como resultado que todo está bien. En el peor, pueden hacer que un proyecto reconsidere todo su diseño, retrasando su lanzamiento y su éxito en el mercado. Por lo tanto, los gestores de proyectos DeFi se ven tentados a buscar otra empresa de auditoría más receptiva que oculte cualquier inquietud y apruebe automáticamente los contratos inteligentes, explica Keir Finlow-Bates, investigador de blockchain y desarrollador de Solidity.

He tenido experiencia de primera mano con esta presión por parte de los clientes: discutir con desarrolladores y gerentes de proyectos sobre que su código o arquitectura no está a la altura recibe resistencia, incluso cuando las debilidades del sistema son fácilmente evidentes.

El comportamiento basado en principios da sus frutos a largo plazo, pero a corto plazo puede implicar la pérdida de clientes rentables que están ansiosos por llegar al mercado con sus nuevos tokens.

"No puedo dejar de notar que las compañías de auditoría laxas rápidamente construyen una presencia más significativa en el mercado de auditoría debido a su amplia lista de clientes satisfechos, es decir, hasta que ocurre un ataque", continúa Finlow-Bates.

CertiK, una de las empresas líderes en auditoría de Web3, proporciona puntuaciones de confianza a los proyectos que evalúa. Sin embargo, sus críticos señalan que han dado su aprobación a proyectos que fracasaron estrepitosamente. Por ejemplo, si bien CertiK se apresuró a compartir el 4 de enero de 2022 que se había producido una retirada de fondos del proyecto Arbix de BNB Smart Chain, omitió que habían emitido una auditoría a Arbix 46 días antes, según Eloisa Marchesoni, especialista en tokenómica, en Medium.

Pero el incidente más notable fue la auditoría integral de Terra realizada por CertiK, que posteriormente fracasó y arrastró consigo a la mitad de la industria de las criptomonedas. La auditoría se ha cancelado desde entonces, ya que han adoptado un enfoque más reflexivo, pero algunos fragmentos permanecen en línea.

Terra, tal como la concibió el departamento de arte de Cointelegraph. Sin embargo, olvidaron prender fuego a la Tierra y la Luna. Terra-ficada.

Terra, tal como la concibió el departamento de arte de Cointelegraph. Sin embargo, olvidaron prender fuego a la Tierra y la Luna. Terra-ficada.

Zhong Shao, cofundador de CertiK, dijo en un comunicado de prensa de 2019:

CertiK quedó muy impresionado por el diseño inteligente y altamente efectivo de la teoría económica de Terra, especialmente la adecuada disociación de los controles para la estabilización monetaria y el crecimiento económico predecible.

Agregó que CertiK también encontró que la implementación técnica de Terras es de una de las más altas calidades que ha visto, demostrando prácticas de ingeniería extremadamente basadas en principios, dominio del SDK de Cosmos, así como documentación completa e informativa.

Esta certificación fue fundamental para el creciente reconocimiento internacional de Terra y la captación de inversiones. Do Kwon, cofundador de Terra y recientemente arrestado, declaró en aquel momento:

Nos complace recibir la aprobación formal de CertiK, empresa reconocida en el sector por establecer estándares de seguridad y fiabilidad muy altos. Los exhaustivos resultados de la auditoría, compartidos por el equipo de economistas e ingenieros experimentados de CertiK, nos brindan mayor confianza en nuestro protocolo, y estamos entusiasmados por el rápido lanzamiento de nuestra primera dApp de pagos con socios de comercio electrónico en las próximas semanas.

Por su parte, CertiK sostiene que sus auditorías fueron exhaustivas y que el colapso de Terra no se debió a una falla crítica de seguridad, sino al comportamiento humano. Hugh Brooks, director de operaciones de seguridad de CertiK, le dice a Magazine:

Nuestra auditoría de Terra no arrojó ningún hallazgo que se considerara crítico o mayor, ya que no se encontraron errores de seguridad críticos que pudieran llevar a un actor malicioso a atacar el protocolo. Esto tampoco ocurrió en el caso del incidente de Terra.

Las auditorías y las revisiones de código o la verificación formal no pueden evitar las acciones de individuos con control o las ballenas que arrojan tokens, lo que provocó la primera desvinculación y las posteriores acciones de pánico.

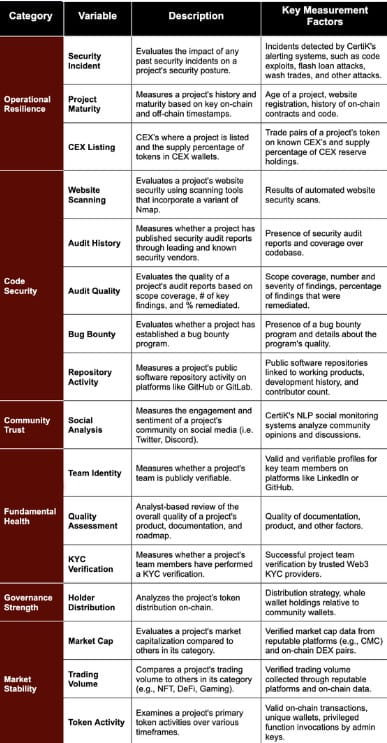

CertiK acaba de publicar sus nuevas puntuaciones de seguridad, que, según afirma, son independientes de cualquier relación comercial. (CertiK)

CertiK acaba de publicar sus nuevas puntuaciones de seguridad, que, según afirma, son independientes de cualquier relación comercial. (CertiK)

Dar un sello de aprobación a algo que luego resultó ser dudoso no se limita a la industria blockchain y se ha repetido a lo largo de la historia, desde la firma de contabilidad pública Arthur Anderson, una de las cinco principales, que dio el visto bueno a los libros de Enron (luego destruyó partes de la evidencia) hasta la agencia de calificación Moody's que pagó 864 millones de dólares por sus dudosas calificaciones optimistas de bonos que alimentaron la burbuja inmobiliaria de 2008-2009 y contribuyeron a la crisis financiera mundial.

Por lo tanto, es más probable que las empresas de auditoría de Web3 se enfrenten a presiones similares en una industria mucho más nueva, de mayor crecimiento y menos regulada. (La semana pasada, CertiK publicó sus nuevas puntuaciones de seguridad para 10 000 proyectos; consulte los detalles a la derecha).

Lo que importa aquí no es echar por la borda a CertiK, que cuenta con personal bien intencionado y cualificado, sino señalar que las auditorías de Web3 no tienen en cuenta todos los riesgos para los proyectos y los usuarios y que el mercado puede necesitar reformas estructurales para alinear los incentivos.

Las auditorías solo verifican la validez de un contrato, pero gran parte del riesgo reside en la lógica del diseño del protocolo. Muchos exploits no se deben a contratos rotos, sino que requieren la revisión de la tokenomics, la integración y el red-teaming, afirma Eric Waisanen, director de tokenomics en Phi Labs.

Si bien las auditorías suelen ser muy útiles, es poco probable que detecten el 100 % de los problemas, afirma Jay Jog, cofundador de Sei Networks. La responsabilidad principal sigue recayendo en los desarrolladores: emplear buenas prácticas de desarrollo para garantizar una seguridad sólida.

Stylianos Kampakis, director ejecutivo de Tesseract Academy y experto en tokenomics, afirma que los proyectos deberían contratar múltiples auditores para garantizar la mejor revisión posible.

«Creo que probablemente hacen un buen trabajo en general, pero he escuchado muchas historias de terror sobre auditorías que pasaron por alto errores importantes», le dice a Cointelegraph. «Así que no solo se trata de la empresa, sino también de las personas involucradas en la auditoría. Por eso, personalmente, jamás confiaría la seguridad de un protocolo a un solo auditor».

zkSync está de acuerdo en la necesidad de contar con múltiples auditores y le dice a Magazine que antes de lanzar Era, su paquete acumulativo de prueba de conocimiento cero compatible con EVM en la red principal el 24 de marzo, se probó exhaustivamente en siete auditorías diferentes de Secure3, OpenZeppelin, Halburn y un cuarto auditor que aún no se anunció.

Hackers de sombrero blanco y recompensas por errores

Rainer Bhme, profesor de seguridad y privacidad en la Universidad de Innsbruck, escribió que las auditorías básicas casi nunca son útiles y, en general, la minuciosidad de las auditorías de seguridad debe adaptarse cuidadosamente a la situación.

En cambio, los programas de recompensas por errores pueden ofrecer mejores incentivos. Estas recompensas ofrecen una forma consolidada de recompensar a quienes detectan errores; serían una opción natural para las criptomonedas, dado que cuentan con un mecanismo de pago integrado, continuó Bhme.

Los hackers de sombrero blanco son aquellos que aprovechan sus talentos para identificar una vulnerabilidad y trabajan con proyectos para solucionarlas antes de que un hacker malicioso (de sombrero negro) pueda explotarla.

Los hackers de sombrero blanco detectan errores antes que los de sombrero negro. (Pexels)

Los hackers de sombrero blanco detectan errores antes que los de sombrero negro. (Pexels)

Los programas de recompensas por errores se han vuelto esenciales para descubrir amenazas de seguridad en la web, generalmente diseñados por propietarios de proyectos que buscan que programadores talentosos revisen su código en busca de vulnerabilidades. Los proyectos recompensan a los hackers por identificar nuevas vulnerabilidades y por el mantenimiento de la integridad de una red. Históricamente, las correcciones para lenguajes de contratos inteligentes de código abierto, como Solidity, se han identificado y solucionado gracias a los hackers que ofrecen recompensas por errores.

Estas campañas comenzaron en los años 90: había una comunidad vibrante en torno al navegador Netscape que trabajaba gratis o por unos centavos para corregir errores que aparecían gradualmente durante el desarrollo, escribió Marchesoni.

Pronto se hizo evidente que este tipo de trabajo no podía realizarse en el tiempo libre ni como pasatiempo. Las empresas se beneficiaron por partida doble de las campañas de recompensas por errores: además de los obvios problemas de seguridad, también se percibió su compromiso con la seguridad.

Los programas de recompensas por errores han surgido en todo el ecosistema Web3. Por ejemplo, Polygon lanzó un programa de recompensas por errores de 2 millones de dólares en 2021 para identificar y eliminar posibles fallos de seguridad en la red auditada. Avalanche Labs opera su propio programa de recompensas por errores, lanzado en 2021, a través de la plataforma HackenProof.

Sin embargo, existe tensión entre el alcance de las brechas de seguridad que creen haber encontrado y la importancia que los proyectos le dan al tema.

Los hackers de sombrero blanco han acusado a varios proyectos de blockchain de manipular a los miembros de la comunidad, así como de retener las recompensas por errores por servicios de sombrero blanco. Aunque es evidente, cumplir con el pago de recompensas por servicios legítimos es esencial para mantener los incentivos.

Un equipo de hackers afirmó recientemente que no recibió compensación por sus servicios de recompensas por errores en la capa de aplicación Tendermint y Avalanche.

Del otro lado de la barrera, algunos proyectos han descubierto que algunos hackers de sombrero blanco son en realidad hackers de sombrero negro disfrazados.

Lea también Características

Las criptomonedas se están consolidando en el fútbol europeo

Características

¿Pueden las criptomonedas ser la salvación de Suecia?

Tendermint, Avalanche y más

Tendermint es una herramienta que permite a los desarrolladores centrarse en el desarrollo de aplicaciones de alto nivel sin tener que lidiar directamente con la comunicación y la criptografía subyacentes. Tendermint Core es el motor que facilita la red P2P mediante el consenso de prueba de participación (PoS). La Interfaz de Cadena de Bloques de Aplicaciones (ABCI) es la herramienta que permite a las cadenas de bloques públicas conectarse al protocolo Tendermint Core.

En 2018, se creó un programa de recompensas por errores para las comunidades de Tendermint y Cosmos. El programa se diseñó para recompensar a los miembros de la comunidad por descubrir vulnerabilidades con recompensas basadas en factores como el impacto, el riesgo, la probabilidad de explotación y la calidad del informe.

El mes pasado, un equipo de investigadores afirmó haber descubierto una importante vulnerabilidad de seguridad en Tendermint, que provocó un fallo de servicios a través de una API remota. Se descubrió una vulnerabilidad de Llamada a Procedimiento Remoto (RPC) en Tendermint, que afectó a más de 70 blockchains. Esta vulnerabilidad tendría un impacto grave y podría incluir más de 100 vulnerabilidades entre pares y de API, ya que las blockchains comparten un código similar. Diez blockchains del top 100 del ranking de seguridad de CertiKs se basan en Tendermint.

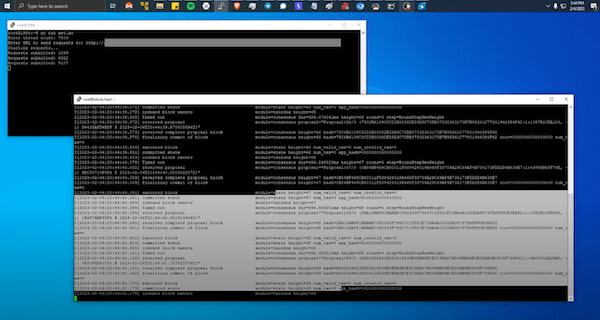

Fallo de la API remota de Tendermint desde el escritorio de Padillacs. (Pad en YouTube)

Fallo de la API remota de Tendermint desde el escritorio de Padillacs. (Pad en YouTube)

Sin embargo, tras utilizar los canales adecuados para reclamar la recompensa, el grupo de hackers declaró no haber recibido compensación. En cambio, lo que siguió fue una serie de intercambios, que algunos afirman que fue un intento de estancar a Tendermint Core, mientras este parcheaba rápidamente el exploit sin pagarle al cazarrecompensas lo que le correspondía.

Esto, entre otros que el grupo supuestamente ha documentado, se conoce como un exploit de día cero.

"El ataque de denegación de servicio (DoS) específico de Tendermint es otro vector de ataque de blockchain único, y sus implicaciones aún no están completamente claras, pero evaluaremos esta posible vulnerabilidad en el futuro, fomentaremos la aplicación de parches y discutiremos con los clientes actuales que puedan ser vulnerables", dijo CertiKs Brooks.

Dijo que la tarea de las pruebas de seguridad nunca terminaba. Muchos ven las auditorías o las recompensas por errores como algo puntual, pero en realidad, las pruebas de seguridad deben ser constantes en la Web3, al igual que en otras áreas tradicionales, afirma.

¿Son siquiera sombreros blancos?

Las recompensas por errores que dependen de los hackers de sombrero blanco distan mucho de ser perfectas, dada la facilidad con la que los hackers de sombrero negro se disfrazan. Los acuerdos ad hoc para la devolución de fondos son un enfoque particularmente problemático.

Las recompensas por errores en el espacio DeFi tienen un problema grave, ya que a lo largo de los años, varios protocolos han permitido que los piratas informáticos de sombrero negro se vuelvan de sombrero blanco si devuelven parte o la mayor parte del dinero, dice Finlow-Bates.

Los hackers de sombrero blanco y de sombrero negro a veces juegan el mismo juego. (Pexels)

Los hackers de sombrero blanco y de sombrero negro a veces juegan el mismo juego. (Pexels)

Extraiga una suma de nueve cifras y podrá terminar con decenas de millones de dólares en ganancias sin ninguna repercusión.

El hackeo de Mango Markets en octubre de 2022 es un ejemplo perfecto: se explotó un exploit de 116 millones de dólares, de los cuales solo se recuperaron 65 millones, y el resto se tomó como una supuesta recompensa. La legalidad de este ataque es una incógnita, y el hacker responsable ha sido acusado por el incidente, que algunos han comparado más con una extorsión que con una recompensa legítima.

El Puente Wormhole fue hackeado de forma similar, con un robo de 325 millones de dólares en criptomonedas, y se ofreció una recompensa de 10 millones de dólares en un acuerdo de tipo «sombrero blanco». Sin embargo, esta cantidad no fue lo suficientemente grande como para que el hacker firmara el acuerdo.

Comparen esto con los verdaderos hackers de sombrero blanco y los programas de recompensas por errores, donde hay un conjunto estricto de reglas, se debe proporcionar documentación completa y el lenguaje legal es amenazante; entonces, no seguir las instrucciones al pie de la letra (incluso inadvertidamente) puede resultar en una acción legal, explica Finlow-Bates.

Las organizaciones que cuentan con el apoyo de los sombreros blancos deben darse cuenta de que no todas son igualmente altruistas: algunas difuminan las líneas entre las actividades de sombrero blanco y sombrero negro, por lo que es importante incorporar la responsabilidad y tener instrucciones claras y recompensas que se ejecuten.

Tanto las recompensas por errores como las auditorías son menos rentables que los exploits, continúa Waisanen, señalando que atraer a hackers de sombrero blanco de buena fe no es fácil.

Lea también Características

Asaltando el último bastión: angustia e ira mientras los NFT reclaman estatus de alta cultura

Características Daft Punk se encuentra con CryptoPunks mientras Novo se enfrenta a los NFT ¿Hacia dónde vamos desde aquí?

Las auditorías de seguridad no siempre son útiles y dependen fundamentalmente de su grado de minuciosidad e independencia. Las recompensas por errores pueden funcionar, pero también es posible que el pirata informático de sombrero blanco se vuelva codicioso y se quede con los fondos.

¿Acaso ambas estrategias son simplemente una forma de externalizar la responsabilidad y eludir la responsabilidad de las buenas prácticas de seguridad? A los proyectos de criptomonedas les convendría aprender a hacer las cosas correctamente desde el principio, argumenta Maurcio Magaldi, director de estrategia global de 11:FS.

Los desarrolladores de Web3 generalmente no están familiarizados con las prácticas de desarrollo de software de nivel empresarial, lo que pone a muchos de ellos en riesgo, incluso si tienen programas de recompensas por errores y auditorías de código, afirma.

Depender de la auditoría de código para detectar problemas en una aplicación que gestiona millones de transacciones es una clara externalización de responsabilidades, y eso no es una práctica empresarial. Lo mismo ocurre con los programas de recompensas por errores. Si externalizas la seguridad de tu código a terceros, incluso si ofreces suficientes incentivos económicos, estás cediendo responsabilidad y poder a terceros cuyos incentivos podrían estar fuera de tu alcance. «Esto no es descentralización», afirmó Magaldi.

Un enfoque alternativo es seguir el proceso de fusión de Ethereum.

Quizás debido al hackeo de la DAO en los inicios de Ethereum, ahora cada cambio se planifica y ejecuta meticulosamente, lo que brinda a todo el ecosistema mucha más confianza en la infraestructura. Los desarrolladores de DApps podrían aprovechar esta experiencia para impulsar la industria, afirma Magaldi.

En lugar de externalizar su seguridad, los proyectos deben asumir la plena responsabilidad. (Pexels) Cinco lecciones de ciberseguridad en criptomonedas

En lugar de externalizar su seguridad, los proyectos deben asumir la plena responsabilidad. (Pexels) Cinco lecciones de ciberseguridad en criptomonedas

Hagamos balance. Aquí hay cinco lecciones filosóficas generales que podemos extraer.

En primer lugar, necesitamos más transparencia en torno a los éxitos y fracasos de la ciberseguridad en la Web3. Desafortunadamente, existe una subcultura oscura que rara vez se revela, ya que el sector de la auditoría suele operar sin transparencia. Esto se puede contrarrestar con un enfoque constructivo sobre lo que funciona y lo que no.

Cuando Arthur Anderson no corrigió ni denunció el comportamiento fraudulento de Enron, esta sufrió un duro golpe reputacional y regulatorio. Si la comunidad Web3 no puede al menos cumplir con esos estándares, sus ideales son engañosos.

En segundo lugar, los proyectos Web3 deben comprometerse a cumplir con sus programas de recompensas por errores si quieren que la comunidad en general obtenga legitimidad a nivel mundial y llegue a los consumidores a gran escala. Los programas de recompensas por errores han sido muy eficaces en los entornos Web1 y Web2 para software, pero requieren compromisos creíbles por parte de los proyectos para pagar a los hackers de sombrero blanco.

En tercer lugar, necesitamos colaboraciones genuinas entre desarrolladores, investigadores, consultoras e instituciones. Si bien el afán de lucro puede influir en el grado de colaboración entre ciertas entidades, debe existir un conjunto de principios compartidos que unan a la comunidad Web3, al menos en torno a la descentralización y la seguridad, y que conduzcan a colaboraciones significativas.

Ya hay muchos ejemplos; herramientas como Ethpector son ilustrativas porque muestran cómo los investigadores pueden ayudar a proporcionar no solo un análisis cuidadoso sino también herramientas prácticas para las cadenas de bloques.

En cuarto lugar, los reguladores deberían trabajar con los desarrolladores y los empresarios, en lugar de hacerlo en contra o de forma independiente.

Los reguladores deberían establecer un conjunto de principios rectores que los desarrolladores de interfaces DeFi deberían tener en cuenta. Deben buscar maneras de recompensar a los desarrolladores de buenas interfaces y sancionar a los diseñadores de interfaces deficientes, que pueden ser vulnerables a ataques informáticos y exponer los servicios DeFi subyacentes a costosos ataques, afirma Agostino Capponi, director del Centro de Finanzas y Tecnologías Digitales de Columbia.

Al trabajar en colaboración, los reguladores no tienen la carga de tener que ser expertos en cada tecnología emergente: pueden subcontratar esa tarea a la comunidad Web3 y aprovechar sus puntos fuertes, que es construir procesos escalables.

En quinto lugar, y lo más controvertido, los proyectos DeFi deberían trabajar hacia un punto medio en el que los usuarios pasen por algún nivel de verificación KYC/AML para garantizar que los actores maliciosos no estén aprovechando la infraestructura Web3 con fines dañinos.

Aunque la comunidad DeFi siempre se ha opuesto a estos requisitos, puede haber un punto medio: cada comunidad requiere cierto grado de estructura, y debería haber un proceso para garantizar que usuarios claramente maliciosos no exploten las plataformas DeFi.

La descentralización es valiosa en las finanzas. Como hemos visto una vez más con el colapso del Banco de Silicon Valley, las instituciones centralizadas son vulnerables y sus fallos generan grandes repercusiones en la sociedad.

Mi investigación en el Journal of Corporate Finance también destaca cómo se reconoce que DeFi ofrece mayores beneficios de seguridad: por ejemplo, tras una conocida filtración de datos en la plataforma de intercambio centralizada KuCoin, las transacciones crecieron un 14 % más en plataformas descentralizadas que en plataformas centralizadas. Sin embargo, aún queda trabajo por hacer para que DeFi sea accesible.

En última instancia, construir un ecosistema y un mercado prósperos para la ciberseguridad en la comunidad Web3 requerirá esfuerzos de buena fe de todas las partes interesadas.

Suscríbete. Las lecturas más interesantes sobre blockchain. Entrega semanal.

Dirección de correo electrónico

SUSCRIBIR