Puntos clave:

Para resolver el problema de las ineficiencias de capital en la cadena de bloques al generar dinero, los creadores construyeron puentes de cadena de bloques para enfrentar estas tres dificultades y comenzaron a conectar el ecosistema de la cadena de bloques.

Un puente de blockchain conecta dos blockchains, lo que permite la transferencia de activos y la comunicación entre dos blockchains.

Vivimos en una sociedad de múltiples cadenas, con miles de millones de dólares en activos bloqueados en más de 100 cadenas diferentes. Y los propietarios de estos activos de blockchain se comportan de manera similar a sus contrapartes financieras tradicionales: buscan oportunidades de arbitraje para obtener ganancias.

Sin embargo, a diferencia del sector financiero convencional, donde los activos de una jurisdicción pueden utilizarse en operaciones de arbitraje en otro país sin necesidad de un intermediario de confianza, la misma estrategia ha funcionado durante mucho tiempo. Por tres razones, ninguna de las dos cadenas de bloques funciona:

Las cadenas de bloques no pueden comunicarse entre sí.

Debido a la naturaleza sin confianza de las cadenas de bloques públicas, el arbitraje en una determinada cadena de bloques requiere la existencia de todos los activos relevantes en esa cadena de bloques.

En las finanzas convencionales, no existe un intermediario confiable entre cadenas de bloques que no requieren confianza.

Para abordar el problema de la ineficiencia de capital en la cadena de bloques y al mismo tiempo ganar dinero, los empresarios innovadores construyeron puentes de cadena de bloques para superar estas tres dificultades y comenzaron a conectar el ecosistema de la cadena de bloques, y ahora es posible intercambiar Bitcoin en Ethereum. Por supuesto, los puentes entre cadenas se pueden utilizar para diversos fines, pero su función principal es aumentar la eficiencia del capital.

¿Qué es exactamente un puente blockchain?

Un puente blockchain une dos blockchains, lo que permite una comunicación segura y verificable entre ellas a través de la transferencia de información y/o activos.

Esto abre un sinfín de posibilidades, entre ellas:

Transferencia de activos entre cadenas.

Nuevas aplicaciones y plataformas descentralizadas (dApps) que empoderan a los usuarios permitiéndoles disfrutar de los beneficios de múltiples cadenas de bloques.

Los desarrolladores de varios ecosistemas blockchain pueden trabajar juntos para crear soluciones innovadoras.

Los puentes se clasifican en dos tipos:

Puente de confianza

Dependencia de una única entidad o sistema para funcionar. Suposiciones de confianza sobre la custodia de los fondos y la seguridad del puente. Los clientes confían principalmente en la reputación del operador del puente. Los usuarios deben ceder el control de sus activos digitales.

No se requiere puente de confianza

Utilice sistemas descentralizados, como contratos inteligentes con algoritmos integrados, para operar. La seguridad del puente es idéntica a la de la cadena de bloques subyacente. Permita que los usuarios administren sus finanzas a través de contratos inteligentes.

Se pueden diferenciar dos tipos de arquitecturas de puentes entre cadenas en función de dos conjuntos de supuestos de confianza:

Puentes de tokens de bloqueo, acuñación y quema: garantía inmediata de su finalidad gracias a la capacidad de emitir activos en la cadena de bloques de destino cuando sea necesario sin el riesgo de que la transacción falle. En lugar de activos nativos, los usuarios de la cadena de bloques de destino reciben un activo sintético, también conocido como activo envuelto.

Una red de liquidez de un fondo de activos local con liquidez armonizada: un único fondo de activos en una cadena de bloques se vincula a otros fondos de activos en diferentes cadenas de bloques y comparten liquidez. Este método no proporciona una finalidad instantánea y garantizada, ya que las transacciones pueden fallar si no hay suficiente liquidez en el fondo común.

Sin embargo, todas las soluciones, independientemente del supuesto de confianza, deben abordar dos cuestiones desafiantes que enfrentan los puentes blockchain.

Un protocolo de puente solo puede contener dos de las siguientes tres características:

Finalidad garantizada inmediata: se garantiza que el destinatario de los activos en la cadena de bloques de destino los recibirá inmediatamente después de que se complete la transacción en la cadena de bloques de origen y se finalice la transacción en la cadena de bloques de destino.

Liquidez unificada: un único fondo de liquidez para todos los activos transferidos a través de las cadenas de bloques de origen y destino.

Activos nativos: Reciba activos de la cadena de bloques de destino en lugar de activos creados mediante puente que representan los activos originales de la cadena de bloques de origen.

Arjun Bhuptani de Connext analiza el trilema de la interoperabilidad.

Sólo dos de los tres atributos siguientes podrán incluirse en un acuerdo de interoperabilidad:

No hay suposiciones de confianza adicionales, solo las mismas garantías de seguridad que la cadena de bloques subyacente.

La escalabilidad es la capacidad de conectar muchas cadenas de bloques.

Permite la mensajería de datos arbitrarios.

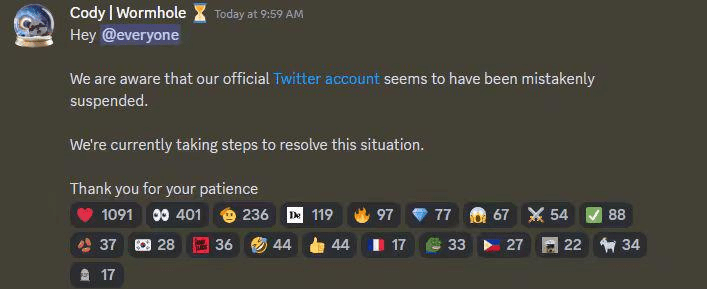

Aparte del trilema, que puede ser manejado por un diseño inteligente, la mayor dificultad para los puentes de blockchain es la seguridad, como lo demuestran los numerosos ataques en 2021 y 2022, incluidos los eventos Wormhole, Ronin, Harmony y Nomad. Los puentes entre cadenas de bloques son fundamentalmente tan seguros como la cadena de bloques menos segura utilizada en el puente (cadena) del activo. Sin embargo, debido a que comparten el mismo ASD, los puentes entre plataformas de capa 2 (L2) ancladas en la misma cadena de bloques de capa 1 (L1) no se ven afectados por este último problema.

¿Cuál es la importancia de los puentes entre cadenas en L2?

Si bien L2 es simplemente una especie de puente: un puente local, no hemos examinado en particular las plataformas L2 construidas para expandir las cadenas de bloques L1 y al mismo tiempo heredar las garantías de seguridad de L1. Sin embargo, al construir puentes entre las L2, entran en juego varias características de la plataforma L2, como los rollups optimistas frente a los rollups zk frente a los rollups Validium frente a los rollups Volition. Estas distinciones las distinguen debido a las variaciones en los supuestos de confianza y la finalidad entre las L2 y las L1, así como entre las distintas L2.

Los puentes entre L2 son vitales por las mismas razones que son importantes los puentes entre L1: los activos L2 desean las eficiencias de capital de otras L2, así como portabilidad y otras capacidades.

Si las L2 conectadas por puente están ancladas en la misma L1, se pueden abordar las discrepancias en los supuestos de confianza locales en las plataformas L2. Por lo tanto, no se requieren supuestos de confianza adicionales para el puente. Sin embargo, las discrepancias en la finalidad de las transacciones L2 ancladas en L1 dificultan la conexión de activos entre L2 y minimizan la confianza.

Tipos de puentes de cadena de bloques L2

Investigamos más a fondo los puentes L2 y descubrimos que un puente L2-L2 idealmente debería cumplir los siguientes criterios:

El paradigma débilmente acoplado requiere que los clientes se abstraigan de cada protocolo L2 al que están vinculados a través de una capa de abstracción.

El cliente debe poder validar los datos suministrados por la capa de abstracción, idealmente sin modificar el modelo de confianza utilizado por el protocolo L2 de destino.

No se requieren modificaciones estructurales ni de protocolo para la interfaz del protocolo L2.

Otras partes deben poder crear independientemente interfaces para el protocolo L2 de destino, idealmente interfaces estandarizadas.

Según el escenario actual, la mayoría de los puentes L2 manejan L2 como si fuera otra cadena de bloques. Vale la pena señalar que las pruebas de fraude utilizadas en los rollups optimistas, así como las pruebas de validez utilizadas en las soluciones zk-rollups, reemplazan los encabezados de bloque y las pruebas Merkle utilizadas en los puentes L1 a L1 “normales”.

Panorama actual del puente L2

Intercambio de esperanza

Puente universal de tokens de rollup a rollup. Permite a los usuarios enviar tokens de un rollup a otro casi instantáneamente sin tener que esperar el período de desafío del rollup.

Tipo de diseño: Red líquida (utilizando un AMM)

Puerta estelar

Puente de activos nativos componibles y aplicaciones descentralizadas creadas sobre LayerZero. Los usuarios de DeFi pueden intercambiar activos nativos entre cadenas en Stargate en una sola transacción. Las aplicaciones forman Stargate para crear transacciones nativas entre cadenas a nivel de aplicación. Estos intercambios entre cadenas están respaldados por el fondo de liquidez unificado Stargate, propiedad de la comunidad.

Tipo de diseño: Red fluida

Protocolo de sinapsis

Un puente de token que utiliza validadores entre cadenas y grupos de liquidez para realizar intercambios entre cadenas y dentro de la misma cadena.

Tipo de diseño: Diseño híbrido (puente de tokens/red de liquidez)

Al otro lado de

Un puente Optimistic entre cadenas que utiliza actores llamados retransmisores para cumplir con las solicitudes de transferencia de los usuarios en la cadena de destino. Luego, los retransmisores reciben una compensación al proporcionar pruebas de sus acciones a los oráculos Optimistic en Ethereum. La arquitectura utiliza un único fondo de liquidez en Ethereum y fondos de depósito/reembolso separados en la cadena de destino que se reequilibran mediante un puente canónico.

Tipo de diseño: Red fluida

Proyector

Permite a los usuarios mover tokens de un rollup a otro. Los usuarios solicitan transferencias proporcionando tokens en el rollup de origen. Luego, el proveedor de liquidez completa la solicitud y envía tokens directamente a los usuarios en el rollup de destino. El enfoque principal del protocolo es hacer que sea lo más fácil posible para el usuario final. Esto se logra separando dos preocupaciones distintas: los servicios proporcionados a los usuarios finales y los proveedores de liquidez que recuperan fondos. Tan pronto como llega la solicitud, se atiende de manera optimista. El reembolso del rollup de origen está garantizado por su propio mecanismo, separado del servicio real.

Guión de biconomía

La red de retransmisión de múltiples cadenas utiliza billeteras basadas en contratos inteligentes para que los usuarios interactúen con proveedores de liquidez y transfieran tokens entre diferentes redes L2 (Optimistic).

Tipo de diseño: Red fluida

Bungee

El puente está construido sobre la infraestructura y el SDK de Socket, con la capa de liquidez de Socket (SLL) como su componente principal. SLL agrupa la liquidez de múltiples puentes y DEX, y también permite la liquidación P2P. Esto se diferencia de una red de fondos de liquidez porque este metapuente único permite que los fondos se seleccionen dinámicamente y se enruten a través del puente óptimo en función de las preferencias del usuario, como el costo, la latencia o la seguridad.

Tipo de diseño: Agregador de fondos de liquidez

Puente Celer

Un puente de activos descentralizado sin custodia que admite más de 110 tokens en más de 30 cadenas de bloques y acumulación de L2. Está construido sobre el marco de mensajería entre cadenas Celer, que a su vez está construido sobre Celer State Guardian Network (SGN). SGN es una cadena de bloques de prueba de participación (PoS) construida sobre Tendermint, que actúa como un enrutador de mensajes entre diferentes cadenas de bloques.

Tipo de diseño: Red fluida

Conectarse

Despachar y procesar mensajes relacionados con el envío de fondos a través de cadenas. Fondos de custodia para activos regulados, liquidez rápida e intercambio estable. El contrato Connext utiliza un patrón de diamante, por lo que contiene un conjunto de facetas que actúan como límites lógicos para los grupos funcionales. Las facetas comparten el almacenamiento del contrato y se pueden actualizar individualmente.

Tipo de diseño: Diseño híbrido (puente de tokens/red de liquidez)

Finanzas de alce

Utilice ElkNet con las siguientes funciones:

Token de utilidad entre cadenas ($ELK) para transferencia de valor

Transmisión segura y confiable en comparación con los puentes tradicionales

Transferencia de valor entre cadenas en segundos a través de ElkNet entre todas las cadenas de bloques compatibles con Elk

Bridging as a Service (BaaS) proporciona a los desarrolladores la infraestructura para implementar soluciones de puente personalizadas utilizando ElkNet

Intercambios entre cadenas entre todas las cadenas de bloques conectadas

Protección contra pérdidas previstas (ILP) para nuestros proveedores de liquidez

Tokens no fungibles (Moose NFT) con habilidades y propiedades únicas

Tipo de diseño: Diseño híbrido (puente de tokens/red de liquidez)

LI.FI

Agregador de puentes y DEX para enrutar cualquier activo en cualquier cadena al activo deseado en la cadena deseada, disponible a nivel de API/contrato a través de SDK, o como un widget integrable en dApps

Tipo de diseño: Agregador de fondos de liquidez

Intercambio de capas

Conecte tokens directamente desde cuentas de intercambio centralizadas a redes de Capa 2 (L2) (Optimistic y zk-rollups) con tarifas bajas.

Tipo de diseño: Red de liquidez (utilizando un AMM)

Mesón

Una aplicación de intercambio atómico que utiliza contratos de bloqueo de tiempo con hash (HTLC) mediante una comunicación segura entre usuarios combinada con una red de retransmisión de proveedor de liquidez para tokens respaldados.

Tipo de diseño: Red fluida

Intercambio de O3

El mecanismo de cadena cruzada Swap and Bridge de O3 agrega múltiples fondos de liquidez entre cadenas, lo que permite transacciones de confirmación únicas y simples con estaciones de servicio planificadas y resuelve la demanda de tarifas de gas en cada cadena.

Tipo de diseño: Agregador de fondos de liquidez

Orbitador

Un puente descentralizado de cross-rollup para transferir activos nativos de Ethereum. El sistema tiene dos roles: remitente y creador. Un "creador" primero debe depositar un exceso de depósito en el contrato de Orbiter antes de ser elegible para convertirse en un proveedor de servicios de cross-rollup para un "remitente". En el proceso habitual, el "remitente" envía activos al "creador" en la "red de origen", y el "creador" envía activos de vuelta al "remitente" en la "red de destino".

Tipo de diseño: Red fluida

Red poli

Permite a los usuarios transferir activos entre diferentes cadenas de bloques mediante el intercambio Lock-Mint. Utiliza cadenas Poly Network para verificar y coordinar la entrega de mensajes entre los retransmisores en las cadenas compatibles. Cada cadena tiene un conjunto de retransmisores y la cadena Poly Network tiene un conjunto de guardianes, que se utilizan para firmar mensajes entre cadenas. La cadena integrada con Poly Bridge debe admitir una verificación de cliente ligera, porque la verificación de mensajes entre cadenas incluye la verificación de encabezados de bloque y transacciones a través de pruebas Merkle. Algunos contratos inteligentes utilizados por la infraestructura del puente no se verifican en Etherscan.

Tipo de diseño: Puente de fichas

Voyager (Protocolo de enrutador)

El protocolo del enrutador utiliza un algoritmo de búsqueda de ruta para encontrar la mejor ruta, utilizando una red de enrutadores similar al IBC de Cosmos para mover activos desde la cadena de origen a la cadena de destino.

Tipo de diseño: Red fluida

Red de Umbría

Umbría tiene tres protocolos principales que funcionan juntos:

Puente de activos entre cadenas; admite la transferencia de activos entre cadenas de bloques y redes de criptomonedas que de otro modo serían incompatibles.

Un fondo de participación en el que los usuarios pueden ganar intereses sobre sus criptoactivos al proporcionar liquidez al puente. Los proveedores de liquidez de UMBR ganan el 60 % de todas las tarifas generadas por el puente.

Exchange descentralizado (DEX); protocolo de liquidez automatizado impulsado por una fórmula de producto constante, implementado mediante contratos inteligentes y administrado completamente en cadena.

Ambos protocolos trabajan juntos para proporcionar migración de activos entre redes de criptomonedas.

Tipo de diseño: Red de liquidez (utilizando un AMM)

Vía Protocolo

El protocolo es un agregador de cadenas, DEX y puentes para optimizar las rutas de transferencia de activos. Esto permite la conexión de activos de tres maneras:

Múltiples transacciones en diferentes cadenas de bloques

Realizar una transacción a través de un puente descentralizado integrando DEX

Una transacción a través del puente semicentralizado activará una segunda transacción en la cadena de destino.

Tipo de diseño: Diseño híbrido (puente de tokens/red de liquidez)

Multicadena

Multichain es un puente validado externamente. Utiliza una red de nodos que ejecutan el protocolo SMPC (Secure Multi-Party Computation). Admite docenas de cadenas de bloques y miles de tokens a través de puentes de tokens y redes de liquidez.

Tipo de diseño: Diseño híbrido (puente de tokens/red de liquidez)

Puente de órbita

Orbit Bridge es parte del proyecto Orbit Chain. Es un puente entre cadenas que permite a los usuarios transferir tokens entre cadenas de bloques compatibles. Los tokens se depositan en la cadena de origen y los "tokens de representación" se acuñan en la cadena de destino. Los tokens depositados no se bloquean con precisión y Orbit Farm se puede utilizar en protocolos DeFi. El interés acumulado no se transfiere directamente a los depositantes de tokens. La implementación del contrato Bridge y el código fuente del contrato Farm no se verifican en Etherscan.

Tipo de diseño: Puente de fichas

Portal (Agujero de gusano)

Portal Token Bridge está construido sobre Wormhole, un protocolo de mensajería que utiliza una red dedicada de nodos para realizar comunicaciones entre cadenas.

Tipo de diseño: Puente de fichas

Satélite (Axelar)

Satellite es un puente de token impulsado por la red Axelar

Tipo de diseño: Red fluida

El proyecto L2Beat mantiene una lista de puentes blockchain relacionados con L2, con su valor total bloqueado (TVL), junto con descripciones y breves evaluaciones de riesgos, si están disponibles.

Riesgo de puente L2

En última instancia, al utilizar puentes L2, o cualquier puente, los usuarios deben tener cuidado y se deben considerar los siguientes peligros para cada puente:

Pérdida financiera

Los oráculos, retransmisores y validadores conspiran para enviar pruebas fraudulentas (por ejemplo, hashes de bloque, encabezados de bloque, pruebas de Merkle, pruebas de fraude y pruebas de validez) y/o retransmitir comunicaciones fraudulentas no controladas.

La clave privada del Validador/Retransmisor ha sido hackeada.

Los validadores crean nuevos tokens a propósito.

Las afirmaciones falsas no se cuestionan de manera oportuna (Protocolo de mensajes optimistas)

Una vez que expira el temporizador de disputa del oráculo/retransmisor de Optimistic, se produce la reorganización prevista de la cadena de bloques (protocolo de mensajería Optimistic).

El código fuente de contrato no verificado incorporado o utilizado en el protocolo contiene código o funcionalidad dañina que puede ser utilizada indebidamente por propietarios o administradores de contratos que se comporten mal o inicien acciones de emergencia urgentes que afecten el dinero de los usuarios sin una comunicación suficiente con la base de usuarios.

Protocolo de suspensión del contrato (si existe la función)

Se aplicó una actualización de código malicioso al contrato de protocolo.

El activo está congelado

Los retransmisores y LP no intervienen en las transacciones (mensajes) del usuario.

Protocolo de suspensión del contrato (si existe la función).

Se aplicó una actualización de código malicioso al contrato de protocolo.

En el puente, no hay suficiente liquidez de los tokens objetivo.

Evaluación del usuario

Los oráculos, relés o ambos en el destino o en la capa 2 de destino no pueden admitir transferencias (mensajes).

Protocolo de suspensión del contrato (si existe la función).

Aunque no es una lista completa, ofrece un resumen razonable de los peligros relacionados con el uso actual de los puentes.

Se están realizando avances novedosos que emplean tecnología de prueba de conocimiento cero (ZKP) para aliviar algunos de los problemas de riesgo antes mencionados y abordar dos dificultades de los puentes. El uso de ZKP, en particular, permite las siguientes características de diseño de puentes:

La validez de los encabezados de bloque en las cadenas de bloques de origen y destino se puede confirmar mediante zk-SNARKs, que se pueden validar en cadenas de bloques compatibles con EVM, lo que las hace seguras y sin necesidad de confiar en ellas. Como resultado, no es necesario asumir ninguna confianza externa, las cadenas de bloques de origen y destino, así como el protocolo de cliente ligero utilizado, son seguros y la red de retransmisión tiene 1 de N nodos honestos.

Sin permisos y descentralizado, ya que cualquiera puede unirse a la red de retransmisión del puente y no se requieren PoS ni mecanismos de verificación equivalentes.

Las aplicaciones pueden obtener encabezados de bloque validados por ZKP y ejecutar validaciones y funcionalidades específicas de la aplicación, lo que la hace escalable.

Eficiente gracias a un sistema de pruebas novedoso y optimizado con tiempos rápidos de creación y verificación de pruebas.

Aunque todavía se encuentran en sus etapas iniciales, este tipo de avances tienen el potencial de acelerar la madurez y la seguridad del ecosistema de puentes.

Conclusión

La descripción y descripción general anteriores de los puentes L2 se pueden resumir de la siguiente manera:

Los puentes L2 son el pegamento fundamental del ecosistema L2 y respaldan la interoperabilidad L2 y el uso eficaz de activos y aplicaciones en todo el ecosistema.

Un puente L2 implementado en una L2 que está anclada en la misma L1, como la red principal de Ethereum, es más seguro que un puente entre L1, siempre que el código fuente sea seguro, lo que a veces es una suposición importante.

Se deben tener en cuenta importantes compensaciones, como lo describen dos trilemas hipotéticos: el trilema del puente blockchain y el trilema de la interoperabilidad.

Los puentes L2 contienen supuestos de confianza muy diversos, como puentes confiables y no confiables, así como opciones de diseño muy diferentes, como redes de bloqueo-acuñación-quema y redes de liquidez.

El ecosistema L2 Bridges se encuentra actualmente en sus primeras etapas y en proceso de cambio.

Los usuarios deben realizar la debida diligencia para determinar si los puentes L2 tienen el perfil riesgo-recompensa óptimo para sus necesidades.

Se están realizando más avances que utilizan la tecnología ZKP más reciente para abordar con éxito el trilema de los dos puentes y contribuir a la seguridad general del puente.

Si bien el establecimiento de un marco de interoperabilidad L2 aún está en sus etapas iniciales, se trata de avances significativos que deben considerarse seriamente, ya que cualquiera de estas iniciativas puede convertirse en el “marco de conexión”.

DESCARGO DE RESPONSABILIDAD: La información que se ofrece en este sitio web se ofrece como comentario general sobre el mercado y no constituye asesoramiento de inversión. Le recomendamos que realice su propia investigación antes de invertir.

Únase a nosotros para mantenerse al tanto de las novedades: https://linktr.ee/coincu

Harold

Noticias de Coincu