Fecha del informe: 2026-03-11

Alcance de la Muestra: ClawHub Top 100 Habilidades por descargas (a partir del 10 de marzo, 18:30 hora de Beijing)

Motor de Detección: Motor de Escaneo de Seguridad de Habilidades AgentGuard

Propósito del Escaneo: Evaluar la postura de seguridad base de las habilidades de agente de IA más populares e identificar riesgos potenciales como abuso de privilegios, operaciones sensibles y patrones de comportamiento malicioso.

📊 1. Resumen Ejecutivo

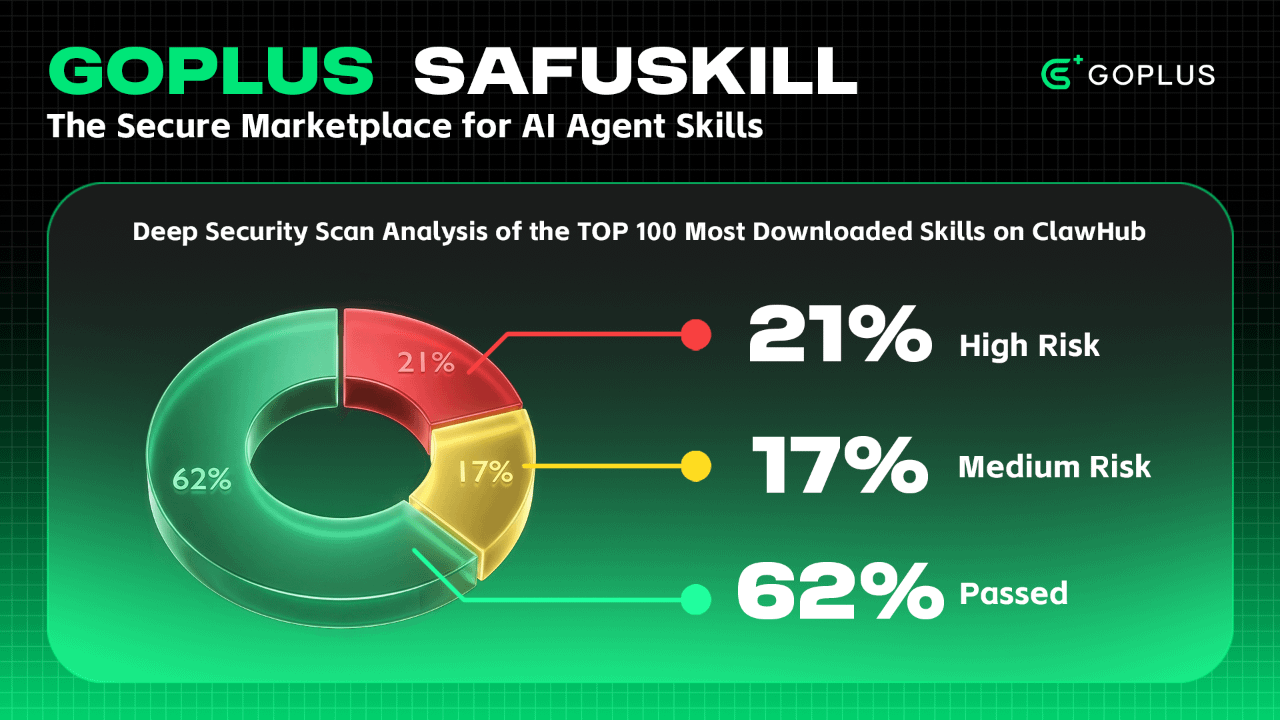

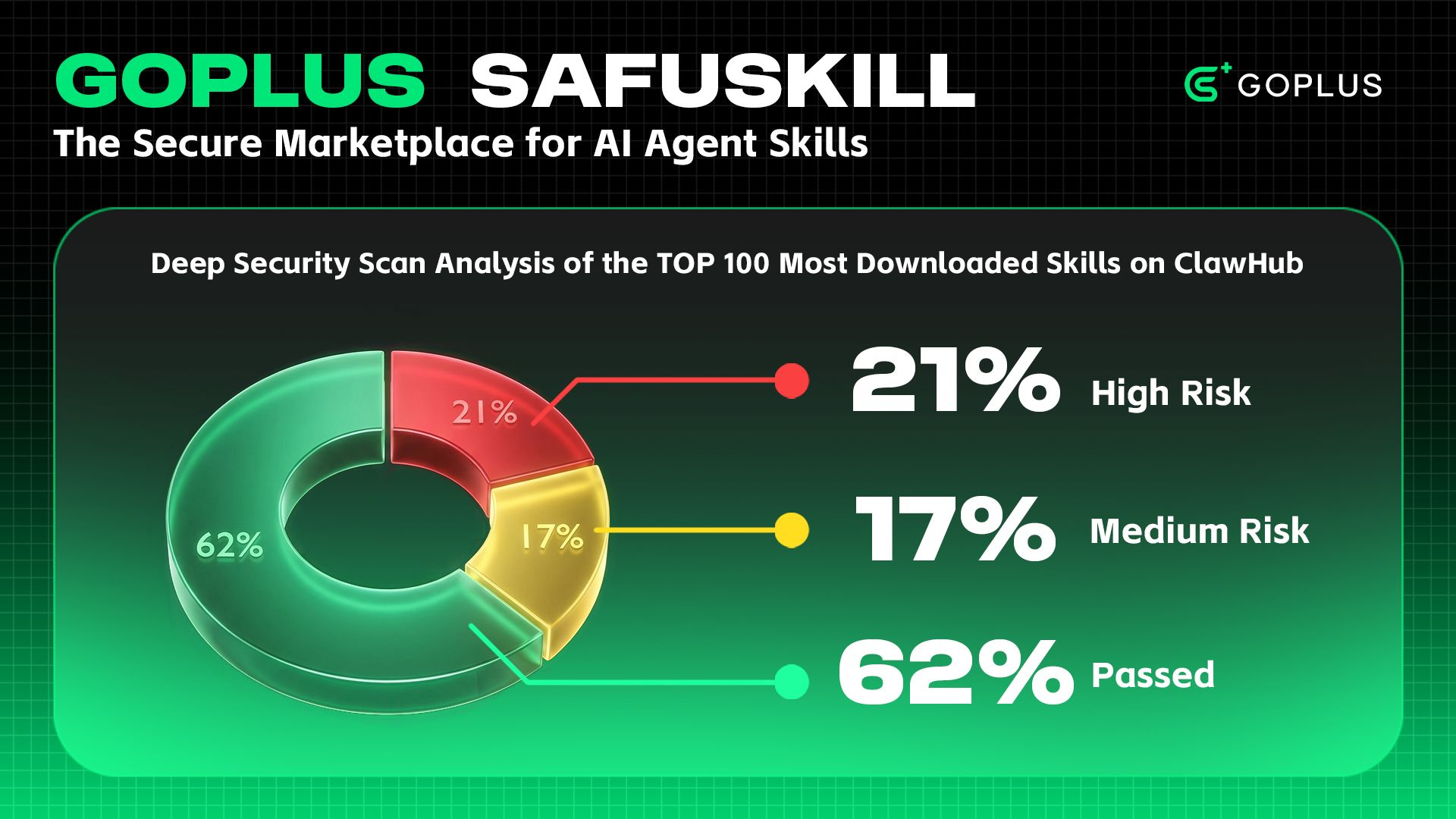

Este escaneo de seguridad realizó un análisis completo de las 100 habilidades más descargadas en el ecosistema ClawHub. Los resultados generales son los siguientes:

Total de muestras escaneadas: 100

Tasa de escaneo exitoso: 100% (sin fallos de análisis ni archivos faltantes)

Habilidades bloqueadas: 21 (21%)

Habilidades de advertencia: 17 (17%)

Habilidades aprobadas: 62 (62%)

Hallazgo clave: Entre las 100 mejores habilidades, el 21% contiene operaciones de alto riesgo explícitas (como tunelización de red directa, llamadas a API sensibles o mensajería automatizada). Para estas habilidades, se recomienda imponer un mecanismo de confirmación de Humano en el Bucle (HITL) antes de la ejecución para asegurar la revisión manual de acciones de alto riesgo

Además, el 17% de las habilidades presentan ciertas señales de riesgo, y deben ejecutarse con precaución. Para los usuarios con requisitos de seguridad más estrictos, también se recomienda habilitar la confirmación manual para estas habilidades.

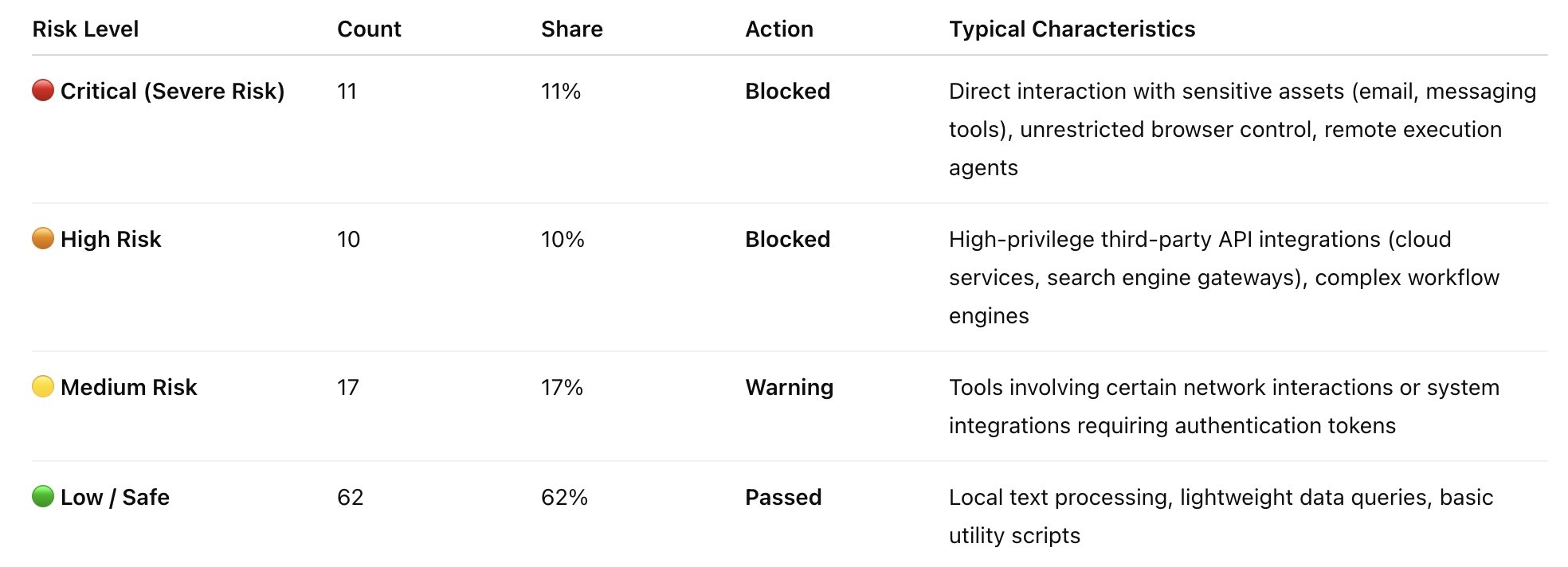

📈 2. Distribución del nivel de riesgo

Basado en el conjunto de reglas de AgentGuard, los resultados del escaneo se clasifican en cuatro niveles de riesgo, con la siguiente distribución:

🚨 3. Análisis de habilidades de alto riesgo (Crítico y Alto)

En este escaneo de seguridad, 21 habilidades fueron clasificadas directamente como bloqueadas después de activar reglas críticas o de alto riesgo. Estas habilidades caen principalmente en los siguientes escenarios operativos de alto riesgo:

3.1. Navegadores sin cabeza y automatización (Automatización del navegador)

Estas habilidades normalmente llaman a Puppeteer/Playwright o herramientas CLI empaquetadas, permitiendo que el Agente acceda libremente a Internet.

Habilidades afectadas: agent-browser (Crítico), agent-browser-clawdbot (Crítico)

Razón de detección: Detección de control de procesos de navegador sin cabeza, ejecución de scripts JS arbitrarios o interacciones complejas con el DOM.

Impacto del riesgo: Puede ser utilizado para SSRF (Server-Side Request Forgery), sondeo de redes internas, eludir protecciones CAPTCHA para scraping malicioso o activar cargas desde sitios web de phishing.

3.2. Comunicaciones y mensajería (Comunicaciones y mensajería)

Habilidades que controlan directamente las herramientas de correo electrónico o mensajería de los usuarios para enviar mensajes.

Habilidades afectadas: agentmail (Crítico), whatsapp-business (Crítico), imap-smtp-email (Crítico), mailchimp (Alto)

Razón de detección: Detección de palabras clave del protocolo SMTP/IMAP, puntos finales de API de mensajería masiva y tokens de comunicación de alto privilegio.

Impacto del riesgo: Si un Agente es comprometido a través de un ataque de inyección de comandos, los atacantes podrían usar estas habilidades para enviar spam o llevar a cabo estafas de ingeniería social, dañando la reputación del usuario y potencialmente violando los requisitos de cumplimiento de privacidad.

3.3. CRM de alto privilegio y APIs de recursos en la nube (Puertas de enlace de API empresarial)

Habilidades que realizan operaciones de lectura/escritura en plataformas SaaS empresariales a través de puertas de enlace proxy.

Habilidades afectadas: google-workspace-admin (Crítico), google-slides (Crítico), feishu-evolver-wrapper (Crítico), pipedrive-api (Alto), youtube-api-skill (Alto), trello-api (Alto), google-meet (Alto)

Razón de detección: El motor de reglas detectó estructuras de solicitudes de API REST capaces de modificar datos sensibles, así como la capacidad de alterar el estado de sistemas externos.

Impacto del riesgo: Los Agentes pueden modificar directamente o incluso eliminar datos centrales de la empresa, como ventas, activos financieros, documentos o medios (incluyendo otorgar o revocar privilegios de administrador). Sin una verificación estricta de Humano en el Bucle, los errores operativos podrían llevar a pérdidas severas.

3.4. Motores de búsqueda profundos y agregación de scraping (Búsqueda y scraping)

Herramientas capaces de rastrear contenido profundo y agregación de múltiples motores.

Habilidades afectadas: brave-search (Alto), duckduckgo-search (Alto), multi-search-engine (Alto), tavily (Alto)

Razón de detección: Detección de envoltorios de solicitudes de red externa de alta frecuencia, análisis de HTML y bibliotecas de scraping.

Impacto del riesgo: Además de las posibles prohibiciones de IP de los sitios web objetivo, la extracción de contenido web inseguro (como leer HTML sin filtrar o ejecutar contenido de páginas web) puede introducir riesgos de inyección de comandos indirecta.

3.5. Modificación de lógica central y escalada de privilegios (Auto-modificación y escalada de privilegios)

Habilidades que involucran mutación del comportamiento del Agente, modificación de configuraciones ocultas o acceso a credenciales a nivel del sistema.

Habilidades afectadas: free-ride (Crítico), moltbook-interact (Crítico), trello (Crítico), evolver (Alto)

Razón de detección: Detección de solicitudes de acceso de escritura a archivos del sistema (como archivos de configuración ocultos .json), la capacidad de leer credenciales locales o concatenación directa de tokens sensibles en comandos de Bash.

Impacto del riesgo: Estas habilidades pueden modificar las reglas de comportamiento centrales del Agente sin autorización, eludir las restricciones del sistema existentes o filtrar claves API críticas debido a vulnerabilidades de inyección de comandos.

⚠️ 4. Habilidades de Riesgo Medio (Medio / Advertencia) que merecen atención

Un total de 17 habilidades fueron clasificadas como riesgo medio. La mayoría de estas son interfaces de integración para aplicaciones de terceros. Mientras que el motor de escaneo no las bloqueó directamente, las siguientes consideraciones se aplican:

Herramientas de calendario y programación (caldav-calendar, calendly-api)

Herramientas de productividad y colaboración (notion, x-twitter, xero, typeform)

Integraciones del ecosistema de Microsoft (microsoft-excel, outlook-graph, outlook-api)

Kits de herramientas de utilidad (mcporter, asana-api, clickup-api)

Análisis: La característica clave de estas habilidades es que su funcionalidad es neutral, pero llevan credenciales de alto valor. El escaneo de seguridad identificó que requieren tokens de acceso de los usuarios, pero no se detectó ninguna lógica maliciosa explícita a nivel de código, por lo que fueron etiquetadas con una advertencia. Sin embargo, si un Agente es engañado para usar estas habilidades (por ejemplo, siendo instruido para “eliminar todas mis reuniones mañana” o “compartir públicamente este documento de Notion”), aún podría ocurrir un daño significativo.

🛡️ 5. Resumen y recomendaciones de seguridad

Este escaneo de seguridad muestra que alrededor del 20% de las 100 habilidades más descargadas en ClawHub contienen operaciones de alto riesgo explícitas, demostrando la necesidad de realizar escaneos de seguridad y revisiones para las habilidades.

Recomendaciones para usuarios y desarrolladores del ecosistema:

5.1. Mejorar la usabilidad de las habilidades de alto riesgo (Bloqueadas): Evitar prohibiciones generales. Para habilidades de alto valor como agent-browser y agentmail, se recomienda imponer un mecanismo de confirmación de Humano en el Bucle (HITL) antes de la ejecución. El contenido específico a enviar o las acciones a realizar deben mostrarse, y la ejecución debe proceder solo después de la autorización explícita del usuario.

5.2. Fortalecer la protección contra la “inyección de comandos indirecta”: Para todas las habilidades relacionadas con la búsqueda marcadas como Altas, el contenido devuelto al Agente debe someterse a una desinfección estricta (como eliminar etiquetas HTML y scripts) para prevenir la inyección de contenido malicioso desde páginas web externas.

5.3. Realizar chequeos de salud de seguridad regularmente: Basado en los puntos ciegos de seguridad identificados en este análisis, acciones como modificar rutas de archivos de configuración específicas (por ejemplo, AGENTS.md) y invocar bibliotecas de control de escritorio del sistema deben agregarse a la lista de comportamientos de alto riesgo. Alternativamente, los desarrolladores pueden usar las capacidades de inspección de seguridad de AgentGuard y escaneo de habilidades para auditar regularmente la postura de seguridad de los Agentes y sus habilidades.

👉Apéndice: Resultados Detallados del Escaneo de Seguridad de las 100 Mejores Habilidades de ClawHub

Haga clic en el enlace para ver:

https://inky-punch-9d2.notion.site/Appendix-Detailed-Results-of-the-ClawHub-Top-100-Skills-Security-Sca-3215da0dd7ad80719937c66b7c1225b3?source=copy_link