Por: Lisa

Antecedentes del evento

Desde 2022, han ido surgiendo gradualmente varios grupos de phishing denominados Drainer, como Pink Drainer, que obtiene Discord Tokens mediante ingeniería social y realiza phishing; como Venom, un proveedor de servicios de phishing que obtiene la aprobación del usuario mediante Permit o Approve y roba activos; por ejemplo, la organización de phishing Monkey Drainer (https://aml.slowmist.com/events) utilizó cuentas falsas de Twitter de KOL, Discord, etc. para lanzar sitios web de cebo falsos relacionados con NFT con Mint malicioso para phishing, robando decenas de millones de dólares /monkey_Drainer_statistics/); como Inferno Drainer, un fabricante especializado en fraude multicadena.

Con el paso del tiempo, algunos Drainers se han ido retirando del escenario de las criptomonedas, pero dos incidentes recientes han hecho que un grupo de phishing que ha estado operando en secreto muchas veces: Angel Drainer, gradualmente salga a la luz pública.

Incidente 1: ataque de secuestro de DNS de Balancer

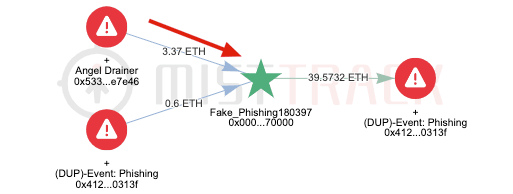

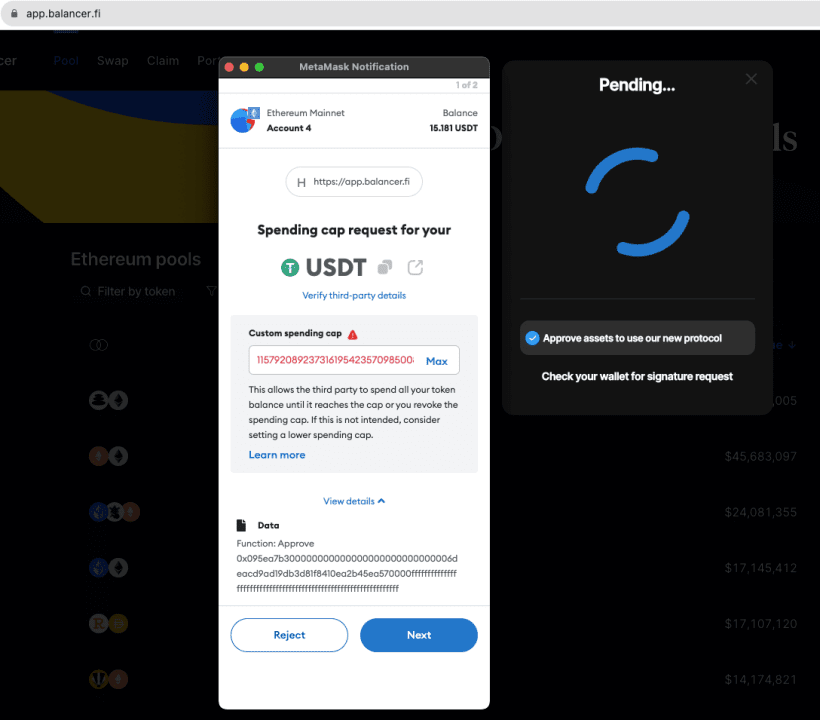

El 19 de septiembre de 2023, Balancer emitió una advertencia urgente pidiendo a los usuarios que dejaran de acceder a su sitio web oficial porque su interfaz había sido comprometida por actores maliciosos debido al secuestro de DNS, y las billeteras estarán sujetas a ataques de phishing después de visitar enlaces al sitio web. Según el análisis de MistTrack, los honorarios de los atacantes provinieron del grupo de phishing Angel Drainer, y se robaron al menos 350.000 dólares a las víctimas.

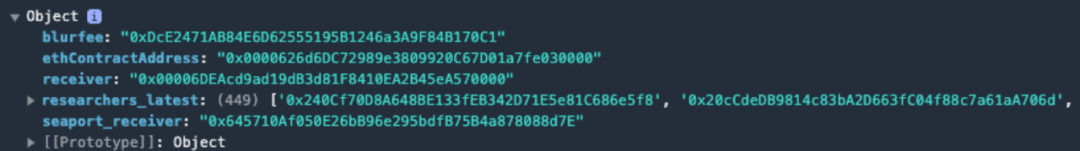

En otras palabras, el atacante (Angel Drainer) indujo al usuario a "Aprobar" atacando el sitio web de Balancer y transfirió fondos al atacante (Angel Drainer) a través de "transferFrom". Según la información de inteligencia relevante que hemos recopilado, el atacante puede estar relacionado con piratas informáticos rusos. Después del análisis, se descubrió que había código JavaScript malicioso en la interfaz de app.balancer.fi (https://app.balancer.fi/js/overchunk.js).

Después de que el usuario usa la billetera para conectarse al sitio app.balancer.fi, el script malicioso determinará automáticamente el saldo del usuario conectado y realizará un ataque de phishing.

Incidente 2: Ataque de secuestro de DNS de Galxe

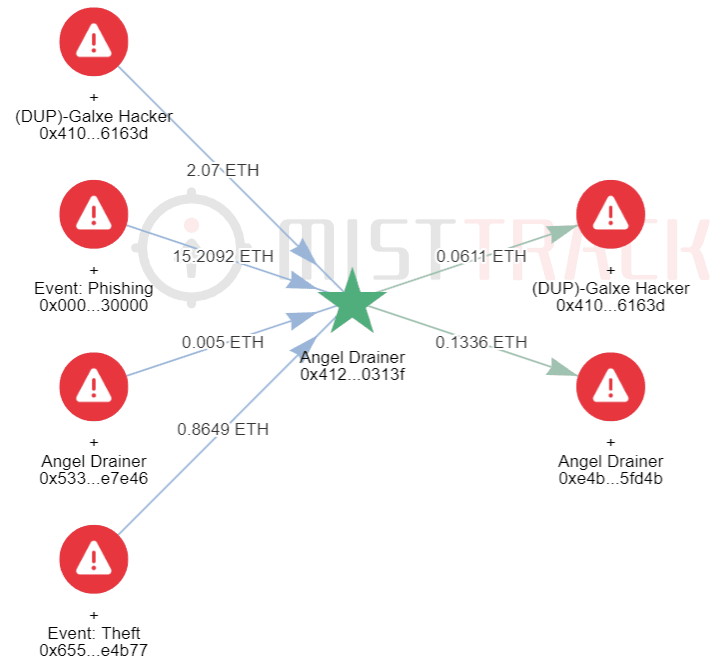

El 6 de octubre de 2023, según varios usuarios de la comunidad, se robaron activos después de que se utilizara la firma de una billetera para autorizar la plataforma Galxe, una red de datos de credenciales Web3. Posteriormente, Galxe anunció oficialmente que su sitio web había sido cerrado y que el problema estaba siendo solucionado. Según el análisis de MistTrack, la dirección de Galxe Hacker tiene múltiples interacciones con la dirección de Angel Drainer y parece ser el mismo hacker.

El 7 de octubre, Galxe emitió un comunicado afirmando que el sitio web ya había sido completamente restaurado. El proceso detallado del incidente es el siguiente: El 6 de octubre, una persona desconocida se comunicó con el proveedor de servicios de nombres de dominio Dynadot, fingiendo ser un miembro autorizado de Galxe y. utilizado un documento falsificado elude los procesos de seguridad. Luego, los impostores obtuvieron acceso no autorizado al DNS de la cuenta del dominio, que utilizaron para redirigir a los usuarios a sitios web falsos y firmar transacciones que robaban sus fondos. Aproximadamente 1.120 usuarios que interactuaron con el sitio web malicioso se vieron afectados y se robaron aproximadamente 270.000 dólares.

El siguiente es un análisis de sólo algunos de los materiales de phishing y direcciones de billeteras de phishing del grupo:

Análisis de sitios web y técnicas de phishing.

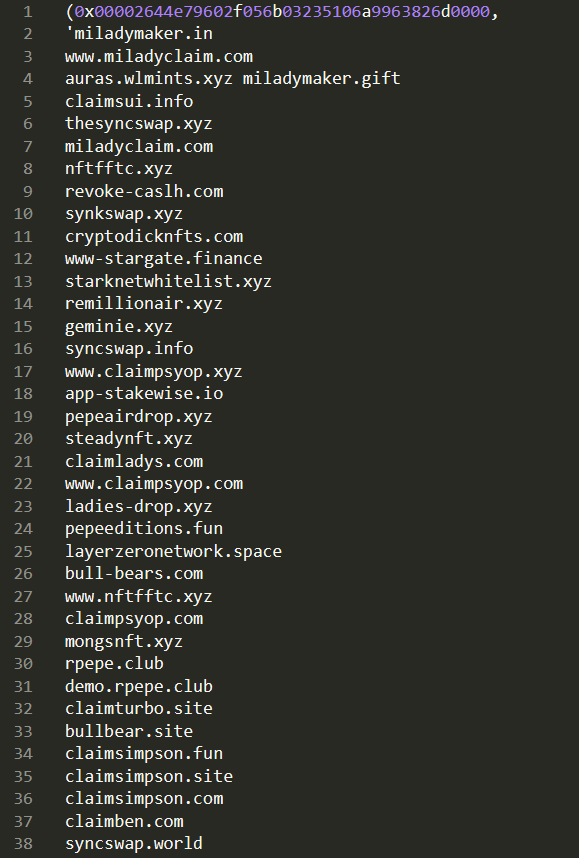

Después del análisis, descubrimos que el principal método de ataque de este grupo es realizar ataques de ingeniería social a los proveedores de servicios de nombres de dominio. Después de obtener los permisos pertinentes de las cuentas de nombres de dominio, modifican la dirección de resolución del DNS y redirigen a los usuarios a sitios web falsos. Según datos proporcionados por ScamSniffer, socio de SlowMist, los ataques de phishing del grupo dirigidos a la industria del cifrado involucraron a más de 3.000 nombres de dominio.

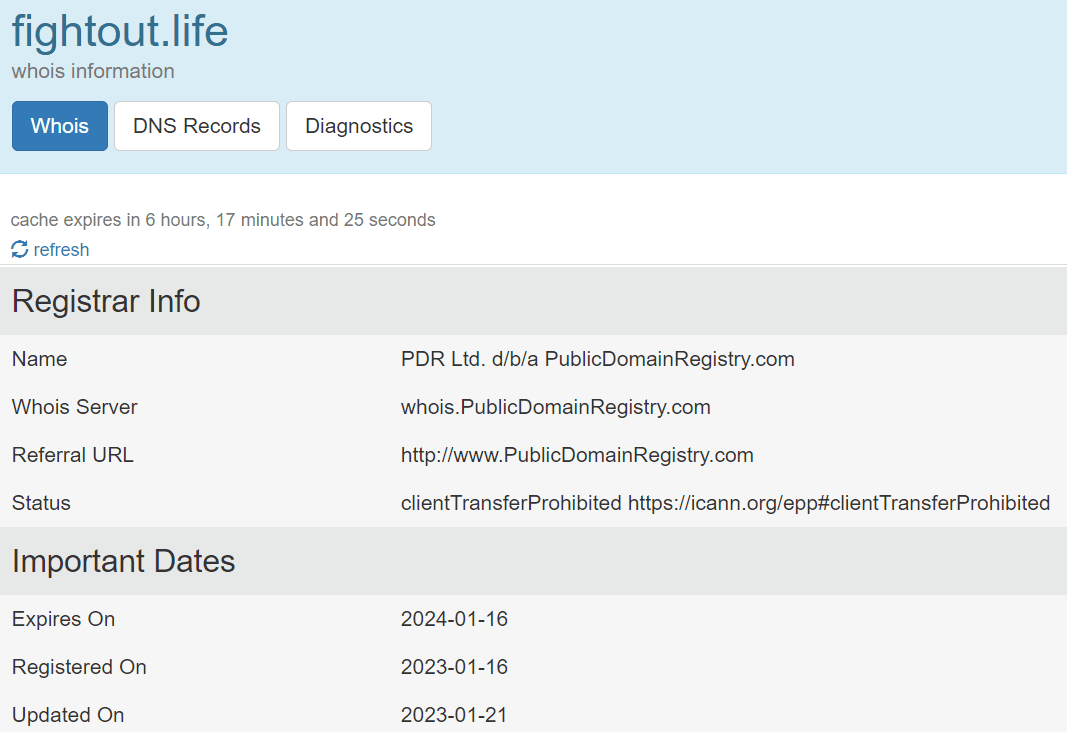

Al consultar la información relevante de estos nombres de dominio, se encontró que la fecha de registro se remonta a enero de 2023:

El sitio web imita Fight Out, un proyecto de juego Web3, y actualmente no está disponible. Curiosamente, en la plataforma social oficial Fight Out, varios usuarios informaron que el proyecto también es una estafa.

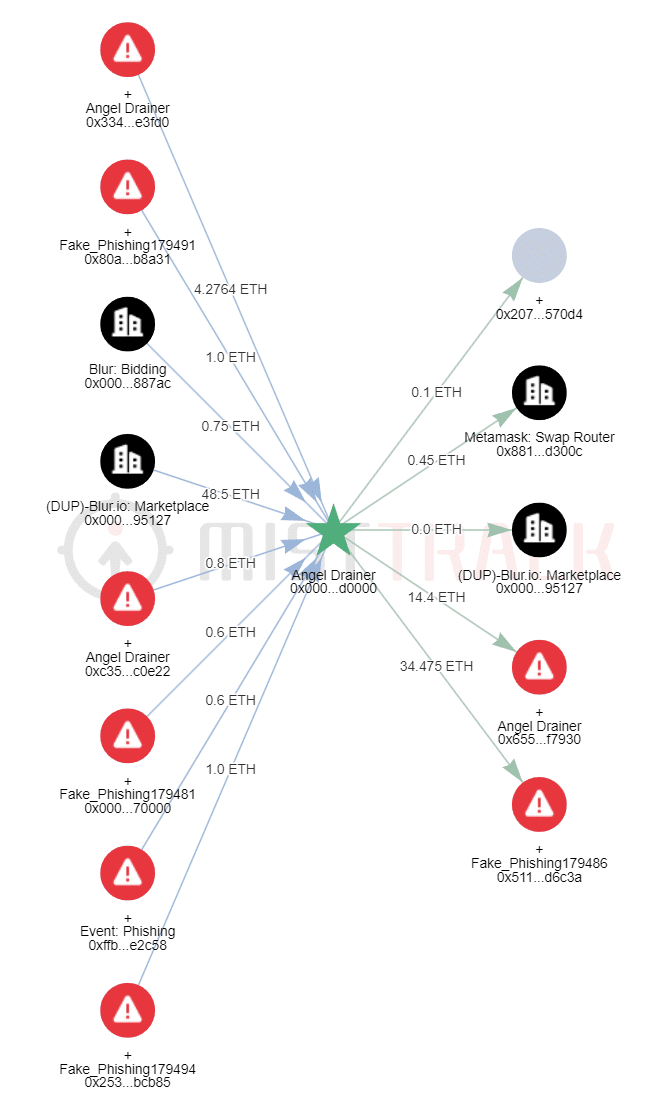

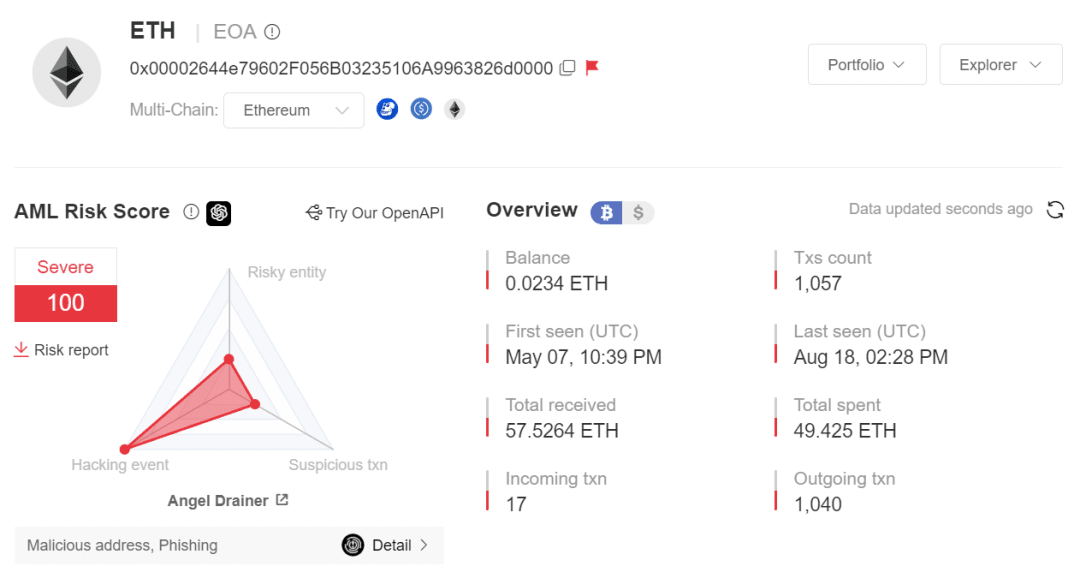

Al verificar la dirección 0x00002644e79602F056B03235106A9963826d0000 relacionada con el sitio web de phishing a través de MistTrack, se muestra que la dirección realizó su primera transacción el 7 de mayo.

Descubrimos que esta dirección está asociada con 107 sitios web de phishing, incluidos no solo proyectos NFT, la herramienta de gestión de autorizaciones RevokeCash, el intercambio Gemini, sino también el puente entre cadenas Stargate Finance, etc.

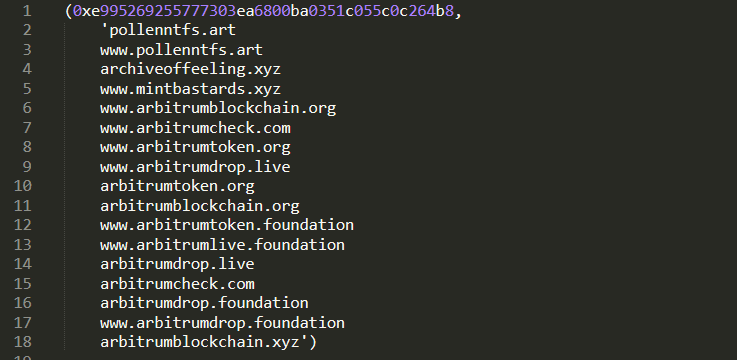

Según esta dirección, desde el 16 de marzo de 2023, la dirección 0xe995269255777303Ea6800bA0351C055C0C264b8 se marcó como Fake_Phishing76598. Esta dirección está asociada con 17 sitios web de phishing, que implementan principalmente sitios web de phishing en torno al proyecto NFT Pollen y la cadena pública Arbitrum. abrió.

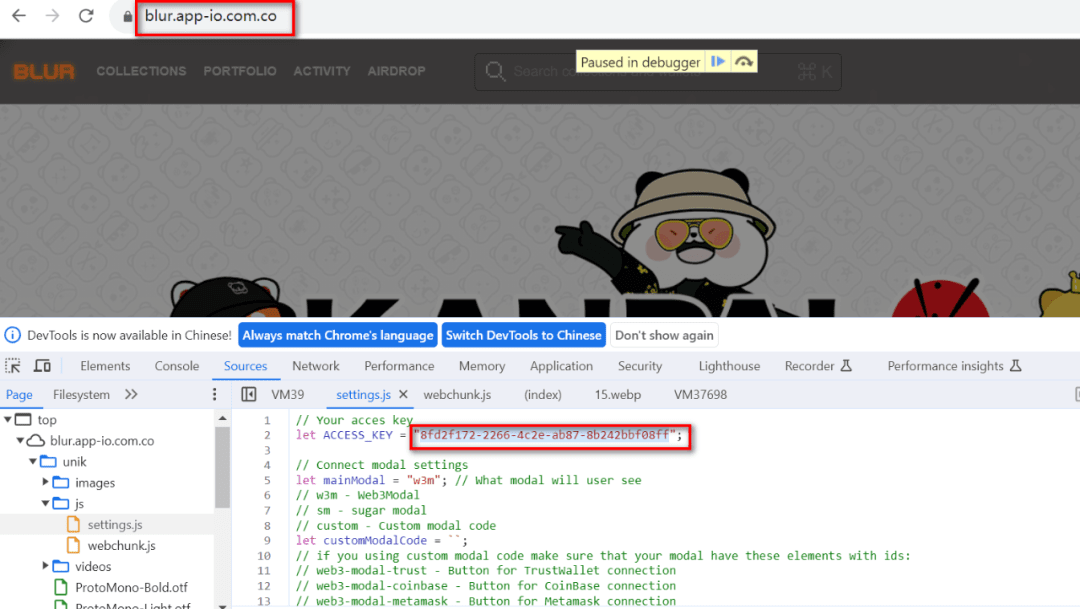

Revisamos el sitio web de phishing blur[.]app-io.com.co implementado recientemente por este grupo:

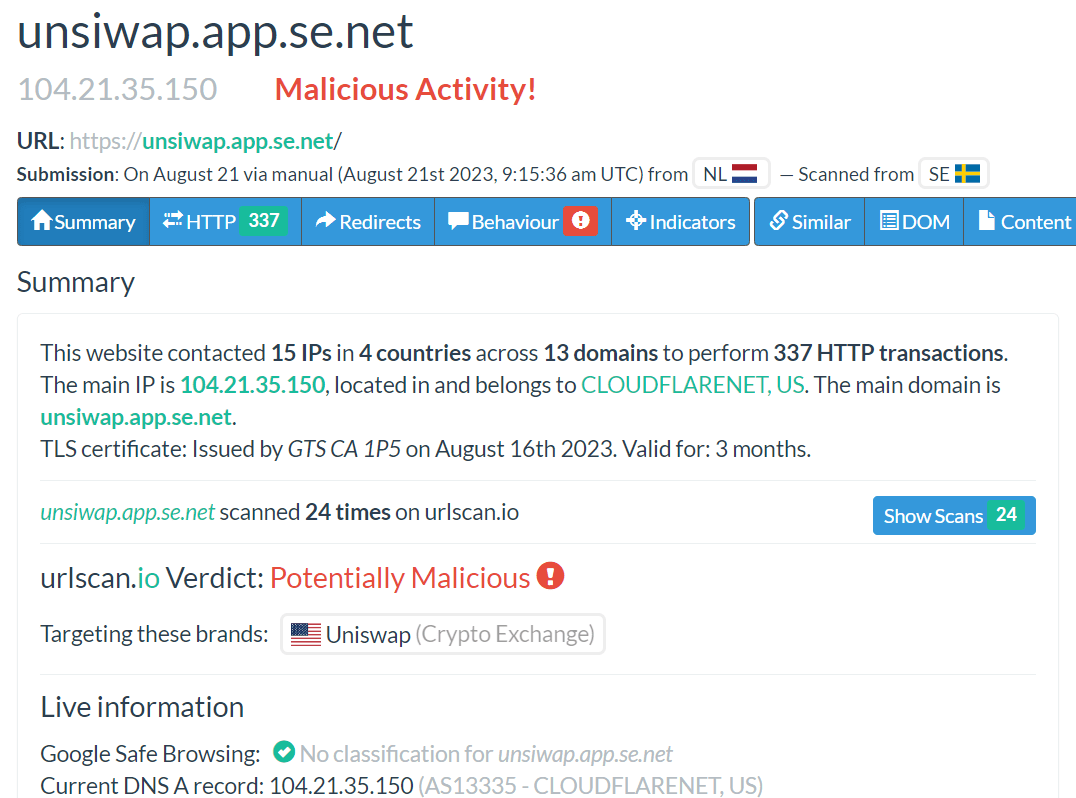

Al consultar la clave de acceso, se vinculó a otro sitio web de phishing, unsiwap[.]app.se.net. La ortografía correcta es Uniswap. El atacante confunde a la audiencia al cambiar el orden de las letras s e i.

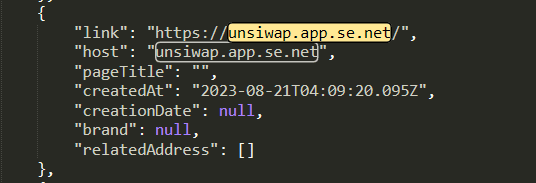

Este sitio web también está presente en nuestros datos y no se lanzó hasta agosto:

A continuación se muestra una captura de pantalla de una serie de sitios web conectados a este dominio:

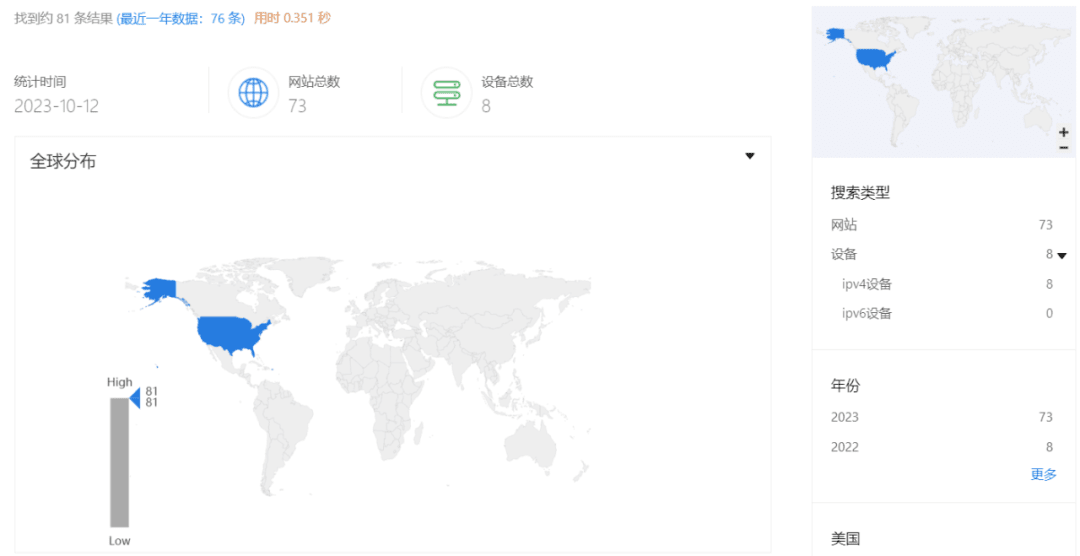

Al utilizar ZoomEye para realizar una búsqueda global, encontramos que 73 sitios de phishing se estaban ejecutando e implementando bajo este dominio al mismo tiempo:

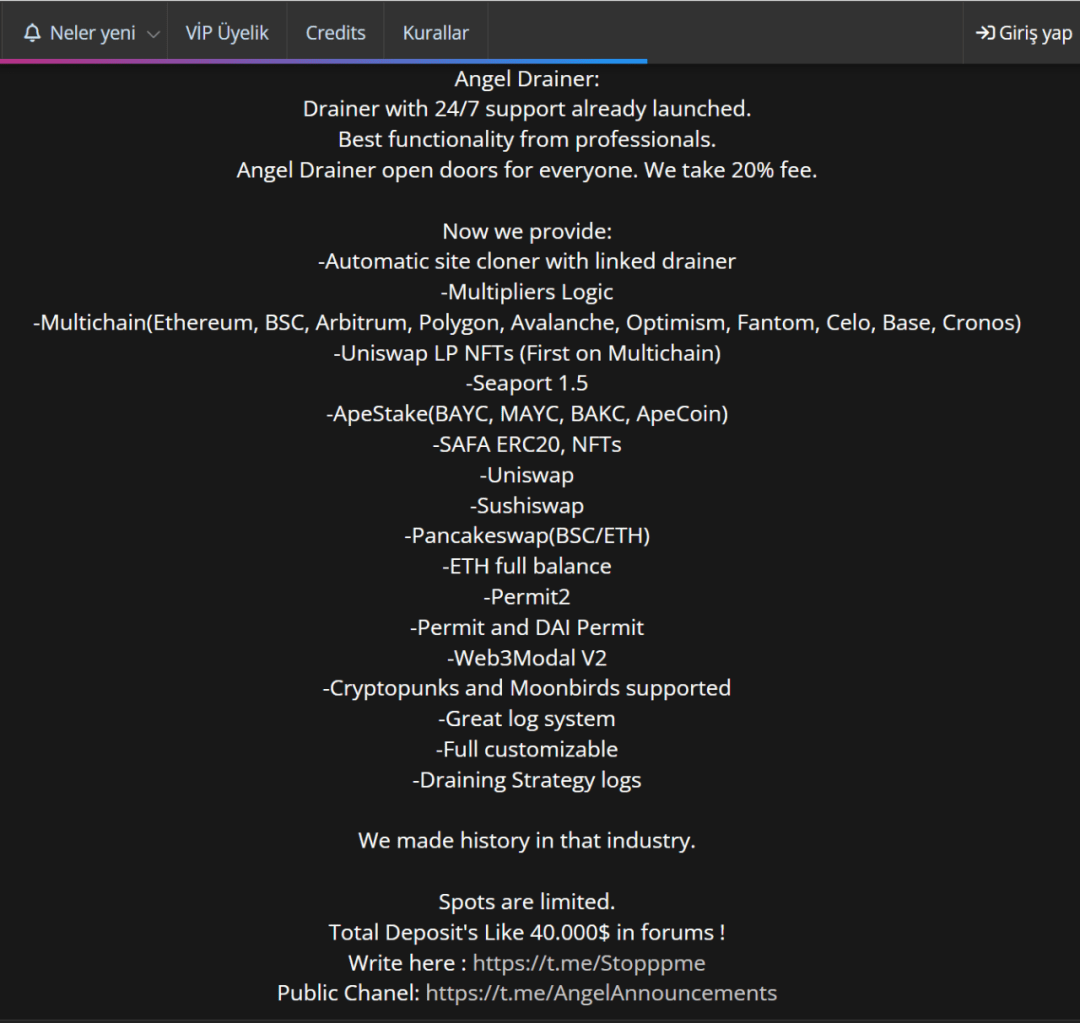

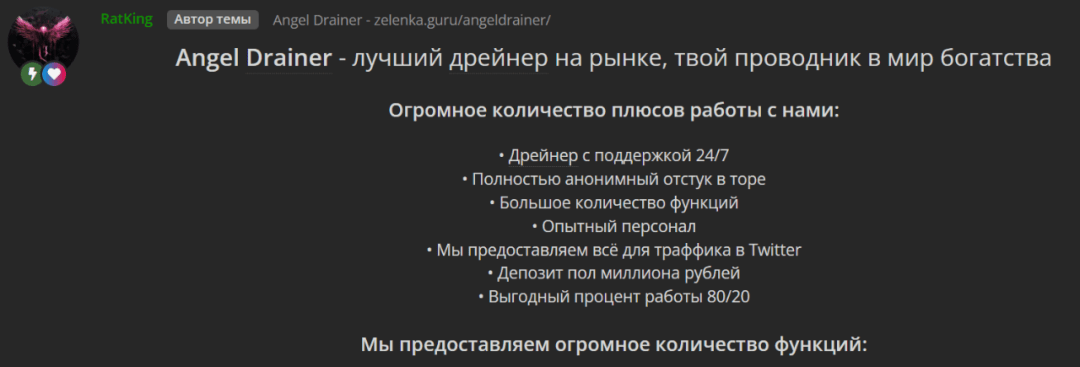

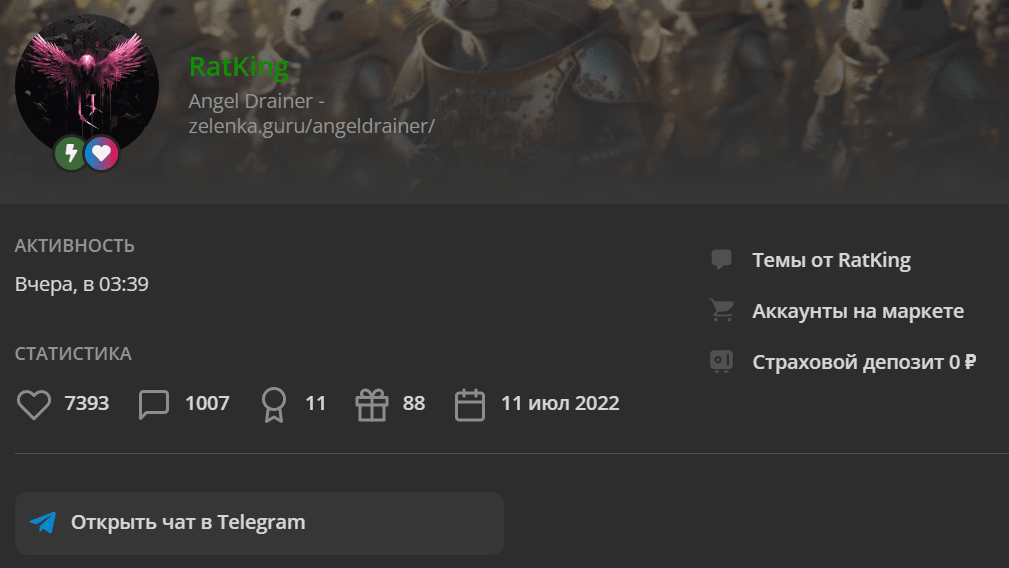

Siguiendo con la búsqueda, Angel Drainer vende en inglés y ruso, incluye soporte las 24 horas, los 7 días de la semana, tiene un depósito de $40,000, cobra una tarifa del 20%, admite múltiples cadenas y NFT y ofrece un clonador automático de sitios.

Este es el perfil del vendedor:

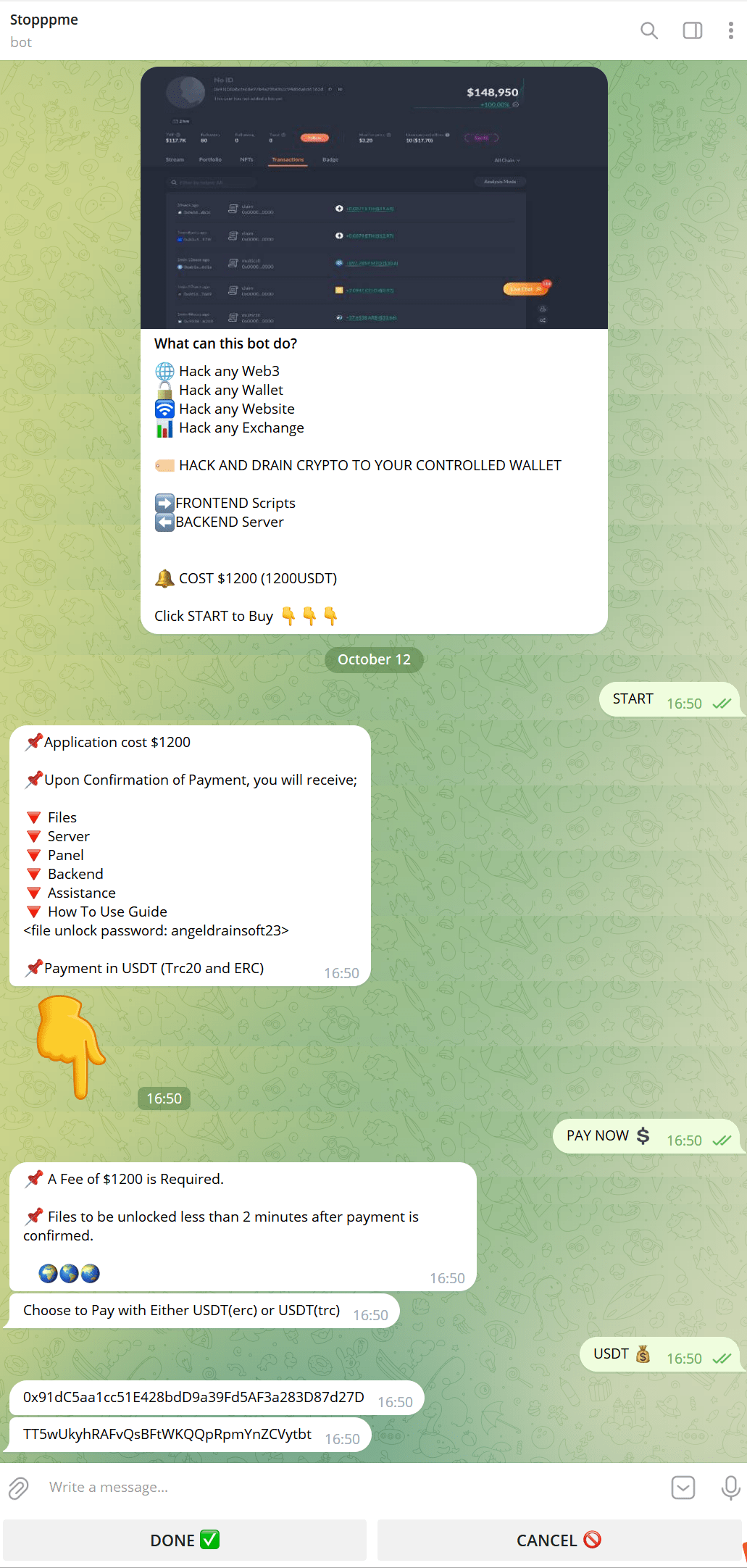

Siguiendo la información de contacto proporcionada en la página, se encontró un Bot. La dirección involucrada en la imagen a continuación aún no tiene registro de transacción y se especula que es un Bot que se hace pasar por Angel Drainer.

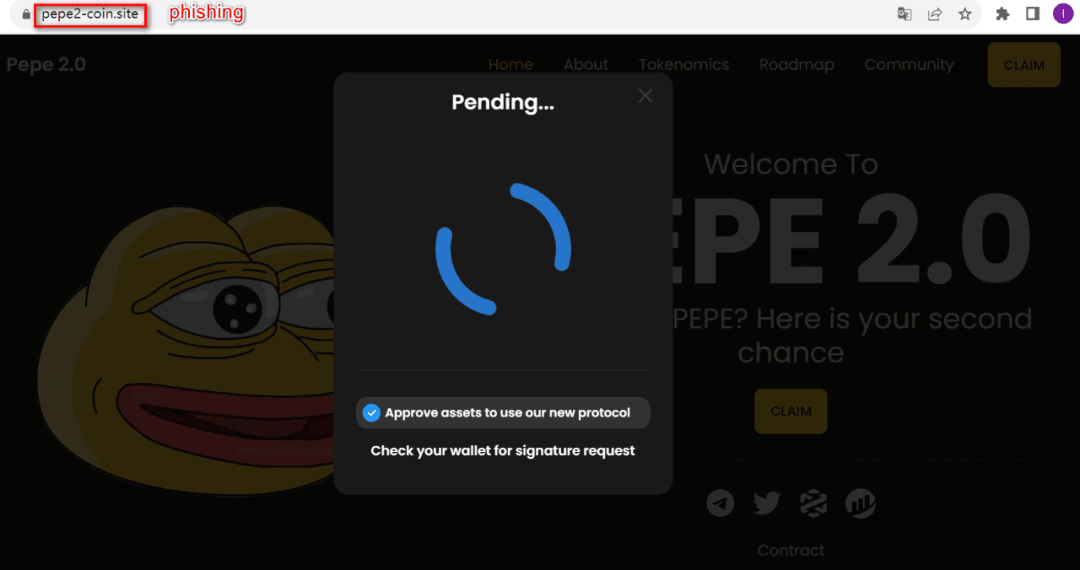

Encuentre un sitio aleatorio para verificar, haga clic en Reclamar, el sitio determinará si tiene un saldo y utilizará una combinación de ataque basada en los tokens y el saldo que tiene cada dirección de víctima: Aprobar - Firma Permit/Permit2 - transferFrom.

Los usuarios con poca conciencia de seguridad pueden otorgar accidentalmente permisos ilimitados a sus direcciones a los atacantes. Si se transfieren nuevos fondos a la dirección del usuario, los atacantes los transferirán inmediatamente.

Debido a limitaciones de espacio, no se realizarán más análisis aquí.

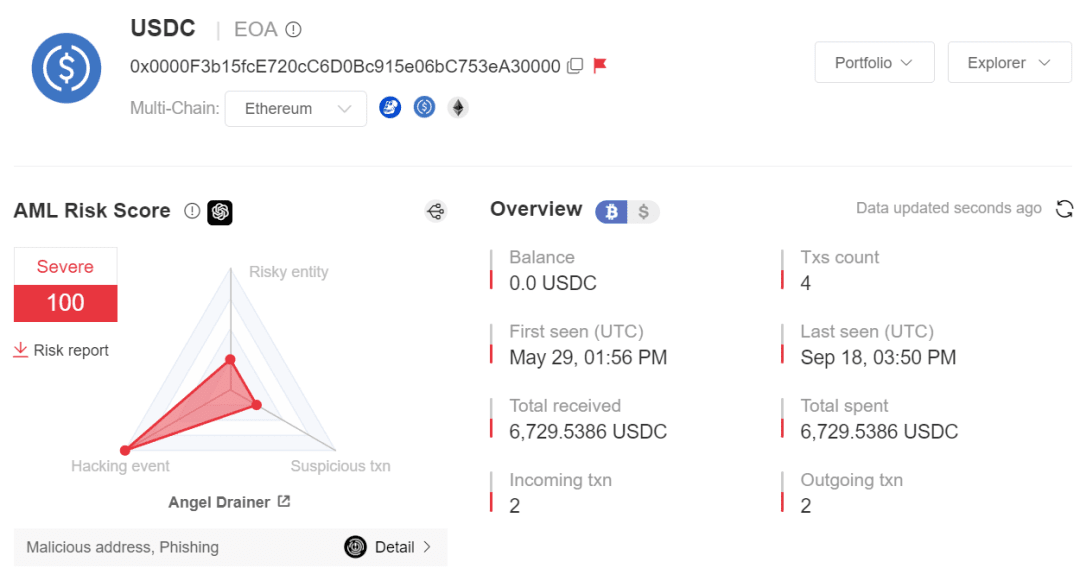

Análisis de seguimiento de niebla

Al analizar las 3000 URL de phishing anteriores y la biblioteca de direcciones maliciosas SlowMist AML asociada, hemos analizado un total de 36 direcciones maliciosas (en la cadena ETH) relacionadas con el grupo de phishing Angel Drainer, de las cuales hay dos direcciones de billetera activa de Angel Drainer. que involucran múltiples cadenas, entre las cuales la cadena ETH y la cadena ARB involucran más fondos.

Tomando las 36 direcciones maliciosas asociadas como conjunto de datos de análisis en cadena, obtuvimos las siguientes conclusiones sobre el grupo de phishing (cadena ETH):

La primera hora activa para el conjunto de direcciones en cadena es el 14 de abril de 2023. (0x664b157727af2ea75201a5842df3b055332cb69fe70f257ab88b7c980d96da3)

Escala de ganancias: según estadísticas incompletas, el grupo obtuvo una ganancia total de aproximadamente 2 millones de dólares a través del phishing, incluida una ganancia de 708,8495 ETH, que es aproximadamente 1.093.520,8976 dólares estadounidenses que involucran 303 tokens ERC20, que es aproximadamente 1 millón de dólares estadounidenses, y el principal; el tipo es LINK, STETH, DYDX, RNDR, VRA, WETH, WNXM, APE, BAL. (Nota: los precios se basan en los precios del 13/10/2023, fuente de datos CoinMarketCap)

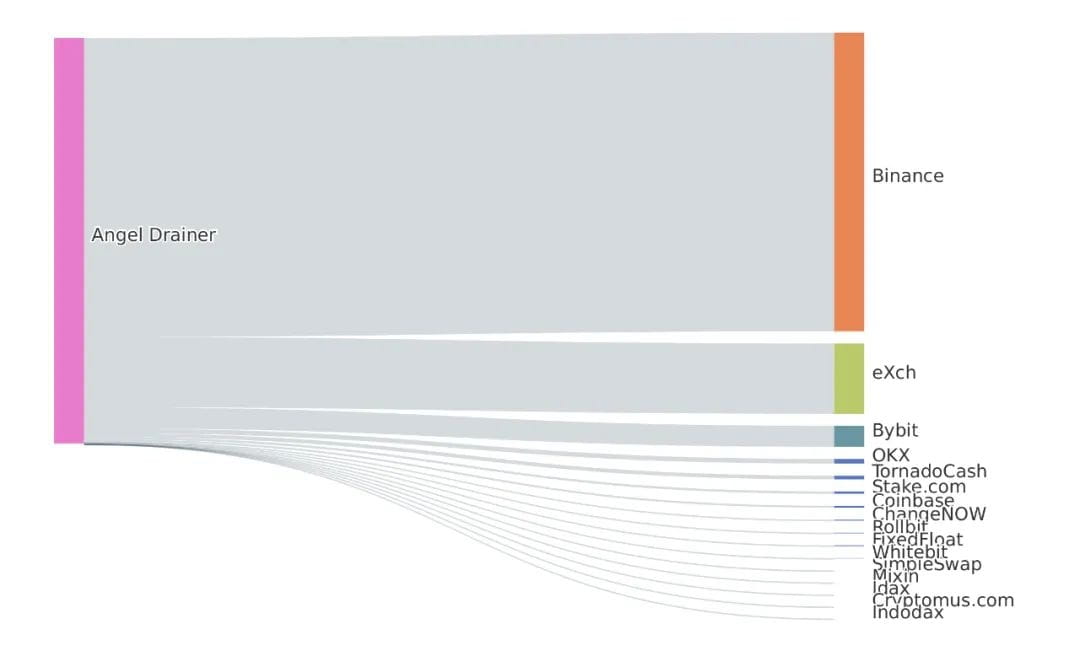

Al analizar las dos primeras capas de datos ETH de direcciones maliciosas relevantes desde el 14 de abril de 2023, se transfirieron un total de 1652,67 ETH de fondos de ganancias a Binance, se transfirieron 389,29 ETH a eXch, se transfirieron 116,57 ETH a Bybit, se transfirieron 25,839 ETH a OKX, se transfieren 21 ETH a Tornado Cash y los fondos restantes se transfieren a otras direcciones físicas.

Nos gustaría agradecer a ScamSniffer por el soporte de datos.

Resumir

Este artículo se basa en los incidentes de Balancer Hack y Galxe Hack, se centra en el grupo de phishing Angel Drainer y extrae algunas de las características de la organización. Mientras Web3 continúa innovando, los métodos de phishing para Web3 son cada vez más diversos, lo que puede tomar a la gente con la guardia baja.

Es muy necesario que los usuarios comprendan el estado de riesgo de la dirección de destino de antemano antes de realizar operaciones en la cadena. Por ejemplo, ingresar la dirección de destino en MistTrack y ver la puntuación de riesgo y las etiquetas maliciosas puede evitar pérdidas financieras hasta cierto punto.

Para las partes del proyecto de billetera, el primer paso es realizar una auditoría de seguridad integral, centrándose en mejorar la seguridad de la interacción del usuario, fortalecer el mecanismo de firma WYSIWYS y reducir el riesgo de que los usuarios sean objeto de phishing. Las medidas específicas son las siguientes:

Recordatorio de sitios web de phishing: recopile varios sitios web de phishing a través del poder de la ecología o la comunidad y proporcione recordatorios llamativos y advertencias sobre los riesgos cuando los usuarios interactúan con estos sitios web de phishing;

Identificación y recordatorio de firmas: identifique y recuerde solicitudes de firmas como eth_sign, personal_sign y signTypedData, y concéntrese en recordarle a eth_sign el riesgo de firmar a ciegas;

Lo que ve es lo que firma: la billetera puede realizar un mecanismo de análisis detallado en las llamadas de contrato para evitar el phishing y permitir que los usuarios conozcan los detalles de la construcción de la transacción DApp;

Mecanismo de ejecución previa: el mecanismo de ejecución previa de la transacción ayuda a los usuarios a comprender los efectos de la ejecución de la transmisión de transacciones y ayuda a los usuarios a predecir la ejecución de la transacción;

Recordatorio de fraude con el mismo número final: al mostrar la dirección, se recuerda a los usuarios que verifiquen la dirección de destino completa para evitar problemas de fraude con el mismo número final. Configure un mecanismo de direcciones de lista blanca para que los usuarios puedan agregar direcciones de uso común a la lista blanca para evitar ataques con el mismo número final;

Recordatorio de cumplimiento AML: al transferir dinero, el mecanismo AML se utiliza para recordar al usuario si la dirección de destino de la transferencia activará las reglas AML.

SlowMist, como empresa de seguridad blockchain líder en la industria, ha estado profundamente involucrada en la inteligencia sobre amenazas durante muchos años. Sirve principalmente a sus clientes a través de auditorías de seguridad y seguimiento y trazabilidad contra el lavado de dinero, y ha construido una sólida red de cooperación en inteligencia sobre amenazas. Entre ellos, la auditoría de seguridad no sólo brinda tranquilidad a los usuarios, sino que también es uno de los medios para reducir la aparición de ataques. Al mismo tiempo, debido a los silos de datos en varias instituciones, es difícil identificar bandas de lavado de dinero interinstitucionales, lo que plantea enormes desafíos para el trabajo contra el lavado de dinero. Como parte del proyecto, también es una máxima prioridad bloquear la transferencia de fondos desde direcciones maliciosas de manera oportuna. El sistema de seguimiento contra el lavado de dinero MistTrack ha acumulado más de 200 millones de etiquetas de direcciones y puede identificar varias direcciones de billetera de las principales plataformas comerciales del mundo, incluidas más de 1.000 entidades de direcciones, más de 100.000 datos de inteligencia de amenazas y más de 90 millones de direcciones de riesgo. Si es necesario, contáctenos para acceder a la API. Finalmente, esperamos que todas las partes trabajen juntas para mejorar el ecosistema blockchain.