Autor: Escalador, Golden Finance

"Como era vago y no hice la misión galáctica, escapé por poco". Sin embargo, según el mecanismo de interfaz centralizado del sitio web del protocolo de cifrado, los usuarios que escapan el primer día no necesariamente escapan del decimoquinto día.

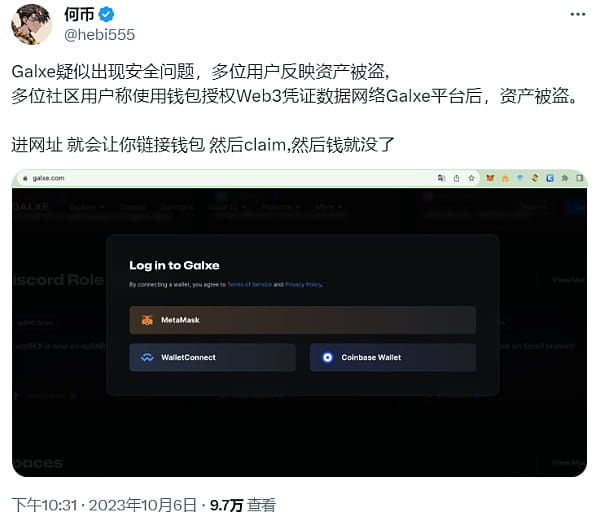

El 6 de octubre, la red de datos de credenciales Web3 Galxe sufrió un ataque de secuestro de DNS por parte de piratas informáticos. Se estima que el incidente afectó a 1.120 usuarios y robó aproximadamente 270.000 dólares en activos. En la actualidad Galxe ha recuperado el control del nombre de dominio.

Casualmente, este tipo de ataques han aparecido intensamente en los últimos tiempos. El 20 de septiembre, el protocolo de liquidez DeFi Balancer sufrió un ataque de nombre de dominio frontal, lo que provocó una pérdida de aproximadamente 238.000 dólares estadounidenses. El 6 de este mes, la caja de herramientas blockchain MCT fue secuestrada por un nombre de dominio DNS, lo que resultó en el robo de la billetera MCT del usuario. En el pasado, hubo pocos incidentes en el mercado de cifrado que causaran pérdidas debido a ataques al front-end del protocolo. El incidente más popular antes fue la prohibición del front-end de Tornado Cash.

Ante esto, el director de seguridad de la información de SlowMist afirmó que de los más de 6 millones de registros DNS, el 21% apuntaba a nombres de dominio no resueltos. Esto significa que los usuarios no pueden acceder a sitios web de protocolos a través de nombres de dominio, sino solo a través de direcciones IP, y la optimización de motores de búsqueda (SEO) de protocolos no puede desarrollarse bien.

La descentralización se puede lograr una vez que se implementa el contrato del protocolo de cifrado, pero actualmente la mayoría de las interfaces de protocolo todavía se implementan a través de una arquitectura tradicional, con rastros obvios de centralización, lo que los hace más propensos a ser atacados por piratas informáticos. El detective en cadena ZachXBT dijo que los fondos robados de Galxe y Balancer se transfirieron a la misma dirección y que los piratas informáticos pueden ser el mismo atacante.

En comparación con la cantidad de fondos robados en otros ataques de piratería criptográfica, los incidentes anteriores son sólo incidentes menores. Pero quizás acaba de comenzar un plan de pesca para los usuarios de criptomonedas.

Triste fiesta espeluznante

En el camino a masturbarme durante el Día Nacional, mientras comía estofado y cantaba canciones, un hacker me robó.

Este es un retrato fiel de muchas fiestas espeluznantes y trabajadoras durante las vacaciones. Originalmente querían obtener algo de OAT o NFT participando en la Misión Galaxy como vale para proyectos futuros, pero no esperaban que sus billeteras estuvieran casi vacías. vacío esta vez.

El 6 de octubre, varios miembros de la comunidad declararon en X que hicieron clic en la aprobación de autorización de la billetera cuando participaban en la Misión Galaxy, y luego se transfirieron todos los activos en la billetera. Posteriormente, Galxe emitió un comunicado confirmando que el DNS de la web había sido hackeado.

Al mismo tiempo, Galxe actuó con rapidez e investigó todo el incidente en tan solo un día. Para este incidente de secuestro de DNS, los funcionarios de Galxe declararon que el pirata informático se hizo pasar por un miembro autorizado de Galxe, se comunicó con el proveedor de servicios de nombres de dominio Dynadot para obtener ayuda y luego restableció las credenciales de inicio de sesión.

Luego, los impostores proporcionaron a Dynadot documentos falsificados, eludiendo sus procesos de seguridad y obteniendo acceso no autorizado a cuentas de dominio, que finalmente utilizaron para redirigir a los usuarios a sitios web falsos y firmar documentos que se apropiaron indebidamente de sus fondos.

Aunque Galxe afirmó que el incidente solo afectó a sus nombres de dominio y aplicaciones front-end, todos los contratos inteligentes, sistemas técnicos e información de los usuarios de Galxe permanecen seguros. Sin embargo, el incidente aún afectó a aproximadamente 1.120 usuarios y se robaron aproximadamente 270.000 dólares estadounidenses en fondos.

Especialmente como plataforma para participar en las actividades del proyecto Web3, Galxe, que ha sido criticada por la comunidad por muchas congelaciones de interfaz, ha despertado una vez más el descontento de la fiesta espeluznante y ha disminuido aún más el entusiasmo de los usuarios nuevos y antiguos por participar. en la construcción de proyectos de cifrado. Después de todo, ¿quién querría perder el capital después de gastar ya las tarifas del gas?

Galxe es una plataforma de alto tráfico que ayuda a construir la comunidad Web3, con más de 11 millones de usuarios únicos, impulsando Optimism, Polygon, Arbitrum y más de 3000 socios a través de un programa de fidelización basado en recompensas.

Si bien ayuda a las partes del proyecto a adquirir clientes fácilmente, también puede cultivar indirectamente usuarios leales. Después de que los usuarios experimenten el proyecto y completen las tareas, pueden recibir los certificados digitales correspondientes y también recibir lanzamientos aéreos o recompensas del proyecto. En resumen, el punto de partida es una plataforma puente que brinde una situación beneficiosa para las partes y los usuarios del proyecto.

Del mismo modo, esta situación es, naturalmente, un objetivo fácil de cazar para los piratas informáticos. El reciente reinicio del evento Arbitrum Odyssey en la red líder L2 ha vuelto a atraer la atención de muchos amantes del cabello.

En junio del año pasado, debido a la popularidad del evento Arbitrum Odyssey, una gran cantidad de usuarios acudieron en masa a GMX, lo que provocó un aumento en las tarifas del gas, que fueron incluso el doble que las de la red principal de ETH. La enorme congestión de la red junto con la gran cantidad de bots involucrados obligaron a Arbitrum a suspender el evento.

En este reinicio, aunque Arbitrum anunció que no habrá airdrops ni recompensas de ningún tipo, solo insignias personalizadas, todavía no puede resistir el entusiasmo de la fiesta peluda. Siete semanas y 13 proyectos no son una esperanza para los inversores que sufren las consecuencias del mercado bajista.

Sin embargo, la esperanza se convirtió en decepción y el mecanismo frontal centralizado del sitio web de Galxe se convirtió en un punto de entrada para los piratas informáticos. Solo necesita utilizar ataques DNS comunes en el mundo Web2 para capturar fácilmente una gran cantidad de billeteras de usuarios cifradas y luego robarles activos digitales.

En la actualidad, el incidente del hackeo de Galxe sigue circulando. El funcionario del proyecto declaró que algunos usuarios aún pueden ver sitios de redes de phishing y que tomará un cierto período de tiempo actualizar los registros DNS en el servidor local del usuario para resolver el problema.

El secuestro de DNS se convierte en un problema crónico en la interfaz centralizada de los protocolos de cifrado

Parte de la razón por la que Balancer sufrió ataques de secuestro de DNS antes fue que redujo sus gastos en costos de tecnología y, en cambio, aumentó su negocio de marketing. En abril de este año, Balancer OpCo, un proveedor de servicios que proporciona operaciones y desarrollo front-end para Balancer, despidió a dos ingenieros y redujo su presupuesto operativo. Al mismo tiempo, Balancer creó un equipo de marketing, Orb Collective, y aumentó su presupuesto financiero.

El debilitamiento de las barreras de seguridad técnicas del front-end ha atraído a los piratas informáticos, y la lógica de transformación empresarial de Balancer también se basa en el escaso flujo de caja provocado por el largo mercado bajista. En el caso de múltiples opciones, aumentar los ingresos y reducir los gastos es, naturalmente, la mejor opción, y este también es un fenómeno común que ocurre en otros protocolos de cifrado en la actualidad.

Por lo tanto, es razonable que Slow Mist concluya que el 21% de los más de 6 millones de registros DNS apuntan a nombres de dominio no resueltos.

Además, como se mencionó anteriormente, los contratos de cifrado están descentralizados, pero actualmente el front-end de la mayoría de los protocolos de cifrado todavía se implementa a través de la arquitectura tradicional. Aunque la página web en sí está en constante evolución y desarrollo, los nombres de dominio, los servicios de red, los servidores y el almacenamiento. servicios Hay muchas amenazas potenciales en estos aspectos y los desarrolladores suelen ignorar fácilmente los ataques al front-end.

Para los ataques frontales centralizados a los protocolos de cifrado, algunas personas piensan que ENS puede ser una solución, pero la resolución de nombres de dominio de ENS también está "centralizada", por lo que por ahora no existe una buena solución en todo el mercado de cifrado.

Es sólo que el comportamiento de ataque de piratas informáticos del secuestro de DNS es extremadamente difícil de defender para el usuario. Entonces, ¿qué es exactamente el secuestro de DNS? ¿Por qué es tan difícil prevenir el secuestro de DNS? ¿Cómo pueden los usuarios luchar contra el secuestro de DNS?

DNS es un protocolo/servicio de red muy básico que permite a los usuarios de Internet y dispositivos de red descubrir sitios web utilizando nombres de dominio legibles por el usuario en lugar de direcciones IP puramente numéricas. Debido a que el sistema DNS tiene enormes recursos de datos y sus capacidades de protección de seguridad inherentemente débiles, a menudo se convierte en el foco de los ataques a la red.

Hay cinco tipos comunes de ataques DNS: secuestro/redireccionamiento de DNS, ataque de amplificación de DNS, envenenamiento de caché/DNS, túnel DNS y proxy inverso de botnet.

El secuestro de DNS también se denomina secuestro de nombres de dominio. Este tipo de ataque generalmente obtiene el control de la resolución de DNS a través de malware, modificando cachés, controlando los sistemas de administración de nombres de dominio, etc., y luego lleva a los usuarios a dominios no establecidos modificando los registros de resolución de DNS o cambiando. métodos de servidor de resolución o sitios web ilegales controlados por atacantes, que en última instancia roban los activos del usuario.

Para las empresas, pueden adoptar un control de acceso más estricto, implementar soluciones de confianza cero, verificar/verificar registros DNS, etc. para hacer frente a los ataques DNS. Esto depende del costo de fondos, mano de obra, tiempo y otros costos que incurra la parte del proyecto. dispuesto a pagar.

Pero es más difícil para los usuarios, principalmente porque los usuarios no perciben fácilmente el secuestro de DNS. Para los usuarios que puedan haberse visto afectados, haga lo siguiente: Utilice revoke.cash para cancelar cualquier autorización no reconocida y verificar si su dirección está afectada.

Si un usuario sospecha que puede haber firmado términos maliciosos, incluso si no han sido comprometidos, lo mejor es considerar que la cuenta ha sido comprometida y transferir todos los fondos a una cuenta nueva.

Conclusión

El mundo cifrado es un bosque oscuro. Los terminales de red permiten a los usuarios acceder al mundo, conectando oportunidades pero también ocultando peligros. Para los inversores comunes, preservar el capital es la única forma de sobrevivir a un mercado bajista prolongado.

A partir de los incidentes de secuestro de DNS sufridos por Balancer, Galxe y MCT, se puede ver vagamente que los piratas informáticos obviamente han incluido las billeteras en manos de un gran grupo de usuarios de cifrado en la lista de ataques.