Temas principales del post:

Edúquese para protegerse. A medida que crece el interés en blockchain, también aumenta el riesgo de ciberataques. Mantenerse informado sobre los métodos de ataque es fundamental para proteger sus cuentas y reconocer el peligro.

Los estafadores emplean una variedad de técnicas que incluyen ataques de sesión/cookies, intentos de phishing y robo 2FA para acceder y tomar control de su cuenta.

Entre otras medidas, puede tener mayor seguridad evitando el Wi-Fi público para actividades financieras, manteniendo seguros sus dispositivos 2FA y siempre revisando enlaces y contactos en busca de posibles estafadores.

A medida que crece el interés en el ecosistema blockchain, es inevitable que los malos actores busquen sacar provecho de esta tendencia. Una de las mejores formas de mantenerse protegido y tener su cuenta segura en sus manos es conocer sus métodos.

Basándonos en nuestros artículos Manténgase seguro, estamos abriendo el telón sobre estas tácticas para brindarle el conocimiento que necesita para protegerse. Desde trucos de phishing hasta robo de 2FA, obtendrá conocimientos que le permitirán prepararse mejor para prevenir, detectar y responder a posibles amenazas de ataque.

En el blog de hoy, cubriremos algunos de los ataques más sofisticados con los que quizás no estés familiarizado. También aprenderá exactamente cómo evitarlos con nuestras recomendaciones de seguridad.

Adquisición de cuenta 1: Secuestro de sesión/cookies

Cualquier usuario de Internet probablemente sepa que los sitios web utilizan cookies. ¿Pero sabes por qué existen y cómo pueden utilizarse de forma maliciosa? Primero, volvamos a lo básico.

Conociendo las cookies

Las cookies almacenan información importante, lo que permite que un servidor recuerde quién es usted cuando accede a una página web o aplicación. Esto puede ahorrar tiempo al iniciar sesión, volver a autenticarse o mantener sus preferencias de búsqueda. Este proceso de recordarte se conoce como sentarse.

Veamos un ejemplo. Imagina que decides buscar en Google. En el espacio de una hora, empiezas a comprobar vuelos, a buscar direcciones y luego a investigar horarios de películas en el cine local. Durante tu sesión, Google enviará cookies que podrán identificarte la próxima vez que accedas a los servicios. Estas cookies consisten en pequeños archivos de texto que contienen datos únicos que pueden personalizar su experiencia.

La próxima vez que vuelvas a Google, verás que recuerda los detalles de tu última búsqueda. También puede reconocer los detalles de su cuenta si inició sesión durante su última sesión de Google.

Las cookies suelen almacenarse en el navegador o dispositivo del usuario durante sólo 24 horas o hasta unos meses. Es posible que tengamos aplicaciones en nuestro teléfono que, una vez iniciadas la sesión, no requieran que introduzcamos la contraseña cada vez que las abrimos si las usamos habitualmente. Este acceso podrá, no obstante, ser revocado si el sistema es capaz de detectar que esta aplicación no se ha utilizado durante algún tiempo. La próxima vez que el usuario quiera utilizar la aplicación deberá iniciar sesión e iniciar una nueva sesión.

Los malos actores pueden utilizar cookies de forma maliciosa

Si bien las cookies pueden ser útiles, ¿qué sucede si alguien logra obtenerlas? Si un atacante obtiene acceso a las cookies de su sesión, podrá acceder a sus cuentas conectadas. Para obtener sus cookies, el atacante normalmente necesita acceder a su navegador o dispositivo, pero esto puede resultar difícil.

En cambio, un mal actor utilizará otros métodos para secuestrar sus cookies:

Fijación de sesión: un atacante envía a la víctima un ID de sesión previamente fijado adjunto a un sitio web en particular. Cuando un usuario hace clic en él e inicia sesión, la sesión se vuelve idéntica al ID de sesión prefijado del atacante. El atacante ahora puede acceder a la cuenta de la víctima ya que tiene el mismo ID de sesión.

Rastreo de sesiones: este ataque suele ocurrir en redes Wi-Fi inseguras, como las que se encuentran en un centro comercial o en un aeropuerto. Un atacante instala un rastreador de sesión que roba información de sesión de todo el tráfico en la red pública.

Secuencias de comandos entre sitios: un atacante enviará un enlace a la víctima, engañándola haciéndole creer que es legítimo. En la página, es posible que detrás de una imagen se oculte un script malicioso. Cuando un usuario hace clic en este enlace, la página se carga y el script busca ID de sesión, que se devuelven al malo.

Una vez armado con su ID de sesión, un secuestrador abre la página a la que desea acceder con sus cookies. Se enviará una solicitud al servidor junto con su ID de sesión, y se engañará al servidor haciéndole creer que es usted e iniciará la sesión del atacante.

La historia del robo de galletas de Sarah

Para contextualizar, veamos un ejemplo de cómo un atacante podría secuestrar sus cookies.

Sarah, una comerciante frecuente de criptomonedas, acababa de llegar a una cafetería para ponerse al día con sus posiciones abiertas en Binance durante un descanso de fin de semana. Ansiosa por comprobar sus inversiones, inicia sesión en su cuenta utilizando la red Wi-Fi pública del café.

Sin que ella lo supiera, un atacante decidió explotar la vulnerabilidad de la red pública de la cafetería. Utilizando el método de rastreo de sesión descrito anteriormente, el atacante intercepta y roba las cookies de sesión que se generaron cuando Sarah inició sesión en su cuenta de Binance. Armado con estas cookies robadas, el atacante obtuvo acceso no autorizado a la cuenta de Sarah, poniendo en riesgo sus inversiones e información confidencial.

Entonces, ¿cuál fue el problema aquí? Bueno, Sarah decidió utilizar una red Wi-Fi pública no segura para acceder a sus cuentas financieras. Se sabe que las redes Wi-Fi públicas carecen de medidas de seguridad sólidas, lo que las convierte en un punto de acceso para los piratas informáticos.

Cómo reconocer un intento de secuestro de sesión/cookie

¿Cómo puede Sarah reconocer que le han robado las galletas? Afortunadamente para la comunidad de criptomonedas, ¡hay algunas señales reveladoras de que puedes estar bajo ataque!

Apareció un nuevo dispositivo sin que usted iniciara sesión

Muchos servidores le permiten ver exactamente con qué dispositivos/IP inició sesión y cuándo inició sesión. Si un atacante tiene su ID de sesión activa con inicio de sesión autenticado, puede ver que accedió a su cuenta desde una ubicación o dispositivo no reconocido.

Dos dispositivos están conectados al mismo tiempo usando diferentes direcciones IP

No es raro que las personas inicien sesión en un servidor en dos dispositivos diferentes al mismo tiempo. Sin embargo, estos dispositivos suelen acceder al sitio web desde la misma ubicación y dirección IP. Dos dispositivos en dos ubicaciones diferentes probablemente sugieren que dos personas diferentes están usando la cuenta al mismo tiempo.

Aquí hay un ejemplo de cómo se vería en Binance:

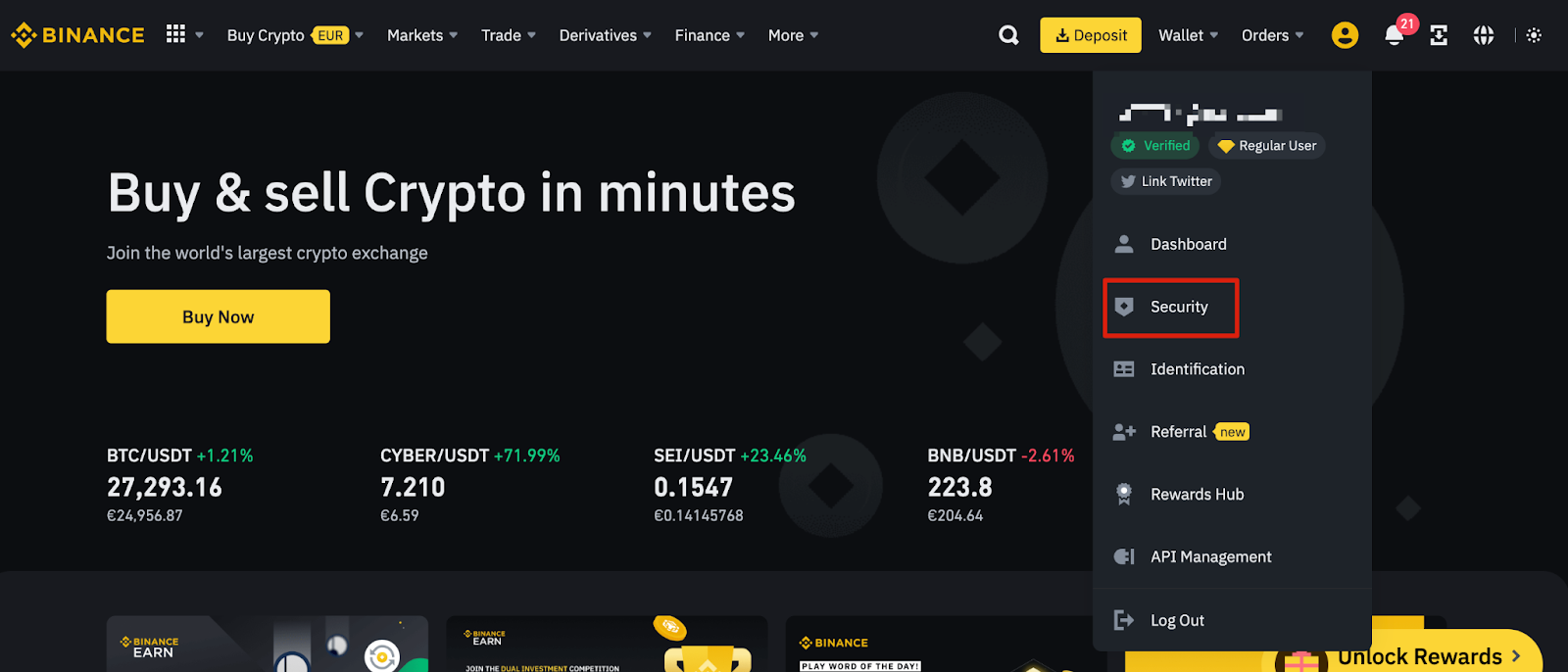

Puede acceder a la página [Registros de actividad de la cuenta] colocando el cursor sobre el icono de la cuenta en la barra de navegación principal y haciendo clic en [Seguridad].

Luego, desplácese hacia abajo hasta la sección [Dispositivos y actividades] y haga clic en [Más] junto a [Actividad de la cuenta].

Cómo evitar ataques de secuestro de sesión/cookies

Evite el uso de Wi-Fi público u otras redes desconocidas para acceder a sus cuentas.

Evite agregar complementos riesgosos y no confiables a su navegador, ya que pueden representar un riesgo de ataques de hombre en el navegador. Esto puede permitir a los atacantes instalar malware en su navegador y robar información importante almacenada en él.

Utilice software antivirus para proteger sus dispositivos.

Evite iniciar sesión en su cuenta desde dispositivos desconocidos u otros dispositivos.

Adquisición de cuenta 2: autenticación de dos factores comprometida (2FA)

Si te tomas en serio tu seguridad, deberías utilizar 2FA. 2FA requiere dos tipos de autenticación para verificar su identidad al iniciar sesión en una cuenta. Normalmente, utilizaría un teléfono, un autenticador físico o quizás un correo electrónico como segundo dispositivo de autenticación.

Aunque 2FA es un método altamente seguro, no es inmune a los ataques cibernéticos. En última instancia, su cuenta habilitada para 2FA será tan segura como su dispositivo 2FA.

Por qué los atacantes querrán comprometer su 2FA

Después de comprometer un dispositivo 2FA, el atacante tiene algunas opciones para elegir:

Accede a cualquiera de las funciones y productos de tu servicio de forma gratuita. Por ejemplo, podrían realizar una solicitud de retiro utilizando un código de verificación 2FA.

Bloquear al propietario de la cuenta. Un atacante puede eliminar sus dispositivos previamente autorizados y agregarlos como 2FA. Es probable que esto les dé acceso a su cuenta por más tiempo y haga que sea más difícil recuperarla.

Recuperar el acceso a la cuenta. Incluso si cambia su contraseña, el atacante puede restablecerla utilizando su dispositivo 2FA comprometido.

Los problemas de 2FA de Mark

Con toda la información presentada, armémosla en un caso de uso. Mark es un inversor diligente que se enorgullece de los niveles de seguridad que ha configurado para su cuenta bancaria en línea. Después de leer sobre 2FA, Mark agregó su teléfono inteligente como autenticador para su aplicación de banca en línea.

Después de descargar algunas aplicaciones en su teléfono como preparación para un largo viaje, la sensación de seguridad de Mark pronto se vio afectada. Al final de su viaje, Mark encuentra su cuenta bancaria vacía. En un ataque calculado, un hacker obtuvo acceso al dispositivo 2FA de Mark y a su información de inicio de sesión, infectando su teléfono con malware. Con el control del dispositivo, el atacante pasó por el proceso 2FA y rápidamente transfirió fondos desde la cuenta de Mark.

La violación de la seguridad de Mark fue en parte resultado de su propia acción. Sin darse cuenta, instaló una aplicación maliciosa en su teléfono inteligente mientras descargaba software de una tienda de aplicaciones no oficial.

Esta aplicación maliciosa logró explotar vulnerabilidades en el sistema operativo del dispositivo de Mark, obteniendo acceso a las funciones y datos del teléfono. Debido a que la aplicación bancaria de Mark estaba vinculada a su teléfono inteligente para 2FA, el hacker tenía control total sobre su dispositivo 2FA, lo que le permitió superar esta capa crucial de seguridad.

Cómo evitar ataques 2FA

Evite utilizar la misma dirección de correo electrónico para todas sus cuentas 2FA. Si su dirección de correo electrónico está comprometida, todas sus cuentas estarán comprometidas.

Cree una dirección de correo electrónico solo para su cuenta de Binance para ayudar a limitar el riesgo de exposición al mundo exterior. Por ejemplo, a menudo completamos nuestra dirección de correo electrónico en encuestas o en muchos otros lugares, lo que puede suponer un riesgo de exposición de nuestras cuentas de correo electrónico.

También proteja su cuenta de correo electrónico con otro dispositivo 2FA, como un teléfono u otro dispositivo de autenticación.

Establezca contraseñas más seguras. Evite el uso de palabras o nombres, ya que a menudo se encuentran en las filtraciones de contraseñas. El uso de contraseñas alfanuméricas con caracteres especiales y una combinación de letras mayúsculas puede aumentar la seguridad de su cuenta.

Verifique periódicamente la actividad de su cuenta y el historial de administración del dispositivo para detectar cualquier anomalía. La detección temprana puede ser útil para prevenir pérdidas.

Adquisición de cuentas 3: ataques de phishing

El phishing es un tipo de ataque de ingeniería social en el que un atacante intenta engañar a los usuarios para que proporcionen información importante. Por lo general, esto se hace manipulando sus emociones o haciéndose pasar por alguien con autoridad.

Tácticas de manipulación de phishing

Los atacantes siempre tienden a manipular las emociones de miedo o codicia del usuario. Por ejemplo, un mal actor podría enviar un SMS o un correo electrónico falso a un usuario reclamando retiros no autorizados de su cuenta.

El mensaje dirá que si no inician sesión para confirmar su identidad, perderán esos fondos. Sin embargo, al utilizar el enlace de correo electrónico o SMS, el usuario proporcionará sus datos al atacante. Se podría utilizar la misma táctica afirmando que la víctima tiene un premio que reclamar o que existe una oportunidad de inversión que debe aprovecharse ahora.

Para reclamar su premio o invertir, se anima a la víctima a conectar su billetera a una aplicación descentralizada (DApp). Luego, la DApp drenará la billetera.

Puede ver un ejemplo de un SMS de phishing enviado a un usuario de Binance a continuación. La URL proporcionada es similar a la URL real de Binance, pero en realidad es un sitio web malicioso. Tenga en cuenta que Binance nunca enviará un SMS que contenga una URL.

La experiencia de phishing de Emma

Conozca a Emma, una usuaria entusiasta de Binance a la que le encanta obtener ingresos pasivos de sus inversiones en BTC. Recientemente, Emma recibió un correo electrónico del equipo de atención al cliente de Binance. El correo electrónico indicaba que había un problema potencial con su cuenta y que se necesitaban medidas urgentes para resolverlo.

En el correo electrónico había un enlace a la página de inicio de sesión de Binance. Emma ingresa sus credenciales y el código 2FA. Sin embargo, sin que Emma lo sepa, un atacante le roba los datos y ella ni siquiera se da cuenta. Emma pronto descubre que alguien está intentando retirar fondos de su cuenta de Binance.

El problema de Emma se produjo principalmente por su prisa y falta de sospecha en resolver el supuesto problema de la cuenta. El correo electrónico de phishing fue diseñado para evocar un sentimiento de urgencia y miedo, como mencionamos anteriormente, lo que provocó que Emma actuara sin verificar minuciosamente la legitimidad del correo electrónico o del sitio web.

Tampoco se tomó el tiempo de comprobar la dirección del remitente del correo electrónico, y el sofisticado diseño del sitio web falso le dificultaba distinguirlo del sitio web real de Binance.

Cómo evitar la apropiación de cuentas por phishing

Evite acceder a enlaces enviados por terceros. Siga siempre la forma legítima o normal de iniciar sesión.

Nunca hagas clic en enlaces enmascarados por acortadores de URL.

Agregue códigos anti phishing a su cuenta de Binance.

Utilice siempre Binance Verify o comuníquese con el servicio de atención al cliente para verificar que la comunicación que recibe sea legítima.

No hay dos URL que puedan ser exactamente iguales. Una URL de phishing o un sitio web falso de Binance tendrá un enlace similar, pero no puede ser el mismo que Binance. Puedes identificarlos:

Se agrega “.algo” o “-algo” a la URL.

Se agrega un código de país, como “binance-de”, “binance-IT” o “binance-PR”, por ejemplo.

Se agregan palabras clave a la URL, como "cuenta comprometida", "bloqueo de cuenta" o "administración de cuenta".

La URL tiene un pequeño error ortográfico, pero aún se parece al nombre original, como "Binacne".

La atención le ayudará a mantenerse seguro

Comprender los métodos de ataque sofisticados es fundamental para proteger sus activos digitales. Ya sea que se trate de secuestro de sesión/cookies, un intento de phishing o un dispositivo 2FA comprometido, reconocer las tácticas empleadas por los malos actores es su primera línea de defensa.

Pero aún no es el final de su viaje en materia de seguridad. Manténgase actualizado sobre nuevos desarrollos y estafas leyendo el Blog de Binance. Le informamos periódicamente sobre las últimas tácticas utilizadas por los estafadores, así como sobre las mejores prácticas de seguridad.

Por tanto, mantente alerta y ten siempre a mano una buena dosis de escepticismo. ¡Tus activos digitales dependen de ello!

Lectura adicional

Manténgase seguro: qué hacer si su cuenta se ve comprometida

Manténgase seguro: mejores prácticas para protegerse de los ataques de apropiación de cuentas

Descargo de responsabilidad: los precios de los activos digitales están sujetos a un alto riesgo de mercado y volatilidad de precios. El valor de su inversión puede subir o bajar y es posible que no recupere la cantidad invertida. Usted es el único responsable de sus decisiones de inversión y Binance no es responsable de ninguna pérdida. El rendimiento pasado no es un indicador fiable del rendimiento futuro. Debe comprender los riesgos asociados e invertir únicamente en productos con los que esté familiarizado. Debe considerar cuidadosamente su experiencia de inversión, situación financiera, objetivos de inversión, tolerancia al riesgo y buscar asesoramiento de un asesor financiero independiente antes de realizar cualquier inversión. Este material no debe interpretarse como asesoramiento financiero. Para obtener más información, consulte nuestros Términos de uso y Aviso de riesgos.