Un ataque de polvo se refiere a un nuevo tipo de actividad maliciosa en la que piratas informáticos o estafadores intentan obtener datos confidenciales de usuarios de Bitcoin y criptomonedas enviando pequeñas cantidades de monedas a sus billeteras personales. Luego, los atacantes rastrean las transacciones de estas billeteras y realizan un análisis combinado de múltiples direcciones en un intento de identificar al propietario.

¿Qué es el polvo?

En el lenguaje de las criptomonedas, el término "polvo" se refiere a una pequeña cantidad de monedas o fichas, una cantidad tan pequeña que la mayoría de los usuarios ni siquiera la notan. Por ejemplo, en Bitcoin, la unidad más pequeña es 1 satoshi (0,00000001 BTC). Podemos utilizar este término para referirnos a un par de cientos de satoshis.

En los intercambios de criptomonedas, el polvo también es el nombre de pequeñas cantidades de monedas que quedan "atascadas" en las cuentas de los usuarios después de que se ejecutan las órdenes comerciales. Los saldos de polvo no son intercambiables, pero los usuarios de Binance pueden convertirlos a BNB.

Cuando se trata de Bitcoin, no existe una definición oficial de polvo porque cada implementación de software (o cliente) puede aceptar diferentes valores de umbral. Bitcoin Core define el polvo como cualquier resultado de transacción inferior a la tarifa de transacción, lo que lleva al concepto de límite de polvo.

Desde un punto de vista técnico, el límite de polvo se calcula según el tamaño de las entradas y salidas, que suele ser de 546 satoshis para transacciones regulares de Bitcoin (no SegWit) y 294 satoshis para transacciones nativas de SegWit. Esto significa que cualquier transacción normal igual o inferior a 546 satoshis se considerará spam y probablemente será rechazada por los nodos de validación.

Ataques de polvo

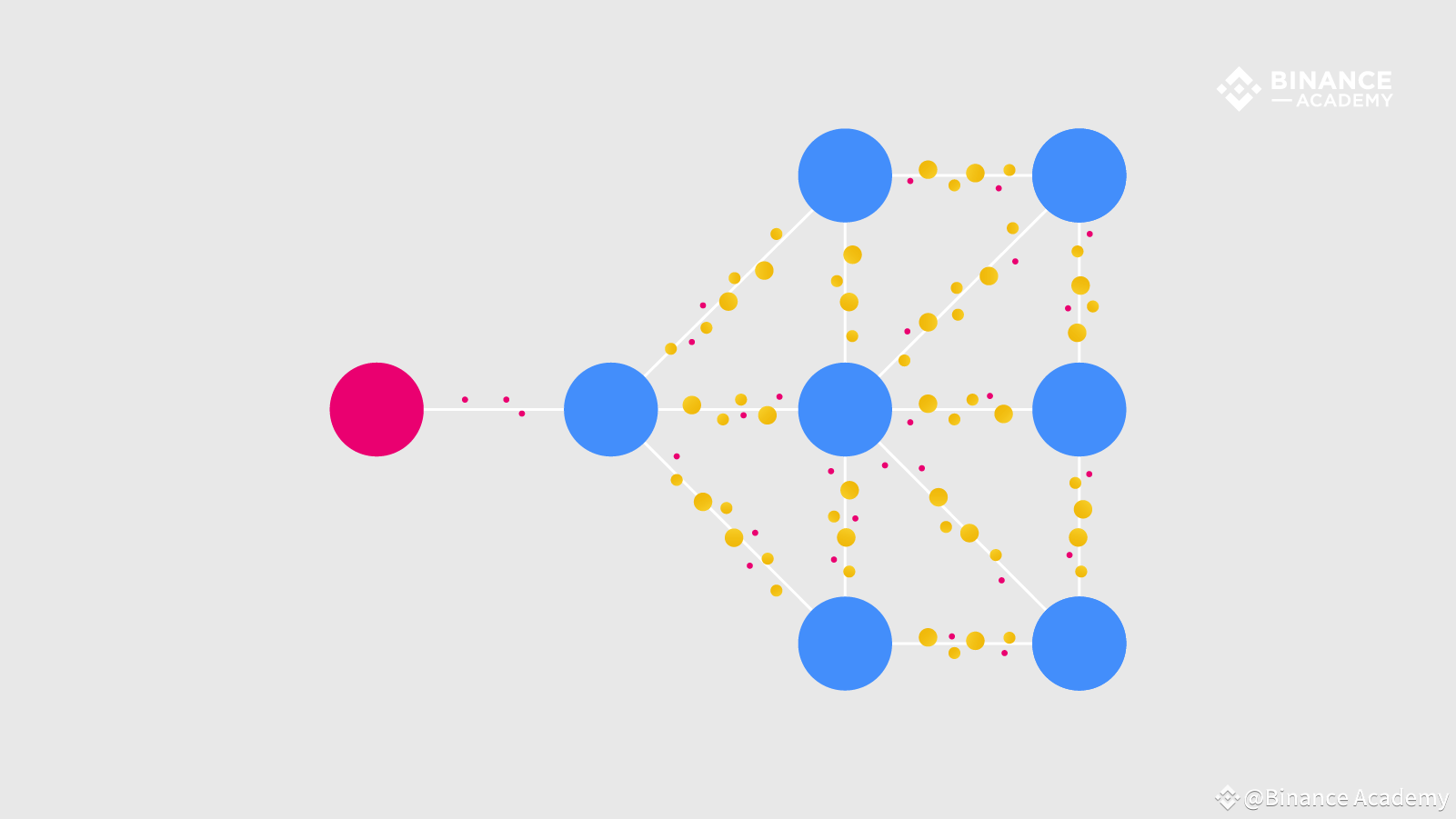

Los estafadores recientemente se dieron cuenta de que los usuarios de criptomonedas no prestan mucha atención a estas pequeñas cantidades que aparecen en sus billeteras, por lo que comenzaron a crear "ataques de polvo" desde una gran cantidad de direcciones, enviándoles algunos satoshis. Después de que se atacan varias direcciones, el siguiente paso implica un análisis combinado de estas direcciones en un intento de determinar cuáles pertenecen a la misma billetera.

El objetivo es eventualmente poder vincular las direcciones y billeteras atacadas con las respectivas empresas o individuos. Si tienen éxito, los atacantes pueden utilizar este conocimiento para sus propios fines o para elaborados ataques de phishing o ciberextorsión.

Los ataques de polvo se llevaron a cabo originalmente usando Bitcoin, pero también ocurren con otras criptomonedas que se ejecutan sobre una cadena de bloques pública y rastreable.

A finales de octubre de 2018, los desarrolladores de la billetera Bitcoin Samourai anunciaron que algunos de sus usuarios estaban expuestos a ataques de polvo. La compañía envió un tweet advirtiendo a los usuarios sobre los ataques y explicando cómo pueden protegerse. El equipo de Samourai Wallet ha implementado alertas en tiempo real para rastrear el polvo, así como una función "No gastar" que permite a los usuarios identificar fondos sospechosos y excluirlos de transacciones futuras.

Dado que los ataques de polvo se basan en el análisis combinado de múltiples direcciones, si los fondos de polvo no se mueven, los atacantes no pueden establecer las conexiones necesarias para "desanonimizar" las billeteras. La billetera Samourai ya tiene la capacidad de notificar automáticamente a sus usuarios sobre transacciones sospechosas. A pesar de los límites de polvo de 546 satoshi, muchos ataques de polvo hoy en día lo superan con creces y normalmente oscilan entre 1000 y 5000 satoshi.

Pseudoanonimato de Bitcoin

Debido a que Bitcoin es abierto y descentralizado, cualquiera puede crear una billetera y unirse a la red sin proporcionar ninguna información personal. Aunque todas las transacciones de Bitcoin son públicas y visibles, no siempre es fácil encontrar a la persona detrás de cada dirección o transacción, y esto es lo que hace que Bitcoin sea algo anónimo, pero no del todo.

Es más probable que las transacciones entre pares (P2P) permanezcan anónimas porque se realizan sin la participación de ningún intermediario. Sin embargo, muchos intercambios de criptomonedas recopilan datos personales a través de procesos de verificación KYC, lo que significa que cuando los usuarios transfieren fondos entre sus billeteras personales y cuentas de intercambio, corren el riesgo de perder su anonimato de alguna manera. Idealmente, se debería crear una nueva dirección de Bitcoin para cada nueva transacción de recepción o solicitud de pago para preservar la privacidad del usuario.

Es importante recordar que Bitcoin no es realmente una criptomoneda anónima. Además de los ataques de polvo creados recientemente, existen numerosas empresas, laboratorios de investigación y agencias gubernamentales que realizan análisis de blockchain en un intento de anonimizar la red y algunos incluso afirman haber logrado avances significativos.

Pensamientos finales

Si bien la cadena de bloques de Bitcoin es prácticamente imposible de piratear o destruir, las billeteras suelen causar problemas graves. Dado que los usuarios no proporcionan su información personal al crear una cuenta, no pueden probar el robo si algún hacker obtiene acceso a sus monedas, e incluso si pudieran, sería inútil.

Cuando un usuario almacena su criptomoneda en una billetera personal, actúa como su propio banco, lo que significa que no hay nada que pueda hacer si sus claves privadas son pirateadas o se pierden. La privacidad y la seguridad son cada día más valiosas, no sólo para quienes tienen algo que ocultar, sino para todos nosotros. Y esto es especialmente valioso para los comerciantes e inversores de criptomonedas.

Además de los ataques de polvo y otros ataques de anonimización, también es importante tener cuidado con otras amenazas a la seguridad que forman parte del espacio de las criptomonedas, como el cryptojacking, el ransomware y el phishing. Otras medidas de seguridad pueden incluir instalar una VPN junto con un antivirus sólido en todos tus dispositivos, cifrar tus billeteras y almacenar tus claves en carpetas cifradas.