Hintergrund

Nach Angaben der von SlowMist veröffentlichten „Blockchain Security and Anti-Money Laundering Summary for the First Half of 2023“ [1] kam es im ersten Halbjahr 2023 zu 10 Vorfällen, bei denen die verlorenen Gelder noch ganz oder teilweise zurückgefordert wurden nachdem er angegriffen wurde. Die zehn Vorfälle beliefen sich auf gestohlene Gelder in Höhe von insgesamt etwa 232 Millionen US-Dollar, von denen 219 Millionen US-Dollar zurückgegeben wurden, was 94 % der gestohlenen Gelder entspricht. In 3 dieser 10 Vorfälle wurden sämtliche Gelder zurückgegeben.

Es könnte zu einem neuen Trend werden, dass Gelder gestohlen und dann zurückgegeben werden. Unabhängig davon, ob es darum geht, ein Kopfgeld auszuschütten oder durch vernünftige Verhandlungen gestohlene Gelder zurückzubekommen, gibt es im Wesentlichen zwei Möglichkeiten, Nachrichten zu übermitteln: Die eine besteht darin, sich auf der Medienplattform der Projektseite zu äußern, und die andere besteht darin, dass der Angreifer mit der Projektseite darüber kommuniziert -Kettennachrichten.

Beispielsweise wurde am 13. März 2023 das DeFi-Kreditprotokoll Euler Finance angegriffen, und der Angreifer erzielte einen Gewinn von etwa 197 Millionen US-Dollar. Am 20. März behaupteten die Angreifer in einer On-Chain-Nachricht [2] an Euler, dass sie nun „eine Einigung“ mit Euler erzielen wollten. „Wir wollen es allen Betroffenen leicht machen und haben nicht die Absicht, etwas zu behalten, das uns nicht gehört. Stellen Sie eine sichere Kommunikation her und lassen Sie uns einen Deal machen“, schrieben die Angreifer.

Ein paar Stunden später antwortete Euler in der Kette [3] mit den Worten: „Nachricht erhalten, lassen Sie uns privat über Blockscan über die Euler-Deployer-Adresse und eine Ihrer EOAs, per E-Mail an contact@euler.foundation oder über einen anderen Kanal Ihrer Wahl diskutieren.“ Bitte antworten Sie, welche Methode Sie wählen möchten.“

Interessanterweise schickte der 0x2af-Benutzer am 15. März eine On-Chain-Nachricht [4] an den Hacker, in der er die Rückgabe seiner gesamten Ersparnisse in Höhe von 78 wstETH forderte. Der Benutzer sagte: „Bitte erwägen Sie die Rückgabe von 90 %/80 %.“ Ein Benutzer, meine Ersparnisse betragen nur 78 WstETH. Ich bin kein Wal oder Millionär. Sie können sich nicht vorstellen, wie schlimm meine Situation jetzt ist. Ich bin mir ziemlich sicher, dass 20 Millionen US-Dollar ausreichen, um Ihr Leben zu verändern . und man kann vielen Betroffenen wieder eine Freude machen.“ Der Hacker schickte ihm daraufhin 100 ETH. Unmittelbar danach ahmten viele Adressen das Verhalten des Nutzers nach und schickten Nachrichten an die Hacker.

Natürlich gibt es auch Fälle von Phishing, bei denen Nachrichten in der Kette hinterlassen werden. Am 22. März 2023, nach Abschluss des Angriffs, überwies der Euler-Hacker 100 ETH an den Ronin-Hacker, der mehr als 625 Millionen US-Dollar gestohlen hatte, um die Situation zu verwirren und einer Rückverfolgung zu entgehen. Der Ronin-Hacker folgte diesem Beispiel und nutzte die Situation aus. Er reagierte sofort mit 2 ETH und schickte eine On-Chain-Nachricht [5] an den Euler-Hacker, in der er ihn aufforderte, eine verschlüsselte Nachricht zu entschlüsseln. Experten sagen jedoch, dass es sich bei der Nachricht um einen Phishing-Betrug handelt, der versucht, die privaten Schlüssel zur Brieftasche des Euler-Angreifers zu stehlen. Ist das wirklich so? Slow Mist hat zu diesem Thema einmal eine Analyse verfasst, die Sie bei Interesse nachlesen können. Wenige Minuten nachdem das Ronin-Hacker-Wallet eine Nachricht an das Euler-Hacker-Wallet gesendet hatte, versuchten die Entwickler von Euler Finance mit einer eigenen Nachricht [6] einzugreifen, in der sie den Euler-Hacker zur Vorsicht vor der sogenannten Entschlüsselungssoftware warnten , und sagte, dass „der einfachste Weg darin besteht, das Geld zurückzugeben“. Die Entwickler von Euler fuhren in einer anderen Transaktion [7] fort: „Versuchen Sie unter keinen Umständen, diese Nachricht anzuzeigen. Geben Sie Ihren privaten Schlüssel nirgendwo ein. Zur Erinnerung: Auch Ihr Computer kann kompromittiert werden.“

Was ist eine Nachricht in der Kette?

Wie wir alle wissen, sind sowohl das Bitcoin- als auch das Ethereum-Mainnet im Wesentlichen ein global verteiltes Hauptbuchsystem. Nehmen wir als Beispiel Ethereum: Derzeit replizieren mehr als zehntausend Ethereum-Knoten alle Daten im Ethereum-Mainnet. Dies bedeutet, dass alle Nachrichten, Transaktionen und anderen Informationen zehntausende Male kopiert werden stellt außerdem sicher, dass die Blockchain-Informationen nicht manipuliert werden können. Im Vergleich zum Bitcoin-Netzwerk sind die Gebühren im Ethereum-Mainnet „günstiger“, sodass die meisten Menschen das Ethereum-Mainnet als erste Wahl für das Hinterlassen von Nachrichten nutzen werden. Wie gerade erwähnt, ist das Wesentliche der Blockchain ein verteiltes Hauptbuch. Wenn wir Übertragungstransaktionen durchführen, können diese Nachrichten in den Hauptbüchern aller Knoten gespeichert werden eine Spur.

Die erste Person, die beim Hinterlassen einer Nachricht auf der Blockchain die Führung übernahm, war Satoshi Nakamoto. Am 4. Januar 2009 hinterließ Satoshi Nakamoto an diesem Tag die Schlagzeile der Times im Genesis-Block: „EThe Times 03/Jan/2009 Chancellor on brink of Second Bailout for Banks“. Bis heute ist diese Nachricht zu finden an der Kette.

Wie hinterlasse ich eine Nachricht an der Kette?

Grundlagen: Unverschlüsselte Nachrichten

(1) Übertragen Sie eine Nachricht über https://app.mycrypto.com/send

Stellen Sie eine Verbindung zum Wallet her, geben Sie die Empfangsadresse und den Überweisungsbetrag ein (kann 0 ETH sein), geben Sie unter Daten die Nachricht ein, die Sie nach 0x hinterlassen möchten, klicken Sie dann auf Weiter und schließlich auf Bestätigen.

Hinweis: Die Nachrichteninformationen müssen hexadezimale Daten sein, sodass sie vorab über einige Konvertierungstools oder Websites konvertiert werden können. wie:

(2) Übertragen Sie Nachrichten per mobiler Geldbörse

Sie müssen ein Ethereum-Wallet (z. B. MetaMask, imToken-Wallet) mit etwas ETH verwenden, um die Transaktion abzuschließen und die Gasgebühr zu bezahlen. Öffnen Sie zum Beispiel das imToken-Wallet, geben Sie eine Transferadresse für Transfertransaktionen ein, klicken Sie auf „Erweiterter Modus“, geben Sie die Nachricht im Hexadezimalformat ein, denken Sie bitte daran, „0x“ am Anfang zu setzen.

(3) Hinterlassen Sie eine Nachricht über das Etherscan IDM-Tool [8]

Mit diesem Tool müssen Sie keine verarbeiteten Hexadezimaldaten in die Eingabedaten eingeben. Sie können den Inhalt der gewünschten Nachricht direkt eingeben und er wird automatisch in Hexadezimaldaten umgewandelt. Die Ergebnisse werden wie folgt angezeigt:

Erweitert: Verschlüsselte Nachricht

Oben werden unverschlüsselte Nachrichten vorgestellt, es gibt auch entsprechend verschlüsselte Nachrichten. Schauen wir uns zunächst ein Beispiel an:

(https://bscscan.com/tx/0xfa1fa7cdfa3c5fe2cfaf61e14caf4b5174302d3801b09bb650d3f90ec706c3e9)

Die Adresse 0x313 hat eine On-Chain-Nachricht an eine Adresse mit der Bezeichnung „TransitFinance Funds Receiver“ gesendet: „Bitte verwenden Sie den privaten Schlüssel Ihrer Adresse, um diese Nachricht zu entschlüsseln“, zusammen mit einer großen Menge an Informationen, die entschlüsselt werden müssen, um gesehen zu werden.

Wie werden verschlüsselte On-Chain-Nachrichten implementiert?

(1) Verschlüsselung

Klicken Sie zunächst auf den Transaktions-Hash, um über Etherscan zu suchen:

Rufen Sie als Nächstes die rohen Transaktions-Hex-Daten des Transaktions-Hashs ab:

Rufen Sie dann den öffentlichen Schlüssel basierend auf den ursprünglichen Transaktions-Hex-Daten ab:

Geben Sie als Nächstes SecretMessage und publicKey ein und führen Sie den folgenden Code aus:

Zum Schluss senden Sie die E-Mail mit den oben genannten Tools.

(2) Entschlüsselung

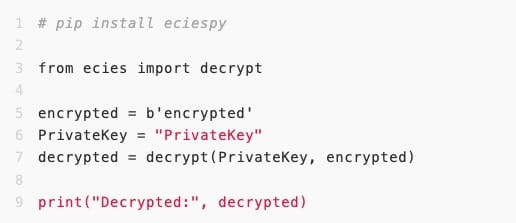

Geben Sie PrivateKey und verschlüsselt ein und führen Sie den folgenden Code aus:

Slow Mist unterstützt das Schreien in der Kette, Beispiel

Als Sicherheitsunternehmen für Blockchain-Bedrohungsinformationen erhält SlowMist häufig Unterstützungsanfragen von Projektparteien oder einzelnen Benutzern. Hier ist ein Beispiel. Am 2. Oktober 2022 wurde der Cross-Chain-Handelsplattform-Aggregator Transit Swap gehackt und Vermögenswerte im Wert von mehr als 28,9 Millionen US-Dollar gestohlen. Auf Wunsch der Projektpartei unterstützen wir die Projektpartei bei Verhandlungen mit dem Angreifer.

Folgendes ist Teil des Verhandlungsprozesses:

(https://bscscan.com/tx/0x7491671cfab5066d5a36299cf295e721611bae6ff61a847a32b11d1cf716c274)

(https://bscscan.com/tx/0xfa1fa7cdfa3c5fe2cfaf61e14caf4b5174302d3801b09bb650d3f90ec706c3e9)

Laut einer offiziellen Erklärung vom 12. Oktober 2022 „hat White Hat Gelder im Wert von 24 Millionen US-Dollar zurückgegeben.“

Zusammenfassen

In diesem Artikel werden hauptsächlich die relevanten Kenntnisse und die Verwendung von Nachrichten in der Kette vorgestellt. Als eine der Methoden der anonymen Kommunikation sind On-Chain-Nachrichten einerseits nicht manipulierbar und transparent, was gleichbedeutend damit ist, die „Prüfung“ der Öffentlichkeit passiv zu akzeptieren, was verhindern kann, dass eine Partei es später bereut Einerseits bietet dies auch eine Plattform für die Kommunikation zwischen Opfer und Angreifer, erhöht die Privatsphäre und bietet dem Opfer die Möglichkeit, finanzielle Verluste zu reduzieren Die Nachricht enthält Phishing-Informationen.

Zusätzlich zum Hinterlassen von Nachrichten in der Kette können Benutzer und Projektparteien die Möglichkeit, Gelder zurückzugewinnen, durch die folgenden Methoden erhöhen:

Benachrichtigen Sie umgehend die zuständigen Behörden: Melden und beschweren Sie sich bei örtlichen Strafverfolgungsbehörden, Finanzaufsichtsbehörden und relevanten Blockchain-Projektteams. Bereitstellung detaillierter Informationen und Beweise und Zusammenarbeit bei Ermittlungen der zuständigen Behörden;

Kontaktieren Sie die Börse: Wenn es an einer Börse zu einem Gelddiebstahl kam, nehmen Sie sofort Kontakt mit der Börse auf und geben Sie Einzelheiten zum Vorfall an. Die Handelsplattform kann Maßnahmen ergreifen, um das Problem zu untersuchen und bei der Lösung zu helfen.

Arbeiten Sie mit der Community zusammen: Machen Sie Vorfälle öffentlich und arbeiten Sie mit relevanten Community-Mitgliedern zusammen, um Informationen und Erfahrungen auszutauschen. Andere Benutzer können nützliche Informationen über Angreifer oder Angriffstechniken bereitstellen;

Suchen Sie professionelle Hilfe: Wenden Sie sich an ein professionelles Blockchain-Sicherheitsunternehmen oder einen Anwalt, um professionelle Hilfe in rechtlichen und technischen Aspekten zu erhalten. Sie können Ratschläge und Anleitung geben, um nach Möglichkeit bei der Rückforderung von Geldern zu helfen oder andere geeignete rechtliche Schritte einzuleiten. Sie können das SlowMist AML-Team auch kontaktieren, indem Sie das Formular [9] einreichen.

Das Wichtigste ist natürlich, vorbeugende Maßnahmen zu ergreifen, um das Risiko eines Gelddiebstahls zu verringern, einschließlich der Verwendung sicherer und zuverlässiger Wallets und Handelsplattformen, indem das Klicken auf verdächtige Links und das Herunterladen von Software aus unbekannten Quellen vermieden wird. und Aufrechterhaltung des Sicherheitsbewusstseins und der Wissensaktualisierung. Abschließend wird dringend empfohlen, das von Slow Mist erstellte „Blockchain Dark Forest Self-Help Manual“ [10] zu lesen.

Referenzlinks:

[1] https://www.slowmist.com/report/first-half-of-the-2023-report(CN).pdf

[2] https://etherscan.io/tx/0xcc73d182db1f36dbadf14205de7d543cfd1343396b50d34c768529aaab46a1c0

[3] https://etherscan.io/tx/0x9c25b6ca65c5bd0597a13ceae6f0d6edcef4b10279f338114550926ad0387ce4

[4] https://etherscan.io/tx/0xbe21a9719a4f89f7dc98419f60b247d69780b569cd8869c0031aae000f98cf17

[5] https://etherscan.io/tx/0xcf0b3487dc443f1ef92b4fe27ff7f89e07588cdc0e2b37d50adb8158c697cea6

[6] https://etherscan.io/tx/0x054409f252ac293a0ed34108b25e5906476817c5489bd3e98a5d3e1ee0825020

[7] https://etherscan.io/tx/0x1fd6d2e67a2ac4cf7c1718cc3058d5625171b95d66744801c97a4de54a41197b

[8] https://etherscan.io/idm

[9] https://aml.slowmist.com/recovery-funds.html

[10] https://github.com/slowmist/Blockchain-dark-forest-selfguard-handbook/blob/main/README_CN.md

[11] https://cryptobook.nakov.com/asymmetric-key-ciphers/ecies-example