Einführung

Ein gefälschter Aufladeangriff bezieht sich auf das Senden gefälschter Transaktionsinformationen an die Wallet-Adresse der Börse, indem er Schwachstellen oder Systemfehler im Aufladeprozess der Börse ausnutzt. Diese gefälschten Transaktionsinformationen werden von der Börse als echte Aufladeanfragen verwechselt und fügen die entsprechenden digitalen Vermögenswerte hinzu Währungen auf das Konto des Angreifers überweisen. Mit dieser Methode können Angreifer an unbezahlte digitale Vermögenswerte gelangen, was zu Vermögensverlusten an der Börse führt.

Ziel dieses Artikels ist es, eingehend zu untersuchen, wie Angriffe auf gefälschte Einzahlungen den Abwehrmechanismus der Börse durchbrechen können. Wir werden die Prinzipien von Fake-Recharge-Angriffen analysieren und die von Angreifern ausgenutzten Schwachstellen und Strategien aufdecken. Gleichzeitig werden wir gefälschte Aufladeangriffe anhand von Beispielen analysieren, um die Angriffsmethoden und Auswirkungen besser zu verstehen. Darüber hinaus werden wir auch die Notfall- und Präventivmaßnahmen für Börsen im Umgang mit Angriffen auf gefälschte Einlagen besprechen, um relevante Vorschläge zum Schutz von Vermögenswerten und zur Reaktion auf ähnliche Angriffe zu liefern.

Analyse des Aufladeprinzips

Bevor wir gefälschte Aufladungen verstehen, müssen wir zunächst das Aufladeprinzip des Austauschs verstehen.

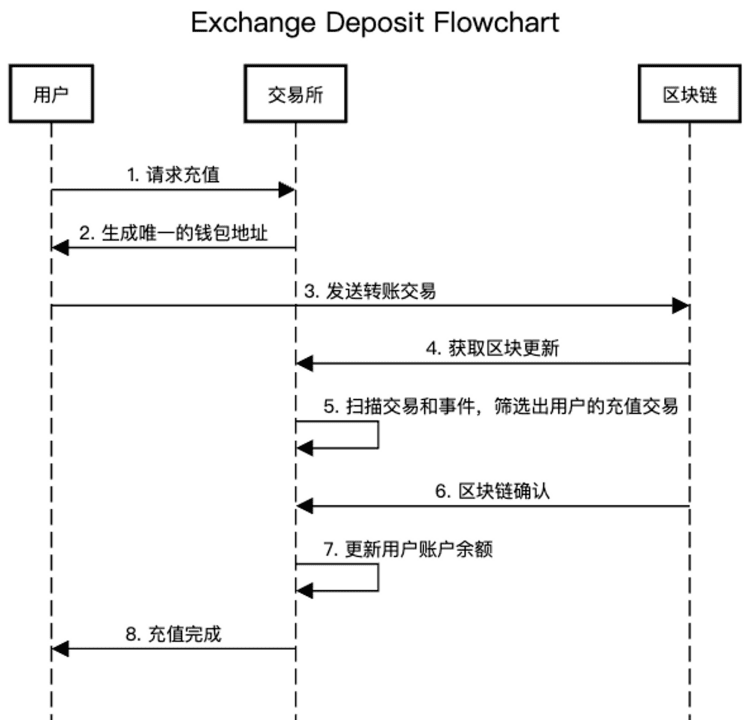

Ein typischer Prozess ist wie folgt:

1. Generierung der Wallet-Adresse

Die Börse weist jedem Benutzer eine eindeutige Wallet-Adresse für den Empfang von Benutzereinzahlungen zu. Diese Adressen werden normalerweise automatisch vom System der Börse generiert. Wenn Benutzer ihr Geld aufladen, müssen sie digitale Vermögenswerte an eine bestimmte Wallet-Adresse im Börsenkonto senden.

2. Scannen des Blockchain-Ledgers

Die Knoten der Börse synchronisieren sich mit anderen Knoten im Blockchain-Netzwerk, um den neuesten Blockchain-Status und Transaktionsinformationen zu erhalten. Wenn der Börsenknoten einen neuen Block empfängt, extrahiert er die Aufladetransaktions-ID des Benutzers und den entsprechenden Betrag aus dem im Block enthaltenen Transaktionsinhalt oder dem durch den Block ausgelösten Transaktionsausführungsereignis und fügt sie der Liste der aufzuladenden Transaktionen hinzu.

3. Bestätigen Sie die Eingabe in das Konto

Börsen erfordern in der Regel, dass eine Transaktion eine bestimmte Anzahl von Bestätigungen im Blockchain-Netzwerk erhält, bevor sie als gültig gilt. Bestätigung bedeutet, dass der Transaktionsblock von einer bestimmten Anzahl von Blöcken referenziert und von anderen Minern überprüft und bestätigt wird. Die Anzahl der von Börsen festgelegten Bestätigungen kann je nach digitalen Assets und Netzwerken variieren.

wie das Bild zeigt:

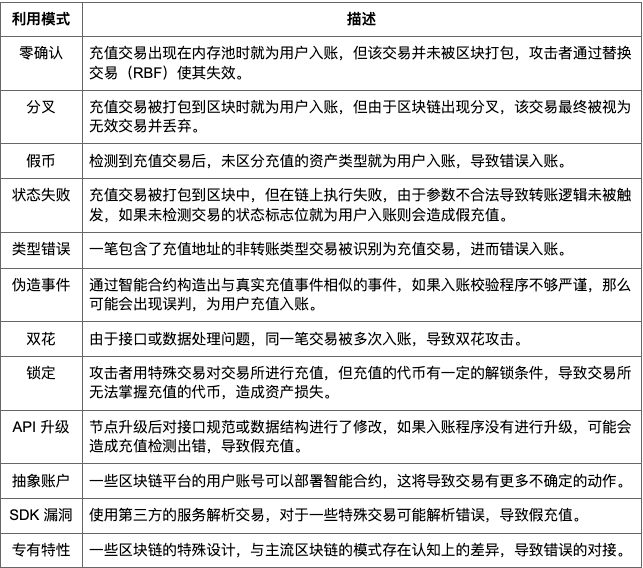

Fake-Recharge-Angriffsmodus

Börsen sind am stärksten von Hackern betroffen, daher platzieren Börsen ihre Server in der Regel hinter starken Verteidigungssystemen und müssen sie für Kerndienste, die Gelder verwalten, sogar offline hosten. Aufgrund der Datenintegritätsanforderungen des Blockchain-Systems werden böswillige Transaktionen jedoch nicht vom peripheren Sicherheitssystem abgefangen.

Es ist zu beachten, dass der Fake-Recharge-Angriff keine Schwachstelle der Blockchain darstellt, sondern der Angreifer einige Merkmale der Blockchain nutzt, um spezielle Transaktionen zu konstruieren. Diese böswilligen Transaktionen führen dazu, dass die Börse sie mit einer echten Aufladeanfrage verwechselt oder dieselbe Aufladeanfrage mehrmals verarbeitet. Nach langfristigen tatsächlichen Kämpfen hat das SlowMist-Sicherheitsteam mehrere gängige Fake-Recharge-Angriffsmethoden zusammengefasst:

Seit 2018 hat das SlowMist-Sicherheitsteam erstmals mehrere gefälschte Aufladeangriffe aufgedeckt, darunter:

Sicherheitsrisikoanalyse für gefälschte USDT-Transfers [1]

EOS Fake Recharge (Hard_Fail-Statusangriff) Offenlegung der roten Alarmdetails und Reparaturplan [2]

Details zur „Fake Recharge“-Schwachstelle des Ethereum-Tokens offengelegt und Reparaturplan [3]

Risikoanalyse für gefälschte Bitcoin-RBF-Aufladungen [4]

Zusätzlich zu diesen offengelegten Fake-Recharge-Angriffen gibt es auch viele klassische Angriffsmethoden, die wir nicht offengelegt haben, sowie einige universelle Angriffsmethoden. Zum Beispiel:

Gefälschte Bitcoin-Mehrfachsignatur-Aufladung

Ripple-Teilzahlungs-Fake-Aufladung

Filecoin verdoppelt gefälschte Aufladung

TON Rebound gefälschte Einzahlung

Wenn Sie weitere Einzelheiten erfahren möchten, kontaktieren Sie uns bitte für ein ausführliches Gespräch.

Fallstudie: TON-Rebound-Fake-Aufladung

Fast alle Blockchains haben Probleme mit der gefälschten Wiederaufladung, aber einige Angriffe sind leicht zu vermeiden, während andere eine sehr gründliche Untersuchung der Eigenschaften der Blockchain erfordern, um sie zu vermeiden.

Am Beispiel der gefälschten Einzahlung von TON zeigen wir Ihnen, wie listige Angreifer die Eigenschaften von TON nutzen können, um Börsen anzugreifen.

TON (The Open Network) ist ein Blockchain-Projekt der bekannten Kommunikationssoftware Telegram, das die Bereitstellung intelligenter Verträge auf Benutzerkonten unterstützt.

Wenn sich die Börse zum Aufladen mit TON verbindet, generiert sie zunächst eine Aufladeadresse für den Benutzer gemäß der zuvor beschriebenen Methode, dann überträgt der Benutzer die Vermögenswerte an die Aufladeadresse und bestätigt schließlich die Einzahlung.

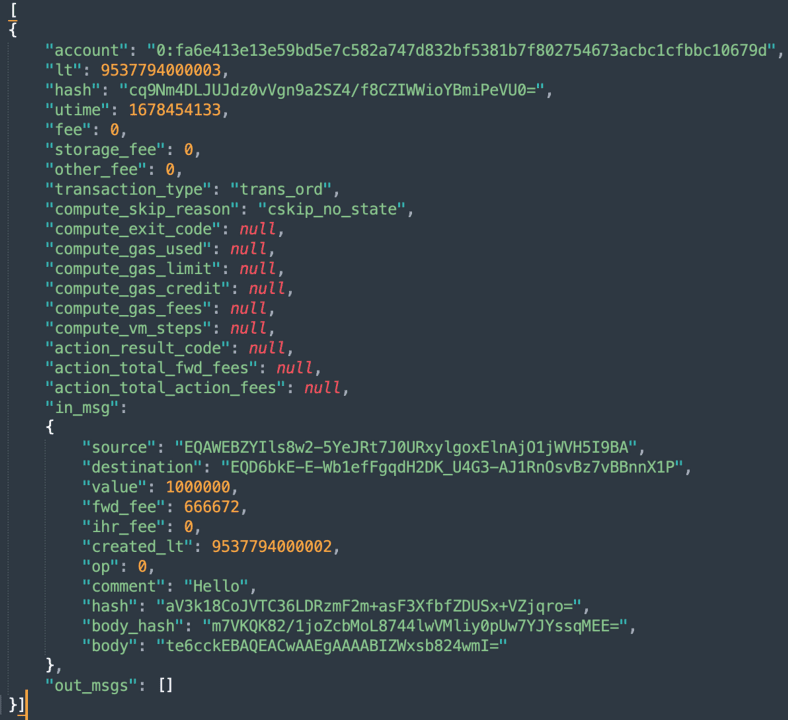

Wie bestätigt eine Börse, dass eine Transaktion ihrem Benutzer gehört? Wir verwenden die RPC-Schnittstelle, um eine normale Übertragung anzuzeigen:

Normalerweise bestimmt die Börse, ob das Ziel in in_msg die Aufladeadresse des Benutzers ist. Wenn ja, wird der Betrag entsprechend der Genauigkeit umgerechnet und dem Konto des Benutzers gutgeschrieben. Aber ist das sicher?

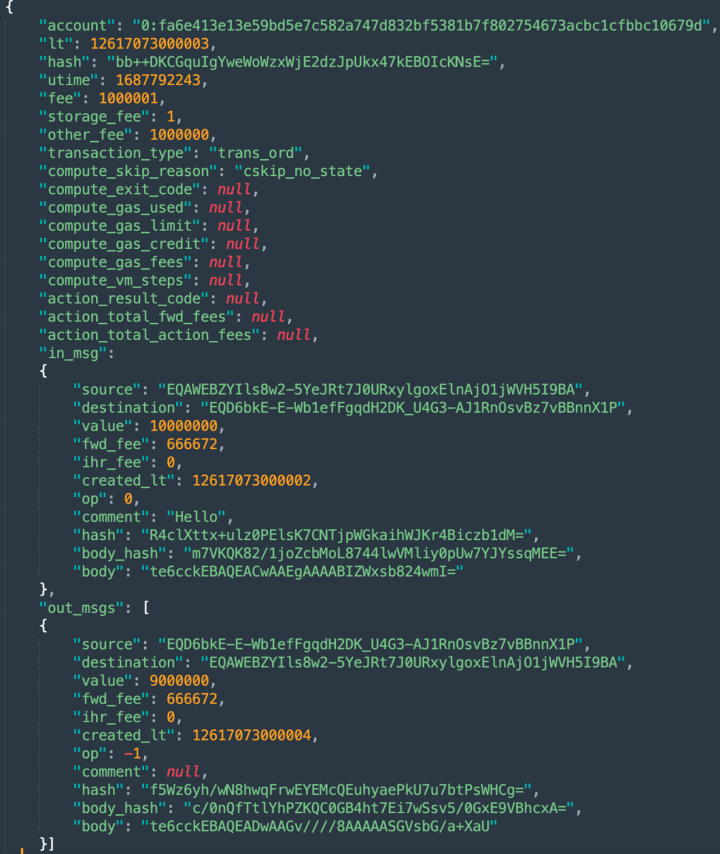

Ein Merkmal von TON-Transaktionen besteht darin, dass fast alle internen Nachrichten, die zwischen Smart Contracts gesendet werden, bouncebar sein sollten, das heißt, ihr Bounce-Flag sollte gesetzt sein. Wenn der Ziel-Smart-Vertrag nicht existiert oder während der Verarbeitung dieser Nachricht eine nicht behandelte Ausnahme ausgelöst wird, wird die Nachricht auf diese Weise „zurückgesendet“ und trägt den Restbetrag des ursprünglichen Werts (abzüglich aller Nachrichtenübertragungs- und Gasgebühren).

Mit anderen Worten: Wenn ein böswilliger Angreifer durch Setzen des Bounce-Flags Geld auf ein Konto überweist, auf dem kein Vertrag bereitgestellt wurde, wird der Aufladebetrag nach Abzug der Bearbeitungsgebühr auf das ursprüngliche Konto zurückgesendet. Die Börse erkannte den Aufladedatensatz des Benutzers, rechnete jedoch nicht damit, dass die aufgeladenen Münzen tatsächlich auf das Konto des Angreifers zurückfließen würden.

Schauen wir uns diese Transaktion an. Im Vergleich zur normalen Transaktion können wir feststellen, dass es eine zusätzliche out_msg gibt, bei der es sich um den Vorgang handelt, bei dem die Gelder auf das ursprüngliche Konto zurückgebucht werden.

Wenn die Börse nur „in_msg“ eincheckt, macht sie fälschlicherweise den Angreifer verantwortlich, was zu einem Verlust von Plattformressourcen führt.

Best Practices zur Verhinderung gefälschter Aufladeangriffe

Einige grundlegende Strategien zur Verhinderung gefälschter Aufladeangriffe sind:

1. Mehrfacher Bestätigungsmechanismus: Legen Sie mehrere Bestätigungsanforderungen für das Aufladen fest, um sicherzustellen, dass Transaktionen erst nach ausreichender Bestätigung auf der Blockchain als gültig gelten. Die Anzahl der Bestätigungen sollte auf der Grundlage der Sicherheit verschiedener digitaler Assets und der Bestätigungsgeschwindigkeit der Blockchain festgelegt werden;

2. Strenger Transaktionsabgleich: Beim Filtern von Benutzertransaktionen aus dem Block können nur Transaktionen, die vollständig mit dem normalen Übertragungsmodus übereinstimmen, automatisch für die Gutschrift festgelegt werden, und schließlich müssen die Kontostandänderungen überprüft werden.

3. Risikokontrollsystem: Richten Sie ein vollständiges Risikokontrollsystem ein, um abnormale Handelsaktivitäten zu überwachen und zu erkennen. Das System kann potenzielle Risiken und abnormales Verhalten erkennen, indem es Faktoren wie Auflademuster, Transaktionshäufigkeit, Transaktionsgröße usw. analysiert.

4. Manuelle Überprüfung: Bei größeren Beträgen oder Transaktionen mit hohem Risiko wird ein manueller Überprüfungsmechanismus zur zusätzlichen Überprüfung verwendet. Eine manuelle Überprüfung kann die Glaubwürdigkeit von Transaktionen erhöhen, abnormale Transaktionen erkennen und böswillige Aufladungen verhindern;

5. API-Sicherheit: Führen Sie eine Sicherheitsauthentifizierung und Autorisierung an externen API-Schnittstellen durch, um unbefugten Zugriff und potenzielle Schwachstellen zu vermeiden. Überprüfen Sie regelmäßig die Sicherheit von API-Schnittstellen und nehmen Sie zeitnah Sicherheitsupdates und -korrekturen vor.

6. Beschränkung bei Abhebungen: Nach einer Aufladung ist es Benutzern vorübergehend untersagt, die aufgeladenen Guthaben abzuheben. Dies gibt der Börse genügend Zeit, die Gültigkeit der Aufladung zu bestätigen und potenzielle gefälschte Aufladungsangriffe zu verhindern;

7. Sicherheitsupdates: Aktualisieren Sie Börsensoftware und -systeme zeitnah, um mögliche Sicherheitslücken zu schließen. Überwachen Sie kontinuierlich den Sicherheitsstatus der Börse und arbeiten Sie mit Cybersicherheitsexperten zusammen, um regelmäßige Sicherheitsüberprüfungen und Penetrationstests durchzuführen.

Um gefälschte Aufladungen auf einer bestimmten Blockchain zu verhindern, müssen Sie die offizielle Dokumentation lesen, um die Merkmale der Transaktion zu verstehen.

Badwhale-System zur Erkennung gefälschter Aufladungen

Das SlowMist-Sicherheitsteam hat das Fake-Recharge-Testsystem Badwhale durch langjährige Offensiv- und Defensivpraxis entwickelt, das speziell für Digital-Asset-Management-Plattformen entwickelt wurde. Das System soll ihnen dabei helfen, ihre Fähigkeit zur Verhinderung gefälschter Aufladeangriffe zu erkennen und zu bewerten und ihre Abwehrmechanismen zu optimieren, um die Sicherheit der Benutzerressourcen und die Zuverlässigkeit von Digital-Asset-Management-Plattformen zu gewährleisten.

Badwhale ist ein kommerzielles System, das einzigartig für das SlowMist-Sicherheitsteam ist und über viele Jahre hinweg entwickelt wurde. Es bedient seit vielen Jahren Dutzende von Plattformen und hat das Risiko falscher Aufladungen vermieden, die schätzungsweise Milliarden von Dollar wert sind.

Besondere Funktion:

1. Simulieren Sie gefälschte Aufladeangriffe: Badwhale kann verschiedene Arten von gefälschten Aufladeangriffen simulieren und automatisch gefälschte Aufladeanfragen an die getestete Digital Asset Management-Plattform senden. Dies hilft dabei, die Schwächen von Digital-Asset-Management-Plattformen zu bewerten und potenzielle Schwachstellen und Sicherheitsrisiken zu identifizieren;

2. Diversifizierte Testszenarien: Das System bietet diversifizierte Testszenarien und Angriffsmodi, mit denen die Fake-Recharge-Abwehr der Digital-Asset-Management-Plattform entsprechend der tatsächlichen Situation umfassend getestet werden kann;

3. Hoch skalierbar: Badwhale ist als hoch skalierbares Testsystem konzipiert, das Tests für verschiedene Digital-Asset-Management-Plattformen und Blockchain-Plattformen unterstützt und sich flexibel an die Anforderungen verschiedener Systemarchitekturen und technischer Umgebungen anpassen lässt.

Badwhale unterstützt derzeit gefälschte Aufladetests für Hunderte von öffentlichen Ketten und Zehntausende von Token, darunter:

Bitcoin-Familien (BTC/LTC/DOGE/QTUM...)

BitcoinCash

Ethereum-Familien

(ETH/BSC/HECO/RON/CFX-evm/FIL-evm/AVAX-evm/FTM-evm/RSK/GNO/MOVR-evm/GLMR-evm/KLAY/FSN/CELO/CANTO/EGLD/AURORA-evm/TLC/WEMIX/CORE/VS/WAN/KCCL/OKX...)

ERC20-Token (USDT…)

Ethereum L2 (ARB/OP/METIS...)

Vieleck

Polygon-Token

Kosmos-Familien (ATOM/LUNA/KAVA/IRIS/OSMO...)

EOS-Familien und EOS-Token (EOS/WAX/XPR/FIO/TLOS...)

Welligkeit

Fließen

Wohnungen

Solana

Solana SPL-Token

Verwirrt

Polkadot-Familien (DOT/ASTR/PARA/MOVR/GLMR...)

Tron

Filecoin

Tonne

Mina

Aufleuchten

Ordnungszahlen (ORDI...)

…

Mit den leistungsstarken Funktionen von Badwhale kann die Digital-Asset-Management-Plattform umfassende Tests zur Abwehr gefälschter Aufladungen durchführen, um ihre Leistung angesichts gefälschter Aufladungsangriffe zu verstehen, ihren Abwehrmechanismus zu optimieren und die Sicherheit der Benutzerressourcen zu verbessern. Die Einführung von Badwhale wird der Digital-Asset-Management-Plattform dabei helfen, den Sicherheitsschutz zu stärken, ihre Widerstandsfähigkeit gegen gefälschte Aufladeangriffe zu verbessern und die Zuverlässigkeit von Digital-Asset-Transaktionen und das Vertrauen der Benutzer sicherzustellen.

Abschluss

Durch eine eingehende Untersuchung der bahnbrechenden Methoden gefälschter Aufladeangriffe können wir die Bedeutung von Digital-Asset-Management-Plattformen für den Schutz von Benutzerressourcen und die Aufrechterhaltung der Sicherheit besser verstehen. Nur durch die Verbesserung der Sicherheitsmaßnahmen, die kontinuierliche Überwachung von Schwachstellen und die Ergreifung geeigneter Gegenmaßnahmen können Digital-Asset-Management-Plattformen Fake-Recharge-Angriffe und andere Sicherheitsbedrohungen wirksam bekämpfen und die Glaubwürdigkeit und Zuverlässigkeit von Transaktionen mit digitalen Assets gewährleisten.

Referenzlinks:

[1] https://mp.weixin.qq.com/s/CtAKLNe0MOKDyUFaod4_hw

[2] https://mp.weixin.qq.com/s/fKINfZLW65LYaD4qO-21nA

[3] https://mp.weixin.qq.com/s/3cMbE6p_4qCdVLa4FNA5-A

[4] https://mp.weixin.qq.com/s/OYi2JDbAoLEdg8VDouqbIg