Vorwort

Wenn wir die Tür zum Web 3.0 öffnen, sehen wir nur Trostlosigkeit.

DID selbst kann nicht unabhängig existieren. Es muss Web 3.0-Inhalte fördern und miteinander wachsen. DID ist wie eine Tür. Es kann genug vorhanden sein, um die Dezentralisierung zu gewährleisten und zu verhindern, dass einige Gatekeeper in Versuchung geraten, Mautgebühren zu erheben, nachdem sie ein dominanter Akteur geworden sind. Nach dem Durchbrechen der Tür müssen jedoch Inhalte sichtbar sein, sonst werden Benutzer nie gebunden .DID wird auch zu einem Fluss ohne Quelle und zu einem Baum ohne Wurzeln. Unsere Diskussion über DID basiert auf unserer Überzeugung, dass Web 3.0 der Zukunftstrend ist.

DID ist als Front-End-Einrichtung des Eingangs der erste Schritt zum Aufbau einer vollständig dezentralen Benutzererfahrung. Danach ist jedoch die Unterstützung von DApps wie SocialFi, GameFi, DeFi usw. erforderlich, also der öffentlichen Kette Als Betriebsnetzwerk werden außerdem IPFS, AR usw. benötigt. Dezentraler Speicher, Orakel, dezentrale Netzwerkknoten und andere Middleware werden verwendet, um die Dezentralisierung ein- und ausgehender Informationen aufrechtzuerhalten. Schließlich ist eine Überprüfung der Informationen in der Kette erforderlich dass sich die Daten tatsächlich in der Kette befinden und nicht getäuscht wurden.

In diesem Zusammenhang sind die Funktionen von SBT und DID sehr ähnlich. Es ist schwer zu sagen, dass es sich bei einem Produkt um DID oder SBT handelt, es ähnelt eher einem PASS-Token, das nach zentraler Überprüfung garantiert Informationen in der Kette sind grundsätzlich zentralisiert, genauso wie USDT nicht als algorithmische stabile Währung bezeichnet werden kann.

Uniswap ist eine Art DeFi, aber man kann nicht sagen, dass DeFi nur Uniswap ist. Selbst der darunter liegende DEX kann weiterhin in Spot-, Derivate-Protokolle sowie AMM-Mechanismen und Orderbücher unterteilt werden.

DID und SBT sind funktionale Beschreibungen, die zur Überprüfung der persönlichen Identität verwendet werden. On-Chain-Adressen, nicht verwahrte Wallets, dezentrale Postfächer und Web3-Social-Protokolle sind allesamt Träger von DID oder SBT. Derzeit sind die Produkte, die sie als Verkaufsargumente verwenden, nur A Art der Verkaufsargumentförderung in der frühen Marktphase.

Nur unter dem Schutz von DID werden Benutzer den Willen und die Motivation haben, in großem Umfang effektive Daten zu generieren, und die On-Chain-Datenanalyse wird in die 2.0-Ära eintreten, was effizienter ist als die aktuellen DeFi- und NFT-Marktanalysemodelle Analysieren Sie das Benutzerverhalten direkt und rekonstruieren Sie die Iterationsmethode von Web 3.0-Anwendungen, indem Sie sich von Ponzi und Nachahmung lösen.

Ausgehend von DID werden die gesammelten nativen Daten zwangsläufig umfangreicher, nicht nur einfache Übertragungen, Verfolgung von Waladressen und andere Nutzungsszenarien. Der reichhaltige Datenwert unterstützt nicht nur die Privatsphäre, sondern ist auch die Zukunft von Web 3.0 Das Wirtschaftsmodell ist zur Wertgrundlage der gesamten Web 3.0-Anwendung geworden und nicht das Werbemodell, auf das sich große Hersteller derzeit verlassen.

Kurz gesagt: Was wir brauchen, ist eine vollständige Dezentralisierung. Das Fehlen jeglicher Verbindung oder die Beeinträchtigung der Zentralisierung führt zu Fragmentierung und Spaltung, und die Vorteile von Web 3.0 können nicht wirklich genutzt werden.

ID fällt in das Datennetz: DID und der Verlauf der Statistiken zu personenbezogenen Daten

Das Medium ist die Botschaft und die Seele ist die Identität.

Dezentralisierung bringt die Rückkehr persönlicher Werte und DID ist aus einer breiteren Perspektive eine unterstützende Maßnahme für DeSoc. Wie Vitalik in „Searching for the Soul of Web3“ sagte, wird die Welt in Zukunft eine dezentrale DeSoc-Gesellschaft sein. In dieser Gesellschaft wird DID zu einem persönlichen eindeutigen Identifikator, der nicht nur in der Web 3.0-Netzwerkwelt verwendet wird , aber auch Es gibt einen größeren Raum zur Nutzung.

Wenn alles dezentralisiert werden muss, muss auch die Identität dezentralisiert werden. Wenn eine dezentrale Gesellschaft weiterhin Twitter und Facebook nutzt, wird dies offensichtlich keine langfristige Lösung sein, und wenn Web 3.0 zur neuen Grundlage wird, sind die Einrichtungen vorhanden installiert, ist es auch möglich, die reale Welt zurückzumelden. Beispielsweise hat Debank bestimmte Ergebnisse erzielt, indem es On-Chain-Aktivitäten rund um On-Chain-Adressen als persönliche Anzeigeseite anzeigt.

DeGenScore geht noch weiter und konzentriert sich auf die Bewertung einzelner On-Chain-Aktivitäten, und Kreditdatensätze haben ihre Leistungsfähigkeit in der realen Welt gezeigt. Von offiziellen Kreditdatensätzen bis hin zu Alipay Zhima Credit hat die Informatisierung von Kreditdatensätzen gezeigt, dass sie besser ist als herkömmliche A-Daten wirksame Seite der Risikokontrolle.

Natürlich ist diese Art der Diskussion bis zu einem gewissen Grad von der Idee von DID als Eingang zum Web 3.0 getrennt. Sie kann als eine Art Divergenz des Denkens angesehen werden, und DID wird als Entitätsausdruck von „ angesehen. „Seele“ einer breiteren dezentralen Gesellschaft. Aus dieser Perspektive ist DID kein Einstiegstool mehr, sondern ein Knotenpunkt für die Interaktion zwischen Web 3.0 und Web 2.0 sowie für die Interaktion zwischen Menschen. Dies ist besser als das Einstiegskonzept.

Gleichzeitig sollten wir jedoch auf eines achten. Nur durch die Implementierung von DID als Einstiegsfunktion von Web 3.0 kann der sogenannte Link innerhalb eines größeren Zeitrahmens realisiert werden.

Nachfolgend führt R3PO eine retrospektive Überprüfung unserer Nutzung des Internets durch.

Der Ursprung aller Dinge: Die Entstehung des Informationsnetzwerks

Web 1.0: World Wide Web WWW und Browser

Nachdem die Netzwerkkommunikationstechnologie aus DARPA-Labors und Universitäten hervorgegangen war, entstand das Konzept des sogenannten zivilen Internets. Zu dieser Zeit bildeten der Browser und das World Wide Web das gesamte Konzept des Netzwerks Diesmal handelte es sich bei der ID hauptsächlich um eine E-Mail-Adresse, einen persönlichen Domänennamen und eine Forum-ID, während RSS und BBS die Hauptszenarien sind, in denen später Daten gesammelt werden.

Mit anderen Worten: Am Anfang kamen IDs vor Anwendungen, genau wie im Web 3.0.

Die Wurzel allen Übels: die Verbreitung und der Missbrauch personenbezogener Daten

Web 2.0 und UGC, Blogs, iPhone, 5G, XR

Von Foren und Blogs bis hin zu Twitter und Tik Tok, angefangen beim Recht auf persönliches Teilen, hat die Entwicklungsgeschichte des Internets eine kontinuierliche Phase der Dezentralisierung des Rechts auf Meinungsäußerung durchlaufen, von der anfänglichen Elitepersönlichkeit bis hin zu jedem, der zu einem Medium wird Eliten mittleren Alters bis hin zu Teenagern, die Zugang zum Internet haben, und schließlich zum Web. Das 3.0-Konzept geht davon aus, dass das Internet und seine transzendente Existenz in der Z-Ära, wie Wasser, Strom und Kohle, zu einer Infrastruktur geworden sind, die so allgegenwärtig ist wie Luft, und sein Status ist unbestritten.

Als die US-Wahlen 2016 ausbrachen, verkaufte Facebook personenbezogene Daten. Es wurde später bestätigt, dass Cambridge Analytica diese Daten in gewissem Maße nutzte. Die erste Voraussetzung ist, dass die Menschen dies tun werden Das Internet hinterlässt zahlreiche digitale Spuren in seiner Privatsphäre. Zweitens werden sich die Menschen darauf konzentrieren, ihre persönlichen Daten auf bestimmten Anwendungen wie Facebook und Twitter zu hinterlassen.

Wir müssen uns darüber im Klaren sein, dass an erster Stelle das Konzept der personenbezogenen Daten steht, gefolgt von der Debatte über Datenschutzrechte. Derzeit migrieren IDs schrittweise zu sozialen Tools. Dies bedeutet jedoch nicht den Tod von E-Mails, sondern die Änderung der Nutzungsgewohnheiten der Menschen. Passender ist, dass Facebook neben E-Mails auch zu einem optionalen Anmeldetool geworden ist , jeder nutzt Facebook.

Aber die Nachteile dieser Situation werden heute immer offensichtlicher. Unsere persönlichen Daten werden in Anwendungen wie Google und Facebook gespeichert. Es scheint, dass wir über unsere eigene Privatsphäre sprechen, aber in Wirklichkeit sprechen wir über unsere Beziehung zu diesen Anwendungen.

Wenn es im Web 1.0-Zeitalter keine Trennung von Privatsphäre und Daten gab, dann haben sich die sozialen Giganten und Suchmaschinen im Web 2-Zeitalter alle die Früchte der Arbeit der Benutzer angeeignet, und das alles im Namen der Freiheit.

In diesem Zusammenhang sind Benutzer-IDs, Spiel-Requisiten und Social-Media-Daten zumindest nicht vollständig Eigentum der Benutzer, sondern haben allenfalls das Recht, diese zu nutzen. Die Einführung der DSGVO schützt die Datensouveränität der Benutzer in einem gewissen Umfang, aber dies Der Schutz kann immer noch keine Benutzerdaten generieren, und das Problem wird immer schlimmer.

DID unter Web 3: Zusammenführung von Personen und Daten

Was dem Benutzer gehört, gehört dem Benutzer, was zur Vereinbarung gehört, gehört zur Vereinbarung

Nach Satoshi Nakamotos Vision ist es für Menschen am besten, für jede Transaktion eine neue Adresse zu verwenden, was die Privatsphäre bestmöglich schützen kann. Aber tatsächlich wird dies niemand tun, außer Hackern und Menschen, die ihre mnemonischen Wörter vergessen Dies widerspricht der menschlichen Natur, Bequemlichkeit zu bevorzugen.

Web 3.0 ist die Schnittstelle zwischen Konzepten und dem traditionellen Internet ) Bitcoin Ethereum In der EOS- und EOS-Ära sowie in der laufenden Multi-Chain- und Layer-2-Ära ist der Versuch, das WWW durch eine öffentliche Kette zu ersetzen, unter den aktuellen technischen Bedingungen noch in Arbeit. Die öffentliche Kette TPS selbst kann dies nicht entsprechen der Parallelität der vorhandenen Netzwerkfunktionen und können die hohen Effizienzvorteile des Ersatzes herkömmlicher zentralisierter Datenbanken nicht nachweisen.

Aber zumindest glauben wir fest daran, dass die nächste Generation von Menschen im Prozess der Nutzung von Web 3.0 zusammenwachsen wird. Dann werden wir jetzt fest an die Bedeutung von DID glauben. Es wird immer einen Zugang geben, und das wird nicht gerecht sein Ein Zugang, aber zwischen Interaktivität und dezentraler Koordination ist die Anzahl der Menschen, die ihre Spitznamen und Avatare jederzeit ändern können, ähnlich wie bei sozialen Tools. aber niemand WeChat ID und Handynummer werden täglich geändert.

Mit anderen Worten: Web 3.0 wird sich auf Kunden konzentrieren und Konzepte wie Blockchain, DeFi und NFT aufgreifen, um gemeinsam die nächste Generation des Internets der Blumen zu bilden, und DID wird zum direktesten interaktiven Zugang. Wir sind uns noch nicht sicher, ob dies der Fall ist Hardware wie VR-Geräte, noch können wir direkt denken, dass Wallet-Software die beste Wahl ist, aber es wird immer welche geben.

Die Rückkehr der persönlichen Datenkontrolle ist das Erfolgskriterium. Diese Art des Dateneigentums ist kein Versprechen einer Plattform an die Benutzer, sondern ein echter Hash-Wert in der Kette, der nicht gefälscht werden kann und ewig Bestand hat.

Während des epischen Zusammenbruchs von FTX konnten wir die Änderungen in der Menge jeder Adresse leicht verfolgen und jeden Schritt des Elefantensturzes miterleben. Das Problem ist jedoch, dass CEX immer noch unsere Daten kontrolliert und einzelne Benutzer ihren eigenen Wert nicht verlieren können .

Im Gegenteil, die Integration von Daten und Werten kann den großen Wert dezentraler Verbindungen hervorrufen und sicherstellen, dass der persönliche Wert in den Händen von Einzelpersonen liegt. Ohne On-Chain-Informationen kann kein DID oder SBT wirklich behaupten, dies erreicht zu haben.

DID X-On-Chain-Daten: Überblick über den Mainstream-Projektfortschritt

Im Folgenden finden Sie eine Zusammenstellung von Mainstream-Projekten mit DID-Funktionen und On-Chain-Daten. Da DID eine Vielzahl von Bereichen umfasst, können Projekte eine große Menge an On-Chain-Daten generieren, darunter SBT, soziale Netzwerke, Anmeldetools usw. , sind enthalten, um DID- und On-Chain-Daten zu verstehen. Die oben genannten Daten werden kombiniert, um ein tieferes Verständnis zu erreichen.

Soziale Protokolle und On-Chain-Daten

Der Datentyp sozialer Protokolle liegt hauptsächlich in den von Benutzern generierten personenbezogenen Daten. In Bezug auf das Betriebsmodell kann die von Benutzern generierte Datenmenge in direktem Zusammenhang stehen unterteilt in native soziale Protokolle. Es gibt zwei Arten von Protokollen und Plug-in-Protokollen.

Web 3.0 natives soziales Protokoll, dargestellt durch das Linsenprotokoll;

Lens Protocol ist eine mit Spannung erwartete soziale Web 3.0-Anwendung, die im Februar 2022 auf den Markt kommt. Von der Architektur her ähnelt es eher der Kategorie der Meta-Protokolle Basierend auf dem Lens-Protokoll kann Ihre eigene soziale Dapp, wie die offiziell gestartete Demonstrationsanwendung – LensFrens, im Grunde als dezentrales Twitter betrachtet werden, bei dem Benutzer Benutzern folgen können, die ihnen ähnlich sind.

Bildbeschreibung: Objektivprotokoll

Bildquelle: Objektivprotokoll

Zu den herausragenden Anwendungen im Lens-Ökosystem gehören derzeit die dezentrale Social-Media-Anwendung Lenster, LensFrens, das Profile basierend auf den Web3-Footprints der Benutzer empfehlen kann, die Share-to-Earn-Social-Anwendung Phaver, die Link-Trend-Rangliste Refract, das dezentrale „YouTube“ Lenstube usw. Es gibt auch relativ innovative Projekte wie Soclly, ein Zeitauktionsnetzwerk für YouTuber oder Veteranen, Clipto, das Dienstleistungen zur Anpassung von Promi-Videos anbietet, und LensAI, ein mit KI-Technologie erstellter NFT-Bildgenerator.

Darüber hinaus gibt es im offiziellen Lens-Ökosystem die folgenden Projekte, die ausführlich vorgestellt wurden:

Dezentraler Streaming-Dienst LensTube

NFT-Tool zur KI-Erstellung LensAI

Dezentraler sozialer Protokolldienst Lenster

Dezentrale Social-Media-Anwendung ORB

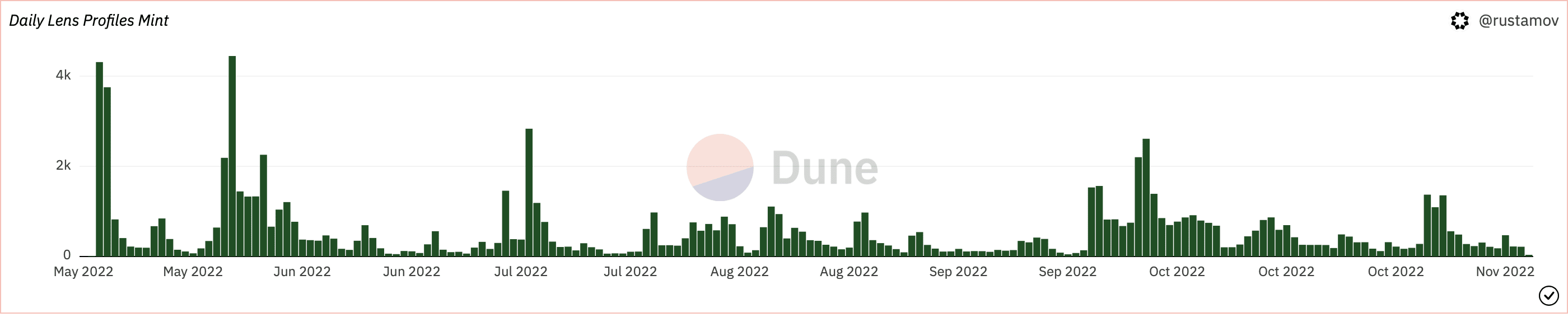

Bildbeschreibung: Täglicher Wurfbetrag

Bildquelle: dune.xyz

Die meisten Anwendungen haben jedoch noch keine nennenswerten Netzwerkeffekte erzielt. Derzeit liegt die Zahl der Profile Mints in der Größenordnung von 100.000+, ihre täglich aktiven Benutzer liegen jedoch bei etwa 600, und nur 44 % der registrierten Benutzer haben Inhalte veröffentlicht.

Bei Lenster haben nur etwa 10 % der Nutzer mehr als 20 Artikel gepostet und 36 % der Nutzer haben mindestens einen Beitrag veröffentlicht. Der Trend zur Zentralisierung der Ersteller zeichnete sich bereits ab, bevor das Netzwerk aktiv wurde.

Die detaillierten Betriebsdaten finden Sie unter https://dune.com/iamyakuza/lensprotocol

Plug-in-Protokoll, dargestellt durch Mask Network

Im Wesentlichen wird die Benutzeridentifizierungsarbeit dieses Modells von Twitter und Instagram durchgeführt, und die Benutzerdaten liegen in den Händen des Benutzers, was einen Kompromiss gegen die Zentralisierung darstellt.

Allerdings sind Meta-Social-Produkte immer freundlicher zur NFT-Unterstützung geworden, und auch das Konzept dezentraler Social-Protokolle wie Mask hat Fortschritte gemacht 2.0 und Web 3.0 bewegen sich in beide Richtungen auf den Verbindungspunkt zu.

Begünstigt durch die Übernahme von Twitter durch Musk verdoppelte sich der Währungspreis $MASK in kurzer Zeit, und im Hinblick auf den langfristigen Aufbau kam es im Juli 2022 zu einer Kooperation mit Next.ID, und Mask Network wurde zu seiner dezentralen ersten Wahl für Identity as a Service (DIaaS).

Next.ID ist ein dezentraler Identitätsaggregator, der die Basisschicht der Identität aufbaut. Es verfolgt einen einzigartigen Ansatz für die dezentrale Identität, indem es Web 2.0- und Web 3.0-Konten nahtlos integriert und so eine hochgradig interoperable Ebene schafft, in der beide koexistieren können.

Kurz gesagt: Unabhängig davon, ob es sich um die Verlinkung zu Inhalten auf Plattformen wie Twitter oder um die Verlinkung zu Plug-in-DID-Diensten wie Next.ID handelt, werden die Benutzerdaten von Mask stärker dezentralisiert.

Digitalisierung persönlicher Domainnamen

Persönliche Domainnamen sind die wahren Überbleibsel der Web 1.0-Ära. Sie wurden von ENS zum Ticket für die Web 3.0-Ära und lösten den Hype dieser Ära aus.

ENS, die On-Chain-Version persönlicher Identifikatoren

ENS, der vollständige Name lautet Ethereum Name Service, ein Domänennamendienst, der im Ethereum-Netzwerk ausgeführt wird. Der Hauptdomänenname kann als plattformübergreifender Web 3.0-Benutzername und -Profil dienen und ermöglicht auch den direkten Zugriff auf dezentrale Websites.

Vitalik lobte ENS einmal als die bislang erfolgreichste nichtfinanzielle Ethereum-Anwendung, die mit einem dezentralen Adressbuch verglichen werden könne.

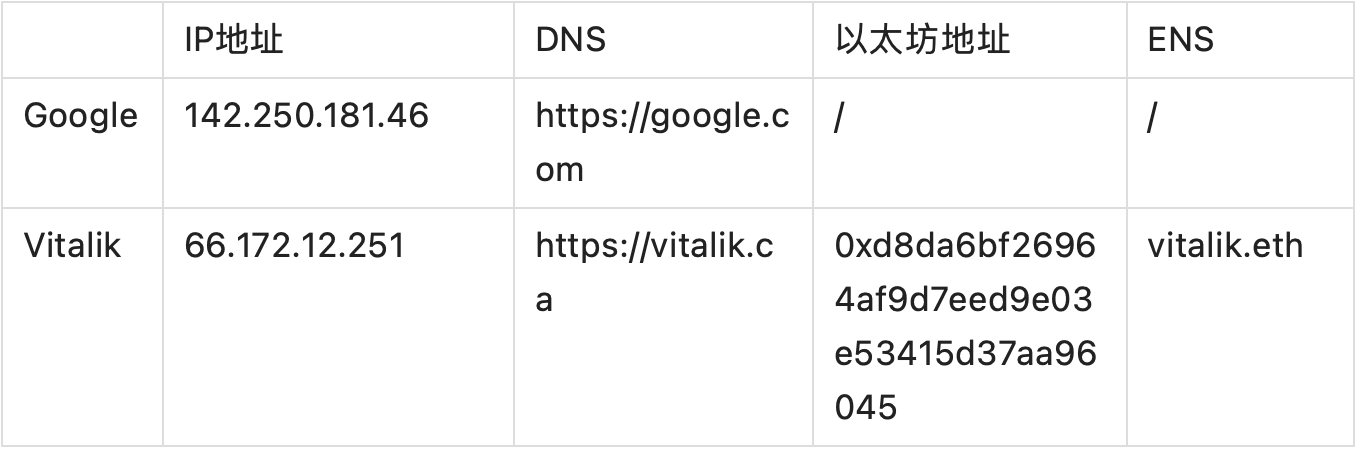

Am 4. Mai 2017 starteten Alex Van de Sande und Nick Johnson von der Ethereum Foundation das ENS-Projekt mit dem Ziel, einen benutzerfreundlichen Domain-Name-Dienst aufzubauen, analog zur Beziehung zwischen herkömmlichen IP-Adressen und der DNS-Domäne (Domain Name System). Namen und Die Beziehung zwischen Ethereum-Adressen ist wie folgt:

Gleichzeitig ist jeder ENS-Domainname auch ein NFT, das derzeit vollständig auf der Kette läuft. Es kann nicht nur geprägt werden, sondern unterstützt auch den Weiterverkauf auf NFT-Märkten. Es hat den höchsten Verkaufspreis auf OpenSea. Der Preis ist der Domainname des Investmentinstituts paradigm.eth, der für bis zu 420 ETH verkauft wird.

ENS verfügt über viele Funktionen. Zu den typischen Anwendungsfällen gehören derzeit Benutzerdomänenname, Web3-Visitenkarte und DID.

Benutzerdomänenname

Erstens kann ENS nicht nur als NFT angezeigt werden, sondern ist auch ein Domänenname des Ethereum-Netzwerks, der tatsächlich ausgeführt werden kann. Durch die Aktivierung des IPFS-Dienstes kann ein vollständig dezentraler Benutzererfahrungsprozess aufgebaut werden, der Einzelpersonen die vollständige Kontrolle ermöglicht Der Domainname und die Daten der Website sind nicht auf zentralisierte Dienstleister angewiesen.

Dies ist auch der Hauptgrund, warum es sich in mehr als fünf Jahren seit seiner Einführung vom ursprünglichen Ethereum-Adressauflösungsdienst zu einer persönlichen Visitenkarte in der Web3-Welt entwickelt hat.

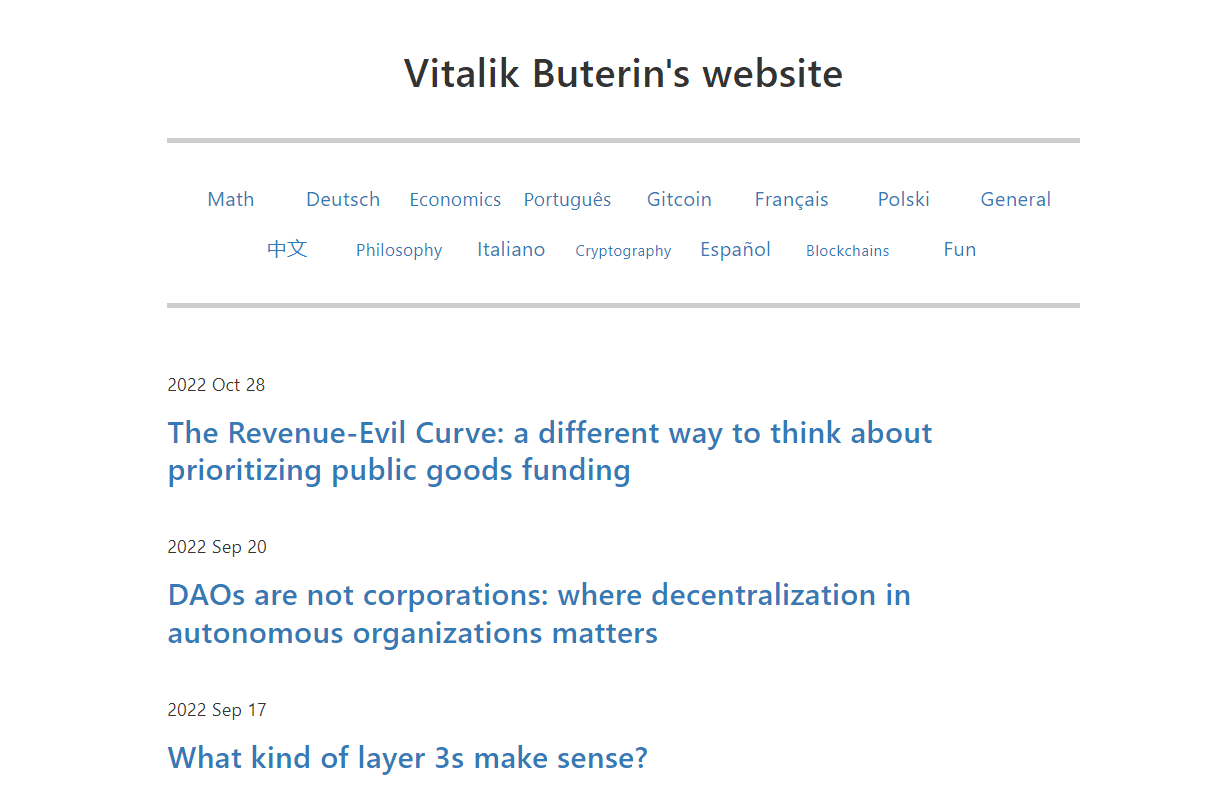

Vitalik verwendet beispielsweise vitalik.eth als seinen persönlichen Domänennamen. Wenn wir diesen Domänennamen in einen Browser eingeben, der IPFS-Dienste unterstützt, springen wir automatisch zu:

https://dweb.link/ipfs/bafybeic3y6oc2dai3uypyyuaggp4xx3krocpgzbwst2z4ha73jdh7y6nea

Abschließend wird die folgende Schnittstelle vorgestellt:

Bildbeschreibung: Vitaliks persönliche Website

Bildquelle: vitalik.eth

Nicht nur IPFS, der ENS-Domainnamen-Auflösungsdienstbetreiber ETH.LIMO ENS-Domainnamen-Gateway unterstützt jetzt eine Vielzahl von Inhalten, und Benutzer können jetzt jede ENS-kompatible Speicherschicht verwenden, einschließlich IPFS, IPNS, Swarm, Skynet und Arweave usw.

Obwohl ENS im Ethereum-Netzwerk existiert, handelt es sich im Wesentlichen um ein kettenübergreifendes Domainnamensystem. Beispielsweise können ENS-Domainnamen auch im Polkadot-Netzwerk zur Adressbindung verwendet werden.

Da das On-Chain-Domain-Name-System immer beliebter wird, wird ENS weiterhin andere Blockchain-Netzwerke unterstützen und ein einheitliches benutzerdefiniertes On-Chain-Domain-Name-System aufbauen.

web3-Visitenkarte

Zweitens können ENS-Domainnamen auch als persönliche Visitenkarten angezeigt werden. Nachdem Einzelpersonen und Organisationen persönliche Domainnamen erworben haben, können sie diese auf sozialen Plattformen wie Twitter platzieren, um ihr einzigartiges Image zu zeigen.

Zu den Hauptattributen persönlicher Informationen in der Kette gehören spezifische Indikatoren wie Zeit, Betrag, Währung, NFT-Bestände usw. Es fehlt jedoch ein einheitliches Identitätssystem. Mit anderen Worten: Wir brauchen etwas, das uns zeigen kann.

Der ENS-Domainname ist eine lesbare Kombination aus Zahlen, Buchstaben und Symbolen und hängt auch mit der Adresse in der persönlichen Kette zusammen. Das Zeigen des eigenen Bildes ist ebenso eine zwingende Notwendigkeit wie Visitenkarten im Papierzeitalter und Domainnamen im Im Zeitalter des Internets haben Einzelpersonen das Recht, sich selbst zu identifizieren und Bilder zu erstellen.

Beispielsweise repräsentiert die kürzlich beliebte digitale ENS-Adresse den Wunsch der Menschen nach besseren Zahlen. Nick Tomaino, der Gründungspartner der Risikokapitalinstitution 1confirmation, kaufte „1492.eth“ und sagte: „Columbus begann seine erste Reise im Jahr 1492.“ Gleichzeitig nannte er ENS eine perfekte NFT-Serie: „Manche Leute glauben nicht, dass ENS ein NFT ist, aber Tatsache ist, dass es das am weitesten verbreitete NFT ist.“

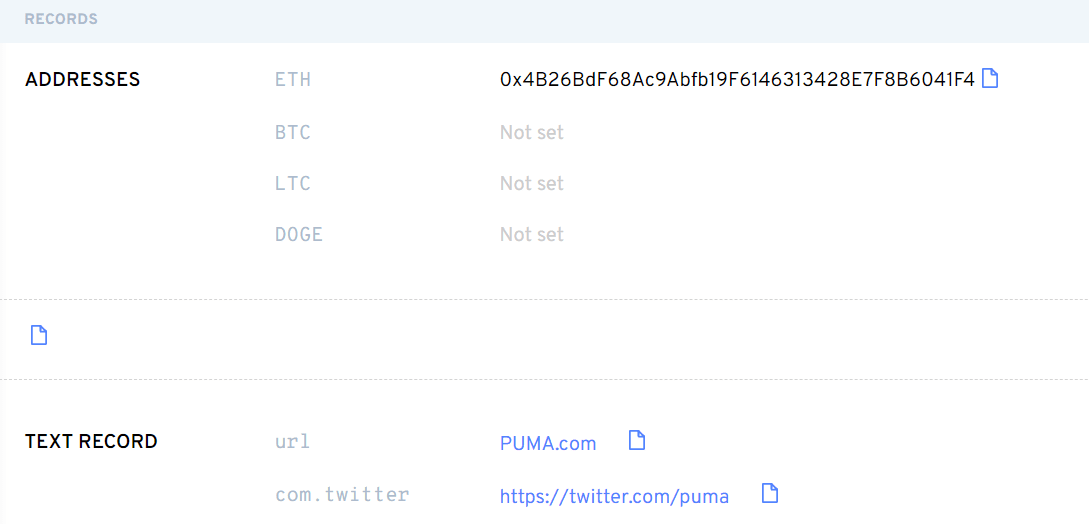

Nicht nur Einzelpersonen können es verwenden, sondern auch Unternehmen können ENS-Domainnamen verwenden, um ihre eigenen Bilder zu erstellen. Laut ENS-Website-Informationen hat die berühmte Sportmarke PUMA im Februar ihren offiziellen Twitter-Namen geändert Dieser Domainname und Twitter wurden als offizielle PUMA-Informationen festgelegt.

Bildunterschrift: PUMA.eth

Quelle: ens

TAT

Als Spitzname eines persönlichen Kontos hat der ENS-Domänenname die Funktion, die eindeutige Identität einer Person zu identifizieren. Insbesondere wenn ENS an die sozialen Medien Web 3-Web 2 einer Person gebunden ist, können wir die Identität einer Person eindeutig bestimmen, ohne deren spezifische Adresse in der Kette zu kennen .

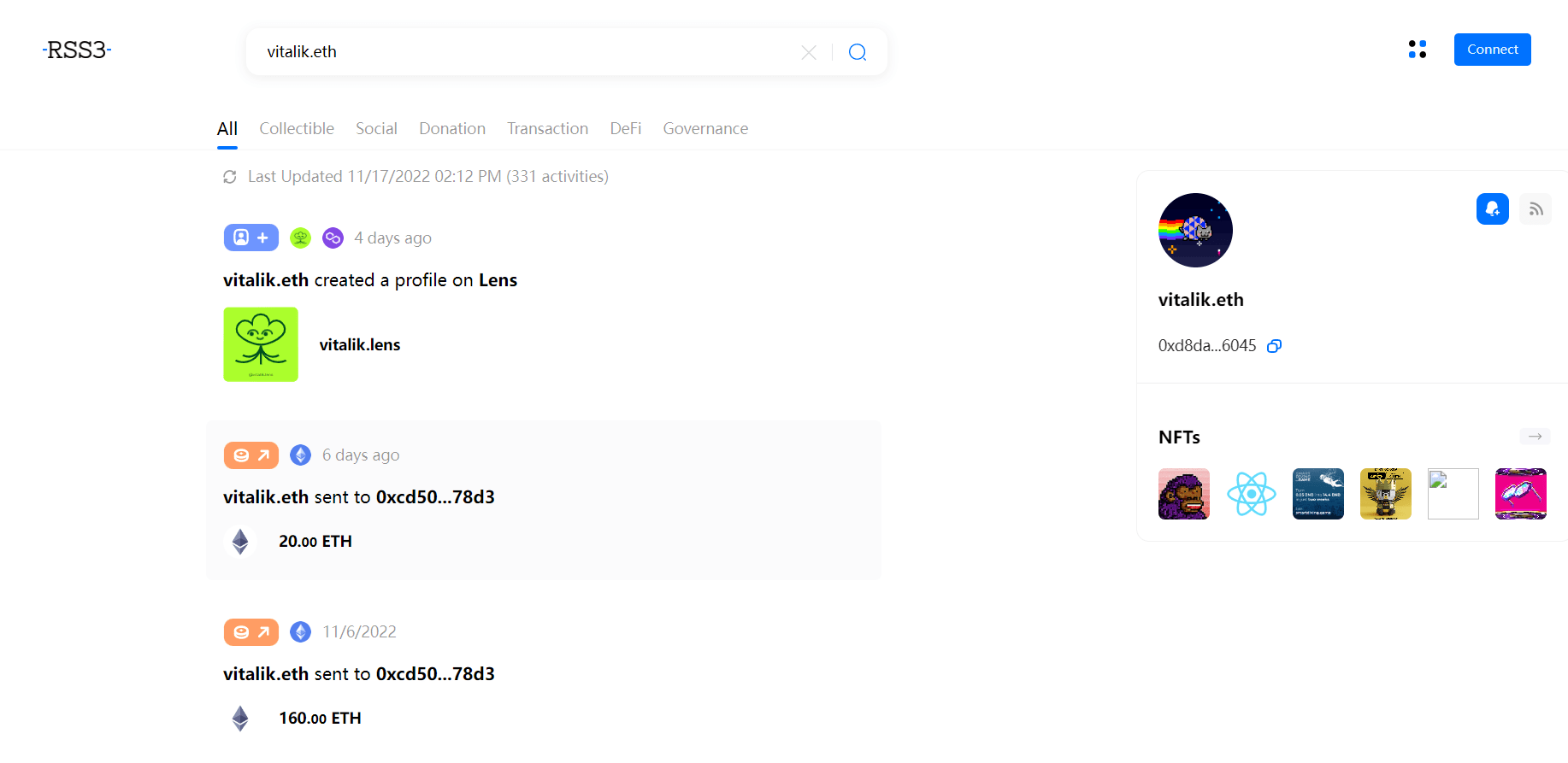

In RSS3, der sozialen Plattform im Web 3-Zeitalter, können wir ens direkt verwenden, um Adressinformationen abzurufen und die zugehörigen Ergebnisse zu bestätigen. Das Erlebnis ähnelt stark der Google-Suche, dahinter steckt jedoch ein vollständig dezentrales Benutzererlebnis.

Bildbeschreibung: RSS3-Suchoberfläche

Bildquelle: RSS3

Wenn die Adresse in der Kette mit den Anzeigelinks aller Plattformen wie NFT-Avataren, ENS-Domänennamen, Twitter-Kontoinformationen usw. verbunden ist, wird ein einheitliches Benutzeridentitätssystem auf und außerhalb der Kette aufgebaut, sogar auf dem NFT-Markt OpenSea hat Benutzer dabei unterstützt, im ENS-Format „.eth“ direkt nach relevanten Konten und NFT-Projekten zu suchen.

Die Gesamtzahl der ENS-Domainnamenregistrierungen hat 2,55 Millionen überschritten, und die Zahl der Benutzer beträgt 570.000. Die Zahl der neuen ENS-Domainnamen-Registrierungen betrug im September 2022 fast 400.000 und übertraf damit die 378.800 im Juli, was einen Rekordwert bei den monatlichen Registrierungen darstellt.

Hinter dem boomenden ENS-Markt steht das Wiederaufleben des traditionellen Internet-Domain-Namensgeschäfts, und die Hype-Logik lautet wie folgt:

Kaufen Sie die Domainnamen von Top-Unternehmen und -Organisationen aus der realen Welt und warten Sie darauf, dass sie sie zu einem hohen Preis erwerben.

Registrieren Sie eine Geely-Nummer wie 666.eth, 888.eth und andere Nummern, die bestimmte Zielgruppen ansprechen, und warten Sie auf den Verkauf.

Kaufen Sie in großen Mengen, „sweepen“ Sie zu einem niedrigen Preis, basierend auf der Logik der Investition in PFP NFT, und warten Sie, bis der Markt für ENS-Domainnamen heiß wird, bevor Sie sie auf dem Sekundärmarkt verkaufen.

Derzeit ist auf dem ENS-Markt der vierstellige Domainname 10k Club mit einem 24-Stunden-Umsatz von 1445 ETH am beliebtesten. Beispielsweise wurde 7000.eth zu einem Preis von 170 ETH verkauft, gefolgt von der dreistelligen Domain. Der vom Arabic 999 Club bereitgestellte Ziffern-Domainname, der auch der kürzeste von ENS unterstützte Domainname ist, hat einen 24-Stunden-Verkaufspreis von 95 ETH. Beispielsweise wird ٠١٠.eth zu einem Preis von 30 ETH verkauft.

Darüber hinaus gibt es fünfstellige Domainnamen für 100K Club, Emoticon-Domainnamen für Triple Ethmoji und chinesische 999 Club ENS-Domainnamen, die chinesische Ziffern unterstützen.

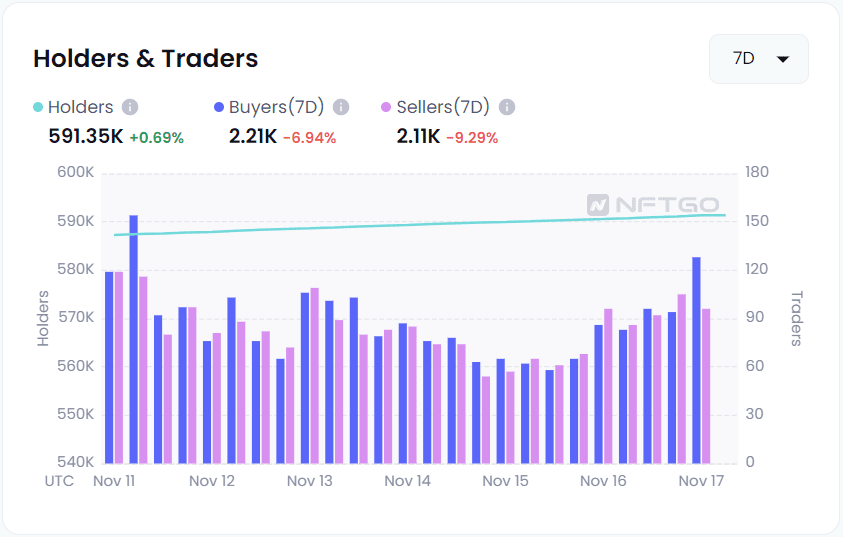

Der aktuelle Gesamtmarktwert von ENS beträgt 93 Millionen US-Dollar, aber seine Liquidität beträgt nur 0,78 %, und die Zahl der Verkäufer ist möglicherweise sogar größer als die Zahl der Käufer. Seine Leistung auf dem Sekundärmarkt kann nicht als herausragend bezeichnet werden wird immer noch von Spekulationen und Spekulationen dominiert.

Bildbeschreibung: ens enthält Daten

Bildquelle: NFTgo.io

Dies liegt daran, dass der ENS-Domainname sich von allgemeinen DeFi-Tokens und NFTs unterscheidet. Er hat eine sehr starke Bindungsbeziehung zum Benutzer und wird von den meisten Menschen lange und stabil genutzt regelmäßig zu verkaufen und zu handeln.

TwitterScan, ein Miner von Benutzerdaten

TwitterScan wurde von MetaScan entwickelt. Sein Zweck besteht darin, relevante Währungspreise, NFT und neue Projektentwicklungen rund um Twitter, das aktivste öffentliche Informationsverteilungszentrum im Web 3, zu ermitteln.

Im Gegensatz zu reinen On-Chain-Daten, die mit DID verwendet werden, basieren die Daten von TwitterScan vollständig auf Twitter und ihre Identitätskennung stimmt mit Twitter überein. Die wichtigste Innovation besteht darin, die Idee der On-Chain-Datenanalyse in das traditionelle Web einzuführen 2 Dienste.

Derzeit können mehr als 17.000 Token, die Dynamik von 150.000 KOLs und mehr als 300 Themen verfolgt werden.

Diese Idee des Web 2.0-Feedbacks bezieht sich auf eingehende Forschung und Lernen. Traditionellere Web 2.0-Plattformen können als Teil der verfügbaren Datenquellen betrachtet werden, die verknüpft, identifiziert und analysiert werden können.

Anmeldegerät: On-Chain-Daten, die durch Identitätserkennung generiert werden

Im Hinblick auf eine relativ einzelne Anmeldefunktion hat die Anmeldung ihre eigene einzigartige Verwendung. Im Web 2.0-Zeitalter werden in CEX häufig M2F-Tools wie Microsoft Authenticator und Google Authenticator verwendet Sicherheitscheck. .

Im Web 3.0 können Tools rund um die Anmeldung und Authentifizierung zusammenfassend als Anmeldungen bezeichnet werden.

Unipass, einheitliche Anmeldung

Basierend auf Nervos CKB wird ein dezentrales digitales Identitätserkennungsprotokoll (DID, Decentralized Identity) für Web 3.0-Benutzer erstellt.

Seine Betriebslogik besteht darin, dass genügend Benutzer genügend Benutzerdaten sammeln können, um Geschäftsmodelle rund um den Datenverkehr zu entwickeln, wie z. B. Gebührenmodelle oder institutionelle Dienste, und dass sowohl die C/B-Seite erweitert werden kann.

Bright ID, mehr als 15 Anwendungssammlungs-DID-Dienste, die Buterin gefallen

In der siebten Runde der Spendenaktivitäten der Open-Source-Software-Finanzierungsplattform Gitcoin wurde BrightID von Vitalik Buterin für die gute Unterstützung durch Spenden benannt und gelobt. Erstellen Sie stattdessen ein gewinnorientiertes Beratungsunternehmen für Anwendungen, die BrightID integrieren, und dieses Unternehmen kann einen Teil seines Gewinns in BrightID investieren, d. h. BrightID ist nur so wertvoll wie die Anwendungen, in die es integriert ist.

BrightID verkauft jeder Person eine „Sponsorschaft“ für 1 US-Dollar. Dadurch wird eine lebenslange Gebühr von 1 US-Dollar pro Benutzer an die App gezahlt, die den Benutzer ursprünglich zu BrightID geführt hat, wobei die App Sponsoring kauft, um sich als „erste Anlaufstelle“ des Benutzers zu etablieren.

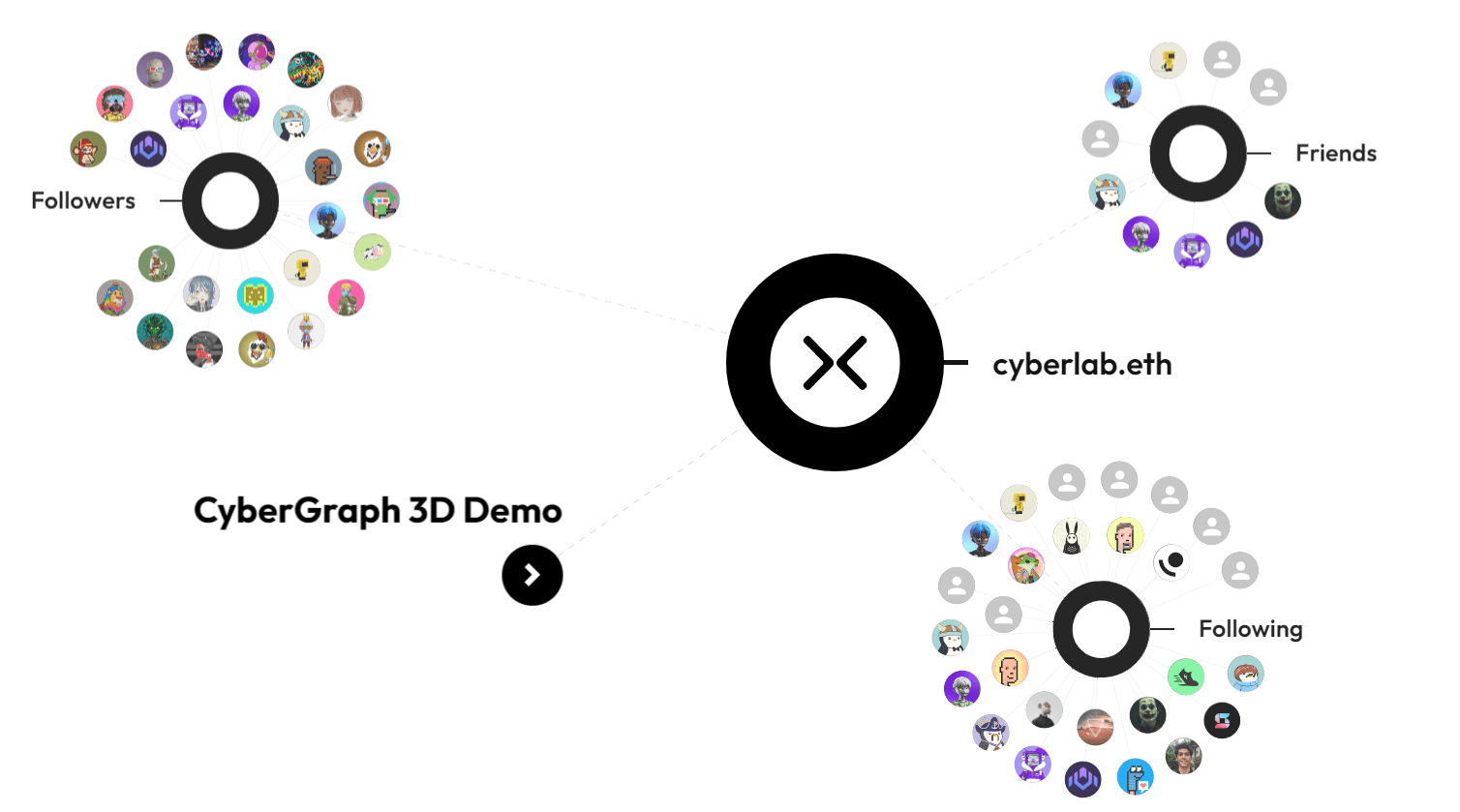

CyberConnect, eine DID-Überarbeitung von WalletConnect

Bildbeschreibung: Betriebsart cyberconnect

Bildquelle: cyberconnect

Um genau zu sein, ist CyberConnect ein „Meta“-DID. Ähnlich wie die von walletconnect bereitgestellten Wallet-Integrationsdienste integriert es kontinuierlich neue DID-Partner und ein möglichst umfassendes Login-Erlebnis.

Das Ziel von CyberConnect besteht darin, den Benutzern das Eigentum an Social-Graph-Daten zurückzugeben und das Identitätssystem in das gesamte Anwendungserlebnis zu integrieren.

Derzeit erlebt die Nutzerbasis einen Aufschwung. Im Januar dieses Jahres betrug die Nutzerzahl rund 400.000, im Oktober überstieg sie jedoch die 1,5-Millionen-Grenze, darunter 24 Unternehmen, darunter auch Binance und Protocol Labs 35 ökologische Anwendungen wie SpaceID, NFTGo, helloword und ZKlink.

Reputationssysteme: Die relevantesten Anwendungsfälle für On-Chain-Daten und DID

Wir ordnen diesen Teil am Ende des Artikels als Beispiel für die Back-End-Erfahrung von DID- und On-Chain-Daten an, und dann können Benutzerverhaltensdaten generiert werden ist das Gegenteil und muss erst nach der Sammlung ausreichender Daten für einen Benutzer eine Bonitätsbewertung durchgeführt werden. Diese Bonitätsbewertung kann als eindeutige Kennung von SBT, als Identifikationscode für die soziale Wiederherstellung und als verwendet werden Heiliger Gral der Kreditvergabe in DeFi – „Sesame Credit Score“ für ungesicherte Kredite.

POAP, der wahre Beginn von Reputationssystemen

POAP ist eine neue Möglichkeit, zuverlässige Aufzeichnungen über Erlebnisse in der Kette zu führen. Bei jeder Teilnahme an einer Veranstaltung erhalten POAP-Sammler ein einzigartiges Abzeichen, das durch Informationen in der Kette unterstützt wird. POAP-Abzeichen sind nicht fungible Token (NFT), die den Informationsfußabdruck jedes Schritts in der Kette aufzeichnen.

Organisatoren können ihre eigenen Veranstaltungen auf der POAP-Plattform erstellen, um das Design und die Produkte, die sie den Teilnehmern anbieten, anzupassen, und Benutzer können bei von POAP gesponserten Veranstaltungen nach QR-Codes Ausschau halten, um Abzeichen zu sammeln und an verschiedenen Veranstaltungen teilzunehmen, sobald Ihre Community mit POAP, Diese Verbindung bleibt zwischen beiden Parteien dauerhaft bestehen.

Wenn es sich bei sozialen Netzwerken um einen bidirektionalen Punkt-zu-Punkt-Hochfrequenzmodus handelt, dann ist POAP eine Verbindung zwischen Menschen und Dingen, die beweist, dass sie nach der Teilnahme ein Leben lang gültig ist.

Große Marken und Veranstaltungen wie die U.S. Open Golf Open, Lollapalooza, adidas und Budweiser sind Partnerschaften mit POAP eingegangen und bis Mai 2022 wurden mehr als 4,5 Millionen POAP-Exemplare an mehr als 500.000 POAP-Sammler ausgegeben.

Im Wesentlichen ähnelt dies dem Lens-Protokoll. Es handelt sich um eine Komponente, die von anderen POAP-Diensten oder -Projekten aufgerufen werden kann, um ein eigenes Reputationssystem aufzubauen Die Informationen auf der Website sind umfangreich genug und jeder aktive POAP kann die DID-Funktion implementieren.

Galxe (früher Project Galaxy), ein „pseudo“ dezentrales Informationsbewertungssystem

Galxe ist ein ID-Dienst, der KYC-Dienste nutzt, um Personen zu identifizieren und sie dann zur Identifizierung in die Blockchain hochzuladen.

Zu den bestehenden Lösungen gehört die kontinuierliche Überprüfung des On-Chain-Verhaltens, um den Besitz der On-Chain-Adresse zu bestimmen, wie z. B. die Smart-Money-Tracking-Funktion von Nansen, die andere darin, die Authentizität der On-Chain-Informationen durch Direct Front sicherzustellen -end KYC und nutzt es somit als Identitätsquelle für das Verhalten in der Kette.

Seine Produktmatrix umfasst Dienste für das SBT-Projekt BAB von Binance sowie All-in-One-Dienste wie Web3 Passport, kann sich jedoch der Peinlichkeit nicht entziehen, woher sein Identitätssystem stammt.

Derzeit unterstützt es mehr als 7 gängige öffentliche Ketten mit 1223 Kooperationsprojekten und 8 Millionen registrierten ID-Benutzern. Man kann sagen, dass es der reichhaltigste DID-Datenanbieter im gesamten Web3 ist.

Einschließlich gängiger DeFi-Anwendungen wie Yearn, öffentlicher Ketten wie BNB und ETH sowie Cyberconnect usw. können alle mit dem Galxe-Netzwerk verbunden werden.

Aber so wie KYC keine dezentrale Betriebsmethode ist, ist das eigentliche Prinzip des Betriebs von Galxe ID nicht die dezentrale Methode, die es behauptet. Dies ist auch der am meisten kritisierte Aspekt seines Produkts.

Abschluss

Aus Sicht der Benutzererfahrung ist DID der eigentliche Ausgangspunkt von Web 3.0 und nicht zugrunde liegende Netzwerkprotokolle wie Orakel und öffentliche Ketten geben die Identität des Teilnehmers an.

DID muss eine Funktion oder ein Modul sein und eignet sich nicht allein als Produktform. Wallets, Postfächer, soziale Medien, Anmeldungen und Verifizierer können alle über eingebettete DID-Funktionen verfügen.

Als Identitätsidentifikator verbindet DID alle Web 3.0-Szenarien, indem DEX CEX ersetzt, ENS Domänennamen ersetzt usw., wodurch die Eigentumsprobleme personenbezogener Daten gelöst werden und persönliche Werte migriert werden können.

On-Chain-Daten sind das Aposteriori des Szenarios, und die von den sozialen Protokollen SocialFi und Web 3.0 generierten Daten können On-Chain verifiziert werden, wie der Merkel-Baum von CEX beweist, dass keine Plattform mehr Böses tun wird;

Durch die Ableitung von DID aus On-Chain-Daten kann die einheitliche Dezentralisierung von Front-End und Middleware eine wirklich vollständige Web 3.0-Anwendung aufbauen und den Ersatz und die Rekonstruktion des bestehenden Internets abschließen.

Copyright-Erklärung: Wenn Sie einen Nachdruck benötigen, können Sie gerne mit unserem Assistenten auf WeChat kommunizieren. Wenn Sie das Manuskript ohne Genehmigung nachdrucken oder bereinigen, behalten wir uns das Recht vor, rechtliche Verantwortung zu übernehmen.

Haftungsausschluss: Der Markt ist riskant, daher müssen Investitionen vorsichtig sein. Die Leser werden gebeten, sich bei der Berücksichtigung aller Meinungen, Ansichten oder Schlussfolgerungen in diesem Artikel strikt an die örtlichen Gesetze und Vorschriften zu halten. Der oben genannte Inhalt stellt keine Anlageberatung dar.