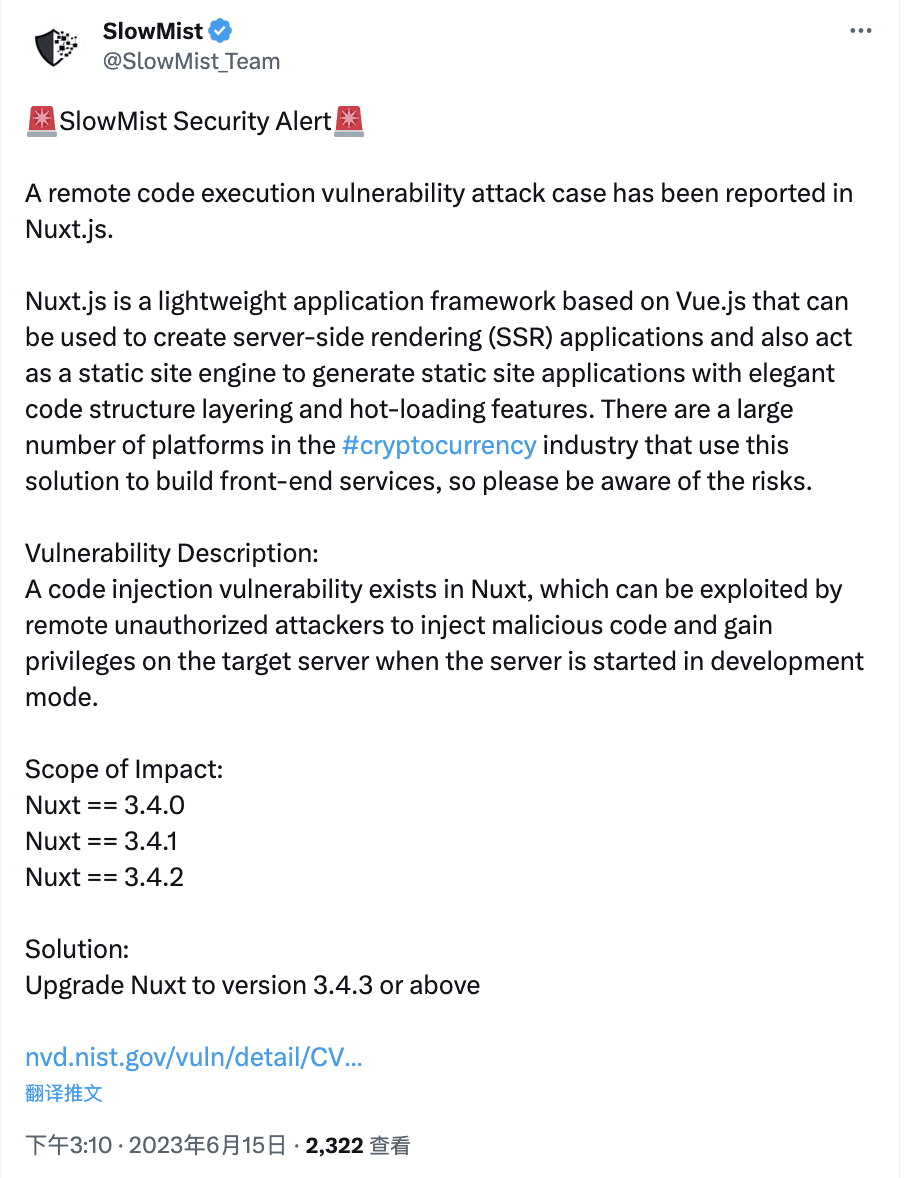

Laut SlowMist wurde die Nuxt.js-Sicherheitslücke zur Remotecodeausführung (CVE-2023-3224) PoC im Internet öffentlich gemacht und es sind bereits Angriffsfälle aufgetreten. Nuxt.js ist ein leichtes Anwendungsframework, das auf Vue.js basiert. Es kann zum Erstellen von serverseitigen Rendering-Anwendungen (SSR) verwendet werden. Es kann auch als statische Site-Engine zum Generieren statischer Site-Anwendungen verwendet werden. Es verfügt über Funktionen wie Elegante Codestrukturschichtung und Hotloading. .

In Nuxt besteht eine Sicherheitslücke bezüglich der Codeeinschleusung. Wenn der Server im Entwicklungsmodus gestartet wird, kann ein unbefugter Remote-Angreifer diese Sicherheitslücke nutzen, um bösartigen Code einzuschleusen und sich Zugriff auf den Zielserver zu verschaffen. Unter diesen sind alle Nuxt == 3.4.0, Nuxt == 3.4.1 und Nuxt == 3.4.2 betroffen. In dem Tweet wurde erwähnt, dass eine große Anzahl von Plattformen in der Kryptowährungsbranche diese Lösung zum Aufbau von Front-End- und Back-End-Diensten verwenden. Bitte seien Sie sich der Risiken bewusst und aktualisieren Sie Nuxt auf Version 3.4.3 oder höher.