Der Zweck dieses Artikels besteht darin, einige der Hauptmerkmale der folgenden Layer-1-Blockchains zu vergleichen: Ethereum, Cardano, Solana, Binance Smart Chain, Zilliqa, Algorand, Internet Computer und Avalanche.

Der Zweck dieses Artikels besteht darin, einige der Hauptmerkmale der folgenden Layer-1-Blockchains zu vergleichen: Ethereum, Cardano, Solana, Binance Smart Chain, Zilliqa, Algorand, Internet Computer und Avalanche.

Layer-1-Ketten stellen eine kritische Web3-Infrastruktur bereit

Layer-1-Ketten stellen eine kritische Web3-Infrastruktur bereit

Blockchain-Trilemma

Sie haben vielleicht schon von dem berühmten Blockchain-Technologie-Trilemma gehört: Skalierbarkeit, Geschwindigkeit und Sicherheit. Viele aktuelle Layer-1-Blockchains lösen zwei dieser Probleme mehr oder weniger und erfüllen gleichzeitig alle drei. Diese Anforderungen sind umso komplexer versuchen, diese zu erfüllen und gleichzeitig die Kosten zu senken.

Dank der sorgfältigen Konstruktion im Laufe mehrerer Jahre durch eine der größten Forschungs- und Entwicklungsorganisationen im Bereich Blockchain hat Internet Computer dieses Trilemma besser gelöst als jede andere Blockchain, und wie die folgende Untersuchung zeigen wird, war es eine InfinitySwap-Entscheidung. Der grundlegende Grund für die Verwendung von Plattform.

Obwohl es sich bei Polkadot technisch gesehen um eine Layer-0-Blockchain handelt, die als Multi-Chain-Protokoll mit heterogenem Sharding bezeichnet wird, wird sie dennoch in diese vergleichende Analyse einbezogen.

Vergleich zwischen Layer-1-Blockchains

Geschwindigkeit

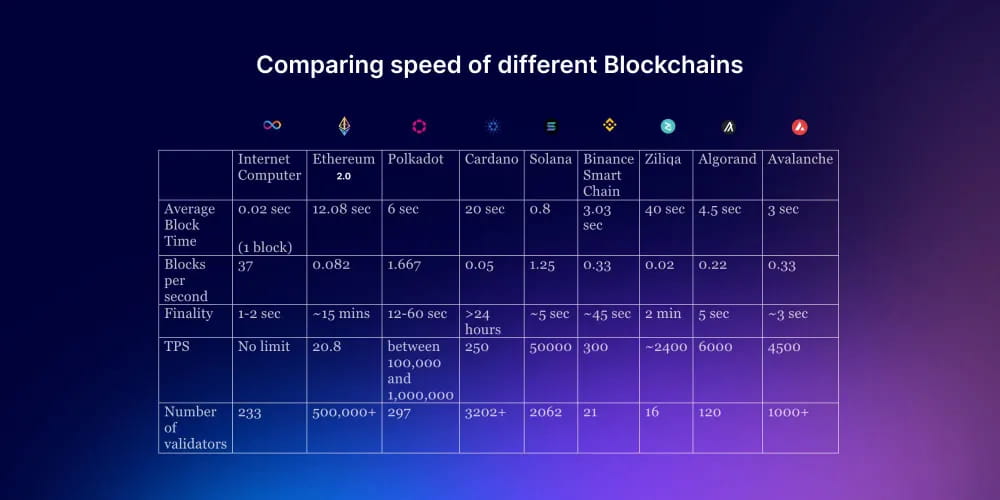

Quelle: Ethereum, Polkadot, Ziliqa, Algorand, Avalanche, Internet Computer

Um damit prahlen zu können: Die von Blockchain-Enthusiasten am häufigsten genannten Parameter beziehen sich auf Geschwindigkeit, und im Gegensatz zu Sicherheit oder Skalierbarkeit gibt es bei Geschwindigkeit leicht messbare Parameter, die es einfacher machen, die Gewinner einzustufen.

Hier dominieren Internetcomputer, die in der Lage sind, intelligente Verträge mit Webgeschwindigkeit bereitzustellen!

Die Transaktionsgeschwindigkeit wird anhand von drei Indikatoren berechnet:

Blockgröße: Die Datenmenge (in Bytes), die in einem einzelnen Block enthalten sein kann;

Blockzeit: die Zeit, die zum Erstellen des nächsten Blocks in der Blockchain erforderlich ist;

Durchschnittliche Transaktionsgröße: Wie hoch ist die durchschnittliche Transaktionsgröße im Blockchain-Netzwerk?

Typischerweise kann die Durchführung dieser Berechnung kompliziert sein, da einige Blockchains im Laufe der Jahre die Größe ihrer Blöcke schrittweise erhöht haben, um mit der Transaktionsnachfrage Schritt zu halten.

Die Geschwindigkeit des Blockchain-Netzwerks wirkt sich direkt auf die Zeit aus, die ein Endbenutzer benötigt, um eine Transaktion von einem Konto zu einem anderen durchzuführen. Diese Zeit wird anhand des Parameters „Transaktionsendgültigkeit“ gemessen, der die Zeit darstellt, die wir auf die Bestellung warten müssen Um die Verschlüsselung zu gewährleisten, können Währungstransaktionen nach Abschluss nicht geändert, rückgängig gemacht oder storniert werden.

Um sich auf dem Markt zu positionieren, verwenden einige Blockchains häufig „Block Time“, um sich auf „Transaction Finality“ zu beziehen. Ersteres berücksichtigt keine Parameter wie Verzögerung (die Zeit, die das Blockchain-Netzwerk benötigt, um eine Transaktion zu bestätigen). sind in „Transaction Finality“ enthalten, überprüfen Sie die tatsächliche Geschwindigkeit der Blockchain im Bild oben.

Die letzte Schlüsselmetrik ist „Transaktionen pro Sekunde“ und bezieht sich auf die Anzahl der Transaktionen, die das Netzwerk pro Sekunde verarbeiten kann. Dies ist nur eine theoretische Zahl, die durch Division der Anzahl der Transaktionen pro Block durch die Blockzeit berechnet wird.

Solana bewirbt sich aggressiv mit hohen Transaktionsvolumina und niedrigen Blockzeiten, und die Blockzeit von Solana ist zwar schnell (die schnellste nach Internet Computer), aber das unterscheidet sich stark von der Endgültigkeit der Transaktionen.

Normalerweise dauert es mehrere Blöcke, bis eine Transaktion in einen Block aufgenommen und in den Konsensstatus übernommen wird. Solana verwendet „optimistische Bestätigungen“, die 32 Stimmen erfordern, sodass die „Transaktionsendgültigkeit“ etwa 5 Sekunden beträgt.

Darüber hinaus nutzt Solana historische Beweise als Werkzeug in seinem Proof-of-Stake-Konsens. Diese technologische Innovation löst ein Problem, das andere Blockchains nicht einmal angehen müssen, nämlich dass Blöcke kontinuierlich produziert werden müssen, sodass historische Beweise eine nachweisbare Verzögerung mit sich bringen Synchronisieren Sie den Zeitpunkt der Blockproduktion.

Algorand und Avalanche sind zwei weitere Projekte, die in diesem Abschnitt erwähnt werden sollten, und obwohl keines von ihnen bessere Blockzeiten als Solana hat, erreichen sie doch die Transaktionsabschlusszeiten oder verbessern diese.

Daher kann man sagen, dass nach dem Internet-Computer die Blockchain mit der schnellsten Datengeschwindigkeit Avalanche ist und alle anderen Blockchains, die in diesem Absatz nicht erwähnt werden, noch viel Arbeit vor sich haben, wenn sie diese Metrik verbessern wollen (sofern sie dies tatsächlich können). Tun.

Der Internetcomputer nutzt seine innovative Chain-Key-Technologie, um Transaktionen, die den Status von Smart Contracts aktualisieren, in 1–2 Sekunden abzuschließen. Wenn man sich eine berühmte Studie über tolerierbare Wartezeiten ansieht, geht Miller davon aus, dass eine Person eine Verzögerung in etwa 2 Sekunden wahrnimmt. Der Internet-Computer ist wohl der einzige L1, der in der Lage ist, erträgliche UX-Interaktionen durch intelligente Verträge bereitzustellen.

Bestimmte Anwendungen, wie zum Beispiel Online-Spiele, erfordern Antworten des Benutzers innerhalb von Millisekunden, und Internet Computer löst dieses Problem, indem es die Ausführung intelligenter Vertragsfunktionen in zwei Typen unterteilt, die als „Aktualisierungsaufrufe“ und „Abfrageaufrufe“ bezeichnet werden:

Update-Aufrufe sind Aufrufe, mit denen wir bereits vertraut sind und deren Ausführung 1–2 Sekunden dauert.

Abfrageaufrufe funktionieren insofern anders, als alle Änderungen, die sie am Status (in diesem Fall an den Speicherseiten des Containers) vornehmen, nach der Ausführung verworfen werden.

Dies ermöglicht im Wesentlichen die Ausführung von Abfrageaufrufen innerhalb von Millisekunden.

Darüber hinaus wurde bei Genesis das Subnetz „Network Nervous System“ mit 28 Knoten gestartet und die Anwendungssubnetze hatten jeweils 7 Knoten, wobei das Nervous Nervous System durch eine Abstimmung der Neuroneninhaber gesteuert wurde, die die Größe eines bestimmten Subnetzes bestimmten.

Auf Internetcomputern ist ein Subnetz eine Kette von Blockchains, die kryptografisch zu einer einzigen Blockchain zusammengefasst sind.

Internet-Computer wachsen weiterhin exponentiell, bis zum Jahresende sind Tausende von Knoten geplant, und die Transaktionen pro Sekunde (TPS) eines einzelnen Subnetzes werden mit der Anzahl der erstellten Subnetze multipliziert, sodass es keine Begrenzung für die Höhe der TPS gibt kann gehen.

Wenn Sie die aktuellen Daten für die obige Tabelle überprüfen möchten, besuchen Sie bitte die offiziellen Websites der folgenden Ketten: Internet Computer, Ethereum, Polkadot, Cardano, Solana, BSC, Zilliqa, Algorand und Avalanche.

Skalierbarkeit und Speicher

Die Skalierbarkeit eines Blockchain-Netzwerks ist die Fähigkeit, einen hohen Transaktionsdurchsatz und zukünftiges Wachstum zu unterstützen. Das bedeutet, dass die Leistung skalierbarer Blockchains nicht beeinträchtigt wird, wenn die Einführung der Blockchain-Technologie beschleunigt wird.

Bitcoin hatte in den letzten Jahren aufgrund der Einschränkungen des Proof-of-Work-Konsensmodells Skalierbarkeitsprobleme.

Derzeit kann Ethereum Layer-2-Lösungen nutzen, um Skalierbarkeitsprobleme zu überwinden, aber Knoten laufen auf großen Tech-Cloud-Plattformen wie Amazon Web Services (AWS), wodurch die Dezentralisierung verloren geht.

Ethereum ist in seinem Update namens „London“ von Proof-of-Work zu Proof-of-Stake übergegangen, was es ihm ermöglicht, die Kapazität und Skalierbarkeit dieser Blockchain mit 64 Shards zu erhöhen (Ethereum 2.0 wird die Netzwerklast verteilen). 64 separate Shards, die alle von einer Beacon-Kette beherrscht werden.

Diese Shards geben Ethereum mehr Möglichkeiten, Daten zu speichern und darauf zuzugreifen, sie werden jedoch nicht zum Ausführen von Code verwendet.

Wie Ethereum 2.0 verfügt auch Polkadot über eine Hauptkette, die sogenannte Relay Chain, und mehrere Shards, die Parachains genannt werden. Die Anzahl der Parachains ist begrenzt und wird derzeit auf etwa 100 geschätzt.

Wie im vorherigen Abschnitt erwähnt, sind Subnetze im Internet der Computer Blockchains, und die Chain-Key-Technologie kombiniert sie zu einer einzigen Blockchain, die ihre Kapazität mit der Nachfrage erhöht (unbegrenzte Kapazität) und Routen für unbegrenzte Skalierbarkeit bereitstellt. Diagramm: Die potenzielle Anzahl von Subnetzen beträgt unbegrenzt.

Binance Smart Chain hingegen erreicht Skalierbarkeit durch den Verzicht auf Dezentralisierung und verwendet in seinem Konsensmodell nur 21 Validatoren (Autoritätsnachweis), was es anscheinend zur am stärksten zentralisierten Blockchain macht.

Unterdessen wartet Cardano immer noch auf Hydra, seine Layer-2-Lösung, dieselbe Lösung, die Matic (Polygon) seit geraumer Zeit für Ethereum bereitstellt.

So wie Bitcoin und Ethereum die Skalierbarkeit opfern, opfert Solana die Dezentralisierung und sein „innovativer“ Proof of History (PoH) fügt neue Probleme hinzu, die es auf anderen Blockchains nicht gibt. Jeden Tag erzeugt das Protokoll eine große Menge an Transaktionsverlaufsdaten gespeichert werden (mehr als 2 TB pro Jahr).

Solana ist sogar größer als die Gesamtdatenmenge, die von den Top-Ten-Blockchain-Netzwerken gesammelt wird, und speichert große Datenmengen in Arweave, einem dezentralen Speichernetzwerk, sodass seine Validatoren nur die Daten der letzten zwei Tage speichern.

Auf diese Weise legt Solana die Transaktionshistorie in die Hände anderer Ketten, die von einer anderen Community verwaltet werden.

Darüber hinaus stand die Skalierbarkeit von Solana oft im Rampenlicht, und leider kam es im Netzwerk zu mehreren Ausfällen, wobei das Netzwerk manchmal nicht in der Lage war, Aktivitätsspitzen zu bewältigen, ein Problem, das Solana als „Ressourcenerschöpfung“ bezeichnet.

Werfen wir abschließend einen Blick auf Avalanche und Algorand. Das Avalanche-Netzwerk ist eine Plattform, die aus drei kompatiblen Blockchains besteht: Börsenkette (X-Chain), Plattformkette (P-Chain) und Vertragskette (C-Chain).

Jedes auf P-Chain verwaltete Subnetz fungiert als Mini-Netzwerk, wobei alle Mini-Netzwerke zum größeren Avalanche-Netzwerk vereint sind, sodass die Skalierbarkeit von der Anzahl der Subnetze abhängt.

Der Nachteil besteht darin, dass Avalanche (und Algorand) keinen eigenen Datenspeicherdienst bereitstellen. In diesem Fall nutzen sie diesen nicht, um den Transaktionsverlauf zu speichern, wie dies bei Solana der Fall ist.

Sie nutzen diesen dezentralen Dienst zum Teilen von Dateien und Speichern von Daten, Algorand nutzt das InterPlanetary File System (IPFS), Avalanche nutzt Arweave (über das Kyve-Netzwerk) und Ceramic.

Code und Daten koexistieren in der Kette auf Internetcomputern, was ein weiterer wesentlicher Vorteil der Skalierbarkeit ist.

Darüber hinaus kostet 1 GB On-Chain-Speicher bei Ethereum etwa 240 Millionen US-Dollar und bei Solana 840.000 US-Dollar, während auf einem Internetcomputer 1 GB etwa 5 US-Dollar kostet.

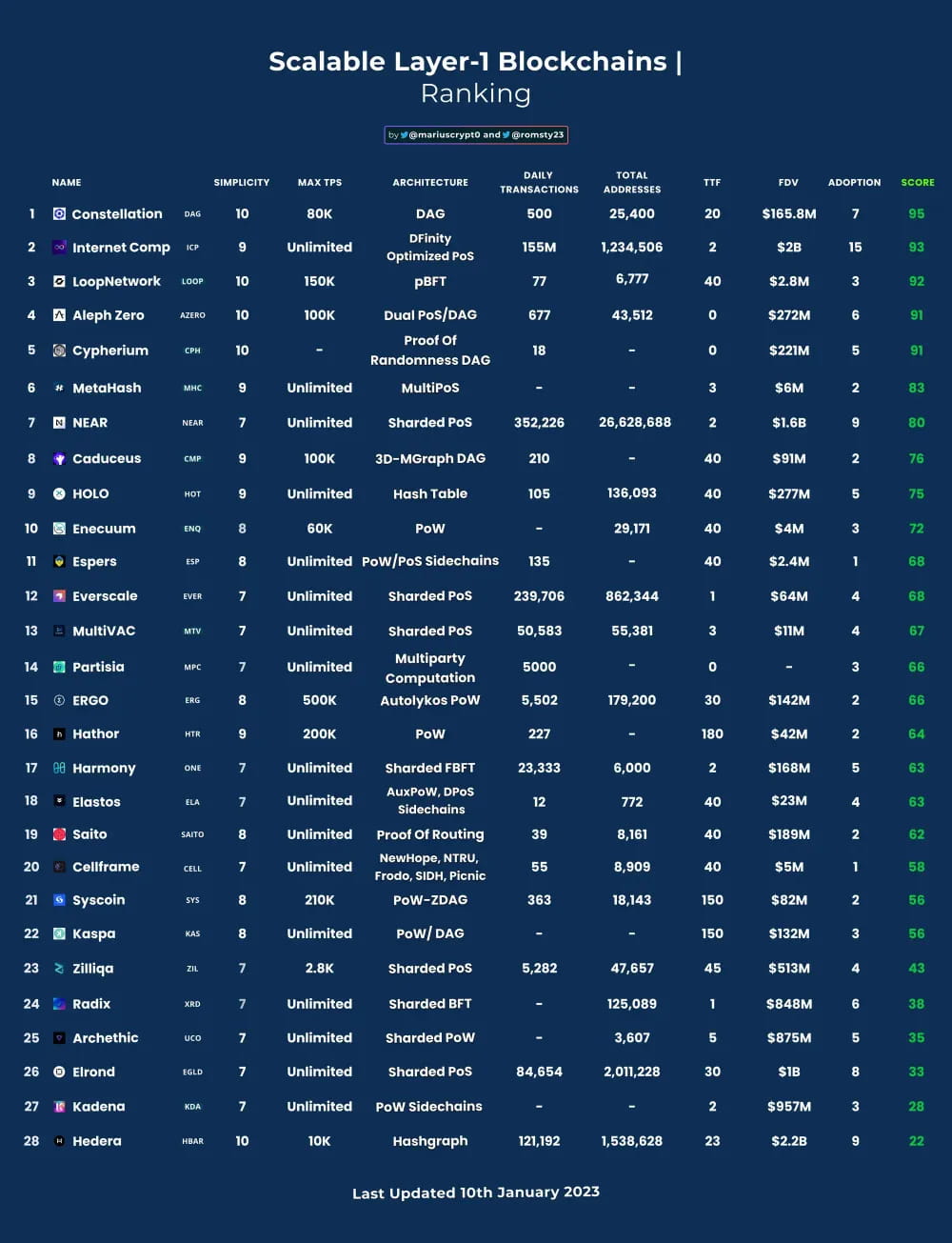

Ein Beitrag von James Bull, alias @MariusCrypt0, ging im Januar 2023 viral und bewertete die Skalierbarkeit von L1-Blockchains, wobei er den täglichen Transaktionen von IC im Vergleich zu anderen Ketten besondere Aufmerksamkeit widmete.

Er behauptet, die folgende Infografik erstellt zu haben:

Nach 10 Monaten Recherche, 60 Millionen Menschen, die seinen Tweet gesehen haben, und 5.000 Kommentaren hat (Bull) nun endlich seine Überprüfung der Rangliste der 28 am stärksten dezentralisierten und skalierbarsten (50.000 TPS) L1-Blockchains abgeschlossen.

Internetcomputer wachsen weiterhin exponentiell, wobei bis Ende des Jahres wahrscheinlich Tausende von Knoten hinzukommen werden und die Transaktionen pro Sekunde (TPS) eines einzelnen Subnetzes mit der Anzahl der erstellten Subnetze multipliziert werden.

Es nutzt seine innovative Chain-Key-Technologie, um Transaktionen durchzuführen, die den Smart-Contract-Status in 1-2 Sekunden aktualisieren. Bei Genesis startete das „Network Nervous System“-Subnetz 28 Knoten und das Anwendungs-Subnetz hatte jeweils 7 Knoten.

Jeder kann den Fortschritt von Knoten und Subnetzen im Internet Computer Dashboard verfolgen, das zum Zeitpunkt des Verfassens dieses Artikels derzeit 1.235 Knoten anzeigt, die auf 36 Subnetze verteilt sind.

durchschnittliche Transaktionsgebühren

Quelle: Ethereum, Binance Smart Chain, Ziliqa, Algorand, Avalanche, Cardano, Internet Computer

Transaktionsgebühren belohnen Miner (Proof of Work) oder Validatoren (Proof of Stake), die bei der Bestätigung von Transaktionen helfen.

Die Bitcoin-Gebühren werden durch die Anzahl der Bytes der Transaktion bestimmt (nicht zu verwechseln mit der Anzahl der gesendeten Münzen), während die Ethereum-Transaktionsgebühren die für die Verarbeitung der Transaktion erforderliche Rechenleistung, genannt Gas, berücksichtigen und auch einen variablen Preis haben gemessen in ETH, mit Netzwerkverkehr steht in direktem Zusammenhang.

Die Transaktionsgebühren für Binance Smart Chain (BSC) ähneln denen von Ethereum, was nicht verwunderlich ist, da BSC im Wesentlichen eine Kopie von Ethereum ist und sie lediglich das Konsensmodell geändert haben, um einige der Einschränkungen des letzteren zu verbessern (Und es muss gesagt werden, was andere Einschränkungen wie die Dezentralisierung verschärft).

Während andere Blockchains wie Algorand und Internet Computer vernachlässigbare feste Gebühren basierend auf dem Wert ihrer Token anbieten (0,001 ALGO bzw. 0,0001 ICP), fallen bei Polkadot überhaupt keine Gebühren an.

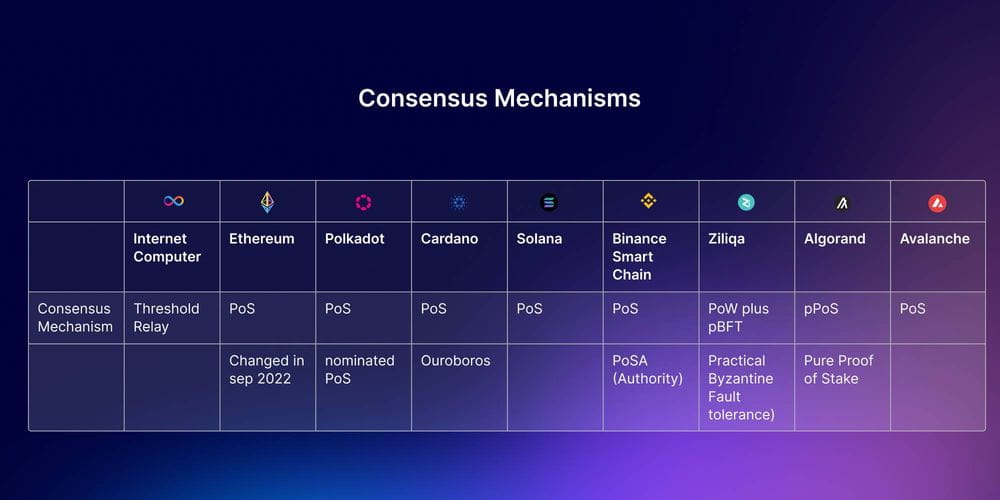

Konsensmechanismus

Der Zweck des Konsensmechanismus besteht darin, zu überprüfen, ob die zum Hauptbuch hinzugefügten Informationen gültig sind. Dadurch wird sichergestellt, dass der nächste hinzuzufügende Block korrekt dargestellt wird und alle Transaktionen im Netzwerk aktualisiert werden. Dadurch wird verhindert, dass doppelte Ausgaben oder ungültige Daten aufgezeichnet werden .

Proof of Work (PoW) ist das am weitesten verbreitete Konsensprotokoll in Kryptowährungen, es kam erstmals mit der Erfindung von Bitcoin ins Spiel und Ethereum hat im September 2022 ein Upgrade dazu eingeführt – Proof of Stake (PoS), das es seit jeher gibt Es hat lange gedauert und stellt ein gewaltiges technisches Unterfangen und eine große Errungenschaft dar.

Viele der ursprünglichen Blockchains kopierten den ursprünglichen Bitcoin-Code und verwendeten daher auch das Proof-of-Work-Modell.

Obwohl Proof of Work eine innovative Erfindung ist, ist sie keineswegs perfekt. Sie erfordert nicht nur viel Strom, sondern unterliegt auch Transaktionslimits, und nur wenige bisher erstellte Blockchains nutzen diesen Konsens.

Proof of Stake (PoS) wurde als Alternative zu Proof of Work entwickelt, um verschiedene damit verbundene Probleme zu lösen.

Die Hauptvorteile von Proof-of-Stake bestehen darin, dass es den enormen Stromaufwand reduziert, der zur Sicherung der Blockchain erforderlich ist, und die Geschwindigkeit erhöht, mit der jeder Block erstellt wird, was in Sekunden erfolgt (Millisekunden im Fall von Solana, aber immer noch). schneller als der Internet-Computer ist zehnmal langsamer).

Solana, Binance Smart Chain und Avalanche verwenden einen Proof-of-Stake-Konsensmechanismus, und andere Blockchains verwenden Proof-of-Stake-basierte Konsensalgorithmen, wie zum Beispiel:

Polkadot (Nominierter Proof of Stake, NPoS)

Cardano (Ouroboros)

Algorand (Pure Proof of Stake, PPoS)

Zilliqa kombiniert Practical Byzantine Fault Tolerance (PBFT) mit Proof-of-Work. PBFT geht davon aus, dass bis zu 1/3 der Knoten in jedem Shard schädlich sein können, bevor das Protokoll gestartet wird.

Die meisten Blockchain-Netzwerke der Schicht 1 arbeiten mit einem Proof-of-Stake (PoS)-Konsensmechanismus oder einer Variante davon. Beispiele hierfür sind Ethereum, Cardano, Avalanche, Algorand, Tezos und Peercoin, die alle das traditionelle PoS-Modell verwenden.

Andererseits verwenden einige Netzwerke wie Binance Smart Chain und Solana Variationen von PoS.

Die Blockchain-Branche hat das Konzept von PoS als eine Möglichkeit für einzelne Netzwerkknoten eingeführt, am Netzwerk teilzunehmen, indem sie einen Teil ihrer eigenen Kryptowährung (Netzwerk-Governance-Token oder Protokoll-Token genannt) einreichen (oder abstecken), um Blöcke zu produzieren und auf deren Grundlage Belohnungen zu verdienen wie viel Geld sie einsetzen.

Das Modell stellt eine Verbesserung gegenüber Proof-of-Work (PoW) dar, das erhebliche Investitionen in spezielle Hardware und Elektrizität erfordert.

In Bezug auf den Energieverbrauch ist Internet Computer am effizientesten, gefolgt von Solana, die Details können Sie hier und in der Infografik unten sehen.

Mit der zunehmenden Verbreitung von PoS ergeben sich auch einige Herausforderungen: Ohne die Notwendigkeit spezieller Hardware können Netzwerkknoten (oder „Clients“) überall eingerichtet werden, auch auf Unternehmensservern und in der Cloud-basierten Infrastruktur und kann einfach durch den Einsatz einer Kryptowährung aktiviert werden.

Die meisten Knoten in einem PoS-Netzwerk werden in der Cloud gehostet, was interessant ist, da es sowohl zentralen als auch dezentralen Einheiten ermöglicht, die Kontrolle über den Netzwerkbetrieb zu erlangen.

Der Einfluss zentralisierter Einheiten auf PoS-Ketten

Im vergangenen Jahr verbot der deutsche Cloud-Dienstleister Hetzner Solana-Knoten, was zum sofortigen Verschwinden von 40 % des Netzwerks führte und eine breitere Diskussion in der Krypto-Community über den zunehmenden Einfluss zentralisierter Dienstanbieter bei der Kontrolle dezentraler Blockchain-Netzwerke auslöste.

Der beunruhigende Vorfall verdeutlicht die Möglichkeit, dass Cloud-Anbieter Knoten stören oder sogar abschalten, was weitere Bedenken hinsichtlich der Gefahren des Betriebs dezentraler Blockchains in der Cloud aufkommen lässt.

Diebstahl von Token durch Preismanipulation

Ein weiteres Problem bei PoS-Konsensmechanismen besteht darin, dass Kryptowährungen sehr liquide sind, was zu schnellen Änderungen der Token-Preise und der Machtverteilung führen kann, die Angreifer ausnutzen können.

Durch die Manipulation einer dezentralen Finanzplattform (DeFi) oder das Hacken einer Börse könnte ein Angreifer beispielsweise genügend abgesteckte Token erhalten, um das Netzwerk zu stören und davon zu profitieren.

Da PoS-Netzwerke oft über Mechanismen verfügen, die es einfach machen, schnell neue Knoten in der Cloud einzurichten, können gut finanzierte Angreifer Angriffe starten, indem sie Netzwerkentscheidungen und -verhalten kontrollieren.

Nachweis nützlicher Arbeit (PoUW)

Internetcomputer verwenden ein Konsensprotokoll, das einige als Threshold Relay bezeichnen, während andere Proof of Useful Work (PoUW) bevorzugen, einen hochentwickelten Mechanismus, der weitaus effizienter ist als andere erste Konsensmethoden, die heute von Layer-Blockchain-Netzwerken verwendet werden.

Threshold Relay betont die Endgültigkeit von Transaktionen durch die Implementierung der Threshold-Relay-Technologie in Kombination mit dem BLS-Signaturschema und Beglaubigungsmethoden, um viele Probleme im Zusammenhang mit dem PoS-Konsens zu lösen.

Beim Internet-Computerkonsens generieren Knoten eine Zufallszahl, einen sogenannten „Random Beacon“, der zur Auswahl der nächsten Knotengruppe und zur Steuerung des Plattformprotokolls verwendet wird. Das Modell des Internet-Computerkonsensmechanismus löst die inhärenten Probleme von PoS.

Es ist jetzt klar, dass sich jedes Netzwerk, das in der Cloud läuft, erheblich von dem Netzwerk unterscheidet, das von Teilnehmern und Netzwerkmitgliedern aufgebaut wird, was die Ineffizienzen von PoS deutlich macht.

Dieser Fehler ist der Grund, warum Internetcomputer den komplexeren und fortschrittlicheren PoUW-Mechanismus (Proof of Useful Work) entwickelt haben, der eine Blockchain beinhaltet, die von spezieller Hardware namens „Knotenmaschinen“ mit ähnlichen standardisierten Rechenspezifikationen generiert wird.

Auf diesen Knotenmaschinen wird ein hochkomplexes Konsensprotokoll ausgeführt, das auf der Leistungsfähigkeit fortschrittlicher Kryptografie basiert, die oft als Kettenschlüsselkryptografie bezeichnet wird.

Mitglieder und Teilnehmer des Blockchain-Netzwerks begründen ihre Mitgliedschaft durch die Auswahl dedizierter Knotenmaschinen in PoUW, die nicht zum Hashing, sondern zum Generieren und Verarbeiten von Transaktionsblöcken verwendet werden, die intelligente Vertragsberechnungen darstellen.

Sie sind nach präzisen standardisierten Spezifikationen aufgebaut, um sicherzustellen, dass Knotenmaschinen die gleiche Menge an Berechnungen durchführen und nicht von der Gruppe abweichen. Sie konkurrieren nicht darum, mehr Berechnungen oder Hashes durchzuführen, sondern zielen darauf ab, die gleiche Menge an Berechnungen und Abweichungen davon zu erreichen Dies kann dazu führen, dass die Maschine beendet wird.

Die Rolle der deterministischen Dezentralisierung

Die Mitglieder, die diesen Konsensmechanismus und dieses Netzwerk steuern, stammen von einer dezentralen autonomen Organisation (DAO), die das Network Nervous System (NNS) in der Internet-Computer-Blockchain betreibt.

Zu den Aufgaben des DAO gehört es, Knotenmaschinen zu kombinieren, die „Subnetz-Blockchains“ erstellen, und sie dann mithilfe der Kettenschlüsselkryptographie zu einer einzigen Blockchain zu verbinden.

Dieser Ansatz hat zwei grundlegende Vorteile: Erstens ist es durch die sorgfältige Auswahl von Knoten basierend auf dem Knotenanbieter, dem Rechenzentrum, in dem sich der Knoten befindet, und seinem geografischen Standort für einen monolithischen Angreifer unmöglich, problemlos Knoten zur Subnetz-Blockchain hinzuzufügen macht es einem einzelnen Angreifer unmöglich, Knoten einfach zur Subnetz-Blockchain hinzuzufügen, ist eine Art „deterministische Dezentralisierung“; zweitens kann NNS Knoten löschen (oder „bestrafen“), die statistisch von der Gruppe abweichen.

Diese neueste Innovation ist der Grund, warum Dominic Williams, CEO und Chefwissenschaftler von DFINITY, sagt, dass das PoUW-Modell 20.000-mal effizienter ist als die besten PoS-Ketten heute.

Aufgrund seiner Beschaffenheit besteht das Netzwerk aus spezialisierter Hardware ohne Beeinträchtigung durch Unternehmens-Clouds oder -Entitäten. Diese deterministische Dezentralisierung von NNS führt zu einem effizienten Netzwerk, das von seinen Mitgliedern erstellt und verwaltet wird – was zu einer vollständig dezentralisierten Blockchain führt.

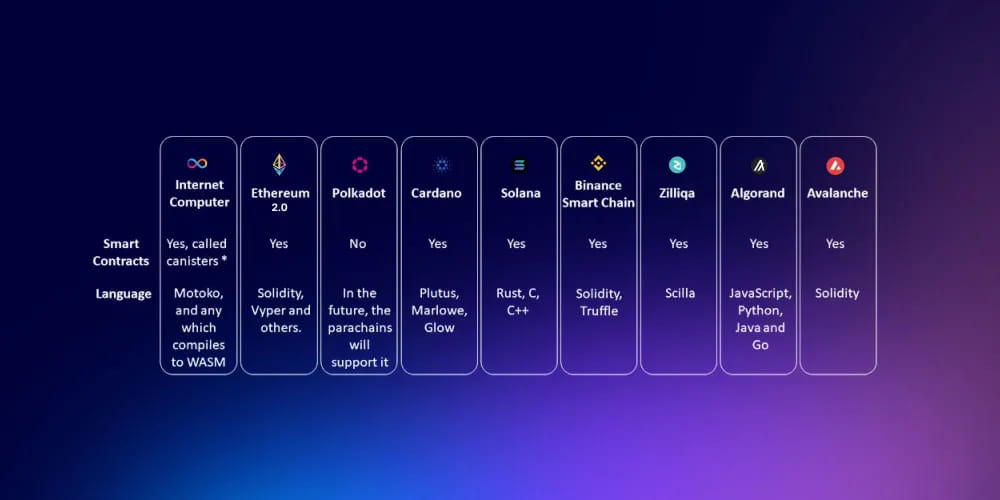

intelligenter Vertrag

Das Blockchain-Ökosystem entwickelt sich mit unterschiedlichen Geschwindigkeiten, und bei einigen kann es Monate dauern, bis grundlegende Aktualisierungen vorgenommen werden, während bei anderen die Aktualisierungen schneller erfolgen, beispielsweise bei Internetcomputern, die in letzter Zeit erhebliche Fortschritte gemacht haben.

Seit Ethereum im Jahr 2015 seinen ersten Smart Contract auf den Markt gebracht hat, sind andere Blockchains diesem Beispiel gefolgt. Ein klares Beispiel ist Cardano, das kürzlich erfolgreich seinen ersten Smart Contract erstellt hat, der den gleichen Service, aber keine spürbaren Verbesserungen bietet.

Intelligente Verträge für Internetcomputer werden als Container bezeichnet, da sie Bündel von WASM-Code und Speicherseiten sind und eine Weiterentwicklung und Spezialisierung intelligenter Verträge darstellen. Der deutliche Anstieg ihrer Anzahl weist auf die zunehmende Aktivität von Entwicklern im Netzwerk hin.

Container beseitigen Engpässe durch „orthogonale Persistenz“, wodurch die Notwendigkeit entfällt, externe Datenbanken oder Speichervolumes (wo Code und Daten in der Kette koexistieren) zu pflegen und zu verwalten, die andere Blockchains benötigen, um ihre Daten in anderen dezentralen Speichern im Netzwerk zu halten Zusätzlich zur Komplexität kommt das Problem hinzu, dass es zwei verschiedene Vertrauensdomänen gibt.

Zum Zeitpunkt des Verfassens dieses Artikels hostet der Internet-Computer über 240.000 Container-Smart-Contracts. Der Hauptunterschied zwischen diesen Containern besteht jedoch darin, dass sie mit Netzwerkgeschwindigkeit arbeiten.

Intelligente Verträge werden die Welt beherrschen

Die Internet Computing Community hat außerdem einem Vorschlag zugestimmt, die Kapazität von Containern von 4 GB auf 300 GB zu erhöhen. In diesem Fall können Sie Ihren Dienst jedoch mit so vielen Verträgen aufbauen, wie Sie benötigen.

Wenn der Container-Smart-Vertrag auf 4 GB Speicher beschränkt ist, gibt es viele Anwendungsfälle, in denen 4 GB Daten nicht ausreichen, die aktuelle Kapazität des Subnetzes (~300 GB) jedoch mehr als ausreichend ist.

Darüber hinaus ermöglicht eine Schnittstellenbeschreibungssprache namens Candid, dass Container unabhängig von der Programmiersprache, in der sie entwickelt wurden, miteinander interagieren.

Der Internet-Computer hat Ende 2022 die große Leistung vollbracht, Bitcoin um intelligente Verträge zu erweitern. Durch die Anwendung der Chain-Key-Verschlüsselungstechnologie, die direkt in das Netzwerk integriert ist, ist es nun möglich, intelligente Verträge auf dem Internet-Computer aufrechtzuerhalten, ohne dass eine erforderlich ist privater Schlüssel. Bitcoin besitzen, senden und empfangen.

Auf Ethereum zahlen Entwickler für die Bereitstellung intelligenter Verträge und Benutzer für deren Nutzung. Internetcomputer verwenden ein „Reverse-Gas-Modell“, bei dem nur Entwickler die erforderlichen Mittel bereitstellen, um Anwendungen/Verträge auszuführen, die ihr Gas nutzen (sogenannte „Zyklen“).

Kurz gesagt handelt es sich bei Containern um intelligente Verträge ohne Einschränkungen, die alles neu erfinden können, beispielsweise interaktive Netzwerke und On-Chain-dApps (Blockchain Singularity) anstelle großer Technologie-Clouds wie AWS, Google, Azure usw.

Digitales Identitätsmanagement

Internet Computer verleiht dem Identitätsmanagement mit seinem neuartigen Internet Identity (II)-System, einer fortschrittlichen Blockchain-Authentifizierung, die sicherstellt, dass Ihre Daten nicht eingesehen, verfolgt oder ausgewertet werden können, eine völlig neue Bedeutung.

Wenn Sie auf eine dezentrale Anwendung (dApp) zugreifen, die ein Authentifizierungssystem verwendet, können Sie sich sicher und anonym authentifizieren.

Authentifizieren Sie sich bei Diensten mithilfe von Fingerabdrucksensoren, Face ID, YubiKey und mehr.

Internet Identity wird ständig verfeinert, um es mit immer mehr Geräten kompatibel zu machen. In der Anleitung wird erläutert, wie Sie die Authentifizierung für vorhandene Identitätsanker einrichten, die auf Ihrem Telefon eingerichtet sind oder Sicherheitsschlüssel verwenden.

In anderen Blockchains wie Ethereum benötigen Benutzer externe Wallets wie Metamask, um mit dezentralen Anwendungen zu interagieren.

Unten sehen Sie den Unterschied zwischen Ethereum und Internetcomputern.

Dapps auf Internetcomputern:

Schaffen Sie eine Identität

Gehen Sie auf eine Website und nutzen Sie Dapp kostenlos

Oder Sie können die Autorisierung mit einem nativen IC-Wallet durchführen, beispielsweise dem De-facto-Bitfinity-Wallet

Dapps auf Ethereum:

Laden Sie die Metamask-Wallet herunter

Gehen Sie zur Börse, erstellen Sie ein Konto und kaufen Sie Ethereum

Senden Sie ETH an Metamask

Gehen Sie auf eine Website, melden Sie sich bei Metamask an und nutzen Sie Dapp, indem Sie mit der ETH bezahlen

Zum Zeitpunkt des Verfassens dieses Artikels hat Internet Identity über 2.131.131 Internet Identity Anchors (Konten) erreicht und erlebt eine exponentielle Akzeptanz.

On-Chain-Governance

Der Internetcomputer verwendet ein algorithmisches Governance-System namens Network Neural System (NNS), das manchmal als „das weltweit größte DAO“ bezeichnet wird und es ICP-Inhabern ermöglicht, Token darin zu sperren, um „Neuronen“ zu erstellen.

Diese Neuronen gewähren Stimmrechte für Vorschläge, die sich auf den Betrieb des Netzwerks auswirken, und bieten den Teilnehmern Belohnungen in Form zusätzlicher ICP-Tokens.

Die Community des Netzwerks arbeitet aktiv daran, das Netzwerk effizienter, schneller und einfacher für Entwickler zu machen, indem technische Upgrades durch Community-Diskussionen, Abstimmungen und Antragsvorschläge über das Nervensystem des Netzwerks genehmigt werden.

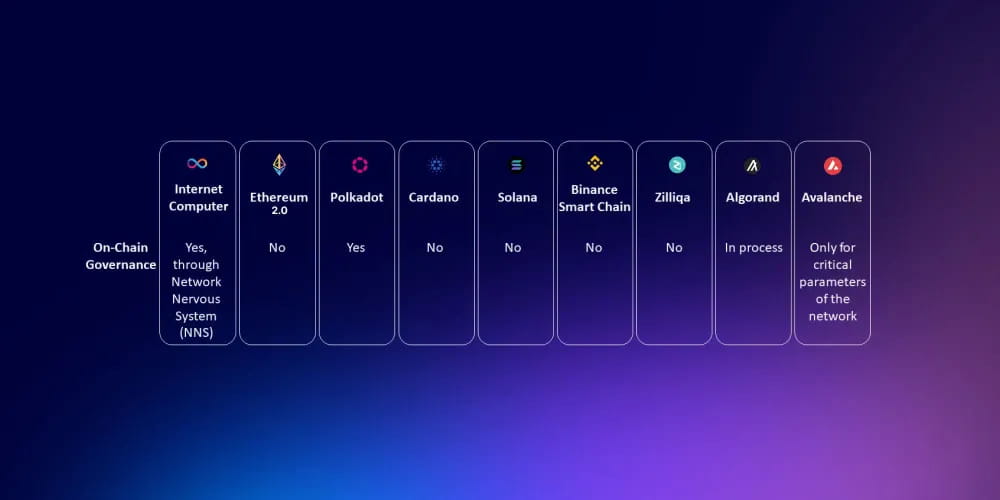

Kürzlich kam Justin Bons zu dem Schluss, dass nur neun der 50 größten Kryptowährungen nach Marktkapitalisierung über eine eigene On-Chain-Governance verfügen.

Von allen in diesem Artikel vorgestellten Blockchains verfügen nur Polkadot, Algorand und ICP über Governance-Systeme, obwohl Avalanche über eine eingeschränkte Version verfügt, die nur wichtige Netzwerkparameter regelt, wie z. B. den Mindesteinsatzbetrag , Prägeraten und andere wirtschaftliche Parameter, daher wurde es in der Analyse von Justin Bons nicht erwähnt.

Laut DFINITY-Chefwissenschaftler Dominic Williams sind derzeit mehr als 123 Millionen ICPs für bis zu 8 Jahre gesperrt, was mehr als einem Viertel des Gesamtangebots entspricht, um durch Abstimmungen (im Wesentlichen eine Form von Zinsen) Governance-Belohnungen zu generieren.

Belohnungen abstecken

Beim Staking werden Krypto-Assets für einen bestimmten Zeitraum gesperrt, um Belohnungen zu erhalten. Sobald Sie Ihr Vermögen eingesetzt haben, können Sie zusätzlich zu Ihren Beständen Stake-Belohnungen verdienen und diese durch die Aufzinsung dieser zukünftigen Belohnungen weiter erhöhen.

Wie Sie in der Tabelle oben sehen können, bietet Internet Computer die höchsten langfristigen Einsatzrenditen, die laut aktuellen Daten zwischen 7,52 % pro Jahr für 6-Monats-Einsätze und 17,16 % pro Jahr für 8-Jahres-Einsätze liegen Langfristiges passives Einkommenspotenzial langfristiger Investitionen, was in der ICP-Community zur Bezeichnung „8-Jahres-Gang“ führte.

Schauen Sie sich den ICP-Neuron-Rechner an, um die Rendite zu ermitteln, die Sie basierend auf Ihren Zielen erzielen werden, und der offizielle Leitfaden bietet Ihnen Schritt-für-Schritt-Anleitungen, wie Sie ICP-Tokens mithilfe des Network Neural System (NNS) einsetzen.

Verfügbarkeit und Erscheinungsdatum

Das aktuelle Angebot an ICP beträgt 469,21 Millionen, wobei die Inflation theoretisch bei 10 % beginnt und sich dann bei 5 % stabilisiert, obwohl derzeit viel über die tatsächlichen Zahlen diskutiert wird.

Ein Artikel des DFINITY-Statistikers Kyle Langham im Internet Computer Review vom Dezember 2022 geht davon aus, dass die ICP-Inflation im vergangenen Jahr niedrig war.

Die ICP-Token-Inflation wird durch die Prägung von ICP zur Belohnung von Knotenanbietern und NNS-Governance-Teilnehmern verursacht. Von Januar 2022 bis Dezember 2022 beträgt die jährliche Inflationsrate von ICP 3,6 %, was viel niedriger ist als die Zielinflationsrate von Governance Rewards 8–9 % auf Jahresbasis.

Viele NNS-Teilnehmer haben ihre Belohnungen bis zur „Reife“ angesammelt (d. h. sie sammeln Belohnungen in Neuronen durch die Abstimmung über Vorschläge), anstatt sie in ICP-Token umzuwandeln.

Die Zyklen, die Dapps antreiben, werden zunehmend die Deflation vorantreiben, da die Anzahl der täglich aktiven Benutzer zunimmt. Je erfolgreicher das Ökosystem also bei der Förderung der Akzeptanz und der Netzwerkeffekte ist, desto deflationärer wird der ICP. Dies hängt offensichtlich mit der Preisentwicklung zusammen.

abschließend

Die wichtigste Innovation hinter Internet-Computern ist die Kettenschlüsselkryptographie, die eine Reihe neuer Technologien umfasst, darunter Konsensmechanismen, nicht interaktive verteilte Schlüsselgenerierung (NI-DKG), Netzwerk-Neuronale Systeme (NNS), Internetidentitäten usw. Diese Technologie ist auch die Grundlage für die bahnbrechende Integration von Bitcoin und Ethereum in die Internet-Computerkette.

HTTP-Outcalls ermöglichen jetzt auch die nahtlose Interaktion von web3 und web2 auf IC, ähnlich wie bei der Chainlink-Funktionalität.

Viele sogenannte „Ethereum Killer“-Blockchains fügen Änderungen hinzu, die einige der von Ethereum angebotenen Funktionen wie Geschwindigkeit oder Gebühren verbessern.

Der Internet-Computer stellt jedoch innovative Veränderungen in allen Bereichen dar, die bestehende Technologien verändern werden. Der Internet-Computer soll den Status von Ethereum als Schwesternetzwerk stärken, anstatt mit ihm zu konkurrieren, wodurch der breitere Kryptoraum gestärkt und Stammesspaltungen geheilt werden.

Viele der in diesem Artikel erwähnten Blockchains werden auf absehbare Zeit nebeneinander existieren und einen First-Mover-Vorteil erlangen. Danach werden diejenigen Technologien relevant bleiben, die den größten Fortschritt und die größten Lösungen für die in der Blockchain-Technologie vorherrschenden Probleme bringen (z. B. die hackbare DeFi-Brücke). .

Internetcomputer bieten der Welt ein neues Paradigma und eine neue Technologie, mit revolutionären Errungenschaften wie der Integration von Bitcoin und der Implementierung von HTTP-Outcalls sowie der mit Spannung erwarteten Ethereum-Integration, die bis zum Ende des dritten Quartals 2023 erfolgen könnte.

Der Internetcomputer ist die schnellste Blockchain mit 2-Sekunden-Endzeiten und 100-Millisekunden-Abfrageaufrufen, und seine Container-Smart-Contracts stellen ein echtes Web 3.0 bereit, das das Netzwerk bedient und direkt mit Benutzern interagiert.

Die Skalierbarkeit ist unbegrenzt, es bietet eine äußerst anpassungsfähige Blockchain, die es der Community ermöglicht, über ein vernetztes Nervensystem über Vorschläge zur Steuerung des Internets der Computer abzustimmen. Dies sind nur einige seiner innovativen und leistungsstarken Funktionen!

Da schließlich über 25 % des Gesamtangebots bereits für 8 Jahre gesperrt sind, werden Cycles-basierte dApps letztendlich den ICP-Token entleeren.

In der Zwischenzeit können diejenigen, die mit einem niedrigen Einstiegspreis einsteigen, ihr ICP als Investition sichern, wenn sie einen hervorragenden ROI erzielen möchten.

Wir hoffen, dass wir deutlich gemacht haben, warum wir auf ICP aufbauen und warum es den anderen so weit voraus ist.

Wir glauben, dass es nur eine Frage der Zeit ist, bis die gesamte Kryptowelt dies erkennt und die Netzwerkeffekte exponentiell zunehmen. Tatsächlich scheint es, als hätte dies bereits begonnen.

Die Zukunft des Internet-Computing ist rosig und InfinitySwap wird seine herausragenden technologischen Errungenschaften nutzen, um der Welt die nächste Generation dezentraler Finanzen durch sichere, schnelle und kostengünstige Transaktionen zu ermöglichen.

Hinweis: Daten, Grafiken und Informationen wurden auf der Grundlage des ursprünglichen viralen Beitrags der Dfinity-Community (jetzt umbenannt in Coinhustle) aktualisiert und bearbeitet. Wir danken unseren Partnern für ihren ursprünglichen Beitrag zu dieser gemeinsamen Veröffentlichung.

Haftungsausschluss: Bitte beachten Sie, dass diese L1-Liste nicht vollständig ist und auf Anfrage in Zukunft möglicherweise weitere Ketten hinzugefügt werden. Tatsächlich ist es unser Ziel, diesen Artikel mindestens alle sechs Monate zu aktualisieren, indem wir durch fortlaufende Iterationen weitere Analysen hinzufügen. Obwohl die Recherche sehr detailliert ist, sind wir bereit, gegebenenfalls Änderungen vorzunehmen, insbesondere wenn sich einige Kennzahlen (z. B. Geschwindigkeit) im Laufe der Zeit ändern.

IC-Inhalte, die Ihnen wichtig sind

Technologiefortschritt |. Projektinformationen |

Sammeln und folgen Sie dem IC Binance Channel

Bleiben Sie mit den neuesten Informationen auf dem Laufenden