PGP steht für Pretty Good Privacy. Es handelt sich um eine Verschlüsselungssoftware, die Datenschutz, Sicherheit und Authentifizierung für Online-Kommunikationssysteme bietet. Phil Zimmerman ist der Name hinter dem ersten PGP-Programm und seiner Aussage zufolge wurde es aufgrund der wachsenden gesellschaftlichen Nachfrage nach Privatsphäre frei verfügbar gemacht.

Seit seiner Einführung im Jahr 1991 wurden viele Versionen der PGP-Software erstellt. Im Jahr 1997 unterbreitete Phil Zimmerman der Internet Engineering Task Force (IETF) einen Vorschlag zur Schaffung eines Open-Source-PGP-Standards. Der Vorschlag wurde angenommen und führte zur Schaffung des OpenPGP-Protokolls, das Standardformate für Verschlüsselungsschlüssel und Nachrichten definiert.

Obwohl PGP ursprünglich nur zum Sichern von E-Mail-Nachrichten und Anhängen verwendet wurde, wird es heute in einer Vielzahl von Anwendungsfällen eingesetzt, darunter digitale Signaturen, vollständige Festplattenverschlüsselung und Netzwerkschutz.

PGP war ursprünglich Eigentum der Firma PGP Inc., die später von Network Associates Inc. übernommen wurde. Im Jahr 2010 erwarb Symantec Corp. PGP für 300 Millionen US-Dollar und der Begriff ist heute ein Markenzeichen für deren OpenPGP-kompatible Produkte.

Wie funktioniert es?

PGP gehört zu den ersten weit verbreiteten Programmen, die Public-Key-Kryptographie implementieren. Es handelt sich um ein hybrides Kryptosystem, das sowohl symmetrische als auch asymmetrische Verschlüsselung verwendet, um ein hohes Maß an Sicherheit zu erreichen.

Bei einem grundlegenden Prozess der Textverschlüsselung wird Klartext (klar verständliche Daten) in Geheimtext (unlesbare Daten) umgewandelt. Doch bevor der Verschlüsselungsprozess stattfindet, führen die meisten PGP-Systeme eine Datenkomprimierung durch. Durch die Komprimierung von Klartextdateien vor der Übertragung spart PGP sowohl Speicherplatz als auch Übertragungszeit – und verbessert gleichzeitig die Sicherheit.

Nach der Dateikomprimierung beginnt der eigentliche Verschlüsselungsprozess. In dieser Phase wird die komprimierte Klartextdatei mit einem Einmalschlüssel verschlüsselt, der als Sitzungsschlüssel bezeichnet wird. Dieser Schlüssel wird durch den Einsatz symmetrischer Kryptografie zufällig generiert, und jede PGP-Kommunikationssitzung hat einen eindeutigen Sitzungsschlüssel.

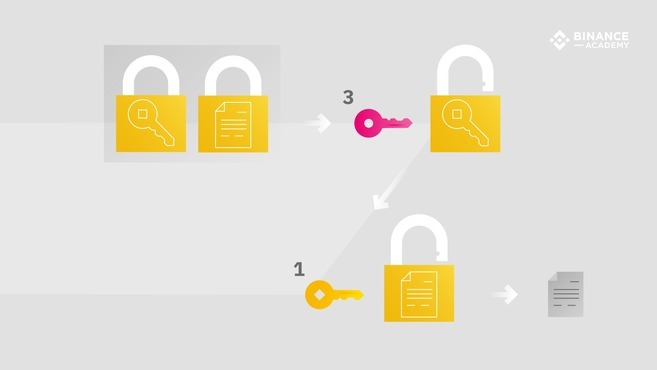

Als nächstes wird der Sitzungsschlüssel (1) selbst mithilfe einer asymmetrischen Verschlüsselung verschlüsselt: Der vorgesehene Empfänger (Bob) stellt seinen öffentlichen Schlüssel (2) der Absenderin der Nachricht (Alice) zur Verfügung, damit diese den Sitzungsschlüssel verschlüsseln kann. Durch diesen Schritt kann Alice den Sitzungsschlüssel unabhängig von den Sicherheitsbedingungen sicher über das Internet mit Bob teilen.

Die asymmetrische Verschlüsselung des Sitzungsschlüssels erfolgt normalerweise mithilfe des RSA-Algorithmus. Viele andere Verschlüsselungssysteme verwenden RSA, darunter das Transport Layer Security (TLS)-Protokoll, das einen großen Teil des Internets sichert.

Sobald der Geheimtext der Nachricht und der verschlüsselte Sitzungsschlüssel übermittelt wurden, kann Bob seinen privaten Schlüssel (3) verwenden, um den Sitzungsschlüssel zu entschlüsseln, der dann verwendet wird, um den Geheimtext wieder in den ursprünglichen Klartext zu entschlüsseln.

Neben dem grundlegenden Prozess der Ver- und Entschlüsselung unterstützt PGP auch digitale Signaturen, die mindestens drei Funktionen erfüllen:

Authentifizierung: Bob kann überprüfen, ob der Absender der Nachricht Alice war.

Integrität: Bob kann sicher sein, dass die Nachricht nicht verändert wurde.

Nichtabstreitbarkeit: Nachdem die Nachricht digital signiert wurde, kann Alice nicht behaupten, dass sie sie nicht gesendet hat.

Anwendungsfälle

Eine der häufigsten Anwendungen von PGP ist die Sicherung von E-Mails. Eine mit PGP geschützte E-Mail wird in eine Zeichenfolge umgewandelt, die unlesbar ist (Chiffretext) und nur mit dem entsprechenden Entschlüsselungsschlüssel entziffert werden kann. Die Funktionsweise ist bei der Sicherung von Textnachrichten praktisch identisch, und es gibt auch einige Softwareanwendungen, die die Implementierung von PGP auf anderen Apps ermöglichen, wodurch ungesicherten Nachrichtendiensten effektiv ein Verschlüsselungssystem hinzugefügt wird.

Obwohl PGP hauptsächlich zur Sicherung der Internetkommunikation verwendet wird, kann es auch zur Verschlüsselung einzelner Geräte eingesetzt werden. In diesem Zusammenhang kann PGP auf Festplattenpartitionen eines Computers oder Mobilgeräts angewendet werden. Durch die Verschlüsselung der Festplatte muss der Benutzer bei jedem Systemstart ein Kennwort eingeben.

Vorteile und Nachteile

Dank der kombinierten Verwendung symmetrischer und asymmetrischer Verschlüsselung ermöglicht PGP Benutzern den sicheren Austausch von Informationen und kryptografischen Schlüsseln über das Internet. Als Hybridsystem profitiert PGP sowohl von der Sicherheit der asymmetrischen Kryptografie als auch von der Geschwindigkeit der symmetrischen Verschlüsselung. Neben Sicherheit und Geschwindigkeit gewährleisten digitale Signaturen die Integrität der Daten und die Authentizität des Absenders.

Das OpenPGP-Protokoll ermöglichte die Entstehung einer standardisierten Wettbewerbsumgebung und PGP-Lösungen werden heute von zahlreichen Unternehmen und Organisationen angeboten. Dennoch sind alle PGP-Programme, die den OpenPGP-Standards entsprechen, untereinander kompatibel. Das bedeutet, dass in einem Programm generierte Dateien und Schlüssel problemlos in einem anderen Programm verwendet werden können.

Zu den Nachteilen gehört, dass PGP-Systeme nicht ganz so einfach zu verwenden und zu verstehen sind, insbesondere für Benutzer mit geringen technischen Kenntnissen. Außerdem wird die lange Länge der öffentlichen Schlüssel von vielen als recht unpraktisch empfunden.

Im Jahr 2018 wurde von der Electronic Frontier Foundation (EFF) eine schwerwiegende Sicherheitslücke namens EFAIL veröffentlicht. EFAIL ermöglichte es Angreifern, aktive HTML-Inhalte in verschlüsselten E-Mails auszunutzen, um Zugriff auf die Klartextversionen von Nachrichten zu erhalten.

Einige der von EFAIL beschriebenen Probleme waren der PGP-Community jedoch bereits seit Ende der 1990er Jahre bekannt, und tatsächlich hängen die Schwachstellen mit den unterschiedlichen Implementierungen der E-Mail-Clients zusammen und nicht mit PGP selbst. Trotz der alarmierenden und irreführenden Schlagzeilen ist PGP also nicht kaputt und weiterhin sehr sicher.

Abschließende Gedanken

Seit seiner Entwicklung im Jahr 1991 ist PGP ein wichtiges Tool für den Datenschutz und wird heute in zahlreichen Anwendungen eingesetzt, um Datenschutz, Sicherheit und Authentifizierung für verschiedene Kommunikationssysteme und Anbieter digitaler Dienste zu gewährleisten.

Obwohl die Entdeckung des EFAIL-Fehlers im Jahr 2018 erhebliche Zweifel an der Funktionsfähigkeit des Protokolls aufkommen ließ, gilt die Kerntechnologie nach wie vor als robust und kryptografisch einwandfrei. Es ist anzumerken, dass verschiedene PGP-Implementierungen unterschiedliche Sicherheitsstufen bieten können.