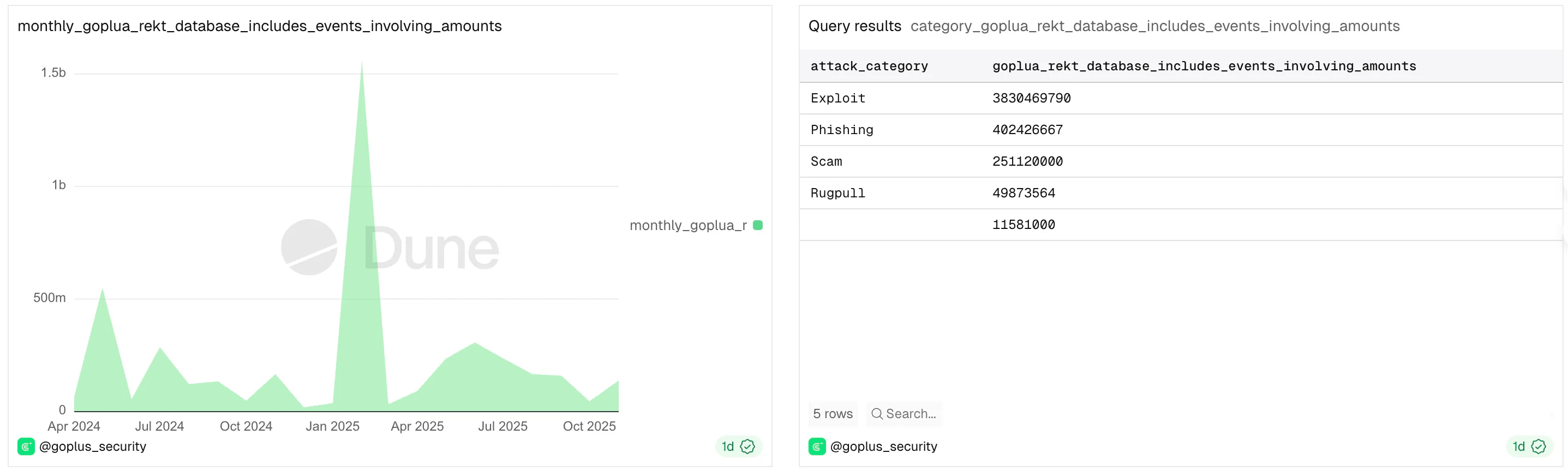

Im November betrugen die wirtschaftlichen Verluste von Web3 aufgrund von schwerwiegenden Sicherheitsvorfällen 183.981.395 US-Dollar. Die Arten von Sicherheitsvorfällen umfassen Sicherheitsanfälligkeiten in Smart Contracts, Social-Engineering-Angriffe, Phishing-Angriffe, PiXiu-Token, Rugpulls usw.

Exploit

Im November verursachte der Exploit (einschließlich Vertragsangriffe, Social-Engineering-Betrug, Schlüsselverlust usw.) aufgrund von 15 Hauptereignissen einen Schaden von 175.031.395 US-Dollar. Typische Ereignisse sind:

Am 3. November wurde Balancer (@Balancer) angegriffen, aufgrund einer Sicherheitsanfälligkeit in der Geschäftsberechnung des Smart Contracts, mit einem Verlust von über 128 Millionen US-Dollar, einschließlich WETH, osETH und wstETH, vermutlich durch nordkoreanische Hacker.

Am 4. November, @VenusProtocol (BSC) @TakaraLend (SEI) @MoonwellDeFi (Base) @orbiterone (MoonbeamNetwork) wurden mehrere Kreditmärkte von einem "Oracle-Feed-Preis-Entkopplungs"-Angriff betroffen, mit einem Gesamtschaden von über 2 Millionen US-Dollar.

Am 20. November wurde GANA PayFi (@GANA_PayFi) angegriffen, mit einem Verlust von etwa 3,15 Millionen US-Dollar BUSD auf #BSC, was zu einem Rückgang des $GANA Token-Preises um über 90% führte.

Am 7. November wurde die Hot Wallet der größten südkoreanischen Kryptowährungsbörse Upbit (@Official_Upbit) gestohlen, etwa 54 Milliarden Koreanische Won (36,8 Millionen US-Dollar) wurden auf #Solana gestohlen, die gestohlenen Vermögenswerte umfassen 24 Kryptowährungen, darunter SOL, USDC, DOOD, SONIC, SOON und TRUMP.

Am 30. November wurde der yETH LST Smart Contract von Yearn (@yearnfi) aufgrund einer Schwachstelle in der Geschäftsberechnung angegriffen, mit einem Verlust von etwa 9 Millionen US-Dollar auf #Ethereum, von denen 2,4 Millionen US-Dollar gerettet wurden.

Phishing

Im November gab es aufgrund von Phishing-Angriffen Gesamtschäden von etwa 8 Millionen US-Dollar, die Anzahl der Opfer beträgt etwa 7000.

Am 7. November erlitt ein Nutzer aufgrund der Unterzeichnung einer bösartigen "Permit"-Genehmigung einen Verlust von etwa 1,22 Millionen US-Dollar in USDC und aPlaUSDT0.

Am 24. November erlitt ein Nutzer aufgrund der Unterzeichnung einer bösartigen "Approve"-Genehmigung einen Verlust von etwa 838.000 US-Dollar in PT-LP tUSDe.

Angreifer nutzen "Phishing-as-a-Service" und KI-Technologie, um die Kosten für die Erstellung von Phishing-Websites erheblich zu senken und weitreichende Phishing-Angriffe auf verschiedene Ökosystemgemeinschaften durchzuführen.

Für die Nutzer ist es wichtig, ein Sicherheitsbewusstsein und eine Handlungsweise im Sinne von Zero Trust zu entwickeln. Erinnern Sie sich an die vier "Nicht"-Prinzipien von #GoPlus gegen Phishing — — Nicht klicken, nicht installieren, nicht unterschreiben, nicht überweisen: Klicken Sie nicht auf unbekannte Links, installieren Sie keine unbekannten Software (Wallets), unterschreiben Sie keine unklaren Transaktionen und überweisen Sie kein Geld an nicht verifizierte Adressen.

Gleichzeitig das GoPlus-Sicherheitsplugin installieren, um Phishing-Links, Risiko-Signaturen, Genehmigungen und Transaktionen in Echtzeit abzufangen.

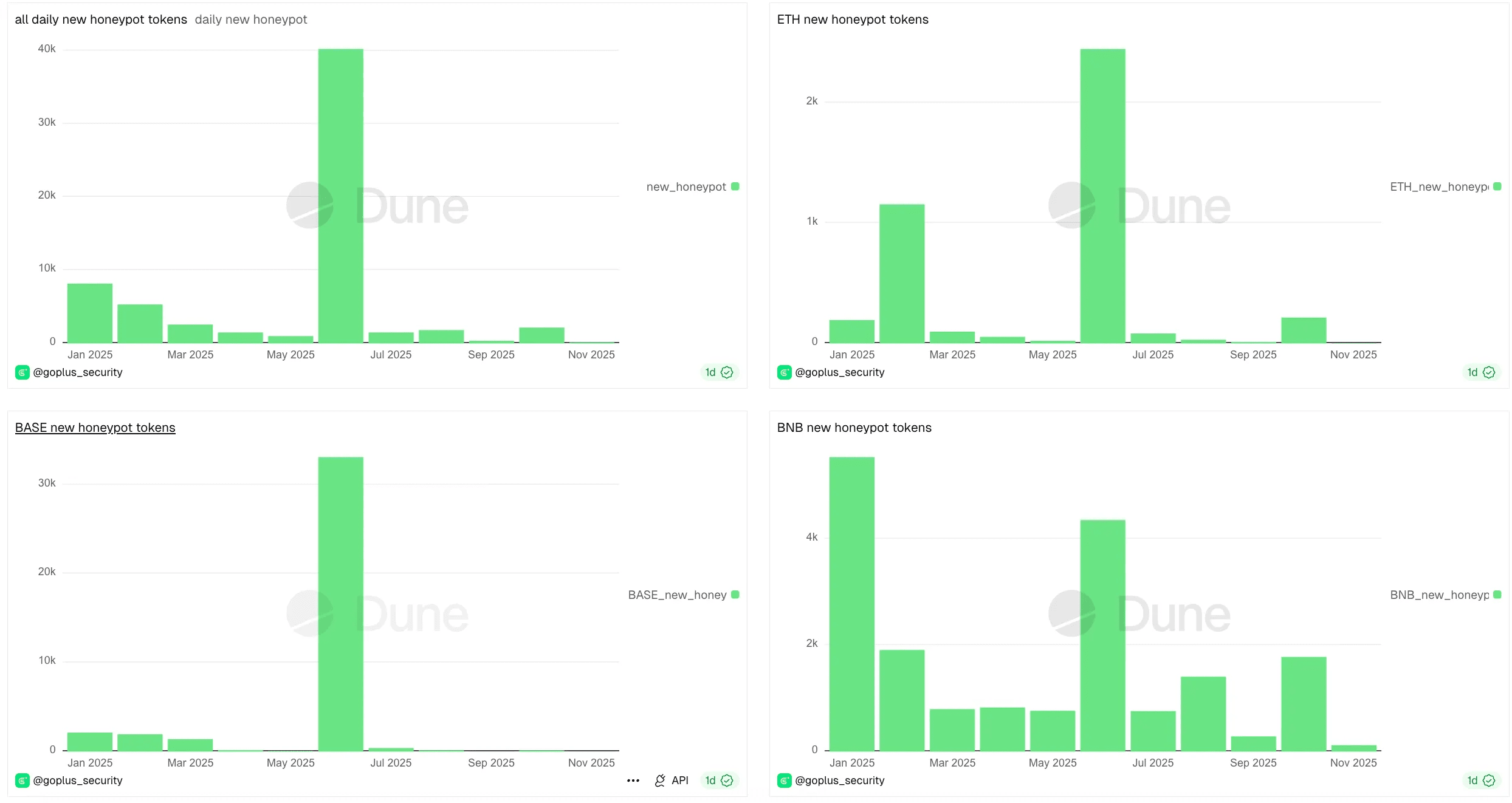

HoneyPot & Betrug

Im November wurden auf ETH, Base und BSC insgesamt 836 neue PiXiu-Token (HoneyPot) überwacht, was im Vergleich zu Oktober einen Rückgang darstellt, darunter:

Anzahl der neu hinzugefügten PiXiu-Token auf ETH: 21

Anzahl der neu hinzugefügten PiXiu-Token auf Base: 115

Anzahl der neu hinzugefügten PiXiu-Token auf BSC: 710

Am 21. November deckte GoPlus das echte Betrugsmodell der "PiXiu-Fabrik" auf. Betrüger erstellen: Token in großen Mengen → Liquidität hinzufügen → gefälschte aktive Handelsströme auflisten → Preise anziehen → Liquidität leeren, im Durchschnitt wird in zehn Minuten bis zu einer halben Stunde eine Runde geerntet, im November wurden über 700 PiXiu-Token bereitgestellt, mit einem Gewinn von über 100.000 US-Dollar.