Ich erinnere mich an das erste Mal, dass ich das Sign-Protokoll genau gelesen habe. Es war an einem Abend, als der Markt in 48 Stunden um fast 10 Prozent gefallen war, und fast jedes Gespräch um mich herum war auf den Preis allein geschrumpft. Ich hielt beim Sign-Protokoll an, weil das Projekt nicht versuchte, eine weitere frische Erzählung zu verkaufen. Es drängte auf eine viel ältere Lücke in der Krypto-Welt, nämlich dass das System jede Transaktion aufzeichnen kann, aber dennoch die Benutzeridentität auf eine flache und unvollständige Weise erkennt.

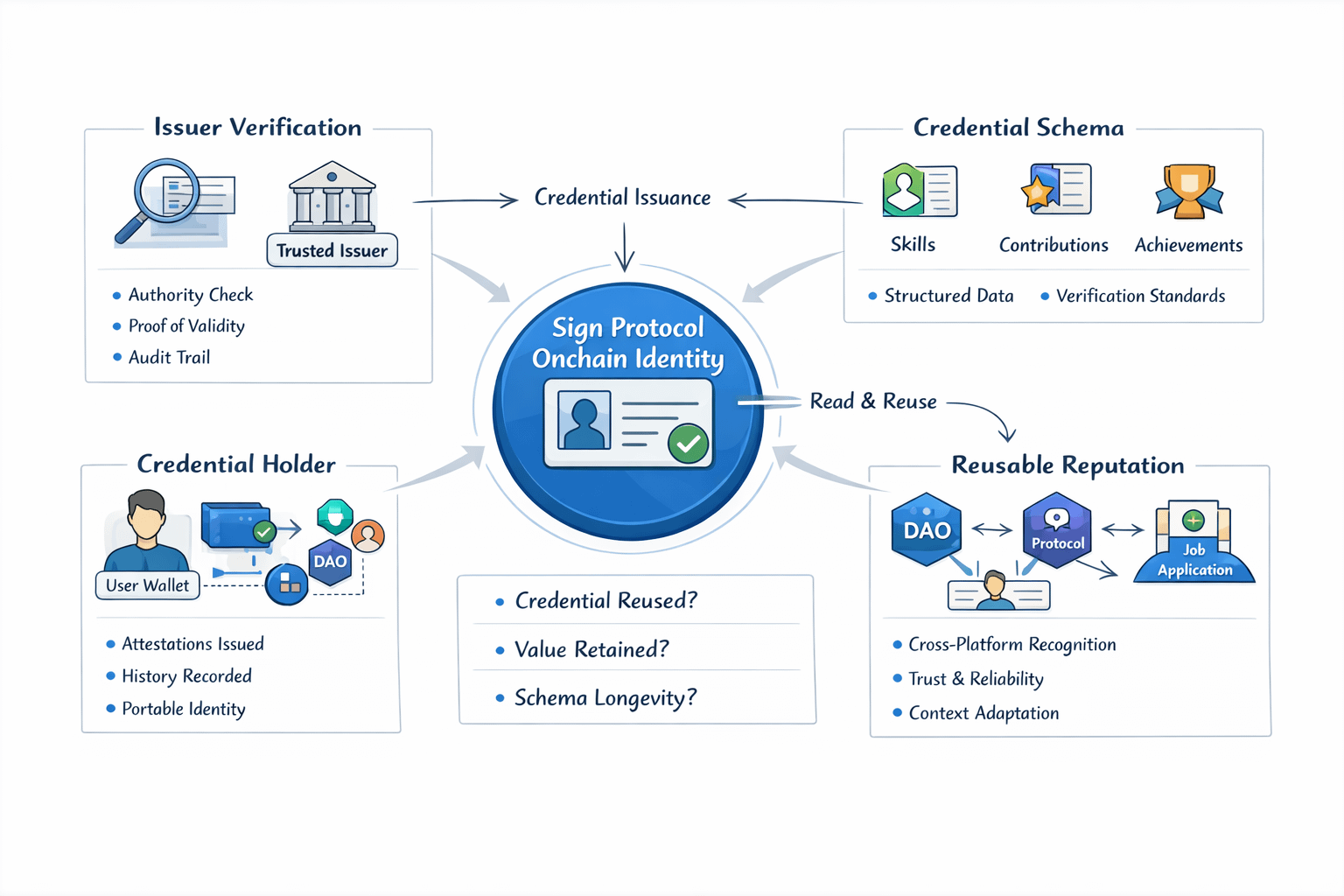

Was hier heraussticht, ist, dass das Projekt die On-Chain-Identität nicht als Profil zur Anzeige behandelt. Es behandelt sie als eine Reihe von strukturierten Bestätigungen. Diese Unterscheidung ist wichtig. Eine Brieftasche kann 150 Transaktionen, 12 NFTs, 5 Stimmen und 2 Testnet-Teilnahmen anzeigen, aber all diese Trace-Daten sind immer noch billig, wenn eine Anwendung nicht sagen kann, wer sie validiert hat, nach welchen Kriterien und wie sie erneut überprüft werden kann. Das Sign-Protokoll geht direkt in diese fehlende Schicht, indem es Spuren in Beweise umwandelt, die gelesen und wiederverwendet werden können.

Ich denke, viele Menschen missverstehen das Projekt genau an diesem Punkt. Sie sehen Berechtigungen und denken sofort an Abzeichen oder Airdrops. Aber dort stehen zu bleiben, ist zu oberflächlich. Das eigentliche Problem besteht darin, eine fragmentierte Aktion in eine Dateneinheit zu verwandeln, die in tatsächlichen Entscheidungen wiederverwendet werden kann. Eine starke Berechtigung benötigt normalerweise 4 Teile: den Empfänger, den Aussteller, das Inhaltschema und den Verifizierungsstatus. Entfernen Sie 1 Teil, und das Vertrauen sinkt stark. Entfernen Sie 2 Teile, und was bleibt, ist kaum mehr als ein schöneres Etikett, das an Wallet-Aktivitäten angeheftet ist.

Der zweite Anker ist die Fähigkeit, Reputation über verschiedene Umgebungen hinweg zu tragen, ohne wieder von 0 zu beginnen. Ich denke, hier wird das Sign-Protokoll langfristig interessant. Ein Mitwirkender mit 18 Monaten Dokumentationsarbeit, 9 Runden der Überprüfung, 2 identifizierten logischen Fehlern und 1 Zyklus der Koordination von Community-Calls kann normalerweise diese Geschichte nicht in wenigen Zeilen auf einem Profil zusammenfassen. Aber wenn diese Beiträge als richtig strukturierte Berechtigungen ausgegeben werden, kann ein DAO oder ein Protokoll sie erneut lesen, ohne jedes verstreute Beweismittel manuell überprüfen zu müssen.

Die Lücke zwischen Wallet-Daten und Berechtigungen ist hier groß. Wallet-Daten zeigen nur, dass eine Adresse etwas getan hat. Eine Berechtigung zeigt, wer validiert hat, was diese Aktion bedeutet. Zum Beispiel sagt 1 Wallet, die an 30 Governance-Transaktionen teilgenommen hat, nicht automatisch viel über die Qualität ihres Beitrags aus. Aber 1 Berechtigung, die besagt, dass dieselbe Person 6 Diskussionen koordiniert, 4 Vorschläge geschrieben hat, die angenommen wurden, und eine Community-Antwortrate von über 70 Prozent über 90 Tage aufrechterhalten hat, sagt etwas ganz anderes. Dies ist vielleicht der Teil, der das Sign-Protokoll wichtiger macht, als viele Menschen annehmen.

Um ehrlich zu sein, ist dies auch der Punkt, an dem das Problem wirklich schwierig wird. Das Sign-Protokoll benötigt nicht nur eine Infrastruktur zur Aufzeichnung von Bestätigungen. Es muss auch 2 hartnäckige Fragen lösen: die Qualität des Berechtigungsgebers und die Relevanz der Berechtigung in jedem Kontext. Eine Bestätigung, die in der Gemeinschaft A von Bedeutung ist, kann in der Gemeinschaft B fast nichts bedeuten. Eine Person, die 25 Belohnungsaufgaben abschließt, ist nicht automatisch geeignet, eine Schatzkammer zu verwalten. Wenn das System nur Punkte stapelt, ohne den Typ des Beitrags und den Verwendungszweck zu unterscheiden, wird die On-Chain-Identität sehr schnell von der Verifizierung in mechanisches Scoring übergehen.

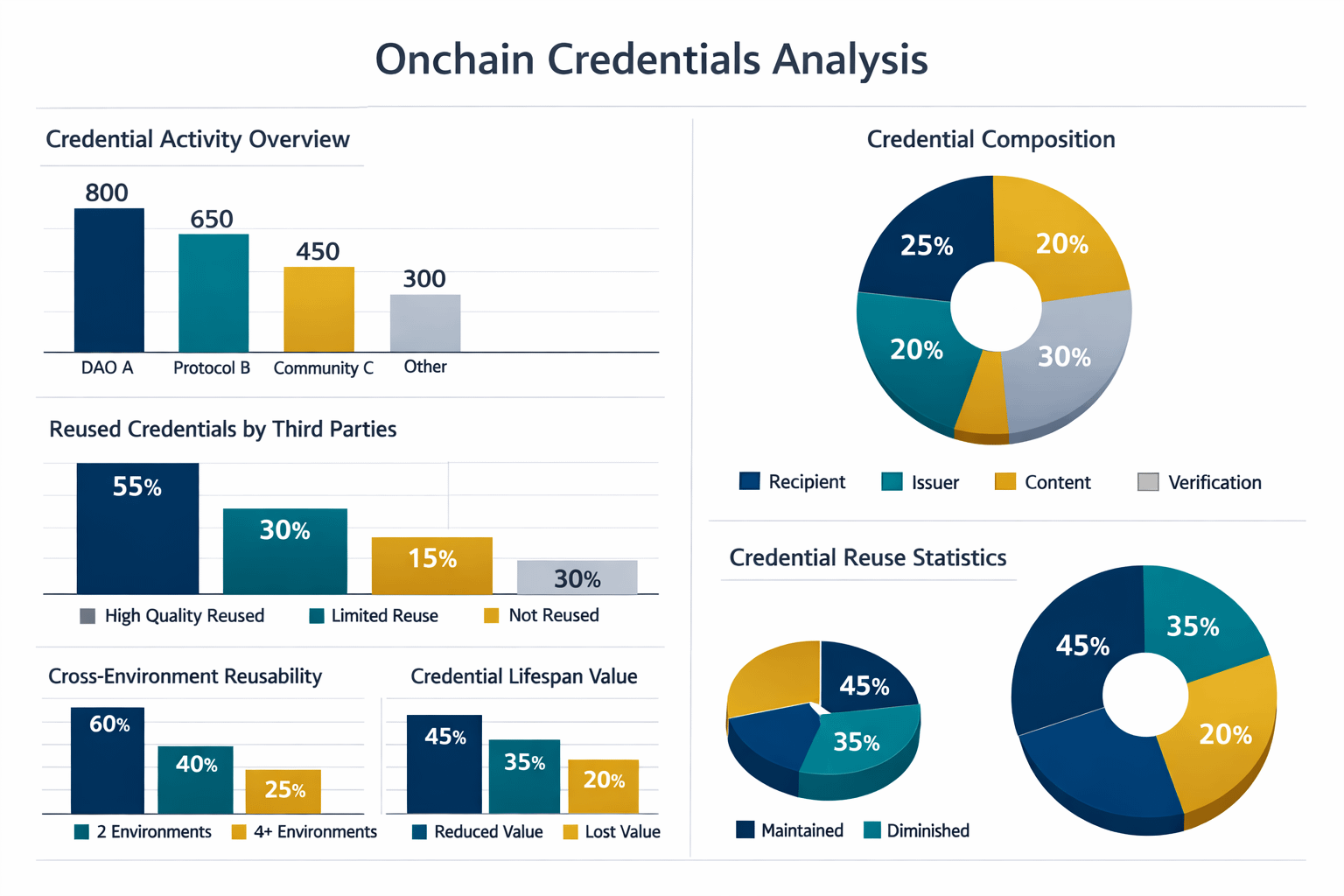

Deshalb bewerte ich dieses Projekt nicht anhand oberflächlicher Kennzahlen wie wie viele Partner es in 1 Quartal ankündigt oder wie viele Berechtigungen in 30 Tagen ausgegeben werden. Diese Zahlen zeigen die Verteilungsgeschwindigkeit, nicht die Qualität der Bestätigung. Die nützlicheren Fragen sind 3 sehr spezifische. Wie viele Berechtigungen werden tatsächlich von Dritten wiederverwendet? Welcher Anteil der Berechtigungen verliert praktischen Wert, wenn er in eine andere Anwendung übertragen wird? Und ob 1 Schema in 2, 3 oder 5 Umgebungen bestehen kann, während es die gleiche Bedeutung bewahrt.

Nachdem ich genügend Zyklen durchlaufen habe, denke ich, dass das Wertvollste am Sign-Protokoll darin besteht, dass es die On-Chain-Identität aus der Zone vager Beschreibung herauszieht und sie näher an die Logik des Beweises bringt. Das ist kein lauter Schritt, aber ein grundlegender. Wenn ein System beginnt, sich die richtige Person, die richtige Aktion, den richtigen Kontext und die richtige Quelle der Validierung zu merken, ändert sich die Qualität der Koordination. Entwickler müssen ihre Geschichte nicht mehr 10 Mal erzählen. Gemeinschaften müssen sich nicht mehr anhand von Followern oder Volumen beurteilen. Könnte das der wahre Grund sein, warum das Sign-Protokoll eine viel genauere Betrachtung verdient?