Wohin geht die Inschrift?

Vorwort

Am 6. Dezember 2023, als Bitcoin-Investoren über die Gewinne jubelten, die Inscriptions Bitcoin gebracht hatten, übergoss Luke Dashjr, der Entwickler des Bitcoin Core-Knoten-Clients, kaltes Wasser darüber. Er ging davon aus, dass es sich bei der Inschrift um einen „Spam“-Angriff handelte und übermittelte einen Fixcode und einen CVE-Schwachstellenbericht (CVE-2023-50428). Dann explodierte die Bitcoin-Community und war nach dem Chaos der Hard Fork 2017 erneut in hitzige Debatten verwickelt.

Sollte Bitcoin also der Sicherheit mehr Aufmerksamkeit schenken und auf einige unerwartete Funktionen verzichten, oder sollte es gegenüber unerwarteten Innovationen toleranter und gegenüber möglichen Sicherheitsproblemen etwas toleranter sein?

Wir wissen, dass die Reise von Bitcoin nicht nur aus Spekulation und Hype besteht, sondern auch aus der kontinuierlichen Weiterentwicklung seines Ökosystems und seiner Sicherheitslandschaft. Dieser Artikel zielt darauf ab, sich mit den beiden Narrativen des Bitcoin-Wachstums zu befassen: der Ausweitung des Nutzens innerhalb seines Ökosystems und der Stärkung der Sicherheitsmaßnahmen. Wir werden untersuchen, wie die Synergie von Innovation und starken Sicherheitsprotokollen den Weg für eine neue Ära digitaler Assets ebnen kann.

Überblick über das BTC-Ökosystem und Grundkenntnisse

Wir wissen, dass Bitcoin als Eckpfeiler der Kryptowährungsrevolution immer als Wertaufbewahrungsmittel wie Gold verwendet wurde. Während andere DEFI-Innovationen in der öffentlichen Kette in vollem Gange sind, scheinen die Menschen die Existenz von Bitcoin vergessen zu haben.

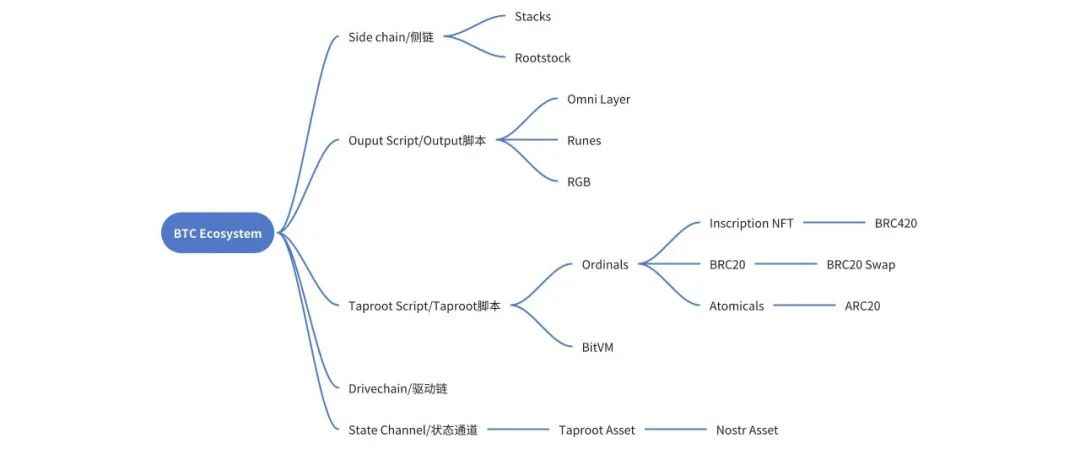

Allerdings starteten die Pioniere erstmals Experimente mit Stablecoins, Layer2 und sogar DEFI. Beispielsweise wurde USDT, die aktuelle Hartwährung im Währungskreis, erstmals im Bitcoin Omnilayer-Netzwerk ausgegeben Die Perspektive der technischen Umsetzung Eine grundlegende Klassifizierung des Bitcoin-Ökosystems.

Einschließlich Technologien wie Seitenketten basierend auf bidirektionaler Verankerung, Textanalyse basierend auf Ausgabeskripten (OP_RETURN), Gravur basierend auf Taproot-Skripts, Antriebsketten basierend auf BIP300-Updates und -Upgrades und Lightning-Netzwerke basierend auf Statuskanälen.

Möglicherweise verstehen Sie viele der oben genannten Begriffe nicht. Machen Sie sich also zunächst mit den folgenden Grundkenntnissen vertraut, erklären Sie dann nacheinander die technischen Prinzipien dieser Ökosysteme und besprechen Sie die damit verbundenen Sicherheitsprobleme.

UTXO ist die Grundeinheit von Bitcoin-Transaktionen

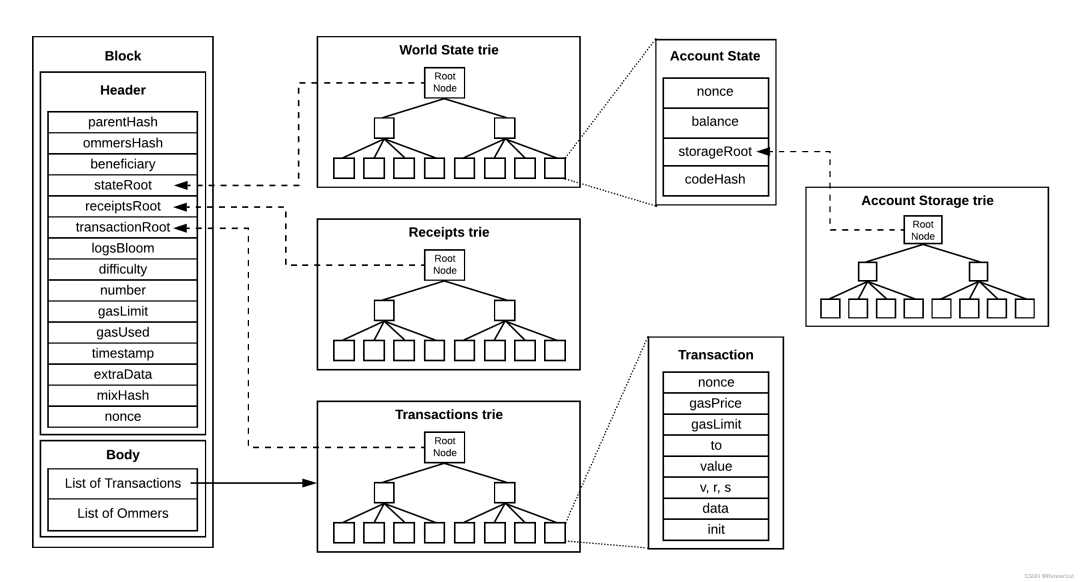

Im Gegensatz zum Kontostandsystem von Ethereum gibt es im Bitcoin-System kein Kontokonzept. Ethereum führt vier komplexe Merkle Patricia-Versuche ein, um Änderungen im Kontostatus zu speichern und zu überprüfen. Im Gegensatz dazu nutzt Bitcoin geschickt UTXO, um diese Probleme präziser zu lösen.

Die vier Bäume von Ethereum

Bitcoin-Ein- und -Ausgänge

UTXO (Unspent Transaction Outputs, nicht ausgegebene Transaktionsausgaben), der Name klingt sehr schwer auszusprechen, ist aber tatsächlich leicht zu verstehen, nachdem man die drei Konzepte Eingabe, Ausgabe und Transaktion verstanden hat.

Transaktionseingaben und -ausgaben

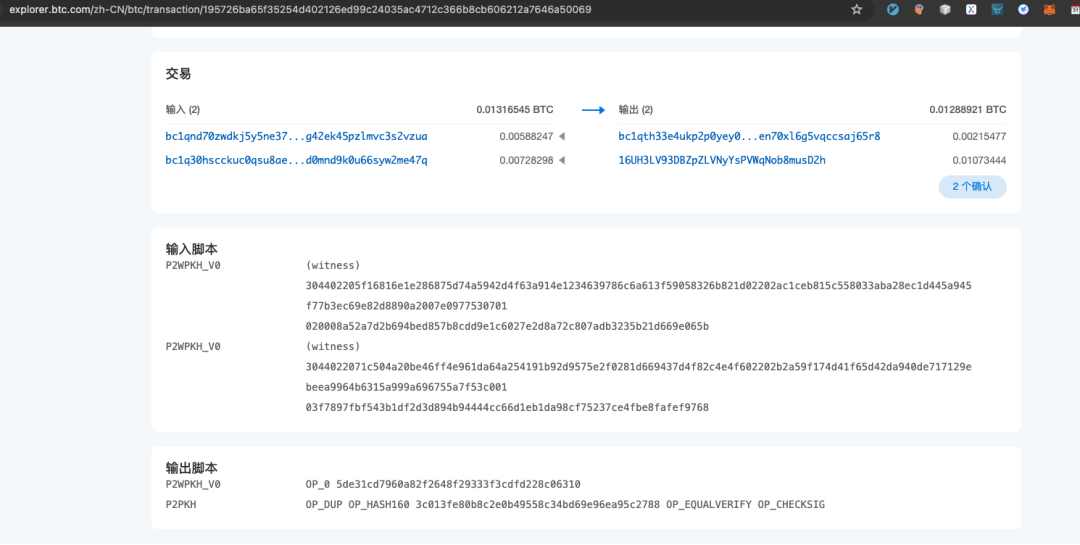

Freunde, die mit Ethereum vertraut sind, sollten wissen, dass eine Transaktion die grundlegende Kommunikationseinheit im Blockchain-Netzwerk ist. Sobald die Transaktion verpackt und bestätigt ist, bedeutet dies, dass die Zustandsänderung in der Kette bestätigt wird. Bei Bitcoin-Transaktionen gibt es keine einzelne Adresse-zu-Adresse-Statusoperation, sondern mehrere Eingabeskripte und Ausgabeskripte.

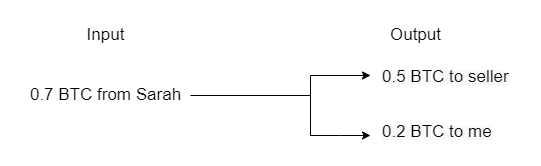

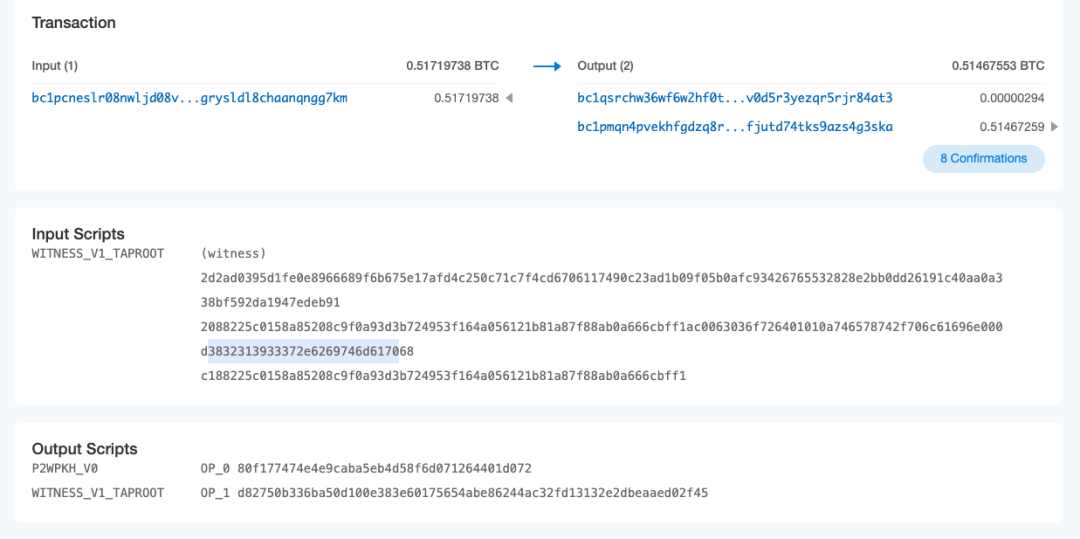

Das Bild oben zeigt eine sehr typische Bitcoin-2-zu-2-Transaktion. Theoretisch sollten die Anzahl der BTC-Inputs und die Anzahl der BTC-Outputs gleich sein. Tatsächlich wird der BTC-Output, der geringer ist als der Input, von den Block-Minern als Miner-Gebühren verdient, was der Gasgebühr in Ethereum entspricht.

Wir können sehen, dass bei der Übertragung von BTC die beiden Eingabeadressen im Eingabeskript überprüft werden müssen, um zu beweisen, dass diese beiden Eingabeadressen diese beiden Eingaben (dh die nicht ausgegebene Ausgabe der vorherigen, UTXO) und die Ausgabe ausgeben können Das Skript legt die Bedingungen für die Ausgabe von zwei Bitcoin-Ausgaben fest, d. P2wPKH gibt an, dass eine Signaturüberprüfung der Taproot-Adresse erforderlich ist, und P2PKH gibt an, dass die Signatur des privaten Schlüssels der Legacy-Adresse erforderlich ist.

Konkret sieht die Datenstruktur von Bitcoin-Transaktionen wie folgt aus:

Bei einer Bitcoin-Transaktion besteht die Grundstruktur aus zwei Schlüsselteilen: Ein- und Ausgängen. Der Eingabeteil gibt den Initiator der Transaktion an, während der Ausgabeteil den Empfänger der Transaktion und die Änderung (falls vorhanden) angibt. Die Transaktionsgebühr ist die Differenz zwischen dem gesamten Eingabebetrag und dem gesamten Ausgabebetrag. Da die Eingabe jeder Transaktion die Ausgabe einer vorherigen Transaktion ist, wird die Ausgabe der Transaktion zum Kernelement der Transaktionsstruktur.

Diese Struktur bildet eine Kettenverbindung. Im Bitcoin-Netzwerk kann jede legitime Transaktion auf den Ausgang einer oder mehrerer vorheriger Transaktionen zurückgeführt werden. Der Ausgangspunkt dieser Transaktionsketten ist die Mining-Belohnung und der Endpunkt ist der noch nicht ausgegebene Transaktionsoutput. Alle nicht ausgegebenen Ausgaben im Netzwerk werden zusammenfassend als UTXO (Unspent Transaction Output) des Bitcoin-Netzwerks bezeichnet.

Im Bitcoin-Netzwerk müssen die Eingaben jeder neuen Transaktion nicht ausgegebene Ausgaben sein. Darüber hinaus erfordert jede Eingabe auch die entsprechende private Schlüsselsignatur der vorherigen Ausgabe. Jeder Knoten im Bitcoin-Netzwerk speichert alle derzeit auf der Blockchain befindlichen UTXOs, um die Legitimität neuer Transaktionen zu überprüfen. Durch UTXO- und Signaturüberprüfungsmechanismen können Knoten die Legitimität neuer Transaktionen überprüfen, ohne den gesamten Transaktionsverlauf verfolgen zu müssen, wodurch der Betriebs- und Wartungsprozess des Netzwerks vereinfacht wird.

Die einzigartige Transaktionsstruktur von Bitcoin ist im Einklang mit dem Whitepaper „Bitcoin: A Peer-to-Peer Electronic Cash System“ konzipiert. Seine Transaktionsstruktur simuliert den Transaktionsprozess, mit dem Bargeld ausgegeben werden kann Der Betrag hängt von der zuvor erhaltenen Bargeldmenge ab. Bei jeder Transaktion muss das gesamte Bargeld an dieser Adresse ausgegeben werden, und die Ausgabeadresse der Transaktion ist normalerweise eine Empfangsadresse und eine Wechseladresse, genau wie in einem Supermarkt bei Transaktionen mit Bargeld.

Skript

Im Bitcoin-Netzwerk spielen Skripte eine entscheidende Rolle. Tatsächlich verweist jede Ausgabe einer Bitcoin-Transaktion tatsächlich auf ein Skript und nicht auf eine bestimmte Adresse. Diese Skripte ähneln einer Reihe von Regeln, die definieren, wie der Empfänger die in der Ausgabe gesperrten Assets verwenden kann.

Die Legalitätsüberprüfung von Transaktionen basiert auf zwei Skripten: Sperrskript und Entsperrskript. In der Ausgabe einer Transaktion ist ein Sperrskript vorhanden, das die Bedingungen definiert, die zum Entsperren dieser Ausgabe erforderlich sind. Im Gegensatz dazu müssen Entsperrskripte den Regeln folgen, die durch Sperrskripte zum Entsperren von UTXO-Assets definiert werden. Diese Skripte befinden sich im Eingabeteil der Transaktion. Die Flexibilität dieser Skriptsprache ermöglicht es Bitcoin, eine Vielzahl von Bedingungskombinationen zu erreichen, was seine Eigenschaften als „teilweise programmierbare Währung“ unter Beweis stellt.

Im Bitcoin-Netzwerk führt jeder Knoten einen Stapelinterpreter aus, der diese Skripte basierend auf den „First-In-First-Out“-Regeln interpretiert.

Es gibt zwei gängige Haupttypen der klassischsten Bitcoin-Skripte: P2PKH (Pay-to-Public-Key-Hash) und P2SH (Pay-to-Script-Hash). P2PKH ist ein einfacher Transaktionstyp, bei dem der Empfänger einfach mit dem entsprechenden privaten Schlüssel signiert, um das Asset zu verwenden. P2SH ist komplexer, beispielsweise im Fall von Mehrfachsignaturen, bei denen eine kombinierte Signatur mehrerer privater Schlüssel erforderlich ist, um das Asset zu verwenden, oder.

Zusammen bilden diese Skripte und Verifizierungsmechanismen den Kernbetrieb des Bitcoin-Netzwerks und gewährleisten die Sicherheit und Flexibilität von Transaktionen.

In Bitcoin lauten die Ausgabeskriptregeln von P2PKH beispielsweise wie folgt:

Pubkey-Skript: OP_DUP OP_HASH160 OP_EQUALVERIFY OP_CHECKSIG

Für die Eingabe ist eine Unterschrift erforderlich

Signaturskript: sig

Die Ausgabeskriptregeln von P2SH lauten wie folgt:

Pubkey-Skript: OP_HASH160 OP_EQUAL

Die Eingabe erfordert eine Liste mit mehreren Signaturen

Signaturskript: [sagen] [sagen...]

Unter den beiden oben genannten Arten von Skriptregeln stellt das Pubkey-Skript das Sperrskript und das Signature-Skript das Entsperrskript dar. Die mit OP_ beginnenden Wörter sind verwandte Skriptbefehle und auch Anweisungen, die der Knoten analysieren kann. Diese Befehlsregeln sind nach verschiedenen Pubkey-Skripten unterteilt, die auch die Regeln zum Entsperren von Skripten festlegen.

Der Skriptmechanismus in Bitcoin ist relativ einfach. Es handelt sich lediglich um eine stapelbasierte Engine, die verwandte OP-Anweisungen interpretiert. Es gibt nicht zu viele Skriptregeln, die analysiert werden können, und sie kann keine sehr komplexe Logik implementieren. Aber es lieferte einen Prototyp für die Blockchain-Programmierbarkeit, und einige nachfolgende ökologische Projekte wurden tatsächlich auf der Grundlage von Skriptprinzipien entwickelt. Mit den Aktualisierungen von Segregated Witness und Taproot sind die Arten von OP-Anweisungen umfangreicher geworden, die Größe der Skripte, die in jede Transaktion einbezogen werden können, wurde erweitert und das Bitcoin-Ökosystem hat ein explosionsartiges Wachstum eingeläutet.

Technische Grundsätze und Sicherheitsaspekte der Beschriftung

Die Popularität der Inschriftentechnologie ist untrennbar mit den Segregated Witness- und Taproot-Updates von Bitcoin verbunden.

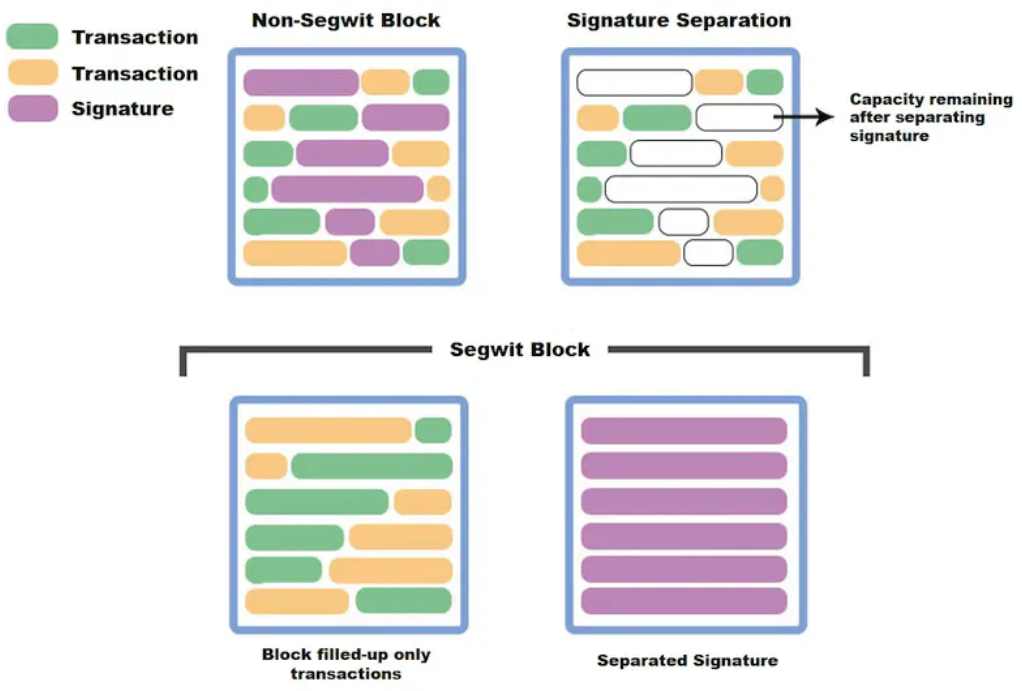

Technisch gesehen ist eine Blockchain im Allgemeinen umso weniger effizient, je dezentraler sie ist. Am Beispiel von Bitcoin beträgt die Blockgröße weiterhin 1 MB, also die gleiche Größe wie der erste Block, der ursprünglich von Satoshi Nakamoto geschürft wurde. Angesichts des Problems der Erweiterung hat sich die Bitcoin-Community nicht für den Weg entschieden, einfach und direkt die Blockgröße zu erhöhen. Stattdessen haben sie einen Ansatz namens Segregated Witness (SegWit) gewählt, ein Upgrade-Schema, das keinen Hard Fork erfordert und darauf abzielt, das Netzwerk durch Optimierung der Datenstruktur im Block zu verbessern.

Getrennter Zeuge

Bei Bitcoin-Transaktionen sind die Informationen jeder Transaktion hauptsächlich in zwei Teile unterteilt: grundlegende Transaktionsdaten und Zeugendaten. Zu den grundlegenden Transaktionsdaten gehören wichtige Finanzinformationen wie Kontostände, während Zeugendaten zur Überprüfung der Identität des Benutzers verwendet werden. Für die Nutzer geht es vor allem um Informationen, die in direktem Zusammenhang mit Vermögenswerten stehen, wie z. B. Kontostände, während Details zur Identitätsprüfung keine allzu großen Ressourcen bei Transaktionen erfordern. Mit anderen Worten: Der Empfänger des Vermögenswerts ist in erster Linie darauf bedacht, ob der Vermögenswert verfügbar ist, und muss den Angaben des Absenders nicht zu viel Aufmerksamkeit schenken.

In der Transaktionsstruktur von Bitcoin nehmen Zeugendaten (d. h. Signaturinformationen) jedoch viel Speicherplatz ein, was zu einer verringerten Übertragungseffizienz und erhöhten Kosten für die Transaktionsverpackung führt. Um dieses Problem zu lösen, wurde die Segregated Witness (SegWit)-Technologie eingeführt. Ihre Kernidee besteht darin, die Zeugendaten von den Haupttransaktionsdaten zu trennen und separat zu speichern. Das Ergebnis ist eine optimierte Speicherplatznutzung, wodurch die Transaktionseffizienz erhöht und die Kosten gesenkt werden.

Auf diese Weise bleibt die ursprüngliche Blockgröße von 1 MB unverändert, jeder Block kann mehr Transaktionen aufnehmen und die Segregated Witness-Daten (d. h. verschiedene Signaturskripte) können zusätzlichen 3 MB-Speicherplatz belegen, wodurch die Grundlage für Taproot-Skriptanweisungen gelegt wird zur Aufbewahrung.

Pfahlwurzel

Taproot ist ein wichtiges Soft-Fork-Upgrade des Bitcoin-Netzwerks, das den Datenschutz und die Effizienz von Bitcoin-Skripten sowie die Verarbeitungsmöglichkeiten intelligenter Verträge verbessern soll. Dieses Upgrade gilt als großer Fortschritt seit dem SegWit-Upgrade 2017.

Dieses Taproot-Upgrade umfasst drei verschiedene Bitcoin Improvement Proposals (BIPs): Taproot (Merkle Abstract Syntax Tree, MAST), Tapscript und ein neues Multi-Signatur-freundliches digitales Signaturschema namens „Schnorr-Signatur“. Der Zweck von Taproot besteht darin, Bitcoin-Nutzern eine Reihe von Vorteilen zu bieten, darunter mehr Privatsphäre bei Transaktionen und geringere Transaktionskosten. Darüber hinaus wird es die Fähigkeit von Bitcoin verbessern, komplexere Transaktionen durchzuführen und dadurch seinen Anwendungsbereich erweitern.

Das Taproot-Update wirkt sich direkt auf drei Ökosysteme aus: Das eine ist das Ordinalprotokoll, das die Skriptpfad-Ausgabeskripte von Taproot verwendet, um zusätzliche Daten zu implementieren. Das andere ist das Upgrade des Lightning Network auf Taproot Asset, das sich aus einfachem Peer-to-Peer-BTC entwickelt Zahlung an Peer-to-Peer Es unterstützt die Ausgabe neuer Vermögenswerte; das andere ist das neu vorgeschlagene BitVM, das op_booland und op_not in Taproot verwendet, um die Bool-Schaltung in das Taproot-Skript zu „ätzen“, um die Funktion der virtuellen Maschine für intelligente Verträge zu realisieren.

Ordnungszahlen

Ordinals ist ein von Casey Rodarmor im Dezember 2022 erfundenes Protokoll, das jedem Satoshi eine eindeutige Seriennummer gibt und diese in Transaktionen verfolgt. Jeder kann über Ordinals zusätzliche Daten, einschließlich Text, Bilder, Videos usw., im Taproot-Skript von UTXO anhängen.

Freunde, die sich mit Ordnungszahlen auskennen, müssen wissen: Die Gesamtzahl der Bitcoins beträgt 21 Millionen, und jeder Bitcoin enthält 10^8 Satoshi (Satoshi), es gibt also insgesamt 21 Millionen*10^8 Satoshis im Bitcoin-Netzwerk, und das Das Ordnungszahlenprotokoll wird diese Satoshis unterscheiden und jeder Satoshi hat eine eindeutige Nummer. Dies ist theoretisch möglich, in der Praxis jedoch nicht möglich.

Da das BTC-Netzwerk ein Mindestübertragungslimit von 546 Satoshis (Segwit ist mindestens 294 Satoshis) hat, um Staubangriffen zu widerstehen, sind Übertragungen von 1 Satoshi und 1 Satoshi je nach Art der Übertragungsadresse nicht zulässig, mindestens 546 Satoshis oder 294 Satoshis müssen übertragen werden, und gemäß der First-In-First-Out-Nummerierungstheorie der Ordinalzahlen sind mindestens Satoshi Nr. 1 bis Satoshi Nr. 294 jedes Blocks unteilbar.

Die sogenannte Gravur wird also nicht auf einem bestimmten Satoshi eingraviert, sondern in das Skript einer Transaktion eingraviert, und diese Transaktion muss mindestens eine Übertragung von 294 Satoshis enthalten und dann von einem zentralen Indexer (wie Unisat) verfolgt werden Identifizieren Sie die Übertragungssituation dieser 294 Satoshi oder 456 Satoshi.

Wie Inschriften in Transaktionen kodiert werden

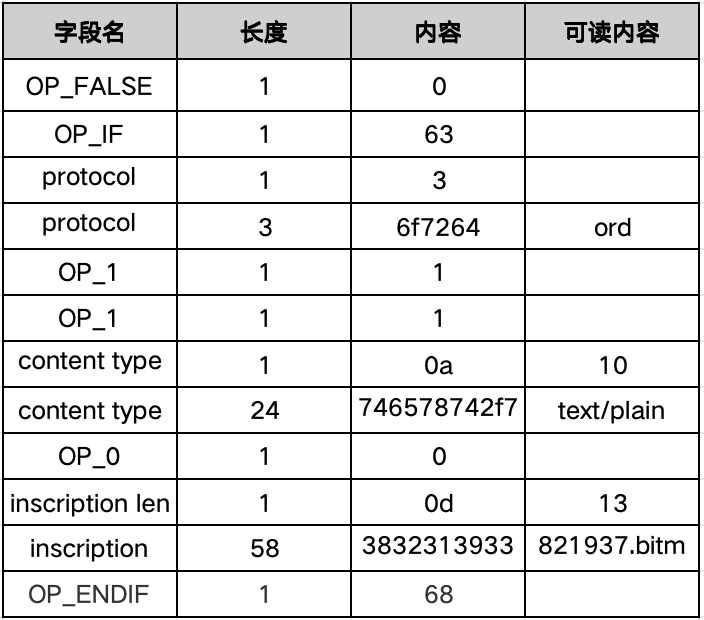

Im Prinzip kann die Ausgabe von Taproot-Skripten nur aus der vorhandenen Taproot-Ausgabe erfolgen, daher sollte die Einschreibung theoretisch über ein zweistufiges Commit/Reveal-Verfahren erfolgen. Erstellen Sie zunächst in der Commit-Transaktion eine Taproot-Eingabe basierend auf dem Inhalt des Skriptpfads spend und geben Sie die Spend/Revealed-Signaturbedingungen in der Ausgabe an. Zweitens wird bei einer Offenlegungstransaktion die durch die Festschreibungstransaktion erzeugte Ausgabe ausgegeben, um den Inhalt der Inschrift in der Kette offenzulegen.

Im tatsächlichen Indexer-Szenario widmen wir der Rolle der Offenlegung von Transaktionen jedoch nicht viel Aufmerksamkeit. Stattdessen lesen wir direkt ein Skriptfragment bestehend aus OP_FALSE OP_IF ... OP_ENDIF im Eingabeskript und lesen den Inhalt der Inschrift davon.

Da die Kombination der Anweisungen OP_FALSE und OP_IF dazu führt, dass das Skript nicht ausgeführt wird, können Bytes mit beliebigem Inhalt darin gespeichert werden, ohne dass die Logik des ursprünglichen Skripts beeinträchtigt wird.

Eine Textinschrift mit der Zeichenfolge „Hello, world!“ wird wie folgt serialisiert:

OP_FALSE OP_IF OP_PUSH "ord"OP_1OP_PUSH

"text/plain;charset=utf-8"OP_0OP_PUSH "Hallo Welt!"OP_ENDIF

Das Ordinals-Protokoll serialisiert diesen Code im Wesentlichen in das Taproot-Skript.

Suchen wir eine Transaktion aus der Kette, um das Codierungsprinzip von Ordinalzahlen im Detail zu erklären:

https://explorer.btc.com/btc/transaction/885d037ed114012864c031ed5ed8bbf5f95b95e1ef6469a808e9c08c4808e3ae

Wir können die Details dieser Transaktion einsehen:

Wir analysieren die Codierung des Zeugenfelds ab 0063 (OP_FALSE OP_IF) und können den serialisierten Codierungsinhalt verstehen:

Solange wir diesen Teil des Codes im Zeugenskript entschlüsseln können, können wir den eingeschriebenen Inhalt kennen. Was hier codiert wird, sind reine Textinformationen, und auch andere Daten wie HTML, Bilder, Videos usw. sind ähnlich.

Theoretisch können Sie auch Ihre eigenen Codierungsinhalte definieren oder sogar verschlüsselte Inhalte, die nur Sie kennen, diese Inhalte können jedoch nicht in normalen Browsern angezeigt werden.

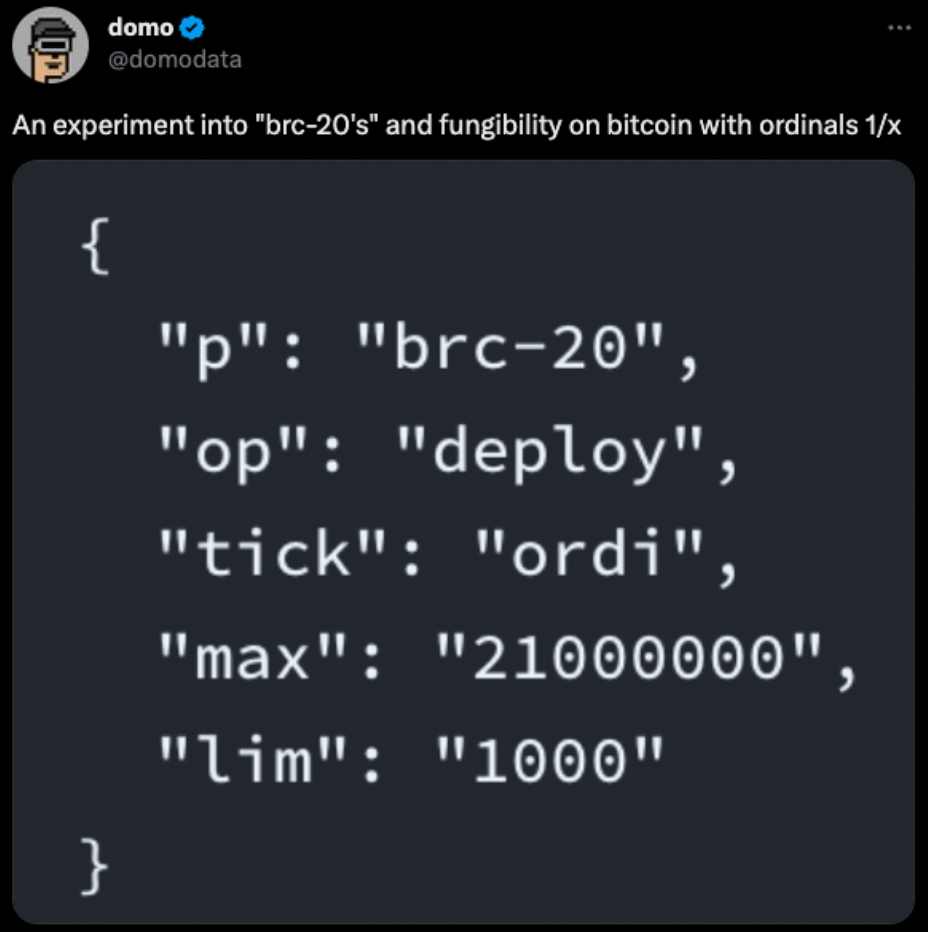

BRC20

Am 9. März 2023 veröffentlichte ein anonymer Twitter-Nutzer namens domo einen Tweet auf Twitter, um einen fungiblen Token-Standard auf Basis des Ordinals-Protokolls zu schaffen, und nannte ihn den BRC20-Standard. Die Idee ist, dass JSON-String-Daten über das Ordinals-Protokoll in Taproot-Skripte eingeschrieben werden können, um fungible BRC-20-Token bereitzustellen, zu prägen und zu übertragen.

Abbildung 1: Die bescheidenen Anfänge des BRC-20-Tokens (domos erster Beitrag zu diesem Thema)

Quelle: Twitter (@domodata)

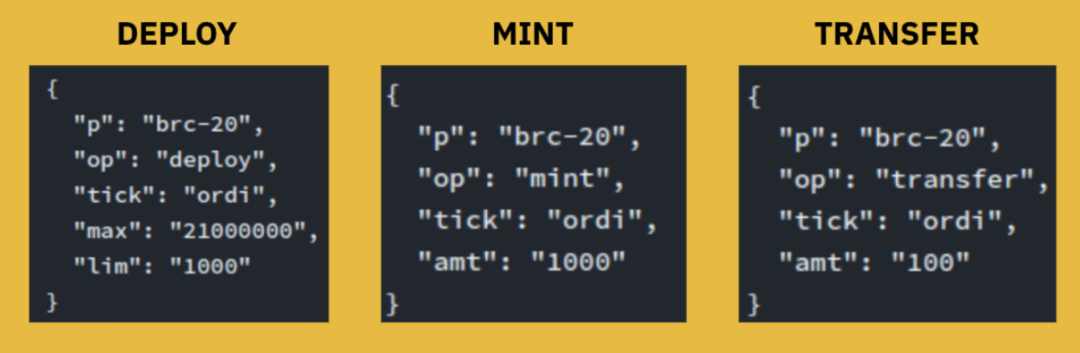

Abbildung 2: Drei mögliche Anfangsoperationen für BRC-20-Token (p = Protokollname, op = Operation, tick = Ticker/Identifikator, max = maximales Angebot, lim = Prägelimit, amt = Menge)

Quelle: https://domo-2.gitbook.io/brc-20-experiment/, Binance Research

Der Initiator des Tokens stellt den BRC20-Token in der Kette durch Deploy bereit, und dann erhalten die Teilnehmer den Token durch Mint nahezu kostenlos (nur Mining-Gebühren). Wenn die Anzahl der Mints das Maximum überschreitet, erfolgt die Inschrift der Mint-Inschrift vom Indexer als ungültig betrachtet werden. Danach kann die Adresse, die den Token besitzt, den Token durch die Übertragungsinschrift übertragen.

Es ist erwähnenswert, dass Ordinals-Gründer Casey sehr unzufrieden damit ist, dass BRC-20-Transaktionen den Großteil des Ordinals-Protokolls ausmachen. Er hat öffentlich erklärt, dass die BRC-20 eine Menge Müll zu den von ihm geschaffenen Ordinals gebracht habe. Daher schickte das Casey-Team öffentlich einen Brief, in dem Binance aufgefordert wurde, Ordinals in der Einführung des ORDI-Tokens zu löschen. Er wollte nicht, dass das Ordinals-Protokoll mit ORDI in Zusammenhang steht.

erweitertes Protokoll

BRC20-Austausch

Unisat, derzeit der größte Markt-, Index- und Wallet-Anbieter für den Inskriptionshandel, hat das BRC20-Swap-Protokoll für BRC20-Transaktionen vorgeschlagen, das jetzt für Erstanwender zum Testen verfügbar ist.

Frühere Eintragungstransaktionen konnten nur über eine Methode namens PSBT (Partially Signed Bitcoin Transaction) durchgeführt werden, die dem Off-Chain-Signaturschema von Opensea ähnelt und zentralisierte Dienste nutzt, um die Signaturen von Käufern und Verkäufern „abzugleichen“. Dies führt dazu, dass BRC20-Vermögenswerte wie NFT-Vermögenswerte nur über ausstehende Aufträge gehandelt werden können und die Liquidität und Transaktionseffizienz sehr gering sind.

brc20 swap führt einen Mechanismus ein, der als Modul im JSON-String des brc20-Protokolls bezeichnet wird. In diesem Modul kann eine Reihe von Skripten eingesetzt werden, die Smart Contracts ähneln. Am Beispiel des Swap-Moduls kann der Benutzer BRC20 durch Übertragung im Modul sperren, d LP, Sie können eine Transaktion initiieren und die brc20-Tokens abheben.

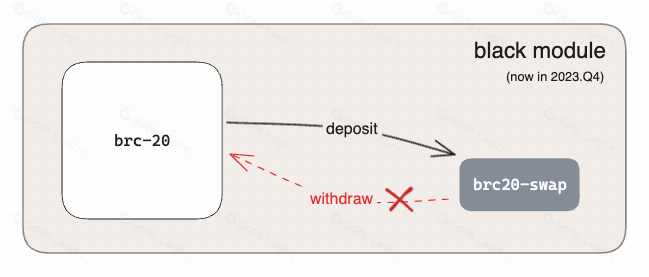

Derzeit wird der brc20-Swap im erweiterten Modus des schwarzen Moduls betrieben. Aus Sicherheitsgründen werden die Gelder, die Benutzer abheben können, durch die Summe der Gelder im Modul bestimmt Vermögenswerte abheben, die die im Modul gesperrten Gesamtvermögenswerte überschreiten.

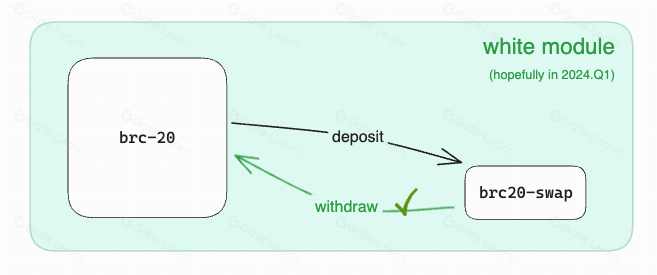

Wenn das Verhalten des schwarzen Moduls von den Benutzern verstanden und implementiert wird, allmählich zuverlässig wird und nach und nach von mehr Indexierern akzeptiert wird, wechselt das Produkt vom schwarzen Modul zum weißen Modul und erreicht ein Konsens-Upgrade. Benutzer können Vermögenswerte frei einzahlen und abheben.

Da sich das Brc20-Protokoll und sogar das gesamte Ordinals-Ökosystem noch in einem frühen Stadium befinden, verfügt Unisat über einen größeren Einfluss und einen größeren Ruf. Es bietet umfassende Indexierungsdienste wie Transaktionen und Kontostandsabfragen für das Protokoll, und es besteht ein einziges Zentralisierungsrisiko. Seine modulare Betriebsarchitektur ermöglicht die Teilnahme von mehr Dienstanbietern und sorgt so für einen dezentraleren Index.

BRC420

Das Brc420-Protokoll wurde von RCSV entwickelt. Sie erweiterten die ursprüngliche Inschrift um einen rekursiven Index. Komplexere Asset-Formate werden rekursiv definiert. Gleichzeitig stellt Brc420 ein verbindliches Verhältnis zwischen Nutzungsrechten und Lizenzgebühren auf der Grundlage einer einzigen Eintragung her. Wenn ein Benutzer einen Vermögenswert prägt, muss er oder sie Lizenzgebühren an den Ersteller zahlen, und wenn er eine Inschrift besitzt, kann er das Nutzungsrecht dafür erteilen und einen Preis dafür festlegen. Dieser Schritt kann zu mehr Innovation im Ordinals-Ökosystem führen .

Der Vorschlag von Brc420 bietet einen breiteren Vorstellungsraum für die Inschriftenökologie. Zusätzlich zum Aufbau eines komplexeren Metaversums durch rekursive Referenzen kann eine intelligente Vertragsökologie auch durch rekursive Referenzen von Codeinschriften konstruiert werden.

ARC20

Der ARC20-Token-Standard wird vom Atomics-Protokoll bereitgestellt. In diesem Standard ist „Atom“ die Grundeinheit, die auf Bitcoins kleinster Einheit Satoshi (sat) basiert. Das bedeutet, dass jeder ARC20-Token immer durch 1 Sat gedeckt ist. Darüber hinaus ist ARC20 das erste Token-Protokoll, das über PoW-Inschriften (Proof of Work) geprägt wird, was es den Teilnehmern ermöglicht, Inschriften oder NFTs direkt zu schürfen, ähnlich wie beim Bitcoin-Schürfen.

Die Gleichsetzung von 1 ARC20-Token mit 1 Sat bringt mehrere Vorteile:

1. Zunächst einmal wird der Wert jedes ARC20-Tokens niemals weniger als 1 Sat betragen, wodurch Bitcoin dabei als „digitaler Goldanker“ fungiert.

2. Zweitens müssen Sie bei der Überprüfung einer Transaktion nur das UTXO abfragen, das sat entspricht, was im Gegensatz zu BRC20 steht, das Off-Chain-Ledger-Statusaufzeichnungen und die Komplexität eines Sequenzers eines Drittanbieters erfordert.

3. Darüber hinaus können alle Vorgänge von ARC20 ohne zusätzliche Schritte über das Bitcoin-Netzwerk durchgeführt werden.

4. Schließlich ist es aufgrund der Zusammensetzbarkeit von UTXO theoretisch möglich, ARC20-Token direkt mit Bitcoin auszutauschen, was die Möglichkeit zukünftiger Liquidität bietet.

Das Atomics-Protokoll legt spezielle Präfixparameter für Bitwork Mining für ARC20-Tokens fest. Token-Emittenten können ein spezielles Präfix wählen, und Benutzer müssen durch CPU-Mining ein passendes Präfix berechnen, bevor sie zum Prägen des ARC20-Tokens berechtigt sind. Dieses „Eine CPU, eine Stimme“-Modell steht im Einklang mit der Philosophie der Bitcoin-Fundamentalisten.

Ist die Beschriftung sicher?

Die Inschrift scheint nur ein Stück „harmloser“ Text zu sein, der in die Kette hochgeladen und über einen zentralen Indexer analysiert wird. Es scheint, dass das Sicherheitsproblem nur eine Sicherheitsüberlegung für zentralisierte Dienste darstellt Folgende Punkte müssen noch beachtet werden:

Sicherheitsprobleme in der Kette

1. Erhöhen Sie die Knotenlast

Inschriften erhöhen die Größe von Bitcoin-Blöcken, wodurch die Ressourcen steigen, die Knoten benötigen, um Blöcke im gesamten Netzwerk zu verbreiten, zu speichern und zu validieren. Wenn zu viele Inschriften vorhanden sind, verringert dies die Dezentralisierung des Bitcoin-Netzwerks und macht das Netzwerk anfälliger für Angriffe.

2. Reduzieren Sie die Sicherheit

Inschriften können zum Speichern jeglicher Art von Daten, einschließlich bösartiger Codes, verwendet werden. Wenn den Bitcoin-Blöcken bösartiger Code hinzugefügt wird, kann dies zu Sicherheitslücken im Netzwerk führen.

3. Transaktionen müssen strukturiert werden

Der Handel mit Inschriften erfordert die Konstruktion von Transaktionen und die Beachtung der First-in-First-out-Regel für Ordnungszahlen, um eine unbeabsichtigte Zerstörung der Indexikalität von Inschriften zu verhindern.

4. Beim Kauf und Verkauf bestehen Risiken

Der Handelsmarkt von Inscription, ob OTC oder PSBT, birgt das Risiko eines Vermögensverlusts.

spezifische Sicherheitsprobleme

1. Die Orphan-Block-Rate und die Fork-Rate steigen

Inschriften erhöhen die Blockgröße, was zu einer Erhöhung der Orphan-Block-Rate und der Fork-Rate führt. Verwaiste Blöcke beziehen sich auf Blöcke, die von anderen Knoten nicht erkannt werden, und Forks beziehen sich auf die Existenz mehrerer konkurrierender Blockchains im Netzwerk. Verwaiste Blöcke und Forks verringern die Stabilität und Sicherheit des Netzwerks.

2. Der Angreifer hat die Inschrift manipuliert

Ein Angreifer kann die Offenheit der Inschrift für Manipulationsangriffe ausnutzen.

Beispielsweise könnte ein Angreifer die in der Inschrift gespeicherten Informationen durch Schadcode ersetzen, bevor er in die Server des Indexierers eindringt oder über Trojaner Benutzergeräte kompromittiert.

3. Unsachgemäße Verwendung der Brieftasche

Wenn das Wallet unsachgemäß verwendet wird und das Wallet die Inschriften nicht indizieren kann, ist es wahrscheinlich, dass die Inschriften falsch übertragen werden, was zu Vermögensverlusten führt.

4. Phishing oder Betrug

Angreifer können gefälschte Unisat- und andere Indexer-Websites verwenden, um Benutzer zur Durchführung von Registrierungstransaktionen zu verleiten und so Benutzerressourcen zu stehlen.

5. Auslassung der PSBT-Signatur

Atomics Market führte einmal dazu, dass Benutzerressourcen durch die falsche Verwendung von Signaturmethoden beschädigt wurden.

Verwandte Lektüre:

<Die Analyse des Vermögensverlusts von Benutzern auf dem Atomicals-Markt>

https://metatrust.io/company/blogs/post/the-analysis-of-the-atomicals-market-user-asset-loss

Maßnahmen, die ergriffen werden können

1. Begrenzen Sie die Größe der Inschriften

Die Größe der Inschriften kann begrenzt werden, um die Auswirkungen auf die Knotenbelastung zu verringern, was Lukas bereits zu Beginn des Artikels tut.

2. Verschlüsseln Sie die Inschrift

Zum Schutz vor Schadcode können Beschriftungen verschlüsselt werden.

3. Nutzen Sie vertrauenswürdige Inschriftenquellen

Vertrauenswürdige Inschriftenquellen können genutzt werden, um Signaturproblemen und Phishing vorzubeugen.

4. Verwenden Sie eine Brieftasche, die Beschriftungen unterstützt

Verwenden Sie für Überweisungen eine Wallet mit Inscription-Funktion.

5. Achten Sie auf die Überprüfung der Beschriftungscodes und zugehörigen Skripte

Bei den neuen Experimenten mit brc20-swap und rekursiver Inschrift ist es aufgrund der Einführung von Codes und verwandten Skripten erforderlich, die Sicherheit dieser Codes und Skripte zu gewährleisten.

Zusammenfassen

Aus technischer und sicherheitstechnischer Sicht handelt es sich bei Bitcoin Inscription im Wesentlichen um eine Sicherheitslücke, bei der das Taproot-Skript keine Daten speichert, und es bestehen auch einige Sicherheitsprobleme. Lukes Änderungen am Bitcoin-Kerncode sind aus Sicherheitsgründen korrekt. Luke hat die Konsensschicht von Bitcoin nicht direkt geändert, sondern sich dafür entschieden, das Spam-Filter-Modul (Strategiefilter) so anzupassen, dass Knoten beim Empfang von P2P-Broadcast-Nachrichten automatisch Ordinals-Transaktionen herausfiltern können. In diesem Strategiefilter gibt es mehrere Funktionen namens isStandard(), die prüfen, ob verschiedene Aspekte der Transaktion dem Standard entsprechen. Wenn eine Transaktion die Kriterien nicht erfüllt, wird die vom Knoten empfangene Transaktion schnell verworfen.

Mit anderen Worten: Obwohl Ordinals-Transaktionen irgendwann zur Blockchain hinzugefügt werden können, fügen die meisten Knoten diese Art von Daten nicht zum Transaktionspool hinzu, was die Verzögerung für den Empfang von Ordinals-Daten durch den Mining-Pool erhöht, der bereit ist, sie auf der Blockchain zu packen Kette. Wenn ein Mining-Pool jedoch einen Block sendet, der eine BRC-20-Transaktion enthält, wird er von anderen Knoten trotzdem erkannt.

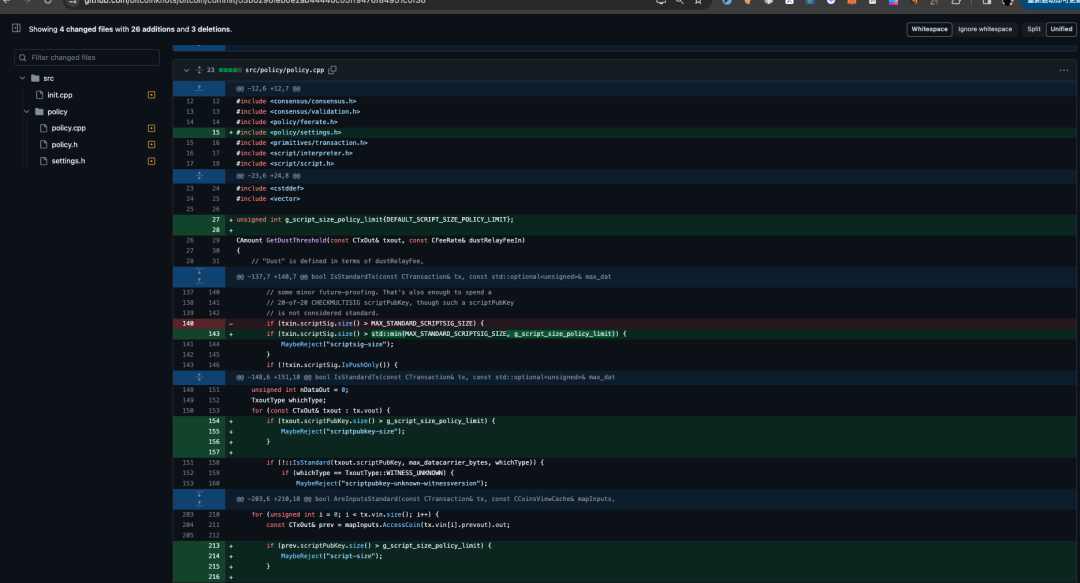

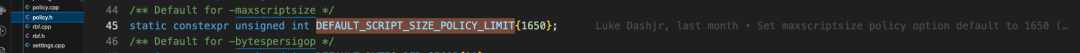

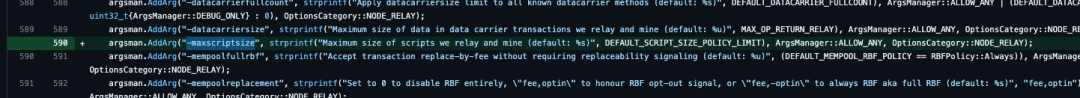

Luke hat bereits Änderungen am Richtlinienfilter im Bitcoin Knots-Client eingeführt und plant, ähnliche Änderungen im Bitcoin Core-Client einzuführen. In dieser Überarbeitung führte er einen neuen Parameter namens g_script_size_policy_limit ein, der die Größe von Skripten an mehreren verschiedenen Stellen begrenzt. Diese Änderung bedeutet, dass es bei der Verarbeitung von Transaktionen zusätzliche Einschränkungen hinsichtlich der Skriptgröße geben wird, die sich auf die Art und Weise auswirken, wie Transaktionen akzeptiert und verarbeitet werden.

Derzeit beträgt der Standardwert dieses Parameters 1650 Bytes und jeder Knoten-Client kann ihn beim Start über den Parameter -maxscriptsize festlegen:

Selbst wenn der Code aktualisiert wird, wird es jedoch noch lange dauern, bis alle Miner-Knoten auf die neue Version aktualisiert sind. In dieser Zeit sollten Innovatoren in der Inscription-Community in der Lage sein, ein sichereres Protokoll zu erstellen.

Metatrust Labs hat Inscription-Investitionsrisiken auf der metaScore-Plattform durch On-Chain-Daten und Asset-Tracking bewertet und überwacht. Gleichzeitig hat es auch eine Bitcoin-Netzwerküberwachungsregel-Engine auf der metaScout-Plattform gestartet, die Investoren dabei helfen kann, die realen Risiken zu überwachen. Zeitstatus der Bitcoin-Inskriptionsdaten.

In dieser Ausgabe untersuchen wir die technischen Prinzipien und möglichen Sicherheitsprobleme der mittlerweile beliebten Inschriftenökologie. In der nächsten Ausgabe stellen wir Ihnen eine komplexere Technologie zum Ätzen von Taproot-Schaltkreisen vor – bitVM. Bleiben Sie also auf dem Laufenden.

Über MetaTrust Labs

MetaTrust Labs ist ein führender Anbieter von Web3-Sicherheitstools für künstliche Intelligenz und Code-Audit-Diensten, die von der Nanyang Technological University in Singapur gegründet wurden. Wir bieten fortschrittliche KI-Lösungen, die es Entwicklern und Projektbeteiligten ermöglichen, Web3-Anwendungen und Smart Contracts zu sichern. Zu unseren umfassenden Dienstleistungen gehören KI-Sicherheitsscans, Code-Audits, intelligente Vertragsüberwachung und Transaktionsüberwachung. Durch die Integration von KI sorgen wir für ein sicheres Ökosystem und stärken das Vertrauen zwischen Benutzern und Entwicklern.

Offizielle Website: https://www.metatrust.io/

Twitter: https://twitter.com/MetaTrustLabs

Linkedin: https://www.linkedin.com/in/metatrust