Von: Lisa

Hintergrund der Veranstaltung

Seit 2022 sind nach und nach verschiedene Phishing-Gruppen namens Drainer entstanden, etwa Pink Drainer, die sich durch Social Engineering Discord-Tokens beschafft und Phishing betreibt; etwa Venom, ein Phishing-Dienstleister, der durch Permit oder Approve die Zustimmung der Nutzer einholt und Vermögenswerte stiehlt. Drainer; Beispielsweise nutzte die Phishing-Organisation Monkey Drainer (https://aml.slowmist.com/events) gefälschte KOL-Twitter-Konten, Discord usw., um gefälschte NFT-bezogene Köder-Websites mit bösartigem Mint für Phishing freizugeben und zig Millionen davon zu stehlen Dollar. /monkey_Drainer_statistics/); wie Inferno Drainer, ein auf Multi-Chain-Betrug spezialisierter Hersteller.

Im Laufe der Zeit haben sich einige Drainer aus der Kryptowährungsphase zurückgezogen, aber zwei aktuelle Vorfälle haben eine Phishing-Gruppe, die schon oft im Verborgenen agierte – Angel Drainer – nach und nach in den Fokus der Öffentlichkeit gerückt.

Vorfall 1: Balancer-DNS-Hijacking-Angriff

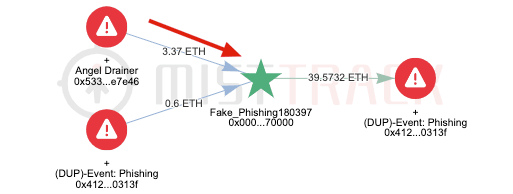

Am 19. September 2023 gab Balancer eine dringende Warnung heraus, in der er Benutzer aufforderte, den Zugriff auf seine offizielle Website einzustellen, da ihre Schnittstelle durch böswillige Akteure aufgrund von DNS-Hijacking kompromittiert wurde und Wallets nach dem Besuch von Links zur Website Phishing-Angriffen ausgesetzt sein werden. Laut MistTrack-Analyse stammten die Gebühren der Angreifer von der Phishing-Gruppe Angel Drainer, und den Opfern wurden mindestens 350.000 US-Dollar gestohlen.

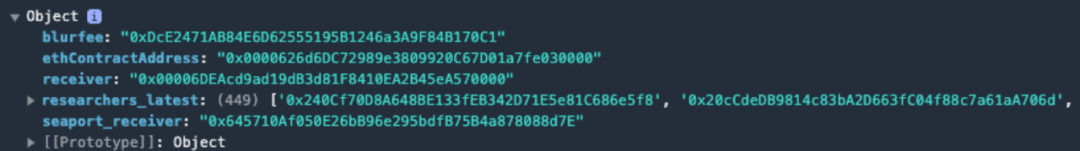

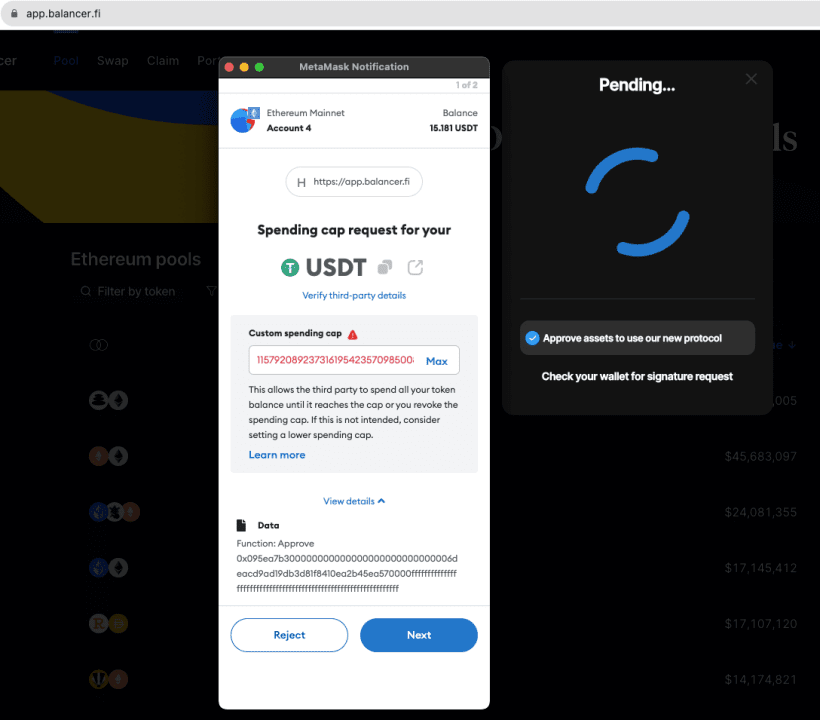

Mit anderen Worten: Der Angreifer (Angel Drainer) veranlasste den Benutzer durch einen Angriff auf die Balancer-Website zum „Genehmigen“ und überwies über „transferFrom“ Gelder an den Angreifer (Angel Drainer). Nach den von uns gesammelten relevanten Erkenntnissen könnte der Angreifer mit russischen Hackern in Verbindung stehen. Nach der Analyse wurde festgestellt, dass sich im Frontend von app.balancer.fi (https://app.balancer.fi/js/overchunk.js) schädlicher JavaScript-Code befand.

Nachdem der Benutzer das Wallet verwendet, um eine Verbindung zur Website app.balancer.fi herzustellen, ermittelt das bösartige Skript automatisch den Kontostand des verbundenen Benutzers und führt einen Phishing-Angriff aus.

Vorfall 2: Galxe-DNS-Hijacking-Angriff

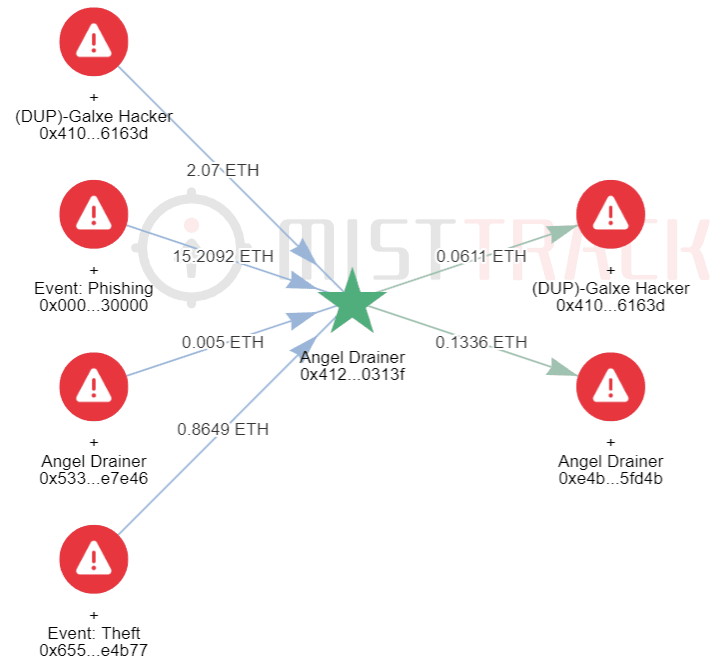

Am 6. Oktober 2023 wurden nach Angaben mehrerer Community-Benutzer Vermögenswerte gestohlen, nachdem eine Wallet-Signatur zur Autorisierung der Galxe-Plattform, einem Web3-Netzwerk für Zugangsdaten, verwendet wurde. Anschließend gab Galxe offiziell bekannt, dass seine Website geschlossen wurde und das Problem behoben wurde. Laut MistTrack-Analyse hat die Galxe-Hacker-Adresse mehrere Interaktionen mit der Angel-Drainer-Adresse und scheint derselbe Hacker zu sein.

Am 7. Oktober gab Galxe eine Erklärung ab, in der es hieß, dass die Website nun vollständig wiederhergestellt sei. Der detaillierte Ablauf des Vorfalls lautete: Am 6. Oktober kontaktierte eine unbekannte Person den Domainnamen-Dienstleister Dynadot und gab vor, ein autorisiertes Galxe-Mitglied zu sein Die Verwendung eines gefälschten Dokuments umgeht Sicherheitsprozesse. Anschließend verschafften sich die Betrüger unbefugten Zugriff auf das DNS des Domänenkontos, das sie nutzten, um Benutzer auf gefälschte Websites umzuleiten und Transaktionen zu signieren, die ihr Geld stahlen. Ungefähr 1.120 Benutzer, die mit der bösartigen Website interagierten, waren betroffen und es wurden ungefähr 270.000 US-Dollar gestohlen.

Im Folgenden werden nur einige der Phishing-Materialien und Phishing-Wallet-Adressen der Gruppe analysiert:

Analyse von Phishing-Websites und -Techniken

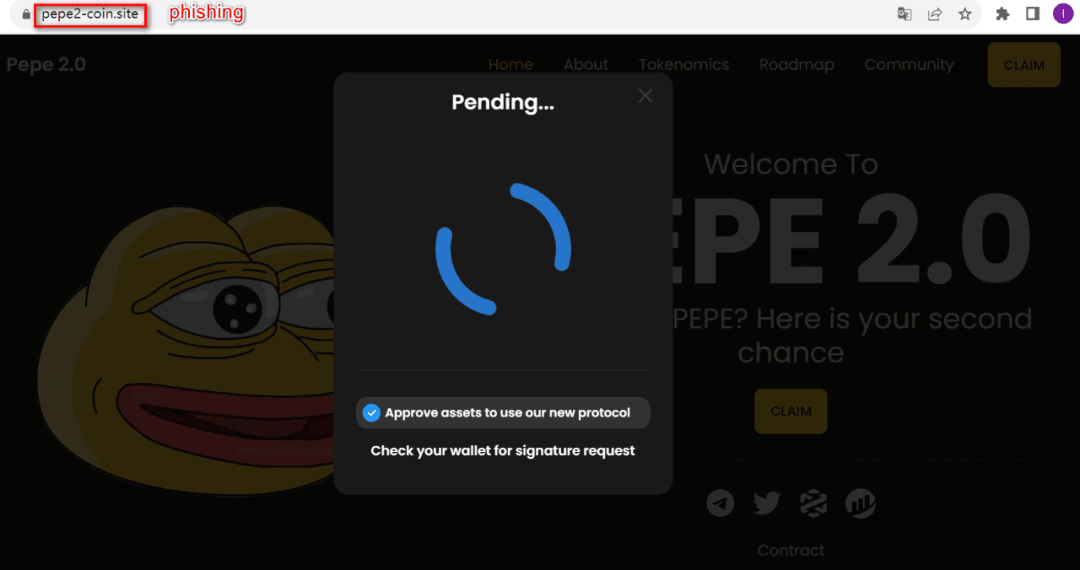

Nach der Analyse haben wir herausgefunden, dass die Hauptangriffsmethode dieser Gruppe darin besteht, Social-Engineering-Angriffe auf Domain-Name-Service-Provider durchzuführen. Nachdem sie die entsprechenden Berechtigungen für Domain-Name-Konten erhalten haben, ändern sie die DNS-Auflösungsrichtung und leiten Benutzer auf gefälschte Websites um. Nach Angaben von ScamSniffer, einem SlowMist-Partner, betrafen die Phishing-Angriffe der Gruppe gegen die Verschlüsselungsbranche mehr als 3.000 Domainnamen.

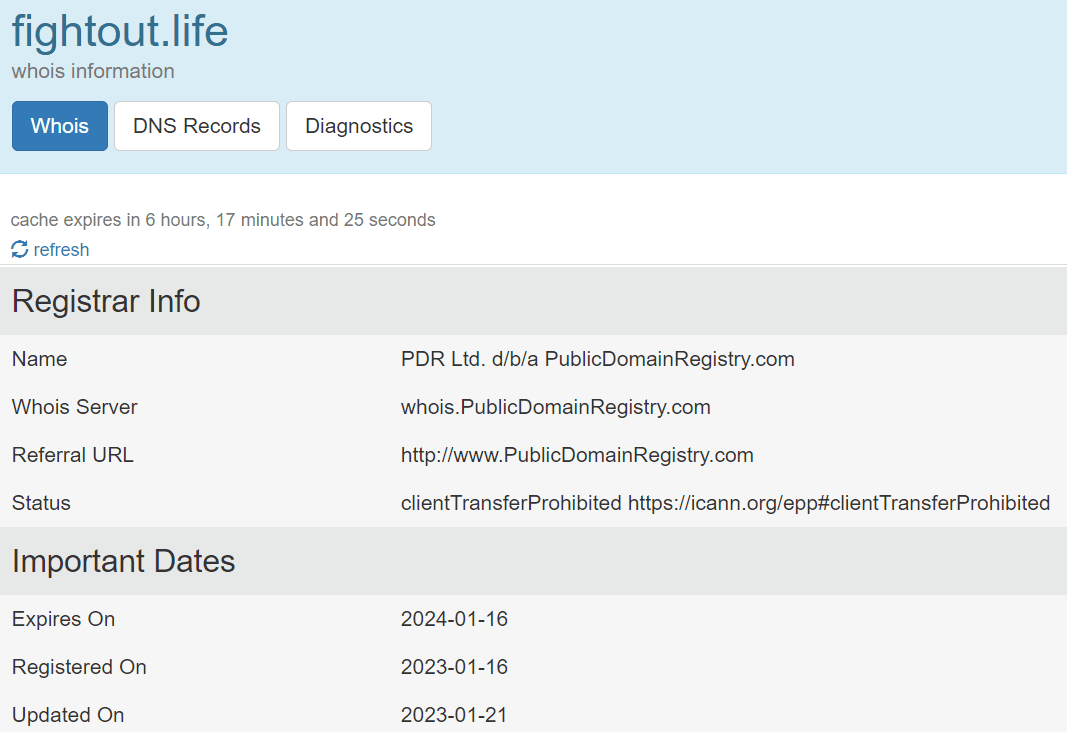

Durch Abfrage der relevanten Informationen dieser Domainnamen wurde festgestellt, dass das Registrierungsdatum bis Januar 2023 zurückverfolgt werden kann:

Die Website imitiert Fight Out, ein Web3-Spielprojekt, und ist derzeit nicht verfügbar. Interessanterweise berichteten mehrere Benutzer auf der offiziellen sozialen Plattform Fight Out, dass es sich bei dem Projekt ebenfalls um einen Betrug handele.

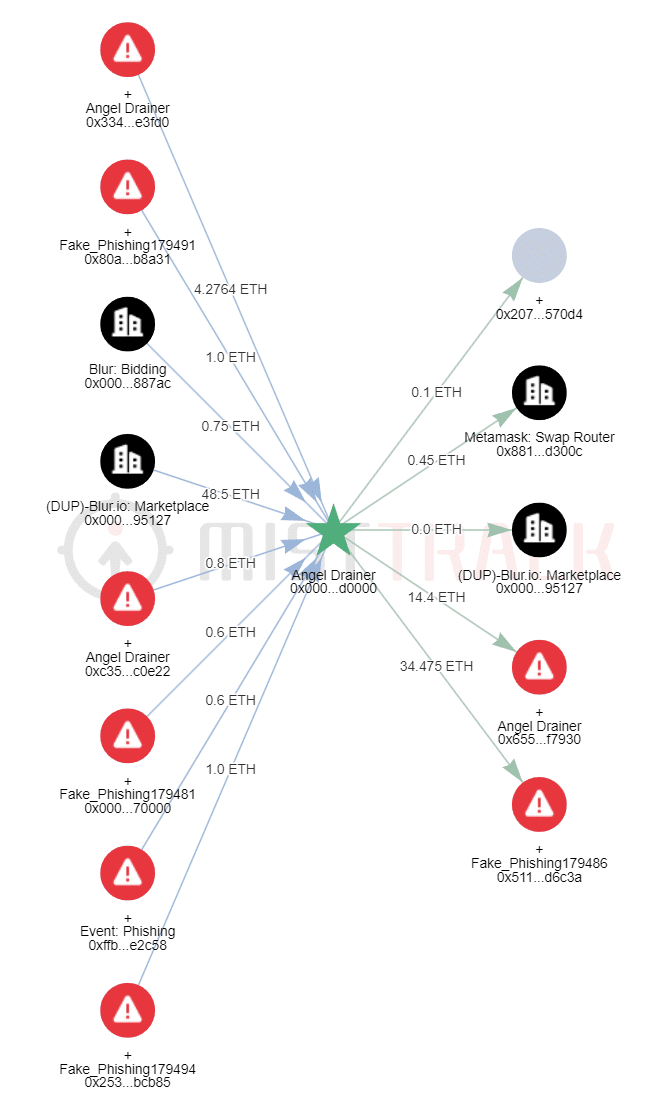

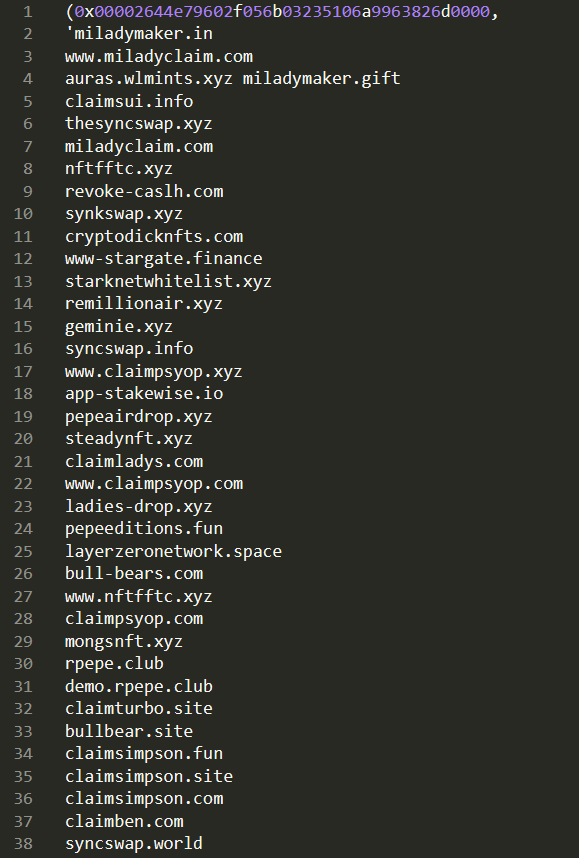

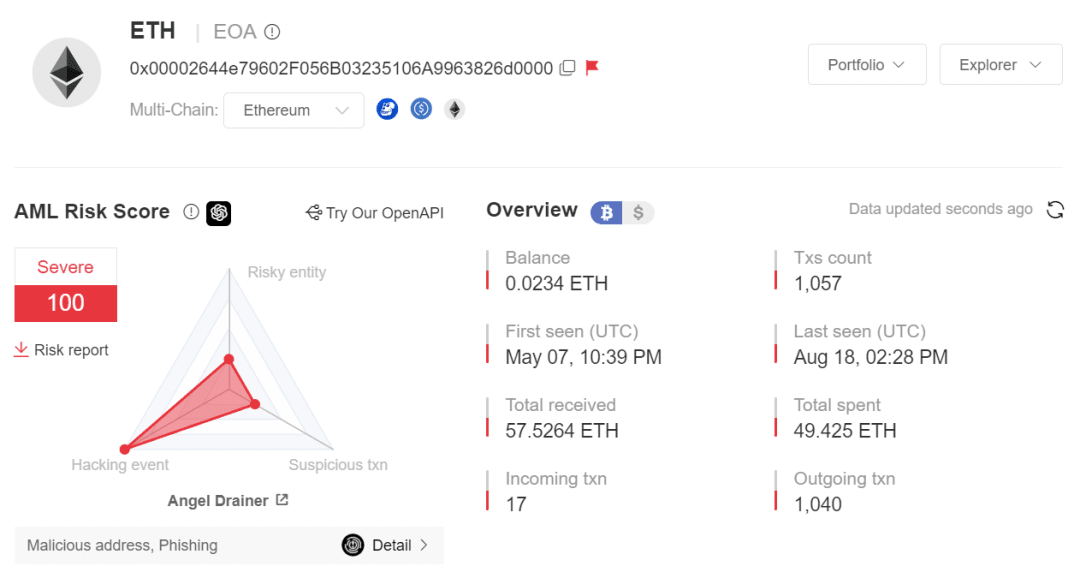

Die Überprüfung der Adresse 0x00002644e79602F056B03235106A9963826d0000 im Zusammenhang mit der Phishing-Website über MistTrack zeigt, dass die Adresse am 7. Mai ihre erste Transaktion durchgeführt hat.

Wir haben festgestellt, dass diese Adresse mit 107 Phishing-Websites verknüpft ist, darunter nicht nur NFT-Projekte, das Autorisierungsverwaltungstool RevokeCash, Exchange Gemini, sondern auch Cross-Chain-Bridge Stargate Finance usw.

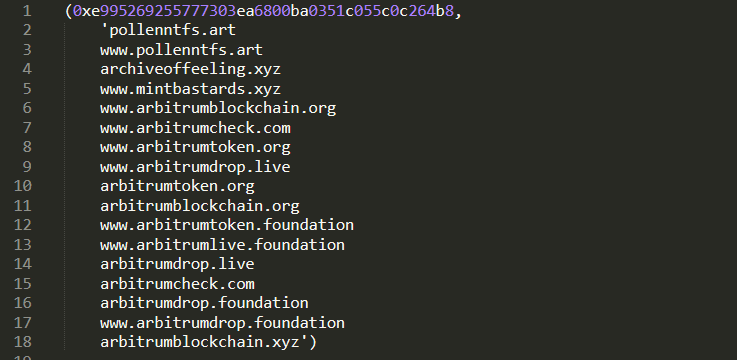

Basierend auf dieser Adresse wurde die Adresse 0xe995269255777303Ea6800bA0351C055C0C264b8 mit 17 Phishing-Websites verknüpft, die hauptsächlich Phishing-Websites rund um das NFT-Projekt Pollen und die öffentliche Kette Arbitrum einsetzen geöffnet.

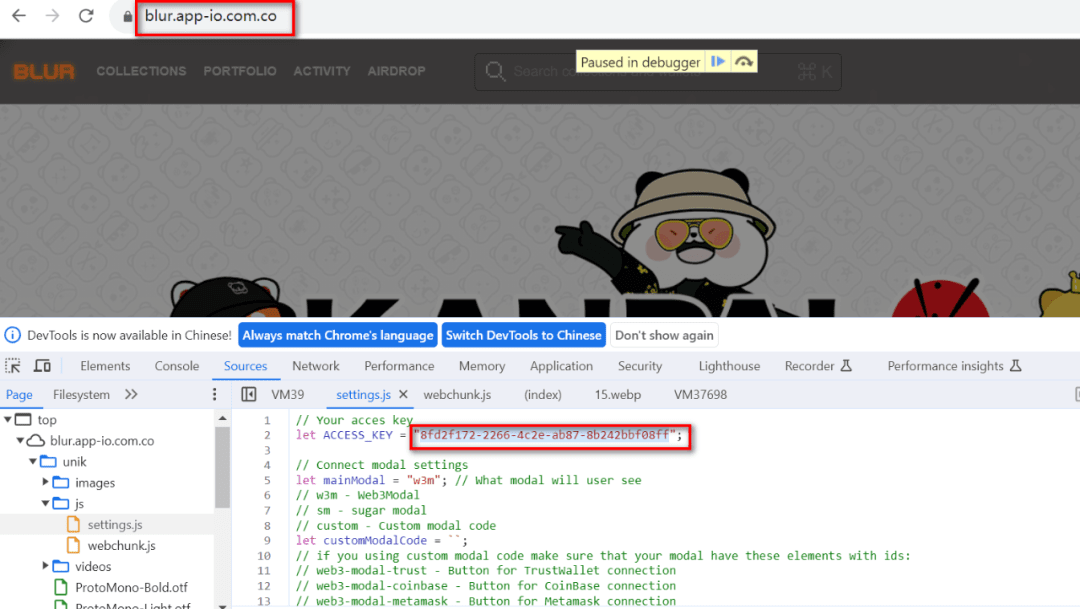

Wir schauen uns die Phishing-Website „blur[.]app-io.com.co“ an, die kürzlich von dieser Gruppe bereitgestellt wurde:

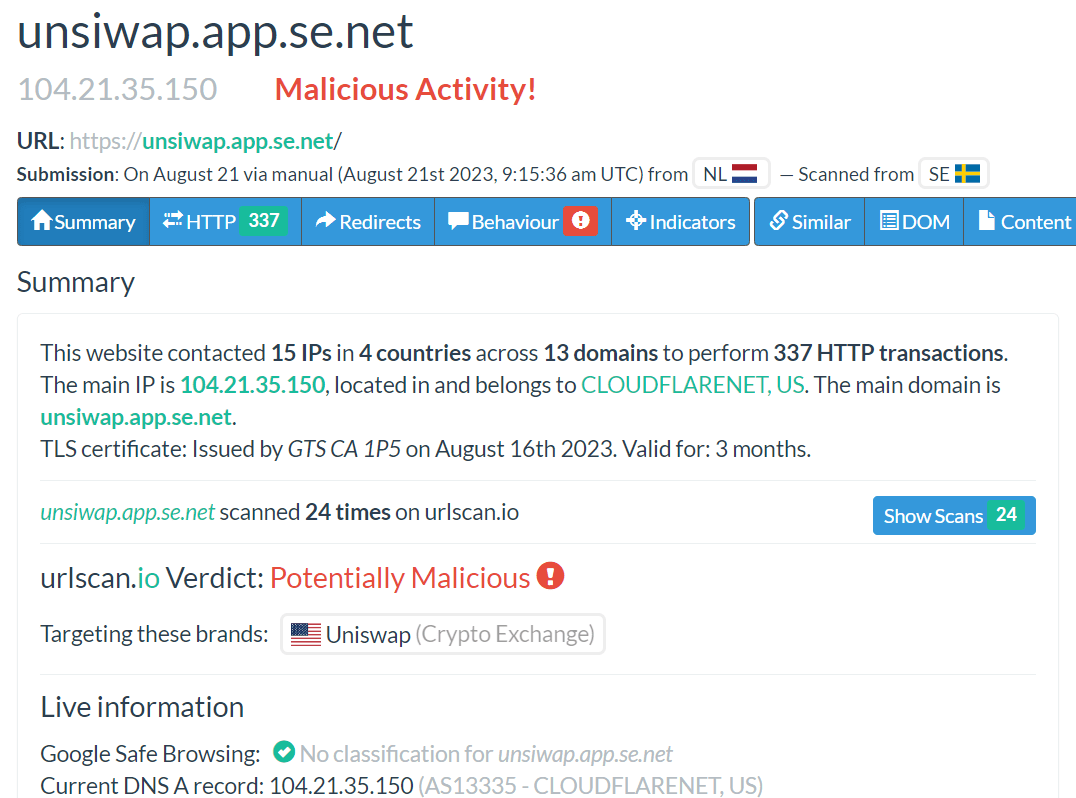

Durch die Abfrage des Zugriffsschlüssels wurde eine Verbindung zu einer anderen Phishing-Website hergestellt: unsiwap[.]app.se.net. Die korrekte Schreibweise ist Uniswap. Der Angreifer verwirrt das Publikum, indem er die Reihenfolge der Buchstaben s und i ändert.

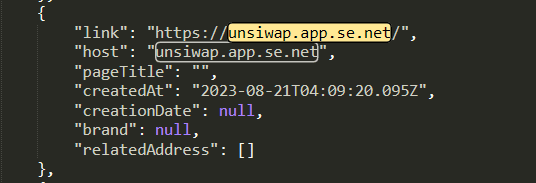

Diese Website ist ebenfalls in unseren Daten enthalten und wurde erst im August gestartet:

Unten sehen Sie einen Screenshot einer Reihe von Websites, die mit dieser Domain verbunden sind:

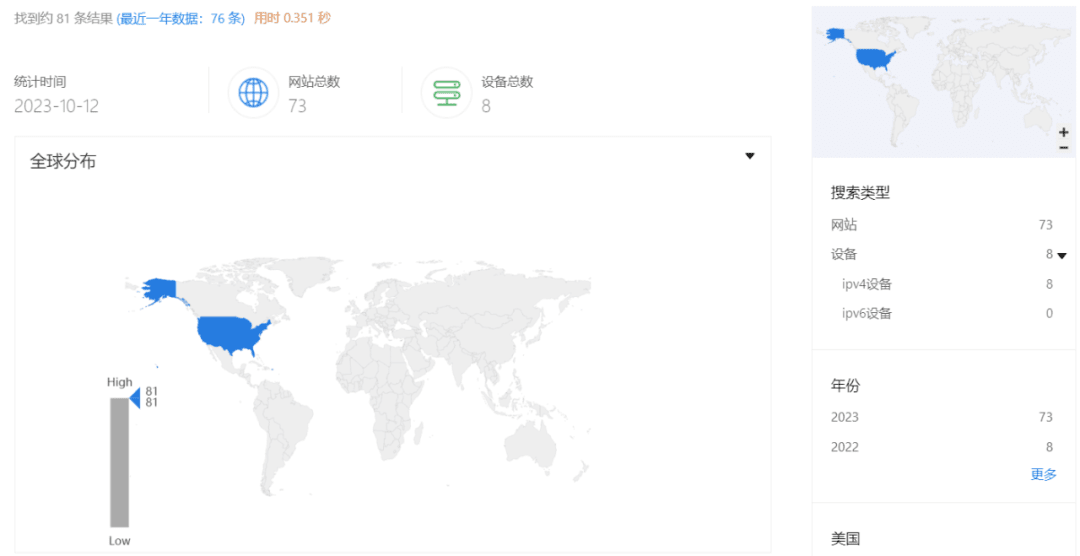

Bei der Durchführung einer globalen Suche mit ZoomEye haben wir festgestellt, dass 73 Phishing-Sites gleichzeitig unter dieser Domain ausgeführt und bereitgestellt wurden:

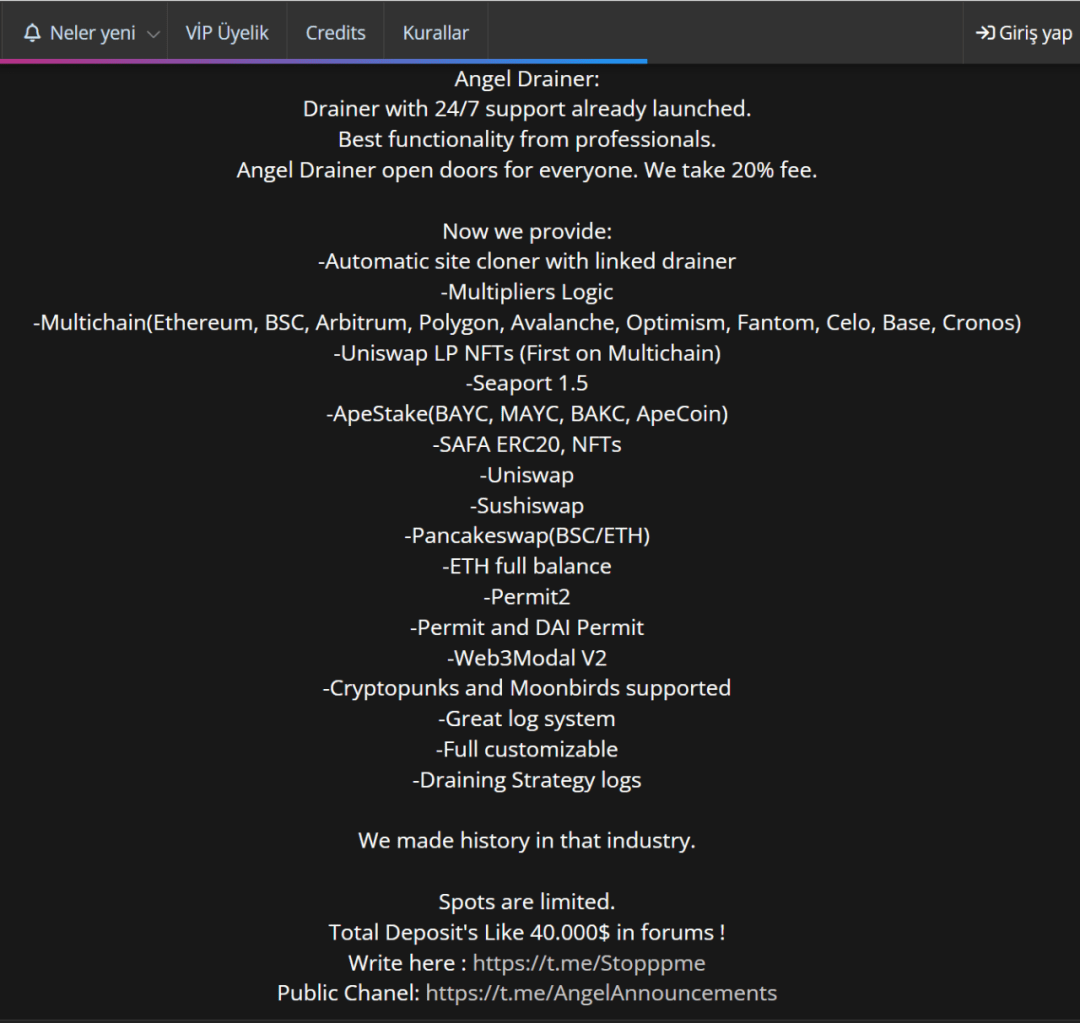

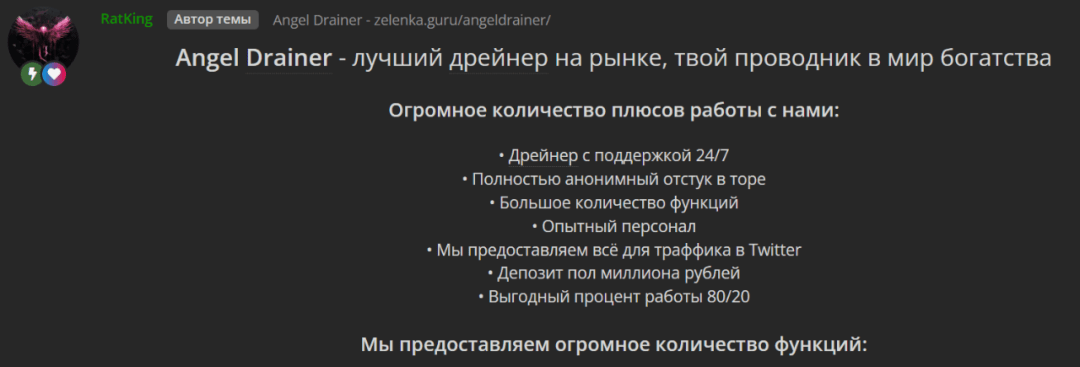

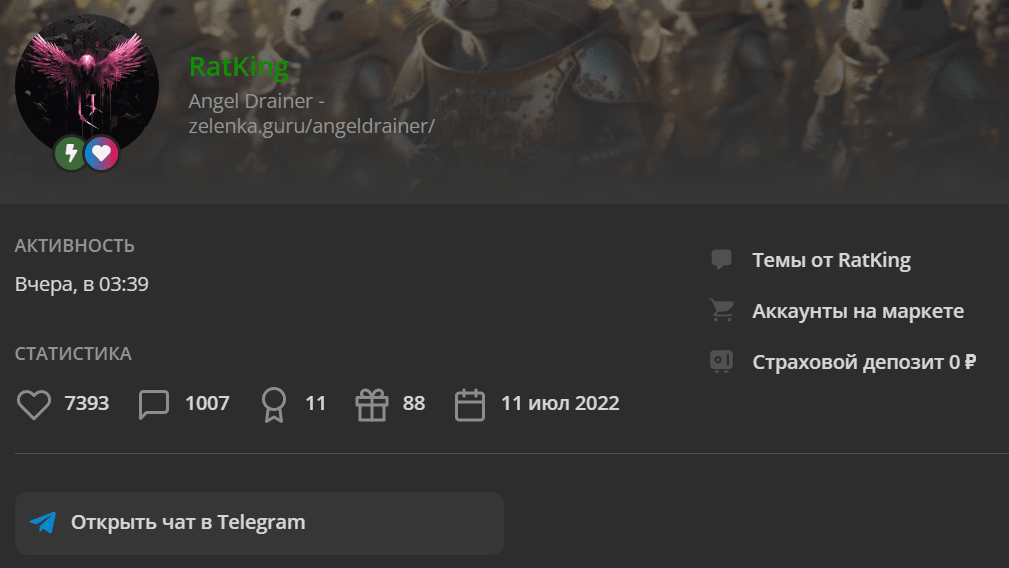

Angel Drainer ist weiter auf der Suche und verkauft auf Englisch und Russisch, bietet Support rund um die Uhr, eine Anzahlung von 40.000 US-Dollar, erhebt eine Gebühr von 20 %, unterstützt mehrere Ketten sowie NFTs und bietet einen automatischen Site-Kloner.

Dies ist das Profil des Verkäufers:

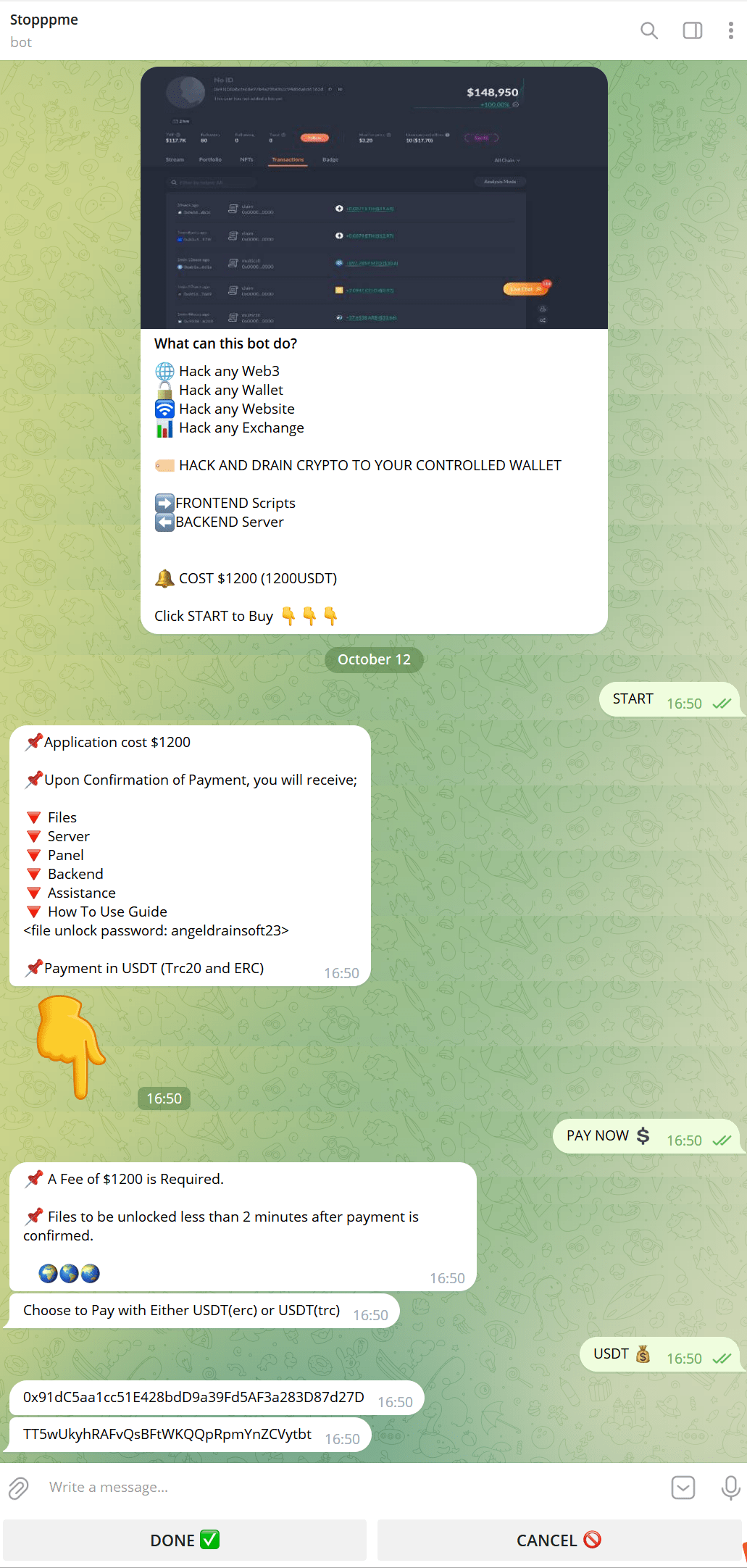

Nach den auf der Seite angegebenen Kontaktinformationen wurde ein Bot gefunden. Für die Adresse im Bild unten gibt es noch keinen Transaktionsdatensatz und es wird spekuliert, dass es sich um einen Bot handelt, der sich als Angel Drainer ausgibt.

Suchen Sie eine zufällige Site zur Überprüfung, klicken Sie auf „Anfordern“. Die Site ermittelt, ob Sie über ein Guthaben verfügen, und verwendet eine Angriffskombination basierend auf den Token und dem Guthaben, die von jeder Opferadresse gehalten werden: Genehmigen – Permit/Permit2-Signatur – transferFrom.

Benutzer mit geringem Sicherheitsbewusstsein können Angreifern versehentlich unbegrenzte Berechtigungen für ihre Adressen gewähren. Wenn neue Gelder an die Adresse des Benutzers überwiesen werden, überweisen die Angreifer die Gelder sofort.

Aus Platzgründen wird hier keine weitere Analyse durchgeführt.

MistTrack-Analyse

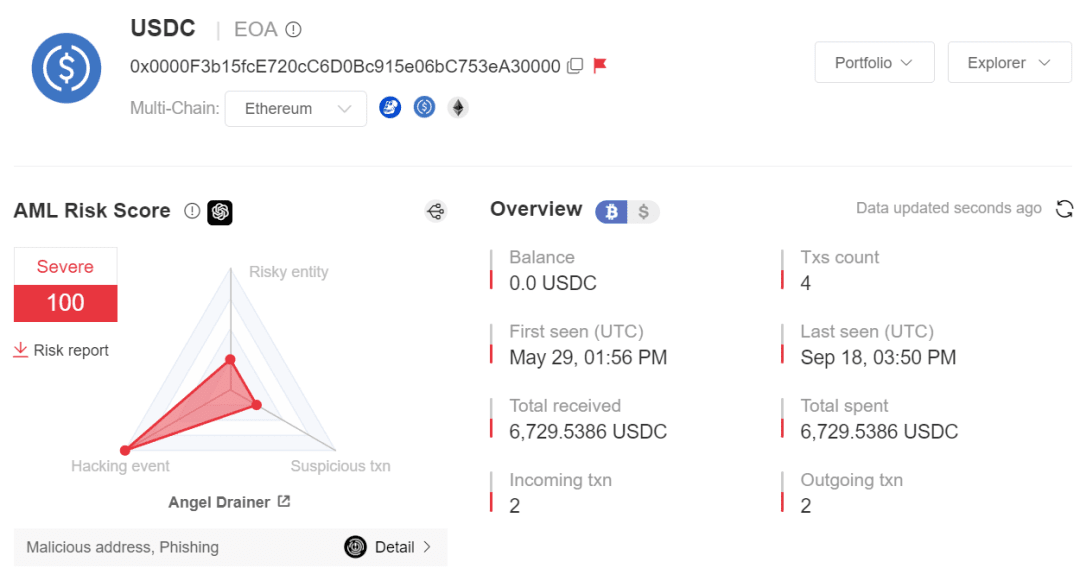

Durch die Analyse der oben genannten 3.000 Phishing-URLs und der zugehörigen SlowMist AML-Schädlingsadressbibliothek haben wir insgesamt 36 Schadadressen (in der ETH-Kette) analysiert, die mit der Angel Drainer-Phishing-Gruppe in Zusammenhang stehen, darunter zwei Angel Drainer-Hot-Wallet-Adressen. an mehreren Ketten beteiligt, wobei die ETH-Kette und die ARB-Kette mehr Mittel umfassen.

Wenn wir die 36 zugehörigen bösartigen Adressen als Datensatz für die On-Chain-Analyse verwenden, haben wir die folgenden Schlussfolgerungen über die Phishing-Gruppe (ETH-Kette) gezogen:

Der früheste aktive Zeitpunkt für den On-Chain-Adresssatz ist der 14. April 2023. (0x664b157727af2ea75201a5842df3b055332cb69fe70f257ab88b7c980d96da3)

Gewinnskala: Unvollständigen Statistiken zufolge hat die Gruppe durch Phishing einen Gesamtgewinn von etwa 2 Millionen US-Dollar erzielt, darunter einen Gewinn von 708,8495 ETH, was etwa 1.093.520,8976 US-Dollar entspricht; Typ ist LINK, STETH, DYDX, RNDR, VRA, WETH, WNXM, APE, BAL. (Hinweis: Die Preise basieren auf den Preisen vom 13.10.2023, Datenquelle CoinMarketCap)

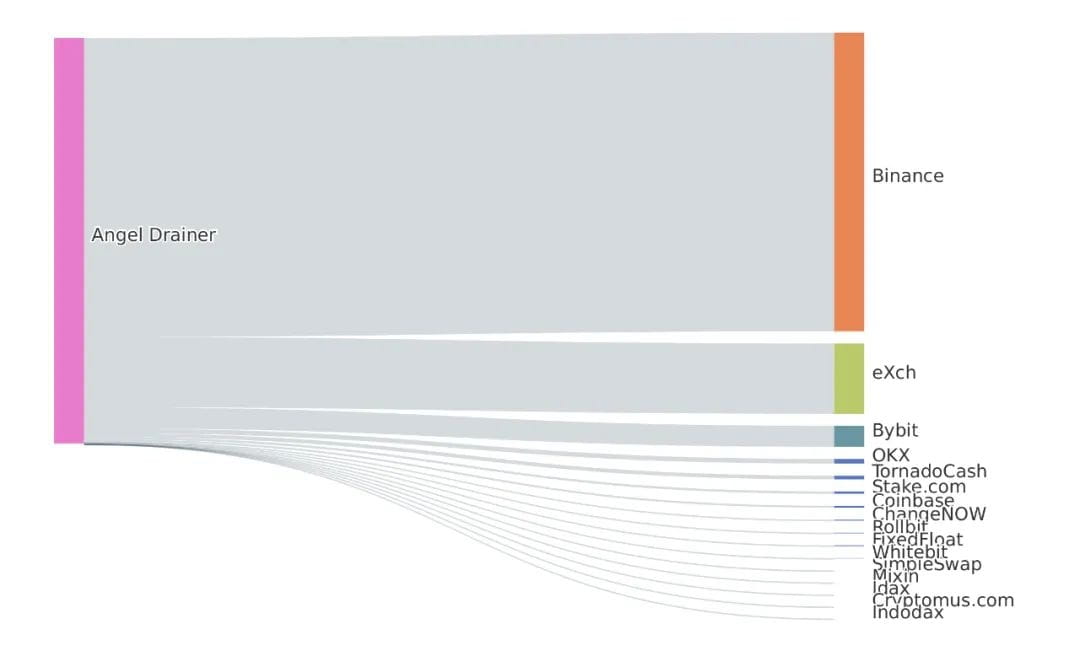

Durch die Analyse der ersten beiden Schichten der ETH-Daten relevanter Schadadressen seit dem 14. April 2023 wurden insgesamt 1652,67 ETH an Gewinnmitteln an Binance, 389,29 ETH an eXch, 116,57 ETH an Bybit und 25,839 ETH übertragen an OKX, 21 ETH werden an Tornado Cash transferiert und die restlichen Gelder werden an andere physische Adressen transferiert.

Wir möchten ScamSniffer für die Datenunterstützung danken.

Zusammenfassen

Dieser Artikel basiert auf den Vorfällen Balancer Hack und Galxe Hack, konzentriert sich auf die Phishing-Gruppe Angel Drainer und extrahiert einige Merkmale der Organisation. Während Web3 weiterhin innovativ ist, werden die Phishing-Methoden für Web3 immer vielfältiger, was Menschen überraschen kann.

Es ist sehr wichtig, dass Benutzer den Risikostatus der Zieladresse im Voraus verstehen, bevor sie On-Chain-Vorgänge durchführen. Durch die Eingabe der Zieladresse in MistTrack und die Anzeige der Risikobewertung und böswilliger Tags können beispielsweise finanzielle Verluste bis zu einem gewissen Grad vermieden werden.

Für Wallet-Projektparteien besteht der erste Schritt darin, eine umfassende Sicherheitsüberprüfung durchzuführen, die sich auf die Verbesserung der Benutzerinteraktionssicherheit, die Stärkung des WYSIWYS-Signaturmechanismus und die Verringerung des Risikos von Phishing durch Benutzer konzentriert.

Erinnerung an Phishing-Websites: Sammeln Sie mithilfe von Ökologie oder Community verschiedene Phishing-Websites und stellen Sie auffällige Erinnerungen und Warnungen vor Risiken bereit, wenn Benutzer mit diesen Phishing-Websites interagieren.

Identifizierung und Erinnerung an Signaturen: Identifizieren und erinnern Sie Anfragen nach Signaturen wie eth_sign, personal_sign und signTypedData und konzentrieren Sie sich darauf, eth_sign an das Risiko des blinden Signierens zu erinnern;

Was Sie sehen, ist, was Sie unterschreiben: Das Wallet kann einen detaillierten Analysemechanismus für Vertragsaufrufe durchführen, um Phishing zu verhindern und Benutzer über die Details der DApp-Transaktionskonstruktion zu informieren;

Mechanismus vor der Ausführung: Der Mechanismus zur Transaktionsvorausführung hilft Benutzern, die Auswirkungen der Transaktions-Broadcast-Ausführung zu verstehen und hilft Benutzern, die Transaktionsausführung vorherzusagen.

Betrugserinnerung mit gleicher Endnummer: Bei der Anzeige der Adresse werden Benutzer daran erinnert, die vollständige Zieladresse zu überprüfen, um Betrugsprobleme mit derselben Endnummer zu vermeiden. Richten Sie einen Whitelist-Adressmechanismus ein, damit Benutzer häufig verwendete Adressen zur Whitelist hinzufügen können, um Angriffe mit derselben Endnummer zu vermeiden.

AML-Compliance-Erinnerung: Beim Geldtransfer wird der AML-Mechanismus verwendet, um den Benutzer daran zu erinnern, ob die Zieladresse der Überweisung AML-Regeln auslöst.

Als branchenführendes Blockchain-Sicherheitsunternehmen beschäftigt sich SlowMist seit vielen Jahren intensiv mit Bedrohungsinformationen. Das Unternehmen bedient seine Kunden hauptsächlich durch Sicherheitsüberprüfungen sowie die Verfolgung und Rückverfolgbarkeit von Geldwäsche und hat ein solides Kooperationsnetzwerk für Bedrohungsinformationen aufgebaut. Unter anderem gibt die Sicherheitsüberprüfung den Benutzern nicht nur Sicherheit, sondern ist auch eines der Mittel, um das Auftreten von Angriffen zu reduzieren. Gleichzeitig ist es aufgrund von Datensilos in verschiedenen Institutionen schwierig, institutionenübergreifende Geldwäschebanden zu identifizieren, was die Arbeit zur Bekämpfung der Geldwäsche vor große Herausforderungen stellt. Als Projektinhaber hat es außerdem oberste Priorität, den Geldtransfer von Schadadressen rechtzeitig zu blockieren. Das Anti-Geldwäsche-Tracking-System MistTrack hat mehr als 200 Millionen Adressetiketten gesammelt und kann verschiedene Wallet-Adressen der wichtigsten Handelsplattformen der Welt identifizieren, darunter mehr als 1.000 Adressentitäten, mehr als 100.000 Bedrohungsdaten und mehr als 90 Millionen Risikoadressen. Bei Bedarf kontaktieren Sie uns bitte, um auf die API zuzugreifen. Schließlich hoffen wir, dass alle Parteien zusammenarbeiten, um das Blockchain-Ökosystem zu verbessern.