Autor: Climber, Golden Finance

„Weil ich faul war und die galaktische Mission nicht gemacht habe, bin ich knapp entkommen.“ Unter dem zentralisierten Front-End-Mechanismus der Verschlüsselungsprotokoll-Website entkommen Benutzer jedoch möglicherweise nicht unbedingt dem fünfzehnten Tag, wenn sie am ersten Tag entkommen.

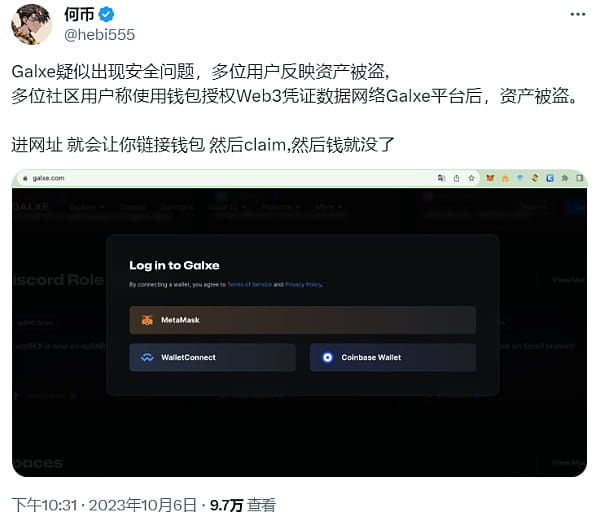

Am 6. Oktober erlitt das Web3-Zugangsdatennetzwerk Galxe einen DNS-Hijacking-Angriff durch Hacker. Schätzungsweise waren 1.120 Benutzer betroffen und Vermögenswerte im Wert von etwa 270.000 US-Dollar wurden gestohlen. Derzeit hat Galxe die Kontrolle über den Domainnamen zurückerlangt.

Zufälligerweise sind solche Angriffe in jüngster Zeit intensiv aufgetreten. Am 20. September erlitt das DeFi-Liquiditätsprotokoll Balancer einen Front-End-Domainnamenangriff, der einen Verlust von etwa 238.000 US-Dollar verursachte. Am 6. dieses Monats wurde die Blockchain-Toolbox MCT von einem DNS-Domainnamen gekapert, was zum Diebstahl von führte die MCT-Wallet des Benutzers. In der Vergangenheit gab es nur wenige Vorfälle auf dem Kryptowährungsmarkt, die zu Verlusten aufgrund von Angriffen auf das Protokoll-Frontend führten. Der beliebteste Vorfall war zuvor das Verbot des Tornado Cash-Frontends.

Vor diesem Hintergrund erklärte der Chief Information Security Officer von SlowMist, dass von den mehr als 6 Millionen DNS-Einträgen 21 % auf unaufgelöste Domänennamen verwiesen. Dies bedeutet, dass Benutzer nicht über Domänennamen auf Protokoll-Websites zugreifen können, sondern nur über IP-Adressen, und die Protokoll-Suchmaschinenoptimierung (SEO) kann sich nicht gut entwickeln.

Eine Dezentralisierung kann erreicht werden, sobald der Verschlüsselungsprotokollvertrag implementiert ist. Derzeit werden die meisten Protokoll-Frontends jedoch immer noch über eine traditionelle Architektur implementiert, mit offensichtlichen Spuren der Zentralisierung, wodurch sie eher zum Ziel von Hackern werden. Der On-Chain-Detektiv ZachXBT sagte, dass die gestohlenen Gelder von Galxe und Balancer an dieselbe Adresse überwiesen wurden und die Hacker möglicherweise derselbe Angreifer seien.

Verglichen mit der Höhe der bei anderen Krypto-Hacking-Angriffen gestohlenen Gelder handelt es sich bei den oben genannten Vorfällen nur um geringfügige Vorfälle. Aber vielleicht hat ein Angelplan für Krypto-Benutzer gerade erst begonnen.

Traurige, haarsträubende Party

Auf dem Weg zum Nationalfeiertag zum Masturbieren, während ich Hot Pot aß und Lieder sang, wurde ich von einem Hacker ausgeraubt.

Dies ist eine wahre Darstellung vieler hart arbeitender, haarsträubender Partys während der Feiertage. Ursprünglich wollten sie durch die Teilnahme an der Galaxy Mission etwas OAT oder NFT als Gutschein für zukünftige Projekte erhalten, hatten aber nicht damit gerechnet, dass ihr Geldbeutel fast leer wäre Diesmal leer.

Am 6. Oktober gaben mehrere Community-Mitglieder auf X an, dass sie bei der Teilnahme an der Galaxy Mission auf die Autorisierungsgenehmigung des Wallets geklickt hätten und daraufhin alle Vermögenswerte im Wallet übertragen worden seien. Anschließend veröffentlichte Galxe eine Ankündigung, in der bestätigt wurde, dass das DNS der Website gehackt wurde.

Gleichzeitig handelte Galxe schnell und untersuchte den gesamten Vorfall an nur einem Tag. Bei diesem DNS-Hijacking-Vorfall gaben Beamte von Galxe an, dass der Hacker vorgab, ein autorisiertes Mitglied von Galxe zu sein, den Domainnamen-Dienstleister Dynadot um Unterstützung gebeten und dann die Anmeldeinformationen zurückgesetzt habe.

Anschließend versorgten die Betrüger Dynadot mit gefälschten Dokumenten, umgingen deren Sicherheitsprozesse und verschafften sich unbefugten Zugriff auf Domänenkonten, die sie letztendlich nutzten, um Benutzer auf gefälschte Websites umzuleiten und Dokumente zu signieren, die ihre Gelder veruntreuten.

Obwohl Galxe erklärte, dass der Vorfall nur ihre Domain-Namen und Front-End-Anwendungen betraf, bleiben alle intelligenten Verträge, technischen Systeme und Benutzerinformationen von Galxe weiterhin sicher. Von dem Vorfall waren jedoch immer noch etwa 1.120 Benutzer betroffen und es wurden etwa 270.000 US-Dollar an Geldern gestohlen.

Insbesondere als Plattform für die Teilnahme an Web3-Projektaktivitäten hat Galxe, das von der Community für viele Schnittstelleneinfrierungen kritisiert wurde, erneut die Unzufriedenheit der haarsträubenden Partei geweckt und die Begeisterung neuer und alter Benutzer für die Teilnahme weiter gedämpft beim Aufbau von Verschlüsselungsprojekten. Denn wer möchte schon das Kapital verlieren, nachdem er bereits Benzingebühren ausgegeben hat?

Galxe ist eine stark frequentierte Plattform, die zum Aufbau der Web3-Community mit über 11 Millionen einzelnen Benutzern beiträgt und Optimism, Polygon, Arbitrum und über 3.000 Partner durch ein belohnungsbasiertes Treueprogramm vorantreibt.

Während es den Projektparteien dabei hilft, auf einfache Weise Kunden zu gewinnen, kann es indirekt auch treue Benutzer gewinnen. Nachdem Benutzer das Projekt erlebt und Aufgaben erledigt haben, können sie entsprechende digitale Zertifikate erhalten und möglicherweise auch Projekt-Airdrops oder Belohnungen erhalten. Kurz gesagt, der Ausgangspunkt ist eine Brückenplattform, die den Projektparteien und Nutzern eine Win-Win-Situation bietet.

Ebenso ist diese Situation natürlich ein leichtes Ziel für Hacker. Der kürzliche Neustart des Arbitrum Odyssey-Events im führenden L2-Netzwerk hat erneut die Aufmerksamkeit vieler haariger Menschen auf sich gezogen.

Im Juni letzten Jahres strömten aufgrund der Popularität des Arbitrum Odyssey-Events viele Nutzer zu GMX, was zu einem Anstieg der Gasgebühren führte, die sogar doppelt so hoch waren wie im ETH-Mainnet. Aufgrund der enormen Netzwerküberlastung und der großen Anzahl beteiligter Bots musste Arbitrum die Veranstaltung abbrechen.

Obwohl Arbitrum bei diesem Neustart angekündigt hat, dass es keine Airdrops oder Belohnungen jeglicher Art, sondern nur benutzerdefinierte Abzeichen geben wird, kann es der Begeisterung der haarsträubenden Party dennoch nicht widerstehen. Sieben Wochen und 13 Projekte sind keine Hoffnung für Anleger, die unter der Baisse leiden.

Die Hoffnung verwandelte sich jedoch in Enttäuschung und der zentralisierte Front-End-Mechanismus der Galxe-Website wurde zum Einstiegspunkt für Hacker. Sie müssen lediglich gängige DNS-Angriffe in der Web2-Welt nutzen, um problemlos eine große Anzahl verschlüsselter Benutzer-Wallets zu erbeuten und ihnen dann digitale Vermögenswerte zu stehlen.

Derzeit ist der Galxe-Hacking-Vorfall immer noch im Umlauf. Der Projektmitarbeiter gab an, dass einige Benutzer immer noch Phishing-Netzwerkseiten sehen können und es eine gewisse Zeit dauern wird, bis die DNS-Einträge auf dem lokalen Server des Benutzers aktualisiert sind, um das Problem zu lösen.

DNS-Hijacking wird im zentralisierten Front-End von Verschlüsselungsprotokollen zu einem chronischen Problem

Einer der Gründe, warum Balancer schon früher DNS-Hijacking-Angriffen ausgesetzt war, lag darin, dass das Unternehmen seine Technologiekosten senkte und stattdessen sein Marketinggeschäft steigerte. Im April dieses Jahres entließ Balancer OpCo, ein Dienstleister, der den Betrieb und die Front-End-Entwicklung für Balancer übernimmt, zwei Ingenieure und reduzierte sein Betriebsbudget. Gleichzeitig gründete Balancer ein Marketingteam, Orb Collective, und erhöhte sein Finanzbudget.

Die Schwächung der technischen Front-End-Sicherheitsbarrieren hat Hacker angezogen, und die Geschäftstransformationslogik von Balancer basiert auch auf dem knappen Cashflow, der durch den langen Bärenmarkt verursacht wurde. Bei Mehrfachauswahl ist es natürlich die beste Wahl, die Einnahmen zu steigern und die Ausgaben zu senken, und dies ist auch ein häufiges Phänomen, das heute bei anderen Verschlüsselungsprotokollen auftritt.

Daher kann Slow Mist zu dem Schluss kommen, dass 21 % der mehr als 6 Millionen DNS-Einträge auf unaufgelöste Domänennamen verweisen.

Darüber hinaus sind Verschlüsselungsverträge, wie oben erwähnt, dezentralisiert, aber derzeit wird das Front-End der meisten Verschlüsselungsprotokolle immer noch über die traditionelle Architektur implementiert, obwohl sich die Webseite selbst, Domänennamen, Netzwerkdienste, Server und Speicher ständig weiterentwickeln Dienste In solchen Aspekten gibt es viele potenzielle Bedrohungen, und Angriffe auf das Front-End werden von Entwicklern oft leicht ignoriert.

Für zentralisierte Front-End-Angriffe auf Verschlüsselungsprotokolle denken einige Leute, dass ENS eine Lösung sein könnte, aber die ENS-Domänennamenauflösung ist ebenfalls „zentralisiert“, sodass es derzeit keine gute Lösung auf dem gesamten Verschlüsselungsmarkt gibt.

Es ist nur so, dass es für den Benutzer äußerst schwierig ist, sich gegen das Hackerangriffsverhalten beim DNS-Hijacking zu wehren. Was genau ist DNS-Hijacking? Warum ist DNS-Hijacking schwer zu verhindern? Wie können Benutzer gegen DNS-Hijacking vorgehen?

DNS ist ein sehr grundlegendes Netzwerkprotokoll/-dienst, das es Internetnutzern und Netzwerkgeräten ermöglicht, Websites mithilfe benutzerlesbarer Domänennamen statt rein numerischer IP-Adressen zu erkennen. Da das DNS-System über riesige Datenressourcen und von Natur aus schwache Sicherheitsfunktionen verfügt, wird es häufig zum Ziel von Netzwerkangriffen.

Es gibt fünf gängige Arten von DNS-Angriffen: DNS-Hijacking/-Umleitung, DNS-Verstärkungsangriff, DNS/Cache-Poisoning, DNS-Tunnel und Botnet-Reverse-Proxy.

DNS-Hijacking wird auch als Domänennamen-Hijacking bezeichnet. Diese Art von Angriff erlangt im Allgemeinen die Kontrolle über die DNS-Auflösung durch Malware, die Änderung von Caches, die Steuerung von Domänennamen-Verwaltungssystemen usw. und führt Benutzer dann zu nicht etablierten Domänen, indem sie DNS-Auflösungseinträge ändern oder ändern Auflösungsservermethoden oder illegale Websites, die von Angreifern kontrolliert werden und letztendlich Benutzerressourcen stehlen.

Für Unternehmen können sie eine strengere Zugriffskontrolle einführen, Zero-Trust-Lösungen einsetzen, DNS-Einträge überprüfen/verifizieren usw., um DNS-Angriffe abzuwehren. Dies hängt von den Kosten für Geld, Personal, Zeit und anderen Kosten ab, die der Projektpartei entstehen bereit zu zahlen.

Für Benutzer ist es jedoch schwieriger, vor allem weil DNS-Hijacking von Benutzern nicht leicht wahrgenommen wird. Für Benutzer, die möglicherweise betroffen sind, gehen Sie wie folgt vor: Verwenden Sie revoke.cash, um alle nicht erkannten Autorisierungen zu stornieren und zu überprüfen, ob Ihre Adresse betroffen ist.

Wenn ein Benutzer vermutet, dass er möglicherweise böswillige Bedingungen unterzeichnet hat, auch wenn diese nicht kompromittiert wurden, ist es am besten, davon auszugehen, dass das Konto kompromittiert wurde, und alle Gelder auf ein neues Konto zu überweisen.

Abschluss

Die verschlüsselte Welt ist ein dunkler Wald, der den Benutzern den Zugriff auf die Welt ermöglicht, aber auch Gefahren verbirgt. Für normale Anleger ist die Erhaltung des Kapitals die einzige Möglichkeit, einen langen Bärenmarkt zu überleben.

Aus den DNS-Hijacking-Vorfällen bei Balancer, Galxe und MCT lässt sich vage erkennen, dass Hacker offensichtlich die Wallets in den Händen einer großen Gruppe von Verschlüsselungsnutzern auf der Angriffsliste aufgeführt haben.