Hauptthemen des Beitrags:

Bilden Sie sich weiter, um sich selbst zu schützen. Mit zunehmendem Interesse an Blockchain steigt auch das Risiko von Cyberangriffen. Um Ihre Konten zu schützen und Gefahren zu erkennen, ist es wichtig, über Angriffsmethoden auf dem Laufenden zu bleiben.

Betrüger nutzen eine Vielzahl von Techniken, darunter Sitzungs-/Cookie-Angriffe, Phishing-Versuche und 2FA-Diebstahl, um auf Ihr Konto zuzugreifen und die Kontrolle darüber zu übernehmen.

Unter anderem können Sie für mehr Sicherheit sorgen, indem Sie öffentliches WLAN für Finanzaktivitäten meiden, Ihre 2FA-Geräte sicher halten und Links und Kontakte stets auf potenzielle Betrüger prüfen.

Da das Interesse am Blockchain-Ökosystem wächst, ist es unvermeidlich, dass schlechte Akteure versuchen werden, aus diesem Trend Kapital zu schlagen. Eine der besten Möglichkeiten, geschützt zu bleiben und Ihr Konto sicher in Ihren Händen zu halten, besteht darin, sich über deren Methoden zu informieren.

Aufbauend auf unseren „Stay Safe“-Artikeln enthüllen wir diese Taktiken, um Ihnen das Wissen zu vermitteln, das Sie benötigen, um sich selbst zu schützen. Von Phishing-Tricks bis hin zum 2FA-Diebstahl erwerben Sie Kenntnisse, mit denen Sie potenzielle Angriffsbedrohungen besser verhindern, erkennen und darauf reagieren können.

Im heutigen Blog werden wir einige der ausgefeilteren Angriffe behandeln, mit denen Sie möglicherweise nicht vertraut sind. Außerdem erfahren Sie anhand unserer Sicherheitsempfehlungen, wie Sie diese genau vermeiden können.

Kontoübernahme 1: Sitzungs-/Cookie-Hijacking

Jeder Internetnutzer weiß wahrscheinlich, dass Websites Cookies verwenden. Aber wissen Sie, warum es sie gibt und wie sie böswillig verwendet werden können? Kehren wir zunächst zu den Grundlagen zurück.

Cookies kennenlernen

Cookies speichern wichtige Informationen und ermöglichen es einem Server, sich daran zu erinnern, wer Sie sind, wenn Sie auf eine Webseite oder Anwendung zugreifen. Dies kann Zeit sparen, wenn Sie sich anmelden, erneut authentifizieren oder Ihre Sucheinstellungen pflegen. Dieser Prozess des Erinnerns an Sie wird als Sitzen bezeichnet.

Schauen wir uns ein Beispiel an. Stellen Sie sich vor, Sie entscheiden sich für eine Suche bei Google. Innerhalb einer Stunde fangen Sie an, nach Flügen zu suchen, nach Wegbeschreibungen zu suchen und dann nach Kinoterminen im örtlichen Kino zu recherchieren. Während Ihrer Sitzung sendet Google Cookies, die Sie beim nächsten Zugriff auf die Dienste identifizieren können. Diese Cookies bestehen aus kleinen Textdateien, die einzigartige Daten enthalten, die Ihr Erlebnis personalisieren können.

Wenn Sie das nächste Mal zu Google zurückkehren, werden Sie feststellen, dass die Details Ihrer letzten Suche gespeichert werden. Es kann auch Ihre Kontodaten erkennen, wenn Sie sich während Ihrer letzten Google-Sitzung angemeldet haben.

Cookies werden häufig nur 24 Stunden oder bis zu einigen Monaten im Browser oder Gerät des Benutzers gespeichert. Möglicherweise verfügen wir über Anwendungen auf unseren Telefonen, bei denen wir nach der Anmeldung nicht jedes Mal das Passwort eingeben müssen, wenn wir sie öffnen, wenn wir sie regelmäßig verwenden. Dieser Zugriff kann jedoch widerrufen werden, wenn das System erkennt, dass diese Anwendung längere Zeit nicht verwendet wurde. Wenn der Benutzer die Anwendung das nächste Mal verwenden möchte, muss er sich anmelden und eine neue Sitzung starten.

Cookies können von böswilligen Akteuren verwendet werden

Cookies können zwar nützlich sein, aber was passiert, wenn es jemandem gelingt, sie zu bekommen? Wenn ein Angreifer Zugriff auf Ihre Sitzungscookies erhält, kann er auf Ihre verbundenen Konten zugreifen. Um an Ihre Cookies zu gelangen, muss der Angreifer normalerweise auf Ihren Browser oder Ihr Gerät zugreifen, was jedoch schwierig sein kann.

Stattdessen wird ein Angreifer andere Methoden nutzen, um Ihre Cookies zu kapern:

Sitzungs-Pinning – Ein Angreifer sendet dem Opfer eine vorab gepinnte Sitzungs-ID, die an eine bestimmte Website angehängt ist. Wenn ein Benutzer darauf klickt und sich anmeldet, wird die Sitzung mit der vorab festgelegten Sitzungs-ID des Angreifers identisch. Der Angreifer kann sich nun Zugriff auf das Konto des Opfers verschaffen, da dieses über dieselbe Sitzungs-ID verfügt.

Session Sniffing – Dieser Angriff erfolgt häufig in unsicheren WLAN-Netzwerken, wie sie beispielsweise in einem Einkaufszentrum oder am Flughafen zu finden sind. Ein Angreifer installiert einen Sitzungssniffer, der Sitzungsinformationen aus dem gesamten Datenverkehr im öffentlichen Netzwerk stiehlt.

Cross-Site Scripting – Ein Angreifer sendet einen Link an das Opfer und täuscht es so vor, dass es sich um einen legitimen Link handelt. Auf der Seite kann sich hinter einem Bild ein schädliches Skript verbergen. Wenn ein Benutzer auf diesen Link klickt, wird die Seite geladen und das Skript sucht nach Sitzungs-IDs, die an den Bösewicht zurückgegeben werden.

Sobald ein Hijacker mit Ihrer Sitzungs-ID ausgestattet ist, öffnet er die Seite, auf die Sie mit Ihren Cookies zugreifen möchten. Eine Anfrage wird zusammen mit Ihrer Sitzungs-ID an den Server gesendet, und der Server wird dazu verleitet, zu glauben, dass Sie es sind, und den Angreifer anzumelden.

Sarahs Cookie-Diebstahl-Geschichte

Schauen wir uns zum Kontext ein Beispiel an, wie ein Angreifer Ihre Cookies kapern könnte.

Sarah, eine häufige Kryptowährungshändlerin, war während eines Wochenendurlaubs gerade in einem Café angekommen, um sich über ihre offenen Binance-Positionen zu informieren. Um ihre Investitionen zu überprüfen, loggt sie sich über das öffentliche WLAN des Cafés in ihr Konto ein.

Ohne ihr Wissen beschloss ein Angreifer, die Schwachstelle im öffentlichen Netzwerk des Cafés auszunutzen. Mit der oben beschriebenen Session-Sniffing-Methode fängt der Angreifer die Session-Cookies ab und stiehlt sie, die generiert wurden, als Sarah sich bei ihrem Binance-Konto anmeldete. Mit diesen gestohlenen Cookies bewaffnet verschaffte sich der Angreifer unbefugten Zugriff auf Sarahs Konto und gefährdete so ihre Investitionen und vertraulichen Informationen.

Was war hier also die große Sache? Nun, Sarah hat sich entschieden, ein ungesichertes öffentliches WLAN-Netzwerk zu nutzen, um auf ihre Finanzkonten zuzugreifen. Es ist bekannt, dass öffentlichen Wi-Fi-Netzwerken robuste Sicherheitsmaßnahmen fehlen, was sie zu einem Hotspot für Hacker macht.

So erkennen Sie einen Session-/Cookie-Hijacking-Versuch

Wie kann Sarah erkennen, dass ihre Kekse gestohlen wurden? Zum Glück für die Kryptowährungs-Community gibt es einige verräterische Anzeichen dafür, dass Sie möglicherweise angegriffen werden!

Ein neues Gerät wurde angezeigt, ohne dass Sie sich angemeldet haben

Auf vielen Servern können Sie genau sehen, mit welchen Geräten/IP-Adressen Sie sich wann angemeldet haben. Wenn ein Angreifer über Ihre aktive Sitzungs-ID mit authentifizierter Anmeldung verfügt, können Sie erkennen, dass er von einem unbekannten Standort oder Gerät aus auf Ihr Konto zugegriffen hat.

Zwei Geräte sind gleichzeitig über unterschiedliche IP-Adressen verbunden

Es ist nicht ungewöhnlich, dass sich Personen gleichzeitig auf zwei verschiedenen Geräten bei einem Server anmelden. Diese Geräte greifen jedoch normalerweise vom selben Standort und der gleichen IP-Adresse auf die Website zu. Zwei Geräte an zwei verschiedenen Standorten deuten wahrscheinlich darauf hin, dass zwei verschiedene Personen das Konto gleichzeitig nutzen.

Hier ist ein Beispiel dafür, wie es auf Binance aussehen würde:

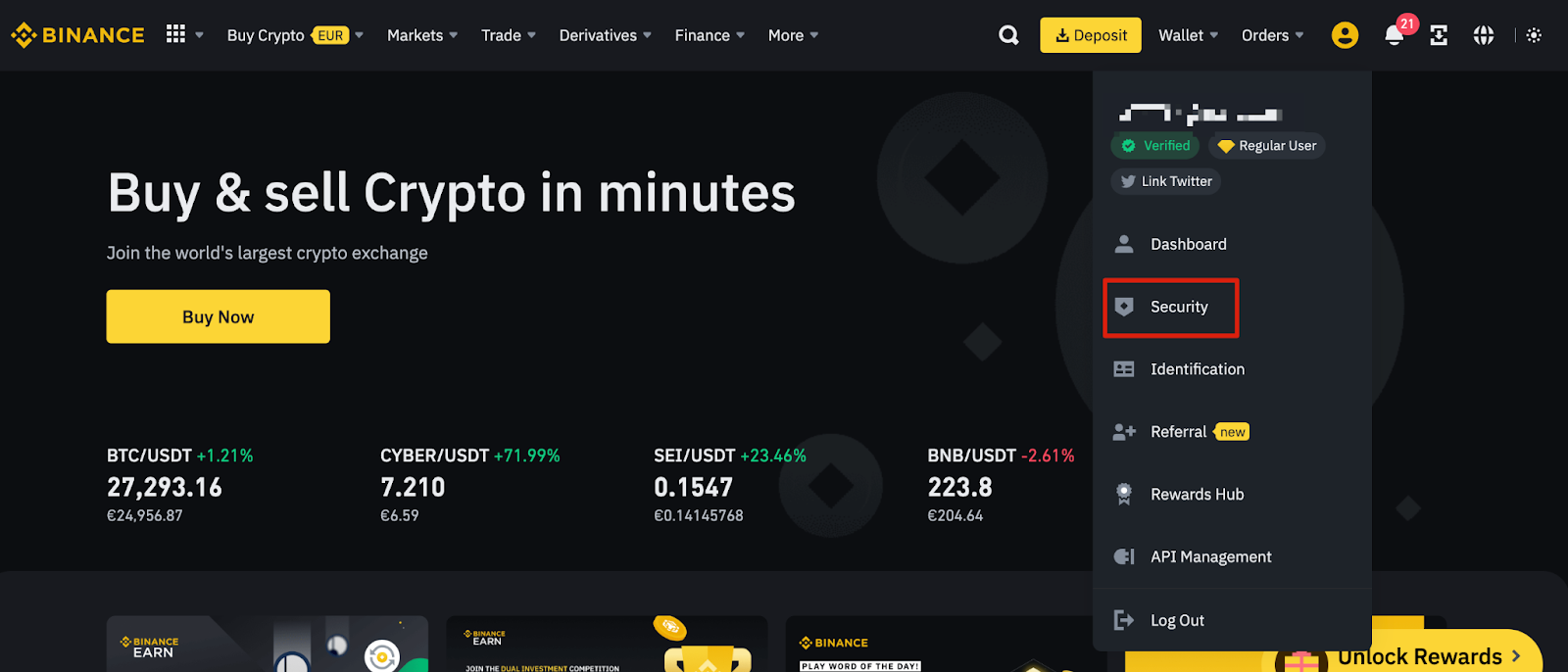

Sie können auf die Seite [Kontoaktivitätsprotokolle] zugreifen, indem Sie mit der Maus über das Kontosymbol in der Hauptnavigationsleiste fahren und auf [Sicherheit] klicken.

Scrollen Sie dann nach unten zum Abschnitt [Geräte und Aktivitäten] und klicken Sie neben [Kontoaktivität] auf [Mehr].

So vermeiden Sie Sitzungs-/Cookie-Hijacking-Angriffe

Vermeiden Sie die Nutzung öffentlicher WLANs oder anderer unbekannter Netzwerke für den Zugriff auf Ihre Konten.

Vermeiden Sie das Hinzufügen riskanter und nicht vertrauenswürdiger Plug-ins zu Ihrem Browser, da diese ein Risiko für Man-in-the-Browser-Angriffe darstellen können. Dies kann es Angreifern ermöglichen, Malware in Ihrem Browser zu installieren und wichtige darin gespeicherte Informationen zu stehlen.

Verwenden Sie Antivirensoftware, um Ihre Geräte zu schützen.

Vermeiden Sie es, sich von unbekannten Geräten oder anderen Geräten aus bei Ihrem Konto anzumelden.

Kontoübernahme 2: Kompromittierte Zwei-Faktor-Authentifizierung (2FA)

Wenn Sie Ihre Sicherheit ernst nehmen, sollten Sie 2FA nutzen. 2FA erfordert zwei Arten der Authentifizierung, um Ihre Identität beim Anmelden bei einem Konto zu überprüfen. Normalerweise verwenden Sie als zweites Authentifizierungsgerät ein Telefon, einen physischen Authentifikator oder vielleicht eine E-Mail.

Obwohl 2FA eine äußerst sichere Methode ist, ist sie nicht immun gegen Cyberangriffe. Letztendlich ist Ihr 2FA-fähiges Konto nur so sicher wie Ihr 2FA-Gerät.

Warum Angreifer Ihre 2FA gefährden wollen

Nach der Kompromittierung eines 2FA-Geräts hat der Angreifer mehrere Möglichkeiten zur Auswahl:

Greifen Sie kostenlos auf alle Funktionen und Produkte Ihres Dienstes zu. Beispielsweise könnten sie mithilfe eines 2FA-Verifizierungscodes eine Auszahlungsanfrage stellen.

Sperren Sie den Kontoinhaber. Ein Angreifer kann Ihre zuvor autorisierten Geräte löschen und Ihre Geräte als 2FA hinzufügen. Dadurch haben sie wahrscheinlich länger Zugriff auf Ihr Konto und erschweren die Wiederherstellung.

Erhalten Sie wieder Zugriff auf Ihr Konto. Selbst wenn Sie Ihr Passwort ändern, kann der Angreifer es mithilfe Ihres kompromittierten 2FA-Geräts zurücksetzen.

Marks 2FA-Probleme

Lassen Sie uns alle präsentierten Informationen zu einem Anwendungsfall zusammenfassen. Mark ist ein gewissenhafter Investor, der stolz auf die Sicherheitsstufen ist, die er für sein Online-Banking-Konto eingerichtet hat. Nachdem er über 2FA gelesen hatte, fügte Mark sein Smartphone als Authentifizierungsgerät für seine Online-Banking-App hinzu.

Nachdem er zur Vorbereitung auf eine lange Reise ein paar Apps auf sein Handy heruntergeladen hatte, geriet Marks Sicherheitsgefühl bald ins Wanken. Am Ende seiner Reise stellt Mark fest, dass sein Bankkonto leer ist. Bei einem kalkulierten Angriff verschaffte sich ein Hacker Zugriff auf Marks 2FA-Gerät und die Anmeldeinformationen und infizierte sein Telefon mit Malware. Mit der Kontrolle über das Gerät durchlief der Angreifer den 2FA-Prozess und überwies schnell Geld von Marks Konto.

Marks Sicherheitsverstoß war zum Teil das Ergebnis seiner eigenen Tat. Er installierte versehentlich eine schädliche App auf seinem Smartphone, während er Software aus einem inoffiziellen App-Store herunterlud.

Dieser Schadanwendung gelang es, Schwachstellen im Betriebssystem von Marks Gerät auszunutzen und sich Zugriff auf die Funktionen und Daten des Telefons zu verschaffen. Da Marks Banking-App für 2FA mit seinem Smartphone verknüpft war, hatte der Hacker die volle Kontrolle über sein 2FA-Gerät und konnte so diese entscheidende Sicherheitsebene umgehen.

So vermeiden Sie 2FA-Angriffe

Vermeiden Sie es, für alle Ihre 2FA-Konten dieselbe E-Mail-Adresse zu verwenden. Wenn Ihre E-Mail-Adresse kompromittiert wird, sind auch alle Ihre Konten gefährdet.

Erstellen Sie eine E-Mail-Adresse nur für Ihr Binance-Konto, um das Risiko einer Exposition gegenüber der Außenwelt zu begrenzen. Beispielsweise geben wir in Umfragen oder an vielen anderen Stellen häufig unsere E-Mail-Adresse ein, wodurch das Risiko besteht, dass unsere E-Mail-Konten offengelegt werden.

Schützen Sie Ihr E-Mail-Konto auch mit einem anderen 2FA-Gerät, beispielsweise einem Telefon oder einem anderen Authentifizierungsgerät.

Legen Sie stärkere Passwörter fest. Vermeiden Sie die Verwendung von Wörtern oder Namen, da diese häufig bei Passwortlecks vorkommen. Die Verwendung alphanumerischer Passwörter mit Sonderzeichen und einer Mischung aus Großbuchstaben kann die Sicherheit Ihres Kontos erhöhen.

Überprüfen Sie regelmäßig Ihre Kontoaktivität und den Geräteverwaltungsverlauf, um etwaige Auffälligkeiten festzustellen. Eine frühzeitige Erkennung kann hilfreich sein, um Schäden zu verhindern.

Kontoübernahme 3: Phishing-Angriffe

Phishing ist eine Art Social-Engineering-Angriff, bei dem ein Angreifer versucht, Benutzer zur Bereitstellung wichtiger Informationen zu verleiten. Dies geschieht in der Regel durch die Manipulation ihrer Emotionen oder durch das Vorgeben, jemand mit Autorität zu sein.

Phishing-Manipulationstaktiken

Angreifer neigen immer dazu, die Angst- oder Giergefühle des Benutzers zu manipulieren. Ein böswilliger Akteur könnte beispielsweise eine gefälschte SMS oder E-Mail an einen Benutzer senden und behaupten, dass er von seinem Konto nicht autorisierte Abhebungen vorgenommen habe.

In der Nachricht heißt es, dass sie ihr Geld verlieren, wenn sie sich nicht anmelden, um ihre Identität zu bestätigen. Bei Verwendung des E-Mail- oder SMS-Links gibt der Benutzer jedoch tatsächlich seine Daten an den Angreifer weiter. Die gleiche Taktik könnte man anwenden, indem man behauptet, dass das Opfer einen Preis zu beanspruchen hat oder dass es eine Investitionsmöglichkeit gibt, die jetzt genutzt werden muss.

Um seinen Preis einzufordern oder zu investieren, wird dem Opfer empfohlen, sein Wallet mit einer dezentralen Anwendung (DApp) zu verbinden. Die DApp leert dann das Wallet.

Unten sehen Sie ein Beispiel einer Phishing-SMS, die an einen Binance-Benutzer gesendet wurde. Die angegebene URL ähnelt der echten Binance-URL, es handelt sich jedoch tatsächlich um eine bösartige Website. Bitte beachten Sie, dass Binance niemals eine SMS mit einer URL versenden wird.

Emmas Phishing-Erfahrung

Lernen Sie Emma kennen, eine begeisterte Binance-Nutzerin, die es liebt, mit ihren BTC-Investitionen passives Einkommen zu erzielen. Kürzlich erhielt Emma eine E-Mail vom Binance-Kundensupport-Team. In der E-Mail hieß es, dass es möglicherweise ein Problem mit ihrem Konto gebe und dass dringend Maßnahmen zur Behebung des Problems erforderlich seien.

In der E-Mail befand sich ein Link zur Binance-Anmeldeseite. Emma gibt ihre Zugangsdaten und den 2FA-Code ein. Doch ohne Emmas Wissen stiehlt ein Angreifer ihre Daten und sie merkt es nicht einmal. Emma entdeckt bald, dass jemand versucht, Geld von ihrem Binance-Konto abzuheben.

Emmas Problem entstand hauptsächlich aufgrund ihrer Eile und ihres Mangels an Misstrauen bei der Lösung des angeblichen Kontoproblems. Die Phishing-E-Mail sollte, wie bereits erwähnt, ein Gefühl der Dringlichkeit und Angst hervorrufen und Emma dazu veranlassen, zu handeln, ohne die Legitimität der E-Mail oder Website gründlich zu prüfen.

Sie nahm sich auch nicht die Zeit, die Absenderadresse der E-Mail zu überprüfen, und das raffinierte Design der gefälschten Website machte es ihr schwer, sie von der echten Binance-Website zu unterscheiden.

So vermeiden Sie die Übernahme eines Phishing-Kontos

Vermeiden Sie den Zugriff auf von Dritten gesendete Links. Befolgen Sie immer die legitime oder normale Anmeldemethode.

Klicken Sie niemals auf Links, die durch URL-Shortener maskiert sind.

Fügen Sie Ihrem Binance-Konto Anti-Phishing-Codes hinzu.

Verwenden Sie immer Binance Verify oder wenden Sie sich an den Kundendienst, um zu überprüfen, ob die Kommunikation, die Sie erhalten, legitim ist.

Keine zwei URLs können genau gleich sein. Eine Phishing-URL oder eine gefälschte Binance-Website hat einen ähnlichen Link, kann aber nicht mit Binance identisch sein. Sie können sie identifizieren:

„.something“ oder „-something“ wird zur URL hinzugefügt.

Ein Ländercode wird hinzugefügt, wie zum Beispiel „binance-de“, „binance-IT“ oder „binance-PR“.

Der URL werden Schlüsselwörter hinzugefügt, z. B. „kompromittiertes Konto“, „Kontosperre“ oder „Kontoverwaltung“.

Die URL weist einen kleinen Rechtschreibfehler auf, ähnelt aber immer noch dem ursprünglichen Namen, z. B. „Binacne“.

Aufmerksamkeit trägt zu Ihrer Sicherheit bei

Das Verständnis ausgefeilter Angriffsmethoden ist für den Schutz Ihrer digitalen Vermögenswerte von entscheidender Bedeutung. Ganz gleich, ob es sich um Session-/Cookie-Hijacking, einen Phishing-Versuch oder ein kompromittiertes 2FA-Gerät handelt: Das Erkennen der Taktiken böswilliger Akteure ist Ihre erste Verteidigungslinie.

Aber es ist noch nicht das Ende Ihrer Sicherheitsreise. Bleiben Sie über neue Entwicklungen und Betrügereien auf dem Laufenden, indem Sie den Binance-Blog lesen. Wir informieren Sie regelmäßig über die neuesten Taktiken von Betrügern sowie über die besten Sicherheitspraktiken.

Bleiben Sie daher wachsam und haben Sie immer eine gehörige Portion Skepsis parat. Ihre digitalen Vermögenswerte hängen davon ab!

Weiterführende Literatur

Bleiben Sie sicher: Was tun, wenn Ihr Konto kompromittiert wird?

Bleiben Sie auf der sicheren Seite: Best Practices, um sich vor Kontoübernahmeangriffen zu schützen

Haftungsausschluss: Die Preise digitaler Vermögenswerte unterliegen einem hohen Marktrisiko und Preisvolatilität. Der Wert Ihrer Investition kann sowohl steigen als auch fallen und Sie erhalten den investierten Betrag möglicherweise nicht zurück. Sie allein sind für Ihre Anlageentscheidungen verantwortlich und Binance ist nicht für etwaige Verluste verantwortlich. Die Wertentwicklung in der Vergangenheit ist kein verlässlicher Indikator für die zukünftige Wertentwicklung. Sie sollten die damit verbundenen Risiken verstehen und nur in Produkte investieren, mit denen Sie vertraut sind. Sie sollten Ihre Anlageerfahrung, Ihre finanzielle Situation, Ihre Anlageziele und Ihre Risikotoleranz sorgfältig abwägen und sich vor einer Investition von einem unabhängigen Finanzberater beraten lassen. Dieses Material sollte nicht als Finanzberatung ausgelegt werden. Weitere Informationen finden Sie in unseren Nutzungsbedingungen und Risikohinweisen.