úvod

Útok falešného dobití označuje útočník, který na adresu peněženky burzy odešle falešné informace o transakci tím, že využije zranitelnosti nebo systémové chyby při zpracování dobíjení burzy. Tyto falešné informace o transakci burza mylně považuje za skutečný požadavek na dobití. A přidá odpovídající digitální aktiva. nebo měny na účet útočníka. Pomocí této metody mohou útočníci získat nezaplacená digitální aktiva, což vede ke ztrátám aktiv na burze.

Tento článek si klade za cíl hluboce prozkoumat, jak mohou útoky na falešné vklady prolomit obranný mechanismus burzy. Budeme analyzovat principy falešných recharge útoků a odhalíme zranitelnosti a strategie, které útočníci zneužívají. Zároveň budeme analyzovat útoky falešným dobíjením pomocí příkladů, abychom lépe porozuměli metodám útoku a dopadu. Kromě toho také probereme pohotovostní a preventivní opatření pro burzy, aby se vypořádaly s útoky na falešné vklady, abychom poskytli relevantní návrhy na ochranu majetku a reakci na podobné útoky.

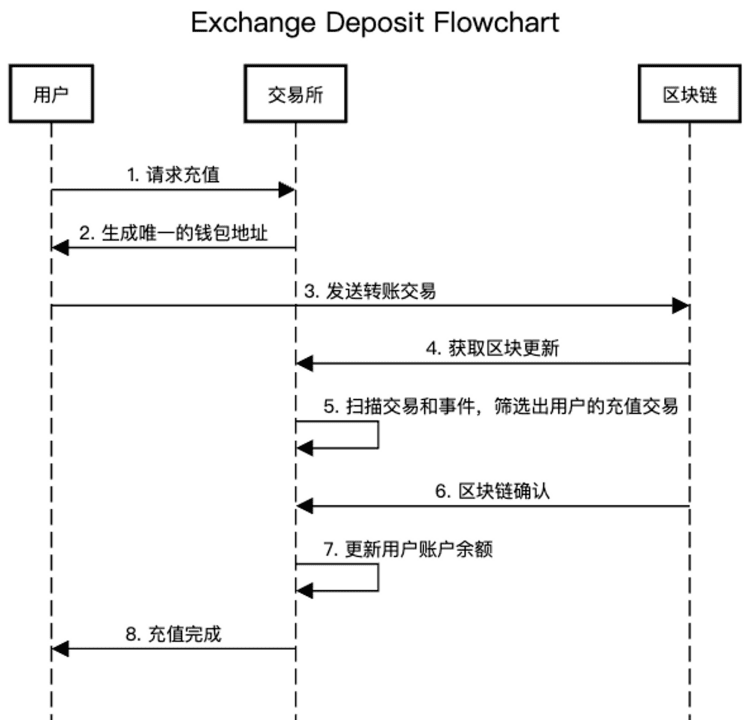

Analýza principu dobíjení

Než pochopíme falešné dobíjení, musíme nejprve pochopit princip dobíjení výměny.

Typický proces je následující:

1. Generování adresy peněženky

Burza přiděluje každému uživateli jedinečnou adresu peněženky pro příjem uživatelských vkladů. Tyto adresy jsou obvykle automaticky generovány systémem burzy. Když uživatelé dobíjí, musí odeslat digitální aktiva na konkrétní adresu peněženky v účtu výměny.

2. Skenování blockchainové účetní knihy

Uzly burzy se budou synchronizovat s ostatními uzly v blockchainové síti, aby získaly nejnovější stav blockchainu a informace o transakcích. Když burzovní uzel přijme nový blok, extrahuje ID transakce dobití uživatele a odpovídající částku z obsahu transakce obsaženého v bloku nebo z události provedení transakce spuštěné blokem a přidá je do seznamu k dobití.

3. Potvrďte vstup do účtu

Burzy obvykle vyžadují, aby transakce obdržela určitý počet potvrzení v blockchainové síti, než bude považována za platnou. Potvrzení znamená, že na blok, kde se transakce nachází, odkazuje určitý počet bloků a je ověřen a potvrzen ostatními těžaři. Počet potvrzení nastavených burzami se může lišit v závislosti na různých digitálních aktivech a sítích.

jak ukazuje obrázek:

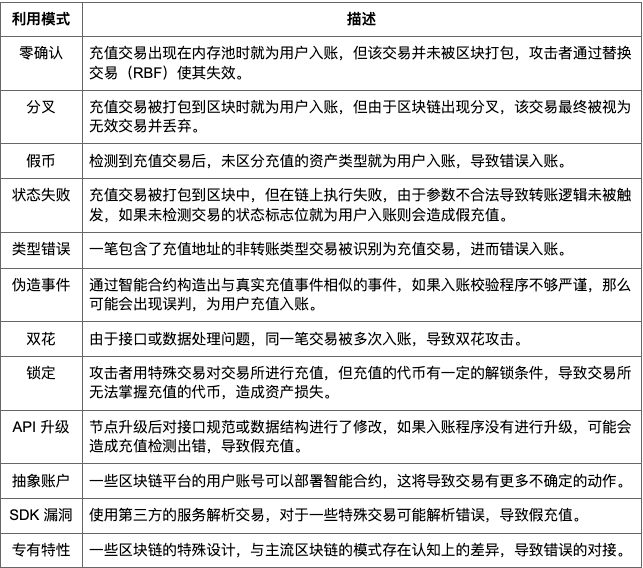

Falešný režim útoku dobíjení

Burzy jsou nejvíce zasaženy hackery, takže burzy obvykle umísťují své servery za těžké obranné systémy a dokonce je musí hostovat offline pro základní služby, které spravují finanční prostředky. Vzhledem k požadavkům na integritu dat systému blockchain však nebudou periferní bezpečnostní systém zachyceny škodlivé transakce.

Je třeba poznamenat, že útok falešného dobíjení není zranitelností blockchainu, ale útočník využívá některé vlastnosti blockchainu ke konstrukci speciálních transakcí. Tyto škodlivé transakce způsobí, že je burza zamění za skutečný požadavek na dobití nebo zpracuje stejný požadavek na dobití vícekrát. Po dlouhodobém skutečném boji bezpečnostní tým SlowMist shrnul několik běžných metod útoku falešného dobíjení:

Od roku 2018 bezpečnostní tým SlowMist poprvé odhalil několik falešných útoků na dobíjení, včetně:

Analýza rizik zabezpečení falešných převodů USDT [1]

Falešné dobití EOS (útok stavu hard_fail) zveřejnění podrobností červeného upozornění a plánu oprav [2]

Byly zveřejněny podrobnosti o zranitelnosti tokenu Ethereum „falešné dobíjení“ a plán oprav [3]

Analýza rizika falešného dobití bitcoinů RBF [4]

Kromě těchto falešných dobíjecích útoků, které byly odhaleny, existuje také mnoho klasických metod útoku, které jsme nezveřejnili, stejně jako některé univerzální metody útoku. Například:

Falešné dobíjení bitcoinů s více podpisy

Falešné dobití částečné platby Ripple

Falešné dobití utraťte dvakrát za filecoiny

TON odskočit falešný vklad

Pokud se chcete dozvědět více podrobností, kontaktujte nás, abychom mohli podrobně probrat.

Případová studie: TON rebound falešné dobíjení

Téměř všechny blockchainy mají problémy s falešným dobíjením, ale některým útokům se lze snadno vyhnout, zatímco jiné vyžadují velmi hloubkovou studii charakteristik blockchainu, aby se jim předešlo.

Vezmeme-li jako příklad falešný vklad TON, ukážeme vám, jak mohou mazaní útočníci využít vlastnosti TON k útoku na burzy.

TON (The Open Network) je blockchainový projekt spuštěný známým komunikačním softwarem Telegram, který podporuje nasazení chytrých kontraktů na účty uživatelů.

Když se ústředna připojí k TON za účelem dobití, podle výše popsané metody nejprve vygeneruje pro uživatele dobíjecí adresu, poté uživatel převede aktiva na dobíjecí adresu a nakonec potvrdí vklad.

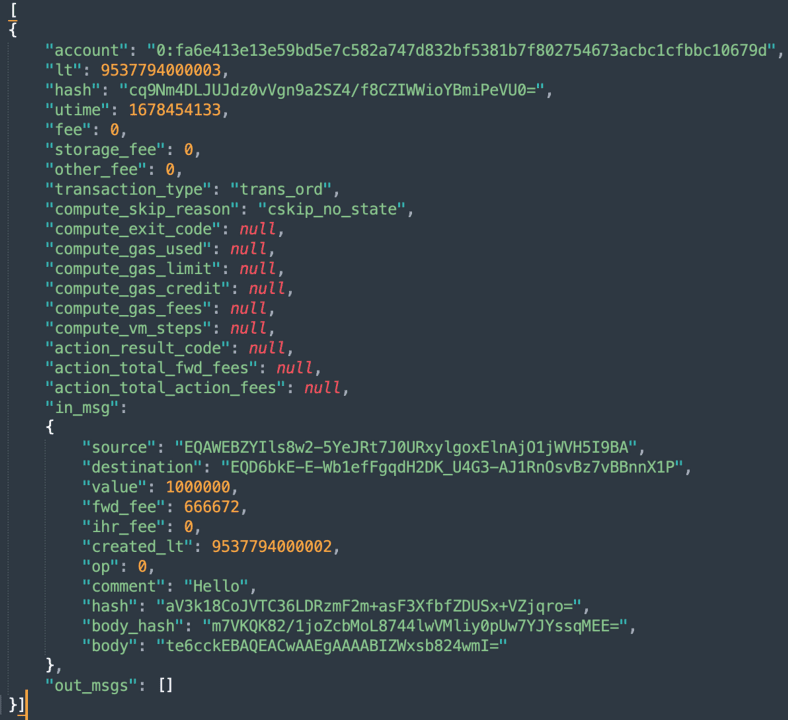

Jak burza potvrdí, že transakce patří jejímu uživateli? K zobrazení normálního přenosu používáme rozhraní RPC:

Výměna obvykle určí, zda cíl v in_msg je adresa pro dobíjení uživatele. Pokud ano, bude hodnota částky převedena podle přesnosti a připsána na účet uživatele. Ale je to bezpečné?

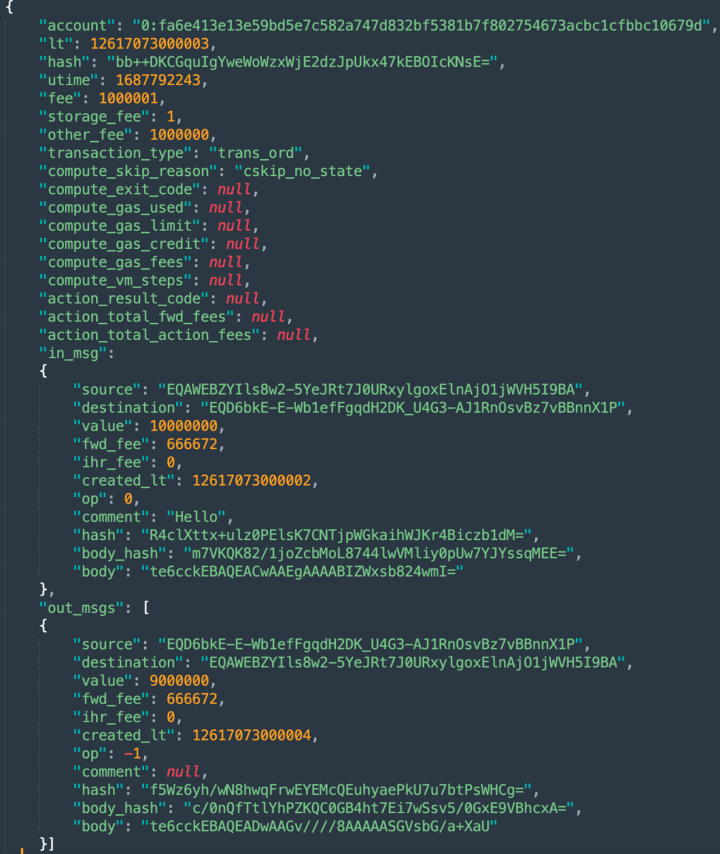

Charakteristickým rysem transakcí TON je, že téměř všechny interní zprávy odesílané mezi smart kontrakty by měly být bounceable, to znamená, že by měl být nastaven jejich bounce flag. Tímto způsobem, pokud cílová inteligentní smlouva neexistuje nebo je při zpracování této zprávy vyvolána neošetřená výjimka, zpráva bude „odražena“ zpět a ponese zůstatek původní hodnoty (minus všechny poplatky za přenos zprávy a plyn).

Jinými slovy, pokud zlomyslný útočník převede peníze na účet, který nemá nasazenou smlouvu, nastavením příznaku bounce flag, částka dobití bude po odečtení manipulačního poplatku vrácena zpět na původní účet. Burza detekovala záznam o dobití uživatele, ale nečekala, že se dobité coiny skutečně vrátí na účet útočníka.

Podívejme se na tuto transakci Ve srovnání s běžnou transakcí můžeme zjistit, že existuje další out_msg.

Pokud burza zkontroluje pouze in_msg, omylem zaúčtuje útočníka, což způsobí ztrátu aktiv platformy.

Osvědčené postupy pro předcházení falešným útokům doplňování

Některé základní strategie, jak zabránit falešným dobíjecím útokům, jsou:

1. Mechanismus vícenásobného potvrzení: Nastavte požadavky na vícenásobné potvrzení pro dobití, abyste zajistili, že transakce budou považovány za platné pouze po dostatečném potvrzení na blockchainu. Počet potvrzení by měl být nastaven na základě zabezpečení různých digitálních aktiv a rychlosti potvrzení blockchainu;

2. Přísné párování transakcí: Při filtrování uživatelských transakcí z bloku lze automaticky nastavit, aby byly připsány pouze transakce, které zcela odpovídají běžnému režimu převodu, a nakonec je třeba zkontrolovat změny zůstatku;

3. Systém kontroly rizik: Vytvořte kompletní systém kontroly rizik pro sledování a detekci abnormálních obchodních aktivit. Systém dokáže identifikovat potenciální rizika a abnormální chování analýzou faktorů, jako jsou vzorce dobíjení, frekvence transakcí, velikost transakce atd.;

4. Manuální kontrola: U větších částek nebo vysoce rizikových transakcí se k dodatečné kontrole používá mechanismus manuální kontroly. Manuální kontrola může zvýšit důvěryhodnost transakcí, odhalit abnormální transakce a zabránit zlomyslným dobíjením;

5. Zabezpečení API: Proveďte bezpečnostní ověřování a autorizaci na externích rozhraních API, abyste zabránili neoprávněnému přístupu a potenciálním zranitelnostem. Pravidelně kontrolujte zabezpečení rozhraní API a provádějte včasné aktualizace a opravy zabezpečení;

6. Omezení výběrů: Poté, co dojde k dobití, je uživatelům dočasně zakázáno vybírat dobitá aktiva. To poskytne burze dostatek času na potvrzení platnosti dobití a zabrání potenciálním útokům na falešné dobití;

7. Aktualizace zabezpečení: Aktualizujte výměnný software a systémy včas, abyste opravili možná slabá místa zabezpečení. Průběžně sledujte stav zabezpečení burzy a spolupracujte s odborníky na kybernetickou bezpečnost na provádění pravidelných bezpečnostních auditů a penetračních testů.

Abyste zabránili falešným dobíjením na konkrétním blockchainu, musíte si přečíst oficiální dokumentaci, abyste pochopili charakteristiky transakce.

Systém detekce falešného dobíjení badwhale

Bezpečnostní tým SlowMist vyvinul systém testování falešného dobíjení Badwhale prostřednictvím dlouhodobých útočných a obranných praktik, speciálně vyvinutý pro platformy pro správu digitálních aktiv. Systém je navržen tak, aby jim pomohl odhalit a vyhodnotit jejich schopnost předcházet útokům na falešné dobíjení a optimalizovat jejich obranné mechanismy, aby byla zajištěna bezpečnost uživatelských aktiv a spolehlivost platforem pro správu digitálních aktiv.

Badwhale je komerční systém jedinečný pro bezpečnostní tým SlowMist a byl vyvíjen po mnoho let a po mnoho let slouží desítkám platforem a vyhnul se riziku falešného dobití, jehož hodnota se odhaduje na miliardy dolarů.

Zvláštní vlastnost:

1. Simulujte útoky na falešné dobití: Badwhale dokáže simulovat různé typy útoků na falešné dobíjení a automaticky odesílat falešné požadavky na dobití na testovanou platformu pro správu digitálních aktiv. To pomáhá posoudit slabá místa platforem pro správu digitálních aktiv a identifikovat potenciální zranitelnosti a bezpečnostní rizika;

2. Diverzifikované testovací scénáře: Systém poskytuje diverzifikované testovací scénáře a režimy útoků, které mohou komplexně testovat falešnou dobíjecí obranu platformy pro správu digitálních aktiv podle skutečné situace;

3. Vysoce škálovatelný: Badwhale je navržen jako vysoce škálovatelný testovací systém, který podporuje testování různých platforem pro správu digitálních aktiv a blockchain platforem a dokáže se flexibilně přizpůsobit potřebám různých systémových architektur a technických prostředí.

Badwhale v současnosti podporuje falešné testy dobíjení na stovkách veřejných řetězců a desítkách tisíc tokenů, včetně:

Bitcoinové rodiny (BTC/LTC/DOGE/QTUM...)

BitcoinCash

Ethereum rodiny

(ETH/BSC/HECO/RON/CFX-evm/FIL-evm/AVAX-evm/FTM-evm/RSK/GNO/MOVR-evm/GLMR-evm/KLAY/FSN/CELO/CANTO/EGLD/AURORA-evm /TLC/WEMIX/CORE/VS/WAN/KCCL/OKX...)

ERC20 tokeny (USDT...)

Ethereum L2 (ARB/OP/METIS...)

Polygon

Polygonové žetony

Vesmírné rodiny (ATOM/LUNA/KAVA/IRIS/OSMO...)

Rodiny EOS a tokeny EOS (EOS/WAX/XPR/FIO/TLOS...)

Vlnění

Tok

Byty

Solana

Solana SPL-Tokeny

Zmatený

Polkadot Families (DOT/ASTR/PARA/MOVR/GLMR...)

Tron

Filecoin

Tón

Mina

Pojď

Řadové (ORDI...)

…

Díky výkonným funkcím Badwhale může platforma pro správu digitálních aktiv provádět komplexní obranné testy proti falešnému dobíjení, aby pochopila svůj výkon tváří v tvář útokům falešného dobíjení, optimalizovala svůj obranný mechanismus a zlepšila zabezpečení uživatelských aktiv. Zavedení Badwhale pomůže platformě pro správu digitálních aktiv posílit ochranu zabezpečení, zlepšit její schopnost odolávat útokům falešného dobíjení a zajistit spolehlivost transakcí s digitálními aktivy a důvěru uživatelů.

Závěr

Díky hloubkové studii průlomových metod útoků falešného dobíjení můžeme lépe porozumět důležitosti platforem pro správu digitálních aktiv při ochraně uživatelských aktiv a udržování bezpečnosti. Platformy pro správu digitálních aktiv se mohou účinně vypořádat s falešnými útoky na dobíjení a dalšími bezpečnostními hrozbami a zajistit důvěryhodnost a spolehlivost transakcí s digitálními aktivy pouze posílením bezpečnostních obranných opatření, neustálým sledováním zranitelností a přijímáním vhodných protiopatření.

Referenční odkazy:

[1] https://mp.weixin.qq.com/s/CtAKLNe0MOKDyUFaod4_hw

[2] https://mp.weixin.qq.com/s/fKINfZLW65LYaD4qO-21nA

[3] https://mp.weixin.qq.com/s/3cMbE6p_4qCdVLa4FNA5-A

[4] https://mp.weixin.qq.com/s/OYi2JDbAoLEdg8VDouqbIg