Pracovníci IT z KLDR se podle analytika kybernetické bezpečnosti zapojili do kryptoměnových společností a projektů decentralizovaných financí již minimálně sedm let.

„Mnoho pracovníků IT z KLDR vytvořilo protokoly, které znáte a milujete, už od léta DeFi,“ řekl vývojář MetaMask a bezpečnostní výzkumník Taylor Monahan v neděli.

Monahan tvrdil, že více než 40 platforem DeFi, z nichž některé jsou známé, mělo pracovníky IT z KLDR, kteří na jejich protokolech pracovali.

„Sedmileté zkušenosti s blockchainovým vývojem“ na jejich životopisu „není lež,“ dodala.

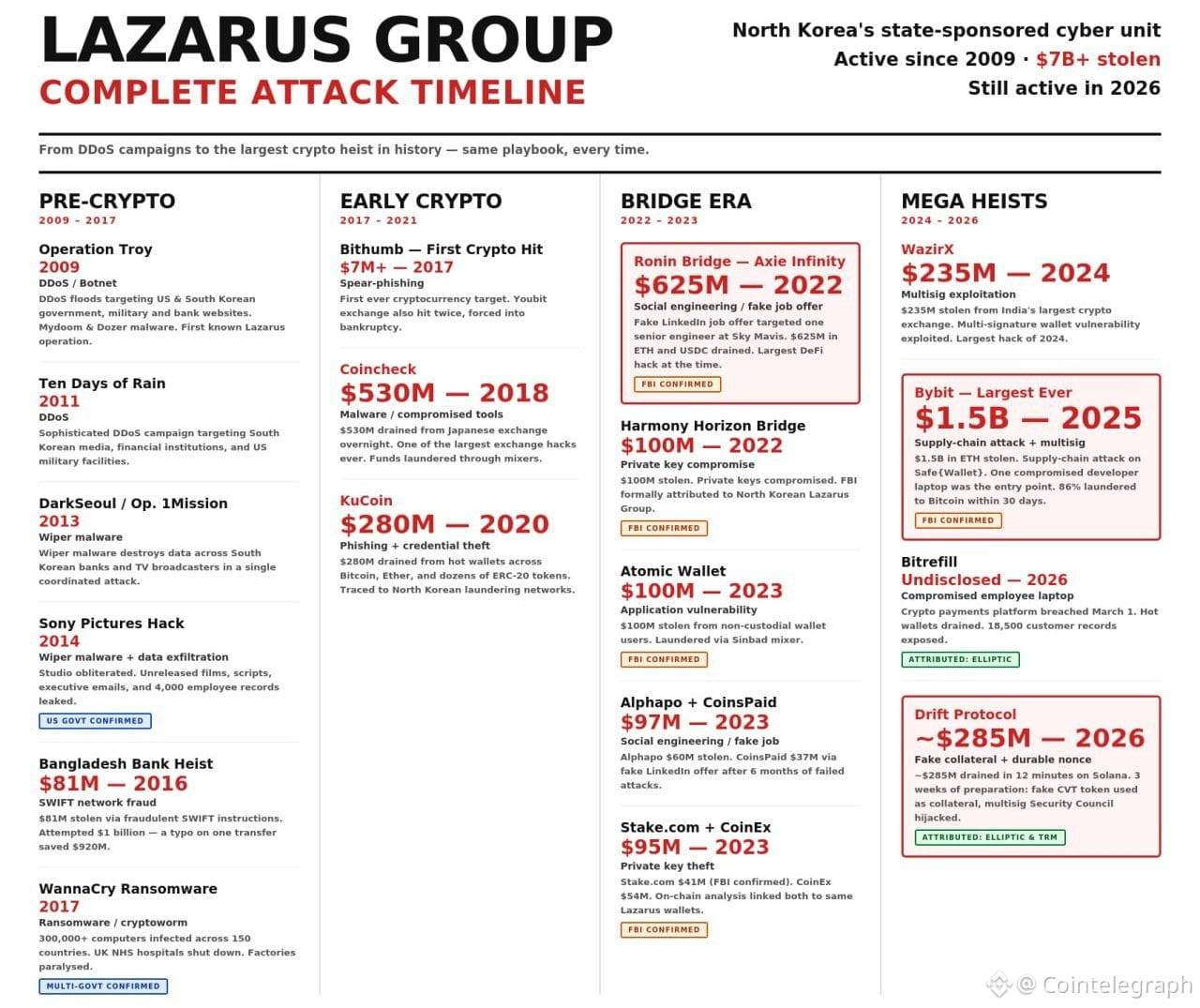

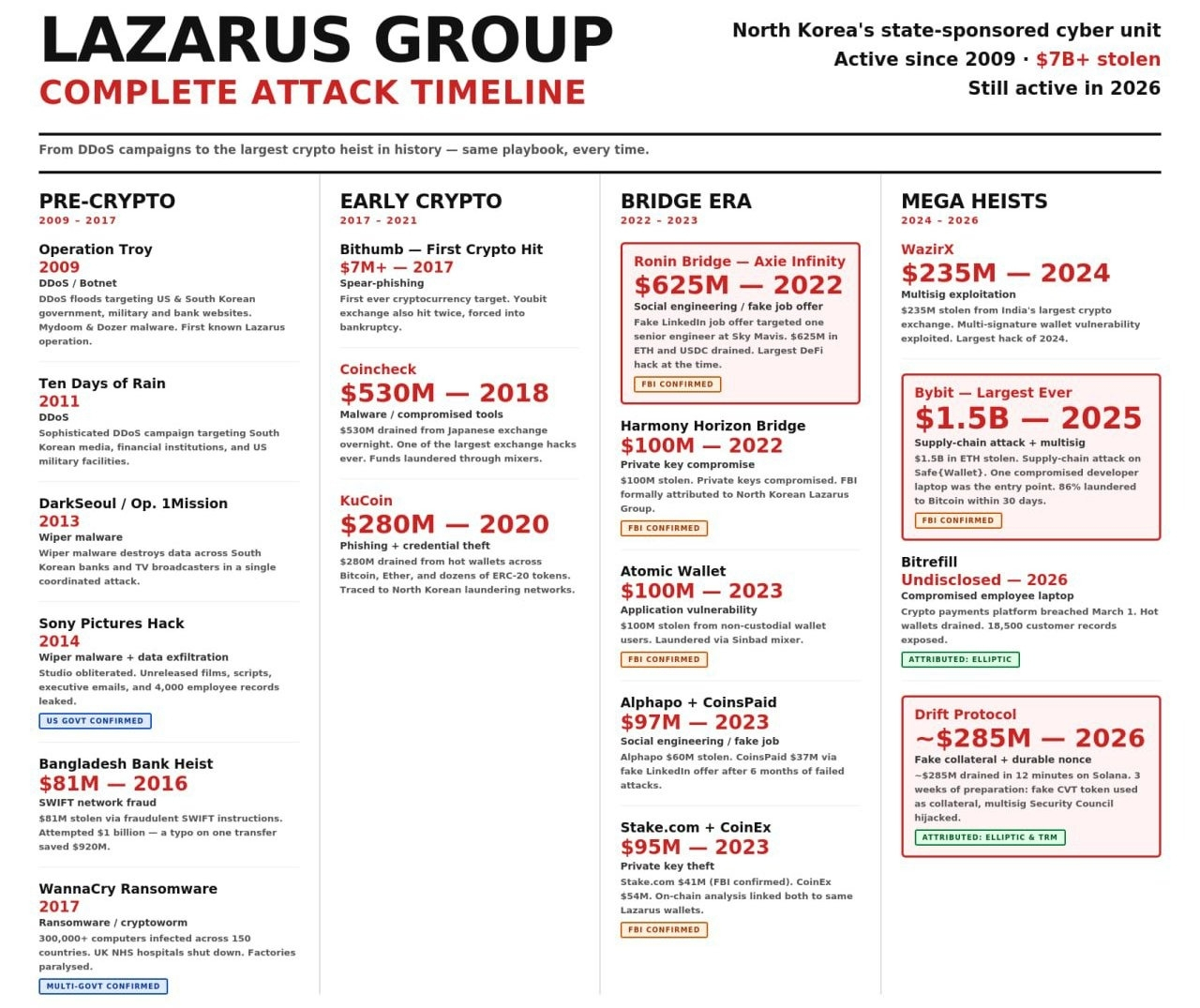

Skupina Lazarus je hackerský kolektiv napojený na Severní Koreu, který od roku 2017 podle analytiků v síti R3ACH ukradl odhadovaných 7 miliard dolarů v kryptoměnách.

Bylo to spojeno s nejvýznamnějšími hacky v odvětví, včetně exploitu Ronin Bridge ve výši 625 milionů dolarů v roce 2022, hacku WazirX za 235 milionů dolarů v roce 2024 a vykradení Bybitu v hodnotě 1,4 miliardy dolarů v roce 2025.

Komentáře Monahana přišly jen pár hodin poté, co Drift Protocol uvedl, že má „středně vysokou důvěru“, že nedávný exploit za 280 milionů dolarů proti němu byl proveden skupinou napojenou na severokorejský stát.

Vedoucí DeFi se vyjadřují k pokusům o infiltraci DPRK

Tim Ahhl, zakladatel Titan Exchange, agregátoru DEX na bázi Solany, uvedl, že v předchozí práci „jsme prováděli pohovor s někým, kdo se ukázal být operativcem Lazarus.

Ahhl řekl, že kandidát „prováděl videohovory a byl extrémně kvalifikovaný.“ Odmítl osobní pohovor a později zjistili jeho jméno v „info dumpu“ Lazarus.

Úřad pro kontrolu zahraničních aktiv USA má webové stránky, kde mohou kryptobiznesy kontrolovat protistrany podle aktualizovaných seznamů sankcí OFAC a být upozorněny na vzorce, které jsou v souladu s podvody pracovníků IT.

Časová osa útoku skupiny Lazarus. Zdroj: R3ACH Network

Časová osa útoku skupiny Lazarus. Zdroj: R3ACH Network

Související: Drift Protocol říká, že exploit za 280 milionů dolarů trval 'měsíce cílené přípravy'

Drift Protocol byl cílem zprostředkovatelů třetích stran DPRK

Postmortem Drift Protocolu na minulý týdenní exploit v hodnotě 280 milionů dolarů také poukázalo na hackery napojené na Severní Koreu za útok.

Nicméně uvedlo, že osobní schůzky, které nakonec vedly k exploitu, nebyly s občany Severní Koreje, ale spíše s „zprostředkovateli třetích stran“ s „úplně konstruktovanými identitami včetně pracovních historií, veřejně přístupných pověření a profesionálních sítí.“

„Roky poté se zdá, že Lazarus má nyní ne-NK [Severokorejce], kteří pro ně pracují, aby podváděli lidi osobně,“ řekl Ahhl.

Hrozby prostřednictvím pracovních pohovorů nejsou sofistikované

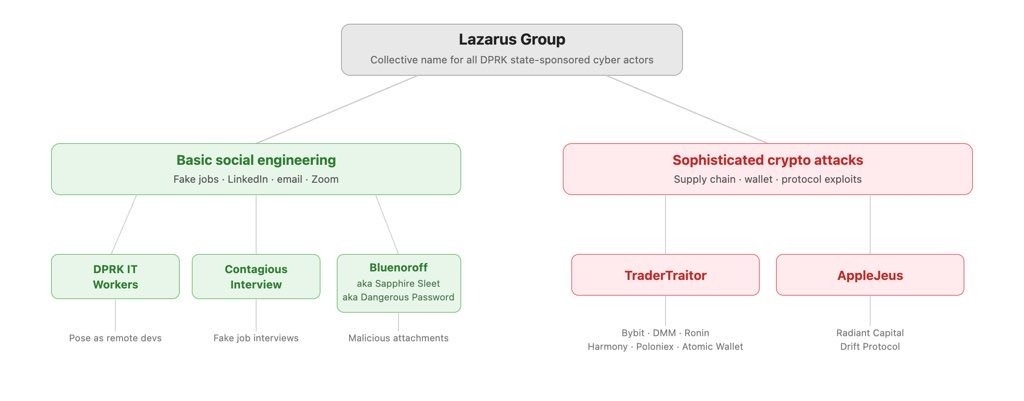

Skupina Lazarus je kolektivní název pro „všechny kybernetické aktéry podporované státem DPRK,“ vysvětlil blockchainový detektiv ZachXBT v neděli.

„Hlavním problémem je, že je všichni shromažďují dohromady, když je složitost hrozeb jiná,“ dodal.

ZachXBT uvedl, že hrozby prostřednictvím pracovních nabídek, LinkedIn, e-mailu, Zoomu nebo pohovorů jsou „základní a rozhodně ne sofistikované… jediné, co na tom je, že jsou neúprosní.“

„Pokud vy nebo váš tým na ně stále skočíte v roce 2026, jste velmi pravděpodobně nedbalí,“ řekl.

Existují dva typy útočných vektorů, jeden je sofistikovanější než druhý. Zdroj: ZachXBT

Existují dva typy útočných vektorů, jeden je sofistikovanější než druhý. Zdroj: ZachXBT

Časopis: Už žádné kolapsy Bitcoinů o 85 %, Tchaj-wan potřebuje válečné rezervy BTC: Hodlerův Digest