Autor: Lisa

Pozadí události

Od roku 2022 postupně vznikaly různé phishingové skupiny s názvem Drainer, jako Pink Drainer, která získává Discord Tokeny prostřednictvím sociálního inženýrství a provádí phishing, jako Venom, poskytovatel phishingových služeb, který získává souhlas uživatele prostřednictvím povolení nebo schválení a krade aktiva. například phishingová organizace Monkey Drainer (https://aml.slowmist.com/events) použila falešné Twitter účty KOL, Discord atd., aby uvolnila falešné návnadové weby související s NFT se škodlivým Mint pro phishing a ukradla desítky milionů dolarů. /monkey_Drainer_statistics/); jako je Inferno Drainer, výrobce specializující se na podvody s více řetězci.

Jak čas plyne, někteří Drainers se stáhli ze stádia kryptoměn, ale dva nedávné incidenty přivedly postupně do očí veřejnosti phishingovou skupinu, která mnohokrát fungovala tajně – Angel Drainer.

Incident 1: Balancer DNS hijacking attack

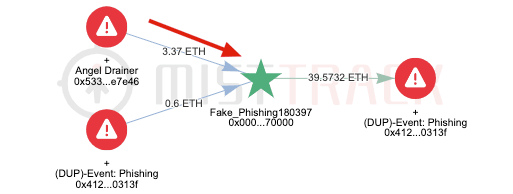

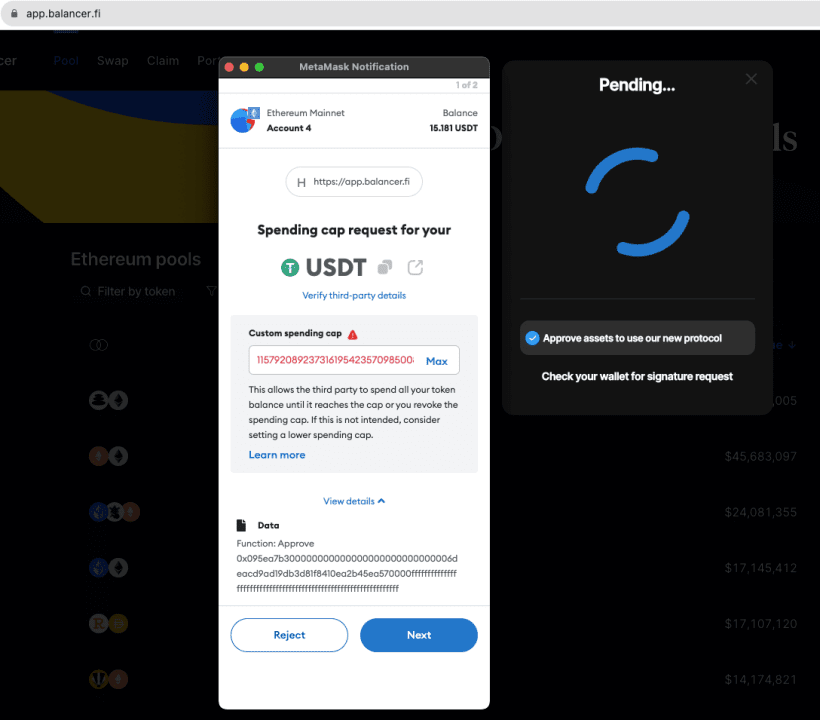

Dne 19. září 2023 Balancer vydal nouzové varování, v němž žádá uživatele, aby přestali přistupovat na jeho oficiální webovou stránku, protože její rozhraní bylo napadeno škodlivými aktéry kvůli únosu DNS a peněženky budou po návštěvě odkazů na web vystaveny phishingovým útokům. Podle analýzy MistTrack pocházely poplatky útočníků od phishingové skupiny Angel Drainer a obětem bylo ukradeno nejméně 350 000 dolarů.

Jinými slovy, útočník (Angel Drainer) přiměl uživatele ke „Schválit“ tím, že zaútočil na web Balancer, a převedl finanční prostředky útočníkovi (Angel Drainer) prostřednictvím „transferFrom“. Podle relevantních zpravodajských informací, které jsme shromáždili, může být útočník příbuzný ruským hackerům. Po analýze bylo zjištěno, že na frontendu app.balancer.fi (https://app.balancer.fi/js/overchunk.js) byl škodlivý kód JavaScript.

Poté, co uživatel použije peněženku k připojení k webu app.balancer.fi, škodlivý skript automaticky určí zůstatek připojeného uživatele a provede phishingový útok.

Incident 2: Galxe DNS hijacking útok

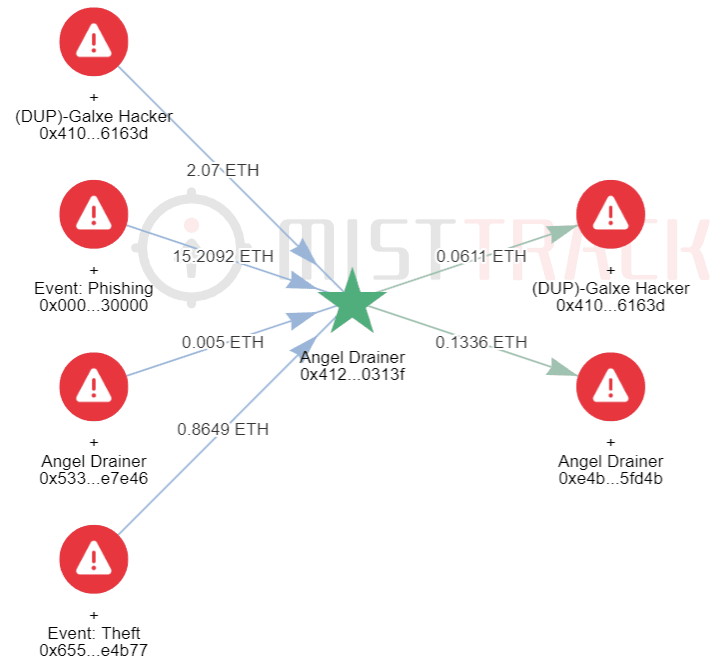

Dne 6. října 2023 byl podle mnoha uživatelů komunity odcizen majetek poté, co byl podpis peněženky použit k autorizaci platformy Galxe, přihlašovací datové sítě Web3. Následně Galxe oficiálně oznámila, že její webové stránky byly vypnuty a problém se řeší. Podle analýzy MistTrack má adresa Galxe Hacker více interakcí s adresou Angel Drainer a zdá se, že jde o stejného hackera.

Dne 7. října společnost Galxe vydala prohlášení, že webové stránky jsou nyní plně obnoveny Podrobný proces incidentu je: Dne 6. října neznámá osoba kontaktovala poskytovatele služby doménových jmen Dynadot, předstírala, že je autorizovaným členem Galxe a použitý padělaný dokument obchází bezpečnostní procesy. Podvodníci pak získali neoprávněný přístup k DNS doménového účtu, který používali k přesměrování uživatelů na falešné webové stránky a podepisování transakcí, které jim ukradly finanční prostředky. Postiženo bylo přibližně 1 120 uživatelů, kteří interagovali se škodlivým webem, a bylo odcizeno přibližně 270 000 USD.

Následuje analýza pouze některých phishingových materiálů a adres phishingových peněženek skupiny:

Analýza phishingových webů a technik

Po analýze jsme zjistili, že hlavní útočnou metodou této skupiny je provádění útoků sociálního inženýrství na poskytovatele služeb doménových jmen, kteří po získání příslušných oprávnění doménových účtů upraví směr překladu DNS a přesměrují uživatele na falešné weby. Podle údajů poskytnutých ScamSniffer, partnerem SlowMist, se phishingové útoky skupiny zaměřené na šifrovací průmysl týkaly více než 3 000 doménových jmen.

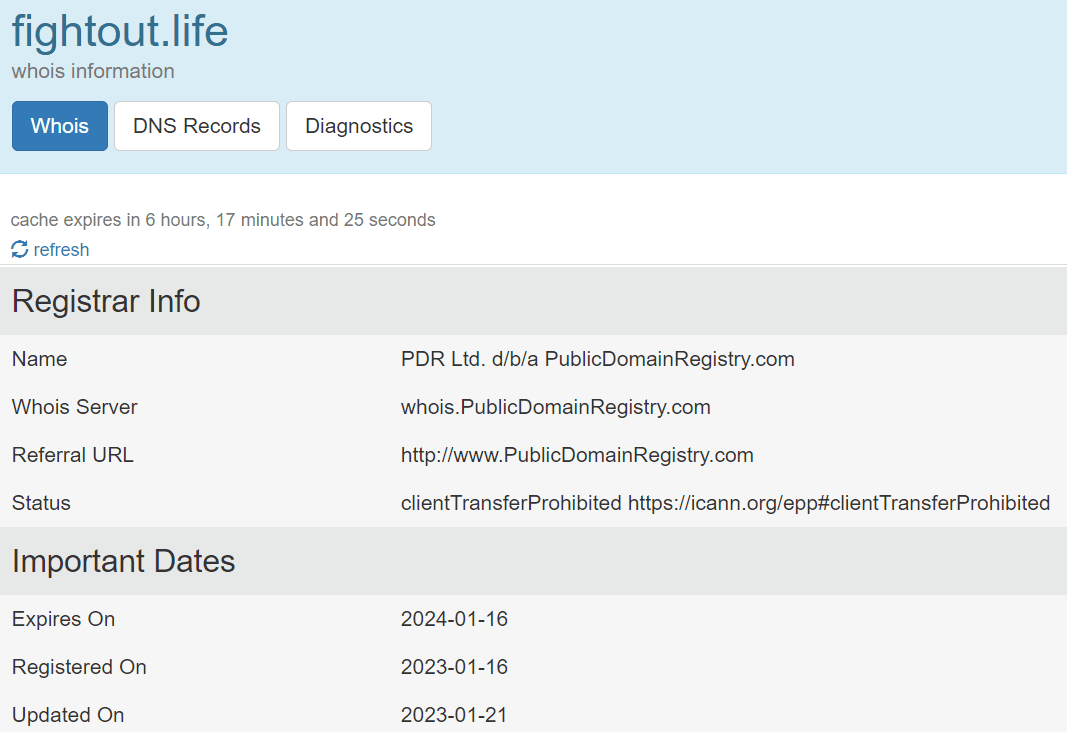

Dotazováním na příslušné informace o těchto názvech domén bylo zjištěno, že datum registrace lze vysledovat až do ledna 2023:

Webové stránky napodobují Fight Out, herní projekt Web3, a v současné době jsou nedostupné. Zajímavé je, že na oficiální sociální platformě Fight Out více uživatelů uvedlo, že projekt je také podvod.

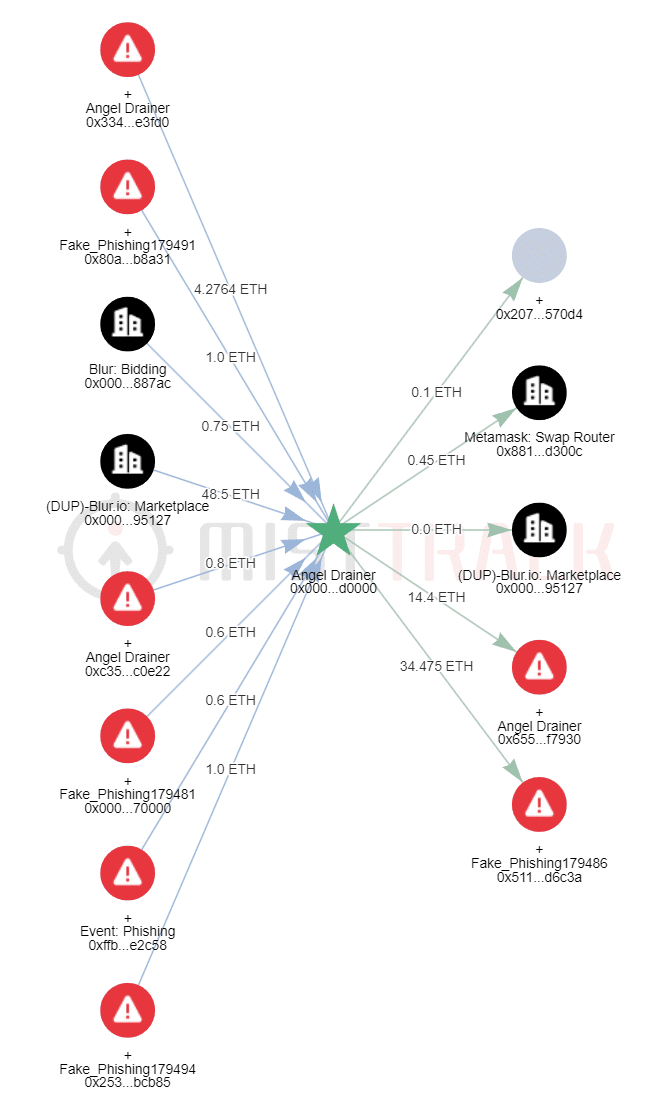

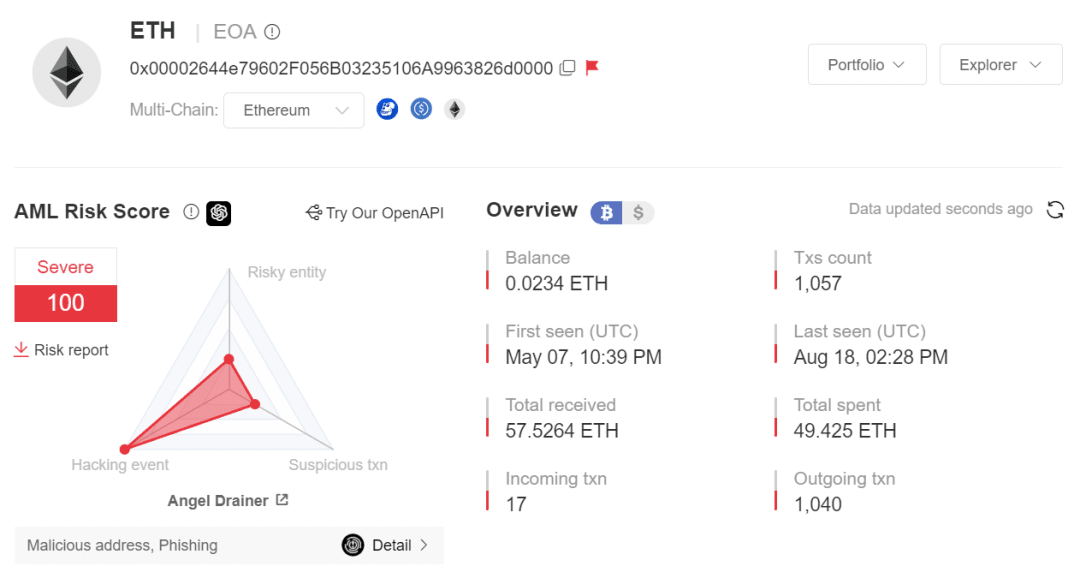

Kontrola adresy 0x00002644e79602F056B03235106A9963826d0000 související s phishingovým webem prostřednictvím MistTrack ukazuje, že adresa provedla svou první transakci 7. května.

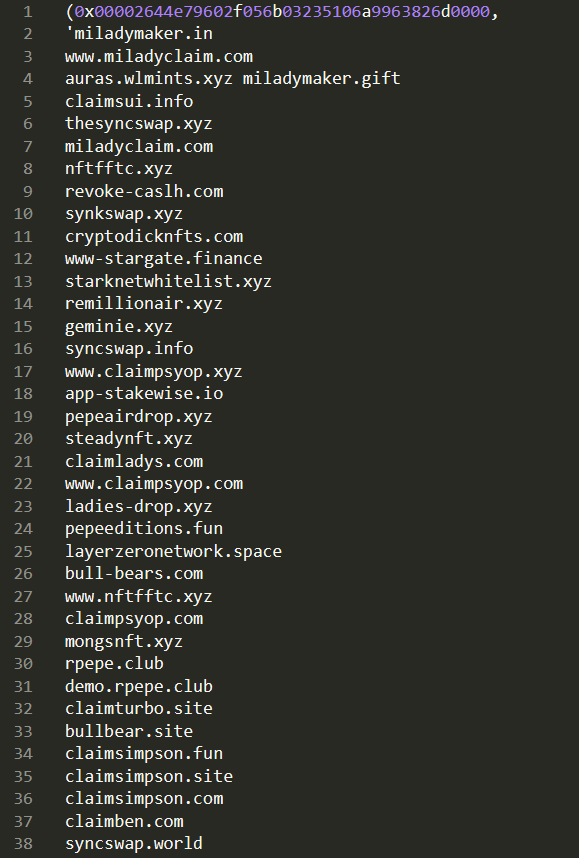

Zjistili jsme, že tato adresa je spojena se 107 phishingovými weby, včetně nejen projektů NFT, nástroje pro správu autorizací RevokeCash, burzy Gemini, ale také cross-chain bridge Stargate Finance atd.

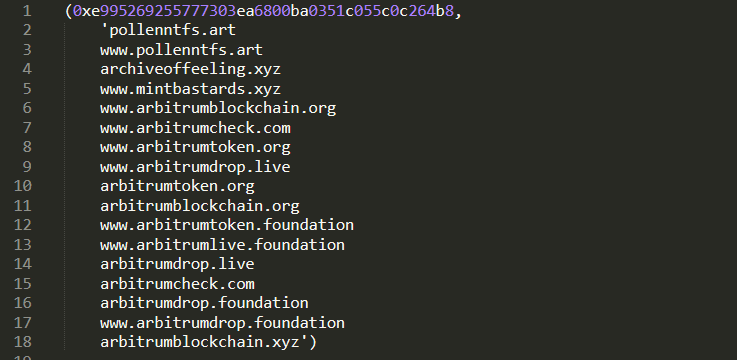

Na základě této adresy, počínaje 16. březnem 2023, byla adresa 0xe995269255777303Ea6800bA0351C055C0C264b8 označena jako Fake_Phishing76598. Tato adresa je v současné době spojena se 17 phishingovými webovými stránkami s veřejným řetězcem NFT a Arbitbem, které nasazují hlavně na server Polrum. otevřel.

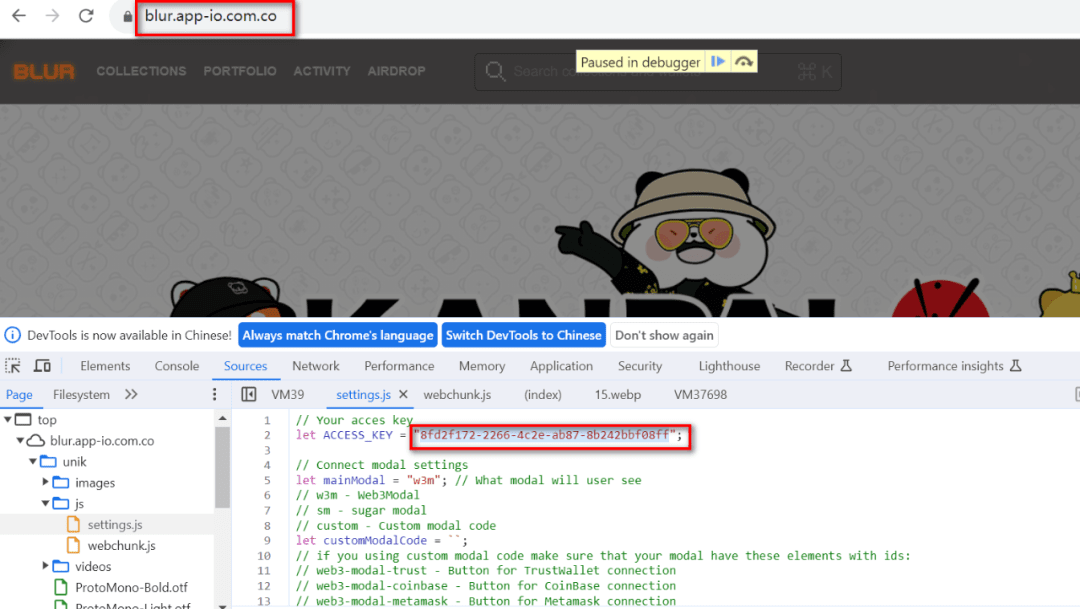

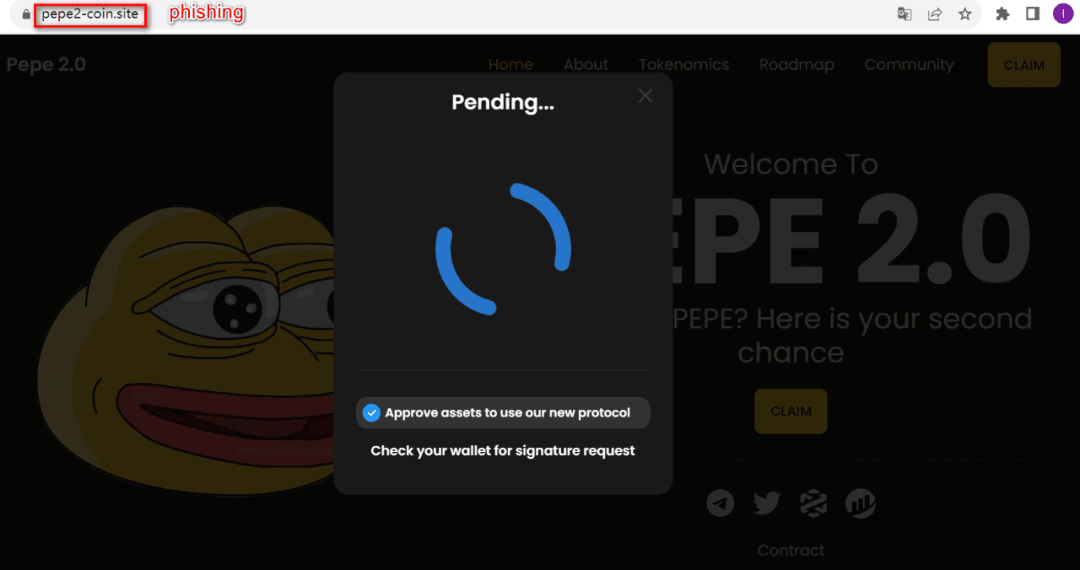

Podíváme se na phishingový web blur[.]app-io.com.co nedávno nasazený touto skupinou:

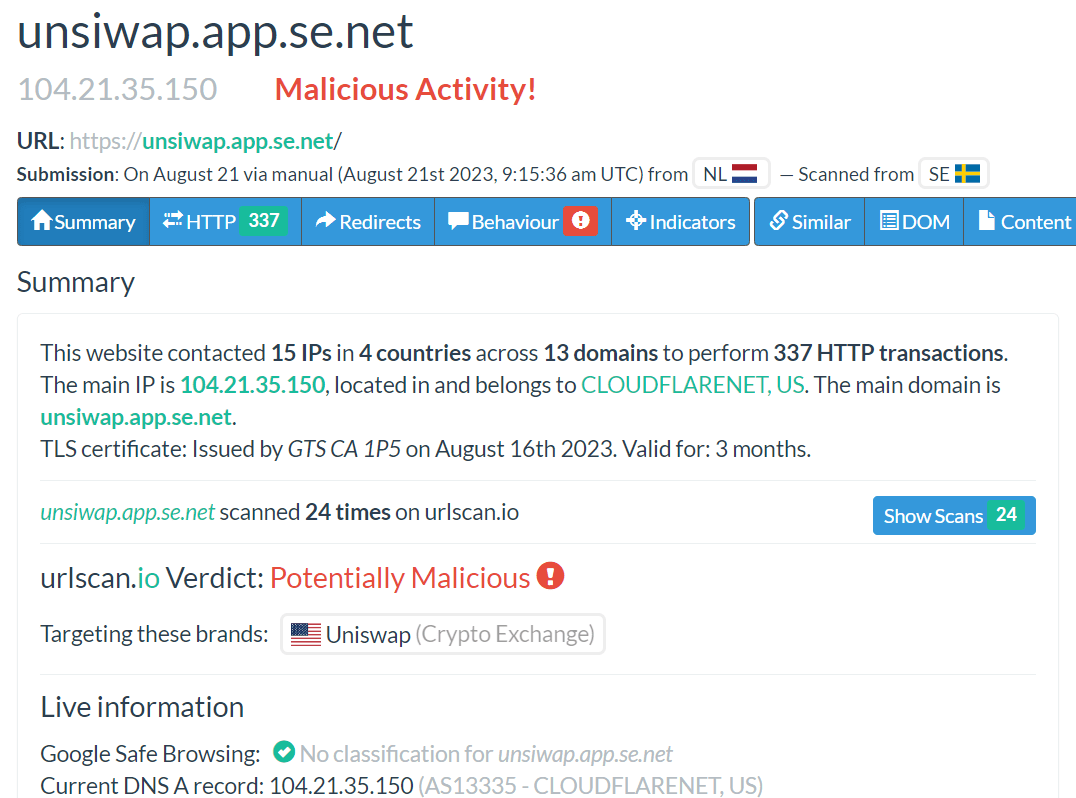

Dotazem na přístupový klíč byl propojen s jiným phishingovým webem unsiwap[.]app.se.net. Správný pravopis je Uniswap. Útočník mate publikum změnou pořadí písmen s a i.

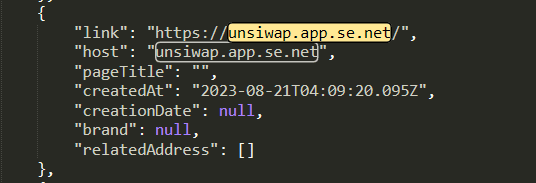

Tento web je také přítomen v našich datech a byl spuštěn teprve v srpnu:

Níže je uveden snímek obrazovky řady webových stránek připojených k této doméně:

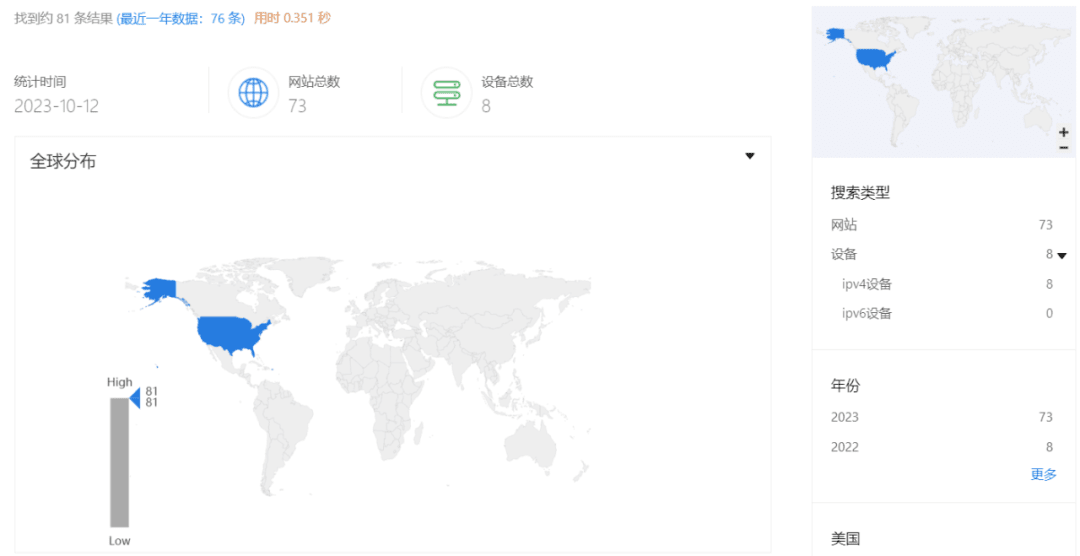

Pomocí nástroje ZoomEye k provedení globálního vyhledávání jsme zjistili, že v této doméně bylo současně spuštěno a nasazeno 73 phishingových stránek:

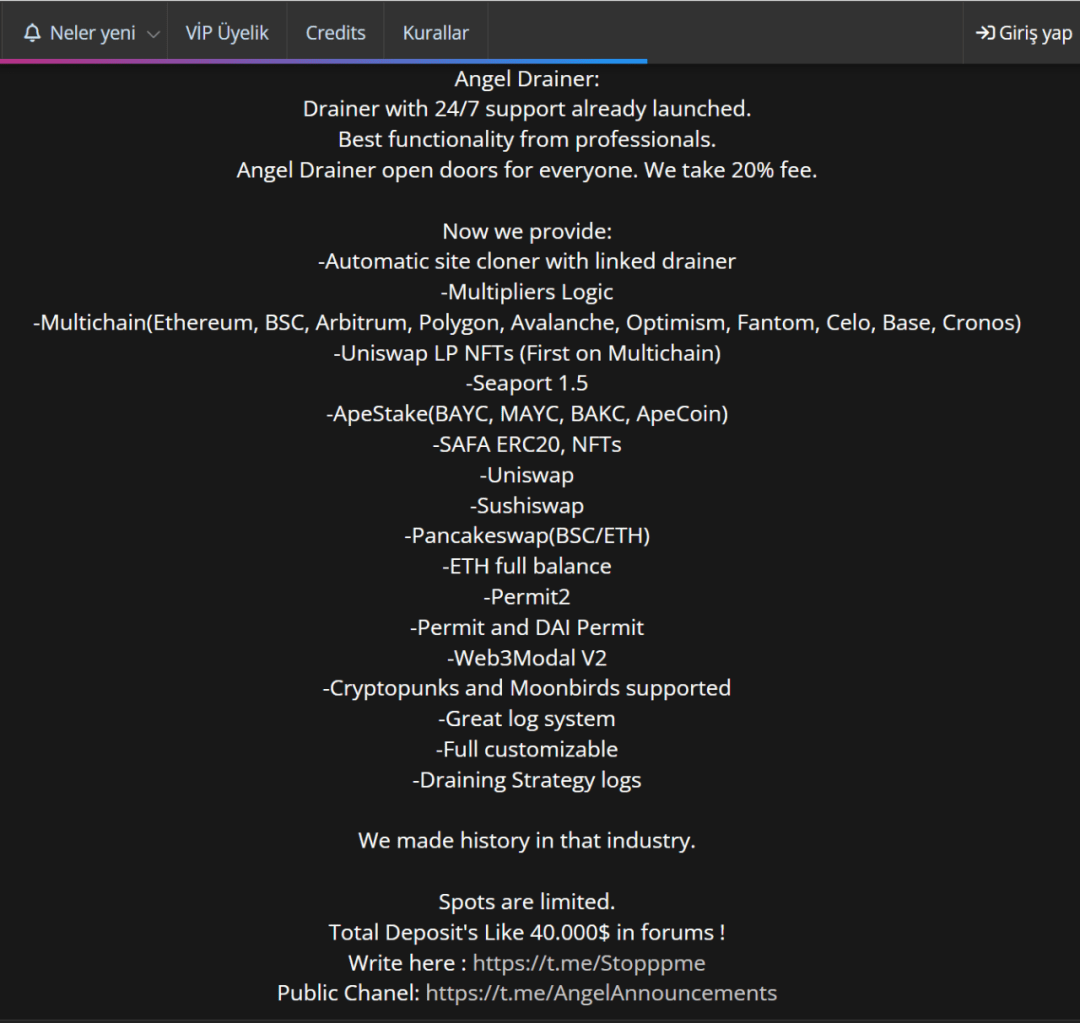

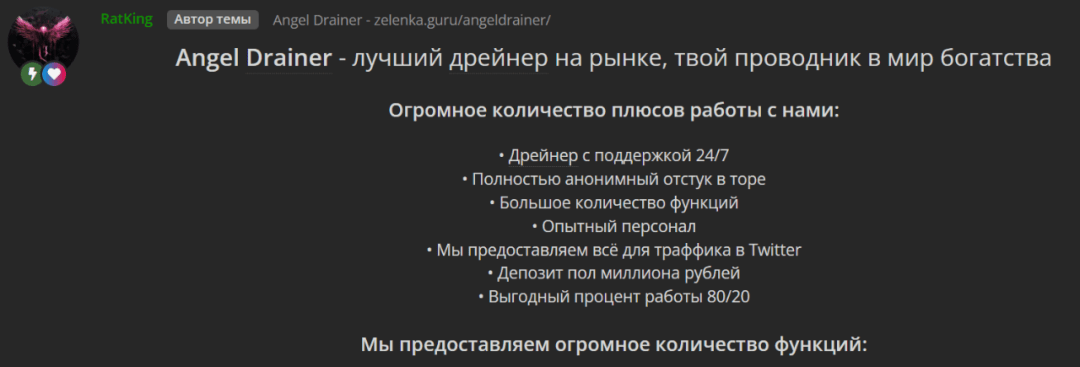

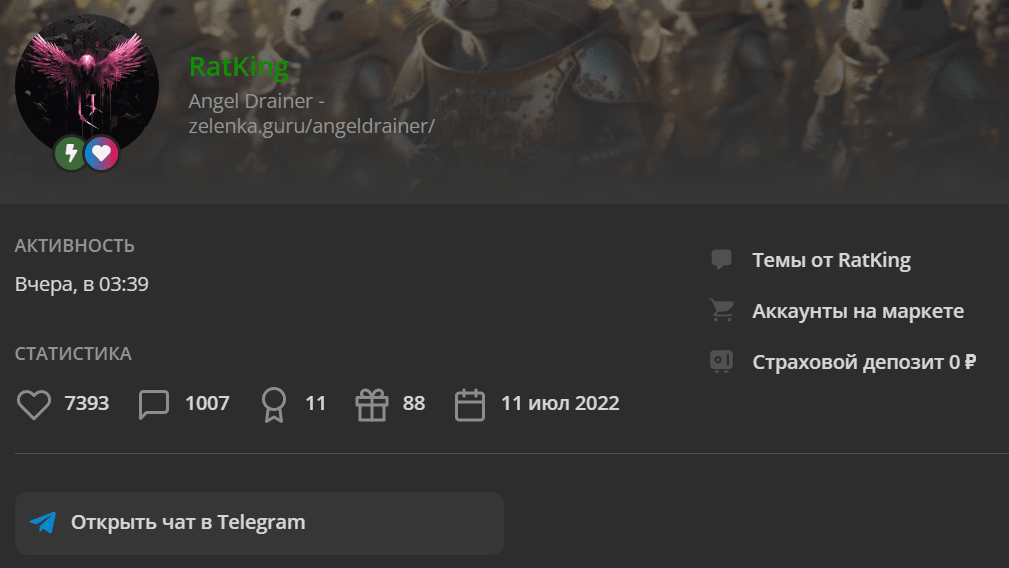

Pokračujeme ve sledování, Angel Drainer se prodává v angličtině a ruštině, zahrnuje 24/7 podporu, má zálohu 40 000 $, účtuje 20% poplatek, podporuje více řetězců i NFT a nabízí automatický klonovač stránek.

Toto je profil prodejce:

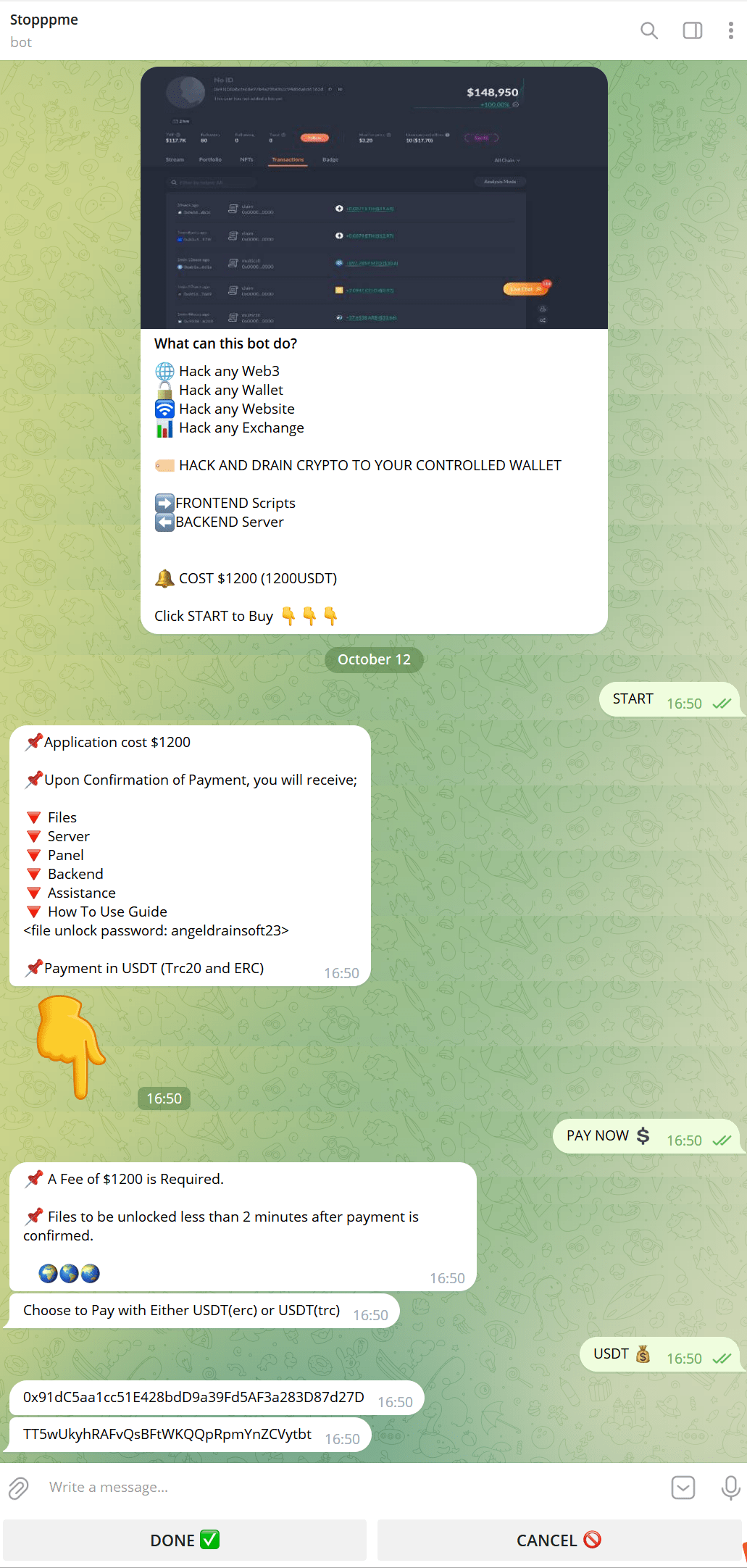

Na základě kontaktních informací uvedených na stránce byl nalezen robot. Adresa na obrázku níže zatím nemá záznam o transakci a spekuluje se, že jde o bota vydávajícího se za Angela Drainera.

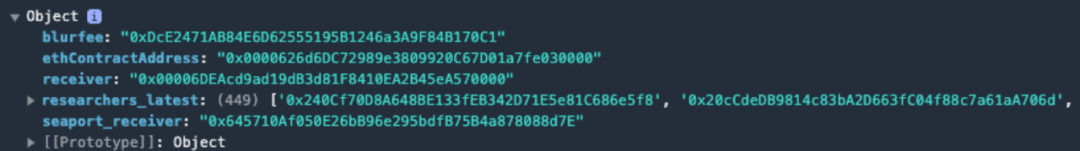

Najděte si náhodnou stránku, kterou chcete zkontrolovat, klikněte na tlačítko Nárokovat, stránka určí, zda máte zůstatek, a použije kombinaci útoku na základě tokenů a zůstatku v držení každé adresy oběti: Schválit – Podpis povolení/Povolení2 – PřevéstOd.

Uživatelé s nízkým povědomím o bezpečnosti mohou náhodně udělit útočníkům neomezená oprávnění ke svým adresám. Pokud jsou na adresu uživatele převedeny nové prostředky, útočníci prostředky okamžitě převedou.

Vzhledem k prostorovým omezením zde nebudou prováděny žádné další analýzy.

Analýza MistTrack

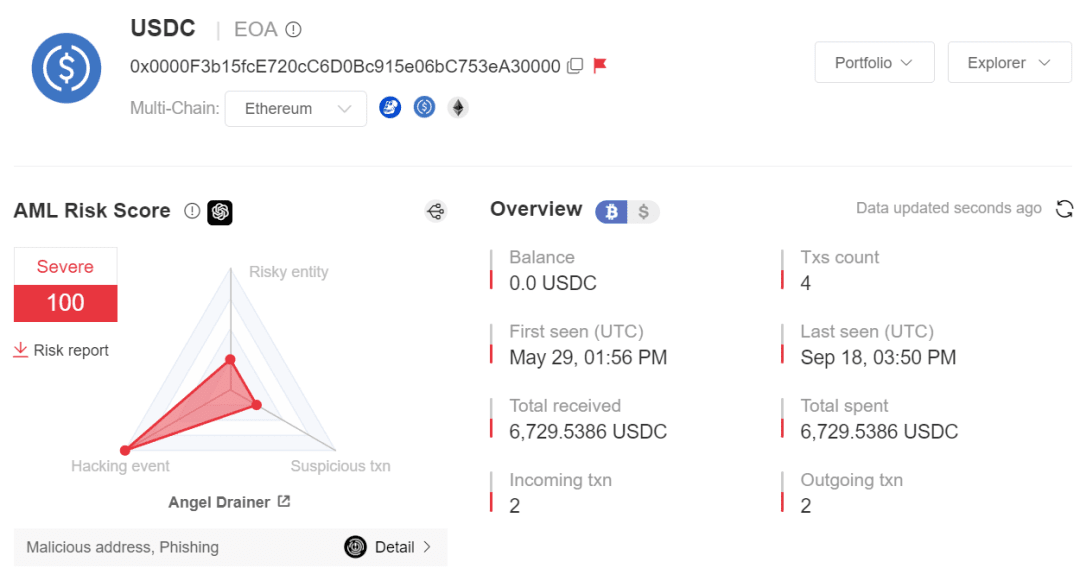

Analýzou výše uvedených 3 000 phishingových URL a související knihovny škodlivých adres SlowMist AML jsme analyzovali celkem 36 škodlivých adres (v řetězci ETH) souvisejících s phishingovou skupinou Angel Drainer, z nichž jsou dvě adresy hot peněženky Angel Drainer, zahrnující více řetězců, mezi nimiž řetěz ETH a řetězec ARB zahrnují více finančních prostředků.

Vezmeme-li 36 přidružených škodlivých adres jako soubor dat analýzy v řetězci, získali jsme následující závěry o phishingové skupině (řetězec ETH):

Nejdříve aktivní čas pro nastavení adresy v řetězci je 14. dubna 2023. (0x664b157727af2ea75201a5842df3b055332cb69fe70f257ab88b7c980d96da3)

Stupnice zisku: Podle neúplných statistik dosáhla skupina prostřednictvím phishingu celkem 2 miliony USD, včetně zisku 708,8495 ETH, což je přibližně 1 093 520,8976 USD; zahrnujících 303 tokenů ERC20, což je přibližně 1 milion USD, a hlavní typ je LINK , STETH, DYDX, RNDR, VRA, WETH, WNXM, APE, BAL. (Poznámka: Ceny jsou založeny na cenách 2023/10/13, zdroj dat CoinMarketCap)

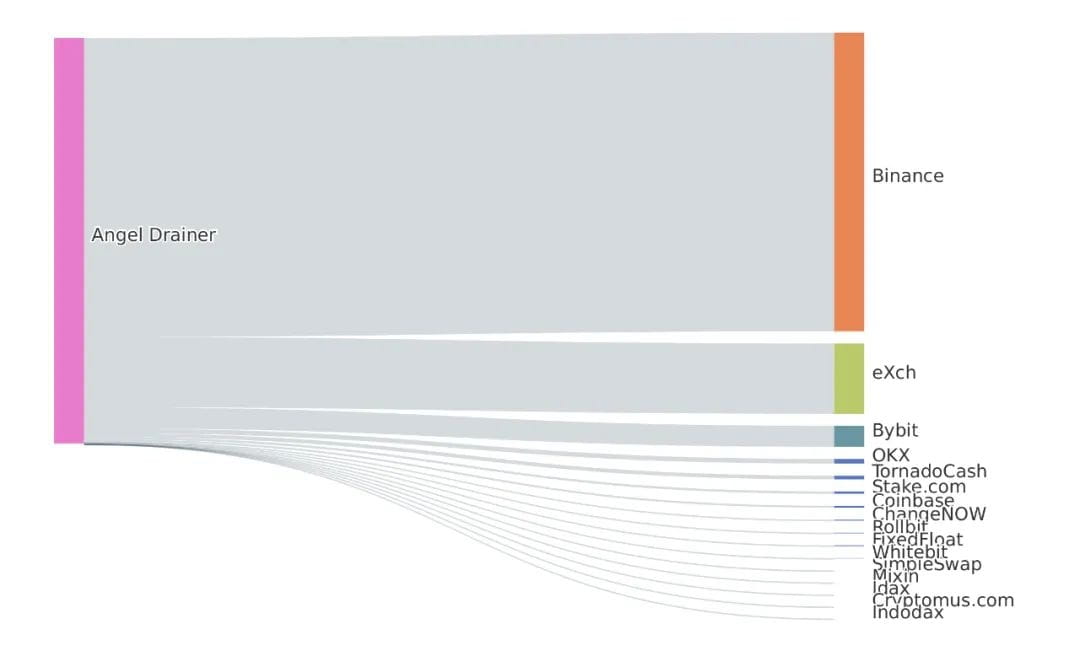

Analýzou prvních dvou vrstev ETH dat relevantních škodlivých adres od 14. dubna 2023 bylo celkem 1652,67 ETH ze zisku převedeno do Binance, 389,29 ETH bylo převedeno do eXch, 116,57 ETH bylo převedeno do Bybit, 25,839 ETH bylo převedeno do OKX, 21 ETH je převedeno do Tornado Cash a zbývající prostředky jsou převedeny na jiné fyzické adresy.

Rádi bychom poděkovali ScamSniffer za datovou podporu.

Shrnout

Tento článek je založen na incidentech Balancer Hack a Galxe Hack, zaměřuje se na phishingovou skupinu Angel Drainer a extrahuje některé charakteristiky organizace. Zatímco Web3 pokračuje v inovacích, metody phishingu pro Web3 jsou stále rozmanitější, což může lidi zaskočit.

Je velmi nutné, aby uživatelé předem porozuměli rizikovému stavu cílové adresy před prováděním on-chain operací.Například zadáním cílové adresy do MistTrack a zobrazením skóre rizika a škodlivých tagů lze do určité míry předejít finančním ztrátám.

Pro účastníky projektu peněženky je prvním krokem provedení komplexního bezpečnostního auditu se zaměřením na zlepšení zabezpečení interakce s uživatelem, posílení mechanismu podepisování WYSIWYS a snížení rizika phishingu uživatelů. Konkrétní opatření jsou následující:

Připomenutí phishingových webových stránek: shromažďujte různé phishingové webové stránky pomocí síly ekologie nebo komunity a poskytujte poutavá připomenutí a varování před riziky, když uživatelé interagují s těmito phishingovými weby;

Identifikace a připomenutí podpisů: Identifikujte a připomeňte žádosti o podpisy, jako jsou eth_sign, personal_sign a signTypedData, a zaměřte se na připomenutí eth_signu riziku podepisování naslepo;

To, co vidíte, je to, co podepisujete: Peněženka může provádět podrobný analytický mechanismus u smluvních hovorů, aby se vyhnula Schválení phishingu a dala uživatelům vědět podrobnosti o konstrukci transakcí DApp;

Mechanismus předběžného provedení: Mechanismus předběžného provedení transakce pomáhá uživatelům porozumět účinkům provádění transakčního vysílání a pomáhá uživatelům předvídat provedení transakce;

Připomenutí podvodu se stejným koncovým číslem: Při zobrazení adresy jsou uživatelé upozorněni, aby zkontrolovali úplnou cílovou adresu, aby se předešlo problémům s podvodem se stejným koncovým číslem. Nastavte mechanismus adres na whitelistu, aby uživatelé mohli přidávat běžně používané adresy do whitelistu, aby se vyhnuli útokům se stejným koncovým číslem;

Připomenutí souladu s AML: Při převodu peněz se používá mechanismus AML, který uživateli připomene, zda cílová adresa převodu spustí pravidla AML.

SlowMist jako přední společnost zabývající se blockchainovým zabezpečením se již řadu let hluboce zabývá zpravodajstvím o hrozbách. Svým zákazníkům slouží především prostřednictvím bezpečnostních auditů a sledování a sledovatelnosti proti praní špinavých peněz a vybudovala solidní síť spolupráce v oblasti zpravodajství o hrozbách. Mezi nimi bezpečnostní audit nejen dává uživatelům klid, ale je také jedním z prostředků, jak omezit výskyt útoků. Zároveň je kvůli datovým silám v různých institucích obtížné identifikovat meziinstitucionální gangy praní špinavých peněz, což přináší obrovské výzvy pro práci v boji proti praní špinavých peněz. Jako účastník projektu je také nejvyšší prioritou včasné zablokování převodu finančních prostředků ze škodlivých adres. Systém pro sledování praní špinavých peněz MistTrack nashromáždil více než 200 milionů adresních štítků a dokáže identifikovat různé adresy peněženek hlavních světových obchodních platforem, včetně více než 1 000 adresních subjektů, více než 100 000 údajů o hrozbách a více než 90 milionů rizikových adres. V případě potřeby nás prosím kontaktujte pro přístup k API. Nakonec doufáme, že všechny strany budou spolupracovat na zlepšení blockchainového ekosystému.